Sophos Firewall Configuration Viewer: কনফিগ অডিট ও তুলনা

সূচিপত্র

হ্যালো সবাই,

আপনি যদি কখনও বাস্তব ব্যবসায়িক পরিবেশে Sophos Firewall পরিচালনা করে থাকেন, তাহলে আপনি এই সমস্যাটা জানেন: কনফিগারেশনই “single source of truth”। কিন্তু web UI-এর বাইরে সেটি রিভিউ করা, ঠিকমতো ডকুমেন্ট করা, বা কোনো পরিবর্তনের আগে/পরে তুলনা করা - এগুলো খুব দ্রুতই কষ্টকর হয়ে যায়।

হ্যাঁ, আপনি স্ক্রিনশট নিতে পারেন। হ্যাঁ, আলাদা আলাদা রুল এক্সপোর্ট করতে পারেন। কিন্তু বড় ধরনের পরিবর্তন (WAN মাইগ্রেশন, নতুন VLAN, অবজেক্ট ক্লিনআপ, NAT লজিক রিস্ট্রাকচার, “ঝটপট” কয়েকটা VPN অ্যাডজাস্ট) করতে গেলেই আপনি আসলে দুইটা জিনিস চান:

- পড়া যায় এমন কনফিগ।

- এমন তুলনা, যা “XML diff করে কান্না” নয়।

ঠিক এখানেই Sophos Firewall Configuration Viewer কাজে লাগে।

এই টুল আপনার দায়িত্ব কমায় না। আপনাকে এখনও পরিষ্কার কনফিগ ডিজাইন করতে হবে এবং পরিবর্তনগুলো সঠিকভাবে টেস্ট করতে হবে। কিন্তু এটি দৈনন্দিন কাজে যে একটা জিনিস অস্বাভাবিক পরিমাণ সময় নষ্ট করে, সেটি কমায়: ফরম্যাট সমস্যা। টেকনিক্যালি ঠিক কিন্তু পড়তে ভয়ানক এমন এক্সপোর্টকে এটি এমন ভিউতে বদলে দেয়, যেটা দিয়ে সত্যিই কাজ করা যায়।

আর হ্যাঁ, আমি এ বিষয়ে বেশ খুঁতখুঁতে। আমি যখন কোনো change প্ল্যান করি, তখন শুধু যে কিছু বদলেছে সেটা জানলেই হয় না। আমি জানতে চাই ঠিক কী বদলেছে, আর কোনো অবজেক্ট, NAT রুল, বা VPN সেটিং ভুল করে পাশ দিয়ে টাচ হয়ে গেছে কি না। Viewer এই কাজের জন্য সত্যিই প্র্যাগম্যাটিক একটি হেল্পার।

Sophos Firewall Configuration Viewer কী?

Sophos Firewall Configuration Viewer হলো একটি ব্রাউজার-ভিত্তিক টুল, যা Sophos Firewall কনফিগারেশনকে মানুষের পড়ার মতো ফরম্যাটে কনভার্ট করে। আপনি এটি দিয়ে করতে পারবেন:

- কনফিগ ফিল্টার/সোর্ট/সার্চ করা

- নির্দিষ্ট অবজেক্ট/হোস্ট/FQDN খুঁজে বের করা এবং কোথায় রেফারেন্স হয়েছে দেখা

- দুইটি কনফিগ তুলনা করা (Added/Modified/Removed)

- ফলাফল HTML রিপোর্ট হিসেবে এক্সপোর্ট করা

গুরুত্বপূর্ণ: এটি একটি standalone টুল, যা আপনি ব্রাউজারেই খুলবেন। কিছু ইনস্টল করতে হয় না, এবং যেকোনো অ্যাডমিন ল্যাপটপ থেকেই ব্যবহার করা যায়। আমার কাছে এটি আকর্ষণীয় কারণ: এটি বিদ্যমান workflow-এ খুব সহজে ঢুকে যায়।

ভেতরে ভেতরে এটি Sophos-এর দেওয়া কনফিগ XML এক্সপোর্ট (সাধারণত Entities.xml) ব্যবহার করে। পার্থক্য হলো - প্রেজেন্টেশন। XML স্ট্রাকচারে তাকিয়ে না থেকে আপনি এমন একটি ভিউ পান, যা ভালোভাবে সাজানো ডকুমেন্টেশনের মতো।

এবং এটি শুধু “view” নয়। বাস্তবে তিনটি সক্ষমতা বারবার দরকার হয়:

- Read: কনফিগকে স্ট্রাকচার্ডভাবে পড়া, ফিল্টারসহ।

- Search/References: অবজেক্ট খুঁজে বের করা এবং কোথায় ব্যবহার হচ্ছে দেখা।

- Compare: আগে/পরে বা Firewall A বনাম Firewall B তুলনা করা।

সিকিউরিটি ও প্রাইভেসির জন্য সবচেয়ে গুরুত্বপূর্ণ বিষয়: Sophos বলছে ডেটা লোকালি ব্রাউজারেই প্রসেস হয় এবং কিছুই “আপলোড” হয় না। Parsing, analysis, report generation - সবই আপনার ডিভাইসেই থাকার কথা।

টুলটি এখানে: Sophos Firewall Configuration Viewer

আপনি যদি আগে একটা ছোট walkthrough দেখতে চান, Sophos-এর TechVid এখানে:

SMB বাস্তব কেস

শুক্রবার, ৩:৩০। প্রায় ৮০ জন কর্মীসহ একটি কোম্পানি: নতুন ইন্টারনেট কানেকশন, নতুন পাবলিক IP, এবং পাশাপাশি ছোট একটি প্রজেক্ট (নতুন CRM, নতুন সাবনেট)। change request-এ পরিষ্কার লেখা আছে: কোন NAT রুল, কোন VPN endpoint, এবং কোন firewall rule অ্যাডজাস্ট করতে হবে।

কিন্তু বাস্তবে সাধারণত যা হয়:

WAN_Public_IPsএর মতো একটি অবজেক্ট তিনটি NAT রুলে, দুইটি business application rule-এ, এবং এমন একটি “পুরোনো” WAF রুলে রেফারেন্স থাকে - যা কেউ বছর ধরে দেখেনি।- কোনো SaaS-এর জন্য FQDN অবজেক্ট একসময় একটি গ্রুপে রাখা হয়েছিল, এখন সেটি ১০টা রুলে দেখা যায় - কিন্তু প্রয়োজন আছে মাত্র ২টিতে।

- আপনি ক্লিনআপ করতে চান, কিন্তু সোমবার সকালে ফোন আসুক সেটা চান না: “change-এর পর থেকে X কাজ করছে না।”

এই জায়গাতেই Configuration Viewer সত্যিই সময় বাঁচায়।

এই ধরনের পরিস্থিতিতে আমার সাধারণ workflow:

- আগে এক্সপোর্ট (baseline সংরক্ষণ)

- change ইমপ্লিমেন্ট করা

- পরে এক্সপোর্ট

- Viewer-এ diff চালিয়ে HTML রিপোর্ট টিকিটে যুক্ত করা

- অবজেক্ট ডিলিট করার আগে: Usage Reference দিয়ে দেখা - এটি কোথায় কোথায় ব্যবহার হচ্ছে

এটা শুধু সুবিধা নয়। এটা পরিবর্তনগুলোকে ট্রেসযোগ্য করে। এবং ঠিক এটাই অডিট, ইন্টারনাল অ্যাপ্রুভাল, এবং আপনার ভবিষ্যৎ self চায়।

টুলটি বাস্তবে কীভাবে ব্যবহার করবেন

1) কনফিগ এক্সপোর্ট (Full বা Selective)

Firewall থেকেই এক্সপোর্ট করুন:

- WebAdmin: Backup & Firmware > Import / Export

- Export full configuration (সব) বা Export selective configuration (নির্বাচিত অংশ, চাইলে “Include dependent entity”)

Sophos একটি .tar ফাইল তৈরি করে, যা আপনি ডাউনলোড করবেন।

প্র্যাকটিসে কয়েকটি গুরুত্বপূর্ণ বিষয়:

- Full export হলো আমার change management-এর default (baseline/diff)। এতে সবকিছু থাকে, তাই dependency মিস হওয়ার সম্ভাবনা কম।

- Selective export আমি ব্যবহার করি যখন নির্দিষ্ট অংশ রিভিউ করতে চাই (যেমন শুধু interfaces + routing), বা তৃতীয় পক্ষের সাথে শেয়ার করতে হবে এবং তথ্য কমাতে চাই।

- Include dependent entity selective export-এ প্রায়ই খুব দরকারি: আপনি যদি firewall rules এক্সপোর্ট করেন, তাহলে সেগুলোর সাথে সম্পর্কিত network/service objects-ও সাধারণত দরকার হয়। না হলে export অসম্পূর্ণ হয়ে যায়।

Comparisons-এর জন্য pro tip: “Compare” করতে সব সময় একই selection সহ দুইটি কনফিগ এক্সপোর্ট করুন (Full বনাম Full, বা Selective বনাম Selective একই checkbox সহ)। Full বনাম Selective তুলনা করলে diff নাটকীয় দেখাবে, কিন্তু কাজে লাগবে না।

2) TAR থেকে Entities.xml বের করা

.tar থেকে Entities.xml বের করুন (এক্সপোর্ট অনুযায়ী entities.xml নামেও থাকতে পারে)।

macOS/Linux:

tar -xvf backup.tar

ls -la

Windows-এ 7-Zip-এর মতো টুল ব্যবহার করা যায়।

যদি (আমার মতো) আপনি না চান ব্যাকআপ Downloads ফোল্ডারে পড়ে থাকুক, তাহলে একটি টেম্পোরারি ওয়ার্কিং ডিরেক্টরি ব্যবহার করুন। উদাহরণ (macOS/Linux):

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

শেষে ডিরেক্টরিটি ডিলিট করতে পারেন। শুনতে সাধারণ, কিন্তু সংবেদনশীল কনফিগ ফাইলগুলো সপ্তাহের পর সপ্তাহ পড়ে থাকা থেকে এই অভ্যাস বাঁচায়।

সিকিউরিটি নোট: Sophos ডকুমেন্টেশন অনুযায়ী, sensitive কনটেন্ট না থাকলে (যেমন শুধু interfaces) export-এ প্রায়ই শুধু Entities.xml থাকে। sensitive তথ্য থাকলে (যেমন users), TAR-এ hashFile.json এবং propertyfile-এর মতো ফাইলও থাকতে পারে।

প্র্যাকটিক্যালি: পুরো TAR-কে কনফিডেনশিয়াল হিসেবে ধরুন।

3) কনফিগকে “human-readable” করা

Viewer-এ “Single configuration” (বা অনুরূপ) বেছে নিয়ে Entities.xml আপলোড করুন। এরপর কনফিগকে রেন্ডার করা অবস্থায় দেখতে পারবেন।

কনফিগ বড় হলে কয়েক সেকেন্ড লাগতে পারে। এরপর আপনি এমন একটি “ডকুমেন্টেশন ভিউ” পাবেন, যা web UI-তে অনেক সময় দ্রুত পাওয়া যায় না।

আমি যা সবচেয়ে পছন্দ করি: বাম পাশে ফিল্টার দিয়ে আপনি নির্দিষ্ট অংশে ফোকাস করতে পারেন। যদি change routing/NAT নিয়ে হয়, তাহলে অপ্রয়োজনীয় রিপোর্ট/লগিং/সাইড ফিচার স্ক্রল করতে হবে না। আপনি শুধু দরকারি অংশগুলো এই মুহূর্তে অন করবেন।

প্র্যাকটিক্যাল ফিল্টার কম্বিনেশন:

- শুধু firewall rules + NAT

- শুধু interfaces + routing

- শুধু VPN

আমি যখন প্রথমবার কোনো এনভায়রনমেন্ট অডিট করি/টেকওভার করি, সাধারণত এই অর্ডারে দেখি:

- Interfaces/zones (ভিতরে কী, বাইরে কী?)

- Routing/SD-WAN (ট্র্যাফিক কীভাবে বের হয়, রিটার্ন রুট কোথা থেকে আসে?)

- NAT (কী পাবলিশ হচ্ছে, কী rewrite হচ্ছে?)

- Firewall rules (কোন flow-গুলো সত্যিই allow করা?)

- VPN (site-to-site ও remote access)

এটা একমাত্র সঠিক অর্ডার নয়, কিন্তু টপোলজি না বুঝে রুল জাজ করা থেকে বাঁচায়।

ডকুমেন্টেশন/অ্যাপ্রুভালের জন্য আপনি যে কোনো সময় HTML রিপোর্ট এক্সপোর্ট করতে পারবেন।

আমি এটাকে “রিভিউ প্যাকেজ” হিসেবে ব্যবহার করি: HTML এক্সপোর্ট করে টিকিটে রাখি (বা নিরাপদ ডকুমেন্টেশন স্টোরে), ফলে অন্য কেউ firewall অ্যাক্সেস ছাড়াই কনফিগ রিভিউ করতে পারে। চার-চোখ নীতি, ইন্টারনাল অ্যাপ্রুভাল, বা এক্সটার্নাল অডিটে এটি খুব কাজে লাগে।

4) Usage Reference: “এই অবজেক্ট কোথায় ব্যবহার হচ্ছে?”

এটাই আমার কাছে killer feature।

Sophos কনফিগে objects খুব গুরুত্বপূর্ণ: hosts, networks, services, FQDNs, groups। এটা ভালো কারণ আপনি পুনঃব্যবহার করতে পারেন। কিন্তু কয়েক বছর পরে অনেক সময় বোঝা যায় না কোন অবজেক্ট কোথায় কোথায় রেফারেন্স আছে।

এখানেই ক্লাসিক ভুলগুলো হয়:

- কেউ অবজেক্ট ডিলিট করে “পুরোনো দেখাচ্ছে” বলে, পরে বোঝে এটি NAT রুলে ব্যবহার হচ্ছিল

- কেউ অবজেক্ট চেঞ্জ করে (যেমন IP রেঞ্জ বাড়ায়) এবং না বুঝেই একসাথে একাধিক policy বদলে ফেলে

Usage Reference এই dependency-গুলোকে দৃশ্যমান করে। web UI-তে “অনুমান করে” খুঁজে বেড়ানোর বদলে আপনি search/Usage Reference দিয়ে জানবেন অবজেক্ট বা hostname কোথায় রেফারেন্স আছে।

TechVid-এর উদাহরণ: box সার্চ করলে সঙ্গে সঙ্গে দেখা যায় কোন policy/NAT rule FQDN অবজেক্ট ব্যবহার করছে।

সবচেয়ে ভালো অংশ: click-through ফ্লো। সার্চ থেকে অবজেক্টে যান, তারপর references দেখুন (কোন firewall policy বা NAT rule এটি ব্যবহার করছে)। আমি cleanup change করলে প্রায়ই এই ভিউ HTML হিসেবে এক্সপোর্ট করে টিকিটে রাখি।

এটির ব্যবহার:

- cleanup (পুরোনো অবজেক্ট সরানো)

- change planning (কোন রুলগুলো আসলে বদলানো দরকার)

- troubleshooting (কেন কোনো রুল এখনও ম্যাচ করছে)

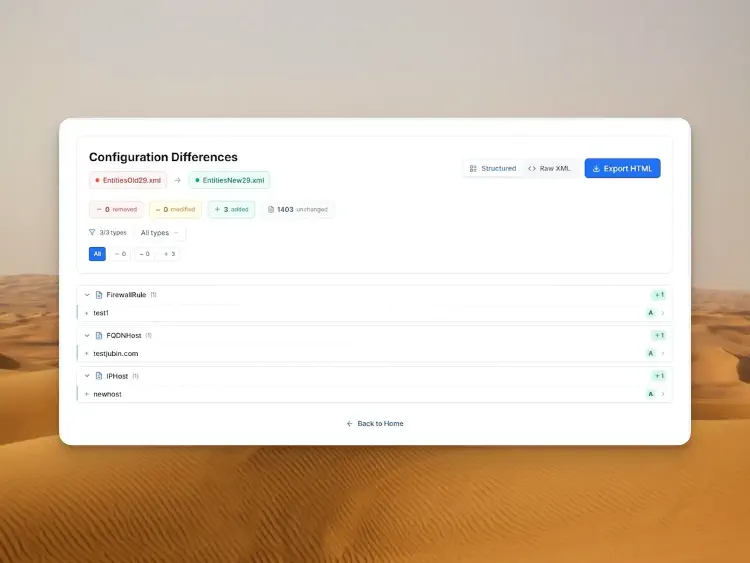

5) দুইটি কনফিগ তুলনা (Before/After)

টুলের ল্যান্ডিং পেজে “View” এর বদলে “Compare” বেছে নিয়ে দুইটি Entities.xml আপলোড করতে পারবেন।

শুনতে সহজ, কিন্তু খুব শক্তিশালী প্যাটার্ন। আমি এটি ব্যবহার করি:

- change-এর আগে/পরে তুলনা (ক্লাসিক)

- test/staging বনাম production তুলনা করে drift খুঁজতে

- মাইগ্রেশনের পর ভ্যালিডেশন (নতুন WAN, নতুন NAT লজিক, নতুন VPN)

Compare mode-এর ভালো দিক: এটি কাঁচা টেক্সট diff নয়। এটি পরিবর্তনগুলোকে গ্রুপ করে দেখাতে চেষ্টা করে। আপনি শুধু “XML বদলেছে” দেখবেন না, বরং দেখবেন: এই অবজেক্ট যোগ হয়েছে, এই রুল পরিবর্তিত হয়েছে, এই এন্ট্রি সরানো হয়েছে।

এটাই change management-এর জন্য দরকার:

- summary: কী removed, modified, added হয়েছে?

- অবজেক্ট/রুল অনুযায়ী ডিটেইল

- চাইলে raw XML side-by-side

- টিকিট/অডিটের জন্য HTML এক্সপোর্ট

আমার workflow বেশ সোজা (কিন্তু কার্যকর):

- Summary পড়া: পরিমাণগুলো যুক্তিযুক্ত কি? (যেমন “৩টা রুল বদলেছি” বনাম “২০০টা অবজেক্ট modified”)

- ক্রিটিক্যাল অংশে ড্রিল-ডাউন: interfaces/WAN, routing, NAT, VPN, firewall rules

- সবকিছু ফ্রেশ থাকতেই HTML এক্সপোর্ট সেভ করা

বিশেষ করে স্টেপ ১ আমার স্ট্রেস কমায়। যদি দেখি শুধু প্রত্যাশিত জিনিসগুলো বদলেছে, তাহলে সপ্তাহান্তে নিশ্চিন্তে থাকি।

বড় change-এ before/after diff সংরক্ষণের অভ্যাস করলে, দীর্ঘমেয়াদে জীবন অনেক সহজ হয়।

ফিচারগুলো একটু বিস্তারিত

এ পর্যন্ত টুলটি উপকারী। কিন্তু কয়েকবার ব্যবহার করলে বোঝা যায়: viewer শুধু “nice to have” নয়, বরং এটি অ্যাডমিনদের জন্য ছোট একটা toolbox। এখানে আমার সবচেয়ে ব্যবহার্য ফিচারগুলো একটু বিস্তারিত বলছি।

Human-Readable View: UI ক্লিক-ম্যারাথন ছাড়া

Sophos web UI-তে সেটিংগুলো লজিক্যালি গ্রুপ করা হলেও অনেক পেজে ছড়িয়ে থাকে। দ্রুত কাজের জন্য ঠিক আছে, কিন্তু অডিট/প্ল্যানিং-এর জন্য ক্লান্তিকর।

Viewer এটাকে কম্প্যাক্ট ভিউতে আনে। আমি দ্রুত reality check করি:

- সত্যিই কতগুলো interfaces/zones আছে?

- কোন NAT rules কোন সার্ভিস পাবলিশ করছে?

- কোন rules অতিরিক্ত প্রশস্ত, কারণ একসময় “চলতে হবে” ছিল?

এটা ক্লিন ডিজাইনের বিকল্প নয়, কিন্তু firewall আসলে কীভাবে লেখা আছে সেটা দেখায়।

Filters: এখনকার গুরুত্বপূর্ণ অংশে ফোকাস

বাম দিকের ফিল্টারগুলো দেখতে সাধারণ, কিন্তু বাস্তবে দারুণ। বেশিরভাগ change পুরো কনফিগ নয়, নির্দিষ্ট অংশ (WAN, NAT, VPN, routing) নিয়ে হয়।

নতুন ইন্টারনেট কানেকশন সেটআপ করলে আমি ফোকাস করি:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (প্রভাবিত flow-এর জন্য)

এটা ছোট মনে হলেও রিভিউয়ের সময় “side quest” এ আটকে যেতে দেয় না।

Search: “box” থেকে “10.20.30.0/24”

অপারেশন থেকে আপনি যদি শুধু একটি লক্ষণ নিয়ে আসেন, সার্চ দারুণ কাজ করে:

- “box.com-এ আমাদের সার্ভিস কাজ করছে না”

- “নতুন ব্রাঞ্চ নেটওয়ার্ক 10.20.30.0/24-এ অ্যাক্সেস নেই”

- “SMTP কেন এখনও ওপেন?”

নাম/IP/FQDN/অবজেক্ট দিয়ে সার্চ করে আপনি দ্রুত সঠিক জায়গায় পৌঁছে যান।

Usage Reference: impact দেখা (বিপদ হওয়ার আগে)

Usage Reference অনেক সময় নির্ধারণ করে cleanup “সাহসী” নাকি “দায়িত্বশীল”। আমি এটি ব্যবহার করি:

- অবজেক্ট ডিলিট: আগে দেখি কোথাও রেফারেন্স আছে কি না।

- অবজেক্ট পরিবর্তন: আগে দেখি কতগুলো রুল/পলিসি ইনডাইরেক্টলি প্রভাবিত হবে।

- Change প্ল্যান: আগে দেখি কোন রুলগুলো একই অবজেক্টের সাথে যুক্ত।

এটা নিয়মিত করলে “আহা, এটা তো এখানে ছিল” মুহূর্ত অনেক কমে যায়।

Compare + HTML এক্সপোর্ট: আমার default change workflow

Compare mode আমার কাছে প্রমাণ - change ঠিকমতো হয়েছে।

আমি সাধারণত:

- আগে এক্সপোর্ট

- পরে এক্সপোর্ট

- Compare

- HTML diff সেভ করে টিকিটে যোগ

এটা পেড্যান্টিক মনে হতে পারে, কিন্তু কয়েক মিনিটের কাজ এবং পরে বহু ঘণ্টার আলোচনা বাঁচায়।

সিকিউরিটি: ভালো দিক এবং সীমাবদ্ধতা

1) Privacy-first ভালো, কিন্তু অসাবধানতার অজুহাত নয়

Sophos বলছে কিছুই ব্রাউজারের বাইরে যায় না - এটি বড় প্লাস।

তবুও firewall কনফিগ প্রায় সব সময়ই সংবেদনশীল। পাসওয়ার্ড ক্লিয়ারটেক্সট না থাকলেও এতে থাকে:

- ইন্টারনাল নেটওয়ার্ক, VLAN, IP স্কিম

- NAT ডেফিনিশন এবং পাবলিক endpoint

- VPN টপোলজি

- অবজেক্ট গ্রুপ (অনেক সময় ভাবার চেয়ে বেশি তথ্য প্রকাশ করে)

2) আসল ঝুঁকি হলো export

Viewer পড়তে সাহায্য করে। কিন্তু ঝুঁকি সাধারণত export ডাউনলোড/এক্সট্রাক্ট/HTML শেয়ার করার সময় হয়।

Sophos ডকুমেন্টেশন অনুযায়ী sensitive তথ্য থাকলে অতিরিক্ত ফাইল থাকতে পারে এবং secure storage master key ইস্যু imports-এর ক্ষেত্রে গুরুত্বপূর্ণ।

আমার দৈনন্দিন পরামর্শ:

- এক্সপোর্ট ফাইল লোকালি বেশি দিন না রাখা (তারপর পরিষ্কার করা)

- “খোলা” টিকিট সিস্টেমে রিপোর্ট না ফেলা

- তৃতীয় পক্ষের সাথে কাজ করলে selective export করা এবং যতটা সম্ভব কম শেয়ার করা

3) SSH/Advanced Shell: Viewer শুধু export-এ যা আছে তাই দেখবে

বাস্তবে এটা বেশি হয়: incident-এর সময় কেউ SSH দিয়ে ঢুকে Advanced Shell-এ “দ্রুত কিছু ফিক্স” করে।

মূল কথা reboot-এ টিকে থাকবে কি না সেটা নয়। মূল কথা হলো: যদি কিছু export (Entities.xml)-এ না আসে, viewer-এ সেটি দেখা যাবে না। Advanced Shell/SSH পরিবর্তন সব সময় “নরমাল” কনফিগ হিসেবে export-এ আসে না।

আপনি যদি SSH/Advanced Shell দিয়ে কিছু করেন, আলাদা করে ডকুমেন্ট করুন এবং সম্ভব হলে WebAdmin কনফিগে সঠিকভাবে নিয়ে আসার প্ল্যান করুন। নাহলে restore/HA failover/firmware update-এ সমস্যা হতে পারে, বা diff-এ আপনি মিস করবেন।

4) প্রোডাকশনে কাজে দেয় এমন কয়েকটি নিয়ম

- এমন কাজের জন্য অপ্রয়োজনীয় এক্সটেনশনবিহীন ব্রাউজার প্রোফাইল ব্যবহার করুন।

- TAR/HTML শুধু নিরাপদ জায়গায় রাখুন।

- শেয়ার করতে হলে: selective export করুন এবং dependencies মনে রাখুন।

উপসংহার

Sophos Firewall Configuration Viewer বড় শিরোনাম করবে না। কিন্তু সত্যি বলতে, এই ধরনের টুলই দৈনন্দিন কাজকে সহজ করে।

আমি বহু কনফিগ দেখেছি যেখানে আসল চাপ ছিল “টেক” নয়, বরং ট্রেসেবিলিটি: কী বদলেছে, কখন? এই অবজেক্ট সত্যিই আনইউজড? আমরা ভুল করে আর কিছু টাচ করেছি? web UI-তে অনেক কিছু পাওয়া যায়, কিন্তু দ্রুত নয়। আর raw XML পড়া পাঁচ মিনিটের বেশি কেউ স্বেচ্ছায় করে না।

Viewer এই গ্যাপটা সুন্দরভাবে পূরণ করে। আমি শান্তভাবে কনফিগ পড়তে পারি, ডকুমেন্টেশনের মতো ব্যবহার করতে পারি, ফিল্টার করতে পারি, রেফারেন্স চেক করতে পারি এবং HTML diff সেভ করতে পারি। এটা টিমে বাস্তব পার্থক্য আনে: রিভিউ সহজ হয়, অডিট কম ব্যথা দেয়, আর সোমবার সকালে কম চমক থাকে।

আপনি যদি শুধু একটাই জিনিস নেন: একটা ছোট অভ্যাস গড়ে তুলুন।

বড় change-এর আগে একবার export, change-এর পরে আবার export, Compare চালান, আর HTML diff আর্কাইভ করুন। কয়েক মিনিট লাগে, কিন্তু “আমার মনে হয় শুধু X বদলেছে” - এই ধরনের ভুল ধারণা কমানোর সবচেয়ে নির্ভরযোগ্য উপায়গুলোর একটি।

সবশেষে: viewer কনফিগকে আরও পড়ার যোগ্য করে, কিন্তু স্বয়ংক্রিয়ভাবে আরও নিরাপদ করে না। ভাবনাটা এখনও আপনার। viewer শুধু এমন একটা টুল দেয়, যা আপনার বিরুদ্ধে কাজ করে না।

আপনি যদি কখনও Advanced Shell-এ SSH দিয়ে “quick and dirty” পরিবর্তন করে থাকেন: মনে রাখুন, সেটা সব সময় backup/export-এ দেখা নাও যেতে পারে - এবং তখন viewer-এও দেখা যাবে না।

সূত্র ও আরও পড়ার লিংক

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, sensitive content)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

পরবর্তী বার পর্যন্ত, জো