Sophos Firewall Configuration Viewer: auditar y comparar configuraciones

Tabla de contenidos

Hola a todos,

si alguna vez has administrado una Sophos Firewall en un entorno de negocio real, conoces el dilema: la configuración es la “single source of truth”. Pero en cuanto quieres revisarla fuera de la web UI, documentarla bien o comparar un antes/después de un cambio, empieza el dolor.

Sí, puedes hacer capturas de pantalla. Sí, puedes exportar reglas individuales. Pero en cuanto se trata de cambios más grandes (migración WAN, nuevos VLANs, limpieza de objetos, reestructurar la lógica de NAT, “solo rápidamente” ajustar un par de VPNs), en realidad quieres dos cosas:

- Una configuración que sea legible.

- Una comparación que no sea “hacer diff de XML y llorar”.

Ahí es exactamente donde entra el Sophos Firewall Configuration Viewer.

Esta herramienta no te quita la responsabilidad. Sigues teniendo que diseñar una configuración limpia y probar cambios correctamente. Pero sí elimina algo que en operaciones diarias se come un tiempo absurdo: el problema del formato. Convierte un export que es técnicamente correcto pero horrible de leer en una vista con la que realmente puedes trabajar.

Y sí, en esto soy bastante quisquilloso. Cuando planifico un cambio, no solo quiero saber que algo cambió. Quiero saber qué exactamente cambió y si, sin querer, toqué algún objeto, una regla NAT o un ajuste de VPN por el camino. El viewer es un ayudante sorprendentemente pragmático para eso.

¿Qué es el Sophos Firewall Configuration Viewer?

El Sophos Firewall Configuration Viewer es una herramienta basada en navegador que convierte configuraciones de Sophos Firewall en un formato legible para humanos. Te permite:

- filtrar, ordenar y buscar en la configuración

- buscar objetos/hosts/FQDNs específicos y ver dónde se referencian

- comparar dos configuraciones (Added/Modified/Removed)

- exportar resultados como un informe HTML

Importante: es una herramienta standalone que simplemente abres en el navegador. No hay que instalar nada, y puedes usarla desde prácticamente cualquier portátil de administrador. Esa es una de las razones por las que me gusta: encaja en los flujos existentes sin fricción.

Por debajo, trabaja con lo que Sophos ya te da: el export de configuración en XML (normalmente Entities.xml). La diferencia es la presentación. En lugar de mirar estructuras XML, obtienes una vista que se siente más como documentación bien ordenada.

Y no es solo “view”. En la práctica, tres capacidades aparecen una y otra vez:

- Leer: una vista estructurada, filtrable.

- Buscar/Referencias: encontrar objetos y ver dónde se usan.

- Comparar: antes/después o Firewall A vs Firewall B.

El punto clave para seguridad y privacidad: Sophos destaca que los datos se procesan localmente en tu navegador y no se “suben” a ningún sitio. El parsing, el análisis y la generación de informes deberían quedarse en tu dispositivo.

Puedes acceder a la herramienta aquí: Sophos Firewall Configuration Viewer

Si prefieres un walkthrough rápido primero, aquí tienes el TechVid de Sophos:

Un escenario real en una pyme

Viernes, 15:30. Una empresa de unos 80 empleados: nueva conexión a Internet, nuevas IP públicas y, en paralelo, un proyecto pequeño (nuevo CRM, nuevas subredes). El change request está bien escrito: qué reglas NAT, qué endpoints VPN y qué reglas de firewall hay que ajustar.

En la realidad, pasa lo de siempre:

- Un objeto como

WAN_Public_IPsestá referenciado por tres reglas NAT, dos reglas de aplicaciones de negocio y una regla WAF “histórica” que nadie ha mirado en años. - Un objeto FQDN de un SaaS se metió en un grupo en algún momento y ahora aparece en diez reglas, pero solo dos siguen siendo relevantes.

- Quieres limpiar, pero no quieres la llamada del lunes por la mañana: “Desde el cambio, X ya no funciona.”

Ahí es donde el Configuration Viewer ahorra tiempo de verdad.

Mi flujo típico en esas situaciones:

- Exportar antes (guardar una baseline)

- Implementar el cambio

- Exportar después

- Sacar un diff en el viewer y adjuntar el HTML al ticket

- Antes de borrar objetos: usar Usage Reference para verificar dónde se usan realmente

Esto no es solo comodidad. Hace que los cambios sean trazables. Y eso es exactamente lo que quieren auditorías, aprobaciones internas y tu yo del futuro.

Cómo usar la herramienta en la práctica

1) Exportar la configuración (Full o Selective)

Exporta directamente desde el firewall:

- WebAdmin: Backup & Firmware > Import / Export

- Exportar Export full configuration (todo) o Export selective configuration (áreas específicas, opcionalmente con “Include dependent entity”)

Sophos genera la configuración como un archivo .tar que descargas.

Algunos detalles que importan en la práctica:

- Full export es mi opción por defecto para gestión de cambios (baseline/diff). Te llevas todo y es menos probable que te falten dependencias.

- Selective export es ideal cuando quieres revisar un área concreta (por ejemplo solo interfaces + routing) o cuando tienes que compartir algo con terceros (ISP/vendor) y quieres minimizar lo que revelas.

- Include dependent entity suele ser crítico en exports selectivos: si exportas reglas de firewall, normalmente también quieres los objetos de red/servicio a los que apuntan. Si no, el export queda incompleto y pierdes contexto.

Pro tip para comparaciones: para “Compare” exporta siempre dos configuraciones con la misma selección (Full vs Full, o Selective vs Selective con las mismas casillas). Si comparas Full con Selective, el diff se verá espectacular, pero suele ser poco útil.

2) Extraer el TAR y encontrar Entities.xml

Del .tar, extrae el fichero Entities.xml (dependiendo del export, también puede llamarse entities.xml).

En macOS/Linux:

tar -xvf backup.tar

ls -la

En Windows puedes hacerlo con herramientas como 7-Zip.

Si (como yo) quieres evitar que estos backups se pudran en tu carpeta Downloads, crea un directorio temporal de trabajo. Ejemplo en macOS/Linux:

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

Al final puedes borrar el directorio. Suena básico, pero es justo el tipo de higiene que evita que configuraciones sensibles se queden por ahí durante semanas.

Para tu radar de seguridad: según la documentación de Sophos, un export sin contenido sensible (por ejemplo solo interfaces) suele contener solo Entities.xml. Cuando incluye información sensible (por ejemplo usuarios), el TAR puede incluir además ficheros como hashFile.json y propertyfile.

En la práctica eso significa: trata todo el TAR como confidencial.

3) Hacer una configuración “legible”

En el viewer, elige “Single configuration” (o similar) y sube el Entities.xml. Obtendrás una vista renderizada de la configuración.

Dependiendo del tamaño, cargar puede tardar unos segundos. Después tienes algo que a mí a menudo me falta en la web UI: una vista tipo “documentación” de la configuración, sin navegar por mil menús.

Lo que más me gusta: puedes filtrar de forma agresiva a la izquierda. Si tu cambio va de routing/NAT, no quieres desplazarte por cada ajuste de informes, cada toggle de logging y cada función secundaria. Simplemente activas las secciones que te interesan ahora.

Combinaciones típicas de filtros en el día a día:

- solo reglas de firewall + NAT

- solo interfaces + routing

- solo VPN

Cuando audito o tomo control de un entorno por primera vez, suelo ir en este orden:

- Interfaces/zonas (¿qué es interno, qué es externo?)

- Routing/SD-WAN (¿cómo sale el tráfico?, ¿de dónde vienen las rutas de retorno?)

- NAT (¿qué se publica?, ¿qué se reescribe?)

- Reglas de firewall (¿qué flujos están realmente permitidos?)

- VPN (site-to-site y remote access, según el caso)

No es el único orden válido, pero evita evaluar reglas sin entender la topología.

Y si necesitas algo para documentación o aprobación: puedes exportar un informe HTML en cualquier momento.

Me gusta usar eso como “paquete de revisión”: exportar HTML, adjuntarlo al ticket de cambio (o guardarlo internamente en un repositorio de documentación seguro), y otra persona puede revisar la configuración sin tener acceso al firewall. Esto ayuda mucho en revisiones de cuatro ojos, aprobaciones internas o auditorías externas.

4) Usage Reference: “¿Dónde se usa realmente este objeto?”

Para mí, esta es la función killer.

Las configuraciones de Sophos se apoyan mucho en objetos: hosts, redes, servicios, FQDNs, grupos. Esto es genial porque puedes reutilizar cosas de forma limpia. El problema: después de un par de años, a menudo ya no es obvio dónde está referenciado un objeto.

Y ahí es donde ocurren los errores clásicos:

- alguien borra un objeto “porque parece viejo” y solo más tarde descubre que aún se usaba en una regla NAT

- alguien cambia un objeto (por ejemplo amplía un rango IP) y, sin querer, cambia varias policies a la vez

La Usage Reference en el viewer hace visibles esas dependencias. En lugar de buscar en la web UI “a ojo”, usas search/Usage Reference para descubrir dónde se referencia un objeto o un hostname.

Ejemplo del TechVid: buscar box y ver inmediatamente qué policies/reglas NAT referencian el objeto FQDN.

Lo bueno es el flujo de click-through: saltas de la búsqueda al objeto y luego ves las referencias (por ejemplo qué policy de firewall o qué regla NAT lo usa). Cuando hago un cambio de limpieza, a menudo exporto esta vista como HTML y la adjunto al ticket. Luego queda claro por qué borré o cambié un objeto.

Perfecto para:

- limpieza (eliminar objetos antiguos)

- planificación de cambios (qué reglas realmente hay que tocar)

- troubleshooting (por qué una regla sigue matcheando en algún sitio)

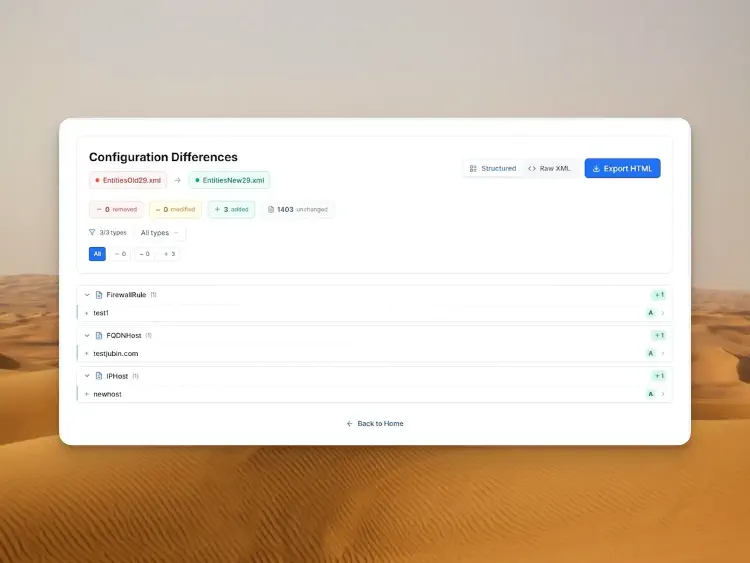

5) Comparar dos configuraciones (Before/After)

En la pantalla principal puedes elegir “Compare” en lugar de “View” y subir dos ficheros Entities.xml.

Suena simple, pero es un patrón muy potente. Lo uso, por ejemplo, para:

- before/after de cambios (mi clásico)

- comparar test/staging contra producción para encontrar drift

- validación tras migraciones (nueva WAN, nueva lógica NAT, nueva VPN)

Lo que me gusta del modo compare: no es solo un diff de texto crudo. Intenta agrupar cambios de forma significativa. No obtienes solo “algún XML es diferente”, sino: este objeto se añadió, esta regla se modificó, esta entrada se eliminó.

Eso es exactamente lo que quieres para gestión de cambios:

- resumen: ¿qué se eliminó, modificó, añadió?

- detalles por objeto/regla

- opcionalmente XML crudo lado a lado

- exportación HTML para ticket/auditoría

Mi workflow personal es bastante directo (pero efectivo):

- Leer el resumen: ¿las magnitudes tienen sentido? (por ejemplo “cambié 3 reglas” vs “de repente 200 objetos modified”)

- Ir al detalle en áreas críticas: interfaces/WAN, routing, NAT, VPN, reglas de firewall

- Guardar el HTML export mientras todo está fresco

Especialmente el punto 1 reduce mucho el estrés. Si veo que solo se han tocado los objetos esperados, duermo mucho mejor el fin de semana.

Si adquieres el hábito de guardar un diff before/after para cambios grandes, te harás la vida bastante más fácil a largo plazo.

Funciones y features en detalle

Hasta aquí la herramienta ya es útil. Pero después de usarla un par de veces, te das cuenta: el viewer es menos “nice to have” y más una pequeña caja de herramientas para preguntas típicas de admins. Aquí están las funciones que yo uso mucho, con un poco más de detalle.

Vista legible para humanos: por fin sin maratón de clics

En la web UI de Sophos, los ajustes suelen estar agrupados de forma lógica, pero repartidos por muchas páginas. Para trabajo rápido, vale. Para auditorías o planificación, es agotador porque pierdes el contexto constantemente.

El viewer lo convierte en una representación compacta. Yo lo uso para un reality check rápido:

- ¿qué interfaces/zonas existen realmente?

- ¿qué reglas NAT publican qué servicios?

- ¿qué reglas son demasiado abiertas porque en su día “tenía que funcionar”?

Esto no sustituye un diseño limpio, pero hace visible cómo está descrito el firewall al final.

Filtros: foco en lo que importa ahora

Los filtros de la izquierda parecen simples, pero en la práctica son oro. La mayoría de cambios no van de toda la configuración, sino de un área (WAN, NAT, VPN, routing).

Si estoy incorporando una nueva conexión a Internet, oculto todo y me centro en:

- interfaces/WAN

- routing/SD-WAN

- NAT

- reglas de firewall (para los flujos afectados)

Suena trivial, pero evita perderte en side quests durante un review.

Búsqueda: de “box” a “10.20.30.0/24”

La búsqueda es una gran entrada si vienes de operaciones y solo tienes un síntoma:

- “Nuestro servicio hacia box.com dejó de funcionar”

- “La nueva red de la sucursal 10.20.30.0/24 no tiene acceso”

- “¿Por qué SMTP sigue abierto?”

Buscas por nombre, IP, FQDN u objeto, y llegas rápido al punto relevante.

Usage Reference: ver el impacto (antes de que duela)

Usage Reference es la función que más a menudo decide si una limpieza es “valiente” o “responsable”. Principalmente la uso para tres casos:

- Borrar objetos: primero comprobar si está referenciado en algún sitio.

- Cambiar objetos: primero comprobar cuántas reglas/policies se verían afectadas indirectamente.

- Planificar cambios: primero comprobar qué reglas están realmente ligadas al mismo objeto.

Si haces esto de forma consistente, el número de momentos “ah, esto también colgaba de aquí” cae muchísimo.

Compare + exportación HTML: mi estándar para change management

El modo compare es mi “prueba” de que un cambio ocurrió como se pretendía.

Casi siempre lo hago así:

- Exportar antes

- Exportar después

- Compare

- Guardar el HTML diff y adjuntarlo al ticket

Puede parecer pedante, pero son unos minutos y puede ahorrarte horas de discusiones después cuando alguien pregunta qué cambió exactamente. Para equipos también es un formato genial: puedes pedir a alguien que lea el HTML diff y valide solo los puntos críticos.

Seguridad: lo bueno y los límites

1) Privacy-first es genial, pero no es excusa para despreocuparse

Que Sophos diga que no se comparte nada fuera del navegador es un gran punto a favor, especialmente para datos de configuración.

Aun así: una configuración de firewall es casi siempre sensible. Aunque no haya contraseñas en texto plano, normalmente contiene:

- redes internas, VLANs, esquemas IP

- definiciones NAT y endpoints públicos

- topologías VPN

- grupos de objetos (a menudo revelan más de lo que parece)

2) El export es el verdadero riesgo

El viewer te ayuda a leer. Pero el riesgo suele estar antes y después:

- durante la descarga del TAR

- durante la extracción

- al guardar/compartir informes HTML

Sophos documenta explícitamente que exports con información sensible pueden incluir ficheros adicionales y que el tema de la secure storage master key importa en los imports.

Mi consejo del día a día:

- mantener exports locales por poco tiempo (y limpiarlos después)

- no volcar reports en sistemas de tickets “abiertos”

- si trabajas con terceros: preferir exports selectivos y compartir solo lo necesario

3) SSH/Advanced Shell: el viewer solo muestra lo que está en el export

Algo que pasa más a menudo en entornos reales de lo que se admite: durante una incidencia, alguien entra por SSH y “arregla algo rápido” en la Advanced Shell.

Lo importante no es si ese fix sobrevive al siguiente reboot o no. Lo importante es: si algo no llega al export (Entities.xml), es invisible en el viewer. Y eso puede pasar con ajustes vía Advanced Shell/SSH, porque no siempre aparecen como configuración “normal” en el export.

Si tocas cosas vía SSH/Advanced Shell, documéntalo aparte y planifica representarlo correctamente vía la configuración del WebAdmin. Si no, el siguiente restore, HA failover o firmware update es cuando te muerde, o simplemente lo pierdes de vista en el diff.

4) Reglas prácticas que ayudan en producción

- Usa un perfil de navegador sin un zoo de extensiones para tareas como esta.

- Guarda TAR/HTML solo donde guardarías otras configuraciones confidenciales.

- Si tienes que compartir: exporta mínimo (selective) y piensa en las dependencias.

Conclusión

El Sophos Firewall Configuration Viewer no es una feature que salga en titulares. Pero honestamente: herramientas como esta son las que te quitan peso de encima en el día a día.

Con los años he visto suficientes configuraciones donde el estrés real no era “tecnología”, sino trazabilidad: ¿qué cambió y cuándo? ¿este objeto está realmente sin uso? ¿tocamos algo sin querer? En la web UI puedes encontrar muchas cosas, pero rara vez es rápido. Y leer exports XML directamente es algo que nadie hace voluntariamente más de cinco minutos.

El viewer cierra esa brecha bastante bien. Puedo leer la configuración con calma, tratarla como documentación, filtrar lo que necesito, comprobar referencias y, al final, guardar un HTML diff. Puede sonar “nice”, pero en equipos es una palanca real: los reviews se vuelven más fáciles, las auditorías duelen menos y tienes menos sorpresas el lunes por la mañana.

Si solo te llevas una cosa: crea un pequeño reflejo.

Antes de cambios grandes: exporta una vez; después del cambio exporta otra vez; ejecuta Compare; y archiva el HTML diff. Son pocos minutos, pero es una de las formas más fiables de combatir el “creo que solo cambiamos X”.

Y como siempre: el viewer hace las configs más legibles, pero no automáticamente más seguras. El pensamiento sigue siendo tuyo. Simplemente, por fin, te da una herramienta que no está trabajando en tu contra.

Si alguna vez hiciste tweaks “quick and dirty” vía SSH en la Advanced Shell: ten en cuenta que no necesariamente aparecen en los backups, y entonces tampoco serán visibles en el viewer.

Fuentes y enlaces adicionales

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Herramienta: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, contenido sensible)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

Hasta la próxima,

Joe