Sophos Firewall Configuration Viewer: कॉन्फ़िग ऑडिट और तुलना

विषय सूची

सभी को नमस्ते,

अगर आपने कभी किसी वास्तविक बिज़नेस वातावरण में Sophos Firewall मैनेज की है, तो आप इस दुविधा को जानते हैं: कॉन्फ़िगरेशन ही “single source of truth” होती है। लेकिन जैसे ही आप उसे web UI के बाहर रिव्यू करना, ठीक से डॉक्यूमेंट करना, या किसी change का before/after तुलना करना चाहते हैं, काम जल्दी ही दर्दनाक हो जाता है।

हाँ, आप screenshots ले सकते हैं। हाँ, आप अलग-अलग rules export कर सकते हैं। लेकिन जैसे ही बात बड़े बदलावों की आती है (WAN migration, नए VLANs, object cleanup, NAT logic का पुनर्गठन, “बस जल्दी से” कुछ VPNs adjust करना), तब आपको वास्तव में दो चीज़ें चाहिए:

- एक कॉन्फ़िगरेशन जो पढ़ने योग्य हो।

- एक तुलना जो “XML diff करो और रोओ” जैसी न हो।

यहीं Sophos Firewall Configuration Viewer काम आता है।

यह टूल आपकी जिम्मेदारी नहीं छीनता। आपको अभी भी एक साफ-सुथरी कॉन्फ़िगरेशन डिजाइन करनी होगी और changes को सही तरीके से टेस्ट करना होगा। लेकिन यह एक ऐसी चीज़ हटाता है जो रोज़मर्रा के काम में बहुत समय खा जाती है: format की समस्या। यह तकनीकी रूप से सही लेकिन पढ़ने में मुश्किल export को एक ऐसे view में बदल देता है जिस पर आप वास्तव में काम कर सकते हैं।

और हाँ, मैं इसमें काफी पेडैंटिक हूँ। जब मैं कोई change प्लान करता हूँ, तो मैं सिर्फ यह नहीं जानना चाहता कि कुछ बदला है। मैं जानना चाहता हूँ कि exactly क्या बदला है, और क्या मैंने गलती से कोई object, NAT rule, या VPN setting side में छू दी है। Viewer इस काम के लिए बेहद pragmatic helper है।

Sophos Firewall Configuration Viewer क्या है?

Sophos Firewall Configuration Viewer एक browser-based टूल है जो Sophos Firewall कॉन्फ़िगरेशन को human-readable format में बदल देता है। इसके साथ आप:

- कॉन्फ़िगरेशन को filter, sort और search कर सकते हैं

- specific objects/hosts/FQDNs खोज सकते हैं और देख सकते हैं कि वे कहाँ reference हो रहे हैं

- दो कॉन्फ़िगरेशन्स compare कर सकते हैं (Added/Modified/Removed)

- results को HTML report के रूप में export कर सकते हैं

महत्वपूर्ण: यह एक standalone टूल है जिसे आप बस ब्राउज़र में खोलते हैं। कुछ install नहीं करना पड़ता, और लगभग किसी भी admin laptop से उपयोग किया जा सकता है। यही वजह है कि मुझे यह पसंद है: यह मौजूदा workflows में बिना friction के फिट हो जाता है।

अंदर से यह वही चीज़ उपयोग करता है जो Sophos वैसे भी देता है: XML कॉन्फ़िग export (आमतौर पर Entities.xml)। फर्क presentation में है। XML structures को घूरने के बजाय आपको एक ऐसा view मिलता है जो एक अच्छी तरह व्यवस्थित documentation जैसा लगता है।

और यह सिर्फ “view” नहीं है। प्रैक्टिस में तीन चीज़ें बार-बार काम आती हैं:

- Read: structured view, filterable.

- Search/References: objects ढूँढना और देखना कि वे कहाँ use हो रहे हैं।

- Compare: before/after या Firewall A vs Firewall B.

Security और privacy के लिए सबसे अहम बात: Sophos यह जोर देता है कि data locally browser में process होता है और कुछ भी “upload” नहीं होता। Parsing, analysis और report generation आपके device पर ही रहना चाहिए।

Tool यहाँ है: Sophos Firewall Configuration Viewer

अगर आप पहले एक छोटा walkthrough देखना चाहते हैं, तो Sophos का TechVid यहाँ है:

SMB का एक real-world केस

शुक्रवार, 3:30 pm. लगभग 80 कर्मचारियों वाली एक कंपनी: नया Internet connection, नए public IPs, और साथ में एक छोटा प्रोजेक्ट (नया CRM, नई subnets)। Change request ठीक से लिखा हुआ है: कौन से NAT rules, कौन से VPN endpoints, और कौन से firewall rules adjust करने हैं।

रियलिटी में जो होता है, वही होता है:

WAN_Public_IPsजैसा एक object तीन NAT rules, दो business application rules, और एक “historic” WAF rule में reference होता है जिसे किसी ने सालों से नहीं देखा।- किसी SaaS का FQDN object कभी किसी group में डाल दिया गया था और अब वह दस rules में दिखता है, जबकि relevant सिर्फ दो हैं।

- आप cleanup करना चाहते हैं, लेकिन Monday morning call नहीं चाहते: “Change के बाद से X टूट गया है।”

यहीं Configuration Viewer सच में समय बचाता है।

ऐसी situations में मेरा typical workflow:

- Export before (baseline save करें)

- Change implement करें

- Export after

- Viewer में diff चलाएँ और HTML को ticket में attach करें

- Objects delete करने से पहले: Usage Reference से check करें कि वह वास्तव में कहाँ-कहाँ use हो रहा है

यह सिर्फ convenience नहीं है। यह changes को traceable बनाता है। और यही audits, internal approvals, और आपके future self को चाहिए।

Tool को practically कैसे use करें

1) कॉन्फ़िगरेशन export करना (Full या Selective)

Firewall से सीधे export करें:

- WebAdmin: Backup & Firmware > Import / Export

- Export full configuration (सब कुछ) या Export selective configuration (specific areas, optional “Include dependent entity”)

Sophos कॉन्फ़िगरेशन को .tar file के रूप में generate करता है जिसे आप download करते हैं।

कुछ details जो प्रैक्टिस में फर्क लाती हैं:

- Full export मेरा default है change management (baseline/diff) के लिए। आपको सब कुछ मिलता है और dependencies miss होने का risk कम होता है।

- Selective export तब अच्छा है जब आप किसी specific area को review करना चाहते हैं (जैसे सिर्फ interfaces + routing) या किसी third party (ISP/vendor) को कुछ share करना हो और आप disclose कम करना चाहते हैं।

- Include dependent entity selective exports में अक्सर critical होता है: अगर आप firewall rules export करते हैं, तो आपको आम तौर पर referenced network/service objects भी चाहिए। वरना export incomplete होगा और context खो जाएगा।

Comparisons के लिए pro tip: “Compare” के लिए हमेशा दो कॉन्फ़िगरेशन्स को same selection के साथ export करें (Full vs Full, या Selective vs Selective with identical checkboxes)। अगर आप Full vs Selective compare करेंगे, तो diff dramatic दिखेगा लेकिन ज़्यादातर useless होगा।

2) TAR extract करना और Entities.xml ढूँढना

.tar से Entities.xml file extract करें (export के अनुसार इसका नाम entities.xml भी हो सकता है)।

macOS/Linux पर:

tar -xvf backup.tar

ls -la

Windows पर आप 7-Zip जैसे tools use कर सकते हैं।

अगर (मेरी तरह) आप नहीं चाहते कि ये backups Downloads folder में पड़े रहें, तो एक temporary working directory बनाएं। macOS/Linux पर उदाहरण:

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

End में directory delete कर सकते हैं। यह basic लगता है, लेकिन यही hygiene है जो sensitive configs को हफ्तों तक पड़े रहने से रोकती है।

Security note: Sophos docs के अनुसार, बिना sensitive content वाला export (जैसे केवल interfaces) अक्सर सिर्फ Entities.xml ही contain करता है। जब sensitive info शामिल होती है (जैसे users), तब TAR में hashFile.json और propertyfile जैसी files भी हो सकती हैं।

प्रैक्टिस में मतलब: पूरे TAR को confidential मानें।

3) कॉन्फ़िगरेशन को “human-readable” बनाना

Viewer में “Single configuration” (या similar) चुनें और Entities.xml upload करें। उसके बाद configuration का rendered view दिखेगा।

कॉन्फ़िग के size के अनुसार loading कुछ seconds ले सकती है। इसके बाद आपको वो चीज़ मिलती है जो web UI में अक्सर missing रहती है: configuration का एक “documentation view”, बिना अनगिनत menus में click किए।

मेरी पसंदीदा बात: left side पर aggressive filtering। अगर आपका change routing/NAT पर है, तो आप हर report setting, logging toggle और side feature के बीच scroll नहीं करना चाहते। आप सिर्फ वही sections enable करते हैं जो आपको अभी चाहिए।

Common filter combinations:

- सिर्फ firewall rules + NAT

- सिर्फ interfaces + routing

- सिर्फ VPN

जब मैं पहली बार किसी environment को audit/handle करता हूँ, तो मैं आम तौर पर इस order में जाता हूँ:

- Interfaces/zones (अंदर क्या है, बाहर क्या है?)

- Routing/SD-WAN (traffic बाहर कैसे जाता है, return routes कहाँ से आती हैं?)

- NAT (क्या publish है, क्या rewrite हो रहा है?)

- Firewall rules (कौन से flows वास्तव में allow हैं?)

- VPN (setup के अनुसार site-to-site और remote access)

यह एकमात्र सही order नहीं है, लेकिन topology समझे बिना rules judge करने से रोकता है।

और documentation/approval के लिए: आप कभी भी HTML report export कर सकते हैं।

मैं इसे “review package” की तरह इस्तेमाल करता हूँ: HTML export, change ticket में attach, और कोई दूसरा व्यक्ति firewall access के बिना configuration review कर सकता है। यह four-eyes reviews, internal approvals, और external audits में बहुत मदद करता है।

4) Usage Reference: “यह object वास्तव में कहाँ use हो रहा है?”

मेरे लिए यह killer feature है।

Sophos configs में objects बहुत heavy use होते हैं: hosts, networks, services, FQDNs, groups। यह अच्छा है क्योंकि reuse साफ होता है। लेकिन कुछ सालों बाद अक्सर पता नहीं चलता कि कोई object कहाँ-कहाँ reference है।

और यहीं classic mistakes होते हैं:

- कोई object “पुराना लग रहा है” कहकर delete कर देता है और बाद में पता चलता है कि वह NAT rule में अभी भी use हो रहा था

- कोई object change करता है (जैसे IP range expand) और अनजाने में multiple policies बदल देता है

Viewer का Usage Reference इन dependencies को visible बनाता है। Web UI में “feeling” से खोजने के बजाय आप search/Usage Reference का इस्तेमाल करके देख सकते हैं कि object या hostname कहाँ reference हो रहा है।

TechVid का example: box search करें और तुरंत दिखेगा कि कौन सी policies/NAT rules उस FQDN object को use कर रही हैं।

अच्छी बात click-through flow है: search से सीधे object पर जाएँ और references देखें (जैसे कौन सी firewall policy या NAT rule इसे use कर रहा है)। Cleanup change करते समय मैं अक्सर इस view को HTML में export करके ticket में attach करता हूँ।

यह इन चीज़ों के लिए परफेक्ट है:

- cleanup (पुराने objects हटाना)

- change planning (कौन से rules वास्तव में adjust करने हैं)

- troubleshooting (किस वजह से कोई rule अभी भी match हो रहा है)

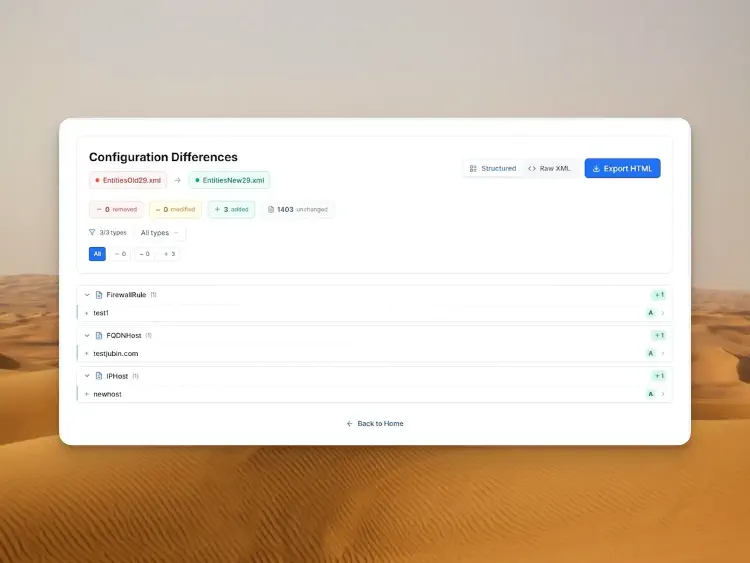

5) दो कॉन्फ़िगरेशन्स compare करना (Before/After)

Tool के landing page पर आप “View” की जगह “Compare” चुन सकते हैं और दो Entities.xml files upload कर सकते हैं।

यह simple लगता है, लेकिन बहुत powerful pattern है। मैं इसे इन चीज़ों के लिए use करता हूँ:

- changes का before/after (classic)

- test/staging vs production compare करके drift ढूँढना

- migrations के बाद validation (नई WAN, नई NAT logic, नई VPN)

Compare mode का फायदा: यह raw text diff नहीं है। यह changes को meaningful तरीके से group करता है। आपको सिर्फ “XML अलग है” नहीं दिखेगा, बल्कि: यह object added हुआ, वह rule modified हुआ, यह entry removed हुई।

Change management के लिए यही चाहिए:

- summary: क्या removed, modified, added हुआ?

- प्रति object/rule detail

- optional raw XML side-by-side

- ticket/audit के लिए HTML export

मेरा personal workflow blunt है (लेकिन effective):

- Summary पढ़ें: क्या magnitude सही लग रही है? (जैसे “मैंने 3 rules बदली” vs “किसी तरह 200 objects modified”)

- Critical areas में drill करें: interfaces/WAN, routing, NAT, VPN, firewall rules

- सब fresh रहते हुए HTML export save करें

खासकर step 1 stress कम करता है। अगर मुझे दिखता है कि सिर्फ expected objects affected हैं, तो weekend में नींद बेहतर आती है।

अगर आप bigger changes के लिए before/after diff save करने की आदत बना लें, तो long-term में जिंदगी बहुत आसान हो जाएगी।

Features का थोड़ा और detail

यहाँ तक tool काफी उपयोगी है। लेकिन कुछ बार use करने के बाद लगता है: viewer सिर्फ “nice to have” नहीं, बल्कि typical admin सवालों के लिए एक छोटा toolbox है। नीचे वो features हैं जो मैं सबसे ज़्यादा use करता हूँ।

Human-Readable View: UI click marathon के बिना

Sophos web UI में settings logically grouped होती हैं, लेकिन कई pages पर फैली होती हैं। Quick work के लिए ठीक है। Audit और change planning के लिए थकाने वाला है क्योंकि context खो जाता है।

Viewer इसे compact representation में बदल देता है। मैं इसे quick reality check के लिए use करता हूँ:

- कौन से interfaces/zones वास्तव में exist करते हैं?

- कौन से NAT rules कौन से services publish करते हैं?

- कौन से rules broad हैं क्योंकि पहले “काम करना जरूरी था”?

यह clean design का replacement नहीं है, लेकिन दिखाता है कि firewall end में कैसे described है।

Filters: अभी जो matter करता है उस पर focus

Left filters simple लगते हैं, लेकिन प्रैक्टिस में gold हैं। अधिकतर changes पूरी config पर नहीं, बल्कि किसी specific area (WAN, NAT, VPN, routing) पर होते हैं।

अगर मैं नया internet connection onboard कर रहा हूँ, तो मैं सब hide करके focus करता हूँ:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (affected flows के लिए)

यह trivial लगता है, लेकिन review के दौरान side quests में फँसने से बचाता है।

Search: “box” से “10.20.30.0/24” तक

Search एक शानदार entry point है जब आपके पास सिर्फ symptom हो:

- “box.com वाला service काम नहीं कर रहा”

- “नया branch network 10.20.30.0/24 access नहीं कर पा रहा”

- “SMTP अभी भी open क्यों है?”

आप नाम, IP, FQDN या object से search करते हैं और जल्दी relevant जगह पर पहुँचते हैं।

Usage Reference: impact देखना (दर्द होने से पहले)

Usage Reference वह function है जो अक्सर तय करता है कि cleanup “brave” है या “responsible”। मैं इसे mainly तीन cases में use करता हूँ:

- Objects delete: पहले check करें कि कहीं reference तो नहीं।

- Objects change: पहले check करें कि कितने rules/policies indirectly affect होंगे।

- Change plan: पहले check करें कि कौन से rules वास्तव में उसी object से जुड़े हैं।

अगर आप यह consistently करें, तो “ओह, यह तो यहाँ भी जुड़ा था” वाले moments बहुत कम हो जाते हैं।

Compare + HTML export: change management के लिए मेरा default

Compare mode मेरे लिए “proof” है कि change वैसे ही हुआ जैसा intended था।

मैं आम तौर पर ऐसे करता हूँ:

- Export before

- Export after

- Compare

- HTML diff save करें और ticket में attach करें

यह pedantic दिख सकता है, लेकिन कुछ मिनट लगते हैं और बाद में घंटों की discussion बचा सकता है। Teams के लिए यह अच्छा review format है: कोई HTML diff पढ़कर critical points double-check कर सकता है।

Security: क्या अच्छा है, और limits कहाँ हैं

1) Privacy-first अच्छा है, लेकिन carelessness की वजह नहीं

Sophos का कहना कि browser से बाहर कुछ share नहीं होता, यह बड़ा plus है।

फिर भी firewall configuration लगभग हमेशा sensitive होती है। Cleartext passwords न भी हों, आम तौर पर होता है:

- internal networks, VLANs, IP schemes

- NAT definitions और public endpoints

- VPN topologies

- object groups (जो अक्सर सोच से ज्यादा reveal करते हैं)

2) Export ही असली risk है

Viewer reading में मदद करता है। लेकिन risk आम तौर पर पहले/बाद में होता है:

- TAR download के दौरान

- extraction के दौरान

- HTML reports save/share करते समय

Sophos स्पष्ट रूप से document करता है कि sensitive info वाले exports में additional files हो सकती हैं और secure storage master key वाला topic imports के लिए relevant है।

मेरी day-to-day सलाह:

- exports को local पर short-lived रखें (और बाद में साफ करें)

- reports को “open” ticket systems में न डालें

- third parties के साथ काम हो तो selective exports prefer करें और केवल जरूरी चीज़ share करें

3) SSH/Advanced Shell: viewer सिर्फ वही दिखाएगा जो export में है

यह real environments में ज्यादा होता है: incident के दौरान कोई SSH से login करके Advanced Shell में “जल्दी से कुछ ठीक” कर देता है।

Point यह नहीं है कि वह fix reboot के बाद रहेगा या नहीं। Point यह है: अगर कुछ export (Entities.xml) में नहीं आता, तो viewer में वह दिखेगा नहीं। Advanced Shell/SSH adjustments हमेशा “normal” configuration की तरह export में नहीं दिखते।

अगर आप SSH/Advanced Shell के जरिए कुछ बदलते हैं, तो उसे अलग से document करें और plan करें कि उसे proper WebAdmin configuration में लाएँ। नहीं तो अगला restore, HA failover या firmware update पर यह problem बन सकता है, या आप diff में miss कर देंगे।

4) Production में मदद करने वाले practical rules

- ऐसे काम के लिए extensions से भरा हुआ browser profile न इस्तेमाल करें।

- TAR/HTML वहीं रखें जहाँ आप बाकी confidential configs रखते हैं।

- Share करना पड़े तो minimal (selective) export करें और dependencies ध्यान रखें।

निष्कर्ष

Sophos Firewall Configuration Viewer कोई headline feature नहीं है। लेकिन ईमानदारी से: ऐसे tools ही day-to-day operations में आपकी पीठ बचाते हैं।

सालों में मैंने काफी configurations देखी हैं जहाँ असली stress “tech” नहीं था, बल्कि traceability: क्या बदला, कब बदला? क्या यह object सच में unused है? क्या हमने side में कुछ और touch कर दिया? Web UI में बहुत कुछ मिलता है, लेकिन जल्दी नहीं। और XML exports को सीधे पढ़ना कोई भी पाँच मिनट से ज्यादा स्वेच्छा से नहीं करता।

Viewer उस gap को अच्छी तरह भरता है। मैं कॉन्फ़िगरेशन को शांति से पढ़ सकता हूँ, उसे documentation की तरह treat कर सकता हूँ, ज़रूरत के हिसाब से filter कर सकता हूँ, references check कर सकता हूँ, और अंत में HTML diff save कर सकता हूँ। यह “nice” लग सकता है, लेकिन teams में यह real leverage है: reviews आसान होते हैं, audits कम painful होते हैं, और Monday morning surprises कम होते हैं।

अगर आप सिर्फ एक चीज़ लें: एक छोटा reflex बना लें।

बड़े changes से पहले export करें, change के बाद फिर export करें, Compare चलाएँ, और HTML diff archive करें। कुछ मिनट लगते हैं, लेकिन “मुझे लगता है हमने सिर्फ X बदला” वाली गलती को रोकने के सबसे भरोसेमंद तरीकों में से एक है।

और हमेशा की तरह: viewer configs को अधिक readable बनाता है, लेकिन automatically अधिक secure नहीं बनाता। सोच आपको ही करनी है। यह बस आपको एक ऐसा tool देता है जो आपके खिलाफ काम नहीं करता।

अगर आपने कभी Advanced Shell में SSH के जरिए “quick and dirty” tweaks किए हैं, तो याद रखें: वे जरूरी नहीं कि backups में दिखें - और तब viewer में भी नहीं दिखेंगे।

स्रोत और आगे पढ़ने के लिए लिंक

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, sensitive content)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

अगली बार तक, जो