Musuh dalam Tim - Trik Pekerja IT Korea Utara

Daftar isi

Saya berurusan dengan keamanan siber setiap hari, baik secara profesional maupun pribadi. Saya mengaudit firewall, menganalisis log, menjalankan uji penetrasi, dan berbicara dengan administrator IT di perusahaan dari berbagai ukuran. Dan satu hal yang terus muncul: kebanyakan admin IT bahkan tidak tahu tentang risiko yang mereka remehkan.

Mereka memikirkan ransomware, phishing, dan peretas eksternal yang mencoba menembus firewall. Itu bisa dimengerti - ini adalah ancaman klasik yang kita kenal sejak dulu.

Tapi ada jenis serangan lain - yang jauh lebih tua dan jauh lebih canggih: musuh dari dalam.

Ada sebuah cerita dari musim panas 2023 yang masih saya anggap menarik hingga hari ini. Ini menunjukkan bagaimana kelompok peretas yang didukung negara - rezim Korea Utara - berhasil tidak hanya menyusup ke perusahaan individu, tetapi juga membangun seluruh jaringan mata-mata. Dan bagian terbaik - atau terburuk - adalah bahwa orang-orang yang menyediakan perangkat keras sering tidak tahu untuk siapa mereka sebenarnya bekerja.

Christina Chapman dan laptop farm di Arizona

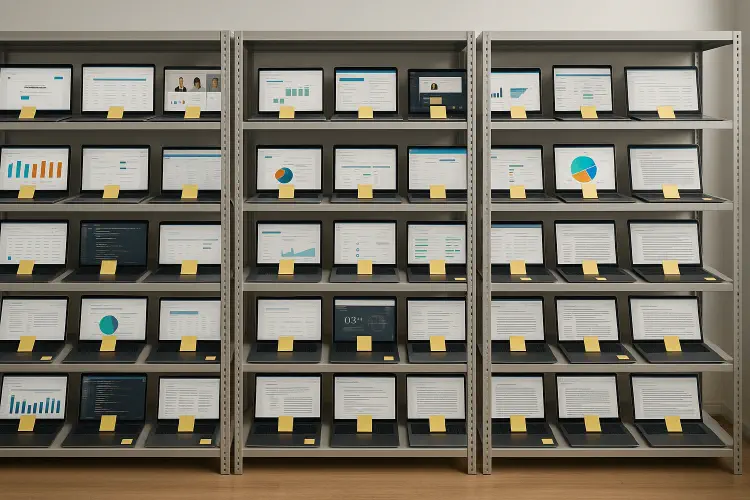

Pada Oktober 2023, FBI mengeksekusi surat perintah penggeledahan di sebuah rumah biasa di Arizona. Apa yang mereka temukan sangat mengkhawatirkan: lebih dari 90 laptop aktif, masing-masing dengan Post-it Notes berwarna-warni. Rak logam, berlabel rapi dan tersusun metodis. Sebuah ruangan yang ternyata adalah apa yang disebut laptop farm.

Pemiliknya adalah Christina Chapman. Dia berusia pertengahan 50-an, bekerja dari rumah, sesekali posting di media sosial. Tidak ada yang mencurigakan. Tidak ada yang menimbulkan kecurigaan.

Dan itulah penyamaran yang sempurna.

Chapman tidak direkrut secara aktif sebagai mata-mata. Dia digunakan - oleh Korea Utara.

Bagaimana semuanya dimulai: pesan LinkedIn

Pada tahun 2020, Christina Chapman menerima pesan di LinkedIn. Seorang asing yang menyebut dirinya “Alexander the Great” menghubunginya. Dia membuat tawaran sederhana: dia harus menerima dan menyiapkan laptop.

Per perangkat: sekitar $300 per bulan.

Kedengarannya sah. Kedengarannya mudah. Dan Chapman sedang dalam situasi sulit. Ibunya mengidap kanker. Dia membutuhkan uang untuk pengobatan.

Dia menerima tawaran tersebut.

Yang tidak diketahui Chapman: orang yang mengirim pesan kepadanya bukan “Alexander the Great”. Dia adalah peretas Korea Utara. Dan laptop yang dikirim kepadanya adalah perangkat perusahaan yang dikeluarkan untuk karyawan yang seharusnya berbasis di AS; mereka memungkinkan pengembang Korea Utara di Pyongyang untuk bekerja dengan identitas palsu.

Mekanisme yang berbahaya

Begini cara penipuan ini bekerja:

Profil kandidat palsu: Programmer Korea Utara membuat profil LinkedIn fiktif. Mereka menggunakan foto curian, sertifikat palsu, video lamaran yang dihasilkan AI. Mereka melamar melalui Upwork, Fiverr, dan langsung ke perusahaan besar.

Infiltrasi: Mereka dipekerjakan. Perusahaan mengirim mereka laptop - perangkat perusahaan nyata dengan akses nyata ke sistem nyata.

Masalahnya: Perangkat ini dimaksudkan untuk digunakan hanya di AS. Geolokasi IP, telemetri perangkat, akses bersyarat, dan pemantauan endpoint akan mengungkapkan bahwa karyawan yang seharusnya di California sebenarnya berada di China atau Korea Utara.

Solusinya: Christina Chapman menerima perangkat tersebut. Dia mencatat kata sandi, menginstal AnyDesk - alat akses jarak jauh. Peretas Korea Utara di Pyongyang mengambil kendali perangkat, merutekan pekerjaan mereka melalui alamat Arizona Chapman, dan semuanya terlihat normal bagi perusahaan.

Kamuflase tambahan: Jaringan mencuri identitas warga AS yang sebenarnya, termasuk nama, nomor Jaminan Sosial, dan alamat. Dengan data itu mereka membuka rekening bank baru. Pembayaran gaji dibayarkan ke sana - dan kemudian diteruskan ke Korea Utara.

Di rumah Chapman, pengaturan ini tidak terdeteksi selama tiga tahun.

Keputusasaan

Pesan chat Chapman dengan handler-nya menunjukkan bahwa tidak lama kemudian dia tahu apa yang dia lakukan: itu kriminal. Dia menjadi gugup. Dia menulis bahwa itu terlalu berbahaya. Dia menulis bahwa dia ingin berhenti.

Tapi kemudian ibunya meninggal. Tagihan medis telah dibayar. Dan Chapman sekarang sudah terlalu dalam. Dia bergantung pada uang tersebut. Dia terjebak oleh rasa takut.

Dia terus melanjutkan.

Bagaimana terungkap

Pada tahun 2023, sesuatu yang tidak terduga terjadi. Seorang analis keamanan di Palo Alto Networks memperhatikan sesuatu yang aneh: seorang karyawan telah memperbarui profil LinkedIn mereka - dari alamat IP Korea Utara.

Seharusnya itu tidak mungkin.

Investigasi internal dimulai. Dan dengan cepat menjadi jelas: ini bukan hanya beberapa login yang mencurigakan. Ada sembilan karyawan dengan hubungan langsung ke Korea Utara. Dan tiga dari mereka memiliki laptop yang dikirim ke alamat yang sama.

Sebuah rumah di Arizona. Rumah Christina Chapman.

Pada Oktober 2023, FBI bergerak. Mereka menemukan 90 laptop. Mereka dapat menunjukkan bahwa Chapman telah membantu menyusup ke 309 perusahaan AS - termasuk perusahaan Fortune 500 seperti Nike (yang membayar hampir $75.000 kepada pekerja Korea Utara), platform komunikasi Jeenie, penyedia staf DataStaff, jaringan televisi lima besar, perusahaan teknologi Silicon Valley, produsen dirgantara, produsen mobil AS, pengecer mewah, dan perusahaan media dan hiburan AS yang terkemuka. Hasilnya: $17,1 juta dalam gaji, langsung ke Korea Utara.

Pada 24 Juli 2025, Christina Chapman dijatuhi hukuman 102 bulan penjara (delapan tahun enam bulan). Dia mengaku. Dia menyatakan penyesalan. Tapi sudah terlambat.

Mengapa ini bisa mempengaruhi perusahaan mana pun

Skenario yang saya jelaskan tidak terbatas pada Arizona. Banyak perusahaan internasional telah berkontrak dengan pekerja IT Korea Utara. Mereka tidak menyadarinya. Mereka baru menyadari ketika sudah terlambat.

Ada kasus lain dalam cerita ini: seorang pengusaha Jerman bernama Memo, yang membangun tim pengembangan di Berlin. Dia mempekerjakan tiga “programmer” - sangat berkualifikasi, bahasa Inggris bagus, portofolio mengesankan. Seorang pemimpin tim bernama “Ryosuke Yamamoto” memimpin proyek.

Awalnya, semuanya berjalan lancar. Para pengembang bekerja cepat, mengirimkan kode, membuat kemajuan.

Tapi setelah beberapa bulan sesuatu berubah. Tiba-tiba para programmer terus menanyakan pertanyaan yang sama. Mereka lupa apa yang telah mereka lakukan sebelumnya. Mereka tampak jauh kurang kompeten. Tiga bulan yang seharusnya menjadi durasi proyek berubah menjadi enam. Lalu sembilan.

Itu tanda klasik. Para programmer bukan terlalu bodoh. Lebih mungkin bahwa orang baru secara teratur dirotasi ke akun - dengan identitas palsu yang sama. Sel IT Korea Utara diorganisir seperti mafia. Setiap unit harus membiayai dirinya sendiri. Programmer dirotasi. Rutinitas harian ketat: 14 hingga 16 jam sehari, di bawah pengawasan, dengan kuota.

Memo menyadari. Dia mulai menggali. Dan kemudian dia sadar: orang-orang yang dia temui di video call bukan orang yang benar-benar mendaftar.

Apa artinya ini secara geopolitik?

Ini bukan penipuan kecil-kecilan. Ini adalah spionase ekonomi yang diarahkan negara yang menghasilkan ratusan juta dolar per tahun untuk Korea Utara.

Dewan Keamanan PBB memperkirakan bahwa antara $250 juta dan $600 juta per tahun mengalir ke Korea Utara melalui skema penipuan pekerja IT ini. Uang tersebut langsung mendanai:

- Program nuklir Korea Utara

- Uji coba rudal

- Pengembangan senjata strategis baru

Korea Utara berada di bawah sanksi berat. Negara ini tidak dapat memperoleh mata uang keras melalui perdagangan normal. Jadi mereka beralih ke kejahatan siber. Pertama adalah pencurian kripto. Lalu perampokan bank. Sekarang: ribuan profil IT palsu yang disusupi ke perusahaan Barat.

Menurut angka yang diterbitkan pada Oktober 2025, diperkirakan ada 1.000-2.000 pekerja IT Korea Utara yang aktif di seluruh dunia - beroperasi dari China, Rusia, Laos, Kamboja, dan tempat lainnya.

Amerika Serikat telah menawarkan hadiah $5 juta untuk informasi tentang operasi penipuan keuangan Korea Utara.

Apa dampaknya terhadap keamanan IT?

Ini yang paling mengkhawatirkan saya secara pribadi. Kita berurusan dengan ancaman yang datang dari dalam.

Kerja jarak jauh, akses cloud, dan platform freelance semuanya adalah alat yang sah dan diperlukan dari ekonomi modern. Tapi mereka juga memperluas permukaan serangan.

Arsitektur keamanan klasik bekerja seperti ini:

- Firewall kuat di luar

- Zona terpercaya di dalam

- Siapa pun yang ada di dalam dipercaya

Tapi bagaimana jika orang di dalam sebenarnya bukan orang yang Anda pekerjakan?

Christina Chapman bukan ancamannya. Chapman adalah infrastrukturnya. Dia adalah pintunya. Ancaman sebenarnya duduk di Pyongyang, di benua lain, dengan nama palsu.

Cara melindungi diri (secara praktis)

Beberapa lembaga telah mengeluarkan rekomendasi konkret. Saya akan menambahkan pengalaman saya sendiri:

1. Verifikasi identitas pelamar - benar-benar verifikasi

Video call penting, tapi:

- Perhatikan jeda panjang sebelum menjawab.

- Perhatikan kandidat yang membaca dari catatan.

- Periksa lingkungan latar belakang (apakah terlihat nyata atau green screen?).

- Alat AI modern dapat memalsukan wawancara video - itu terdokumentasi dengan baik. Gunakan pemeriksaan liveness.

Hubungi pemberi kerja sebelumnya secara langsung. Jangan gunakan email di resume - cari nomor telepon asli perusahaan dan telepon.

Gunakan pemeriksaan latar belakang. Verifikasi LinkedIn. Lembaga referensi kredit nasional dan internasional dan pemeriksaan hak kerja jika berlaku.

2. Amankan workstation jarak jauh dengan geofencing dan MFA

Geofencing dan akses bersyarat: terapkan kebijakan negara/wilayah dan ASN di penyedia identitas Anda dan melalui MDM. Aktifkan peringatan untuk login dari geografi berisiko tinggi dan peristiwa “perjalanan mustahil”.

Autentikasi multi-faktor di semua sistem kritis. Bukan hanya kata sandi. SMS tidak aman. Lebih baik kunci keamanan hardware atau aplikasi TOTP.

Atur durasi sesi dan ambang batas anomali: jika seseorang secara konsisten bekerja 14-16 jam berturut-turut (yang dapat menunjukkan rotasi shift), itu harus ditandai.

3. Pemantauan jaringan untuk koneksi mencurigakan

Catat IP sumber di lapisan identitas dan VPN. Jika akun karyawan yang berbeda diakses dari IP residensial yang sama, itu mencurigakan.

Pantau alat akses jarak jauh yang tidak diizinkan (AnyDesk, TeamViewer, dll.). Blokir atau karantina jika ditemukan.

Pantau lalu lintas DNS dan egress. Peringatan pada koneksi ke domain/IP yang terkait dengan aktor ancaman DPRK dan infrastruktur command-and-control per feed intelijen ancaman.

Analisis zona waktu: jika karyawan yang seharusnya berbasis di AS secara konsisten bekerja selama jam kerja Korea Standard Time (UTC+9), itu mencurigakan.

4. Keluarkan hardware hanya secara terpusat dan dengan ketertelusuran penuh

Jangan pernah: karyawan memesan laptop sendiri dan perusahaan membayarnya.

Selalu: gunakan manajemen IT terpusat. Perangkat dikeluarkan oleh tim IT Anda. MDM (Mobile Device Management) diaktifkan.

Pelacakan: setiap perangkat memiliki pengidentifikasi serial unik. Pertahankan register aset dan rantai penyimpanan untuk setiap penugasan.

5. Ketahui tanda bahaya - dan tanggapi dengan serius

- Karyawan baru berulang kali bertanya tentang topik yang sudah dibahas.

- Karyawan jarak jauh secara konsisten bekerja pada waktu yang tidak biasa.

- Pengembang junior tiba-tiba mengirimkan kode yang tidak sesuai dengan kualitas sebelumnya.

- Video webcam yang terlihat berbeda di rapat (bisa jadi orang yang berbeda menggunakan identitas yang sama).

- Onboarding karyawan tertunda karena kandidat “tidak tersedia”.

Kesimpulan: kepercayaan bukan model keamanan

Kasus Chapman menyoroti sesuatu yang fundamental: bahaya sering datang dari dalam karena menyamar sebagai yang eksternal.

Kita berpegang pada ilusi bahwa jika seseorang telah menandatangani kontrak, memiliki dukungan LinkedIn yang kuat, dan tampil baik di video call - maka mereka dapat dipercaya.

Itu tidak lagi benar.

Penipuan pekerja IT Korea Utara bukan anomali. Ini adalah model bisnis. Model bisnis yang dijalankan oleh kelompok peretas yang didukung negara yang memahami:

- Kerja jarak jauh telah menjadi normal.

- Platform freelance sudah mapan.

- Wawancara video dapat dipalsukan.

- Sebagian besar admin IT memikirkan ancaman eksternal, bukan internal.

Dan itulah mengapa ini berhasil.

Untuk perusahaan yang berkembang cepat atau mencoba menghemat biaya, penipuan ini sangat berbahaya. Rekrutmen membutuhkan waktu. Pemeriksaan latar belakang membutuhkan biaya. Wawancara video mudah. Dan programmer terlatih yang menawarkan jasa mereka dengan harga 20% di bawah harga pasar? Itu menggoda.

Tapi setiap admin IT, setiap pemilik keamanan, setiap manajer perekrutan perlu bertanya pada diri sendiri:

Bagaimana saya benar-benar tahu saya berbicara dengan orang nyata?

Jika Anda menjawab dengan jujur, jawabannya sering: saya tidak tahu.

Dan itulah yang membuat cerita Christina Chapman begitu penting. Dia bukan hanya seorang wanita di Arizona yang menerima dan menyiapkan laptop. Dia adalah simbol dari realitas yang jauh lebih besar: dunia digital tidak setransparan yang terlihat.

Di balik bahasa Inggris yang baik, profil LinkedIn yang meyakinkan, dan jawaban cerdas dalam wawancara video bisa jadi operatif pemerintah dari rezim asing.

Satu-satunya pendekatan yang masuk akal adalah zero trust: jangan berasumsi kepercayaan. Verifikasi secara eksplisit. Pantau secara terus-menerus. Dan miliki sistem yang dapat menyadari ketika ada yang tidak beres.

Itulah realitas baru keamanan siber. Bahaya tidak datang dari luar. Ia datang dari dalam, karena menyamar sebagai karyawan.

Salam hangat

Joe