Sophos Firewall Configuration Viewer: Audit dan Bandingkan Konfigurasi

Daftar isi

Halo semuanya,

jika kamu pernah mengelola Sophos Firewall di lingkungan bisnis nyata, kamu pasti tahu dilemanya: konfigurasi adalah “single source of truth”. Tapi begitu kamu ingin meninjaunya di luar web UI, mendokumentasikannya dengan rapi, atau membandingkan kondisi sebelum/sesudah sebuah perubahan, semuanya cepat terasa menyiksa.

Ya, kamu bisa ambil screenshot. Ya, kamu bisa ekspor aturan satu per satu. Tapi begitu kamu berhadapan dengan perubahan yang lebih besar (migrasi WAN, VLAN baru, bersih-bersih objek, merapikan ulang logika NAT, “cuma sebentar” menyesuaikan beberapa VPN), kamu sebenarnya hanya ingin dua hal:

- Konfigurasi yang mudah dibaca.

- Perbandingan yang bukan “diff XML lalu menangis”.

Di situlah Sophos Firewall Configuration Viewer sangat membantu.

Tool ini tidak mengambil alih tanggung jawabmu. Kamu tetap harus mendesain konfigurasi yang rapi dan menguji perubahan dengan benar. Tapi tool ini menghilangkan satu hal yang menyedot waktu secara absurd dalam pekerjaan harian: masalah format. Ia mengubah export yang secara teknis benar tapi tidak enak dibaca menjadi tampilan yang benar-benar bisa kamu gunakan untuk bekerja.

Dan iya, aku cukup perfeksionis di bagian ini. Saat merencanakan sebuah change, aku tidak hanya ingin tahu bahwa ada yang berubah. Aku ingin tahu apa tepatnya yang berubah, dan apakah aku tanpa sengaja menyentuh objek, NAT rule, atau pengaturan VPN di pinggirannya. Viewer ini pragmatis banget untuk kebutuhan itu.

Apa itu Sophos Firewall Configuration Viewer?

Sophos Firewall Configuration Viewer adalah tool berbasis browser yang mengonversi konfigurasi Sophos Firewall ke format yang mudah dipahami manusia. Kamu bisa memakainya untuk:

- memfilter, mengurutkan, dan mencari isi konfigurasi

- mencari objek/host/FQDN tertentu dan melihat di mana ia direferensikan

- membandingkan dua konfigurasi (Added/Modified/Removed)

- mengekspor hasil sebagai laporan HTML

Penting: ini adalah tool standalone yang kamu buka langsung di browser. Tidak perlu instal apa pun, dan secara prinsip bisa dipakai dari laptop admin mana pun. Itulah yang membuatnya menarik buatku: mudah masuk ke workflow yang sudah ada.

Di balik layar, ia bekerja dengan apa yang Sophos sudah sediakan: export konfigurasi dalam XML (biasanya Entities.xml). Bedanya ada di penyajian. Daripada menatap struktur XML, kamu mendapat tampilan yang terasa seperti dokumentasi yang tersusun rapi.

Dan ini bukan cuma “view”. Dalam praktik, ada tiga kemampuan yang paling sering kepakai:

- Baca: tampilan konfigurasi yang terstruktur dan bisa difilter.

- Search/References: cari objek dan lihat di mana ia dipakai.

- Compare: sebelum/sesudah atau Firewall A vs Firewall B.

Hal paling penting untuk security dan privacy: Sophos menekankan bahwa data diproses secara lokal di browser dan tidak ada yang “diunggah”. Parsing, analisis, dan pembuatan laporan seharusnya tetap berada di perangkatmu.

Tool-nya ada di sini: Sophos Firewall Configuration Viewer

Kalau kamu lebih suka lihat walkthrough singkat dulu, ini TechVid dari Sophos:

Kasus nyata di perusahaan skala SMB

Jumat, 15:30. Sebuah perusahaan dengan sekitar 80 karyawan: koneksi internet baru, public IP baru, dan di saat yang sama ada proyek kecil (CRM baru, subnet baru). Change request-nya rapi: NAT rule mana yang perlu diubah, VPN endpoint mana yang perlu disesuaikan, dan firewall rule mana yang terpengaruh.

Di dunia nyata, yang terjadi biasanya seperti ini:

- Objek seperti

WAN_Public_IPsternyata direferensikan oleh tiga NAT rule, dua business application rule, dan satu WAF rule “sejarah” yang sudah bertahun-tahun tidak dilihat siapa pun. - Objek FQDN untuk SaaS pernah dimasukkan ke dalam grup, dan sekarang muncul di sepuluh rule, padahal yang relevan tinggal dua.

- Kamu ingin beres-beres, tapi kamu tidak mau dapat telepon Senin pagi: “Sejak perubahan kemarin, X jadi tidak jalan.”

Di sinilah Configuration Viewer benar-benar menghemat waktu.

Workflow yang biasanya aku lakukan:

- Ekspor sebelum (simpan baseline)

- Terapkan perubahan

- Ekspor sesudah

- Buat diff di viewer dan lampirkan HTML ke ticket

- Sebelum hapus objek: pakai Usage Reference untuk memastikan di mana ia benar-benar dipakai

Ini bukan cuma soal nyaman. Ini membuat perubahan jadi bisa ditelusuri. Dan itu persis yang dibutuhkan audit, approval internal, dan dirimu di masa depan.

Cara memakai tool ini secara praktis

1) Ekspor konfigurasi (Full atau Selective)

Ekspor langsung dari firewall:

- WebAdmin: Backup & Firmware > Import / Export

- Ekspor Export full configuration (semua) atau Export selective configuration (bagian tertentu, opsional dengan “Include dependent entity”)

Sophos akan menghasilkan file .tar untuk kamu unduh.

Beberapa detail yang penting di lapangan:

- Full export adalah default-ku untuk change management (baseline/diff). Kamu dapat semuanya, dan risiko kehilangan dependensi lebih kecil.

- Selective export enak kalau kamu hanya ingin review area tertentu (misalnya hanya interfaces + routing) atau saat harus berbagi dengan pihak ketiga (ISP/vendor) dan ingin meminimalkan informasi yang kamu buka.

- Include dependent entity sering jadi penentu untuk selective export: kalau kamu ekspor firewall rules, biasanya kamu juga ingin objek network/service yang direferensikan ikut terbawa. Kalau tidak, export cepat jadi tidak lengkap dan kamu kehilangan konteks.

Pro tip untuk perbandingan: untuk “Compare”, selalu ekspor dua konfigurasi dengan seleksi yang sama (Full vs Full, atau Selective vs Selective dengan checkbox yang identik). Kalau kamu bandingkan Full vs Selective, diff akan terlihat dramatis tapi biasanya tidak berguna.

2) Ekstrak TAR dan cari Entities.xml

Dari .tar, ekstrak file Entities.xml (tergantung jenis export, bisa juga bernama entities.xml).

Di macOS/Linux:

tar -xvf backup.tar

ls -la

Di Windows, kamu bisa pakai tool seperti 7-Zip.

Kalau (seperti aku) kamu ingin menghindari backup ini berceceran di folder Downloads, buat folder kerja sementara. Contoh di macOS/Linux:

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

Di akhir, kamu bisa hapus foldernya lagi. Terdengar sepele, tapi ini tipe kebiasaan yang mencegah config sensitif tersisa di laptop selama berminggu-minggu.

Untuk radar keamananmu: menurut dokumentasi Sophos, export tanpa konten sensitif (misalnya hanya interfaces) sering kali hanya berisi Entities.xml. Begitu ada informasi sensitif (misalnya users), TAR bisa juga berisi file seperti hashFile.json dan propertyfile.

Praktiknya: anggap seluruh TAR sebagai data rahasia.

3) Membuat konfigurasi “mudah dibaca”

Di viewer, pilih “Single configuration” (atau yang mirip) lalu unggah Entities.xml. Setelah itu kamu akan melihat tampilan konfigurasi yang sudah dirender.

Tergantung ukuran konfigurasi, proses ini bisa beberapa detik. Setelah itu kamu mendapatkan sesuatu yang sering hilang di web UI: semacam tampilan “dokumentasi” untuk konfigurasi, tanpa klik sana-sini.

Bagian favoritku: kamu bisa memfilter dengan agresif di panel kiri. Kalau changemu terkait routing/NAT, kamu tidak ingin scroll melewati setiap setting report, toggle logging, dan fitur sampingan lain. Kamu tinggal aktifkan bagian yang kamu butuhkan sekarang.

Kombinasi filter yang sering kepakai:

- hanya firewall rules + NAT

- hanya interfaces + routing

- hanya VPN

Kalau aku mengaudit atau mengambil alih sebuah environment untuk pertama kalinya, aku biasanya meninjaunya dengan urutan seperti ini:

- Interfaces/zones (mana yang inside, mana yang outside?)

- Routing/SD-WAN (bagaimana traffic keluar, dari mana return route datang?)

- NAT (apa yang dipublikasikan, apa yang di-rewrite?)

- Firewall rules (flow apa yang benar-benar diizinkan?)

- VPN (site-to-site dan remote access, tergantung setup)

Ini bukan satu-satunya urutan yang benar, tapi ini membantu supaya kamu tidak menilai rules tanpa memahami topologinya.

Dan kalau kamu butuh untuk dokumentasi atau approval: kamu bisa ekspor laporan HTML kapan pun.

Aku sering pakai ini sebagai “paket review”: ekspor HTML, lampirkan ke ticket change (atau simpan di folder dokumentasi internal yang aman), dan orang lain bisa meninjau konfigurasi tanpa perlu akses ke firewall. Ini membantu untuk four-eyes principle, approval internal, maupun audit eksternal.

4) Usage Reference: “Objek ini sebenarnya dipakai di mana?”

Ini adalah killer feature buatku.

Konfigurasi Sophos sangat bergantung pada objects: hosts, networks, services, FQDNs, groups. Itu bagus karena kamu bisa reuse dengan rapi. Kekurangannya: setelah beberapa tahun, sering tidak jelas lagi di mana sebuah object direferensikan.

Dan di situlah kesalahan klasik terjadi:

- seseorang menghapus object “karena kelihatan tua” dan baru sadar belakangan ternyata masih dipakai di NAT rule

- seseorang mengubah object (misalnya memperlebar IP range) dan tanpa sadar mengubah banyak policy sekaligus

Usage Reference di viewer membuat dependensi ini terlihat. Daripada cari di web UI berdasarkan “feeling”, kamu pakai search/Usage Reference untuk melihat di mana sebuah object atau hostname direferensikan.

Contoh dari TechVid: cari box dan kamu langsung melihat policy/NAT rule mana yang menggunakan object FQDN tersebut.

Yang enak, alurnya click-through: dari hasil pencarian kamu bisa klik ke object, lalu melihat referensinya (misalnya policy firewall atau NAT rule mana yang memakainya). Saat aku melakukan cleanup change, aku sering ekspor tampilan ini sebagai HTML dan menempelkannya ke ticket. Nanti jadi jelas kenapa aku menghapus atau mengubah sebuah object.

Sangat cocok untuk:

- cleanup (hapus object lama)

- perencanaan change (rules mana yang benar-benar perlu disesuaikan)

- troubleshooting (kenapa sebuah rule masih match di suatu tempat)

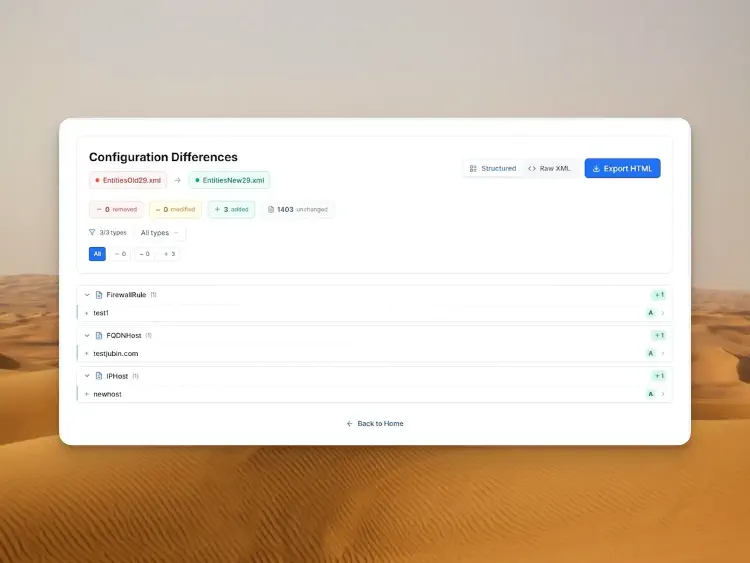

5) Bandingkan dua konfigurasi (Before/After)

Di halaman awal tool kamu bisa memilih “Compare” alih-alih “View” dan mengunggah dua file Entities.xml.

Kedengarannya sederhana, tapi ini pola yang sangat kuat. Aku memakainya, misalnya, untuk:

- before/after perubahan (klasik)

- membandingkan test/staging vs production untuk menemukan drift

- validasi setelah migrasi (WAN baru, logika NAT baru, VPN baru)

Yang aku suka dari mode compare: ini bukan diff teks mentah. Ia mencoba mengelompokkan perubahan secara masuk akal. Kamu tidak hanya melihat “XML berubah”, tetapi: object ini ditambahkan, rule itu diubah, entri ini dihapus.

Ini persis yang dibutuhkan untuk change management:

- ringkasan: apa yang removed, modified, added?

- detail per object/rule

- raw XML berdampingan (opsional)

- ekspor HTML untuk ticket/audit

Workflow pribadiku cukup simpel (tapi efektif):

- Baca ringkasannya: apakah skala perubahannya masuk akal? (misalnya “aku ubah 3 rule” vs “kok 200 object modified”)

- Drill ke area kritis: interfaces/WAN, routing, NAT, VPN, firewall rules

- Simpan ekspor HTML selagi semuanya masih segar

Terutama langkah 1 mengurangi stres buatku. Kalau aku melihat bahwa hanya object yang diharapkan yang berubah, aku jauh lebih tenang untuk akhir pekan.

Kalau kamu membiasakan menyimpan diff before/after untuk perubahan besar, hidupmu akan jauh lebih mudah dalam jangka panjang.

Fitur dan kemampuan lebih detail

Sampai titik ini, tool ini sudah berguna. Tapi setelah dipakai beberapa kali, kamu akan sadar: viewer ini bukan sekadar “nice to have”, melainkan toolbox kecil untuk pertanyaan admin yang sering muncul. Berikut fitur yang paling sering aku pakai, dengan penjelasan sedikit lebih detail.

Human-Readable View: akhirnya tanpa maraton klik

Di web UI Sophos, setting sering kali dikelompokkan secara logis, tapi tersebar di banyak halaman. Untuk kerja cepat, itu oke. Untuk audit atau perencanaan change, itu melelahkan karena kamu terus kehilangan konteks.

Viewer mengubahnya menjadi tampilan yang lebih ringkas. Aku pakai untuk reality check cepat:

- interface/zones apa yang benar-benar ada?

- NAT rule mana yang mempublikasikan service apa?

- rule mana yang terlalu longgar karena dulu “harus jalan”?

Ini tidak menggantikan desain yang rapi, tapi membuat jelas bagaimana firewall itu dideskripsikan pada akhirnya.

Filter: fokus pada hal yang penting sekarang

Filter di sisi kiri terlihat sederhana, tapi di praktiknya sangat membantu. Kebanyakan change tidak menyentuh seluruh konfigurasi, melainkan area tertentu (WAN, NAT, VPN, routing).

Kalau aku sedang onboarding koneksi internet baru, aku menyembunyikan semuanya dan fokus pada:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (untuk flow yang terdampak)

Terdengar sepele, tapi ini mencegah kamu terseret ke side quest saat review.

Search: dari “box” sampai “10.20.30.0/24”

Search adalah pintu masuk yang bagus kalau kamu datang dari operasi dan hanya punya sinyal:

- “Layanan kami ke box.com tidak jalan”

- “Jaringan cabang baru 10.20.30.0/24 tidak punya akses”

- “Kenapa SMTP masih terbuka?”

Kamu cari berdasarkan nama, IP, FQDN, atau object, dan kamu cepat sampai ke titik yang relevan.

Usage Reference: lihat dampaknya (sebelum sakit)

Usage Reference adalah fungsi yang paling sering menentukan apakah sebuah cleanup itu “nekat” atau “bertanggung jawab”. Aku terutama menggunakannya untuk tiga kasus:

- Hapus object: cek dulu apakah ia direferensikan di mana pun.

- Ubah object: cek dulu berapa banyak rule/policy yang terdampak secara tidak langsung.

- Rencanakan change: cek dulu rule mana yang benar-benar terhubung ke object yang sama.

Kalau kamu melakukan ini secara konsisten, jumlah momen “oh ternyata masih nyambung ke sini” akan turun drastis.

Compare + ekspor HTML: default-ku untuk change management

Mode compare adalah “bukti” bahwa change terjadi sesuai rencana.

Biasanya aku lakukan seperti ini:

- Ekspor sebelum

- Ekspor sesudah

- Compare

- Simpan HTML diff dan lampirkan ke ticket

Terlihat pedantis, tapi hanya beberapa menit dan bisa menyelamatkan berjam-jam diskusi nanti saat ada yang bertanya apa yang berubah. Untuk tim, ini juga format review yang bagus: kamu bisa minta seseorang membaca HTML diff dan memeriksa poin penting saja.

Keamanan: apa yang bagus, dan apa batasnya

1) Privacy-first itu bagus, tapi bukan alasan untuk ceroboh

Fakta bahwa Sophos menyatakan tidak ada data yang keluar dari browser adalah nilai plus besar, terutama untuk data konfigurasi.

Tetap saja: konfigurasi firewall hampir selalu sensitif. Bahkan kalau tidak ada password dalam cleartext, biasanya ada:

- jaringan internal, VLAN, skema IP

- definisi NAT dan endpoint publik

- topologi VPN

- grup object (sering lebih “membocorkan” dari yang kita kira)

2) Export adalah risiko yang sebenarnya

Viewer membantumu membaca. Tapi risikonya biasanya terjadi sebelum dan sesudahnya:

- saat download TAR

- saat ekstraksi

- saat menyimpan/membagikan laporan HTML

Sophos secara eksplisit mendokumentasikan bahwa export yang berisi informasi sensitif bisa menyertakan file tambahan, dan topik secure storage master key relevan untuk proses import.

Saran praktis harianku:

- simpan export lokal hanya sebentar (lalu bersihkan setelahnya)

- jangan menaruh report di sistem ticket yang “terbuka”

- kalau bekerja dengan pihak ketiga: pilih selective export dan bagikan hanya yang perlu

3) SSH/Advanced Shell: viewer hanya menampilkan apa yang ada di export

Ini terjadi lebih sering daripada yang diakui orang: saat incident, seseorang login via SSH dan “memperbaiki sesuatu dengan cepat” di Advanced Shell.

Poin pentingnya bukan apakah fix itu bertahan setelah reboot atau tidak. Poin pentingnya adalah: kalau sesuatu tidak masuk ke export (Entities.xml), itu tidak akan terlihat di viewer. Dan ini bisa terjadi untuk penyesuaian via Advanced Shell/SSH, karena tidak selalu muncul sebagai konfigurasi “normal” di export.

Kalau kamu menyentuh hal-hal via SSH/Advanced Shell, dokumentasikan terpisah dan rencanakan untuk memindahkannya ke konfigurasi resmi lewat WebAdmin. Kalau tidak, restore berikutnya, HA failover, atau firmware update adalah saat masalahnya muncul, atau kamu sekadar melewatkannya di diff.

4) Aturan praktis yang membantu di produksi

- Gunakan profil browser tanpa “kebun binatang” ekstensi untuk tugas seperti ini.

- Simpan TAR/HTML hanya di tempat kamu biasa menyimpan config rahasia lainnya.

- Kalau harus berbagi: export seminimal mungkin (selective) dan pikirkan dependensi.

Kesimpulan

Sophos Firewall Configuration Viewer bukan fitur yang akan jadi headline. Tapi jujur saja: tool seperti ini yang membuat operasional harian jauh lebih ringan.

Selama bertahun-tahun aku sudah melihat cukup banyak konfigurasi di mana stres sebenarnya bukan “teknologi”, melainkan keterlacakan: apa berubah apa, dan kapan? Object ini benar-benar sudah tidak dipakai? Apakah kita tanpa sadar menyentuh hal lain? Di web UI kamu bisa menemukan banyak hal, tapi jarang cepat. Dan membaca export XML secara langsung adalah sesuatu yang tidak ada yang lakukan secara sukarela lebih dari lima menit.

Viewer menutup celah itu dengan cukup baik. Aku bisa membaca konfigurasi dengan tenang, memperlakukannya seperti dokumentasi, memfilter yang kubutuhkan, mengecek referensi, dan menyimpan HTML diff. Kedengarannya “nice”, tapi buat tim ini berdampak nyata: review jadi lebih mudah, audit jadi lebih santai, dan kamu dapat lebih sedikit kejutan di Senin pagi.

Kalau kamu hanya mengambil satu hal dari artikel ini: bangun sebuah refleks kecil.

Sebelum perubahan besar: ekspor sekali, setelah change ekspor lagi, jalankan Compare, dan arsipkan HTML diff. Hanya butuh beberapa menit, tapi ini salah satu cara paling andal untuk melawan “aku rasa kita cuma ubah X”.

Dan seperti biasa: viewer membuat config lebih mudah dibaca, tapi tidak otomatis lebih aman. Pola pikir tetap tugasmu. Viewer hanya memberi alat yang akhirnya tidak bekerja melawanmu.

Kalau kamu pernah melakukan tweak “quick and dirty” via SSH di Advanced Shell: ingat bahwa itu tidak selalu muncul di backup, dan akibatnya tidak akan terlihat di viewer juga.

Sumber dan bacaan lanjutan

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, konten sensitif)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

Sampai jumpa lagi,

Joe