Sophos Firewall Configuration Viewer: Audit dan Bandingkan Konfigurasi

Jadual kandungan

Hai semua,

jika anda pernah mengurus Sophos Firewall dalam persekitaran perniagaan sebenar, anda pasti tahu dilemanya: konfigurasi ialah “single source of truth”. Tetapi sebaik sahaja anda mahu menyemaknya di luar web UI, mendokumentasikannya dengan betul, atau membandingkan sebelum/selepas sesuatu perubahan, ia cepat menjadi menyakitkan.

Ya, anda boleh ambil tangkapan skrin. Ya, anda boleh eksport peraturan satu demi satu. Tetapi bila berdepan perubahan yang lebih besar (migrasi WAN, VLAN baharu, pembersihan objek, susun semula logik NAT, “sekadar cepat” melaraskan beberapa VPN), anda sebenarnya mahukan dua perkara:

- Konfigurasi yang mudah dibaca.

- Perbandingan yang bukan “diff XML dan menangis”.

Di sinilah Sophos Firewall Configuration Viewer sangat berguna.

Alat ini tidak mengambil alih tanggungjawab anda. Anda masih perlu mereka konfigurasi yang kemas dan menguji perubahan dengan betul. Tetapi ia menghapuskan satu perkara yang membazir masa secara keterlaluan dalam operasi harian: masalah format. Ia menukar eksport yang betul dari segi teknikal tetapi sukar dibaca kepada paparan yang benar-benar boleh anda gunakan.

Dan ya, saya memang agak cerewet di sini. Bila saya merancang change, saya bukan sekadar mahu tahu bahawa sesuatu berubah. Saya mahu tahu apa tepatnya yang berubah, dan sama ada saya tersentuh objek, NAT rule atau tetapan VPN tanpa sengaja. Viewer ini sangat pragmatik untuk tujuan tersebut.

Apa itu Sophos Firewall Configuration Viewer?

Sophos Firewall Configuration Viewer ialah alat berasaskan pelayar yang menukar konfigurasi Sophos Firewall kepada format yang mudah difahami manusia. Anda boleh menggunakannya untuk:

- menapis, mengisih dan mencari konfigurasi

- mencari objek/host/FQDN tertentu dan melihat di mana ia dirujuk

- membandingkan dua konfigurasi (Added/Modified/Removed)

- mengeksport hasil sebagai laporan HTML

Penting: ini ialah alat standalone yang anda buka terus dalam pelayar. Tidak perlu pasang apa-apa, dan anda boleh gunakannya dari hampir mana-mana laptop admin. Ini yang saya suka: ia masuk ke workflow sedia ada tanpa banyak geseran.

Di sebalik tabir, ia menggunakan apa yang Sophos sudah sediakan: eksport konfigurasi dalam XML (biasanya Entities.xml). Bezanya ialah cara ia dipersembahkan. Daripada menatap struktur XML, anda mendapat paparan yang terasa seperti dokumentasi yang tersusun rapi.

Dan ia bukan sekadar “view”. Dalam praktik, tiga kemampuan yang paling kerap digunakan ialah:

- Baca: paparan konfigurasi yang berstruktur dan boleh ditapis.

- Cari/Rujukan: cari objek dan lihat di mana ia digunakan.

- Bandingkan: sebelum/selepas atau Firewall A vs Firewall B.

Perkara paling penting untuk keselamatan dan privasi: Sophos menekankan bahawa data diproses secara tempatan dalam pelayar dan tiada apa yang “dimuat naik”. Parsing, analisis dan penjanaan laporan sepatutnya kekal pada peranti anda.

Alat ini boleh diakses di sini: Sophos Firewall Configuration Viewer

Jika anda mahu lihat walkthrough ringkas dahulu, ini TechVid daripada Sophos:

Senario sebenar untuk SMB/PKS

Jumaat, 3:30 petang. Sebuah syarikat dengan kira-kira 80 pekerja: sambungan internet baharu, public IP baharu, dan pada masa yang sama projek kecil (CRM baharu, subnet baharu). Change request ditulis dengan baik: NAT rule mana perlu diubah, VPN endpoint mana perlu diselaraskan, dan firewall rule mana terlibat.

Dalam realiti, anda akan dapat apa yang biasa berlaku:

- Objek seperti

WAN_Public_IPsdirujuk oleh tiga NAT rule, dua business application rule, dan satu WAF rule “lama” yang sudah bertahun-tahun tak disentuh. - Objek FQDN untuk SaaS pernah dimasukkan ke dalam kumpulan, dan kini muncul dalam sepuluh rule, tetapi hanya dua masih relevan.

- Anda mahu buat pembersihan, tetapi anda tidak mahu panggilan pagi Isnin: “Sejak change, X tidak berfungsi.”

Di sinilah Configuration Viewer menjimatkan masa yang sebenar.

Aliran kerja saya yang biasa dalam situasi seperti ini:

- Eksport sebelum (simpan baseline)

- Laksanakan change

- Eksport selepas

- Buat diff dalam viewer dan lampirkan HTML pada tiket

- Sebelum memadam objek: gunakan Usage Reference untuk sahkan di mana ia benar-benar digunakan

Ini bukan sekadar mudah. Ia menjadikan perubahan boleh dikesan. Dan itulah yang audit, kelulusan dalaman dan diri anda pada masa depan perlukan.

Cara menggunakan alat ini secara praktikal

1) Eksport konfigurasi (Full atau Selective)

Eksport terus dari firewall:

- WebAdmin: Backup & Firmware > Import / Export

- Eksport sama ada Export full configuration (semua) atau Export selective configuration (bahagian tertentu, opsyen “Include dependent entity”)

Sophos akan menghasilkan fail .tar untuk anda muat turun.

Beberapa perincian yang penting dalam praktik:

- Full export ialah default saya untuk change management (baseline/diff). Anda dapat semuanya dan kurang risiko terlepas dependensi.

- Selective export sesuai bila anda mahu semak bahagian tertentu (contoh hanya interfaces + routing) atau bila perlu berkongsi dengan pihak ketiga (ISP/vendor) dan mahu minimumkan pendedahan.

- Include dependent entity selalunya kritikal untuk selective export: jika anda eksport firewall rules, anda biasanya mahu objek network/service yang dirujuk turut disertakan. Jika tidak, eksport cepat jadi tidak lengkap dan anda hilang konteks.

Pro tip untuk perbandingan: untuk “Compare”, sentiasa eksport dua konfigurasi dengan pilihan yang sama (Full vs Full, atau Selective vs Selective dengan checkbox yang sama). Jika anda bandingkan Full dengan Selective, diff akan nampak dramatik tetapi kebanyakannya tidak berguna.

2) Ekstrak TAR dan cari Entities.xml

Dari .tar, ekstrak fail Entities.xml (bergantung kepada jenis eksport, ia juga mungkin bernama entities.xml).

Di macOS/Linux:

tar -xvf backup.tar

ls -la

Di Windows, anda boleh gunakan alat seperti 7-Zip.

Jika (seperti saya) anda tidak mahu backup ini tinggal dalam folder Downloads, buat direktori kerja sementara. Contoh di macOS/Linux:

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

Di akhir, anda boleh padam direktori tersebut. Nampak remeh, tetapi inilah jenis kebersihan yang mengelakkan konfigurasi sensitif terbiar selama berminggu-minggu.

Untuk radar keselamatan anda: menurut dokumentasi Sophos, eksport tanpa kandungan sensitif (contoh hanya interfaces) selalunya hanya mengandungi Entities.xml. Apabila maklumat sensitif disertakan (contoh users), TAR juga boleh mengandungi fail seperti hashFile.json dan propertyfile.

Dalam praktik: anggap keseluruhan TAR sebagai sulit.

3) Jadikan konfigurasi “mudah dibaca”

Dalam viewer, pilih “Single configuration” (atau yang seumpamanya) dan muat naik Entities.xml. Anda akan dapat paparan konfigurasi yang sudah dirender.

Bergantung pada saiz konfigurasi, ia mungkin mengambil beberapa saat. Selepas itu anda mendapat sesuatu yang saya sering rasa kurang dalam web UI: paparan seperti “dokumentasi” untuk konfigurasi, tanpa perlu klik sana-sini.

Yang saya paling suka: anda boleh menapis dengan agresif di panel kiri. Jika change anda berkaitan routing/NAT, anda tidak mahu scroll melalui setiap setting laporan, toggle logging dan feature sampingan. Anda hanya aktifkan bahagian yang anda perlukan sekarang.

Kombinasi penapis yang biasa:

- firewall rules + NAT sahaja

- interfaces + routing sahaja

- VPN sahaja

Bila saya audit atau ambil alih sesuatu persekitaran buat kali pertama, saya biasanya semak mengikut urutan ini:

- Interfaces/zones (mana inside, mana outside?)

- Routing/SD-WAN (bagaimana trafik keluar, dari mana route balik datang?)

- NAT (apa yang dipublish, apa yang di-rewrite?)

- Firewall rules (flow apa yang benar-benar dibenarkan?)

- VPN (site-to-site dan remote access, bergantung pada setup)

Ini bukan satu-satunya urutan yang betul, tetapi ia mengelakkan anda menilai rules tanpa memahami topologi.

Jika anda perlukan untuk dokumentasi atau kelulusan: anda boleh eksport laporan HTML pada bila-bila masa.

Saya suka guna ini sebagai “paket review”: eksport HTML, lampirkan pada tiket change (atau simpan dalam dokumentasi dalaman yang selamat), dan orang lain boleh semak konfigurasi tanpa akses ke firewall. Ini sangat membantu untuk four-eyes review, kelulusan dalaman, atau audit luaran.

4) Usage Reference: “Di mana objek ini sebenarnya digunakan?”

Ini ialah killer feature bagi saya.

Konfigurasi Sophos banyak bergantung pada objek: host, rangkaian, servis, FQDN, kumpulan. Ini bagus kerana anda boleh guna semula dengan kemas. Tetapi selepas beberapa tahun, selalunya tidak jelas lagi di mana sesuatu objek dirujuk.

Dan di situlah kesilapan klasik berlaku:

- seseorang memadam objek “kerana nampak lama” dan kemudian baru sedar ia masih digunakan dalam NAT rule

- seseorang mengubah objek (contoh meluaskan julat IP) dan tanpa sedar mengubah banyak policy serentak

Usage Reference dalam viewer menjadikan dependensi ini jelas. Daripada mencari dalam web UI “ikut rasa”, anda gunakan search/Usage Reference untuk melihat di mana objek atau hostname dirujuk.

Contoh dari TechVid: cari box dan anda terus nampak policy/NAT rule mana yang merujuk objek FQDN itu.

Bahagian menarik ialah aliran click-through: dari hasil carian, anda klik terus ke objek dan lihat rujukan (contoh policy firewall atau NAT rule yang menggunakannya). Bila saya buat change pembersihan, saya sering eksport paparan ini sebagai HTML dan lampirkan pada tiket. Kemudian jelas kenapa saya padam atau ubah objek tersebut.

Sesuai untuk:

- pembersihan (buang objek lama)

- perancangan change (rules mana yang benar-benar perlu diubah)

- troubleshooting (kenapa sesuatu rule masih match di tempat lain)

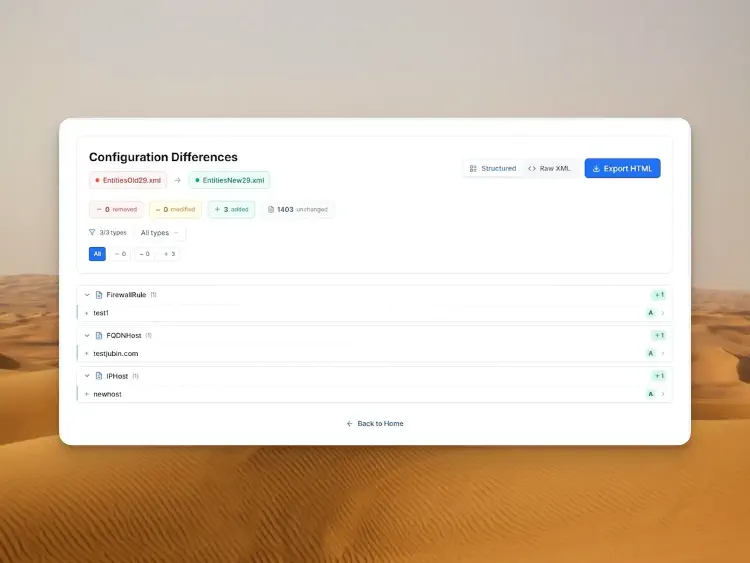

5) Bandingkan dua konfigurasi (Before/After)

Di halaman utama tool ini, anda boleh pilih “Compare” berbanding “View” dan muat naik dua fail Entities.xml.

Bunyinya mudah, tetapi ia sangat berkuasa. Saya menggunakannya, contohnya, untuk:

- before/after perubahan (klasik)

- bandingkan test/staging vs produksi untuk cari drift

- validasi selepas migrasi (WAN baharu, logik NAT baharu, VPN baharu)

Apa yang saya suka tentang mode compare: ia bukan sekadar diff teks mentah. Ia cuba mengelompokkan perubahan dengan cara yang masuk akal. Anda bukan hanya nampak “XML berbeza”, tetapi: objek ini ditambah, rule itu diubah, entri ini dibuang.

Ini tepat untuk change management:

- ringkasan: apa yang removed, modified, added?

- perincian per objek/rule

- raw XML sebelah-menyebelah (opsyen)

- eksport HTML untuk tiket/audit

Workflow saya agak terus (tetapi efektif):

- Baca ringkasan: adakah skala perubahan masuk akal? (contoh “saya ubah 3 rules” vs “tiba-tiba 200 objek modified”)

- Drill ke kawasan kritikal: interfaces/WAN, routing, NAT, VPN, firewall rules

- Simpan eksport HTML semasa semuanya masih segar

Terutamanya langkah 1 mengurangkan stress. Bila saya nampak bahawa hanya objek yang dijangka terlibat, saya jauh lebih tenang sepanjang hujung minggu.

Jika anda membina tabiat menyimpan diff before/after untuk change besar, hidup anda akan jadi jauh lebih mudah dalam jangka panjang.

Fungsi dan ciri secara terperinci

Setakat ini tool ini sudah berguna. Tetapi selepas beberapa kali digunakan, anda akan sedar: viewer ini bukan sekadar “nice to have”, tetapi toolbox kecil untuk soalan admin yang sering berlaku. Berikut ciri yang saya gunakan dengan kerap, dengan sedikit lagi perincian.

Human-Readable View: akhirnya tanpa maraton klik

Dalam web UI Sophos, setting selalunya tersusun logik, tetapi bertaburan di banyak halaman. Untuk kerja cepat, okay. Untuk audit atau perancangan change, ia memenatkan kerana anda sering hilang konteks.

Viewer menjadikannya paparan yang lebih padat. Saya guna untuk reality check cepat:

- interfaces/zones apa yang benar-benar wujud?

- NAT rule mana publish servis apa?

- rules mana terlalu luas kerana dulu “kena bagi ia berfungsi”?

Ini tidak menggantikan design yang baik, tetapi ia menunjukkan bagaimana firewall itu benar-benar digambarkan.

Penapis: fokus pada perkara yang penting sekarang

Penapis di sebelah kiri nampak ringkas, tetapi dalam praktik ia sangat membantu. Kebanyakan change bukan pada keseluruhan config, tetapi pada bahagian tertentu (WAN, NAT, VPN, routing).

Jika saya sedang onboarding sambungan internet baharu, saya sembunyikan semuanya dan fokus pada:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (untuk flow yang terlibat)

Nampak remeh, tetapi ia mengelakkan anda terperangkap dalam side quest semasa review.

Carian: dari “box” hingga “10.20.30.0/24”

Carian ialah titik masuk yang bagus bila anda datang dari operasi dan hanya ada simptom:

- “Servis kami ke box.com tak berfungsi”

- “Rangkaian cawangan baharu 10.20.30.0/24 tiada akses”

- “Kenapa SMTP masih terbuka?”

Anda cari berdasarkan nama, IP, FQDN atau objek dan cepat sampai ke tempat yang relevan.

Usage Reference: lihat impak (sebelum sakit)

Usage Reference ialah fungsi yang paling kerap menentukan sama ada pembersihan itu “berani” atau “bertanggungjawab”. Saya gunakannya untuk tiga kes:

- Padam objek: semak dulu sama ada ia dirujuk di mana-mana.

- Ubah objek: semak dulu berapa banyak rules/policy terkesan secara tidak langsung.

- Rancang change: semak dulu rules mana yang benar-benar berkait dengan objek yang sama.

Jika anda konsisten, bilangan momen “oh, ini masih bergantung pada itu” akan turun dengan ketara.

Compare + eksport HTML: default saya untuk change management

Mode compare ialah “bukti” saya bahawa change berlaku seperti yang dimaksudkan.

Kebiasaannya saya buat begini:

- Eksport sebelum

- Eksport selepas

- Compare

- Simpan HTML diff dan lampirkan pada tiket

Nampak pedantik, tetapi ia hanya beberapa minit dan boleh menjimatkan berjam-jam perbincangan kemudian bila orang tanya apa yang berubah. Untuk pasukan, ini juga format review yang bagus: anda boleh minta seseorang baca HTML diff dan semak hanya perkara kritikal.

Keselamatan: apa yang bagus dan di mana hadnya

1) Privacy-first bagus, tetapi bukan alasan untuk sambil lewa

Sophos mengatakan tiada data yang keluar dari pelayar adalah satu kelebihan besar, terutamanya untuk data konfigurasi.

Namun, konfigurasi firewall hampir sentiasa sensitif. Walaupun tiada kata laluan dalam teks biasa, ia biasanya mengandungi:

- rangkaian dalaman, VLAN, skema IP

- definisi NAT dan endpoint awam

- topologi VPN

- kumpulan objek (selalunya lebih mendedahkan daripada yang kita sangka)

2) Eksport ialah risiko sebenar

Viewer membantu anda membaca. Tetapi risiko biasanya berlaku sebelum dan selepas:

- semasa download TAR

- semasa ekstrak

- semasa menyimpan/berkongsi laporan HTML

Sophos mendokumentasikan secara jelas bahawa eksport yang mengandungi maklumat sensitif boleh menyertakan fail tambahan, dan isu secure storage master key penting untuk proses import.

Nasihat harian saya:

- simpan eksport secara tempatan untuk tempoh yang pendek (dan bersihkan selepas itu)

- jangan letak report dalam sistem tiket yang “terbuka”

- jika bekerja dengan pihak ketiga: pilih selective export dan kongsi hanya yang perlu

3) SSH/Advanced Shell: viewer hanya nampak apa yang ada dalam eksport

Ini berlaku lebih kerap daripada yang diakui: semasa insiden, seseorang log masuk melalui SSH dan “betulkan sesuatu dengan cepat” dalam Advanced Shell.

Poin penting bukan sama ada fix itu kekal selepas reboot atau tidak. Poin penting ialah: jika sesuatu tidak masuk ke eksport (Entities.xml), ia tidak kelihatan dalam viewer. Dan ini boleh berlaku untuk perubahan melalui Advanced Shell/SSH, kerana ia tidak semestinya muncul sebagai konfigurasi “normal” dalam eksport.

Jika anda ubah sesuatu melalui SSH/Advanced Shell, dokumentasikan secara berasingan dan rancang untuk memindahkannya kepada konfigurasi rasmi melalui WebAdmin. Jika tidak, restore seterusnya, HA failover atau firmware update ialah saat ia “menggigit”, atau anda sekadar terlepas dalam diff.

4) Peraturan praktikal yang membantu di produksi

- Guna profil pelayar tanpa zoo extension untuk kerja seperti ini.

- Simpan TAR/HTML hanya di tempat anda simpan konfigurasi sulit lain.

- Jika perlu berkongsi: eksport minimum (selective) dan fikirkan dependensi.

Kesimpulan

Sophos Firewall Configuration Viewer bukanlah feature yang jadi tajuk utama. Tetapi sejujurnya: alat seperti inilah yang benar-benar meringankan kerja harian.

Selama bertahun-tahun, saya sudah melihat cukup banyak konfigurasi di mana tekanan sebenar bukan “teknologi”, tetapi kebolehkesanan: apa berubah, bila? Objek ini benar-benar tidak digunakan? Adakah kita tersentuh sesuatu yang lain tanpa sengaja? Dalam web UI anda boleh cari banyak benda, tetapi jarang cepat. Dan membaca eksport XML secara manual bukan sesuatu yang orang buat lebih daripada lima minit secara sukarela.

Viewer menutup jurang itu dengan baik. Saya boleh membaca konfigurasi dengan tenang, anggap ia seperti dokumentasi, tapis apa yang perlu, semak rujukan dan akhirnya simpan HTML diff. Nampak “nice”, tetapi dalam pasukan ia memang ada impak: review jadi lebih mudah, audit kurang menyakitkan, dan anda dapat kurang kejutan pagi Isnin.

Jika anda hanya ambil satu perkara: bina refleks kecil.

Sebelum change besar: eksport sekali, selepas change eksport lagi, jalankan Compare, dan arkibkan HTML diff. Ia ambil beberapa minit, tetapi ia antara cara paling boleh dipercayai untuk melawan “saya rasa kita hanya ubah X”.

Dan seperti biasa: viewer menjadikan config lebih mudah dibaca, tetapi tidak automatik lebih selamat. Pemikiran masih pada anda. Ia cuma beri anda alat yang akhirnya tidak bekerja melawan anda.

Jika anda pernah buat tweak “quick and dirty” melalui SSH dalam Advanced Shell: ingat bahawa ia tidak semestinya muncul dalam backup, dan kemudian ia juga tidak akan kelihatan dalam viewer.

Sumber dan bacaan lanjut

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, kandungan sensitif)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

Sehingga kali seterusnya,

Joe