Sophos Firewall Configuration Viewer: Kagua na Linganisha Usanidi

Jedwali la yaliyomo

Habari zenu,

kama umewahi kusimamia Sophos Firewall kwenye mazingira halisi ya biashara, unajua tatizo hili: usanidi (configuration) ndio “single source of truth”. Lakini ukitaka kuusoma nje ya web UI, kuudokumenti vizuri, au kulinganisha kabla/baada ya change, mambo yanaweza kuuma haraka.

Ndiyo, unaweza kuchukua screenshots. Ndiyo, unaweza ku-export rules moja moja. Lakini ukishaanza kufanya mabadiliko makubwa (migratesheni ya WAN, VLAN mpya, usafi wa objects, kupanga upya mantiki ya NAT, “haraka tu” kurekebisha VPN chache), unahitaji hasa vitu viwili:

- Usanidi ambao unasomeka.

- Ulinganisho ambao hauko kwenye kiwango cha “diff XML halafu lia”.

Hapo ndipo Sophos Firewall Configuration Viewer inaingia.

Zana hii haikuchukulii jukumu. Bado unahitaji kubuni usanidi mzuri na kupima mabadiliko kwa umakini. Lakini inaondoa kitu kinachopoteza muda mwingi sana kwenye kazi za kila siku: tatizo la format. Inabadilisha export ambayo ni sahihi kiufundi lakini ni ngumu kusoma, kuwa mwonekano unaoweza kufanyiwa kazi.

Na ndiyo, mimi ni mweledi sana kwenye hili. Nikipanga change, sitaki tu kujua kwamba kitu kimebadilika. Nataka kujua nini hasa kimebadilika, na kama kwa bahati mbaya niligusa object fulani, NAT rule, au setting ya VPN pembeni. Viewer ni msaidizi wa kiutendaji (pragmatic) sana kwa hilo.

Sophos Firewall Configuration Viewer ni nini?

Sophos Firewall Configuration Viewer ni zana ya kwenye kivinjari inayogeuza usanidi wa Sophos Firewall kuwa muundo unaosomwa na binadamu. Unaweza kuitumia kwa:

- kuchuja (filter), kupanga (sort) na kutafuta (search) usanidi

- kutafuta objects/hosts/FQDNs na kuona zinarejelewa wapi

- kulinganisha usanidi miwili (Added/Modified/Removed)

- ku-export matokeo kama ripoti ya HTML

Muhimu: hii ni zana standalone unayoifungua tu kwenye browser. Hakuna cha kusakinisha, na unaweza kuitumia kwenye laptop yoyote ya admin. Hiyo ndiyo sababu moja kubwa naipenda: inaingia kwenye workflows zilizopo bila msuguano.

Chini ya pazia, inafanya kazi na kile Sophos tayari inatoa: export ya usanidi kwenye XML (mara nyingi Entities.xml). Tofauti ni uwasilishaji. Badala ya kuangalia miundo ya XML, unapata mwonekano unaofanana na dokumentesheni iliyoandaliwa vizuri.

Na si “view” tu. Kwa vitendo, mambo matatu hujitokeza mara kwa mara:

- Kusoma: mwonekano wa usanidi uliopangwa, unaochujika.

- Utafutaji/Marejeo: pata objects na uone zinatumika wapi.

- Kulinganisha: kabla/baada au Firewall A dhidi ya Firewall B.

Sehemu muhimu zaidi kwa security na privacy: Sophos inasisitiza kuwa data inachakatwa ndani ya browser yako (local) na hakuna kinachopakiwa. Parsing, uchambuzi na utengenezaji wa ripoti vinapaswa kubaki kwenye kifaa chako.

Zana iko hapa: Sophos Firewall Configuration Viewer

Kama unapendelea kuona walkthrough fupi kwanza, hapa kuna TechVid kutoka Sophos:

Kisa cha kawaida kwenye SMB

Ijumaa, saa 9:30 alasiri. Kampuni yenye wafanyakazi kama 80: muunganisho mpya wa Internet, public IP mpya, na kwa wakati mmoja mradi mdogo (CRM mpya, subnet mpya). Change request imeandikwa vizuri: NAT rules zipi zirekebishwe, VPN endpoints zipi zigeuzwe, na firewall rules zipi zinaathirika.

Kwa uhalisia, unapata kile kile kila mara:

- Object kama

WAN_Public_IPsinarejelewa na NAT rules tatu, business application rules mbili, na WAF rule moja “ya zamani” ambayo hakuna aliyeitazama kwa miaka. - Object ya FQDN ya SaaS iliwekwa kwenye group siku moja, na sasa inaonekana kwenye rules kumi, lakini mbili tu bado ni muhimu.

- Unataka kufanya cleanup, lakini hutaki simu ya Jumatatu asubuhi: “Tangu change ile, X haifanyi kazi.”

Hapo ndipo Configuration Viewer inaokoa muda wa kweli.

Mchakato wangu wa kawaida kwenye hali hizi:

- Export kabla (hifadhi baseline)

- Tekeleza change

- Export baada

- Tengeneza diff kwenye viewer na uweke HTML kwenye ticket

- Kabla ya kufuta objects: tumia Usage Reference kuona zinatumika wapi hasa

Hii si urahisi tu. Inafanya changes ziwe zinazoeleweka na kufuatika. Na hiyo ndiyo wanayotaka audits, approvals za ndani, na wewe wa baadae.

Jinsi ya kutumia zana hii kwa vitendo

1) Export usanidi (Full au Selective)

Export moja kwa moja kutoka kwenye firewall:

- WebAdmin: Backup & Firmware > Import / Export

- Chagua Export full configuration (vyote) au Export selective configuration (sehemu fulani, kwa hiari na “Include dependent entity”)

Sophos itatengeneza faili ya .tar ambayo uta-download.

Baadhi ya maelezo yanayojali kwenye vitendo:

- Full export ndio default yangu kwa change management (baseline/diff). Unapata kila kitu na unapunguza hatari ya kukosa dependencies.

- Selective export ni nzuri ukitaka ku-review eneo moja (mfano interfaces + routing tu) au ukihitaji kushiriki na third parties (ISP/vendor) na unataka kupunguza taarifa unazotoa.

- Include dependent entity mara nyingi ni muhimu kwa selective exports: uki-export firewall rules, kwa kawaida unahitaji pia network/service objects zinazo-rejelewa. Vinginevyo export inakuwa haijakamilika na unakosa context.

Pro tip kwa comparisons: kwa “Compare”, export kila mara config mbili zenye selection sawa (Full vs Full, au Selective vs Selective na checkboxes sawa). Ukilinganisha Full dhidi ya Selective, diff itaonekana kubwa sana lakini kwa vitendo mara nyingi haina maana.

2) Toa TAR na utafute Entities.xml

Kutoka kwenye .tar, toa faili Entities.xml (kulingana na export, inaweza pia kuitwa entities.xml).

Kwa macOS/Linux:

tar -xvf backup.tar

ls -la

Kwa Windows, unaweza kutumia zana kama 7-Zip.

Kama (kama mimi) hutaki backups zikae kwenye Downloads, tengeneza working directory ya muda. Mfano kwa macOS/Linux:

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

Mwisho unaweza kufuta directory hiyo. Inaonekana ndogo, lakini ni aina ya hygiene inayozuia configs nyeti kukaa kwenye laptop kwa wiki.

Kwa radar yako ya usalama: kulingana na dokumentesheni ya Sophos, export bila taarifa nyeti (mfano interfaces tu) mara nyingi ina Entities.xml pekee. Mara taarifa nyeti zinapojumuishwa (mfano users), TAR inaweza pia kuwa na faili kama hashFile.json na propertyfile.

Kwa vitendo: chukulia TAR yote kuwa ya siri.

3) Fanya usanidi uwe “unasomeka”

Kwenye viewer, chagua “Single configuration” (au kama hilo) kisha upload Entities.xml. Utapata mwonekano uliotengenezwa wa usanidi.

Kulingana na ukubwa wa config, inaweza kuchukua sekunde chache kupakia. Baada ya hapo unapata kitu ambacho mara nyingi kinakosekana kwenye web UI: mwonekano wa “dokumentesheni” ya config, bila kubonyeza menu nyingi.

Kitu ninachopenda zaidi: unaweza kuchuja kwa nguvu upande wa kushoto. Kama change yako ni ya routing/NAT, hutaki kuscroll kupitia kila setting ya reports, kila logging toggle na features ndogo. Unaamsha tu sehemu unazohitaji sasa.

Mchanganyiko wa filters unaotumika mara kwa mara:

- firewall rules + NAT tu

- interfaces + routing tu

- VPN tu

Ninapo-audit au kuchukua mazingira kwa mara ya kwanza, kwa kawaida napitia kwa mpangilio huu:

- Interfaces/zones (ndani ni ipi, nje ni ipi?)

- Routing/SD-WAN (traffic inatoka vipi, return routes zinatoka wapi?)

- NAT (nini inapublishwa, nini inaandikwa upya?)

- Firewall rules (flows zipi zinaruhusiwa kweli?)

- VPN (site-to-site na remote access, kulingana na setup)

Si mpangilio pekee sahihi, lakini unazuia kuamua kuhusu rules bila kuelewa topolojia.

Na ukihitaji kitu cha dokumentesheni au approval: unaweza ku-export ripoti ya HTML wakati wowote.

Mimi hutumia hii kama “pakiti ya review”: export HTML, iambatanishe kwenye change ticket (au ihifadhi kwenye dokumenati ya ndani iliyo salama), na mtu mwingine anaweza ku-review config bila access kwenye firewall. Hii ni nzuri sana kwa four-eyes reviews, approvals za ndani na audits za nje.

4) Usage Reference: “Object hii inatumika wapi hasa?”

Hii ndio killer feature kwangu.

Sophos configs hutegemea sana objects: hosts, networks, services, FQDNs, groups. Hii ni nzuri kwa sababu unaweza kutumia tena kwa usafi. Hasara: baada ya miaka kadhaa, mara nyingi si wazi tena object inarejelewa wapi.

Na hapo ndipo makosa ya kawaida hutokea:

- mtu anafuta object “kwa sababu inaonekana ya zamani”, halafu baadaye anagundua ilikuwa bado inatumika kwenye NAT rule

- mtu anabadilisha object (mfano anapanua IP range) na bila kujua anabadilisha policies kadhaa kwa wakati mmoja

Usage Reference kwenye viewer inaonyesha dependencies hizi. Badala ya kutafuta kwenye UI “kwa hisia”, unatumia search/Usage Reference kuona object au hostname inarejelewa wapi.

Mfano kutoka TechVid: tafuta box na utaona mara moja ni policies/NAT rules gani zinarejelea FQDN object.

Sehemu nzuri ni click-through: kutoka search unaingia moja kwa moja kwenye object, kisha unaona references (mfano ni firewall policy gani au NAT rule gani inaitumia). Nikifanya cleanup change, mara nyingi na-export view hii kama HTML na kuiweka kwenye ticket. Baadaye inakuwa wazi kwa nini nilifuta au kubadilisha object.

Inafaa kwa:

- cleanup (kuondoa objects za zamani)

- kupanga changes (rules zipi zinahitaji kubadilishwa kweli)

- troubleshooting (kwa nini rule bado inamatch mahali fulani)

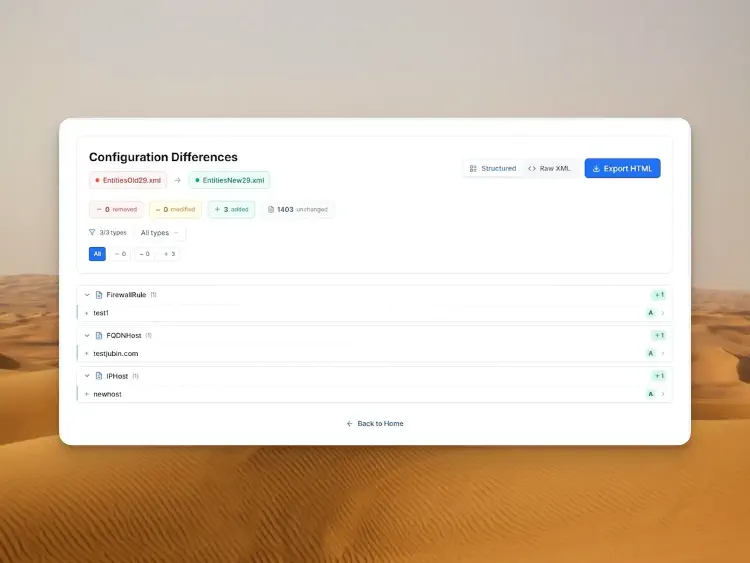

5) Linganisha config mbili (Before/After)

Kwenye ukurasa wa mwanzo, unaweza kuchagua “Compare” badala ya “View” na upload faili mbili za Entities.xml.

Inaonekana rahisi, lakini ni pattern yenye nguvu sana. Mimi huitumia kwa:

- kabla/baada ya change (klasiki)

- kulinganisha test/staging dhidi ya production kutafuta drift

- validation baada ya migrations (WAN mpya, NAT logic mpya, VPN mpya)

Ninachopenda kuhusu compare mode: si diff ya maandishi tu. Inajaribu kugawa mabadiliko kwa maana. Hupati tu “XML imebadilika”, unapata: object hii imeongezwa, rule ile imebadilishwa, entry hii imeondolewa.

Hii ndiyo unayotaka kwa change management:

- summary: nini kimeondolewa, kimebadilishwa, kimeongezwa?

- maelezo kwa kila object/rule

- raw XML upande kwa upande (hiari)

- export ya HTML kwa ticket/audit

Workflow yangu ni moja kwa moja (lakini inafanya kazi):

- Soma summary: je, ukubwa wa mabadiliko unaeleweka? (mfano “nilibadilisha rules 3” vs “kwa nini 200 objects modified”)

- Chimba kwenye maeneo muhimu: interfaces/WAN, routing, NAT, VPN, firewall rules

- Hifadhi HTML export wakati kila kitu bado kiko fresh

Haswa hatua ya 1 inapunguza stress. Nikiona kwamba ni objects nilizotarajia tu ndizo zimeathirika, nalala vizuri zaidi wikendi.

Ukijenga tabia ya kuhifadhi diff kabla/baada kwa changes kubwa, maisha yako yatakuwa rahisi zaidi kwa muda mrefu.

Vipengele kwa undani

Hadi hapa, zana tayari ina faida. Lakini baada ya kuitumia mara kadhaa, unaona: viewer si tu “nice to have”, ni toolbox ndogo kwa maswali ya kawaida ya admin. Hivi ndivyo vipengele ninavyotumia mara nyingi, kwa maelezo zaidi.

Human-Readable View: hatimaye bila click marathon

Kwenye Sophos web UI, settings mara nyingi zimepangwa kwa mantiki, lakini zimetawanyika kwenye kurasa nyingi. Kwa kazi ya haraka, sawa. Kwa audits au change planning, inachosha kwa sababu unakosa context.

Viewer inafanya iwe view iliyokaa pamoja. Mimi huitumia kwa reality check:

- interfaces/zones zipi zipo kweli?

- NAT rules zipi zinapublish services zipi?

- rules zipi ni pana kwa sababu zamani “ililazimika kufanya kazi”?

Hii haitachukua nafasi ya design nzuri, lakini inaonyesha jinsi firewall ilivyoelezwa mwisho.

Filters: lengo kwenye kinachojali sasa

Filters upande wa kushoto zinaonekana rahisi, lakini kwa vitendo ni dhahabu. Mabadiliko mengi hayahusu config yote, bali sehemu maalum (WAN, NAT, VPN, routing).

Nikiweka internet connection mpya, naficha kila kitu na ninalenga:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (kwa flows zilizoathirika)

Inaonekana ndogo, lakini inazuia kupotea kwenye side quests wakati wa review.

Search: kutoka “box” hadi “10.20.30.0/24”

Search ni mwanzo mzuri ukiwa na dalili tu:

- “Huduma yetu kwenda box.com imeacha kufanya kazi”

- “Mtandao mpya wa tawi 10.20.30.0/24 hauna access”

- “Kwa nini SMTP bado iko wazi?”

Unatafuta kwa jina, IP, FQDN au object na unafika haraka sehemu husika.

Usage Reference: kuona impact (kabla haijauma)

Usage Reference ndio kipengele kinachoamua mara nyingi kama cleanup ni “jasiri” au “lenye uwajibikaji”. Mimi hutumia kwa kesi hizi:

- Futa objects: kwanza angalia kama inarejelewa mahali popote.

- Badilisha objects: kwanza angalia rules/policies ngapi zitaathirika kwa njia isiyo ya moja kwa moja.

- Panga change: kwanza angalia ni rules zipi zimefungwa kweli na object ile ile.

Ukifanya hivi kwa uthabiti, idadi ya “aah, hii pia ilikuwa imeunganishwa hapa” hupungua sana.

Compare + HTML export: default yangu kwa change management

Compare mode ni “uthibitisho” wangu kwamba change ilitokea kama ilivyokusudiwa.

Mara nyingi nafanya hivi:

- Export kabla

- Export baada

- Compare

- Hifadhi HTML diff na uiambatanishe kwenye ticket

Inaonekana pedantic, lakini ni dakika chache na inaweza kukuokoa masaa ya majadiliano baadaye. Kwa timu, ni format nzuri ya review: unaweza kumuomba mtu asome HTML diff na a-check tu maeneo muhimu.

Usalama: nini ni kizuri, na mipaka ipo wapi

1) Privacy-first ni nzuri, lakini si kisingizio cha uzembe

Sophos kusema kwamba hakuna kinachotoka nje ya browser ni plus kubwa, hasa kwa data ya configuration.

Bado, config ya firewall karibu kila wakati ni nyeti. Hata bila passwords kwenye cleartext, mara nyingi ina:

- mitandao ya ndani, VLANs, mipangilio ya IP

- NAT definitions na public endpoints

- topolojia za VPN

- object groups (mara nyingi zinaonyesha mengi kuliko unavyofikiri)

2) Export ndiyo hatari halisi

Viewer inakusaidia kusoma. Lakini hatari kawaida iko kabla na baada:

- wakati wa kudownload TAR

- wakati wa ku-extract

- wakati wa kuhifadhi/kushiriki HTML reports

Sophos inaandika wazi kwamba exports zenye taarifa nyeti zinaweza kuwa na files za ziada, na suala la secure storage master key ni muhimu kwa imports.

Ushauri wangu wa kila siku:

- weka exports kwa muda mfupi tu kwenye kifaa (kisha ziondoe)

- usiwekee reports kwenye ticket systems “wazi”

- ukifanya kazi na third parties: tumia selective exports na shiriki tu kinachohitajika

3) SSH/Advanced Shell: viewer inaona tu kilicho kwenye export

Hili hutokea mara nyingi kuliko watu wanavyokubali: wakati wa incident, mtu anaingia kwa SSH na “anarekebisha haraka” kitu kwenye Advanced Shell.

Jambo muhimu si kama fix inabaki baada ya reboot au la. Jambo muhimu ni: kama kitu hakijaingia kwenye export (Entities.xml), huwezi kukiona kwenye viewer. Na hilo linaweza kutokea kwa marekebisho ya Advanced Shell/SSH, kwa sababu hayajitokezi kila wakati kama “config ya kawaida” kwenye export.

Uki-touch vitu via SSH/Advanced Shell, vikandike kwenye dokumentesheni tofauti na panga kuviweka kwenye config rasmi kupitia WebAdmin. Vinginevyo restore inayofuata, HA failover, au firmware update ndiyo itakaporudi kukuuma, au utaikosa tu kwenye diff.

4) Sheria za vitendo zinazosaidia production

- Tumia browser profile isiyo na extensions nyingi kwa kazi kama hizi.

- Hifadhi TAR/HTML tu mahali unakohifadhi configs nyeti nyingine.

- Ukilazimika kushiriki: export kwa kiwango cha chini (selective) na fikiria dependencies.

Hitimisho

Sophos Firewall Configuration Viewer si feature itakayopata headlines. Lakini kwa kweli: zana kama hii ndiyo inayorahisisha maisha kwenye kazi ya kila siku.

Kwa miaka, nimeona configs nyingi ambapo stress si “teknolojia”, bali ufuatiliaji: nini kilibadilika, lini? Je, object hii haijatumika kweli? Je, tuligusa kitu kingine bila kujua? Kwenye web UI unaweza kupata mengi, lakini si haraka. Na kusoma XML exports moja kwa moja ni kitu ambacho hakuna anayefanya zaidi ya dakika tano kwa hiari.

Viewer inafunga pengo hilo vizuri. Naweza kusoma config kwa utulivu, kuichukulia kama docs, kuchuja ninachohitaji, kuangalia references, na kuhifadhi HTML diff. Inaweza kusikika “nice”, lakini kwenye timu ni lever halisi: reviews zinakuwa rahisi, audits zinakuwa na presha ndogo, na unapata surprises chache Jumatatu asubuhi.

Ukichukua kitu kimoja tu: jenga reflex ndogo.

Kabla ya changes kubwa: export mara moja, baada ya change export tena, endesha Compare, na arhivu HTML diff. Inachukua dakika chache, lakini ni mojawapo ya njia bora za kupambana na “nadhani tulibadilisha X tu”.

Na kama kawaida: viewer inafanya configs ziwe zinazosomeka zaidi, lakini si salama zaidi kiotomatiki. Fikra bado ni zako. Viewer inakupa tu zana ambayo hatimaye haikupigi vita.

Kama umewahi kufanya tweaks za “quick and dirty” kwa SSH kwenye Advanced Shell: kumbuka kwamba hazionekani kila wakati kwenye backups, na kwa hiyo hazitaonekana kwenye viewer pia.

Vyanzo na kusoma zaidi

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, sensitive content)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

Mpaka wakati ujao,

Joe