Sophos Firewall Configuration Viewer: کنفیگ کا آڈٹ اور موازنہ

فہرستِ مضامین

ہیلو سب،

اگر آپ نے کبھی حقیقی بزنس ماحول میں Sophos Firewall مینیج کی ہے تو آپ اس مسئلے کو جانتے ہیں: کنفیگریشن ہی “single source of truth” ہوتی ہے۔ لیکن جیسے ہی آپ اسے web UI سے باہر ریویو کرنا، صحیح طرح ڈاکیومنٹ کرنا، یا کسی change کا before/after موازنہ کرنا چاہیں، کام تیزی سے تکلیف دہ ہو جاتا ہے۔

جی ہاں، آپ اسکرین شاٹس لے سکتے ہیں۔ جی ہاں، آپ انفرادی rules ایکسپورٹ کر سکتے ہیں۔ لیکن جیسے ہی بات بڑے changes کی ہو (WAN migration، نئے VLANs، objects کی صفائی، NAT logic کو دوبارہ ترتیب دینا، “بس جلدی سے” چند VPNs ایڈجسٹ کرنا)، تو آپ اصل میں دو چیزیں چاہتے ہیں:

- ایسی کنفیگریشن جو آسانی سے پڑھی جا سکے۔

- ایسا موازنہ جو “XML diff کرو اور رو پڑو” نہ ہو۔

بالکل یہاں Sophos Firewall Configuration Viewer کام آتا ہے۔

یہ ٹول آپ سے ذمہ داری نہیں چھینتا۔ آپ کو پھر بھی ایک صاف کنفیگ ڈیزائن کرنا ہے اور changes کو درست طریقے سے ٹیسٹ کرنا ہے۔ لیکن یہ ایک چیز کم کر دیتا ہے جو روزمرہ میں بے حد وقت کھا جاتی ہے: فارمیٹ کا مسئلہ۔ یہ ایسے export کو، جو تکنیکی طور پر درست مگر پڑھنے میں مشکل ہو، ایک ایسے view میں بدل دیتا ہے جس پر آپ واقعی کام کر سکیں۔

اور ہاں، میں یہاں کافی باریک بین ہوں۔ جب میں کوئی change پلان کرتا ہوں، تو میں صرف یہ نہیں جاننا چاہتا کہ کچھ بدلا ہے؛ میں جاننا چاہتا ہوں کہ بالکل کیا بدلا ہے، اور کیا میں نے غلطی سے کوئی object، NAT rule یا VPN setting سائیڈ میں چھیڑ دی ہے۔ Viewer اس مقصد کے لیے حیرت انگیز طور پر pragmatic مددگار ہے۔

Sophos Firewall Configuration Viewer کیا ہے؟

Sophos Firewall Configuration Viewer ایک browser-based ٹول ہے جو Sophos Firewall کنفیگریشن کو human-readable format میں بدل دیتا ہے۔ آپ اس کے ذریعے:

- کنفیگ کو filter, sort اور search کر سکتے ہیں

- مخصوص objects/hosts/FQDNs تلاش کر کے دیکھ سکتے ہیں کہ وہ کہاں refer ہوتے ہیں

- دو کنفیگز compare کر سکتے ہیں (Added/Modified/Removed)

- نتائج کو HTML report کی صورت میں export کر سکتے ہیں

اہم بات: یہ ایک standalone ٹول ہے جسے آپ بس براؤزر میں کھولتے ہیں۔ کچھ انسٹال نہیں کرنا پڑتا، اور تقریباً کسی بھی admin laptop سے استعمال کیا جا سکتا ہے۔ یہی چیز اسے میرے لیے پرکشش بناتی ہے: یہ موجودہ workflows میں آسانی سے فٹ ہو جاتا ہے۔

اندر سے یہ وہی چیز استعمال کرتا ہے جو Sophos پہلے ہی دیتا ہے: XML کنفیگ export (عموماً Entities.xml)۔ فرق presentation کا ہے۔ XML structures گھورنے کے بجائے آپ کو ایک ایسا view ملتا ہے جو ایک منظم documentation جیسا لگتا ہے۔

اور یہ صرف “view” نہیں ہے۔ عملی طور پر تین capabilities بار بار سامنے آتی ہیں:

- Read: کنفیگ کو ساخت کے ساتھ پڑھنا، filter کے ساتھ۔

- Search/References: objects تلاش کرنا اور دیکھنا کہ وہ کہاں استعمال ہو رہے ہیں۔

- Compare: before/after یا Firewall A vs Firewall B۔

Security اور privacy کے لیے سب سے اہم بات: Sophos زور دیتا ہے کہ data locally آپ کے براؤزر میں process ہوتا ہے اور کچھ بھی “upload” نہیں ہوتا۔ Parsing, analysis اور report generation آپ کے device پر ہی رہنا چاہیے۔

Tool یہاں ہے: Sophos Firewall Configuration Viewer

اگر آپ پہلے ایک مختصر walkthrough دیکھنا چاہتے ہیں، تو Sophos کا TechVid یہ ہے:

SMB کا ایک حقیقی کیس

جمعہ، 3:30 pm۔ تقریباً 80 ملازمین والی ایک کمپنی: نئی انٹرنیٹ لائن، نئے public IPs، اور ساتھ میں ایک چھوٹا پروجیکٹ (نیا CRM، نئی subnets)۔ Change request میں واضح لکھا ہے کہ کون سے NAT rules، کون سے VPN endpoints، اور کون سے firewall rules ایڈجسٹ کرنے ہیں۔

حقیقت میں عموماً یہ ہوتا ہے:

WAN_Public_IPsجیسے object کو تین NAT rules، دو business application rules، اور ایک “historical” WAF rule میں reference کیا گیا ہوتا ہے جسے برسوں کسی نے نہیں دیکھا۔- کسی SaaS کا FQDN object کبھی کسی group میں ڈال دیا گیا تھا اور اب وہ دس rules میں نظر آتا ہے، لیکن relevant صرف دو ہیں۔

- آپ cleanup کرنا چاہتے ہیں، مگر پیر کی صبح یہ کال نہیں چاہتے: “Change کے بعد سے X کام نہیں کر رہا۔”

یہاں Configuration Viewer واقعی وقت بچاتا ہے۔

ایسی صورتحال میں میرا عام workflow:

- Export before (baseline محفوظ کریں)

- Change implement کریں

- Export after

- Viewer میں diff نکالیں اور HTML کو ticket کے ساتھ attach کریں

- Objects delete کرنے سے پہلے: Usage Reference سے دیکھیں کہ وہ حقیقت میں کہاں استعمال ہو رہے ہیں

یہ صرف آسانی نہیں۔ یہ changes کو traceable بناتا ہے۔ اور یہی audits، internal approvals، اور آپ کا future self چاہتے ہیں۔

Tool کو عملی طور پر کیسے استعمال کریں

1) کنفیگ export کرنا (Full یا Selective)

Firewall سے براہ راست export کریں:

- WebAdmin: Backup & Firmware > Import / Export

- Export full configuration (سب کچھ) یا Export selective configuration (specific areas، optional “Include dependent entity”)

Sophos ایک .tar فائل بناتا ہے جسے آپ download کرتے ہیں۔

کچھ details جو عملی طور پر فرق ڈالتی ہیں:

- Full export میرا default ہے change management (baseline/diff) کے لیے۔ سب کچھ مل جاتا ہے اور dependencies miss ہونے کا risk کم ہوتا ہے۔

- Selective export تب اچھا ہوتا ہے جب آپ کسی specific area کو review کرنا چاہتے ہیں (مثلاً صرف interfaces + routing) یا کسی third party (ISP/vendor) کے ساتھ کچھ share کرنا ہو اور آپ disclosure کم کرنا چاہتے ہوں۔

- Include dependent entity selective exports میں اکثر critical ہوتا ہے: اگر آپ firewall rules export کر رہے ہیں تو عام طور پر آپ کو referenced network/service objects بھی چاہیے ہوتے ہیں۔ ورنہ export incomplete ہو جاتا ہے اور context کھو جاتا ہے۔

Comparisons کے لیے pro tip: “Compare” کے لیے ہمیشہ دو کنفیگز کو same selection کے ساتھ export کریں (Full vs Full، یا Selective vs Selective with identical checkboxes)۔ Full vs Selective compare کرنے سے diff تو ڈرامائی لگے گا، مگر زیادہ تر بے کار ہوگا۔

2) TAR extract کرنا اور Entities.xml ڈھونڈنا

.tar سے Entities.xml extract کریں (export کے مطابق یہ entities.xml بھی ہو سکتی ہے)۔

macOS/Linux پر:

tar -xvf backup.tar

ls -la

Windows پر آپ 7-Zip جیسے tools استعمال کر سکتے ہیں۔

اگر (میری طرح) آپ نہیں چاہتے کہ یہ backups Downloads فولڈر میں پڑے رہیں، تو temporary working directory بنا لیں۔ مثال (macOS/Linux):

WORKDIR="$(mktemp -d)"

tar -xvf backup.tar -C "$WORKDIR"

ls -la "$WORKDIR"

آخر میں directory delete کر دیں۔ یہ basic لگتا ہے، مگر یہی hygiene sensitive configs کو ہفتوں تک پڑا رہنے سے بچاتی ہے۔

Security note: Sophos docs کے مطابق، بغیر sensitive content والا export (مثلاً صرف interfaces) اکثر صرف Entities.xml ہی رکھتا ہے۔ جب sensitive info شامل ہو (مثلاً users)، تو TAR میں hashFile.json اور propertyfile جیسی files بھی ہو سکتی ہیں۔

Practical مطلب: پورے TAR کو confidential سمجھیں۔

3) کنفیگ کو “human-readable” بنانا

Viewer میں “Single configuration” (یا similar) منتخب کریں اور Entities.xml upload کریں۔ اس کے بعد کنفیگ کا rendered view آ جائے گا۔

کنفیگ کے سائز کے حساب سے لوڈ ہونے میں چند seconds لگ سکتے ہیں۔ اس کے بعد آپ کے پاس وہ چیز آ جاتی ہے جو web UI میں اکثر missing ہوتی ہے: کنفیگ کا “documentation view” بغیر درجنوں menus میں کلک کیے۔

مجھے جو سب سے زیادہ پسند ہے وہ aggressive filtering ہے۔ اگر آپ کا change routing/NAT سے متعلق ہے تو آپ ہر report setting، logging toggle اور side feature میں scroll نہیں کرنا چاہتے۔ آپ صرف وہ sections enable کرتے ہیں جو آپ کو ابھی چاہیے۔

عام filter combinations:

- صرف firewall rules + NAT

- صرف interfaces + routing

- صرف VPN

جب میں پہلی بار کسی environment کو audit/handle کرتا ہوں تو عموماً اس ترتیب سے دیکھتا ہوں:

- Interfaces/zones (اندر کیا ہے، باہر کیا ہے؟)

- Routing/SD-WAN (traffic باہر کیسے جاتا ہے، return routes کہاں سے آتی ہیں؟)

- NAT (کیا publish ہو رہا ہے، کیا rewrite ہو رہا ہے؟)

- Firewall rules (کون سے flows واقعی allow ہیں؟)

- VPN (setup کے مطابق site-to-site اور remote access)

یہ واحد درست ترتیب نہیں، مگر topology سمجھے بغیر rules کو judge کرنے سے بچاتی ہے۔

Documentation یا approval کے لیے: آپ کسی بھی وقت HTML report export کر سکتے ہیں۔

میں اسے “review package” کی طرح استعمال کرتا ہوں: HTML export، change ticket میں attach، اور کوئی دوسرا شخص firewall access کے بغیر کنفیگ review کر سکتا ہے۔ یہ four-eyes reviews، internal approvals اور external audits کے لیے بہت مفید ہے۔

4) Usage Reference: “یہ object حقیقت میں کہاں استعمال ہو رہا ہے؟”

میرے لیے یہ killer feature ہے۔

Sophos configs میں objects بہت استعمال ہوتے ہیں: hosts, networks, services, FQDNs, groups۔ یہ اچھا ہے کیونکہ reuse صاف ہوتا ہے۔ مگر چند سال بعد اکثر واضح نہیں رہتا کہ کوئی object کہاں reference ہے۔

یہیں classic mistakes ہوتے ہیں:

- کوئی object “پرانا لگ رہا ہے” کہہ کر delete کر دیتا ہے اور بعد میں پتہ چلتا ہے کہ وہ NAT rule میں ابھی بھی use ہو رہا تھا

- کوئی object change کرتا ہے (مثلاً IP range expand) اور انجانے میں multiple policies بدل دیتا ہے

Viewer کا Usage Reference ان dependencies کو visible بناتا ہے۔ Web UI میں “feeling” سے ڈھونڈنے کے بجائے آپ search/Usage Reference سے دیکھ سکتے ہیں کہ object یا hostname کہاں refer ہو رہا ہے۔

TechVid کا example: box search کریں اور فوراً نظر آ جائے گا کہ کون سی policies/NAT rules اس FQDN object کو use کر رہی ہیں۔

Click-through flow بہت اچھا ہے: search سے سیدھا object پر جائیں اور references دیکھیں (مثلاً کون سی firewall policy یا NAT rule اسے use کر رہا ہے)۔ Cleanup change کرتے وقت میں اکثر اس view کو HTML میں export کر کے ticket کے ساتھ attach کرتا ہوں۔

یہ ان کاموں کے لیے بہترین ہے:

- cleanup (پرانے objects ہٹانا)

- change planning (کون سے rules واقعی adjust کرنے ہیں)

- troubleshooting (کیوں کوئی rule ابھی بھی match ہو رہا ہے)

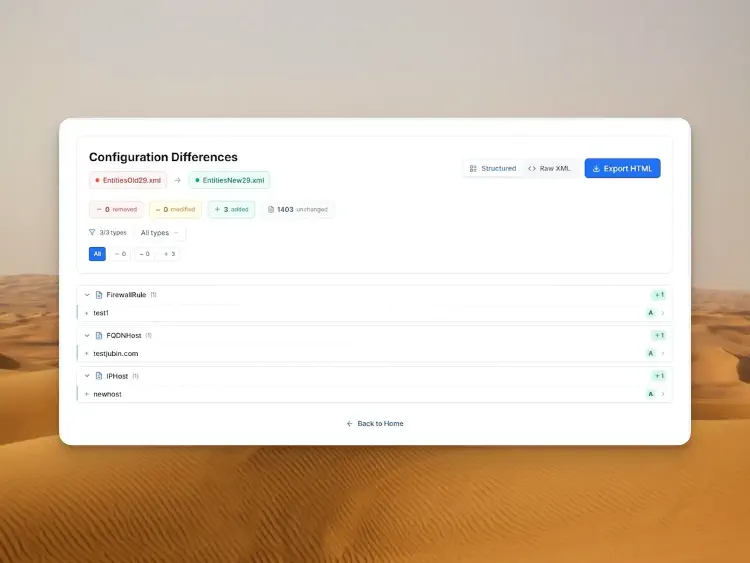

5) دو کنفیگز compare کرنا (Before/After)

Tool کے landing page پر آپ “View” کے بجائے “Compare” منتخب کر سکتے ہیں اور دو Entities.xml files upload کر سکتے ہیں۔

یہ simple لگتا ہے، مگر بہت powerful pattern ہے۔ میں اسے استعمال کرتا ہوں:

- changes کا before/after (classic)

- test/staging vs production compare کر کے drift تلاش کرنا

- migrations کے بعد validation (نئی WAN، نئی NAT logic، نئی VPN)

Compare mode کا فائدہ: یہ raw text diff نہیں۔ یہ changes کو meaningful طریقے سے group کرتا ہے۔ آپ صرف “XML مختلف ہے” نہیں دیکھتے، بلکہ: یہ object add ہوا، وہ rule modify ہوا، یہ entry remove ہوئی۔

Change management کے لیے یہی چاہیے:

- summary: کیا removed, modified, added ہوا؟

- ہر object/rule کی details

- optional raw XML side-by-side

- ticket/audit کے لیے HTML export

میرا personal workflow blunt ہے (مگر effective):

- Summary پڑھیں: کیا magnitude منطقی لگ رہی ہے؟ (مثلاً “میں نے 3 rules بدلے” vs “کسی طرح 200 objects modified”)

- Critical areas میں drill کریں: interfaces/WAN، routing، NAT، VPN، firewall rules

- سب fresh رہتے ہوئے HTML export save کریں

خاص طور پر step 1 stress کم کرتا ہے۔ اگر مجھے نظر آئے کہ صرف expected objects affected ہیں تو میں weekend میں زیادہ سکون سے سوتا ہوں۔

اگر آپ bigger changes کے لیے before/after diff save کرنے کی عادت بنا لیں تو long-term میں زندگی کافی آسان ہو جائے گی۔

Features کی تفصیل

یہاں تک tool پہلے ہی useful ہے۔ مگر چند بار استعمال کے بعد سمجھ آتا ہے: viewer صرف “nice to have” نہیں، بلکہ typical admin سوالوں کے لیے ایک چھوٹا toolbox ہے۔ نیچے وہ features ہیں جو میں اکثر استعمال کرتا ہوں۔

Human-Readable View: UI click marathon کے بغیر

Sophos web UI میں settings منطقی طور پر گروپ ہوتی ہیں، مگر بہت سے pages پر پھیلی ہوتی ہیں۔ Quick work کے لیے ٹھیک ہے، مگر audits/change planning کے لیے تھکا دینے والی ہے کیونکہ context کھو جاتا ہے۔

Viewer اسے compact representation میں بدل دیتا ہے۔ میں اسے quick reality check کے لیے استعمال کرتا ہوں:

- کون سے interfaces/zones واقعی موجود ہیں؟

- کون سے NAT rules کون سے services publish کرتے ہیں؟

- کون سے rules broad ہیں کیونکہ پہلے “کام کرنا ضروری تھا”؟

یہ clean design کا replacement نہیں، مگر دکھاتا ہے کہ firewall آخر میں کیسے describe ہوا ہے۔

Filters: ابھی جو matter کرتا ہے اس پر focus

Left filters simple لگتے ہیں، مگر عملی طور پر gold ہیں۔ زیادہ تر changes پوری config پر نہیں بلکہ ایک specific area (WAN, NAT, VPN, routing) پر ہوتے ہیں۔

نئی internet connection onboard کرتے وقت میں سب hide کر کے focus کرتا ہوں:

- interfaces/WAN

- routing/SD-WAN

- NAT

- firewall rules (affected flows کے لیے)

یہ trivial لگتا ہے، مگر review کے دوران side quests میں پھنسنے سے بچاتا ہے۔

Search: “box” سے “10.20.30.0/24” تک

Search ایک بہترین entry point ہے جب آپ کے پاس صرف ایک symptom ہو:

- “box.com والا service نہیں چل رہا”

- “نیا branch network 10.20.30.0/24 access نہیں کر پا رہا”

- “SMTP ابھی بھی open کیوں ہے؟”

آپ نام، IP، FQDN یا object سے search کرتے ہیں اور تیزی سے relevant جگہ پر پہنچ جاتے ہیں۔

Usage Reference: impact دیکھنا (درد ہونے سے پہلے)

Usage Reference وہ function ہے جو اکثر فیصلہ کرتا ہے کہ cleanup “brave” ہے یا “responsible”۔ میں اسے تین cases میں استعمال کرتا ہوں:

- Objects delete: پہلے دیکھیں کہیں reference تو نہیں۔

- Objects change: پہلے دیکھیں کتنے rules/policies indirectly affect ہوں گے۔

- Change plan: پہلے دیکھیں کون سے rules واقعی اسی object سے جڑے ہیں۔

اگر آپ یہ consistently کریں تو “اوہ، یہ تو یہاں بھی تھا” والے moments بہت کم ہو جائیں گے۔

Compare + HTML export: change management کے لیے میرا default

Compare mode میرے لیے “proof” ہے کہ change اسی طرح ہوا جیسے intended تھا۔

میں عموماً:

- Export before

- Export after

- Compare

- HTML diff save کر کے ticket کے ساتھ attach کرتا ہوں

یہ pedantic لگ سکتا ہے، مگر چند منٹ لگتے ہیں اور بعد میں گھنٹوں کی discussion بچا سکتا ہے۔ Teams کے لیے یہ اچھا review format ہے: کوئی HTML diff پڑھ کر critical points double-check کر سکتا ہے۔

Security: کیا اچھا ہے اور limits کہاں ہیں

1) Privacy-first اچھا ہے، مگر بے فکری کی وجہ نہیں

Sophos کا کہنا کہ browser سے باہر کچھ share نہیں ہوتا، یہ بڑا plus ہے۔

پھر بھی firewall configuration تقریباً ہمیشہ sensitive ہوتی ہے۔ Cleartext passwords نہ بھی ہوں، عام طور پر ہوتا ہے:

- internal networks, VLANs, IP schemes

- NAT definitions اور public endpoints

- VPN topologies

- object groups (جو اکثر سوچ سے زیادہ reveal کرتے ہیں)

2) Export ہی اصل risk ہے

Viewer reading میں مدد کرتا ہے۔ مگر risk عام طور پر پہلے/بعد میں ہوتا ہے:

- TAR download کے دوران

- extraction کے دوران

- HTML reports save/share کرتے وقت

Sophos واضح طور پر document کرتا ہے کہ sensitive info والے exports میں additional files ہو سکتی ہیں اور secure storage master key والا topic imports کے لیے relevant ہے۔

میری روزمرہ کی advice:

- exports کو local پر short-lived رکھیں (اور بعد میں صاف کریں)

- reports کو “open” ticket systems میں نہ ڈالیں

- third parties کے ساتھ کام ہو تو selective exports prefer کریں اور صرف ضروری چیز share کریں

3) SSH/Advanced Shell: viewer صرف وہی دکھاتا ہے جو export میں ہے

یہ real environments میں زیادہ ہوتا ہے: incident کے دوران کوئی SSH سے login کر کے Advanced Shell میں “جلدی سے کچھ ٹھیک” کر دیتا ہے۔

Point یہ نہیں کہ وہ fix reboot کے بعد رہے گا یا نہیں۔ Point یہ ہے: اگر کچھ export (Entities.xml) میں نہیں آتا، تو viewer میں وہ نظر نہیں آئے گا۔ Advanced Shell/SSH adjustments ہمیشہ “normal” configuration کی طرح export میں نہیں آتے۔

اگر آپ SSH/Advanced Shell کے ذریعے کچھ تبدیل کریں، تو اسے الگ سے document کریں اور plan کریں کہ اسے proper WebAdmin configuration میں لائیں۔ ورنہ اگلے restore, HA failover یا firmware update پر یہ مسئلہ بن سکتا ہے، یا آپ diff میں miss کر دیں گے۔

4) Production میں مدد دینے والے practical rules

- اس طرح کے کام کے لیے extensions سے بھرا ہوا browser profile استعمال نہ کریں۔

- TAR/HTML وہیں رکھیں جہاں آپ باقی confidential configs رکھتے ہیں۔

- Share کرنا پڑے تو minimal (selective) export کریں اور dependencies کا خیال رکھیں۔

نتیجہ

Sophos Firewall Configuration Viewer کوئی headline feature نہیں۔ مگر سچ یہ ہے کہ ایسے tools ہی day-to-day operations میں آپ کی جان بچاتے ہیں۔

سالوں میں میں نے کافی configurations دیکھی ہیں جہاں اصل stress “tech” نہیں تھا، بلکہ traceability: کیا بدلا، کب بدلا؟ کیا یہ object واقعی unused ہے؟ کیا ہم نے side میں کچھ اور touch کر دیا؟ Web UI میں بہت کچھ مل جاتا ہے، مگر تیزی سے نہیں۔ اور XML exports کو براہ راست پڑھنا کوئی بھی پانچ منٹ سے زیادہ خوشی سے نہیں کرتا۔

Viewer اس gap کو کافی اچھی طرح بند کرتا ہے۔ میں کنفیگ کو سکون سے پڑھ سکتا ہوں، اسے documentation کی طرح treat کر سکتا ہوں، ضرورت کے مطابق filter کر سکتا ہوں، references check کر سکتا ہوں، اور آخر میں HTML diff save کر سکتا ہوں۔ یہ “nice” لگ سکتا ہے، مگر teams میں یہ واقعی leverage ہے: reviews آسان ہو جاتے ہیں، audits کم painful ہوتے ہیں، اور Monday morning surprises کم ہوتے ہیں۔

اگر آپ صرف ایک چیز یاد رکھیں: ایک چھوٹا reflex بنا لیں۔

بڑے changes سے پہلے ایک بار export کریں، change کے بعد دوبارہ export کریں، Compare چلائیں، اور HTML diff archive کریں۔ یہ چند منٹ لیتا ہے، مگر “مجھے لگتا ہے ہم نے صرف X بدلا” والی غلطی کو روکنے کے بہترین طریقوں میں سے ایک ہے۔

اور ہمیشہ کی طرح: viewer configs کو زیادہ readable بناتا ہے، مگر خود بخود زیادہ secure نہیں۔ سوچ آپ کی ہے۔ Viewer بس ایک ایسا ٹول دیتا ہے جو آپ کے خلاف کام نہیں کرتا۔

اگر آپ نے کبھی Advanced Shell میں SSH کے ذریعے “quick and dirty” tweaks کیے ہیں، تو یاد رکھیں کہ وہ لازمی نہیں کہ backups میں نظر آئیں - اور پھر viewer میں بھی نہیں آئیں گے۔

مصادر اور مزید پڑھنے کے لیے لنکس

- Sophos Community: Sophos Firewall Configuration Viewer

- Sophos Blog (EN): Sophos Firewall Configuration Viewer

- Tool: Sophos Firewall Configuration Viewer

- YouTube: Sophos Firewall Configuration Viewer (TechVid)

- Sophos Docs: Import/Export (TAR, Entities.xml, sensitive content)

- Sophos Docs: Secure storage master key

- Sophos Docs: Device management / Advanced Shell (backup note)

اگلی بار تک، جو