দলের ভেতরের শত্রু - উত্তর কোরীয় আইটি কর্মীদের চালাকি

সূচিপত্র

আমি পেশাগত এবং ব্যক্তিগত-দুই দিক থেকেই প্রতিদিন সাইবার সিকিউরিটি নিয়ে কাজ করি। আমি ফায়ারওয়াল অডিট করি, লগ বিশ্লেষণ করি, পেনিট্রেশন সিনারিও টেস্ট করি, আর সব সাইজের কোম্পানির আইটি অ্যাডমিনিস্ট্রেটরদের সঙ্গে কথা বলি। আর বারবার একই জিনিস দেখতে পাই: বেশিরভাগ আইটি অ্যাডমিন ঠিক সেই ঝুঁকিগুলোকেই চেনে না, যেগুলোকে তারা আসলে সবচেয়ে বেশি অবমূল্যায়ন করছে।

তারা ভাবে র্যানসমওয়্যার নিয়ে। ফিশিং নিয়ে। বাইরের হ্যাকারদের নিয়ে, যারা ফায়ারওয়াল ভাঙার চেষ্টা করছে। এটা বোঝা যায়-এগুলোর মধ্য দিয়েই আমরা বড় হয়েছি, এগুলোই ক্লাসিক থ্রেট।

কিন্তু আক্রমণের আরেকটা ধরন আছে। অনেক পুরনো, আর অনেক বেশি সূক্ষ্ম: ভিতরের শত্রু।

২০২৩ সালের গ্রীষ্মের একটি ঘটনা আজও আমার কাছে অত্যন্ত প্রাসঙ্গিক। এটা দেখায়, কীভাবে একটি রাষ্ট্র-সমর্থিত হ্যাকার গ্রুপ-উত্তর কোরিয়ার রেজিম-শুধু বিচ্ছিন্ন কিছু কোম্পানিকে নয়, বরং গোটা একটি গুপ্তচর নেটওয়ার্ক গড়ে তুলতে পারে। আর সবচেয়ে অদ্ভুত (বা সবচেয়ে ভয়ানক) বিষয়: যে মানুষগুলো এই হার্ডওয়্যার সরবরাহ করছে, তারা প্রায়ই জানেই না, তারা আসলে কার জন্য কাজ করছে।

ক্রিস্টিনা চ্যাপম্যান এবং অ্যারিজোনার ল্যাপটপ ফার্ম

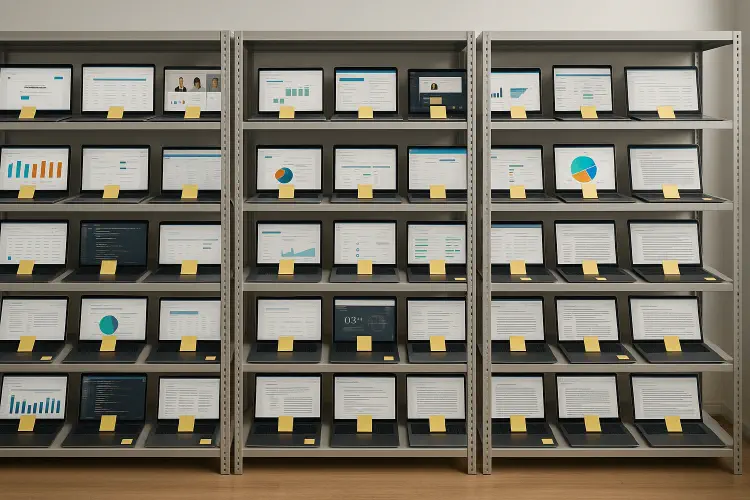

অক্টোবর ২০২৩-এ এফবিআই অ্যারিজোনার একদম সাধারণ, বাইরে থেকে একেবারেই অদ্ভুত না-দেখানো একটা বাড়িতে সার্চ ওয়ারেন্ট নিয়ে হাজির হয়। ভেতরে ঢুকে তদন্তকারীরা এক অদ্ভুত জিনিস পায়: ৯০টিরও বেশি চালু থাকা ল্যাপটপ, প্রতিটার গায়ে রঙিন পোস্ট-ইট লাগানো। ধাতব তাক, সুন্দর করে লেবেল করা আর সিস্টেমেটিকভাবে সাজানো। পুরো একটা ঘর, যা পরে তথাকথিত “ল্যাপটপ ফার্ম” হিসেবে চিহ্নিত হয়।

বাড়ির মালিকের নাম ক্রিস্টিনা চ্যাপম্যান। বয়স পঞ্চাশের কোঠায়, বাড়ি থেকে কাজ করেন, মাঝে মাঝে সোশাল মিডিয়ায় কিছু পোস্ট করেন। কিছুই সন্দেহজনক না। কিছুই চোখে পড়ার মতো নয়।

ঠিক এটাকেই নিখুঁত লুকানোর জায়গা বানানো হয়েছিল।

চ্যাপম্যানকে কেউ ক্লাসিক অর্থে গুপ্তচর হিসেবে রিক্রুট করেনি। তাকে ব্যবহার করা হয়েছে। আর করেছে উত্তর কোরিয়া।

শুরুটা কীভাবে: একটা লিঙ্কডইন মেসেজ

২০২০ সালে ক্রিস্টিনা চ্যাপম্যান লিঙ্কডইনে একটা মেসেজ পায়। এক অচেনা লোক, নিজের নাম দেয় “Alexander the Great”, তার সঙ্গে যোগাযোগ করে। খুব সাদামাটা একটা প্রস্তাব দেয়: সে নাকি ল্যাপটপ রিসিভ করবে আর সেগুলো সেটআপ করবে।

প্রতি ডিভাইসের জন্য: মাসে প্রায় ৩০০ মার্কিন ডলার।

শুনতে বৈধ লাগে। কাজটাও সহজ মনে হয়। আর তখন চ্যাপম্যান কঠিন অবস্থায় ছিল। তার মা ক্যান্সারে আক্রান্ত ছিলেন। চিকিৎসার জন্য তার টাকার প্রয়োজন ছিল।

সে অফারটা গ্রহণ করে।

যা চ্যাপম্যান জানত না: যে ব্যক্তি তাকে লিখছে, সে আদৌ “Alexander the Great” না। সে উত্তর কোরিয়ার এক হ্যাকার। আর যে ল্যাপটপগুলো সে নিজের কাছে পাঠিয়ে নিচ্ছিল-সেগুলো ছিল মার্কিন কোম্পানিগুলোর ভিতরে ঢুকে পড়া ভুয়া কর্মীদের অর্গ-ডিভাইস। সেই ল্যাপটপগুলো ব্যবহৃত হওয়ার কথা ছিল এভাবে, যেন উত্তর কোরিয়ান প্রোগ্রামাররা পিয়ংইয়ং থেকে বসে ভুয়া পরিচয় নিয়ে কাজ করতে পারে।

শয়তানি প্রক্রিয়া

ফ্রডটা কাজ করে এভাবে:

ভুয়া জব প্রোফাইল: উত্তর কোরিয়ান প্রোগ্রামাররা নকল লিঙ্কডইন প্রোফাইল বানায়। চুরি করা ছবি, কপি করা সার্টিফিকেট, এআই-জেনারেটেড আবেদন ভিডিও-সব ব্যবহার করে। তারা আপওয়ার্ক, ফাইভার আর সরাসরি বড় বড় কোম্পানিতে আবেদন পাঠায়।

ইনফিলট্রেশন: তাদের নিয়োগ দেওয়া হয়। কোম্পানি তাদের একটা ল্যাপটপ পাঠায়-সম্পূর্ণ লিগিট কোম্পানি ডিভাইস, সত্যিকারের সিস্টেমে সত্যিকারের অ্যাক্সেসসহ।

সমস্যা: এই ডিভাইসগুলো নীতিমালা অনুযায়ী শুধু যুক্তরাষ্ট্রেই ব্যবহার করা যায়। জিপিএস ট্যাগ, লোকেশন কন্ট্রোল, মনিটরিং-হাজারটা উপায় আছে বুঝে ফেলার, যে ক্যালিফোর্নিয়ার কথিত কর্মী আসলে চীন বা উত্তর কোরিয়া থেকে বসে কাজ করছে।

সমাধান: ক্রিস্টিনা চ্যাপম্যান এই ডিভাইসগুলো রিসিভ করে। সে একটা পাসওয়ার্ড লিখে রাখে। AnyDesk-একটা রিমোট অ্যাক্সেস সফটওয়্যার-ইনস্টল করে। পিয়ংইয়ংয়ের হ্যাকারটি সেই ডিভাইসে ঢুকে, চ্যাপম্যানের অ্যারিজোনা ঠিকানা থেকে কাজ করে, আর কোম্পানির কাছে সবকিছুই পুরোপুরি স্বাভাবিক দেখায়।

অতিরিক্ত ছদ্মবেশ: এই নেটওয়ার্কটি বাস্তব মার্কিন নাগরিকদের পরিচয় চুরি করে-নাম, সোশাল সিকিউরিটি নম্বর, ঠিকানা-সব। এই ডেটা দিয়ে নতুন ব্যাংক অ্যাকাউন্ট খোলা হয়। বেতন সেখানে জমা হয়-আর পরে সেটা উত্তর কোরিয়ায় পাঠিয়ে দেওয়া হয়।

ক্রিস্টিনা চ্যাপম্যানের মাধ্যমে এই সিস্টেম তিন বছর ধরে অপ্রকাশিত থেকে যায়।

হতাশা

চ্যাপম্যানের চ্যাট মেসেজগুলো, যা সে পর্দার আড়ালের লোকদের সঙ্গে আদান-প্রদান করেছিল, সেখান থেকে দেখা যায়, কিছুদিনের মধ্যেই সে বুঝে যায়, সে যা করছে, তা অপরাধমূলক। সে নার্ভাস হয়ে পড়ে। সে লিখে, এটা অনেক বেশি বিপজ্জনক। সে লিখে, সে থামতে চায়।

এরপর তার মা মারা যান। চিকিৎসার বিলগুলো পরিশোধ হয়ে গেছে। কিন্তু চ্যাপম্যান ইতিমধ্যেই অনেক গভীরে ঢুকে গেছে। সে এখন টাকার ওপর নির্ভরশীল। সে ভয়ের দ্বারা বাঁধা পড়ে আছে।

সে চালিয়ে যায়।

কীভাবে বিষয়টা ফাঁস হয়ে গেল

২০২৩ সালে কিছু অপ্রত্যাশিত ঘটে। সাইবার সিকিউরিটি কোম্পানি Palo Alto Networks-এর এক সিকিউরিটি অ্যানালিস্ট একটা অদ্ভুত জিনিস লক্ষ্য করে: কোম্পানির একজন কর্মীর লিঙ্কডইন প্রোফাইল আপডেট হচ্ছে-কিন্তু সেটা হচ্ছে একটা উত্তর কোরিয়ান আইপি ঠিকানা থেকে।

এটা হওয়ার কথাই না।

ইন্টারনাল তদন্ত শুরু হয়। খুব দ্রুত স্পষ্ট হয়ে যায়: এটা শুধু কিছু আলাদা সন্দেহজনক লগইন না। এখানে নয়জন কর্মী আছেন, যাদের সরাসরি সংযোগ আছে উত্তর কোরিয়ার সাথে। আর এদের মধ্যে তিনজন তাদের ল্যাপটপ একই ঠিকানায় পাঠিয়েছে।

অ্যারিজোনার একটা বাড়ি। ক্রিস্টিনা চ্যাপম্যানের বাড়ি।

অক্টোবর ২০২৩-এ এফবিআই ঢুকে পড়ে। তারা ৯০টি ল্যাপটপ পায়। তারা প্রমাণ করতে পারে, যে চ্যাপম্যান ৩০৯টি মার্কিন কোম্পানিতে অনুপ্রবেশ করতে সাহায্য করেছে-যার মধ্যে ফর্চুন ৫০০ কোম্পানি যেমন নাইকি (যারা এক উত্তর কোরিয়ান কর্মীকে প্রায় ৭৫,০০০ ডলার পর্যন্ত দিয়েছে), কমিউনিকেশন প্ল্যাটফর্ম Jeenie, পার্সোনেল সার্ভিস প্রোভাইডার DataStaff, একটি টপ-৫ টেলিভিশন নেটওয়ার্ক, একটি সিলিকন ভ্যালি টেকনোলজি কোম্পানি, একটি এয়ারোস্পেস নির্মাতা, একটি মার্কিন গাড়ি নির্মাতা, একটি লাক্সারি রিটেইলার, আর একটি প্রমিনেন্ট মার্কিন মিডিয়া ও এন্টারটেইনমেন্ট কোম্পানি আছে। যা বেতনের মাধ্যমে হাতিয়ে নেওয়া হয়েছে তার মোট পরিমাণ: ১৭.১ মিলিয়ন ডলার, সরাসরি উত্তর কোরিয়ায়।

২৪ জুলাই ২০২৫-এ ক্রিস্টিনা চ্যাপম্যানের রায়: ১০২ মাসের কারাদণ্ড (৮ বছর ৬ মাস)। সে অপরাধ স্বীকার করে। অনুতাপ দেখায়। কিন্তু তখন অনেক দেরি হয়ে গেছে।

কেন এটা যে কোনও কোম্পানিকে প্রভাবিত করতে পারে

আমি যেটা বর্ণনা করলাম, সেটা শুধু অ্যারিজোনার একটা বিচ্ছিন্ন ঘটনা না। বহু আন্তর্জাতিক কোম্পানি ইতিমধ্যেই উত্তর কোরিয়ান আইটি কর্মীদের সঙ্গে চুক্তি করেছে-তারা বুঝেই উঠতে পারে না। তারা সেটা তখনই বুঝতে পারে, যখন অনেক দেরি হয়ে গেছে।

এই কাহিনীতে আরেকটা কেস আছে: একজন জার্মান উদ্যোক্তা, নাম মেমো, যিনি বার্লিনে একটি ডেভেলপার টিম গড়ে তোলেন। তিনি তিনজন “প্রোগ্রামার” নিয়োগ করেন-উচ্চ দক্ষ, ভালো ইংরেজি, চমৎকার পোর্টফোলিও। একজন টিম লিড, নাম “রিয়োসুকে ইয়ামামোটো”, প্রোজেক্টটির নেতৃত্ব দেয়।

শুরুতে সব ভালো চলে। ডেভেলপাররা দ্রুত কাজ করে, কোড ডেলিভার করে, অগ্রগতি করে।

কিন্তু কয়েক মাস পর থেকে কিছু বদলাতে শুরু করে। হঠাৎ করে প্রোগ্রামাররা বারবার একই প্রশ্ন করে। তারা আগের কাজগুলো ভুলে যায়। তারা হঠাৎ করে অনেক কম দক্ষ মনে হয়। যেটা তিন মাসে শেষ হওয়ার কথা ছিল, সেটা প্রথমে ছয় মাস, তারপর নয় মাসে গড়ায়।

এটা একটা ক্লাসিক সাইন। প্রোগ্রামাররা হঠাৎ বোকা হয়ে যায়নি। বরং অনেক বেশি সম্ভাবনা, যে একই অ্যাকাউন্টে নিয়মিত নতুন লোক কাজ করছে-একই ভুয়া পরিচয় ব্যবহার করে। উত্তর কোরিয়ান আইটি সেলগুলো মাফিয়া-স্টাইলে সংগঠিত। প্রতিটি ইউনিটকে নিজেদের ফান্ডিং নিজেকেই জোগাড় করতে হয়। প্রোগ্রামাররা ঘুরে-ফিরে বদলানো হয়। দৈনিক রুটিন খুব কঠোর: দিনে ১৪ থেকে ১৬ ঘণ্টা কাজ, নজরদারির মধ্যে, নির্দিষ্ট কোটা পূরণ করে।

মেমো এটা খেয়াল করে। সে গবেষণা শুরু করে। আর শেষে সে বুঝতে পারে: সে ভিডিও কনফারেন্স যাদের সাথে করে, তারা আসলে সেই ব্যক্তি নয়, যারা নিজেদের পরিচয় দিয়ে আবেদন করেছিল।

এর ভূ-রাজনৈতিক মানে কী?

এটা কোনও ছোটখাটো প্রতারণা নয়। এটা রাষ্ট্র-সমর্থিত অর্থনৈতিক গুপ্তচরবৃত্তি, যা উত্তর কোরিয়াকে প্রতি বছর শত শত মিলিয়ন ডলার এনে দিচ্ছে।

জাতিসংঘ নিরাপত্তা পরিষদের হিসেবে, বছরে আনুমানিক ২৫০ থেকে ৬০০ মিলিয়ন ডলার এ ধরনের আইটি-ওয়ার্কার প্রতারণার মাধ্যমে উত্তর কোরিয়ায় প্রবাহিত হয়। এই টাকা সরাসরি অর্থায়ন করে:

- উত্তর কোরিয়ার পারমাণবিক কর্মসূচি

- ক্ষেপণাস্ত্র পরীক্ষা

- নতুন কৌশলগত অস্ত্রের উন্নয়ন

উত্তর কোরিয়া ব্যাপক নিষেধাজ্ঞার আওতায়। দেশটি স্বাভাবিক বাণিজ্যের মাধ্যমে বৈদেশিক মুদ্রা উপার্জন করতে পারে না। তাই তারা সরে যায় সাইবার অপরাধের দিকে। প্রথমে ছিল ক্রিপ্টো চুরি। তারপর ব্যাংক ডাকাতি। এখন: হাজার হাজার ভুয়া আইটি প্রোফাইল, যা পশ্চিমা কোম্পানিগুলোর ভেতরে অনুপ্রবেশ করে।

২০২৫ সালের অক্টোবরের সর্বশেষ পরিসংখ্যান অনুযায়ী, বিশ্বজুড়ে ১,০০০ থেকে ২,০০০ উত্তর কোরিয়ান আইটি কর্মী সক্রিয়ভাবে কাজ করছে-চীন, রাশিয়া, লাওস, কম্বোডিয়া সহ আরও বিভিন্ন দেশে।

যুক্তরাষ্ট্র উত্তর কোরিয়ার আর্থিক প্রতারণা অপারেশন সংক্রান্ত তথ্যের জন্য ৫ মিলিয়ন ডলার পর্যন্ত পুরস্কার ঘোষণা করেছে।

আইটি সিকিউরিটির ওপর এর প্রভাব কী?

আমার কাছে ব্যক্তিগতভাবে এটিই সবচেয়ে উদ্বেগজনক দিক। আমরা এখানে এমন এক থ্রেট নিয়ে কথা বলছি, যা আসে ভেতর থেকে।

রিমোট ওয়ার্ক, ক্লাউড অ্যাক্সেস, ফ্রিল্যান্সার প্ল্যাটফর্ম-এই সবই আধুনিক অর্থনীতির বৈধ এবং অপরিহার্য টুল। কিন্তু এগুলোর মধ্য দিয়েই নতুন আক্রমণ-পৃষ্ঠ তৈরি হচ্ছে।

ক্লাসিক সিকিউরিটি আর্কিটেকচারের মডেল এখনো এমন:

- বাইরে একটা শক্ত ফায়ারওয়াল

- ভেতরে ট্রাস্টেড জোন

- যে ভেতরে আছে, তাকে ট্রাস্টেড ধরা হয়

কিন্তু যদি যে ব্যক্তি “ভেতরে” আছে, সে আদৌ সেই ব্যক্তি না হয়, যাকে তুমি নিয়োগ করেছ?

ক্রিস্টিনা চ্যাপম্যান নিজে থ্রেট ছিল না। চ্যাপম্যান ছিল ইনফ্রাস্ট্রাকচার। সে ছিল গেটওয়ে। আসল থ্রেট বসেছিল পিয়ংইয়ংয়ে, অন্য একটা মহাদেশ থেকে, অন্য একটা ভুয়া নাম নিয়ে।

কীভাবে প্রটেকশন নেওয়া যায় (কনক্রিটভাবে)

বিভিন্ন কর্তৃপক্ষ থেকে ইতিমধ্যেই বেশ কিছু নির্দিষ্ট সুপারিশ এসেছে। সেগুলোর সাথে আমি আমার নিজস্ব অভিজ্ঞতা যোগ করছি:

১. প্রার্থীদের পরিচয় যাচাই-সত্যিকার অর্থে যাচাই করা

ভিডিও কল জরুরি, কিন্তু:

- দীর্ঘ বিরতি খেয়াল করো

- প্রার্থী বারবার নোটের দিকে তাকাচ্ছে কি না দেখো

- পটভূমি-পরিবেশ লক্ষ করো (বাস্তব লাগে, নাকি গ্রিন-স্ক্রিনের মতো?)

- আধুনিক এআই টুল এখন ভিডিও ইন্টারভিউ ফেক করতে পারে। এর বাস্তব উদাহরণ ইতিমধ্যেই আছে।

পূর্বের নিয়োগকর্তাদের ব্যক্তিগতভাবে যোগাযোগ করো। সিভিতে দেওয়া ইমেইল অ্যাড্রেস দিয়ে নয়; বরং আসল কোম্পানির নম্বর রিসার্চ করে ফোন করো।

ব্যাকগ্রাউন্ড চেক ব্যবহার করো। লিঙ্কডইন ভেরিফিকেশন। জাতীয় ও আন্তর্জাতিক ক্রেডিট/ব্যাকগ্রাউন্ড এজেন্সি।

২. রিমোট ওয়ার্কস্টেশন জিওফেন্সিং আর এমএফএ দিয়ে সুরক্ষিত করা

জিওফেন্সিং: যদি কোনও ওয়ার্ক ল্যাপটপে যেমন উত্তর কোরিয়া বা চীন থেকে আইপি ঠিকানা দিয়ে অ্যাক্সেস হয়, তাহলে সিস্টেমের সতর্কবার্তা ট্রিগার করা উচিত।

মাল্টি-ফ্যাক্টর অথেনটিকেশন সব ক্রিটিক্যাল সিস্টেমে থাকা উচিত। শুধু পাসওয়ার্ড না। শুধু এসএমএসও নিরাপদ না (হ্যাকড হতে পারে)। হার্ডওয়্যার কী বা TOTP অ্যাপ।

সেশন লিমিট: কেউ যদি ১৪-১৬ ঘণ্টা একটানা কাজ করে (উত্তর কোরিয়ান শিফটের ক্লাসিক প্যাটার্ন), সেটা চোখে পড়া উচিত।

৩. নেটওয়ার্ক মনিটরিং-সন্দেহজনক সংযোগের জন্য

আইপি ঠিকানা লগ করো। যদি বিভিন্ন কর্মী-অ্যাকাউন্ট একই আইপি থেকে অ্যাক্সেস করে, সেটা সন্দেহজনক।

ডিএনএস কুয়েরি মনিটর করো। নেটওয়ার্ক যদি পরিচিত উত্তর কোরিয়ান কমান্ড-অ্যান্ড-কন্ট্রোল সার্ভারে অস্বাভাবিক সংযোগ তৈরি করে, সেটা সঙ্গে সঙ্গে রিপোর্ট হওয়া উচিত।

টাইমজোন অ্যানালাইসিস: কোনও কথিত মার্কিন কর্মী যদি সব সময় ২টা থেকে ৮টা ইউটিসি (যেটা উত্তর কোরিয়া সময় অনুযায়ী স্বাভাবিক অফিস টাইম) এর মধ্যে কাজ করে, সেটাও সন্দেহজনক।

৪. হার্ডওয়্যার শুধু কেন্দ্রীয়ভাবে এবং ট্রেসেবলভাবে ইস্যু করা

কখনও নয়: কোনও কর্মী নিজে ল্যাপটপ অর্ডার করবে, আর কোম্পানি শুধু বিল দেবে।

সবসময়: সেন্ট্রাল আইটি ম্যানেজমেন্ট। ডিভাইসগুলো তোমাদের নিজেদের আইটি টিম থেকেই ইস্যু হবে। এমডিএম (মোবাইল ডিভাইস ম্যানেজমেন্ট) সক্রিয় থাকবে।

ট্র্যাকিং: প্রতিটি ডিভাইসের একটি ইউনিক সিরিয়াল/অ্যাসেট কোড থাকবে। প্রতিটি বরাদ্দ ডকুমেন্টেড থাকবে।

৫. “রেড ফ্ল্যাগ” চেনা এবং গুরুত্ব সহকারে নেওয়া

- নতুন কর্মী প্রায়ই এমন প্রশ্ন করে, যা আগে একাধিকবার বোঝানো হয়েছে।

- কোনও রিমোট কর্মী কেবল অদ্ভুত সময়ে কাজ করে।

- একজন জুনিয়র ডেভেলপার হঠাৎ এমন কোড ডেলিভার করছে, যা তার আগের মানের সঙ্গে মেলে না-কখনও অত্যন্ত ভালো, কখনও খুব খারাপ।

- মিটিংয়ে ওয়েবক্যাম ভিডিওর কোয়ালিটি/সেটআপ বারবার অদ্ভুতভাবে বদলায় (একই নামের অধীনে আসলে একাধিক ব্যক্তি কাজ করতে পারে)।

- এমপ্লয়ি অনবোর্ডিং বারবার বিলম্বিত হচ্ছে, কারণ প্রার্থী নাকি “কথা বলার জন্য পাওয়া যাচ্ছে না”।

সারকথা: বিশ্বাস কোনও সিকিউরিটি কনসেপ্ট না

চ্যাপম্যান কেস আমাদের একটা মৌলিক বিষয় শিখিয়ে দেয়: ঝুঁকি প্রায়ই ভেতর থেকেই আসে, কারণ সেটা নিজেকে “বাইরের” মতো ছদ্মবেশ দেয়।

আমরা একটা ভ্রান্ত নিরাপত্তাবোধে বাস করি: কেউ যদি চুক্তি সই করে, তার লিঙ্কডইন রেটিং ভালো হয়, সে ভিডিও কলে সহানুভূতিশীল/বিশ্বাসযোগ্য লাগে-তাহলে সে বিশ্বস্ত।

এটা আর সত্যি না।

উত্তর কোরিয়ান আইটি-ওয়ার্কার স্ক্যাম কোনও ব্যতিক্রম নয়। এটা একটা ব্যবসার মডেল। এমন একটা ব্যবসার মডেল, যেটা রাষ্ট্র-সমর্থিত হ্যাকার গ্রুপ ডিজাইন করেছে, আর তারা জানে:

- রিমোট ওয়ার্ক এখন নর্মাল।

- ফ্রিল্যান্সার প্ল্যাটফর্মগুলো প্রতিষ্ঠিত অবকাঠামো।

- ভিডিও ইন্টারভিউ এখন ফেক করা যায়।

- বেশিরভাগ আইটি অ্যাডমিন এখনো বরাবরের মতো “বাইরের” থ্রেট নিয়ে ভাবে, “ভেতরের” নিয়ে নয়।

আর সেই কারণেই এটা কাজ করছে।

যেসব কোম্পানি দ্রুত বড় হতে চায় বা খরচ বাঁচাতে চায়, তাদের জন্য এই প্রতারণা বিশেষভাবে বিপজ্জনক। নিয়োগ-প্রক্রিয়া সময়সাপেক্ষ। ব্যাকগ্রাউন্ড চেকের খরচ আছে। ভিডিও ইন্টারভিউ সহজ। আর একটা উচ্চ দক্ষ প্রোগ্রামার যদি বাজারদরের চেয়ে ২০% কম রেটে নিজেকে অফার করে? সেটা খুবই আকর্ষণীয়।

কিন্তু এখানেই প্রতিটি আইটি অ্যাডমিন, প্রতিটি সিকিউরিটি-দায়িত্বশীল, প্রতিটি হায়ারিং ম্যানেজারের নিজেকে প্রশ্ন করা উচিত:

আমি আসলে কীভাবে নিশ্চিত হচ্ছি, যে আমি সত্যিকারের মানুষের সাথেই কথা বলছি?

সৎভাবে উত্তর দিলে, অনেক সময় উত্তরটা হবে: আমি নিশ্চিত নই।

আর ঠিক এই কারণেই ক্রিস্টিনা চ্যাপম্যানের গল্প এত গুরুত্বপূর্ণ। সে শুধু অ্যারিজোনার একটা মহিলা না, যে ল্যাপটপ ফরোয়ার্ড করেছে। সে একটা প্রতীক-একটা অনেক বড় বাস্তবতার: ডিজিটাল দুনিয়া এতটা স্বচ্ছ না, যতটা এটা নিজেকে দেখায়।

একটা ভালো ইংরেজি, একটি বিশ্বাসযোগ্য লিঙ্কডইন প্রোফাইল, আর একটি বুদ্ধিদীপ্ত প্রশ্ন কোনও ভিডিও ইন্টারভিউতে-এগুলোর আড়ালে খুব সহজেই কোনও বিদেশি রেজিমের সরকারি এজেন্ট বসে থাকতে পারে।

আর একমাত্র প্রতিরক্ষা হল: অন্ধভাবে বিশ্বাস কোরো না। যাচাই করো। মনিটর করো। আর সিস্টেমগুলো এমনভাবে বসিয়ে রাখো, যাতে কিছু মিল না খেলে তুমি সেটা বুঝতে পারো।

এইটাই আধুনিক সাইবার সিকিউরিটির নতুন বাস্তবতা। থ্রেট শুধু বাইরে থেকে আসে না। এটা ভেতর থেকেও আসে-কর্মীর ছদ্মবেশ নিয়ে।

আবার কথা হবে

জো