Sophos Firewall v21.5: আপনার নেটওয়ার্ক সুরক্ষার জন্য নতুন ফিচার

সূচিপত্র

ভূমিকা

এই পোস্টে আমরা Sophos Firewall v21.5-এর সর্বশেষ আপডেটগুলি পরীক্ষা করব, যা আপনার নেটওয়ার্ক সুরক্ষা আরও শক্তিশালী করে ও ব্যবস্থাপনা সহজ করে। একজন আইটি-অ্যাডমিন হিসেবে আপনি বিশেষ করে VPN-এর জন্য Entra ID Single Sign-On (SSO) ইন্টিগ্রেশন এবং ক্লাউডভিত্তিক হুমকি সনাক্তকরণের জন্য NDR Essentials-কে বেশ উপকারী মনে করবেন। চলুন শুরু করা যাক!

Entra ID সিঙ্গেল সাইন-অন: নির্বিঘ্ন VPN অ্যাক্সেস (শুধু Windows-এর জন্য)

ফায়দা কী?

Entra ID SSO-ইন্টিগ্রেশন সেই সব প্রতিষ্ঠানের জন্য সত্যিকারের আর্শীবাদ যারা Microsoft Entra ID (পূর্বের Azure AD) ব্যবহার করে। এটি ব্যবহারকারীদের বিদ্যমান Entra ID শংসাপত্র ব্যবহার করে VPN পোর্টাল বা Sophos Connect ক্লায়েন্ট (সংস্করণ 2.4 বা ঊর্ধ্বে)-এ লগ-ইন করতে দেয়, আলাদা VPN পাসওয়ার্ড পরিচালনার ঝামেলা ছাড়াই। এতে সময় বাঁচে, পাসওয়ার্ড-ক্লান্তি কমে এবং মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA)-এর কারণে নিরাপত্তা বাড়ে।

এটি কীভাবে কাজ করে?

Sophos Firewall v21.5 নিরাপদ, টোকেনভিত্তিক অথেনটিকেশনের জন্য OAuth 2.0 ও OpenID Connect ব্যবহার করে। এই আধুনিক প্রোটোকলগুলি SAML বা Kerberos-এর মতো পুরোনো স্ট্যান্ডার্ডের তুলনায় অনেক বেশি শক্তিশালী, কারণ এগুলি পাসওয়ার্ড চুরির ঝুঁকি কমায়। ব্যবহারকারীরা VPN পোর্টাল বা Sophos Connect ক্লায়েন্টে SSO-পছন্দটি বেছে নিলে, যদি তারা ইতিমধ্যে Entra ID-তে সাইন-ইন করা থাকে, অথেনটিকেশন স্বয়ংক্রিয়ভাবে সম্পন্ন হয়। MFA অতিরিক্ত নিরাপত্তার স্তর যোগ করে—বিশেষত হাইব্রিড Microsoft 365 পরিবেশে।

কনফিগারেশন

SFOS v21.5-এ Entra ID SSO সেটআপ করতে কয়েকটি ধাপ প্রয়োজন, তবে বিস্তারিত মানলে এটি সহজেই করা যায়:

- অথেনটিকেশন সার্ভার তৈরি করুন: Sophos Firewall-এ Azure Application ID সহ একটি অথেনটিকেশন সার্ভার কনফিগার করুন। বিস্তারিত নির্দেশনা Sophos ডকুমেন্টেশনে পাবেন (Microsoft Entra ID Server)।

- Callback-URL রেজিস্টার করুন: নিরাপদ যোগাযোগ নিশ্চিত করতে Azure-এ VPN পোর্টাল ও রিমোট-অ্যাক্সেসের Callback-URL যুক্ত করুন।

- প্রোভিশনিং ফাইল ইমপোর্ট করুন: Sophos Connect ক্লায়েন্টের জন্য এমন একটি প্রোভিশনিং ফাইল ইমপোর্ট করুন, যাতে গেটওয়ে-নাম থাকে। উদাহরণ:

[

{

"gateway": "vpn.example.com",

"vpn_portal_port": 443,

"check_remote_availability": false

}

]

• gateway: Azure-এ সংরক্ষিত Callback-URL-টির সাথে হুবহু মিলে না গেলে সংযোগ ব্যর্থ হবে।

• vpn_portal_port: নিরাপদ যোগাযোগের জন্য ডিফল্ট HTTPS পোর্ট 443।

• check_remote_availability: গেটওয়ে-এর নাগাল পরীক্ষাকে এড়িয়ে যায়; অসংলগ্ন নেটওয়ার্কে উপকারী।

মাইগ্রেশন: যদি পুরোনো SFOS সংস্করণ থেকে Azure AD SSO-সহ মাইগ্রেট করেন, তবে Sophos Firewall v21.5 SSO স্বয়ংক্রিয়ভাবে সক্রিয় করবে, তবে VPN পোর্টালের Callback URI আপনাকে Azure-এ হাতে যুক্ত করতে হবে।

চিত্রনির্ভর নির্দেশনার জন্য অফিসিয়াল ভিডিওটি দেখুন (Entra ID SSO Demo):

https://www.youtube.com/watch?v=Z-HFzPhq54c&t

সুবিধাসমূহ • ব্যবহার-সুলভ: আলাদা VPN শংসাপত্রের দরকার নেই—Microsoft 365 পরিবেশে আদর্শ। • নিরাপত্তা: MFA ও টোকেনভিত্তিক অথেনটিকেশন পরিচয় চুরির ঝুঁকি কমায়। • কার্যকারিতা: পাসওয়ার্ড পরিচালনার ঝামেলা কমায়।

সমালোচনার দিক

দুর্ভাগ্যজনকভাবে, SFOS v21.5-এ Entra ID SSO কেবল Windows-নির্ভর Sophos Connect ক্লায়েন্টে চালু। macOS-ব্যবহারকারীরা এই সুবিধা থেকে বঞ্চিত—যেটি মিশ্র পরিবেশে বড় ধাক্কা, কারণ Mac ব্যাপকভাবে ব্যবহৃত। Sophos প্রায়শই macOS-আপডেটে পিছিয়ে থাকে; Windows-ব্যবহারকারীরা SSO-র সুবিধা পেলেও macOS-ব্যবহারকারীদের native IPsec কনফিগ বা Tunnelblick-এর মতো টুলে নির্ভর করতে হয়। এটি ঝামেলাপূর্ণ এবং অভিজ্ঞতা খারাপ করে। Sophos ভবিষ্যতে macOS-সাপোর্ট দেওয়ার ইচ্ছা জানিয়েছে, তবে ততক্ষণ পর্যন্ত এটি স্পষ্ট বিচ্যুতি।

প্রতিদ্বন্দ্বীরা এখানে এগিয়ে: Cisco Secure Client macOS-এ Azure AD SSO সমর্থন করে (Cisco Secure Client), আর Fortinet-এর FortiClient উভয় প্ল্যাটফর্মেই অনুরূপ ফিচার দেয় (Fortinet FortiClient)। Sophos-এর দ্রুত এগোওয়া দরকার।

আরও দুর্বলতা: • সীমিত নমনীয়তা: VPN পোর্টাল, SSL-VPN ও IPsec-কে একই Entra ID SSO-সার্ভার ব্যবহার করতে হয়। • অসামান্য ত্রুটি: পুনঃসংযোগের সময় মাঝে মাঝে অথেনটিকেশন-ত্রুটি দেখা যায়; GA-সংস্করণে (Sophos Connect 2.4) সমাধান করার কথা। • ডকুমেন্টেশন: জটিল হাইব্রিড সেট-আপে আরও বিস্তারিত নির্দেশ দরকার।

NDR Essentials: উন্নত হুমকি সনাক্তকরণ

এটি কী?

NDR Essentials একটি ক্লাউড-ভিত্তিক Network Detection and Response (NDR) সমাধান, যা Sophos Firewall v21.5-এ সংযুক্ত এবং Xstream Protection গ্রাহকদের জন্য বিনা-খরচায়। এটি কৃত্রিম বুদ্ধিমত্তা ব্যবহার করে C2 কমিউনিকেশন বা ডাইনামিকালি জেনারেটেড ডোমেইন (DGA)-এর মতো হুমকি শনাক্ত করে—even TLS-এনক্রিপটেড ট্র্যাফিকে—ফায়ারওয়াল-এর পারফরম্যান্স না কমিয়ে।

এটি কীভাবে কাজ করে?

SFOS v21.5 TLS-এনক্রিপটেড ট্র্যাফিক ও DNS প্রশ্ন থেকে মেটাডেটা বের করে Sophos Intellix Cloud-এ পাঠায়। সেখানে দুইটি AI-ইঞ্জিন বিশ্লেষণ করে: • Encrypted Payload Analysis (EPA): ডিক্রিপ্ট না করেই এনক্রিপ্টেড ট্র্যাফিকে অস্বাভাবিকতা খুঁজে বের করে। • DGA-সনাক্তকরণ: ম্যালওয়্যার প্রায়ই C2-এর জন্য যে ডোমেইন তৈরি করে সেগুলো খুঁজে বের করে।

ক্লাউড-স্থাপত্য ফায়ারওয়ালকে চাপমুক্ত করে এবং AI-মডেল নিয়মিত আপডেট পেতে দেয়। সনাক্ত হওয়া হুমকি 1 (নিম্ন) থেকে 10 (উচ্চ) স্কোর পায় এবং ফায়ারওয়ালে লগ হয়। বর্তমানে স্বয়ংক্রিয় ব্লকিং নেই—যা ভুল-ধরা কমাতে সাহায্য করতে পারে—কিন্তু ভবিষ্যতে দরকারি হবে।

NDR Essentials বনাম পূর্ণ সংস্করণ

NDR Essentials একটি “লাইট” সংস্করণ, যা মূলত গেটওয়ে-ট্র্যাফিক (নর্থ-সাউথ)-এ ফোকাস করে। Sophos NDR-এর পূর্ণ সংস্করণ (Sophos NDR) আরও বিস্তৃত পর্যবেক্ষণ দেয়, যাতে অন্তর্দৈনিক ট্র্যাফিক (ইস্ট-ওয়েস্ট)-ও অন্তর্ভুক্ত; এটি ভার্চুয়াল অ্যাপ্লায়েন্স বা স্বীকৃত হার্ডওয়্যারে পাওয়া যায়। 40 Gbps এবং 120 000 সংযোগ/সেকেন্ড পর্যন্ত সাপোর্ট করে—বড় প্রতিষ্ঠানের জন্য উপযোগী। এছাড়া এটি অরক্ষিত ডিভাইস, IoT অ্যাসেট ও অভ্যন্তরীণ হুমকির বিষয়ে গভীর অন্তর্দৃষ্টি দেয়, যা NDR Essentials-এ নেই।

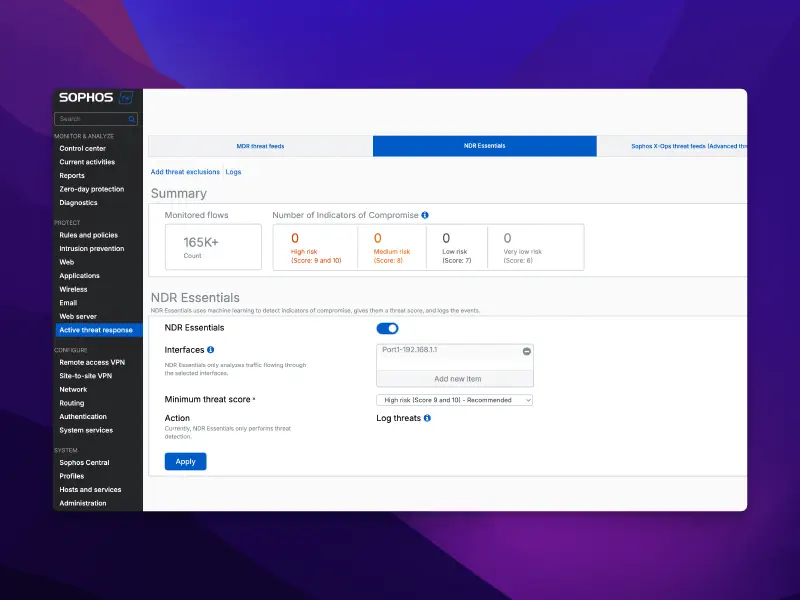

সেট-আপ

সক্রিয় করা Sophos-এর স্বভাবসিদ্ধ সহজ: 1. Active Threat Response > NDR Essentials-এ যান। 2. ফিচারটি চালু করুন এবং ইন্টারফেস (যেমন WAN) নির্বাচন করুন। 3. সর্বনিম্ন হুমকি-স্কোর নির্ধারণ করুন (সুপারিশ: 9-10)।

সনাক্তকরণগুলি Control Center, Log Viewer ও Sophos Central-এ দেখা যায়। পরীক্ষা করতে Sophos-এর টেস্ট-ইকোসিস্টেম (Sophos Test) ব্যবহার করুন, যেখানে আক্রমণাত্মক আচরণ অনুকরণ করা যায়।

বিশদ নির্দেশনা ডকুমেন্টেশনে (NDR Essentials) বা ডেমো-ভিডিওতে পাবেন (NDR Essentials Demo):

https://www.youtube.com/watch?v=aN-iaiwrXGc

সুবিধাসমূহ • পারফরম্যান্স-নিউট্রাল: ক্লাউড-বিশ্লেষণ ফায়ারওয়ালকে চাপমুক্ত রাখে। • বিনা-খরচা: Xstream Protection গ্রাহকদের জন্য অন্তর্ভুক্ত। • কার্যকর সনাক্তকরণ: ডিক্রিপ্ট ছাড়াই এনক্রিপ্টেড ট্র্যাফিকে হুমকি খুঁজে বের করে।

সমালোচনার দিক

NDR Essentials কেবল XGS-হার্ডওয়্যারেই চলে; ভার্চুয়াল বা ক্লাউড ডিপ্লয়মেন্ট ও HA Active-Active সাপোর্ট নেই। এটি ক্লাউড বা হাই-অ্যাভেলেবিলিটি সেট-আপ-এ সীমাবদ্ধতা তৈরি করে। উপরন্তু, নর্থ-সাউথ ফোকাস পূর্ণাঙ্গ NDR-এর তুলনায় কম বিস্তৃত।

প্রতিদ্বন্দ্বীরা যেমন Palo Alto Networks-এর NGFW-এ ইস্ট-ওয়েস্ট ট্র্যাফিকেও উন্নত NDR-ফাংশন আছে (Palo Alto NDR)। Fortinet-এর FortiNDR আরও নমনীয়, যদিও অতিরিক্ত লাইসেন্স খরচ লাগতে পারে (Fortinet FortiNDR)। Sophos-এর বিনা-খরচা ইন্টিগ্রেশন বড় সুবিধা, কিন্তু হার্ডওয়্যার-সীমাবদ্ধতা দুর্বলতা।

প্রয়োজন বিবরণ লাইসেন্স Xstream Protection Bundle হার্ডওয়্যার কেবল XGS-হার্ডওয়্যার, ভার্চুয়াল/ক্লাউড ডিভাইস নয় সমর্থিত ইন্টারফেস ফিজিক্যাল, VLAN, LAG, Bridge (LAN/DMZ-জোন) অসমর্থিত মোড HA Active-Active

Sophos Firewall v21.5-এর অন্য ফিচার

VPN ও স্কেলিবিলিটি উন্নতি

SFOS v21.5 VPN-এ বেশ কিছু উন্নতি এনেছে: • পরিষ্কার নামকরণ: “Site-to-Site” এখন “policy-based”, টানেল ইন্টারফেস “route-based”—বিভ্রান্তি কমে। • IP-লিজ-পুল যাচাই: SSL-VPN, IPsec, L2TP ও PPTP-তে ঠিকানা দ্বন্দ্ব প্রতিরোধ করে। • কঠোর IPsec-বলপ্রয়োগ: টানেল-স্টার্ট-আপ ত্রুটি কমায়। • বর্ধিত ক্ষমতা: ৩ ০০০ route-based VPN টানেল ও ১ ০০০ Site-to-Site RED টানেল (৬৫০ SD-RED ডিভাইস) পর্যন্ত, বিশ্বব্যাপী নেটওয়ার্কের জন্য উপযোগী।

সমালোচনা: টানেল-ক্ষমতা সংক্রান্ত ডকুমেন্টেশন বিস্তারিত হতে পারত। Fortinet এখানে বেশি তথ্য দেয় (Fortinet VPN)।

Sophos DNS Protection

Xstream Protection গ্রাহকদের জন্য বিনা-মূল্যে; SFOS v21.5-এ আপডেট: • Control Center উইজেট: দ্রুত স্ট্যাটাস দেখায়। • উন্নত ট্রাবলশুটিং: নতুন লগ ও নোটিফিকেশন। • গাইডেড সেট-আপ: ধাপে-ধাপে নির্দেশনা।

তবে লগ-সুবিধা আরও বিস্তারিত হতে পারত; Cisco Umbrella বেশি বিশ্লেষণ দেয়, যদিও খরচসাপেক্ষ (Cisco Umbrella)।

ব্যবস্থাপনা উন্নতি

ইন্টারফেসে বেশ কিছু টুইক: • কাস্টমাইজযোগ্য টেবিল কলাম: যেমন SD-WAN, NAT—প্রস্থ সামঞ্জস্য করে সংরক্ষণ করা যায়। • উন্নত সার্চ: SD-WAN রুট ও ACL-নিয়মে ফ্রি-টেক্সট সার্চ—“192.168.1.0” বা “Domain xyz” খুঁজুন। • ডিফল্ট কনফিগ: আর কোনও ডিফল্ট ফায়ারওয়াল-রুল নেই; ডিফল্ট অ্যাকশন “কোনওটিই নয়”—নিরাপত্তা বাড়ে, তবে নতুনদের জন্য চ্যালেঞ্জ। • নতুন ফন্ট: পড়তে সহজ।

UI-গতির সমালোচনা

এই উন্নতি সত্ত্বেও SFOS v21.5-এর UI এখনও ধীর—বিশেষত ফায়ারওয়াল-রুল বা WAF-সেটিং সংরক্ষণে। আশা ছিল Sophos কর্মক্ষমতা বাড়াবে, কিন্তু UI প্রযুক্তি যেন ২০১৯-এ আটকে। WAF-রুল সংরক্ষণ করা বেশ কষ্টসাধ্য, এবং প্রতিক্রিয়া আধুনিক ওয়েব-ইন্টারফেসের মতো দ্রুত নয়। Fortinet ও Palo Alto Networks-এর UI অনেক দ্রুত (Fortinet FortiGate, Palo Alto NGFW)। Sophos-এর এ ক্ষেত্র উন্নতি জরুরি।

অতিরিক্ত প্রযুক্তিগত উন্নতি • WAF ফাইল-সাইজ লিমিট: ১ GB-পর্যন্ত কনফিগারযোগ্য—মিডিয়া কোম্পানির জন্য উপকারী। • সিকিউরিটি টেলেমেট্রি: OS-ফাইল পরিবর্তনে বাস্ত-সময় পর্যবেক্ষণ (হ্যাশ যাচাই)। • DHCP উন্নতি: IPv6 /48-থেকে /64-প্রিফিক্স, RA/DHCPv6 সক্রিয়—ISP-সঙ্গতিপূর্ণ। • Path MTU Discovery: ML-KEM-এ TLS ডিক্রিপশন-ত্রুটি সমাধান করে। • NAT64: প্রোক্সি মোডে IPv6-থেকে IPv4 ট্র্যাফিক—তবে সীমিত; Cisco-র NAT64 বেশি নমনীয় (Cisco NAT64)।

ফিচার বিবরণ WAF ফাইল-সাইজ লিমিট ১ GB-পর্যন্ত কনফিগারযোগ্য সিকিউরিটি টেলেমেট্রি OS-ফাইল পরিবর্তনের বাস্ত-সময় পর্যবেক্ষণ DHCP উন্নতি IPv6 /48-থেকে /64-প্রিফিক্স, RA/DHCPv6 সক্রিয় Path MTU Discovery ML-KEM-এ TLS ডিক্রিপশন-ত্রুটি সমাধান NAT64 এক্সপ্লিসিট প্রক্সি মোডে IPv6→IPv4, সীমিত

লাইসেন্স পরিবর্তন

যদিও Sophos Firewall v21.5-এ নতুন নয়, উল্লেখযোগ্য যে Sophos ভার্চুয়াল, সফটওয়্যার ও ক্লাউড লাইসেন্সের RAM-সীমা তুলে দিয়েছে। এখন লাইসেন্স কেবল CPU-কোর দ্বারা সীমাবদ্ধ—ক্লাউড-পরিবেশে নমনীয়তা বাড়ে (Sophos লাইসেন্স-আপডেট)।

শেষ কথা

Sophos Firewall v21.5-এ Entra ID SSO ও NDR Essentials-এর মতো শক্তিশালী টুল যুক্ত হয়েছে, যা আপনার নেটওয়ার্ক সুরক্ষা ও ব্যবহারকারীর পরিচালনা উন্নত করে। VPN, DNS-সুরক্ষা ও ব্যবস্থাপনায় আপডেটগুলো SFOS v21.5-কে বিশেষ করে Xstream Protection-সহ ক্ষুদ্র-মাঝারি সংস্থার জন্য আকর্ষণীয় আপগ্রেড করে তুলেছে। তবুও, macOS-সাপোর্টের অভাব, NDR Essentials-এর হার্ডওয়্যার-সীমা ও ধীর UI—এসব দুর্বলতা Sophos-কে Cisco, Fortinet বা Palo Alto-র তুলনায় কিছুটা পেছনে ফেলেছে। আমি সুপারিশ করব, আপনি Early-Access সংস্করণ পরীক্ষা করে (EAP-রেজিস্ট্রেশন) Sophos কমিউনিটিতে মতামত শেয়ার করুন (Sophos Community)। TrueNetLab-এ থাকুন, আরও আপডেট আসছে!

পরবর্তী আপডেট পর্যন্ত, জো