Mises à jour Sophos septembre 2025 – Firewall, Endpoint, E-Mail

Table des matières

En septembre 2025, Sophos a de nouveau présenté de nombreuses nouveautés. Au lieu de tout résumer dans une longue liste, cet article est structuré par domaines produits. Ainsi, chaque administrateur trouve rapidement les points pertinents pour son environnement. Après tout, tout le monde n’utilise pas forcément les switches ou les points d’accès de Sophos – et si c’est le cas, mes sincères condoléances.

Aperçu des points clés

Le vol d’identifiants reste le principal risque – Sophos mise sur les Passkeys et l’ITDR. Les mises à jour Endpoint réduisent nettement la consommation de ressources et permettent de nouvelles options de forensic. Des compléments importants apparaissent également pour Firewall, Switches et Access Points. La sécurité des e-mails gagne en importance avec un outil DMARC gratuit et le TLS Reporting. En outre, Sophos propose des promotions pour les firewalls, de nouveaux contenus vidéo ainsi que des événements tels que l’ITSA et les Partner Business Breakfasts.

Sophos Endpoint Security

Améliorations de performance

Il était grand temps : avec la version 2025.2.x, Sophos a nettement optimisé les performances des endpoints. La consommation CPU et RAM a été réduite – selon Sophos jusqu’à 40 % de RAM en moins et 30 % de charge CPU en moins, selon les cas d’utilisation (Sophos News - Sophos Endpoint: Major performance enhancements). Cela se remarque surtout dans les environnements VDI ou sur des systèmes plus anciens. Ces dernières années, de nombreux clients étaient agacés par la gourmandise en ressources des endpoints Sophos. Certains ont donc migré vers Microsoft Defender – et ces clients ne reviendront pas. Sophos doit non seulement rattraper son retard technique, mais aussi regagner la confiance perdue.

Le déploiement se fait par étapes ; dans les environnements mixtes, il est recommandé de bien définir le groupe Canary et de procéder à des mesures avant un déploiement général. Sophos positionne agressivement ces nouvelles versions face à la concurrence, qui jusqu’ici marquait des points avec ses slogans « nous sommes plus légers/plus rapides ».

Support Legacy

Pour les entreprises qui utilisent encore d’anciennes plateformes, il existe désormais le Sophos Endpoint for Legacy Platforms. Il prend officiellement en charge les systèmes arrivés en fin de support, comme Windows 7 ou Windows 10 après l’arrêt du support d’octobre. Pas idéal, mais pratique : dans les appels d’offres où les systèmes obsolètes sont une réalité, Sophos n’est ainsi pas éliminé d’emblée.

API Forensic

Un vrai progrès est l’arrivée de la nouvelle API Forensic. Elle permet de récupérer à distance des images mémoire complètes et de les écrire directement dans un bucket Amazon S3 – dump RAM inclus. Cela fait gagner du temps dans les processus d’incident response, puisqu’aucune intervention sur site n’est nécessaire. Ces dumps peuvent ensuite être analysés via la plateforme XDR/MDR. Les outils de forensic mémoire séparés restent nécessaires, mais la collecte des données est désormais un script plutôt qu’un déplacement.

Contrôleurs de domaine et télémétrie Identity

La télémétrie pour les contrôleurs de domaine a également été étendue. Des attaques comme PetitPotam peuvent désormais être détectées directement via Central. À partir de la version Endpoint 2025.1, l’option « Monitor Domain Controller Events » est incluse par défaut dans la Server Policy et utilisable immédiatement.

La télémétrie liée à l’identité est aussi mieux intégrée : via Microsoft Graph Security (intégrable gratuitement dans XDR/MDR), il est possible de corréler des événements de connexion, des modèles de déplacement impossible et des utilisations anormales de jetons. Sur cette base, des actions de réponse peuvent être définies dans Central – jusqu’à l’invalidation de sessions et le verrouillage d’utilisateurs.

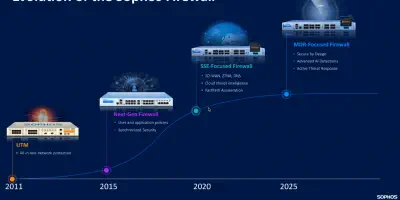

Sophos Firewall & Network Security

Dans le domaine réseau, plusieurs nouveautés intéressantes : via la plateforme TAGIS, il est désormais possible de piloter la Sophos Firewall avec l’Active Threat Response (ATR). Cela signifie que les IOC, IP ou FQDN détectés dans un contexte XDR ou MDR peuvent être automatiquement transmis au firewall. L’intégration entre endpoint et périmètre s’en trouve renforcée, et les IOC peuvent être bloqués immédiatement – sans qu’un analyste doive jongler entre les consoles.

Autre point important : les clients déjà sur TAGIS/XDR peuvent migrer vers Sophos Endpoint sans coût supplémentaire. Cela réduit les frictions lors de la consolidation de la télémétrie plateforme.

Promo : Pour les nouveaux deals Firewall, Sophos offre jusqu’à 25 licences Endpoint. C’est du marketing, certes – mais utile opérationnellement pour intégrer les signaux Endpoint dans les décisions ATR et éviter que le périmètre ne fonctionne « à l’aveugle ». Plus de détails sur les fonctionnalités Firewall dans mon article Sophos Firewall v21.5 .

Sophos Switches

Les switches ont eux aussi reçu une mise à jour : à partir de MR 2.1, le Spanning Tree Protocol (STP/RSTP) est configurable directement dans Sophos Central. Auparavant, il fallait se connecter localement sur chaque switch et configurer STP manuellement – un net désavantage par rapport à d’autres fabricants. Désormais, la gestion est centralisée, avec des politiques cohérentes par site et une root bridge documentée. Pour les déploiements : moins d’erreurs de saisie, moins de configurations isolées et un comportement plus reproductible en cas d’incident.

Mais : ce n’est pas une innovation, juste une fonction de base attendue depuis longtemps. Pendant que Sophos comble son retard, d’autres fournisseurs proposent depuis longtemps des fonctions avancées comme BPDU-Guards, FlexLink ou la prévention automatique des boucles. Dans des environnements Enterprise ou Campus, la comparaison avec les fabricants établis reste incontournable.

Sophos Access Points

Pour les points d’accès AP6, le dernier écart en visibilité et usage par rapport aux anciens modèles APX a été comblé : visibilité sur applications/clients, top AP/SSIDs, heures de pointe – ces métriques sont désormais disponibles. Problème : ces fonctionnalités auraient dû exister dès le lancement.

La série AP6 est arrivée fin 2023 et a mis près d’un an à devenir stable. Ensuite, il a fallu six mois supplémentaires pour atteindre le même périmètre fonctionnel que les modèles précédents. Pendant ce temps, d’autres fournisseurs développaient de nouvelles fonctionnalités – meilleure QoS automatique, optimisations RF, confort WPA3-Enterprise, Cloud-RRM avec Heatmap-Backtesting. Sophos, lui, a simplement comblé ses retards. Aujourd’hui, les AP6 offrent enfin ce que les APX proposaient déjà depuis longtemps – mais ce délai a fait perdre un temps précieux.

Pour les environnements en production, c’est un signal d’alerte clair : éviter les points d’accès tant que Sophos ne démontre pas sa capacité à dépasser le simple rattrapage. Pour les environnements Central-only avec peu de besoins en fonctionnalités, les AP6 sont désormais stables. Pour tous les autres, la concurrence reste le premier choix. Plus de détails dans mon article Sophos Access Points AP6 – Sortis de l’enfer .

Sophos Identity & ITDR

En septembre, l’accent est mis sur le vol d’identifiants. Les attaques via des proxys Adversary-in-the-Middle comme « evilginx » montrent que même la MFA n’est plus une garantie. Sophos recommande de passer aux Passkeys, qui ne peuvent pas être interceptées contrairement aux méthodes MFA classiques. En clair : la MFA reste indispensable, mais seuls les Passkeys comblent réellement la faille AitM.

En complément, Sophos Central propose de nouvelles possibilités pour détecter automatiquement des connexions suspectes – déplacement impossible, connexions parallèles depuis plusieurs pays/jetons de navigateur, règles de boîte mail suspectes en tant que précurseur de BEC – et d’y réagir immédiatement. Les sessions compromises peuvent être invalidées, les utilisateurs bloqués, les règles manipulatrices supprimées. Pour octobre, Sophos annonce en plus l’Identity Threat Detection and Response (ITDR). Issu du rachat de SecureWorks, l’ITDR sera intégré à Central comme détection axée sur l’identité et complètera XDR/MDR sur ce point précis.

Sophos E-Mail Security

La sécurité des e-mails reste un thème central. En 2025, le BSI a proclamé « l’année de la sécurité des e-mails » – Sophos figure dans le Hall of Fame. Pour l’occasion, un outil d’analyse gratuit est proposé : sur https://tools.sophosdmarc.com/, il est possible de vérifier les enregistrements DMARC d’un domaine. Pratique pour des contrôles rapides en préventif ou lors d’audits clients existants.

Par ailleurs, le DMARC Manager est disponible en tant qu’add-on (compatible MSP). Une stratégie de durcissement progressif est recommandée : de p=none à p=quarantine puis p=reject – mais seulement une fois SPF et DKIM correctement configurés. Le TLS Reporting complète la vue d’ensemble, en montrant quelle part des communications est effectivement chiffrée et quels partenaires doivent encore progresser.

Important pour les équipes XDR/MDR : même si les e-mails passent par un fournisseur tiers, le Email Monitoring Service (EMS) peut être activé. Ainsi, la télémétrie et les événements atterrissent quand même dans Central – là où les playbooks de réponse vous attendent déjà.

Contenu, événements & conformité

La pause estivale est terminée : sur la chaîne YouTube germanophone et la chaîne tech internationale, de nouvelles activités sont annoncées – notamment une vidéo sur le déploiement Sophos Firewall dans Microsoft Azure. Les formats live reprennent aussi : particulièrement pertinent, un webinaire conformité (moteurs : Ransomware, Insurance, Compliance – « R I C »). En parallèle, les préparatifs de l’it-sa en octobre sont en cours ; des billets sont disponibles via le site/Newsletter Sophos. En novembre, suivront les Partner Business Breakfasts sur au moins onze sites en DACH, séparés en Business-Track et Technical-Update-Track. Ceux qui veulent voir les deux : possible évidemment.

Derniers mots

Les mises à jour de septembre 2025 montrent que Sophos renforce surtout la protection d’identité, l’efficacité et l’hygiène e-mail. Avec les Passkeys et l’ITDR, le vol d’identifiants est directement ciblé. L’Endpoint 2025.2.x soulage nettement les systèmes, tandis que les API forensic ouvrent de nouvelles voies en incident response. Dans le réseau, l’ATR rapproche encore plus firewall et endpoint, tandis que switches et points d’accès se contentent de rattrapages. Pour la sécurité e-mail, de petits outils apportent immédiatement de la valeur. Le webinaire montre aussi que Sophos fait avancer conformité, événements et marketing – parfois utile, parfois tardif.

Personnellement, j’attends surtout SFOS v22, prévu pour début décembre. J’y attends des nouveautés bien plus intéressantes, susceptibles d’éclipser les mises à jour actuelles.

à bientôt

Joe