Sophos Firewall v22 - 新機能、強化、および期待できること

目次

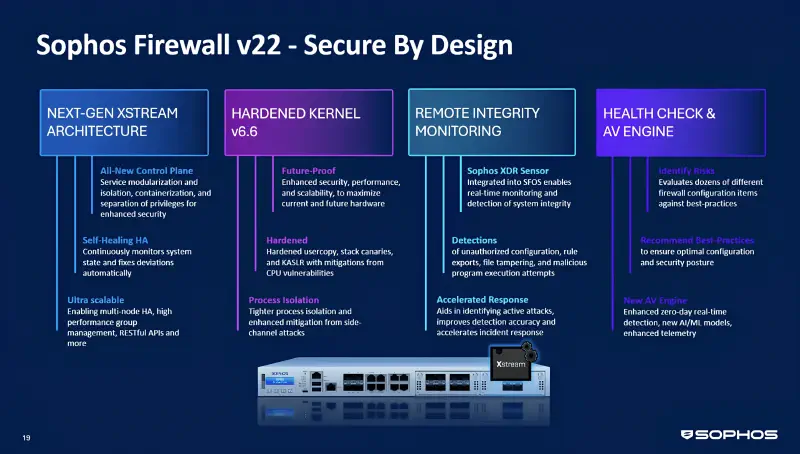

Sophos Firewall v22(SFOS v22)は、セキュリティ強化、可視性の向上、安定した運用を目的とした大規模なアップデートです。刷新された Xstream アーキテクチャ、強化されたカーネル、新しい管理機能により、攻撃対象領域の削減と管理作業の効率化が図られています。この記事では、SFOS v22 の主な新機能を概観し、技術的な観点から評価し、管理者にとっての変化を説明します。

はじめに

SFOS v22 の Early Access フェーズは 2025 年 10 月に開始され、最終版(GA)は 12 月初旬に予定されています。このリリースの目的は明確です。ファイアウォールをより安全に、より柔軟に、そしてより安定して運用できるようにすることです。新バージョンでは「セキュア・バイ・デザイン」、詳細なテレメトリ、そして長年要望されてきた多くの機能が実装されています。

Secure-by-Design:多層的なハードニング

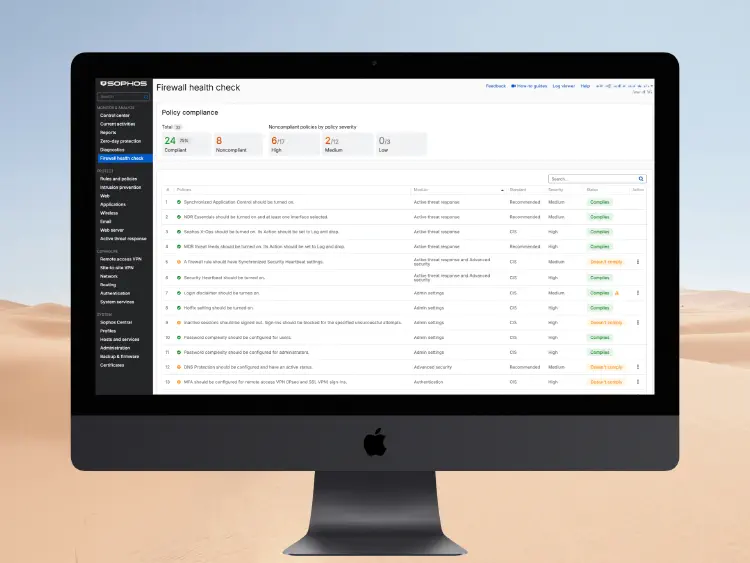

新しいヘルスチェック機能は、ファイアウォール設定をベストプラクティスや CIS ベンチマークに基づいて検証します。以下を確認できます。

- 重要な設定ミス(例:MFA 未設定、WAN アクセスが開放など)

- 問題箇所の詳細(該当設定へのリンク付き)

- 修正方法のガイド

ダッシュボード上のウィジェットで全体のステータスが確認でき、詳細ビューでは特定の問題を迅速に解決できます。さらに、「High Risk」「Medium Risk」「Low Risk」「Pass」の4段階評価により優先度を簡単に判断可能です。

このテーマは非常に広範なので、詳細は別記事にまとめています: Sophos Firewall v22 ヘルスチェック完全ガイド

新しい Xstream アーキテクチャ:モジュール化と自己修復

コントロールプレーンは完全に再構築されました。

- IPS や Web フィルターなどのサービスはコンテナ内で個別に動作

- モジュール障害が全体の停止を引き起こさない

- HA クラスタが自己監視し、ドリフトを自動修正

- 将来のクラスタリングおよび API 統合の基盤

- 将来的なオンデマンド型ファイアウォールサービス(スケーラブル DPI など)への第一歩

この設計はモダンなマイクロサービス原則に沿っており、機能単位で厳密に分離されています。特に HA 環境における自己修復機能の強化は重要で、以前のバージョンで発生していた同期問題を自動的に検出・修正します。

安定性の向上、障害発生率の低下、そしてサービス指向アーキテクチャへの明確な進化です。

カーネル 6.6+:より高い分離性とエクスプロイト防御

Linux カーネル 6.6 へのアップグレードにより、次のようなセキュリティ改善が追加されています。

- Spectre、Meltdown、L1TF、MDS、Retbleed、ZenBleed、Downfall 対策

- スタックカナリア、KASLR、usercopy ハードニング

- 特権プロセス分離のための拡張ネームスペース

- マルチコア CPU 環境でのスケーラビリティ向上

これにより、最新の Linux システムと同等の保護レベルを実現し、低レベル攻撃への耐性が強化されました。特にサイドチャネル攻撃への対策が強化され、組み込み機器の安全性も向上しています。

リモート整合性モニタリング:ファイアウォールの自己監視

さらに注目すべき新機能として以下があります。

- XDR センサーがファイアウォールに統合

- 設定エクスポート、プロセス起動、ファイル操作を検出

- Sophos Central に通知を送信

- CLI 上の不審なコマンドや内部改ざんも検知

- タイムスタンプ、ユーザー、出所を記録

これは「ファイアウォール上でのホスト型侵入検知システム」に近づく一歩です。監査やコンプライアンス報告において、MDR や SIEM と連携させることで、管理者操作やポリシー逸脱も可視化できます。

次世代 Xstream コントロールプレーン

- セキュリティとスケーラビリティの新基盤:コントロールプレーンがモジュール化され、IPS・Web・TLS などの主要サービスが分離。各プロセスは独立して再起動可能。

- ハードウェアや環境に依存しない:マルチコア CPU に最適化され、アプライアンス・VM・クラウド環境で一貫した性能を発揮。

- 高可用性の自己修復機構:HA 構成でドリフトや同期状態を自動修正し、データパスとコントロールパスを分離。

- 将来的な技術基盤:n ノードクラスタ、完全 REST API、自動化の準備。

- 脅威インテリジェンス強化:

- NAT/WAF にも Threat Feed 対応:Sophos Threat Feed が DNAT および WAF ルールにも適用。悪意ある IP を即座に遮断し、攻撃面を大幅に縮小。

ATR ログ:ノイズ削減と明確なイベント表示

- ブルートフォース攻撃を個別に識別可能

- Threat Feed、NDR、MDR で分類

- ログに「攻撃検出・遮断・理由」が明確に表示

- NDR Essentials のスコアもログに表示

これにより、管理者は迅速に文脈を把握でき、複数のプラットフォームを横断する必要がなくなります。

NDR Essentials:ログ内スコアと地域選択

- NDR Threat Score をログ内で表示

- 解析データセンターを選択可能(例:EU)

- GDPR に準拠した設定が可能

これにより、これまでプライバシー懸念から NDR を導入できなかった中小企業でも利用しやすくなります。

XDR/MDR との統合:より深い可視化

- ファイアウォールの整合性データを Sophos Central に送信

- エンドポイント/クラウドテレメトリと相関分析

- マネージド検知・対応(MDR)の基盤として活用

- 横方向に移動する攻撃者を早期検出

Sophos はファイアウォールを D&R 戦略の中核に位置づけ、より積極的な防御要素としています。

管理と監視:運用の快適性向上

- SNMP:CPU/NPU 温度、PoE、PSU 監視、公式 MIB 対応

- sFlow:最大 5 コレクター、柔軟なサンプリング設定

- WebAdmin の高速化:ページ切り替えで UI のフリーズが発生しない

- VPN インターフェース検索:XFRM インターフェースが多くても簡単に検索可能

- API アクセス:最大 64 の許可 IP/オブジェクトを設定可能

- TLS 1.3 対応:WebAdmin、VPN ポータル、ユーザーポータルで利用

- インスタント Web カテゴリアラート:特定カテゴリ(例:学校環境)へのアクセスを即時通知

- 改良されたページネーション:長いリストでも操作が快適に

API アクセス制御

管理 API へのアクセスは、IP アドレス/範囲/ネットワークオブジェクト(最大 64 件)で制限可能です。推奨設定:管理ネットワークのみ許可し、ログを有効化して定期的に確認。

SSL 証明書ピンニングによるファームウェア更新

更新エンドポイントは SSL と証明書ピンニングで検証されます。厳格な Egress ポリシーを運用する場合は、対象 FQDN を許可リストに登録してください。

HTTP/2 および TLS 1.3 対応デバイスアクセス

WebAdmin、ユーザー、VPN ポータルが HTTP/2 と TLS 1.3 に対応し、通信がより高速で安全になります。

これらは特に大規模インストールや MSP 環境で歓迎される改善です。

UTM 近似機能

- WAF が MFA を強制可能

- OTP が SHA-256/512 に対応

- 変更前後の設定を XML でエクスポート可能

- セッション管理の改善(WAF を介した Session-ID 処理)

- 既存 OTP ハードウェアトークンとの互換性

監査ログの詳細

フェーズ 1 では、ファイアウォールルール、オブジェクト、インターフェースの変更を Before/After 形式で記録。Diagnostics > Logs(configuration-audit.log)からダウンロード可能。将来的には Log Viewer で直接表示予定。

これは、UTM 9 から移行する顧客にとって重要です。SG UTM 代替ソリューションのロードマップがさらに明確化されました。2026 年 7 月までの移行猶予を考えると、v22 はいくつかの障害を解消する重要なバージョンです。

SFOS v22 へのアップグレード

- EAP 版は利用可能、GA は 2025 年 12 月予定

- アップグレード時にディスク容量を確認し、必要に応じて自動拡張(初回起動がやや長くなる)

- 対応パス:v20/v21 → v22 へ直接移行可能、旧版はサポート MR 経由

- 事前にバックアップ、HA 構成の整備、計画的なメンテナンスウィンドウを推奨

- アップグレード後はヘルスチェックを実行し、検出結果を優先順位付け

特に HA、SD-WAN、マルチパーティション構成ではバックアップが必須です。

1 週間使用後の所感

- ヘルスチェック:弱い設定や古いデフォルトを即座に発見。リンクによる修正が便利。

- Xstream アーキテクチャ:モジュールが安定して動作し、HA 環境でも同期問題なし。

- ログ/ATR/NDR:追加情報により Sophos Central との相関分析が容易。

- SNMP/sFlow:既存監視に簡単統合。sFlow は軽量で十分な可視性を提供。

- Threat Feed (NAT/WAF):既知の悪意 IP を確実にブロック。ログ出力は EAP2/GA 待ち。

まとめ

SFOS v22 は単なる見た目の変更ではなく、アーキテクチャ全体の進化です。新しい Xstream 基盤、ヘルスチェック、API 拡張により、ファイアウォールはより堅牢で将来性のあるものになりました。

Sophos XGS を運用している方は、v22 を確認する価値があります。セキュリティと運用性の両面で大きなメリットが得られるでしょう。

長期的には、Sophos はコンテナ化・整合性保証・自動化されたファイアウォール基盤への移行を明確に示しています。これは、ファイアウォールが単なるパケットフィルタ以上の役割を果たす時代において、正しい方向性です。

ただし、いくつかの既知の問題は依然として残っています。GUI は依然として一部で遅延が感じられ、特にルール切り替え時に待ち時間があります。さらに、リスト表示の列非表示が未対応、ログビューアが再起動時にフィルタ設定を失う、NAT ルールのクローンやグループ化も未対応。IPsec 接続の安定性メトリクスやグラフもまだありません。

これらは次期メジャーアップデートで改善すべき重要なポイントです。管理者の日常業務をより快適にするための鍵となるでしょう。

またお会いしましょう。

Joe