Sophos Firewall v21.5: Ciri Baharu untuk Keselamatan Rangkaian Anda

Jadual kandungan

Pengenalan

Dalam artikel ini, kita meneroka kemas kini terkini dalam Sophos Firewall v21.5 yang menguatkan keselamatan rangkaian anda dan memudahkan pengurusan. Sebagai pentadbir IT, anda pasti menghargai integrasi Entra ID Single Sign-On (SSO) untuk akses VPN serta NDR Essentials untuk pengesanan ancaman berasaskan awan. Jom kita selami!

Entra ID Single Sign-On: Akses VPN yang Lancar (hanya untuk Windows)

Apa kelebihannya?

Integrasi Entra ID SSO benar-benar bermanfaat untuk organisasi yang menggunakan Microsoft Entra ID (dahulunya Azure AD). Ia membolehkan pengguna log masuk ke portal VPN atau klien Sophos Connect (versi 2.4 ke atas) dengan kelayakan Entra ID sedia ada tanpa perlu mengurus kata laluan VPN yang berasingan. Ini menjimatkan masa, mengurangkan keletihan kata laluan dan meningkatkan keselamatan melalui sokongan Pengesahan Pelbagai Faktor (MFA).

Bagaimana ia berfungsi?

Sophos Firewall v21.5 menggunakan OAuth 2.0 dan OpenID Connect untuk pengesahan berasaskan token yang selamat. Protokol moden ini lebih kukuh berbanding piawaian lama seperti SAML atau Kerberos kerana ia meminimumkan risiko kecurian kata laluan. Pengguna memilih pilihan SSO dalam portal VPN atau klien Sophos Connect, dan jika mereka sudah log masuk ke Entra ID, pengesahan berlaku secara automatik. MFA menambah lapisan keselamatan tambahan, amat berguna dalam persekitaran hibrid Microsoft 365.

Konfigurasi

Menyiapkan Entra ID SSO dalam SFOS v21.5 memerlukan beberapa langkah tetapi boleh dilakukan jika anda memberi perhatian kepada perincian:

- Sediakan pelayan pengesahan: Konfigurasikan pelayan pengesahan dalam Sophos Firewall dengan Azure Application ID. Panduan terperinci boleh didapati dalam dokumentasi Sophos (Microsoft Entra ID Server).

- Daftar URL panggil balik: Tambahkan URL untuk portal VPN dan akses jauh sebagai URL panggil balik di Azure bagi memastikan komunikasi yang selamat.

- Import fail penyediaan: Untuk klien Sophos Connect, import fail penyediaan yang mengandungi nama gerbang. Contoh:

[

{

"gateway": "vpn.example.com",

"vpn_portal_port": 443,

"check_remote_availability": false

}

]

- gateway: Mesti sepadan tepat dengan URL panggil balik di Azure; jika tidak, sambungan akan gagal.

- vpn_portal_port: Port HTTPS standard 443 untuk komunikasi selamat.

- check_remote_availability: Melangkau semakan kebolehcapaian gerbang, berguna dalam persekitaran dengan sambungan yang tidak stabil.

Migrasi: Jika anda berpindah daripada versi SFOS terdahulu yang menggunakan Azure AD SSO, Sophos Firewall v21.5 mengaktifkan SSO secara automatik, tetapi anda perlu menambah URI panggil balik untuk portal VPN secara manual di Azure.

Untuk panduan visual, tonton video rasmi (Demo Entra ID SSO).

Kelebihan

- Mesra pengguna: Tiada kelayakan VPN berasingan; ideal untuk persekitaran Microsoft 365.

- Selamat: MFA dan pengesahan berasaskan token melindungi daripada kecurian identiti.

- Cekap: Kurang beban penyelenggaraan kata laluan.

Kritik

Malangnya, Entra ID SSO dalam SFOS v21.5 hanya tersedia untuk klien Sophos Connect berasaskan Windows. Jika anda mempunyai pengguna macOS, mereka tercicir — satu kelemahan besar terutamanya dalam persekitaran campuran di mana Mac meluas. Sophos sering ketinggalan dalam kemas kini macOS, dan sementara pengguna Windows menikmati faedah SSO, pengguna macOS terpaksa menggunakan konfigurasi IPsec natif atau alat seperti Tunnelblick. Ini menyusahkan dan menjejaskan pengalaman pengguna. Sophos telah menyatakan minat untuk menyokong macOS pada masa hadapan, tetapi buat masa ini ia merupakan kekurangan yang ketara.

Berbanding pesaing, yang lain lebih baik: Cisco Secure Client menyokong SSO dengan Azure AD pada macOS (Cisco Secure Client), dan Fortinet menawarkan fungsi serupa pada kedua-dua platform menerusi FortiClient (Fortinet FortiClient). Sophos mesti segera mengejar.

Kelemahan lain:

- Fleksibiliti terhad: Portal VPN, SSL-VPN dan IPsec mesti menggunakan pelayan Entra ID SSO yang sama.

- Ralat berselang: Terdapat laporan ralat pengesahan semasa sambungan semula yang sepatutnya dibaiki dalam keluaran umum (Sophos Connect 2.4).

- Dokumentasi: Panduan boleh lebih terperinci, terutamanya untuk set up hibrid kompleks.

NDR Essentials: Pengesanan Ancaman Lanjutan

Apakah itu?

NDR Essentials ialah penyelesaian Network Detection and Response (NDR) berasaskan awan yang disepadukan dalam Sophos Firewall v21.5 dan tersedia secara percuma untuk pelanggan Xstream Protection. Ia menggunakan AI untuk mengesan ancaman seperti komunikasi Command-and-Control (C2) atau domain yang dijana secara dinamik (DGA) dalam trafik yang disulitkan tanpa menjejaskan prestasi firewall.

Bagaimana ia berfungsi?

SFOS v21.5 mengekstrak metadata daripada trafik TLS yang disulitkan dan pertanyaan DNS lalu menghantarnya ke Sophos Intellix Cloud. Di sana, dua enjin AI menganalisis data:

- Encrypted Payload Analysis (EPA): Mengesan anomali dalam trafik disulitkan melalui pengecaman corak tanpa menyahsulitkan data.

- Pengesanan DGA: Mengenal pasti domain yang dijana secara dinamik, lazimnya digunakan oleh perisian hasad untuk C2.

Seni bina awan mengurangkan beban pada firewall dan membolehkan model AI dikemas kini secara berterusan. Ancaman yang dikesan diberi skor 1 (rendah) hingga 10 (tinggi) dan direkodkan dalam firewall. Pada masa ini tiada penyekatan automatik, yang mungkin mengurangkan positif palsu tetapi akan berguna pada masa hadapan.

NDR Essentials vs. Versi Penuh

NDR Essentials ialah versi “Lite” yang memfokuskan trafik gerbang (utara-selatan). Versi penuh Sophos NDR (Sophos NDR) menawarkan pemantauan lebih menyeluruh termasuk trafik dalaman (timur-barat) dan tersedia sebagai peranti maya atau perkakasan yang diperakui. Ia menyokong sehingga 40 Gbps dan 120 000 sambungan/saat, sesuai untuk perusahaan besar. Ia juga memberikan cerapan terperinci ke atas peranti tanpa perlindungan, aset IoT dan ancaman dalaman, sesuatu yang tidak disediakan oleh NDR Essentials.

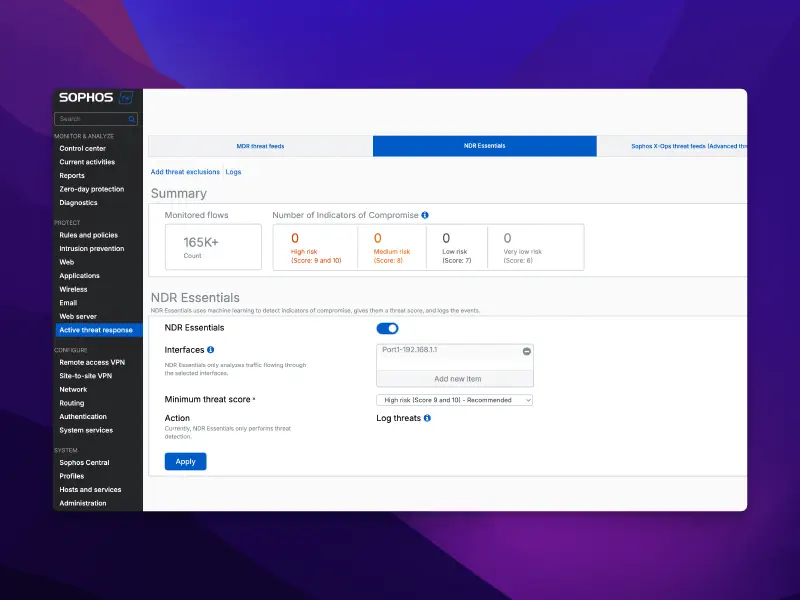

Persediaan

Pengaktifan adalah mudah, sebagaimana yang biasa kita jangkakan daripada Sophos.

- Navigasi ke Active Threat Response > NDR Essentials.

- Aktifkan ciri dan pilih antara muka (contohnya antara muka WAN).

- Tetapkan skor ancaman minimum (saranan: 9–10).

Pengiktirafan boleh dilihat dalam Control Center, Log Viewer dan Sophos Central. Untuk ujian, gunakan persekitaran ujian Sophos (Sophos Test) bagi mensimulasikan tingkah laku serangan.

Panduan terperinci boleh didapati dalam dokumentasi (NDR Essentials) atau dalam video demo (Demo NDR Essentials).

Kelebihan

- Tiada beban prestasi: Analisis berasaskan awan tidak membebankan firewall.

- Percuma: Termasuk untuk pelanggan Xstream Protection.

- Pengesanan berkesan: Mengesan ancaman dalam trafik disulitkan tanpa nyahsulit.

Kritik

NDR Essentials terhad kepada perkakasan XGS dan tidak menyokong penyebaran maya atau awan serta mod HA Active-Active. Ini mengehadkan penggunaan, terutama bagi organisasi dengan set up awan atau ketersediaan tinggi. Selain itu, fokus pada trafik utara-selatan kurang komprehensif berbanding penyelesaian NDR penuh.

Pesaing seperti Palo Alto Networks lebih unggul, dengan NGFW mereka menawarkan fungsi NDR lebih menyeluruh untuk trafik timur-barat (Palo Alto NDR). Fortinet’s FortiNDR juga lebih fleksibel, walaupun selalunya memerlukan kos lesen tambahan (Fortinet FortiNDR). Sophos menonjol dengan integrasi percuma, tetapi sekatan perkakasan merupakan kelemahan.

| Keperluan | Perincian |

|---|---|

| Lesen | Pakej Xstream Protection |

| Perkakasan | Hanya perkakasan XGS; tiada peranti maya/awan |

| Antara muka disokong | Fizikal, VLAN, LAG, Bridge (zon LAN/DMZ) |

| Mod tidak disokong | HA Active-Active |

Ciri Lain dalam Sophos Firewall v21.5

Penambahbaikan VPN dan Skalabiliti

SFOS v21.5 mengoptimumkan ciri VPN:

- Penamaan lebih jelas: “Site-to-Site” kini dipanggil “policy-based”, manakala antara muka terowong “route-based”, mengurangkan kekeliruan.

- Pengesahan kolam IP-lease: Mengelakkan pertindihan alamat untuk SSL-VPN, IPsec, L2TP dan PPTP.

- Penguatkuasaan IPsec yang ketat: Meminimumkan ralat pembentukan terowong.

- Kapasiti dipertingkat: Sehingga 3 000 terowong VPN berasaskan laluan dan 1 000 terowong Site-to-Site RED dengan 650 peranti SD-RED — ideal untuk rangkaian global.

Kritik: Dokumentasi kapasiti terowong boleh lebih terperinci. Fortinet menyediakan panduan lebih menyeluruh (Fortinet VPN).

Perlindungan DNS Sophos

Percuma untuk pelanggan Xstream Protection, dengan kemas kini dalam Sophos Firewall v21.5:

- Widget Control Center: Gambaran status pantas.

- Penyelesaian masalah lebih baik: Log dan pemberitahuan baharu.

- Persediaan berpandu: Panduan langkah demi langkah.

Namun, fungsi log boleh lebih terperinci. Cisco Umbrella menawarkan analisis DNS lebih menyeluruh tetapi berbayar (Cisco Umbrella).

Penambahbaikan Pengurusan

Antara muka pengguna telah dioptimumkan:

- Lajur jadual boleh disesuaikan: Lebar lajur (contohnya SD-WAN, NAT) boleh dilaras dan disimpan.

- Carian lanjutan: Carian teks bebas dalam laluan SD-WAN dan peraturan ACL, contohnya “192.168.1.0” atau “Domain xyz”.

- Konfigurasi lalai: Tiada lagi peraturan firewall lalai; tindakan lalai ialah “Tiada”, meningkatkan keselamatan tetapi mungkin mencabar pengguna baharu.

- Fon baharu: Meningkatkan kebolehbacaan.

Kritik terhadap Kelajuan UI

Walaupun penambahbaikan ini, antara muka pengguna SFOS v21.5 masih perlahan, terutamanya semasa menyimpan peraturan firewall dan tetapan WAF. Saya berharap Sophos mempercepatkan prestasi dengan ketara, tetapi ia masih terasa seperti teknologi UI pada 2019. Menyimpan peraturan WAF amat menyeksakan, dan respons tidak setanding antara muka web moden. Berbanding itu, Fortinet dan Palo Alto Networks menawarkan UI yang lebih pantas dan responsif yang tidak melambatkan aliran kerja (Fortinet FortiGate, Palo Alto NGFW). Sophos perlu segera menambah baik untuk bersaing.

Penambahbaikan Teknikal Lain

- Had saiz fail WAF: Boleh dikonfigurasikan sehingga 1 GB; berguna untuk syarikat media.

- Telemetri keselamatan: Pemantauan masa nyata perubahan fail OS melalui pengesahan hash.

- Penambahbaikan DHCP: Menyokong awalan IPv6 daripada /48 hingga /64, meningkatkan keserasian ISP.

- Penemuan MTU Laluan: Menyelesaikan ralat penyahsulitan TLS apabila ML-KEM.

- NAT64: Membolehkan trafik IPv6-ke-IPv4 dalam mod proksi eksplisit, tetapi terhad. Cisco menawarkan pilihan NAT64 lebih fleksibel (Cisco NAT64).

| Ciri | Perincian |

|---|---|

| Had saiz fail WAF | Boleh dikonfigurasikan sehingga 1 GB |

| Telemetri keselamatan | Pemantauan masa nyata perubahan fail OS |

| Penambahbaikan DHCP | Awalan IPv6 /48 hingga /64, RA/DHCPv6 diaktifkan |

| Penemuan MTU Laluan | Menyelesaikan ralat penyahsulitan TLS dengan ML-KEM |

| NAT64 | IPv6-ke-IPv4 dalam mod proksi eksplisit |

Perubahan Lesen

Walaupun tidak baharu dalam Sophos Firewall v21.5, penting untuk disebut bahawa Sophos telah memansuhkan had RAM untuk lesen maya, perisian dan awan. Lesen kini dihadkan oleh teras CPU, meningkatkan fleksibiliti dalam persekitaran awan (Kemas kini Lesen Sophos).

Kata Akhir

Sophos Firewall v21.5 membawakan anda sebagai pentadbir IT alat berkuasa seperti Entra ID SSO dan NDR Essentials yang meningkatkan keselamatan rangkaian dan pengurusan pengguna anda. Penambahbaikan dalam VPN, perlindungan DNS dan pengurusan menjadikan SFOS v21.5 satu peningkatan kukuh, terutamanya untuk PKS dengan Xstream Protection. Namun, ketiadaan sokongan macOS, sekatan perkakasan dalam NDR Essentials dan antara muka yang perlahan merupakan kelemahan yang menyebabkan Sophos ketinggalan berbanding Cisco, Fortinet atau Palo Alto. Saya mengesyorkan anda menguji versi Early Access (pendaftaran EAP) dan berkongsi maklum balas anda dalam komuniti Sophos (Sophos Community). Nantikan kemas kini seterusnya di TrueNetLab!

Sehingga kemas kini akan datang,

Joe