Sophos Firewall v21.5: آپ کی نیٹ ورک سیکیورٹی کے لیے نئی خصوصیات

فہرستِ مضامین

تعارف

اس پوسٹ میں ہم Sophos Firewall v21.5 کی تازہ ترین اپڈیٹس کا جائزہ لیں گے، جو آپ کی نیٹ ورک سیکیورٹی کو مضبوط بناتی ہیں اور انتظام کو آسان کرتی ہیں۔ بطور آئی ٹی ایڈمن، آپ VPN رسائی کے لیے Entra ID سنگل سائن آن (SSO) انضمام اور کلاؤڈ پر مبنی خطرہ شناخت کے لیے NDR Essentials کو خاص طور پر سراہیں گے۔ آئیے شروع کرتے ہیں!

Entra ID سنگل سائن آن: بغیر رکاوٹ VPN رسائی (صرف Windows کے لیے)

کیا فائدہ ہے؟

Entra ID SSO انضمام اُن اداروں کے لیے بہترین ہے جو Microsoft Entra ID (سابقہ Azure AD) استعمال کرتے ہیں۔ یہ صارفین کو اپنے موجودہ Entra ID اسناد کے ساتھ VPN پورٹل یا Sophos Connect Client (ورژن 2.4 یا اس سے اوپر) میں لاگ اِن کرنے کی اجازت دیتا ہے، یوں علیحدہ VPN پاس ورڈز کی ضرورت نہیں رہتی۔ اس سے وقت کی بچت، پاس ورڈ تھکاوٹ میں کمی اور MFA کی بدولت سیکیورٹی میں اضافہ ہوتا ہے۔

یہ کیسے کام کرتا ہے؟

Sophos Firewall v21.5 محفوظ، ٹوکن بیسڈ تصدیق کے لیے OAuth 2.0 اور OpenID Connect استعمال کرتی ہے۔ یہ جدید پروٹوکول پرانے معیارات جیسے SAML یا Kerberos کے مقابلے میں زیادہ مضبوط ہیں کیونکہ یہ پاس ورڈ چوری کے خطرے کو کم کرتے ہیں۔ صارفین VPN پورٹل یا Sophos Connect Client میں SSO آپشن منتخب کرتے ہیں، اور اگر وہ پہلے ہی Entra ID میں لاگ اِن ہیں تو توثیق خودکار ہو جاتی ہے۔ MFA اضافی تحفظ فراہم کرتا ہے، جو ہائبرڈ Microsoft 365 ماحول میں خاص طور پر مفید ہے۔

ترتیب

SFOS v21.5 میں Entra ID SSO ترتیب دینا چند مرحلوں پر مشتمل ہے، لیکن تفصیلات پر توجہ دیں تو آسان ہے:

- اتھنٹیکیشن سرور سیٹ کریں: Sophos Firewall میں Azure Application ID کے ساتھ ایک اتھنٹیکیشن سرور ترتیب دیں۔ مکمل ہدایات کے لیے Sophos دستاویز (Microsoft Entra ID Server) دیکھیں۔

- Callback URLs رجسٹر کریں: محفوظ مواصلت کے لیے VPN پورٹل اور ریموٹ رسائی کی URLs کو Azure میں Callback URLs کے طور پر شامل کریں۔

- ڈپلائمنٹ فائل امپورٹ کریں: Sophos Connect Client کے لیے ایسی ڈپلائمنٹ فائل امپورٹ کریں جس میں گیٹ وے کا نام درج ہو۔ مثال:

[

{

"gateway": "vpn.example.com",

"vpn_portal_port": 443,

"check_remote_availability": false

}

]

- gateway: Azure میں درج Callback URL سے بالکل مطابقت ہونی چاہیے، ورنہ کنکشن ناکام ہوگا۔

- vpn_portal_port: محفوظ مواصلت کے لیے معیاری HTTPS پورٹ 443۔

- check_remote_availability: گیٹ وے دستیابی چیک کو نظرانداز کرتا ہے، غیر مستحکم کنیکٹیویٹی والے ماحول میں مفید۔

مائیگریشن: اگر آپ پرانی SFOS ورژن سے Azure AD SSO کے ساتھ اپ گریڈ کر رہے ہیں تو Sophos Firewall v21.5 SSO کو خود بخود فعال کر دیتا ہے، تاہم آپ کو VPN پورٹل کے لیے Callback URI کو Azure میں دستی طور پر شامل کرنا ہوگا۔

بصری رہنمائی کے لیے سرکاری ویڈیو دیکھیں (Entra ID SSO Demo)۔

فوائد

- استعمال میں آسانی: کوئی علیحدہ VPN اسناد نہیں؛ Microsoft 365 ماحول کے لیے مثالی۔

- سیکیورٹی: MFA اور ٹوکن بیسڈ تصدیق شناختی چوری سے بچاتی ہے۔

- موثریت: پاس ورڈ انتظام میں کمی۔

تنقیدی نکات

بدقسمتی سے SFOS v21.5 میں Entra ID SSO صرف Windows پر مبنی Sophos Connect Clients کے لیے دستیاب ہے۔ اگر آپ کے نیٹ ورک میں macOS صارفین ہیں تو وہ محروم رہتے ہیں—یہ مخلوط ماحول میں، جہاں Mac عام ہیں، بڑا نقصان ہے۔ Sophos ہمیشہ macOS اپڈیٹس میں پیچھے رہتا ہے، اور جب Windows صارفین SSO کے فوائد اٹھاتے ہیں، macOS صارفین کو اب بھی مقامی IPsec کنفیگریشن یا Tunnelblick جیسے ٹولز استعمال کرنا پڑتے ہیں، جو مشکل اور صارف تجربہ کو خراب کرتا ہے۔ Sophos نے مستقبل میں macOS سپورٹ کا عندیہ دیا ہے، مگر فی الحال یہ واضح کمی ہے۔

مقابلہ بہتر ہے: Cisco Secure Client macOS پر Azure AD کے ساتھ SSO سپورٹ کرتا ہے، اور Fortinet اپنے FortiClient میں دونوں پلیٹ فارمز کے لیے یہی خصوصیات پیش کرتا ہے۔ Sophos کو یہاں فوراً بہتری لانا ہوگی۔

مزید کمزوریاں:

- لچک میں کمی: VPN پورٹل، SSL-VPN اور IPsec کو ایک ہی Entra ID SSO سرور استعمال کرنا ہوگا۔

- عارضی بگز: دوبارہ کنکشن پر تصدیق کی خرابیوں کی رپورٹیں ہیں، جو عام دستیابی میں ٹھیک کی جائیں گی (Sophos Connect 2.4)۔

- دستاویزات: ہائبرڈ سیٹ اپ کے لیے ہدایات مزید تفصیل کی متقاضی ہیں۔

NDR Essentials: جدید خطرہ شناخت

یہ کیا ہے؟

NDR Essentials ایک کلاؤڈ بیسڈ Network Detection and Response (NDR) حل ہے جو Sophos Firewall v21.5 میں ضم ہے اور Xstream Protection صارفین کے لیے مفت دستیاب ہے۔ یہ AI استعمال کر کے بینادی کارکردگی پر اثر ڈالے بغیر خفیہ شدہ ٹریفک میں Command-and-Control (C2) مواصلت یا ڈیجیٹل طور پر بنائی گئی ڈومینز (DGAs) جیسے خطرات کو شناخت کرتا ہے۔

یہ کیسے کام کرتا ہے؟

SFOS v21.5 TLS خفیہ شدہ ٹریفک اور DNS کوئریز سے میٹا ڈیٹا نکال کر Sophos Intellix Cloud کو بھیجتی ہے، جہاں دو AI انجن تجزیہ کرتے ہیں:

- Encrypted Payload Analysis (EPA): بغیر ڈی کرپشن کے پیٹرن ریکوگنیشن کے ذریعے خفیہ شدہ ٹریفک میں بے قاعدگیاں تلاش کرتا ہے۔

- DGA شناخت: مالویئر کے ذریعے C2 کے لیے استعمال ہونے والی ڈائنامک ڈومینز کو پہچانتا ہے۔

کلاؤڈ آرکیٹیکچر فائر وال پر بوجھ کم رکھتا ہے اور AI ماڈلز کا مسلسل اپ ڈیٹ ممکن بناتا ہے۔ شناخت شدہ خطرات کو 1 (کم) سے 10 (زیادہ) تک اسکور ملتا ہے اور انہیں فائر وال میں لاگ کیا جاتا ہے۔ فی الحال خودکار بلاکنگ نہیں ہے، جو غلط الارم کم کر سکتی ہے، لیکن مستقبل میں مفید ہوگی۔

NDR Essentials بمقابلہ مکمل ورژن

NDR Essentials ایک “لائٹ” ورژن ہے جو گیٹ وے ٹریفک (شمال-جنوب) پر توجہ دیتا ہے۔ Sophos NDR کا مکمل ورژن داخلی ٹریفک (مشرق-مغرب) سمیت وسیع نگرانی فراہم کرتا ہے اور ورچوئل اپلائنس یا تصدیق شدہ ہارڈویئر پر دستیاب ہے۔ یہ 40 Gbps تک اور 120,000 کنکشنز فی سیکنڈ تک سپورٹ کرتا ہے، جو بڑے اداروں کے لیے مثالی ہے۔ مزید یہ کہ یہ غیر محفوظ ڈیوائسز، IoT ایسٹ اور داخلی خطرات کی تفصیلات فراہم کرتا ہے، جو NDR Essentials نہیں کر پاتا۔

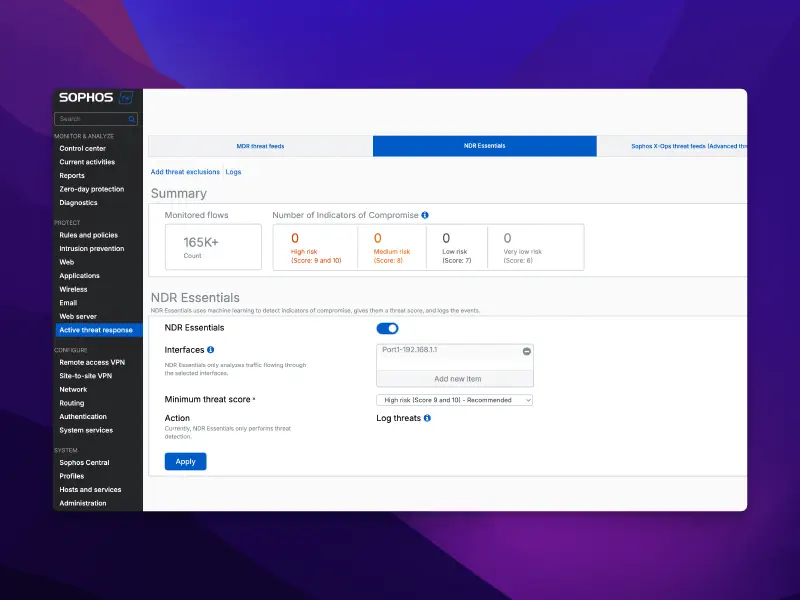

ترتیب

فعال کرنا انتہائی سیدھا ہے، جیسا کہ Sophos سے توقع ہے۔

- Active Threat Response > NDR Essentials پر جائیں۔

- فیچر کو آن کریں اور انٹرفیس منتخب کریں (مثلاً WAN انٹرفیس)۔

- کم از کم خطرہ اسکور سیٹ کریں (تجویز: 9-10)۔

شناختیں Control Center، Log Viewer اور Sophos Central میں دیکھی جا سکتی ہیں۔ ٹیسٹ کے لیے Sophos Test ماحول استعمال کریں تاکہ حملے کا رویہ سیمولیٹ ہو۔

تفصیلی ہدایات دستاویزات (NDR Essentials) یا ڈیمو ویڈیو (NDR Essentials Demo) میں دستیاب ہیں۔

فوائد

- کارکردگی پر بے اثر: کلاؤڈ بیسڈ تجزیہ فائر وال کو محفوظ رکھتا ہے۔

- مفت: Xstream Protection صارفین کے لیے شامل۔

- مؤثر شناخت: ڈی کرپشن کے بغیر خفیہ شدہ ٹریفک میں خطرات تلاش کرتا ہے۔

تنقیدی نکات

NDR Essentials صرف XGS ہارڈویئر تک محدود ہے، ورچوئل یا کلاؤڈ ڈپلائمنٹس اور HA Active-Active موڈ کی حمایت نہیں کرتا۔ یہ اُن اداروں کے لیے مشکل پیدا کرتا ہے جو کلاؤڈ یا ہائی ایویلیبلٹی سیٹ اپ رکھتے ہیں۔ مزید یہ کہ شمال-جنوب فوکس مکمل NDR حلوں کے مقابلے میں محدود ہے۔

مقابلے میں Palo Alto Networks کی NGFWز داخلی (مشرق-مغرب) ٹریفک کے لیے زیادہ جامع NDR صلاحیتیں فراہم کرتی ہیں، اور Fortinet FortiNDR بھی زیادہ لچک دکھاتا ہے، اگرچہ اضافی لائسنس لاگت کے ساتھ۔ Sophos مفت انضمام سے فائدہ اٹھاتا ہے، مگر ہارڈویئر کی پابندیاں نقص ہیں۔

| ضرورت | تفصیلات |

|---|---|

| لائسنس | Xstream Protection Bundle |

| ہارڈویئر | صرف XGS ہارڈویئر؛ کوئی ورچوئل/کلاؤڈ ڈیوائس نہیں |

| معاون انٹرفیس | فزیکل، VLAN، LAG، Bridge (LAN/DMZ زون) |

| غیر معاون موڈ | HA Active-Active |

Sophos Firewall v21.5 کی دیگر خصوصیات

VPN اور توسیعی صلاحیتیں

SFOS v21.5 نے VPN فیچرز کو بہتر کیا ہے:

- واضح نام: “Site-to-Site” اب “policy-based” کہلاتا ہے، اور ٹنل انٹرفیس “route-based”، جس سے ابہام کم ہوتا ہے۔

- IP Lease Pool توثیق: SSL-VPN، IPsec، L2TP اور PPTP میں ایڈریس تنازعات روکتی ہے۔

- سخت IPsec نفاذ: ٹنل قائم ہونے کی خرابیوں کو کم کرتا ہے۔

- زیادہ گنجائش: 3,000 route-based VPN ٹنل اور 1,000 Site-to-Site RED ٹنل (650 SD-RED ڈیوائسز تک) کی حمایت، عالمی نیٹ ورکس کے لیے بہترین۔

تنقید: ٹنل گنجائش کی دستاویز مزید مفصل ہو سکتی ہے۔ Fortinet یہاں جامع رہنما فراہم کرتا ہے۔

Sophos DNS Protection

Xstream Protection صارفین کے لیے مفت، اور SFOS v21.5 میں اپ ڈیٹس کے ساتھ:

- Control Center ویجیٹ: اسٹیٹس پر تیز نظر۔

- بہتر ٹربل شوٹنگ: نئے لاگز اور نوٹیفیکیشنز۔

- رہنمائی شدہ سیٹ اپ: مرحلہ وار ہدایات۔

البتہ لاگ فیچرز مزید تفصیل کے متقاضی ہیں۔ Cisco Umbrella زیادہ جامع DNS تجزیات پیش کرتا ہے، مگر قیمت پر۔

انتظامی بہتریاں

یوزر انٹرفیس میں بہتریاں شامل ہیں:

- قابل تخصیص کالم چوڑائیاں: SD-WAN، NAT وغیرہ میں سیٹنگ محفوظ رہتی ہے۔

- وسیع تلاش: SD-WAN روٹس اور ACL رولز میں فری ٹیکسٹ تلاش، مثلاً “192.168.1.0” یا “Domain xyz”۔

- ڈیفالٹ کنفیگریشن: کوئی ڈیفالٹ فائر وال رولز نہیں؛ ڈیفالٹ ایکشن “None”، جس سے سیکیورٹی بڑھے گی مگر نئے صارفین کو چیلنج ملے گا۔

- نیا فونٹ: پڑھنے میں بہتری۔

UI کی رفتار پر تنقید

ان بہتریوں کے باوجود SFOS v21.5 کا یوزر انٹرفیس اب بھی سست ہے، خاص طور پر فائر وال رولز اور WAF سیٹنگ محفوظ کرتے وقت۔ یوں لگتا ہے جیسے UI ٹیکنالوجی 2019 کی ہے۔ WAF رولز محفوظ کرنا سست رفتار ہے، اور مجموعی ردِعمل جدید ویب انٹرفیس کے معیار پر نہیں۔ مقابلے میں Fortinet اور Palo Alto Networks تیز، ردِعملی UI پیش کرتے ہیں۔ Sophos کو رفتار بڑھانے کی اشد ضرورت ہے۔

دیگر تکنیکی بہتریاں

- WAF فائل سائز حد: 1 GB تک قابل ترتیب، میڈیا کمپنیوں کے لیے مفید۔

- سیکیورٹی ٹیلی میٹری: OS فائل تبدیلیوں کی ہیش ویلیڈیشن سے ریئل ٹائم نگرانی۔

- DHCP بہتریاں: IPv6 پری فکس /48 تا /64، ISP مطابقت بہتر۔

- Path MTU Discovery: ML-KEM پر TLS ڈی کرپشن کی خرابیوں کو حل کرتا ہے۔

- NAT64: IPv6-سے-IPv4 ٹریفک پراکسی موڈ میں ممکن، مگر محدود۔ Cisco زیادہ لچکدار NAT64 آپشنز فراہم کرتا ہے۔

| فیچر | تفصیلات |

|---|---|

| WAF فائل سائز حد | 1 GB تک قابل ترتیب |

| سیکیورٹی ٹیلی میٹری | OS فائل تبدیلیوں کی ریئل ٹائم نگرانی |

| DHCP بہتریاں | IPv6 پری فکس /48 تا /64، RA/DHCPv6 فعال |

| Path MTU Discovery | ML-KEM پر TLS ڈی کرپشن کی خرابی دور |

| NAT64 | پراکسی موڈ میں IPv6-سے-IPv4، محدود |

لائسنس تبدیلیاں

اگرچہ Sophos Firewall v21.5 میں نئی نہیں، مگر قابل ذکر ہے کہ Sophos نے ورچوئل، سافٹ ویئر اور کلاؤڈ لائسنسز کے لیے RAM پابندیاں ختم کر دی ہیں۔ اب لائسنس CPU کورز تک محدود ہیں، جس سے کلاؤڈ ماحول میں لچک بڑھتی ہے۔

آخری کلمات

Sophos Firewall v21.5 آپ کو بطور آئی ٹی ایڈمن Entra ID SSO اور NDR Essentials جیسے طاقتور ٹولز فراہم کرتی ہے جو نیٹ ورک سیکیورٹی اور صارف انتظام کو بہتر بناتے ہیں۔ VPN، DNS تحفظ اور انتظامی اپ ڈیٹس SFOS v21.5 کو ایک ٹھوس اپ گریڈ بناتے ہیں، خاص طور پر Xstream Protection رکھنے والی SMBs کے لیے۔ تاہم macOS سپورٹ کی کمی، NDR Essentials کی ہارڈویئر پابندیاں اور سست UI وہ کمزوریاں ہیں جو Sophos کو Cisco، Fortinet یا Palo Alto کے مقابلے میں پیچھے رکھتی ہیں۔ میں تجویز کرتا ہوں کہ آپ ایری ایکسس ورژن آزمائیں (EAP رجسٹریشن) اور Sophos کمیونٹی میں اپنی رائے شیئر کریں۔ TrueNetLab پر مزید اپ ڈیٹس کے لیے ہمارے ساتھ رہیں!

اگلی اپ ڈیٹ تک، جو