لماذا لم أعد أستخدم نقاط وصول Sophos AP6

جدول المحتويات

المقدمة

كما ذكرت في إحدى مشاركات مدونتي السابقة، لم أعد أستخدم نقاط وصول Sophos، على الرغم من أنني ما زلت أستخدم جدار حماية Sophos في مختبر المنزل الخاص بي. أنا عمومًا من محبي الأنظمة البيئية، ولكن في هذه الحالة، لم يعد المنتج مقبولاً بالنسبة لي. لماذا؟ سأوضح ذلك في هذا المقال.

أجريت بحثًا مكثفًا لأنه كان هناك دائمًا تناقضات وأسئلة بدون إجابات. أردت فهم الأسباب الدقيقة للمشاكل ووضع الوضع في سياق تقني. ومن خلال ذلك، واجهت سلسلة من النواقص الخطيرة—سواء على المستوى التقني أو في طريقة تواصل Sophos لهذه القضايا.

فرق Sophos ومشكلة المنتج

قبل أن أدخل في التفاصيل التقنية لسلسلة AP6، أود أن أؤكد أن هذا ليس هجومًا ضد شركة Sophos بأكملها. في الشركات الكبيرة، غالبًا ما تعمل الفرق بمعزل عن بعضها ويتم إعطاؤها أولويات مختلفة. في رأيي، تقوم فرق جدار الحماية ونقاط النهاية في Sophos بعمل جيد. للأسف، فريق نقاط الوصول إما يملك موارد أقل أو لا يروج لمنتجاته بنفس الاستمرارية. نقاط الوصول ليست منتجًا أساسيًا في Sophos، ومع ذلك أجد من المشكوك فيه تقديم حلول غير مكتملة إلى السوق وتحويل العملاء فعليًا إلى مختبري بيتا غير طوعيّين.

نظرة سريعة على نقاط وصول Sophos السابقة

لقد عرفت نقاط وصول Sophos منذ أن كانت موجودة وقمت باختبارها في البيئات الشركاتية والخاصة على حد سواء. لم تكن نقاط وصول Sophos أرخص الحلول في السوق، كما أنها لم تكن رائدة من حيث الميزات. بالنسبة للعديد من الشبكات، خاصة تلك التي تلبي المتطلبات الأساسية، كانت كافية تمامًا. أي شخص يحتاج فقط إلى شبكة ضيوف WLAN أو وصول إنترنت أساسي لعدد قليل من الأجهزة المحمولة كان يخدم بشكل جيد معها.

ومع ذلك، جاء إطلاق سلسلة AP6 بنقطة الانقطاع. بالإضافة إلى التأخير الكبير في طرحها في السوق – حيث كان معيار WiFi 6 (802.11ax) قد ترسخ بالفعل عندما ظهرت الأجهزة أخيرًا – جاءت هذه النقاط مزودة بمزايا أخرى سلبية خطيرة.

WiFi 6 متأخر جدًا وWiFi 7 في الأفق

تم إصدار WiFi 6 (802.11ax) رسميًا في عام 2019 وأصبح أكثر انتشارًا في قطاعات المستهلكين والشركات منذ عام 2020. عندما تبعت Sophos أخيرًا ذلك مع طرازات WiFi 6 في نهاية عام 2023، كان من المتوقع بالفعل أن WiFi 7 (802.11be) لن يكون بعيدًا. أي شخص يستثمر في حلول لاسلكية حديثة اليوم يتوقع معيار المستقبل – أو على الأقل ليس منتجًا قديمًا قبل القفزة التكنولوجية التالية بوقت قصير.

الإدارة السحابية فقط والميزات المفقودة

نقطة انتقاد أخرى للنقاط الجديدة هي أنها يمكن إدارتها فقط عبر Sophos Central. تم القضاء على الإدارة المحلية عبر جدار الحماية. بالإضافة إلى ذلك، كانت الوظائف الهامة مثل الشبكة المتماسكة أو شبكة ضيوف WLAN مفقودة عند الإطلاق. أصبحت هذه الميزات الآن مطلبًا أساسيًا، حتى بالنسبة للنماذج الاقتصادية للمبتدئين من الشركات المصنعة الأخرى.

سياسة التسعير المشكوك فيها

كانت تسعير سلسلة AP6 في البداية غير جذابة على الإطلاق. طلب ما يقرب من ثلاثة أضعاف سعر نموذج مبتدئ قديم هو بمثابة بيان. بعد بضعة أشهر فقط، كانت هناك خصومات ضخمة (تصل إلى 60%)، وقد فوجئ المستخدمون الأوائل بالترويج لمختلف العروض (“اشترِ اثنين واحصل على واحد مجانًا”). هذا التذبذب في الأسعار لا يُظهر فقط سوء التخطيط، بل يخلق أيضًا حالة من عدم اليقين في السوق.

تجاربي في مختبر المنزل

بالطبع، مثل زملائي، تلقيت أجهزة اختبار من سلسلة AP6 من الشركة، وقمت بتركيبها واختبارها بشكل مكثف في بيئات مختلفة وفي مختبر المنزل الخاص بي. شقتي كبيرة بما يكفي لوضع عدة نقاط وصول بشكل منطقي ومحاكاة سيناريوهات التجوال. لكن النتائج كانت مخيبة للآمال.

قوة الإرسال الضعيفة

مع WiFi 6، بالإضافة إلى عرض القناة (قنوات 80 ميجاهرتز أو 160 ميجاهرتز) وعدد التدفقات المكانية (MU-MIMO)، تلعب قوة الإرسال دورًا مهمًا أيضًا. خاصة في نطاق 5 جيجاهرتز (وفي المستقبل في نطاق 6 جيجاهرتز مع WiFi 6E)، تصبح المدى بسرعة مشكلة. في تجاربي، قدمت سلسلة AP6 الجديدة مدى أقل بكثير مقارنة بالنماذج السابقة (APX) – حتى في البيئات المماثلة وبإعدادات قوة إرسال متساوية.

عندما قمت ببث الموسيقى عبر مكبرات صوت WLAN أثناء التدريب، حدثت انقطاعات بانتظام. في البداية، اعتقدت أن المشكلة في اتصال الإنترنت لدي. ولكن بعد تجارب متكررة، بما في ذلك في الشبكة المحلية دون اتصال بالإنترنت، تبين أن نقطة الوصول لم تتعامل بشكل نظيف مع نقل الاتصال أو استقرار الإشارة.

التحليل المهني والاكتشافات المقلقة

لتجسيد انطباعاتي الذاتية، استخدمت معدات قياس احترافية من الشركة لتحليل الإشارة اللاسلكية لنقاط وصول AP6 بالتفصيل. أكدت النتائج ملاحظاتي الأولية. كانت قوة الاستقبال أسوأ بالفعل مما كانت عليه في نماذج APX وأسوأ بشكل ملحوظ مقارنة بنماذج AP100 – وذلك على الرغم من وجود هوائيات خارجية في AP6. من المعروف أن نماذج AP100 قد تكون تجاوزت حدود قوة الإرسال المسموح بها في الماضي، مما أدى إلى مدى جيد من الناحية الذاتية، ولكن حتى مع أخذ هذا العامل في الاعتبار، كانت نقاط AP6 مخيبة للآمال من حيث قوة الإشارة.

إشارة غير منتظمة (وميض)

بالإضافة إلى الإشارة الأضعف، لاحظت وجود “وميض” في الإشارة، أي عدم استقرار في قوة الإشارة، وتكرار الانقطاعات القصيرة في أداء الإشارة. في البداية، اشتبهت في وجود خلل في الأجهزة، ولكن بما أن جميع أجهزة الاختبار الخاصة بي أظهرت نفس السلوك، استبعدت ذلك.

التجوال الضعيف

تعتمد بروتوكولات التجوال في بيئات IEEE 802.11 على آليات معيارية (مثل 802.11r، 802.11k، و802.11v). ومع التجوال، كان من الملحوظ أيضًا أن Sophos لم تلتزم على ما يبدو بمعيار 802.11 في ترقيم نقاط الوصول، وهو أمر غير معتاد وقد يؤدي إلى عدم التوافق المحتمل.

مع المعايير الحديثة مثل 802.11r (التجوال السريع) و802.11k (إدارة الموارد اللاسلكية)، يجب ألا يلاحظ العميل أي انقطاع عند تغيير نقاط الوصول (على سبيل المثال، أثناء مكالمة FaceTime أو VoIP جارية). ومع ذلك، كانت هناك انقطاعات متكررة أثناء مكالماتي، مما يشير إلى أن وظائف التجوال لم تُنفذ بشكل نظيف.

أكد زملائي، الذين نفذوا نفس إعداد الاختبار في بيئات الشركات، مشاكل مماثلة وأحيانًا أكثر خطورة. كان الصورة العامة واضحة: بدا المنتج غير مكتمل وغير جاهز بعد للاستخدام الإنتاجي في بيئات أكثر تطلبًا.

الإدارة المركزية

مشكلة أخرى تتعلق بواجهة إدارة Sophos Central. لم تنتقل التغييرات التي أجريتها في Sophos Central إلى نقاط الوصول بشكل موثوق دائمًا. بدا أن هناك مشاكل في التواصل بين Sophos Central والواجهة المحلية لنقاط الوصول، مما أدى إلى تناقضات وصراعات في الإعدادات. مؤشر آخر على إطلاق منتج قبل الأوان كان أن الواجهة المحلية لنقاط الوصول قدمت خيارات إعدادات أكثر بكثير من Sophos Central، خاصة من حيث قوة الإرسال وإعدادات WLAN. يشير هذا التباين إلى حل إدارة سحابية غير مكتمل.

التواصل مع دعم Sophos

تواصلت مع دعم Sophos وأبلغتهم باستنتاجاتي وفي البداية تلقيت الرد القياسي بأن نقاط وصول AP6 يجب أن تعمل بشكل مثالي وأنه ينبغي عليّ إجراء بعض الاختبارات القياسية. اتبعت تعليمات الدعم، نفذت الإعدادات الموصى بها، وأجريت الاختبارات مرة أخرى – مع نفس النتيجة السلبية. بعد أسابيع من المراسلات عبر البريد الإلكتروني وتبادل السجلات وجلسات الدعم، أصبحت ردود دعم Sophos أكثر عمومية وأقل فائدة. زادت أوقات الاستجابة من كل ثلاثة أيام في البداية إلى مرة واحدة في الأسبوع، مما أخر عملية حل المشكلة بشكل كبير.

منتديات مجتمع Sophos

في الوقت نفسه، بحثت على الإنترنت عن مستخدمين آخرين أبلغوا عن مشكلات مماثلة. لاحظت أن منتدى Sophos الرسمي كان “نظيفًا” للغاية. كان هناك عدد قليل جدًا من المشاركات النقدية أو أوصاف المشكلات المتعلقة بنقاط وصول AP6، أو ربما تم حذفها.

التصميم

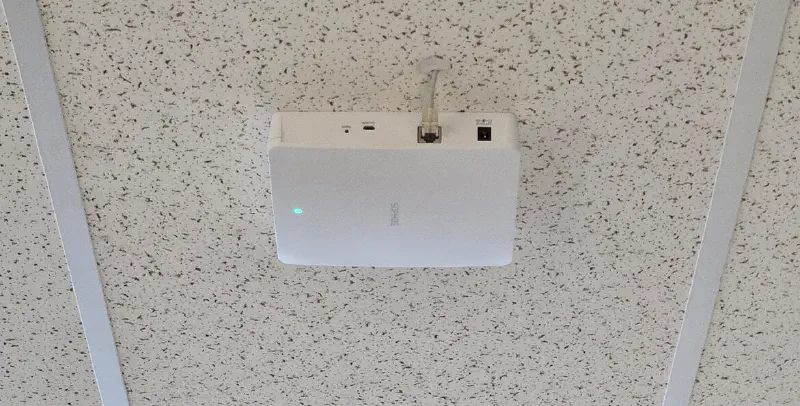

التصميم دائماً مسألة ذاتية، لكن هناك سبب يجعل الشركات المصنعة الأخرى تفكر في المكان الذي تخرج منه الكابلات من نقطة الوصول وكيفية إخفائها بأفضل طريقة.

المصدر: مجتمع Sophos بواسطة Rafael Telles

المزيد من تعليقات العملاء السلبية

بحلول هذا الوقت، وبناءً على طلب الشركة، تم طلب وتسليم هذه النقاط إلى العملاء الأوائل. كانت التجارب متباينة. بعض العملاء لم يبلغوا عن أي مشكلات، بينما عانى آخرون من نفس الأعراض التي وجدتها في مختبر المنزل الخاص بي: قوة إرسال ضعيفة، الحاجة إلى نقاط وصول أكثر مما كانت عليه سابقًا، وانقطاع الاتصال المتكرر ومشاكل في مصادقة خادم RADIUS. وهنا أيضًا، تم فتح تذاكر مع دعم Sophos، الذي اتبع نفس النمط المحبط: تبادل السجلات، إجراء الاختبارات القياسية، تطبيق تحديثات التعريفات، حتى اختفت التذاكر في النهاية بعد أسابيع.

التعليقات من Sophos والتوزيع

أنكر جهات الاتصال المباشرة لدي في Sophos في مجالات المبيعات والهندسة وجود أي مشكلات مع سلسلة AP6 وزعموا أنهم لم يكونوا على علم بأي مشاكل. للحصول على منظور أوسع، تواصلت مع عدة موزعين حول العالم. بعضهم لم يرد، لكن من فعل ذلك أكدوا صورة مماثلة: كانت هناك مشكلات كبيرة مع نقاط وصول AP6 لبعض العملاء.

البيئات التي تعمل جزئيًا

نظرت بشكل أكثر تفصيلاً في بيئات العملاء التي لم تُبلغ عن مشاكل واكتشفت أن هؤلاء العملاء كانوا يستخدمون WLAN عمومًا لأغراض أساسية فقط. على سبيل المثال، أولئك الذين لا يستخدمون VoIP عبر WLAN أو الذين لديهم إعدادات ثابتة إلى حد كبير حيث لم يكن التجوال أمرًا حاسمًا. غالبًا ما كانت WLAN تعمل في الأساس كشبكة ضيوف أو للاستخدام الخفيف للإنترنت. وعلى النقيض من ذلك، ظهرت مشكلات في البيئات التي كان WLAN فيها محور العمليات — مثل مؤتمرات الفيديو التي انقطعت مرارًا، أو الجلسات عن بُعد التي أصبحت غير مستقرة، بالإضافة إلى عمليات نقل البيانات التي فشلت بشكل متقطع.

تأكيد الشركة المصنعة الأصلية للشكوك

نحو نهاية عام 2024، تواصل زميل مع زميل سابق في العمل لدى EDIMAX، الشركة المصنعة الأصلية لنقاط وصول Sophos AP6، لمعرفة ما إذا كانت EDIMAX على علم بمشكلات هذه السلسلة من المنتجات (حيث قد تُستخدم أيضًا من قبل بائعين آخرين). أكد جهة الاتصال في EDIMAX أن المشكلات مع سلسلة AP6 معروفة وزودنا بجهة اتصال في خدمة التصعيد العالمية لدى Sophos. لحماية هويتهم، لن أشارك اسمهم هنا.

ومع ذلك، أكد هذا الموظف في Sophos أن نقاط وصول AP6 كانت تعاني من مشكلات كبيرة، وأن العديد من تذاكر الدعم مفتوحة، وأن Sophos لم تتمكن من تحديد سبب واضح في ذلك الوقت (أغسطس 2024).

الخلاصة: خيبة الأمل والعواقب

رسمت أبحاثي المتعمقة صورة واضحة: كانت هناك تناقضات صارخة في التصريحات من قنوات Sophos المختلفة. في حين أن الدعم وجهات الاتصال في المبيعات أنكروا أو لم يكونوا على علم بالمشكلات، أكد المصادر الداخلية والموزعون وEDIMAX وجود مشاكل واسعة الانتشار. وهذا يشير بقوة إلى أن Sophos حاولت إخفاء المشكلات مع منتج لم يكن مستقرًا ببساطة. عدم وجود مراجعات مستقلة تسلط الضوء على هذه المشكلات زاد من تفاقم هذا الانطباع. ربما تكون Sophos شركة صغيرة جدًا في سوق اللاسلكي لجذب الكثير من الاختبارات — أو ربما كان هناك جهد متعمد لقمع الدعاية السلبية.

بسبب كل هذه العوامل، قمت بإزالة نقاط وصول Sophos من مختبر المنزل الخاص بي وعدت إلى UniFi. في الشركة التي أعمل بها، لم نعد نستخدم أيضًا سلسلة AP6 ونوصي بقوة بالشركات المصنعة المعروفة مثل UniFi، Ruckus، Aruba، أو Cisco. ستة أشهر بدون حل لمشاكل WLAN الأساسية أمر غير مقبول.

تابعت التطورات وعلمت أن Sophos أصدرت تحديثًا للبرامج الثابتة لنقاط وصول AP6 في أوائل ديسمبر 2024 مع تحديث MR5، والذي من المفترض أنه عالج معظم المشكلات. هذا ما ورد من جهة اتصالي في Sophos، لكن لم يكن لدي الصبر لاختباره مرة أخرى. بالنسبة لي، المنتج أصبح قضية مفقودة بالفعل.

كوّن رأيك الخاص بناءً على ما وجدته. بالنسبة لي، أنا محبط بشدة من Sophos كمُصنِّعة — سواء في تواصلهم أو في جودة سلسلة AP6. بالنسبة لي، انتهى فصل نقاط وصول Sophos.

حتى المرة القادمة، جو