Pourquoi je n'utilise plus les points d'accès Sophos AP6

Table des matières

Introduction

Comme je l’ai mentionné dans l’un de mes précédents articles de blog, je n’utilise plus les points d’accès Sophos, même si j’utilise toujours un pare-feu Sophos dans mon HomeLab. En général, j’apprécie les écosystèmes, mais dans ce cas, le produit n’est plus acceptable pour moi. Pourquoi ? Je vais l’expliquer dans cet article.

Les équipes de Sophos et le problème du produit

Avant d’entrer dans les détails techniques de la série AP6, je tiens à préciser qu’il ne s’agit pas d’une diatribe contre l’ensemble de la société Sophos. Dans les grandes entreprises, les équipes travaillent souvent de manière isolée et se voient attribuer des priorités différentes. À mon avis, les équipes en charge des pare-feu et des endpoints chez Sophos font du bon travail. Malheureusement, l’équipe des points d’accès dispose soit de moins de ressources, soit ne promeut pas ses produits avec la même cohérence. Les points d’accès ne constituent pas un produit phare chez Sophos, et il me semble problématique de voir des solutions inachevées commercialisées, transformant ainsi les clients en testeurs bêta involontaires.

Un bref retour sur les points d’accès Sophos

Je connais les points d’accès Sophos depuis leur apparition et je les ai testés tant en milieu professionnel qu’en usage privé. Les points d’accès Sophos n’ont jamais été les moins chers du marché, ni les leaders en termes de fonctionnalités. Pour de nombreux réseaux, notamment ceux avec des besoins basiques, ils étaient parfaitement adaptés. Quiconque avait simplement besoin d’un WLAN invité ou d’un accès Internet basique pour quelques appareils mobiles était assez bien servi avec eux.

Cependant, le lancement de la série AP6 a constitué un tournant. En plus d’un retard significatif dans la mise sur le marché – la norme WiFi 6 (802.11ax) était déjà bien établie lorsque les appareils sont finalement apparus – ces points d’accès présentaient également d’autres inconvénients sérieux.

WiFi 6 trop tard et WiFi 7 à l’horizon

Le WiFi 6 (802.11ax) a été officiellement lancé en 2019 et est devenu de plus en plus courant dans les secteurs grand public et entreprise depuis 2020. Lorsque Sophos a finalement suivi la tendance avec ses modèles WiFi 6 à la fin de 2023, il était déjà prévisible que le WiFi 7 (802.11be) ne serait pas loin. Quiconque investit aujourd’hui dans des solutions sans fil modernes s’attend à obtenir la norme du futur – ou du moins à ne pas se retrouver avec un produit obsolète peu de temps avant le prochain bond technologique.

Gestion uniquement cloud et fonctionnalités manquantes

Un autre point de critique des nouveaux points d’accès est qu’ils ne peuvent être gérés que via Sophos Central. La gestion locale via le pare-feu a été supprimée. De plus, des fonctions importantes telles que le maillage ou le WLAN invité étaient absentes lors du lancement. Ces fonctionnalités sont désormais une exigence de base, même pour des modèles d’entrée de gamme peu coûteux proposés par d’autres fabricants.

Une politique de prix discutable

La tarification de la série AP6 était franchement rebutante au départ. Demander presque trois fois le prix d’un ancien modèle d’entrée de gamme est un signal fort. Après seulement quelques mois, d’énormes remises (jusqu’à 60 %) ont été appliquées, et les premiers utilisateurs ont été complètement surpris par diverses promotions (« Achetez-en deux, obtenez-en un gratuit »). Ce va-et-vient au niveau des prix démontre non seulement une mauvaise planification, mais crée également une incertitude sur le marché.

Mes tests dans le HomeLab

Bien sûr, comme mes collègues, j’ai reçu des appareils de test de la série AP6 de la part de l’entreprise, que j’ai installés et testés intensivement dans divers environnements et dans mon HomeLab. Mon appartement est suffisamment grand pour installer plusieurs points d’accès de manière judicieuse et simuler des scénarios de roaming. Mais les résultats ont été décevants.

Puissance d’émission insuffisante

Avec le WiFi 6, en plus de la largeur de canal (canaux de 80 MHz ou 160 MHz) et du nombre de flux spatiaux (MU-MIMO), la puissance d’émission joue également un rôle important. Surtout dans la bande des 5 GHz (et à l’avenir dans la bande des 6 GHz avec le WiFi 6E), la portée devient rapidement un enjeu. Dans mes tests, la nouvelle série AP6 offrait une portée nettement inférieure à celle des modèles précédents (APX) – et cela, même dans des environnements identiques et avec les mêmes réglages de puissance d’émission.

Lorsque je diffusais de la musique via des enceintes WLAN pendant l’entraînement, des coupures se produisaient régulièrement. Au début, je pensais qu’il s’agissait d’un problème de connexion Internet. Mais après des tests répétés, y compris sur le réseau local sans Internet, il était clair que le point d’accès ne gérait pas correctement le transfert ou la stabilité du signal.

Analyse professionnelle et constats alarmants

Pour objectiver mes impressions subjectives, j’ai utilisé du matériel de mesure professionnel fourni par l’entreprise afin d’analyser en détail le signal sans fil des points d’accès AP6. Les résultats ont confirmé mes premières observations. La puissance de réception était en effet inférieure à celle des modèles APX et nettement inférieure à celle des modèles AP100 – et ce, malgré les antennes externes de l’AP6. Il est connu que les modèles AP100 ont pu dépasser par le passé les limites de puissance d’émission autorisées, ce qui donnait une portée subjectivement bonne, mais même en prenant en compte ce facteur, les AP6 se sont avérés décevants en termes de puissance du signal.

Signal irrégulier (clignotant)

En plus du signal plus faible, j’ai constaté un « scintillement » du signal, c’est-à-dire une instabilité de la puissance du signal, avec de courtes interruptions répétées dans les performances du signal. Au début, j’ai suspecté un défaut matériel, mais comme tous mes appareils de test montraient le même comportement, j’ai écarté cette hypothèse.

Mauvais Roaming

Les protocoles de roaming dans les environnements IEEE 802.11 reposent sur des mécanismes standardisés (tels que 802.11r, 802.11k et 802.11v). Avec le roaming également, il était notable que Sophos ne semblait pas respecter la norme 802.11 dans la numérotation des points d’accès, ce qui est inhabituel et pourrait potentiellement conduire à des incompatibilités.

Grâce à des normes modernes telles que 802.11r (Fast Roaming) et 802.11k (Radio Resource Management), un client ne devrait presque pas remarquer de coupures lors du changement de point d’accès (par exemple, pendant un appel FaceTime ou VoIP en cours). Néanmoins, il y a eu des interruptions répétées lors de mes appels, ce qui suggère que les fonctions de roaming n’ont pas été mises en œuvre correctement.

Mes collègues, qui ont réalisé le même montage de test dans des environnements professionnels, ont également confirmé des problèmes similaires, voire parfois encore plus graves. Le constat global était clair: le produit semblait inachevé et pas encore prêt pour une utilisation productive dans des environnements plus exigeants.

Gestion centralisée

Un autre problème concernait l’interface de gestion Sophos Central. Les modifications que j’appliquais dans Sophos Central n’étaient pas toujours transférées de manière fiable aux points d’accès. Il semblait y avoir des problèmes de communication entre Sophos Central et l’interface graphique locale des points d’accès, ce qui entraînait des incohérences et des conflits dans les paramètres. Un autre indice d’un lancement prématuré du produit était le fait que l’interface graphique locale des points d’accès offrait significativement plus d’options de configuration que Sophos Central, notamment en ce qui concerne la puissance d’émission et les réglages du WLAN. Cette divergence indique une solution de gestion cloud inachevée.

Communication avec le support Sophos

J’ai contacté le support Sophos avec mes constats et j’ai d’abord reçu la réponse standard selon laquelle les points d’accès AP6 devraient fonctionner parfaitement et que je devais réaliser quelques tests standard. J’ai suivi les instructions du support, mis en œuvre les réglages recommandés, et refait les tests – avec le même résultat négatif. Après des semaines d’échanges de mails, de transfert de journaux et de sessions de support, les réponses du support Sophos sont devenues de plus en plus génériques et moins utiles. Les temps de réponse sont passés d’environ tous les trois jours à une fois par semaine, ce qui a considérablement retardé le processus de résolution des problèmes.

Forums communautaires Sophos

Pendant ce temps, j’ai cherché en ligne d’autres utilisateurs signalant des problèmes similaires. J’ai remarqué que le forum officiel Sophos était très « clean ». Il y avait très peu de publications critiques ou de descriptions de problèmes concernant les points d’accès AP6, ou elles ont peut-être été supprimées.

- Divers problèmes avec l’AP6

- AP6 840 perd la connexion Internet

- Problème d’AP6 avec les VLAN et autres problèmes de configuration

Design

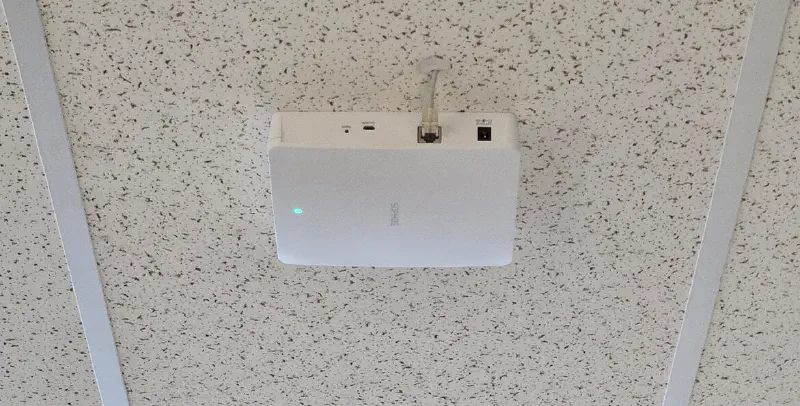

Le design est toujours subjectif, mais il y a une raison pour laquelle d’autres fabricants réfléchissent à l’endroit où les câbles sortent du point d’accès et à la meilleure façon de les dissimuler.

Source: Sophos Community par Rafael Telles

D’autres retours négatifs de clients

À ce stade, sur demande de l’entreprise, ces points d’accès avaient été commandés et livrés aux premiers clients. Les retours étaient mitigés. Certains clients n’ont signalé aucun problème, tandis que d’autres ont rencontré les mêmes symptômes que ceux que j’ai constatés dans mon HomeLab: une faible puissance d’émission, le besoin d’un plus grand nombre de points d’accès qu’auparavant, ainsi que des coupures répétées et des problèmes d’authentification avec le serveur RADIUS. Là aussi, des tickets ont été ouverts auprès du support Sophos, qui a suivi le même schéma frustrant: échange de journaux, réalisation de tests standard, application de mises à jour de pilotes, jusqu’à ce que les tickets finissent par s’éteindre après plusieurs semaines.

Retours de Sophos et des distributeurs

Mes contacts directs chez Sophos, tant du côté commercial que de l’ingénierie, ont nié tout problème avec la série AP6 et affirmé n’être au courant d’aucun souci.

Pour avoir une vision plus large, j’ai contacté plusieurs distributeurs dans le monde entier. Certains n’ont pas répondu, mais ceux qui l’ont fait ont confirmé un constat similaire: il existait des problèmes significatifs avec les points d’accès AP6 pour certains clients.

Environnements partiellement fonctionnels

J’ai examiné de plus près les environnements clients où aucun problème n’était signalé et j’ai découvert que ces clients utilisaient généralement le WLAN uniquement à des fins basiques. Par exemple, ceux qui n’utilisaient pas la VoIP via WLAN ou disposant de configurations principalement fixes où le roaming n’était pas crucial. Souvent, le WLAN servait principalement de réseau invité ou pour un usage Internet léger. En revanche, des problèmes apparaissaient dans des environnements où le WLAN était central aux opérations — comme la vidéoconférence, qui se coupait à plusieurs reprises, ou les sessions à distance qui devenaient instables, ainsi que des transferts de données échouant de manière intermittente.

Le fabricant OEM confirme les soupçons

Vers la fin de 2024, un collègue a contacté un ancien collaborateur chez EDIMAX, le fabricant OEM des points d’accès Sophos AP6, afin de vérifier si EDIMAX était au courant des problèmes concernant cette gamme de produits (car elle peut également être utilisée par d’autres fournisseurs). Le contact chez EDIMAX a confirmé que les problèmes de la série AP6 étaient connus et nous a fourni un contact dans le service d’escalade global de Sophos. Pour protéger leur identité, je ne divulgue pas leur nom ici.

Cependant, ce membre du personnel de Sophos a confirmé que les points d’accès AP6 présentaient des problèmes majeurs, que de nombreux tickets de support étaient ouverts, et que Sophos n’avait pas pu identifier de cause précise à l’époque (août 2024).

Conclusion: Déception et conséquences

Mes recherches approfondies ont dressé un tableau clair: il existait des contradictions flagrantes dans les déclarations issues de différents canaux de Sophos. Alors que le support et mes contacts commerciaux niaient ou n’étaient pas au courant des problèmes, des sources internes, des distributeurs et EDIMAX ont confirmé des problèmes répandus. Cela suggère fortement que Sophos a tenté de dissimuler des problèmes avec un produit tout simplement instable. Le manque d’avis indépendants mettant en lumière ces problèmes n’a fait qu’accentuer cette impression. Peut-être que Sophos est trop petit acteur sur le marché du sans-fil pour attirer de nombreux tests — ou peut-être y a-t-il eu un effort délibéré pour étouffer la mauvaise publicité.

Pour toutes ces raisons, j’ai retiré les points d’accès Sophos de mon HomeLab et suis revenu à UniFi. Dans l’entreprise où je travaille, nous n’utilisons plus non plus la série AP6 et nous recommandons de manière plus ferme des fabricants établis tels qu’UniFi, Ruckus, Aruba ou Cisco. Six mois sans solution aux problèmes fondamentaux du WLAN est inacceptable.

J’ai suivi de près les évolutions et appris que Sophos avait publié une mise à jour du firmware pour les points d’accès AP6 début décembre 2024 avec la mise à jour MR5, qui aurait résolu la plupart des problèmes. C’était ce que m’avait indiqué mon contact chez Sophos, mais je n’ai pas eu la patience de la retester. Pour moi, le produit est déjà irrécupérable.

Formez-vous votre propre opinion en vous basant sur ce que j’ai découvert. Quant à moi, je suis profondément déçu par Sophos en tant que fabricant — tant par leur communication que par la qualité de la série AP6. Pour moi, le chapitre des points d’accès Sophos est clos.

À la prochaine,

Joe