Sophos Firewall v21.5: новые функции для твоей сетевой безопасности

Содержание

Введение

В этом материале мы рассмотрим новейшие обновления Sophos Firewall v21.5, которые укрепят твою сетевую безопасность и упростят управление. Как IT-админ ты особенно оценишь интеграцию Entra ID Single Sign-On (SSO) для VPN-доступа и NDR Essentials для облачного обнаружения угроз. Поехали!

Entra ID Single Sign-On: бесшовный VPN-доступ (только для Windows)

Зачем это нужно?

Интеграция Entra ID SSO — настоящий подарок для компаний, использующих Microsoft Entra ID (ранее Azure AD). Она позволяет пользователям входить в VPN-портал или клиент Sophos Connect (версии 2.4 и выше) с помощью существующих учётных данных Entra ID, без отдельных паролей для VPN. Это экономит время, уменьшает усталость от паролей и повышает безопасность благодаря поддержке многофакторной аутентификации (MFA).

Как это работает?

Sophos Firewall v21.5 использует OAuth 2.0 и OpenID Connect для безопасной аутентификации на основе токенов. Эти современные протоколы надёжнее старых стандартов, таких как SAML или Kerberos, поскольку минимизируют риск кражи паролей. Пользователь выбирает опцию SSO в VPN-портале или Sophos Connect, и если он уже аутентифицирован в Entra ID, вход происходит автоматически. MFA добавляет дополнительный уровень защиты, что особенно важно в гибридных средах Microsoft 365.

Настройка

Настройка Entra ID SSO в SFOS v21.5 вполне посильна, если внимательно следовать шагам:

- Добавь сервер аутентификации: В Sophos Firewall создай сервер аутентификации с Azure Application ID. Подробная инструкция доступна в документации Sophos (Microsoft Entra ID Server).

- Зарегистрируй callback-URL: Добавь URL-адреса VPN-портала и удалённого доступа в Azure, чтобы обеспечить безопасную связь.

- Импортируй файл конфигурации: В Sophos Connect клиент импортируй файл, содержащий имя шлюза. Пример:

[

{

"gateway": "vpn.example.com",

"vpn_portal_port": 443,

"check_remote_availability": false

}

]

• gateway: Должен точно совпадать с callback-URL в Azure, иначе соединение не установится.

• vpn_portal_port: Стандартный HTTPS-порт 443 для защищённой связи.

• check_remote_availability: Пропускает проверку доступности шлюза, полезно при нестабильном соединении.

Миграция: При обновлении с более старой версии SFOS, где использовался Azure AD SSO, Sophos Firewall v21.5 активирует SSO автоматически, но callback-URI для VPN-портала в Azure нужно добавить вручную.

Для наглядности смотри официальное видео (Entra ID SSO Demo).

https://www.youtube.com/watch?v=Z-HFzPhq54c&t

Преимущества • Удобство: Нет отдельных VPN-учётных данных, что идеально для Microsoft 365. • Безопасность: MFA и токен-аутентификация защищают от кражи идентификаторов. • Эффективность: Меньше админ-нагрузки, связанной с паролями.

Недостатки

К сожалению, Entra ID SSO в SFOS v21.5 доступен только в Windows-клиенте Sophos Connect. Пользователи macOS остаются за бортом — большой минус для смешанных сред, где Mac-устройства широко распространены. Sophos традиционно отстаёт с обновлениями под macOS, и пока Windows-пользователи наслаждаются SSO, владельцам Mac приходится использовать нативные IPsec-профили или такие инструменты, как Tunnelblick. Это неудобно и ухудшает пользовательский опыт. Sophos заявила об интересе к поддержке macOS в будущем, но пока это явный недостаток.

У конкурентов ситуация лучше: Cisco Secure Client поддерживает SSO с Azure AD на macOS, а Fortinet предлагает похожие функции для обеих платформ. Sophos срочно нужно догонять.

Другие минусы: • Ограниченная гибкость: VPN-портал, SSL-VPN и IPsec должны использовать один и тот же Entra ID SSO-сервер. • Случайные ошибки: Сообщается о сбоях аутентификации при повторном подключении; исправления обещаны в финальном релизе (Sophos Connect 2.4). • Документация: Пошаговые руководства могли бы быть более подробными, особенно для гибридных конфигураций.

NDR Essentials: продвинутое обнаружение угроз

Что это такое?

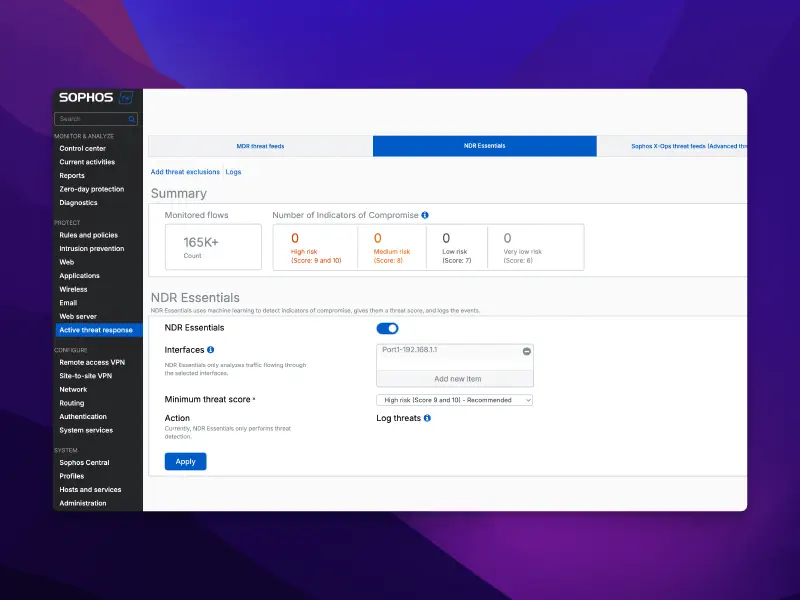

NDR Essentials — облачное решение Network Detection and Response (NDR), встроенное в Sophos Firewall v21.5 и бесплатно доступное клиентам Xstream Protection. Оно использует ИИ для выявления угроз, таких как Command-and-Control (C2) или DGA-домены, в зашифрованном трафике, не влияя на производительность брандмауэра.

Как это работает?

SFOS v21.5 извлекает метаданные из TLS-трафика и DNS-запросов и отправляет их в облако Sophos Intellix, где работают две ИИ-системы: • Encrypted Payload Analysis (EPA): Обнаруживает аномалии в зашифрованном трафике на основе паттернов без расшифровки. • DGA-обнаружение: Находит динамически генерируемые домены, часто используемые вредоносным ПО для C2.

Облачная архитектура разгружает брандмауэр и постоянно обновляет модели ИИ. Обнаруженные угрозы получают оценку от 1 (низкая) до 10 (высокая) и логируются в брандмауэре. Пока автоматической блокировки нет, что снижает риск ложных срабатываний, но было бы полезно в будущем.

NDR Essentials vs. Полная версия

NDR Essentials — «лайт»-версия, ориентированная на шлюзовой (North-South) трафик. Полноценный Sophos NDR доступен как виртуальное устройство или на сертифицированном «железе», контролирует также внутренний (East-West) трафик, поддерживает до 40 Гбит/с и 120 000 соединений/с — решение для крупных компаний. Он предоставляет подробную видимость незащищённых устройств, IoT и внутренних угроз, чего нет в Essentials.

Настройка

Всё просто, как обычно у Sophos: 1. Перейди в Active Threat Response → NDR Essentials. 2. Включи функцию и выбери интерфейсы (например, WAN). 3. Задай минимальный оценочный балл угроз (рекомендуется 9–10).

События отображаются в Control Center, Log Viewer и Sophos Central. Для тестов используй демонстрационную среду Sophos Test.

Подробные инструкции смотри в документации (NDR Essentials) или видео (NDR Essentials Demo).

https://www.youtube.com/watch?v=aN-iaiwrXGc

Преимущества • Не нагружает устройство: Анализ идёт в облаке. • Бесплатно: Входит в пакет Xstream Protection. • Эффективное обнаружение: Видит угрозы в шифрованном трафике без расшифровки.

Недостатки

NDR Essentials работает только на аппаратных XGS-устройствах, не поддерживает виртуальные или облачные установки, а также режим HA Active-Active. Это ограничивает применение в облачных или высокодоступных средах. Кроме того, фокус на North-South-трафике менее всеобъемлющий, чем у полноценного NDR.

У конкурентов, например Palo Alto Networks, NGFW-решения предлагают более широкие NDR-возможности для East-West-трафика. Fortinet FortiNDR тоже гибче, хоть и часто требует отдельной лицензии. Сильная сторона Sophos — бесплатная интеграция, но «железные» ограничения — заметный минус.

Требование Детали Лицензия Xstream Protection Bundle Аппаратная платформа Только XGS-устройства, без виртуальных/облачных Поддерживаемые интерфейсы Физические, VLAN, LAG, Bridge (LAN/DMZ-зоны) Не поддерживаются HA Active-Active

Другие функции в Sophos Firewall v21.5

Улучшения VPN и масштабируемости

SFOS v21.5 улучшает VPN-возможности: • Более чёткие названия: «Site-to-Site» теперь «policy-based», туннельные интерфейсы — «route-based», что снижает путаницу. • Валидация пула IP-аренд: Предотвращает конфликты адресов в SSL-VPN, IPsec, L2TP и PPTP. • Строгий IPsec-контроль: Снижает ошибки установки туннелей. • Повышенная ёмкость: До 3 000 route-based VPN-туннелей и 1 000 Site-to-Site RED-туннелей с 650 SD-RED-устройствами — идеально для глобальных сетей.

Минус: документация по вместимости туннелей могла бы быть подробней. Fortinet предлагает более развёрнутые руководства.

Sophos DNS Protection

Бесплатно для клиентов Xstream Protection, обновления в Sophos Firewall v21.5: • Виджет в Control Center: Быстрый обзор состояния. • Улучшенный трекинг ошибок: Новые журналы и уведомления. • Пошаговая настройка: Визуальный мастер конфигурации.

Логи могли бы быть детальнее. Cisco Umbrella предоставляет более глубокий DNS-анализ, но за отдельную плату.

Улучшения управления

Интерфейс пополнился удобствами: • Настраиваемые ширины колонок: Ширина (например, в SD-WAN, NAT) задаётся и запоминается. • Расширённый поиск: Свободный текст по SD-WAN-маршрутам и ACL-правилам, например «192.168.1.0» или «Domain xyz». • Стандартная конфигурация: Больше нет дефолтных правил брандмауэра, стандартное действие — «Нет», что повышает безопасность, но усложняет старт новичкам. • Новый шрифт: Легче читается.

Критика скорости UI

Несмотря на улучшения, интерфейс SFOS v21.5 всё ещё медлителен, особенно при сохранении правил брандмауэра и настроек WAF. Хотелось бы более резвой UI, но ощущается, будто технология осталась в 2019-м. Сохранение WAF-правил — усыпляющее, а отклик не дотягивает до современных веб-интерфейсов. У Fortinet и Palo Alto UI быстрее и отзывчивее, не тормозящий рабочий процесс. Sophos срочно нужно подтянуться.

Технические улучшения • Лимит размера файлов в WAF: Настраивается до 1 ГБ — полезно медиа-компаниям. • Телеметрия безопасности: Мониторинг изменений системных файлов в реальном времени через проверку хэшей. • DHCP-улучшения: Поддержка IPv6-префиксов /48–/64, повышенная совместимость с ISP. • Path MTU Discovery: Исправляет TLS-ошибки с ML-KEM при перехвате. • NAT64: Позволяет IPv6→IPv4-трафик в режиме прокси, но с ограничениями; Cisco предлагает более гибкие варианты.

Функция Детали Лимит файла WAF До 1 ГБ Телеметрия безопасности Мониторинг изменений системных файлов DHCP-улучшения IPv6-префиксы /48–/64, RA/DHCPv6 Path MTU Discovery Исправляет TLS-ошибки с ML-KEM NAT64 IPv6→IPv4 в явном прокси-режиме

Изменения лицензирования

Хотя это не новинка v21.5, стоит помнить: Sophos сняла ограничения по RAM для виртуальных, программных и облачных лицензий. Теперь лимит — только по ядрам CPU, что повышает гибкость в облаке.

Последние слова

Sophos Firewall v21.5 даёт IT-админам мощные инструменты вроде Entra ID SSO и NDR Essentials для улучшения сетевой безопасности и управления пользователями. Обновления VPN, DNS-защиты и интерфейса делают SFOS v21.5 солидным апдейтом, особенно для SMB с Xstream Protection. Но отсутствие поддержки macOS, аппаратные ограничения NDR Essentials и медленный интерфейс оставляют Sophos позади Cisco, Fortinet и Palo Alto. Советую протестировать версию раннего доступа (EAP) и поделиться отзывами в сообществе Sophos. Следи за новостями на TrueNetLab!

До следующего обновления, Джо