Sophos vs Palo Alto 2026: কোন firewall উপযুক্ত?

সূচিপত্র

যখন কেউ Sophos vs Palo Alto খোঁজেন, বিষয়টি সাধারণত শুধু কোন appliance-এর feature list বেশি সুন্দর, সেই প্রশ্নে সীমাবদ্ধ থাকে না। আসলে প্রশ্নটা operating model নিয়ে। আমি কি এমন firewall চাই, যা ছোট বা মাঝারি team দ্রুত বুঝতে পারে এবং existing Sophos Central world-এর সঙ্গে যুক্ত করতে পারে? নাকি এমন security platform চাই, যা App-ID, User-ID, Panorama, Strata Cloud Manager, Prisma Access, logging এবং automation-কে enterprise building block হিসেবে সাজায়?

তাই Sophos Firewall vs Palo Alto তুলনা মানে আলাদা logo-সহ দুইটি একই ধরনের product তুলনা নয়। এখানে দুইটি চিন্তাধারা তুলনা করা হচ্ছে। Sophos বেশি মনে হয় integrated security tool, এমন admin-দের জন্য যারা একটি platform থেকেই যতটা সম্ভব কাজ শেষ করতে চান। Palo Alto বেশি মনে হয় precise enterprise instrument: powerful, expensive, methodical, কখনও heavy, কিন্তু সঠিক হাতে অত্যন্ত resilient।

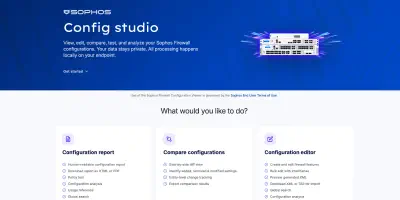

আমার starting point এখানে emotionless neutral নয়। আমি Sophos Firewalls নিয়ে কাজ করতে পছন্দ করি, কারণ দৈনন্দিন অনেক জিনিস logicalভাবে সাজানো, এবং classic mid-market networks-এ Sophos প্রায়ই অনেক friction কমায়। একই সময়ে আমি বুঝছি Sophos নিয়ে আমার patience কমছে। Firewall-এর ভিত্তি ভালো, কিন্তু central admin topics খুব বেশি সময় নিচ্ছে। Analysis, diff এবং এখন configuration changes-ও যদি Config Studio -এর মতো external browser tool-এ চলে যায়, তা practical হলেও warning signal। এই workflows Sophos Central-এ বা সরাসরি Firewall UI-তে থাকা উচিত। বর্তমান v21.5 থেকে v22 পর্যন্ত Sophos Firewall Bugs -এর সঙ্গে মিলিয়ে আমার মধ্যে এখন এমন scepticism তৈরি হচ্ছে, যা দুই বছর আগে আশা করিনি।

Palo Alto নিয়ে আমার দৃষ্টি আলাদা। সেখানে আমি “friendly firewall” কম দেখি, বরং এমন system দেখি, যা clear process enforce করে: Candidate Config, Commit, zones, NAT flow, Security Profiles, Panorama policy hierarchy, log architecture। এটি বিরক্তিকর হতে পারে। কিন্তু বড় environment-এ ঠিক এই strictness-ই প্রায়ই advantage।

আসল প্রশ্ন Sophos না Palo Alto নয়, বরং আপনার টিম বাস্তবে কতটা পরিপক্বভাবে প্ল্যাটফর্মটি চালাতে পারে।

সংক্ষিপ্ত উত্তর: বিষয়টি maturity নিয়ে

কোনো company Palo Alto কিনলে শুধু firewall কেনে না। তারা network access-কে application, user, device, threat profile এবং central policy অনুযায়ী খুব granular ভাবে control করার capability কেনে। Team যদি এই depth সত্যিই ব্যবহার করে, তখন এটি worth। Regulated environments, বড় rulebase, SASE strategy, Prisma Access, long log retention, API automation এবং clear change governance-এর জন্য Palo Alto সাধারণত stronger choice।

Sophos অন্যভাবে খেলে। এখানে value বেশি হলো: দ্রুত productive হওয়া, mid-market-এ কম console stress, বেশি understandable rules, usable integrated functions, strong Central connection এবং প্রায়ই অনেক ভালো price-performance ratio। Sophos “ছোট” solution নয়, কিন্তু এটি এমনভাবে optimized যে ছোট team-ও আলাদা Palo Alto specialization তৈরি না করে চালাতে পারে।

২০২৬-এর জন্য আমার tendency: mid-market-এ কেউ paloalto Alternative খুঁজলে Sophos অবশ্যই seriousভাবে test করা উচিত। আর কেউ যদি mature automation, ZTNA/SASE path এবং deep app control সহ long-term enterprise security platform খোঁজে, সে অনেক বেশি সম্ভবত Palo Alto-তে পৌঁছাবে।

এটি romantic vendor question নয়। এটি maturity question: আপনার team সত্যিই কতটা security engineering করতে পারে এবং করতে চায়?

এই তুলনায় আমি কী দেখি

Palo Alto-র ক্ষেত্রে classic price/feature matrix যথেষ্ট নয়। decisive point শুধু performance বা price নয়, বরং platform-টি disciplinedভাবে operate করা হয় কি না। poorly maintained Palo Alto environment দ্রুত expensive এবং complicated হয়ে যায়। ভালোভাবে maintained Palo Alto environment বছর ধরে পরিষ্কারভাবে scale করতে পারে।

তাই আমি বিশেষ করে এই points দেখি:

- Policy model: সত্যিই App-ID, User-ID এবং Security Profiles ব্যবহার করা হচ্ছে, নাকি শুধু ports?

- Change workflow: Candidate Config plus Commit সাহায্য করে, নাকি team-কে slow করে?

- Remote Access: classic VPN যথেষ্ট, নাকি GlobalProtect/Prisma Access strategically relevant?

- Logging: Panorama, Log Collector বা Strata Logging Service আছে, নাকি শুধু local logs?

- Automation: APIs, Terraform, Ansible এবং dynamic objects ব্যবহার করা হচ্ছে?

- Operating costs: subscriptions, logging, management এবং support পুরোটা কি হিসাব করা হয়েছে?

- Team know-how: PAN-OS সত্যিই বোঝে এমন কেউ আছে?

Sophos-এর দিকে আমি অন্যভাবে তাকাই: Central দিয়ে কতদূর যাওয়া যায়, changes কত দ্রুত understandable হয়, platform দৈনন্দিন কাজে কতটা সময় বাঁচায়, এবং কোথায় missing depth, slow UI বা external helper tools-এর কারণে কাজ কঠিন হয়ে যায়?

দ্রুত তুলনা

| ক্ষেত্র | Sophos Firewall | Palo Alto Networks NGFW | আমার মূল্যায়ন |

|---|---|---|---|

| Security architecture | Xstream, FastPath, SFOS v22-এ Secure-by-Design hardening | App-ID, User-ID, Content-ID, Single-Pass architecture | App ও content control-এ Palo Alto গভীর, platform hardening-এ Sophos v22-এ দৃশ্যমানভাবে এগিয়েছে। |

| Rules এবং NAT | accessible, পড়তে সহজ, NAT আলাদা, কিন্তু bulk workflow দুর্বল | খুব methodical, zone model, NAT/Security আলাদা, strong policy depth | Sophos দ্রুত বোঝা যায়, Palo Alto complex rulebase-এ পরিষ্কারভাবে scale করে। |

| VPN / ZTNA | Sophos Connect, SSL VPN, IPsec, Central-এর মাধ্যমে Sophos ZTNA | GlobalProtect, HIP, Prisma Access, ZTNA Connector | Remote Access ও Enterprise ZTNA-তে Palo Alto বেশি rounded, classic setups-এ Sophos সহজ। |

| SD-WAN | Mid-market-এর জন্য solid, simple branches-এর জন্য SD-RED strong | NGFW SD-WAN, Prisma SD-WAN, ভালো enterprise story | Sophos প্রায়ই যথেষ্ট, বড় WAN design-এ Palo Alto বেশি mature লাগে। |

| Web / IPS / TLS | ভালো Web Protection, DPI, TLS 1.3, hardware-এ Xstream offload | Advanced URL Filtering, Advanced Threat Prevention, WildFire, খুব deep policies | Sophos pragmatic, high-end web security-তে Palo Alto stronger। |

| WAF | clear limits সহ integrated Web Server Protection | NGFW-তে classic on-box WAF নেই, বরং Prisma/WAAS বা dedicated WAF | Simple publishing-এ Sophos জেতে, real AppSec dedicated WAF-এ রাখা উচিত। |

| E-Mail Security | Firewall module আছে, কিন্তু strategically outdated | firewall core function নয়, separate email-security products | Sophos box-এ বেশি আছে, কিন্তু innovation এখন Central বা specialized solutions-এ। |

| Central Management | Sophos Central সহজ, কিন্তু firewall config management সীমিত | Panorama এবং Strata Cloud Manager বেশি powerful, কিন্তু complex ও expensive | Simplicity-তে Sophos, professional scaling-এ Palo Alto জেতে। |

| Logging / Reporting | localভাবে usable, Central Reporting cloud-only, Advanced extra cost | local reports, Panorama, Log Collectors, Strata Logging Service | Sophos দ্রুত usable, বড় retention ও SOC model-এ Palo Alto ভালো। |

| API / Automation | XML/API workflows, SDK, helper path হিসেবে Config Studio | PAN-OS API, Terraform, Ansible, Panorama workflows | Infrastructure as Code-এ Palo Alto পরিষ্কারভাবে জেতে। |

| Costs | প্রায়ই strong discount, ভালো price-performance, কিন্তু promo culture কখনও cheap লাগে | premium price, অনেক subscriptions, strong platform | অনেক budget-এর জন্য Sophos realistic, Palo Alto-কে তার value সত্যিই prove করতে হয়। |

| Roadmap | strong hardening, কিন্তু slow admin ergonomics | Strata, Prisma এবং PAN-OS-এ high platform momentum | Palo Alto strategically দ্রুত লাগে, Sophos-কে core product-এ catch up করতে হবে। |

Security architecture: Xstream বনাম App-ID

Security architecture-এ দুই vendor-এর পার্থক্য খুব পরিষ্কার।

Palo Alto নিজের identity অনেকটাই App-ID, User-ID এবং Content-ID ঘিরে তৈরি করেছে। Firewall শুধু ports এবং IPs দেখবে না, বরং applications, users, functions, risks এবং content দেখবে। এটি marketing-এর বেশি কিছু। Practical environment-এ App-ID বিশেষভাবে strong argument, কারণ policies শুধু “tcp/443 to Internet” allow না করে concrete applications এবং কখনও application functions control করতে পারে। User-ID এবং device context-এর সঙ্গে মিলে খুব granular policy approach তৈরি হয়।

Sophos বিষয়টি অন্যভাবে নেয়। Xstream architecture একটি DPI engine-কে FastPath offloading-এর সঙ্গে combine করে। XGS hardware-এ Xstream Flow Processor initial evaluation-এর পর certain flows accelerate করতে পারে। SFOS v22 দিয়ে Sophos আরও অনেক under-the-hood কাজ করেছে: hardened Linux kernel 6.6+, stronger process isolation, IPS-এর মতো services-এর containerization, integrated XDR Linux sensor দিয়ে Remote Integrity Monitoring, Health Check এবং HA-এর জন্য self-healing approaches।

এটি গুরুত্বপূর্ণ, কারণ Sophos শুধু “আরও features” দিতে চাইছে না; firewall নিজেকেই attack করা কঠিন করতে চাইছে। গত কয়েক বছরে edge devices attacker-দের preferred target হয়ে ওঠার পরে এটি কোনো nice detail নয়, বরং real architecture point।

তবুও: deep app এবং content control-এ আমার দৃষ্টিতে Palo Alto এগিয়ে থাকে। Sophos Synchronized App Control দিয়ে interesting counterargument দেয়, যদি Sophos Endpoint ব্যবহার করা হয়। তখন Security Heartbeat-এর মাধ্যমে firewall ভালোভাবে জানে client-এ কোন process traffic তৈরি করছে। Real environments-এ এটি খুব helpful হতে পারে। Sophos Endpoint না থাকলে এই advantage চলে যায়, এবং তখন Palo Alto App-ID দিয়ে সাধারণত বেশি precise ও consistent।

আমার মূল্যায়ন: SFOS v22 দিয়ে Sophos Secure-by-Design এবং platform hardening-এ খুব ভালো step নিয়েছে। কিন্তু enterprise-এ firewall যদি highly granular Layer-7 enforcement system হিসেবে ভাবা হয়, Palo Alto এখনও stronger choice।

Security advisories এবং patch discipline

Firewalls network edge-এ থাকে। তাই এগুলো defender-দের জন্য valuable এবং attacker-দের জন্য attractive। এই কারণে purchase decision-এ এখন আমি আগের চেয়ে বেশি Security Advisories এবং patch processes দেখি।

Palo Alto-র ক্ষেত্রে CVE-2024-3400 ছিল massive turning point। Vulnerability নির্দিষ্ট PAN-OS configurations-এ GlobalProtect-কে প্রভাবিত করেছিল, CVSS 10.0 ছিল, এবং Palo Alto অনুযায়ী production-এ discover হয়েছিল। CISA তখন actively in-the-wild exploitation-এর কথা বলেছিল। পরে management-interface topics আসে, যেমন CVE-2024-0012, CVE-2024-9474, CVE-2025-0108 এবং CVE-2025-0111, যেখানে Palo Alto নিজেই exploit attempts বা attack status document করেছে। এখানে গুরুত্বপূর্ণ caveat হলো: এই risks-এর অনেকটাই depend করে management interfaces ভুলভাবে বা খুব broadভাবে reachable কি না। কিন্তু real networks-এ ঠিক এটিই architecture diagrams-এর চেয়ে বেশি ঘটে।

Sophos-এরও critical firewall CVEs ছিল, যার মধ্যে December 2024 advisory-তে CVE-2024-12727, CVE-2024-12728 এবং CVE-2024-12729 আছে। Sophos advisory-তে লিখেছে affected versions-এর জন্য hotfixes দেওয়া হয়েছে এবং automatic hotfix installation defaultভাবে active। Sophos সেখানে আরও বলেছে, সেই সময় exploitation observe করা হয়নি। তবে historically Sophos-এও actively exploited vulnerabilities ছিল, যেগুলো ভুলে যাওয়া উচিত নয়।

Operational পার্থক্য patch model-এ। Sophos-এর automatic hotfixes, classic firmware-upgrade pain ছাড়াই, emergency-তে বড় advantage। Palo Alto বেশি classic ভাবে hotfix versions, maintenance windows, reboots এবং HA failover নিয়ে কাজ করে। এটি automatically খারাপ নয়, কিন্তু বেশি disciplined operations process দাবি করে।

আমার take: Palo Alto গত কয়েক বছরে publicly visible, hard edge incidents দেখেছে। Sophos-এরও critical vulnerabilities আছে, কিন্তু hotfixing এবং Secure-by-Design transparency-তে points পায়। দুই ক্ষেত্রেই rule: WAN management নয়, সর্বত্র MFA, admin access কঠোরভাবে restrict, advisories subscribe, এবং upgrades মাসের পর মাস postpone করবেন না।

Firewall rules এবং NAT

দৈনন্দিন কাজে অনেক কিছু rules এবং NAT-এ নির্ধারিত হয়। এখানে Sophos পড়তে বেশি pleasant, কিন্তু Palo Alto model করতে বেশি clean।

Sophos rules অনেক admin-এর কাছে intuitive: source, destination, service, zone, user, web policy, IPS, Application Control, logging। SFOS v18 থেকে NAT পরিষ্কারভাবে firewall rulebase থেকে আলাদা। Typical DNAT, SNAT এবং hairpin scenarios-এর জন্য এটি বোঝা সহজ। কোনো server-এর allow rule খুঁজলে Sophos-এ সাধারণত দ্রুত পাওয়া যায়।

Palo Alto conceptually বেশি demanding। Security Policies এবং NAT Policies strictভাবে আলাদা। Pre-NAT এবং Post-NAT view সহ NAT logic শুরুতে অনেক admin-এর কাছে unfamiliar লাগে। এর সঙ্গে আছে zone model, App-ID, service, URL categories, Security Profiles, Decryption Policies, Panorama-তে Pre এবং Post Rules, Template Stacks এবং Device Groups। চিন্তার চাপ বেশি, কিন্তু বড় environment-এ structure-ও বেশি।

Palo Alto আপনাকে clean design করতে বেশি বাধ্য করে। Sophos দ্রুত কাজ করতে দেয়, কিন্তু বড় rulebase-এ এই directness কখনও weakness হয়। Bulk changes, NAT cloning, shadow rules, object usage এবং change diffs ২০২৬ সালে সরাসরি firewall বা Sophos Central-এ আরও ভালো হওয়া উচিত। আজ যেটির জন্য Config Studio-র দিকে তাকাতে হয়, আমার কাছে সেটি product maturity-এর চিহ্ন নয়, symptom।

আমার recommendation: কয়েকশ rule এবং ছোট team থাকলে Sophos সম্ভবত বেশি productive। অনেক team, multiple sites, governance এবং policy inheritance লাগলে Palo Alto Panorama বা Strata Cloud Manager সহ long-term বেশি professional।

VPN, ZTNA এবং Remote Access

এই তুলনায় Remote Access বিশেষভাবে interesting, কারণ দুই vendor ভিন্ন দিক থেকে আসে।

Palo Alto-র GlobalProtect খুব mature remote-access platform। Always-On, Pre-Logon, HIP checks, Device Posture, User-ID integration এবং Prisma Access-এর bridge strong arguments। Enterprise remote access বানাতে চাইলে Palo Alto খুব complete model দেয়। এর price হলো complexity এবং licensing। Advanced functions সত্যিই ব্যবহার করতে চাইলে GlobalProtect শুধু “VPN included and done” নয়।

Sophos Sophos Connect দিয়ে classic remote access দেয়, IPsec এবং SSL VPN-এর মাধ্যমে। অনেক environment-এর জন্য এটি যথেষ্ট। SFOS v22 MR1 দিয়ে macOS-এ Sophos Connect 2.0-এর জন্য SSL VPN support এসেছে, একই সঙ্গে Legacy Remote Access IPsec remove হয়েছে। Security perspective থেকে এটি সঠিক, কিন্তু operationally clear migration point। পুরোনো Sophos setups চালালে update করার আগে এখানে ভালোভাবে check করতে হবে।

ZTNA-তে Palo Alto enterprise architectures-এর ক্ষেত্রে stronger লাগে। Prisma Access, ZTNA Connector এবং User-ID, App-ID ও Device-ID-এর combination strategically rounded। Sophos ZTNA সহজ এবং Sophos Central-এ ভালোভাবে থাকে, কিন্তু কম deep এবং কম complete লাগে। অনেক mid-market case-এ Sophos ZTNA তবুও attractive, কারণ সঙ্গে সঙ্গে বড় SASE project শুরু করতে হয় না।

Remote Access নিয়ে আমার conclusion: Sophos সহজ এবং classic admin teams-এর জন্য দ্রুত productive। Palo Alto stronger, যখন Remote Access, ZTNA, Device Posture এবং SASE long-term Zero Trust architecture-এর অংশ।

SD-WAN

SD-WAN-এ প্রশ্ন হলো: “good enough” দরকার, নাকি WAN design strategic platform হিসেবে দরকার?

Sophos typical things পারে: SD-WAN routes, gateway monitoring, performance-based selection, Central-এর মাধ্যমে VPN orchestration, খুব simple branch connectivity-এর জন্য SD-RED এবং connections-এর central visibility। বিশেষ করে SD-RED real practical argument। ছোট branch, retail, simple offices বা technical sites-এর জন্য local person প্রায় শুধু device plug in করলেই কাজ হয়ে গেলে সেটি খুব pleasant।

Palo Alto stronger, যখন WAN বড় এবং demanding হয়। SD-WAN for NGFW, Prisma SD-WAN, backbone হিসেবে Prisma Access, app-based control, central policy, QoE এবং large-scale branch models enterprise context-এ বেশি mature লাগে। এর দামও বেশি এবং entry barrier কম নয়।

আমি Sophos-কে weak বলব না। অনেক company-র highly complex SD-WAN দরকার নেই। লক্ষ্য যদি দুইটি Internet lines, কয়েকটি VPN, SaaS priorities এবং branch failover পরিষ্কারভাবে চালানো হয়, Sophos প্রায়ই যথেষ্ট। কিন্তু যদি ৮০টি site, multiple regions, cloud hubs, Prisma Access এবং differentiated application paths model করেন, আমি Palo Alto স্পষ্টভাবে prefer করব।

Web Protection

Sophos Web Protection দৈনন্দিন কাজে ভালোভাবে understandable। Categories, exceptions, HTTPS decryption, user context এবং protection profiles দ্রুত click করে configure করা যায়, এর জন্য আগে আলাদা policy framework design করতে হয় না। যেসব team web security পরিষ্কারভাবে চালাতে চায় কিন্তু প্রতিটি policy-কে ছোট research project করতে চায় না, তাদের সঙ্গে এটি ভালো fit করে।

Palo Alto বেশি deep। Advanced URL Filtering inline এবং cloud-based detection ব্যবহার করে, Palo Alto web control-কে App-ID, User-ID, DNS Security, Advanced Threat Prevention এবং WildFire-এর সঙ্গে tightly combine করে। Phishing, দ্রুত বদলানো domains, unknown URLs এবং finer controls-এ এটি বিশেষভাবে strong। তবে অনেক কিছু subscriptions এবং clean design-এর ওপর নির্ভর করে।

গুরুত্বপূর্ণ বিষয়: TLS Inspection ছাড়া Web Protection দিন দিন কম meaningful হচ্ছে। দুই vendor-ই TLS 1.3 inspect করতে পারে। দুইজনেরই exceptions দরকার। দুইজনই QUIC, HTTP/3, SaaS special cases, banking, health portals, certificate pinning এবং data protection requirements-এর মুখোমুখি হয়। এখানে আমি কখনো datasheet দেখে decision নিতাম না। Real clients, real browsers এবং real business applications দিয়ে pilot করতাম।

আমার মূল্যায়ন: simple, maintainable Web Policies-এর জন্য Sophos ভালো। Web security যদি App context, inline ML, DNS Security এবং SOC integration সহ high-end discipline হয়, Palo Alto stronger।

IPS এবং TLS Inspection

IPS এবং TLS Inspection-এ vendor numbers নিয়ে খুব সতর্ক থাকা দরকার। Datasheets খুব কমই আপনার reality দেখায়। Decisive হলো maximum firewall throughput নয়, বরং TLS decryption, IPS, URL filtering, App Control, logging, packet sizes, concurrent sessions, SaaS, updates এবং video traffic-এর real mix।

Palo Alto এখানে architecturally strong। Single-Pass, App-ID, Security Profiles, Advanced Threat Prevention, WildFire, Advanced URL Filtering এবং App-ID throughput ও Threat Prevention throughput-এর clear separation sizing-কে transparent করে। High decryption load এবং strong security profile সহ environment design করতে হলে Palo Alto-তে আমার trust বেশি, যদি budget এবং know-how থাকে।

Sophos XGS অনেক real mid-market scenarios-এও খুব ভালো perform করতে পারে। Hardware appliances-এ Xstream Flow Processor সাহায্য করে, এবং DPI engine পুরোনো multi-pass UTM stack নয়। কিন্তু এখানে একটি point গুরুত্বপূর্ণ, যা প্রায়ই overlook হয়: আরও বেশি firewalls virtual, Azure, AWS বা software appliance হিসেবে চলে। সেখানে physical Xstream Flow Processor নেই। Sophos বলে architecture custom ASIC-এর ওপর dependent নয় এবং general-purpose CPUs-তেও চলে। তবুও XGS appliances-এর concrete hardware offload advantage virtual environments-এ থাকে না।

তাই আমি মনে করি না Sophos long-term খুব বেশি hardware-NPU narrative-এ আটকে থাকতে পারে। Cloud এবং virtual deployments আরও গুরুত্বপূর্ণ হচ্ছে, এবং সেখানে CPU sizing, architecture, parallelization, logging এবং ভালো policy designs অন্তত সমান গুরুত্বপূর্ণ।

Price-performance ratio-তে Sophos কিন্তু প্রায়ই ভালো দেখায়। Customer যদি absolute high-end না চায়, Sophos-এ অনেক firewall for the money পাওয়া যায়। Palo Alto expensive, কিন্তু demanding scenarios-এ extra price technically justified হতে পারে। শুধু সত্যিই দরকার হতে হবে।

WAF

Sophos Firewall-এ integrated Web Server Protection আছে। অনেক classic publishing-এর জন্য এটি practical: reverse proxy, WAF rules, templates, protection profiles, authentication, SNI এবং simple webserver publishing scenarios। ছোট ও মাঝারি environment-এ এটি operation অনেক সহজ করতে পারে।

কিন্তু honest থাকতে হবে: Sophos WAF modern enterprise WAF নয়। Documentation clear limits দেয়, যার মধ্যে IPv4 focus, maximum 60 WAF rules, WebDAV নেই এবং 2013-এর পরের Exchange versions support নেই। Nextcloud, complex APIs, bot management, modern WAAP use cases বা highly critical web platforms-এর জন্য আমি on-box firewall WAF-কে main protection হিসেবে নিতাম না।

Classic NGFW-তে Palo Alto-র comparable on-box WAF নেই। Broader Palo Alto portfolio-তে app এবং cloud security functions, Prisma Cloud WAAS/WAAP approaches এবং অন্যান্য building blocks আছে। কিন্তু এটি “firewall-এ দ্রুত একটি WAF rule বানানো” জিনিসের মতো নয়।

আমার recommendation: simple webservers pragmatically publish করতে চাইলে Sophos জেতে। Serious AppSec-এর জন্য Cloudflare, F5, Imperva, Akamai, Prisma Cloud WAAS বা dedicated WAF/WAAP solution আলোচনায় থাকা উচিত। Firewall WAF comfort, automatically AppSec strategy নয়।

E-Mail Security

E-Mail Security-তে Sophos-কে আমাকে criticalভাবে দেখতে হয়। হ্যাঁ, Sophos Firewall-এর email module আছে। হ্যাঁ, historically অনেক UTM customer-এর জন্য এটি গুরুত্বপূর্ণ argument ছিল। কিন্তু এটি open secret নয় যে firewall-এর এই function মূলত সঙ্গে চলছে, বহু বছর ধরে strategically modernized হচ্ছে না।

আমার দৃষ্টিতে Sophos Firewall email solution এখন outdated। Simple scenarios-এ এখনও সাহায্য করতে পারে, কিন্তু Sophos সত্যিই যে direction-এ invest করছে সেটি নয়। Sophos customers-কে বরং Sophos Central Email বা Sophos Email Plus-এর দিকে নিতে চায়। Technically এটি understandable, কারণ modern email security আজ M365, API integration, BEC detection, post-delivery remediation এবং cloud workflows-এ থাকে। Price-wise কিন্তু এটি আবার “firewall-এ তো ছিলই” model-এর চেয়ে বেশি expensive।

আমি এ নিয়ে আলাদা করে Sophos Email Plus নিয়ে লিখেছি। এই তুলনার জন্য short version যথেষ্ট: Sophos Firewall-এ Palo Alto-র চেয়ে বেশি email functionality আছে, কিন্তু Sophos কেনার main reason হিসেবে আজ এটি থাকা উচিত নয়।

Palo Alto এখানে clear separation রাখে। NGFW কোনো email-security appliance নয়। Email security আলাদা products এবং integrations দিয়ে আসে। Enterprise perspective থেকে এটি cleaner, কিন্তু SME perspective থেকে বেশি expensive এবং কম integrated।

আমার মূল্যায়ন: আজ serious email security নতুন করে plan করলে আমি firewall দিয়ে decision নিতাম না। M365 Defender, Proofpoint, Mimecast, Sophos Central Email বা অন্য modern cloud solution evaluation-এ নিন। Firewall support করতে পারে, কিন্তু mail security-র heart হওয়া উচিত নয়।

Central Management

Sophos Central অন্যতম প্রধান কারণ, কেন আমি দৈনন্দিন কাজে Sophos-কে মূলত পছন্দ করি। Firewalls দেখা, backups, firmware, alerts, Central Reporting, SD-WAN status, group assignment এবং firewall management-এ jump করা সহজ। ছোট team-এর জন্য এটি valuable।

কিন্তু: Sophos Central firewalls-এর ক্ষেত্রে বহু বছর ধরে solid basic toolkit-এ বেশি আটকে থাকে। Simple standards distribute করা যায়, individual objects-ও। কিন্তু এটি যখন multiple firewalls জুড়ে real policy governance হতে যায়, dependencies, exceptions, review এবং traceable diffs সহ, তখন কাজ awkward হয়ে যায়। Group configurations সাহায্য করে, কিন্তু Panorama replacement নয়। Practical complex multi-firewall setups-এ এটি অনেক সময় real relief-এর বদলে headache বাড়ায়।

Palo Alto-র Panorama এবং এখন Strata Cloud Manager দিয়ে professional story বেশি mature। Device Groups, Templates, Template Stacks, Pre এবং Post Rules, central commits, policy inheritance, versioning, log integration এবং বড় rollout models অনেক বেশি mature। Strata Cloud Manager Palo Alto-কে আরও cloud-based management এবং operations direction-এ নিয়ে যায়।

Downside: এটি complex এবং costs। Palo Alto এমন platform নয়, যেটি side task হিসেবে একটু central manage করা যায়। শেখা এবং clean operation দরকার। কিন্তু তা করলে management model পাওয়া যায়, যেখানে Sophos firewalls বর্তমানে পৌঁছায় না।

আমার কাছে critical point এখনও Config Studio। Tool useful, কিন্তু প্রশ্নটা আরও জোরালো করে: এই functions Central বা WebAdmin-এ native নয় কেন? Palo Alto বহু বছর ধরে তার management layer-এ ঠিক এই ধরনের change, template এবং policy workflows রেখেছে। Sophos meanwhile exported Entities.xml files ঘিরে browser tool বানাচ্ছে। Audit-এর জন্য okay, modern firewall administration-এর জন্য আমার ideal নয়।

Logging এবং Reporting

Logging এমন category, যা sales conversation-এ প্রায়ই ভুলভাবে দেখানো হয়।

Sophos usable on-box logging এবং reporting দেয়। Quick analyses, web reports, user evaluations এবং typical daily questions-এর জন্য এটি pleasant। কিন্তু appliance নিজে months-long forensics with large log volume পরিষ্কারভাবে বহনের জন্য designed নয়। এজন্য Sophos Central Firewall Reporting আছে। Approach ভালো, কারণ সহজ এবং নিজস্ব log infrastructure লাগে না। কিন্তু এটি cloud-only, firewall বা Central account অনুযায়ী license করতে হয় এবং extra cost। Public পুরোনো Sophos information CFR Advanced-এর entry হিসেবে 100 GB প্রতি বছর 119 USD বলেছিল; current prices সবসময় partner দিয়ে verify করা উচিত। Fact হলো: “reporting included” শুধু একটি point পর্যন্ত সত্য।

Xstream-এ limited Central Reporting functions আছে এবং নির্দিষ্ট bundles-এ ৩০ দিন থাকে, কিন্তু এক বছর retention, extra storage blocks বা multiple firewalls দীর্ঘ সময় evaluate করতে চাইলে এটি separate cost factor। Technically okay, কিন্তু TCO-তে honestভাবে রাখতে হবে।

Palo Alto-তে local ACC, Traffic, Threat, URL এবং System logs আছে, সঙ্গে ৪০টির বেশি predefined reports এবং custom reports। Serious retention, correlation এবং central evaluation-এর জন্য শেষ পর্যন্ত Panorama Log Collectors বা Strata Logging Service লাগে। এটি capable, better scale করে এবং বড় SOC models-এর সঙ্গে fit করে। কিন্তু এখানেও rule একই: খরচ আছে এবং clean planning দরকার।

আমার মূল্যায়ন: ছোট ও মাঝারি দৈনন্দিন operation-এ Sophos দ্রুত usable। বড় log এবং retention requirements-এ Palo Alto better architecture, কিন্তু তার জন্য pay করতে হয়। Palo Alto কিনে log strategy না রাখলে, আপনি অর্ধেক platform কিনছেন।

API এবং Automation

এখানেই gap সবচেয়ে clear।

Palo Alto automation-এর জন্য অনেক stronger। PAN-OS-এর APIs আছে, Terraform providers, Ansible collections, SDKs, Dynamic Address Groups, Panorama workflows এবং এমন ecosystem আছে, যা NetOps এবং SecOps teams বহু বছর ধরে ব্যবহার করছে। Firewall configurations CI/CD, GitOps বা Infrastructure as Code-এ আনতে চাইলে Palo Alto-তে অনেক বেশি substance পাওয়া যায়।

Sophos-এর APIs আছে, কিন্তু firewall automation তুলনায় পুরোনো এবং কম elegant লাগে। XML-heavy world কাজ করে, কিন্তু ২০২৬ সালে আর modern লাগে না। Config Studio API বা curl output তৈরি করতে পারে, সেটি useful, কিন্তু এটাও ইঙ্গিত করে যে আসল API এবং change workflow যেখানে থাকা উচিত, সেখানে নেই।

Sophos নিজেই বলে নতুন v22 architecture future full RESTful APIs-এর foundation। এটি interesting, কিন্তু আজ ready advantage নয়। Roadmap current operational capability replace করে না।

আমার recommendation: আপনার team automation serious নিলে Palo Alto পরিষ্কারভাবে জেতে। Sophos automate করা যায়, কিন্তু আজ আমি এটিকে IaC-first firewall platform বলতাম না।

Performance

Performance বিপজ্জনক comparison field, কারণ প্রায় সব vendor এমন numbers দেখায়, যেগুলো real environment-এর সঙ্গে শুধু roughly related। গুরুত্বপূর্ণ হলো না কোন vendor datasheet-এ highest best-case throughput দেয়। গুরুত্বপূর্ণ হলো আপনার policies, traffic, TLS ratio, logs এবং sessions দিয়ে কী ঘটে।

Palo Alto high performance classes-এ খুব strong। Platform constant security inspection, App-ID, Threat Prevention এবং central models-এর জন্য designed। Decryption এবং IPS সত্যিই গুরুত্বপূর্ণ হলে বড় environment-এ Palo Alto-কে আমি খুব seriousভাবে নিতাম। তবে dimensioning সঠিক হতে হবে এবং ভাবা যাবে না যে সবচেয়ে ছোট PA box সব security subscriptions নিয়ে হঠাৎ datacenter protect করবে।

Sophos-এর price-performance ratio ভালো। অনেক mid-market setups-এ Sophos দিয়ে অনেক throughput, অনেক functions এবং প্রায়ই অনেক better commercial terms পাওয়া যায়। Sophos discount এবং bundle strategy এটিকে economically attractive করতে পারে। কিন্তু cleanly distinguish করতে হবে: Flow Processor সহ XGS hardware Azure বা AWS-এ virtual Sophos Firewall-এর মতো নয়। সেখানে CPU, cloud NIC, instance type, architecture এবং sizing count করে। Hardware offload সেখানে argument নয়।

দুই vendor-এর ক্ষেত্রেই আমি real pilot চালাতাম। শুধু speedtest নয়। TLS Inspection on, IPS on, Web Policies on, Logging on, large downloads, Teams, SaaS, updates, VPN, HA failover এবং কিছু broken applications, যেগুলো শুধু real users-এর কাছে দেখা যায়। তখন দ্রুত বোঝা যায় datasheet সাহায্য করেছে, নাকি শুধু সুন্দর ছিল।

HA এবং Stability

দুই vendor-ই HA পারে। দুইজনই Active/Passive পারে। দুইজনই certain scenarios-এ Active/Active পারে। আর দুইজনের ক্ষেত্রেই Active/Active আমি খুব consciousভাবে ব্যবহার করতাম।

Palo Alto HA enterprise-এ well understood। Active/Passive standard path, Active/Active বরং special case। Documentation পরিষ্কার বলে কী synchronize হয় এবং কী হয় না। বড় environment-এর জন্য এটি advantage, কারণ established designs, runbooks এবং partner experience অনেক আছে।

Sophos HA configure করা সহজ এবং অনেক setup-এ stable, কিন্তু upgrades নিয়ে আমি এখন বেশি cautious। Sophos documentation clear limits দেয়: VPN traffic, proxy traffic, UDP, ICMP, multicast এবং broadcast-এর জন্য session failover নেই। Active/Active সবকিছু load-balance করে না, আর এমন details operation-এ গুরুত্বপূর্ণ। SFOS v22 দিয়ে self-healing HA functions এসেছে, ভালো step। একই সঙ্গে v21.5 থেকে v22 phase-এ যথেষ্ট bugs ছিল, তাই productive clusters আমি clean test plan ছাড়া update করতাম না।

দুই vendor-এর জন্য আমার approach একই: lab-এ HA recreate, upgrade paths check, failover test, VPNs observe, logs compare এবং clear rollback plans রাখা। বড় designs-এ Palo Alto আমাকে বেশি calm করে। Sophos সহজ, কিন্তু এখন প্রতিটি major release-এ আমি আরও detail-এ তাকাতাম।

Licensing এবং Costs

Costs-এ Sophos সাধারণত বিক্রি করা সহজ, আর requirements যথেষ্ট high হলে Palo Alto justify করা সহজ।

Sophos-এর Standard Protection, Xstream Protection এবং add-ons সহ comparatively simple model আছে। Perfect নয়, কিন্তু Palo Alto-র চেয়ে সাধারণত বেশি understandable। একই সঙ্গে Sophos channel-এ কখনও discount retailer-এর মতো আচরণ করে, যেখানে প্রতিটি product কোনো না কোনো promo-তে থাকে। 99 percent hardware promos, bundle discounts, special campaigns, trade-ins, migration offers - product serious হলেও effect সবসময় serious লাগে না। Customers-এর জন্য financially pleasant, কিন্তু list prices প্রায় meaningless হয়ে যায়।

Palo Alto premium। Threat Prevention, Advanced Threat Prevention, Advanced URL Filtering, Advanced DNS Security, Advanced WildFire, GlobalProtect, SD-WAN, Strata Logging Service, Panorama বা Strata Cloud Manager - সত্যিই কী দরকার তার ওপর depending করে অনেক কিছু যোগ হয়। এর বদলে strong platform পাওয়া যায়। কিন্তু TCO cleanly calculate করতে হবে। Matching security subscriptions এবং log strategy ছাড়া Palo Alto box সাধারণত সেই product নয়, যা sales deck-এ বিক্রি হয়েছিল।

আমার মূল্যায়ন: Sophos অনেক customer-এর জন্য economically attractive এবং প্রায়ই সম্পূর্ণ যথেষ্ট। Palo Alto worth, যদি technical depth সত্যিই দরকার হয়। Customer যদি শুধু “একটি ভালো firewall” খোঁজে, Palo Alto প্রায়ই too expensive। Customer যদি strategic enterprise security platform খোঁজে, Sophos প্রায়ই too thin।

Support

Support fairভাবে judge করা কঠিন, কারণ experience concrete case, partner, country, support level এবং escalation path-এর ওপর heavily depend করে।

Palo Alto support আমি খুব hardভাবে judge করতে চাই না, কারণ আমার direct experience অনেক আগের। Projects এবং conversations থেকে যা নিই: Palo Alto TAC খুব deep হতে পারে, কিন্তু সেখানেও case এবং support level বড় factor। Complex problems-এ anyway দ্রুত long analyses, logs, tech-support files এবং reproduction questions আসে।

Sophos support আগে আমার দৃষ্টিতে কখনও সত্যিই খারাপ ছিল। এখন অনেক ভালো হয়েছে। তবুও অনেকটা নির্ভর করে কোন supporter পাওয়া যায় তার ওপর। কিছু case ভালো চলে, অন্যগুলো টেনে যায়। আর আমাদের company-তে support cases থাকলে সেগুলো প্রায়ই এত complex হয় যে anyway সময় লাগে। এটি necessarily শুধু Sophos-এর fault নয়, কিন্তু reality।

তাই আমার কাছে vendor support-এর পাশাপাশি partner-ও count করে। ভালো Palo Alto partner পার্থক্য তৈরি করতে পারে। ভালো Sophos partner-ও। Firewalls-এ first-level sales nice, কিন্তু emergency-তে এমন মানুষ দরকার, যে packet flow, logs, policy, NAT, VPN এবং vendor-specific quirks বোঝে।

MSP এবং partner suitability

এটি partly sales topic, কিন্তু শুধু তা নয়। Internal IT teams-ও benefit করতে পারে, যদি vendor tenants, groups, templates, standardization এবং repeatable rollouts ভালোভাবে model করে।

Sophos classic MSP এবং mid-market model-এ strong। Sophos Central Partner, Flex billing, tenant management, simple product bundles এবং firewalls, endpoint, email, ZTNA ও অন্যান্য products একই platform-এ দেখার option daily operation-এ attractive। অনেক ছোট ও মাঝারি customer সামলানো IT service providers-এর জন্য এটি real advantage।

Palo Alto partner এবং MSSP world-এও strong, কিন্তু upper segment-এ বেশি। Platform বেশি know-how, বেশি tooling এবং সাধারণত বড় projects দাবি করে। Strata Cloud Manager এবং Prisma models cloud operations ও multi-tenant direction-এ যাচ্ছে, কিন্তু entry barrier এখনও higher।

Internal IT-এর জন্য অর্থ হলো: ছোট team দিয়ে অনেক sites বা companies manage করলে Sophos দ্রুত manageable লাগে। Clear roles, SOC, Change Advisory, automation এবং partner support সহ বড় security team থাকলে Palo Alto ভালো fit।

দৈনন্দিন usability

Sophos দৈনন্দিন কাজে প্রায়ই friendly। GUI বেশি understandable, অনেক workflows visually clear, আর admin দ্রুত বুঝতে পারে কী ঘটছে। ঠিক এ কারণেই আমি সাধারণত Sophos নিয়ে কাজ করতে পছন্দ করি।

কিন্তু এই friendliness-এর সীমা আছে। বড় configurations-এ UI slow লাগে। কিছু lists যথেষ্ট flexible নয়। Bulk changes যেখানে থাকা উচিত সেখানে নেই। Central firewall group configurations সমস্যার শুধু একটি অংশ solve করে। আর Config Studio অনেক কিছু visible করে, কিন্তু modern native change experience-এর replacement নয়।

Palo Alto entry-তে কঠিন। UI dense, commit model অনেক admin-কে বিরক্ত করে, এবং কী করছেন জানতে হয়। কিন্তু environment বড় হলে product বেশি controlled লাগে। Commit, Candidate Config, audit, Panorama, Templates এবং Device Groups সবসময় দ্রুত নয়, কিন্তু methodical। বড় environment-এ click comfort-এর চেয়ে এটি বেশি গুরুত্বপূর্ণ।

আমার personal impression: Sophos সেই firewall, যা আমি ছোট admin team-কে দিতে বেশি পছন্দ করি। Palo Alto সেই platform, যা আমি mature security engineering team-কে দিতে বেশি পছন্দ করি।

Development speed এবং roadmap

এখানে Sophos নিয়ে আমার conclusion আরও critical।

Sophos SFOS v22 এবং v22 MR1 দিয়ে গুরুত্বপূর্ণ জিনিস দিয়েছে: Secure-by-Design, hardened kernel, Remote Integrity Monitoring, NDR extensions, Health Check, audit improvements, VPN fixes এবং macOS Sophos Connect improvements। এগুলো real। আমি এগুলো ছোট করে দেখাতে চাই না।

কিন্তু visible admin ergonomics খুব ধীরে evolve করছে। Admins বহু বছর ধরে যে জিনিসগুলো চান, সেগুলো দেরিতে আসে বা external tools-এ landing করে। Config Studio V2 আমার দৃষ্টিতে best example। এটি useful, কিন্তু side stage-এর মতো লাগে, যা আসলে core product হওয়া উচিত। Sophos Central এবং Firewall UI-এর বাইরে কোনো tool যদি configurations compare, edit এবং XML বা API/curl হিসেবে output করে, তাহলে আমি প্রশ্ন করি: এটি management workflow-এর direct অংশ নয় কেন?

Palo Alto strategically দ্রুত লাগে। Strata Cloud Manager, Prisma Access, ZTNA Connector, PAN-OS 12.1 support cycle, Advanced Threat Prevention, Advanced URL Filtering, Logging Service, automation - সেখানে অনেক movement আছে। এতে complexity এবং rebranding pain-ও আসে, সন্দেহ নেই। কিন্তু platform momentum বেশি মনে হয়।

২০২৬/২০২৭-এর জন্য Sophos থেকে আমার expectation পরিষ্কার: কম side tools, বেশি native integration। Modern REST API, Central-এ clean multi-firewall config workflows, better bulk changes, faster UI এবং major releases-এ কম regressions। Sophos এগুলো দিলে আমার judgement অনেক উন্নত হতে পারে। না দিলে strategic comparison-এ Palo Alto আরও দূরে যাবে।

কখন আমি Sophos বেছে নিতাম

আমি Sophos Firewall বেছে নিতাম, যদি:

- company ছোট থেকে মাঝারি হয়,

- Sophos Central বা Sophos Endpoint already set থাকে,

- team deep PAN-OS specialization build করতে না চায়,

- price-performance গুরুত্বপূর্ণ হয়,

- simple branch connectivity বা SD-RED helpful হয়,

- simple publishing-এর জন্য on-box WAF যথেষ্ট হয়,

- Web Protection এবং Reporting দ্রুত usable হওয়া দরকার হয়,

- operation architecture slide-এর চেয়ে বেশি pragmatic হতে হয়।

এমন environments-এ Sophos অনেক sense করতে পারে। আপনি understandable firewall, decent security functions, strong Central ecosystem এবং প্রায়ই ভালো commercial package পান। তবে accept করতে হবে যে API, central configuration control এবং enterprise change workflows Palo Alto level-এ নয়।

কখন আমি Palo Alto বেছে নিতাম

আমি Palo Alto বেছে নিতাম, যদি:

- App-ID এবং খুব granular Layer-7 control decisive হয়,

- Remote Access এবং ZTNA strategically important হয়,

- Prisma Access বা SASE anyway roadmap-এ থাকে,

- Panorama বা Strata Cloud Manager professionally operate করা যায়,

- long log retention এবং SOC integration গুরুত্বপূর্ণ হয়,

- Infrastructure as Code real goal হয়,

- অনেক teams, regions, sites বা compliance requirements থাকে,

- budget এবং know-how platform-এর সঙ্গে match করে।

আমার দৃষ্টিতে Palo Alto সহজভাবে “better firewall” নয়। এটি সেই environments-এর জন্য better platform, যারা এই depth সত্যিই ব্যবহার করতে পারে। Palo Alto কিনে শুধু হাতে গোনা কিছু port rules বানালে সম্ভবত বেশি টাকা দেওয়া হয়েছে।

Sophos কি সত্যিকারের Palo Alto alternative?

হ্যাঁ, কিন্তু সব জায়গায় নয়।

Mid-market-এ paloalto Alternative হিসেবে Sophos একেবারে legitimate। অনেক company-র Panorama world, Prisma project, highly granular App-ID policy বা complex log architecture দরকার নেই। তাদের দরকার reliable, understandable firewall, VPN, Web Protection, clean reporting এবং budget ভাঙবে না। এর জন্য Sophos প্রায়ই strong।

Enterprise hybrid mesh, SASE, cloud, SOC এবং IaC environment-এ Sophos কঠিন জায়গায় পড়ে। সেখানে Palo Alto Sophos-এর চেয়ে কম, architecture অনুযায়ী Fortinet, Check Point, Zscaler, Cloudflare, Netskope এবং অন্য platforms-এর সঙ্গে বেশি compete করে। Sophos সেখানে খেলতে পারে, কিন্তু rarely একই depth দেয়।

তাই সঠিক প্রশ্ন “Sophos না Palo Alto, কে জেতে?” নয়। সঠিক প্রশ্ন হলো: আপনার team-এর realistic operational maturity কী?

উপসংহার: Palo Alto platform, Sophos practice

এই তুলনায় আমার কাছে সবচেয়ে গুরুত্বপূর্ণ point: Palo Alto এমন product নয়, যেটি casually কেনা যায়। Palo Alto ঠিকভাবে operate করতে চাইলে সেই operational discipline-ও আনতে হবে। App-ID maintain করতে হবে। User-ID ঠিক থাকতে হবে। Decryption exceptions এবং acceptance চাই। Panorama বা Strata Cloud Manager design চাই। Logs-এর retention strategy চাই। আর প্রতিটি subscription-এর real purpose থাকা উচিত।

এই prerequisites থাকলে ২০২৬-এ Palo Alto আমার কাছে stronger strategic platform। কারণ প্রতিটি function আলাদা করে better নয়, বরং policy, remote access, logging, automation এবং app control মিলিয়ে খুব mature লাগে। Enterprise teams-এর জন্য এটি সহজ initial configuration-এর চেয়ে বেশি valuable।

তবুও Sophos আমার কাছে “ছোট solution” নয়। অনেক mid-market environment-এ Sophos বেশি sensible decision, কারণ platform দ্রুত productive হয়, price-wise ভালো fit করে এবং কম specialist knowledge চায়। ঠিক সেই কারণেই আমি personally এখনও Sophos camp-এর দিকে। কিন্তু আমার trust আর unconditional নয়। External configuration path হিসেবে Config Studio, slow Central development এবং recent releases-এর bug density real warning lights।

২০২৬-এর জন্য আমার recommendation তাই বেশ clear: Sophos, যদি operation simplicity, price-performance, Central এবং mid-market reality maximum enterprise depth-এর চেয়ে বেশি গুরুত্বপূর্ণ হয়। Palo Alto, যদি firewall একটি বড় security architecture-এর অংশ হয়, যেখানে app control, Prisma, Panorama/Strata, logging, SOC এবং automation আছে।

আমি ২০২৭-এ situation আবার update করব। Sophos যদি Central, API, config workflows এবং stability-তে visibly catch up করে, সেটি ঢুকবে। Palo Alto যদি licensing, complexity বা support আরও complicate করে, সেটিও ঢুকবে। এই market খুব দ্রুত বদলায়; conclusion চিরদিন freeze করে রাখার মতো নয়।

পরের বার পর্যন্ত,

তোমাদের Joe

FAQ

Sophos নাকি Palo Alto: mid-market-এর জন্য কোনটি ভালো fit?

Sophos কি Palo Alto alternative?

VPN এবং ZTNA-তে কে ভালো?

২০২৬-এ কোন Sophos Firewall অভিজ্ঞতা গুরুত্বপূর্ণ?

কোন firewall বেশি secure: Sophos নাকি Palo Alto?

উৎস

Sophos Firewall v22 security enhancements এবং Sophos Firewall v22 MR1

CVE-2024-12727, CVE-2024-12728 এবং CVE-2024-12729 নিয়ে Sophos Security Advisory

Palo Alto Networks Security Advisory CVE-2024-3400, CVE-2024-0012, CVE-2025-0108 এবং CVE-2025-0111

Palo Alto Networks App-ID, Advanced Threat Prevention এবং Advanced URL Filtering

Palo Alto Networks Panorama, Strata Cloud Manager এবং Strata Logging Service

Palo Alto Networks ZTNA Connector, SD-WAN for NGFW এবং Terraform for PAN-OS

Sophos WAF documentation, Sophos Central Firewall Reporting এবং Sophos Firewall HA operation