Sophos vs Palo Alto 2026: какой файрвол выбрать?

Содержание

Тот, кто ищет Sophos vs Palo Alto, обычно стоит не просто перед вопросом, у какого устройства красивее список функций. На самом деле речь об операционной модели. Хочу ли я файрвол, который небольшая или средняя команда быстро понимает и легко вписывает в существующий мир Sophos Central? Или мне нужна платформа безопасности, где App-ID, User-ID, Panorama, Strata Cloud Manager, Prisma Access, логирование и автоматизация собираются в корпоративный конструктор?

Поэтому в сравнении Sophos Firewall vs Palo Alto речь не о двух одинаковых продуктах с разными логотипами. Это две разные школы мышления. Sophos больше похож на интегрированный инструмент безопасности для админов, которые хотят делать как можно больше из одной платформы. Palo Alto больше похож на точный корпоративный инструмент: мощный, дорогой, методичный, иногда тяжеловесный, но в правильных руках чрезвычайно устойчивый.

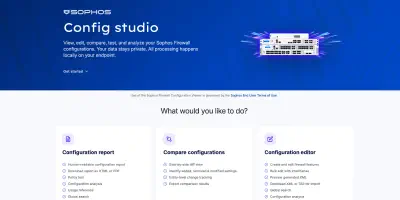

Моя исходная позиция при этом не нейтральна в смысле полной отстраненности. Я охотно работаю с Sophos Firewalls, потому что многие вещи в повседневной эксплуатации расположены логично и потому что Sophos в классических сетях среднего бизнеса часто сильно снижает трение. Одновременно я замечаю, что терпения к Sophos у меня становится меньше. У файрвола хорошая база, но центральные администраторские темы развиваются слишком долго. Если анализ, сравнение и теперь даже изменения конфигурации уходят во внешний браузерный инструмент вроде Config Studio , это удобно, но это также тревожный сигнал. Такие рабочие процессы должны жить в Sophos Central или прямо в интерфейсе файрвола. Вместе с текущими багами Sophos Firewall в v21.5 до v22 у меня сейчас появляется больше скепсиса, чем я ожидал два года назад.

На Palo Alto я смотрю иначе. Я вижу там не столько «дружелюбный файрвол», сколько систему, которая заставляет работать по четким процессам: Candidate Config, Commit, зоны, NAT-поток, Security Profiles, иерархия политик в Panorama, архитектура логирования. Это может раздражать. Но именно эта строгость в больших средах часто становится преимуществом.

Главный вопрос не в том, Sophos или Palo Alto, а в том, насколько зрелая эксплуатация реально по силам вашей команде.

Краткий ответ: все упирается в зрелость

Когда компания покупает Palo Alto, она покупает не только файрвол. Она покупает возможность очень детально управлять сетевым доступом по приложениям, пользователям, устройствам, профилю угроз и центральной политике. Это имеет смысл, если команда действительно использует такую глубину. Для регулируемых сред, больших наборов правил, SASE-стратегии, Prisma Access, долгого хранения логов, API-автоматизации и четкого управления изменениями Palo Alto чаще всего сильнее.

Sophos играет иначе. Его ценность скорее в другом: быстрее выйти в продуктив, меньше стресса с консолями в среднем сегменте, более понятные правила, полезные встроенные функции, сильная привязка к Central и часто заметно более приятное соотношение цены и результата. Sophos не является «маленьким» решением, но он сильнее оптимизирован под то, чтобы небольшая команда могла эксплуатировать его без собственной специализации по Palo Alto.

Моя тенденция на 2026 год: если в среднем сегменте нужна альтернатива Palo Alto, Sophos стоит серьезно протестировать. Если нужна долгосрочная корпоративная платформа безопасности со зрелой автоматизацией, путем к ZTNA/SASE и глубоким App-контролем, выбор гораздо чаще будет падать на Palo Alto.

Это не романтический вопрос симпатии к производителю. Это скорее вопрос зрелости: сколько инженерии безопасности ваша команда действительно может и хочет вести?

На что я смотрю в этом сравнении

Для Palo Alto классической матрицы цена/функции недостаточно. Решающий пункт не только производительность или цена, а вопрос, будет ли платформа эксплуатироваться дисциплинированно. Плохо обслуживаемая среда Palo Alto быстро становится дорогой и сложной. Хорошо обслуживаемая среда Palo Alto, наоборот, может очень чисто масштабироваться годами.

Поэтому я особенно смотрю на такие пункты:

- Модель политик: команда действительно работает с App-ID, User-ID и Security Profiles или только с портами?

- Процесс изменений: помогает Candidate Config плюс Commit или тормозит команду?

- Удаленный доступ: достаточно классического VPN или GlobalProtect/Prisma Access стратегически важны?

- Логирование: есть Panorama, Log Collector или Strata Logging Service или только локальные логи?

- Автоматизация: используются APIs, Terraform, Ansible и динамические объекты?

- Эксплуатационные расходы: полностью ли посчитаны подписки, логирование, управление и поддержка?

- Знания команды: есть ли кто-то, кто действительно понимает PAN-OS?

На Sophos я смотрю иначе: насколько далеко можно зайти с Central, как быстро изменения остаются понятными, сколько платформа экономит в повседневной работе и в какой момент из-за нехватки глубины, медленного интерфейса или внешних вспомогательных инструментов становится тяжело?

Быстрое сравнение

| Область | Sophos Firewall | Palo Alto Networks NGFW | Моя оценка |

|---|---|---|---|

| Архитектура безопасности | Xstream, FastPath, Secure-by-Design hardening в SFOS v22 | App-ID, User-ID, Content-ID, Single-Pass architecture | Palo Alto глубже в контроле приложений и контента, Sophos с v22 заметно подтянул защитное усиление платформы. |

| Правила и NAT | доступно, хорошо читается, NAT отдельно, но слаб в массовых рабочих процессах | очень методично, модель зон, NAT/Security разделены, сильная глубина политик | Sophos быстрее понять, Palo Alto чище масштабируется в сложных наборах правил. |

| VPN / ZTNA | Sophos Connect, SSL VPN, IPsec, Sophos ZTNA через Central | GlobalProtect, HIP, Prisma Access, ZTNA Connector | Palo Alto цельнее в удаленном доступе и Enterprise-ZTNA, Sophos проще для классических setups. |

| SD-WAN | надежно для среднего сегмента, SD-RED силен для простых филиалов | NGFW SD-WAN, Prisma SD-WAN, более сильная enterprise-история | Sophos часто достаточно, Palo Alto выглядит зрелее в больших WAN-дизайнах. |

| Web / IPS / TLS | хорошая Web Protection, DPI, TLS 1.3, Xstream-offload на hardware | Advanced URL Filtering, Advanced Threat Prevention, WildFire, очень глубокие политики | Sophos прагматичен, Palo Alto сильнее в web security верхнего уровня. |

| WAF | интегрированная Web Server Protection с понятными ограничениями | нет классической on-box WAF на NGFW, скорее Prisma/WAAS или выделенная WAF | Sophos выигрывает для простых публикаций, настоящая AppSec должна обсуждаться с выделенными WAF. |

| E-Mail Security | модуль на файрволе есть, но стратегически устарел | не базовая функция файрвола, отдельные продукты для E-Mail Security | У Sophos больше прямо на устройстве, но инновации давно ушли в Central или специализированные решения. |

| Центральное управление | Sophos Central прост, но управление конфигурациями файрволов остается ограниченным | Panorama и Strata Cloud Manager мощнее, но сложнее и дороже | Sophos выигрывает в простоте, Palo Alto в профессиональном масштабировании. |

| Логирование / Reporting | локально полезно, Central Reporting только в cloud, Advanced стоит отдельно | локальные отчеты, Panorama, Log Collectors, Strata Logging Service | Sophos быстрее приносит пользу, Palo Alto лучше для больших моделей хранения и SOC. |

| API / Автоматизация | XML-/API-процессы, SDK, Config Studio как вспомогательный путь | PAN-OS API, Terraform, Ansible, Panorama workflows | Palo Alto явно выигрывает в Infrastructure as Code. |

| Расходы | часто сильные скидки, хорошее соотношение цены и результата, но promo-культура иногда выглядит дешево | premium-цена, много подписок, сильная платформа | Sophos реалистичнее для многих бюджетов, Palo Alto должен действительно раскрывать свою ценность. |

| Roadmap | сильный hardening, но медленная администраторская эргономика | высокая динамика платформы вокруг Strata, Prisma и PAN-OS | Palo Alto стратегически выглядит быстрее, Sophos нужно подтягивать core-продукт. |

Архитектура безопасности: Xstream против App-ID

В архитектуре безопасности разница между производителями видна очень ясно.

Palo Alto сильно построил свою идентичность вокруг App-ID, User-ID и Content-ID. Файрвол должен видеть не только порты и IP, а приложения, пользователей, функции, риски и контент. Это больше, чем маркетинг. Именно App-ID на практике является сильным аргументом, потому что политики не должны просто разрешать «tcp/443 в интернет», а могут контролировать конкретные приложения и иногда даже функции внутри приложений. Вместе с User-ID и контекстом устройства получается очень гранулярный policy-подход.

Sophos подходит к теме иначе. Xstream-архитектура объединяет DPI engine с FastPath offloading. На XGS hardware Xstream Flow Processor может ускорять определенные потоки после первоначальной оценки. С SFOS v22 Sophos дополнительно многое сделал под капотом: hardened Linux kernel 6.6+, более сильная изоляция процессов, контейнеризация сервисов вроде IPS, Remote Integrity Monitoring через встроенный XDR Linux sensor, Health Check и self-healing-подходы для HA.

Это важно, потому что Sophos пытается не просто дать «больше функций», а сделать сам файрвол труднее атакуемым. Особенно после последних лет, когда устройства на периметре в целом стали предпочтительной целью атакующих, это не приятная мелочь, а настоящий архитектурный пункт.

И все же: по глубокой App- и Content-контролю Palo Alto, на мой взгляд, остается впереди. У Sophos есть интересный контраргумент в виде Synchronized App Control, если используется Sophos Endpoint. Тогда firewall через Security Heartbeat лучше знает, какой процесс на клиенте создает трафик. В реальных средах это может быть очень полезно. Но без Sophos Endpoint это преимущество исчезает, и тогда Palo Alto с App-ID обычно точнее и последовательнее.

Моя оценка: Sophos с SFOS v22 сделал очень хороший шаг в Secure-by-Design и hardening платформы. Но Palo Alto по-прежнему сильнее, если файрвол задуман как высокогранулярная система Layer-7 enforcement в enterprise.

Security Advisories и дисциплина обновлений

Файрволы стоят на краю сети. Это делает их ценными для защитников и привлекательными для атакующих. Поэтому при решениях о покупке я сейчас сильнее смотрю на Security Advisories и процессы обновления, чем раньше.

Для Palo Alto CVE-2024-3400 стала серьезным переломным моментом. Уязвимость затрагивала GlobalProtect в определенных конфигурациях PAN-OS, имела CVSS 10.0 и, по данным Palo Alto, была обнаружена в production. CISA тогда активно предупреждала об эксплуатации в реальных атаках. Позже добавились темы management interface вроде CVE-2024-0012, CVE-2024-9474, CVE-2025-0108 и CVE-2025-0111, где Palo Alto сам документировал попытки эксплуатации или статус атак. Здесь важна оговорка: многие из этих рисков сильно зависят от того, доступны ли management interfaces неправильно или слишком широко. Но именно это в реальных сетях, к сожалению, случается чаще, чем на архитектурных схемах.

У Sophos тоже были критические CVE для файрвола, в том числе advisory за декабрь 2024 года по CVE-2024-12727, CVE-2024-12728 и CVE-2024-12729. В advisory Sophos пишет, что для затронутых версий были предоставлены hotfixes и что автоматическая установка hotfix включена по умолчанию. Sophos также указывает, что на тот момент эксплуатации не наблюдалось. Исторически, однако, у Sophos тоже были активно эксплуатируемые уязвимости, о которых не стоит забывать.

Операционная разница лежит в patch-модели. Автоматические hotfixes Sophos без классической боли firmware-upgrade в серьезном случае являются большим плюсом. Palo Alto работает более классически: hotfix-версии, окна обслуживания, reboots и HA-failover. Это не автоматически хуже, но требует более дисциплинированных эксплуатационных процессов.

Мой take: у Palo Alto в последние годы были публично заметные и жесткие инциденты на периметре. У Sophos тоже есть критические уязвимости, но он набирает очки за hotfixing и прозрачность вокруг Secure-by-Design. В обоих случаях действует одно: никакого WAN-management, MFA везде, admin-доступы сильно ограничить, подписаться на advisories и не откладывать upgrades месяцами.

Firewall rules и NAT

В повседневной работе многое решается на уровне правил и NAT. Здесь Sophos приятнее читать, а Palo Alto чище моделировать.

Rules в Sophos для многих админов интуитивны: source, destination, service, zone, user, Web Policy, IPS, Application Control, logging. NAT начиная с SFOS v18 чисто отделен от firewall rules. Для типичных DNAT-, SNAT- и hairpin-сценариев это хорошо понятно. Когда я ищу разрешение для сервера, в Sophos я чаще быстрее нахожу то, что нужно.

Palo Alto концептуально требовательнее. Security Policies и NAT Policies строго разделены. NAT-логика с pre-NAT- и post-NAT-взглядом сначала многим админам непривычна. Плюс добавляются модель зон, App-ID, Service, URL Categories, Security Profiles, Decryption Policies, Pre- и Post-Rules в Panorama, Template Stacks и Device Groups. Это больше мыслительной работы, но в больших средах также больше структуры.

Palo Alto сильнее заставляет проектировать аккуратно. Sophos позволяет работать быстрее, но именно эта прямота иногда становится слабостью в больших наборах правил. Массовые изменения, клонирование NAT, затененные правила, использование объектов и diffs изменений в 2026 году должны быть намного лучше прямо в файрволе или в Sophos Central. То, что сегодня для этого все чаще смотрят на Config Studio, для меня не признак зрелости продукта, а симптом.

Моя рекомендация: если у вас несколько сотен правил и небольшая команда, Sophos, вероятно, продуктивнее. Если нужны много команд, несколько площадок, governance и наследование политик, Palo Alto с Panorama или Strata Cloud Manager долгосрочно профессиональнее.

VPN, ZTNA и Remote Access

Удаленный доступ в этом сравнении особенно интересен, потому что производители приходят к нему с разных сторон.

У Palo Alto есть очень зрелая Remote-Access-платформа GlobalProtect. Always-On, Pre-Logon, HIP checks, Device Posture, User-ID integration и мост к Prisma Access являются сильными аргументами. Кто хочет строить Enterprise Remote Access, найдет у Palo Alto очень полную модель. Цена за это — сложность и лицензирование. GlobalProtect не является просто «VPN включен и готов», если действительно использовать продвинутые функции.

Sophos с Sophos Connect предлагает классический удаленный доступ через IPsec и SSL VPN. Для многих сред этого полностью достаточно. С SFOS v22 MR1 появилась поддержка SSL VPN для Sophos Connect 2.0 на macOS, одновременно был удален legacy Remote Access IPsec. С точки зрения безопасности это правильно, но операционно это явная точка миграции. Кто эксплуатирует старые Sophos-setups, должен внимательно проверить это до обновления.

В ZTNA Palo Alto выглядит сильнее, когда речь об enterprise-архитектурах. Prisma Access, ZTNA Connector и комбинация User-ID, App-ID и Device-ID стратегически очень цельны. Sophos ZTNA проще и хорошо расположен в Sophos Central, но ощущается менее глубоким и менее завершенным. Для многих mid-market-сценариев Sophos ZTNA все равно привлекателен, потому что не нужно сразу запускать большой SASE-проект.

Мой вывод по удаленному доступу: Sophos проще и для классических администраторских команд часто быстрее становится продуктивным. Palo Alto сильнее, если Remote Access, ZTNA, Device Posture и SASE являются частью долгосрочной Zero-Trust-архитектуры.

SD-WAN

В SD-WAN вопрос такой: мне нужно «достаточно хорошо» или WAN-дизайн как стратегическая платформа?

Sophos умеет типичные вещи: SD-WAN routes, gateway monitoring, выбор на основе производительности, VPN orchestration через Central, SD-RED для очень простых подключений филиалов и центральный обзор соединений. Именно SD-RED является настоящим практическим аргументом. Для маленьких удаленных офисов, retail, простых филиалов или технических площадок очень удобно, когда человеку на месте по сути нужно только подключить устройство.

Palo Alto сильнее, когда WAN становится крупнее и требовательнее. SD-WAN for NGFW, Prisma SD-WAN, Prisma Access как backbone, управление на основе приложений, центральная политика, QoE и масштабные branch-модели выглядят в корпоративном контексте зрелее. Но это также дороже и менее низкопорогово.

Я бы не называл Sophos слабым. Многим компаниям не нужен сверхсложный SD-WAN. Если цель — чисто эксплуатировать две интернет-линии, несколько VPN, приоритеты SaaS и branch failover, Sophos часто достаточно. Но если вы моделируете 80 площадок, несколько регионов, cloud hubs, Prisma Access и дифференцированные пути приложений, я бы явно предпочел Palo Alto.

Web Protection

Sophos Web Protection в повседневной работе хорошо понятен. Вы довольно быстро проходите через категории, exceptions, HTTPS decryption, контекст пользователя и protection profiles, не проектируя для этого отдельный policy-framework. Это хорошо подходит командам, которые хотят чисто вести web security, не превращая каждую policy в маленький исследовательский проект.

Palo Alto идет глубже. Advanced URL Filtering использует inline- и cloud-based detection, Palo Alto тесно объединяет web control с App-ID, User-ID, DNS Security, Advanced Threat Prevention и WildFire. Это особенно сильно при phishing, быстро меняющихся domains, неизвестных URLs и более тонких controls. Зато многое зависит от подписок и чистого дизайна.

Важно: Web Protection без TLS Inspection становится все менее показательной. Оба производителя могут инспектировать TLS 1.3. Обоим нужны exceptions. Оба сталкиваются с QUIC, HTTP/3, SaaS-исключениями, banking, health portals, certificate pinning и требованиями защиты данных. Я бы здесь никогда не решал по datasheet. Я бы провел pilot с настоящими клиентами, настоящими браузерами и настоящими бизнес-приложениями.

Моя оценка: Sophos лучше для простых и хорошо администрируемых Web Policies. Palo Alto сильнее, если Web Security является дисциплиной верхнего уровня с контекстом приложений, inline ML, DNS Security и привязкой к SOC.

IPS и TLS Inspection

С IPS и TLS Inspection нужно очень осторожно относиться к цифрам производителей. Datasheets редко показывают вашу реальность. Решающим является не максимальный throughput файрвола, а реальная смесь TLS decryption, IPS, URL Filtering, App Control, логирования, размеров пакетов, concurrent sessions, SaaS, updates и видеотрафика.

Palo Alto здесь архитектурно очень силен. Single-Pass, App-ID, Security Profiles, Advanced Threat Prevention, WildFire, Advanced URL Filtering и четкое разделение App-ID throughput и Threat Prevention throughput делают sizing прозрачнее. Если бы мне нужно было проектировать среду с высокой decryption-нагрузкой и сильным security profile, Palo Alto вызывал бы у меня больше доверия, если есть бюджет и знания.

Sophos XGS во многих реальных сценариях среднего сегмента тоже может показывать очень хорошую производительность. Xstream Flow Processor помогает на hardware appliances, а DPI engine уже не является старым multi-pass UTM stack. Но здесь есть важный пункт, который часто упускают: все больше файрволов работают виртуально, в Azure, AWS или как software appliance. Там нет физического Xstream Flow Processor. Sophos, правда, пишет, что архитектура не зависит от custom ASICs и работает также на general-purpose CPUs. Но конкретное hardware-offload-преимущество XGS appliances в виртуальных средах исчезает.

Поэтому я не думаю, что Sophos долгосрочно может слишком сильно держаться за hardware-NPU-историю. Cloud- и virtual deployments становятся важнее, и там CPU sizing, архитектура, parallelization, логирование и хорошие policy designs не менее важны.

По соотношению цены и результата Sophos часто выглядит лучше. Особенно если клиенту не нужен абсолютный high-end, у Sophos часто можно получить много файрвола за деньги. Palo Alto дороже, но в требовательных сценариях технически может оправдать эту доплату. Нужно только действительно в ней нуждаться.

WAF

У Sophos на файрволе есть интегрированная Web Server Protection. Для многих классических публикаций это практично: reverse proxy, WAF rules, templates, protection profiles, authentication, SNI и простые сценарии публикации web servers. Для небольших и средних сред это может заметно упростить эксплуатацию.

Но нужно оставаться честным: Sophos WAF не является современной enterprise WAF. Документация называет четкие ограничения, среди них IPv4 focus, максимум 60 WAF rules, отсутствие WebDAV и отсутствие поддержки версий Exchange новее 2013. Для Nextcloud, сложных APIs, bot management, современных WAAP use cases или высококритичных web platforms я бы не выбирал on-box firewall WAF как основную защиту.

У Palo Alto на классической NGFW нет сопоставимой on-box WAF. В более широком портфеле Palo Alto есть app- и cloud-security-функции, подходы Prisma Cloud WAAS/WAAP и другие строительные блоки. Но это не то же самое, что «быстро собрать WAF-rule на файрволе».

Моя рекомендация: Sophos выигрывает, если вы хотите прагматично публиковать простые web servers. Для серьезной AppSec в обсуждение должны входить Cloudflare, F5, Imperva, Akamai, Prisma Cloud WAAS или выделенное WAF/WAAP-решение. Firewall WAF — это удобство, а не автоматически AppSec-стратегия.

E-Mail Security

E-Mail Security у Sophos я должен оценивать критично. Да, у Sophos Firewall есть E-Mail-модуль. Да, исторически для многих UTM-клиентов это было важным аргументом. Но уже не секрет, что эта функция на файрволе скорее просто существует рядом, чем стратегически модернизируется годами.

На мой взгляд, E-Mail-решение Sophos Firewall уже устарело. В простых сценариях оно еще может помочь, но это не направление, в которое Sophos действительно инвестирует. Sophos скорее хочет вести клиентов в сторону Sophos Central Email или Sophos Email Plus. Технически это понятно, потому что современная E-Mail Security сегодня живет в M365, API integration, BEC detection, post-delivery remediation и cloud workflows. По цене это, однако, снова заметно дороже, чем «ну это же было на файрволе».

Я уже отдельно писал про Sophos Email Plus . Для этого сравнения достаточно короткой версии: у Sophos больше E-Mail-функциональности на файрволе, чем у Palo Alto, но сегодня это не должно быть главной причиной покупать Sophos.

У Palo Alto разделение здесь яснее. NGFW не является E-Mail Security appliance. E-Mail Security приходит через отдельные продукты и интеграции. С корпоративной точки зрения это чище, но с точки зрения SMB это также дороже и менее интегрировано.

Моя оценка: если сегодня вы серьезно планируете новую E-Mail Security, я бы не решал это на уровне файрвола. Берите в оценку M365 Defender, Proofpoint, Mimecast, Sophos Central Email или другое современное cloud-решение. Файрвол может помогать, но он не должен быть сердцем почтовой безопасности.

Central Management

Sophos Central — одна из главных причин, почему Sophos в повседневной работе мне в целом нравится. Видимость файрволов, backups, firmware, alerts, Central Reporting, SD-WAN status, назначение групп и переход в управление файрволом доступны просто. Для небольших команд это ценно.

Но: в части файрволов Sophos Central уже много лет в основном предлагает добротный базовый набор, и именно на этом часто останавливается. Простые стандарты можно распространять, отдельные объекты тоже. Но как только из этого должна получиться настоящая policy governance по нескольким файрволам, с dependencies, exceptions, review и понятными diffs, становится неровно. Group configurations помогают, но это не замена Panorama. На практике в более сложных multi-firewall setups это часто приводит к большему числу головных болей, а не к настоящему облегчению.

У Palo Alto с Panorama и теперь Strata Cloud Manager история профессиональнее. Device Groups, Templates, Template Stacks, Pre- и Post-Rules, центральные commits, policy inheritance, versioning, log integration и крупные rollout models заметно зрелее. Strata Cloud Manager дополнительно сильнее ведет Palo Alto в сторону cloud-based management and operations.

Недостаток: это сложнее и стоит денег. Palo Alto — не платформа, которую можно немного централизованно администрировать между делом. Ее нужно учить и чисто эксплуатировать. Но если это делать, вы получаете management model, до которой Sophos для файрволов сейчас не дотягивается.

Самым критичным пунктом для меня остается Config Studio. Инструмент полезен, но он усиливает вопрос, почему эти функции не живут нативно в Central или WebAdmin. У Palo Alto такие change-, template- и policy-workflows уже много лет находятся в management layer. Sophos параллельно строит браузерный инструмент вокруг экспортированных файлов Entities.xml. Для audits это нормально, но для современной firewall administration это не мой идеал.

Logging и Reporting

Logging — одна из тех категорий, которые в sales-разговоре часто показывают неправильно.

У Sophos есть полезное on-box logging и reporting. Для быстрых анализов, web reports, user evaluations и типичных повседневных вопросов это приятно. Но сам appliance не предназначен для того, чтобы чисто нести многомесячную forensic с большим объемом логов. Для этого есть Sophos Central Firewall Reporting. Подход хороший, потому что он прост и не требует собственной инфраструктуры логирования. Но он cloud-only, лицензируется на файрвол или Central account и стоит отдельно. В старой публичной информации Sophos назывались 119 USD за 100 GB в год как начальная точка для CFR Advanced; актуальные цены всегда нужно проверять через партнера. Факт остается фактом: «Reporting просто входит» верно только до определенной границы.

С Xstream есть ограниченные Central Reporting functions и в некоторых bundles 30 дней, но если нужна retention на год, дополнительные storage blocks или длительная оценка нескольких firewalls, это становится отдельным cost factor. Технически это нормально, но честно должно попадать в TCO.

У Palo Alto локально есть ACC, Traffic-, Threat-, URL- и System Logs, а также более 40 predefined reports плюс custom reports. Но для серьезной retention, correlation и central analysis вы приходите к Panorama Log Collectors или Strata Logging Service. Это мощно, лучше масштабируется и подходит к большим SOC-моделям. Но и здесь действует одно: это стоит денег и должно быть аккуратно спланировано.

Моя оценка: Sophos быстрее полезен в малой и средней повседневности. Palo Alto — лучшая архитектура для больших требований к логам и retention, но за это приходится платить. Кто покупает Palo Alto без log strategy, покупает только половину платформы.

API и автоматизация

Здесь дистанция самая заметная.

Palo Alto намного сильнее в автоматизации. У PAN-OS есть APIs, существуют Terraform providers, Ansible collections, SDKs, Dynamic Address Groups, Panorama workflows и экосистема, которой NetOps- и SecOps-команды пользуются годами. Кто хочет включить firewall configurations в CI/CD, GitOps или Infrastructure as Code, найдет у Palo Alto заметно больше содержания.

У Sophos есть APIs, но автоматизация файрвола в сравнении ощущается старше и менее элегантно. XML-heavy world работает, но в 2026 году уже не выглядит современно. То, что Config Studio может генерировать API- или curl-output, полезно, но это также подсказка, что настоящий API- и change-workflow находится не там, где должен.

Sophos сам говорит, что новая архитектура v22 является основой для будущих full RESTful APIs. Это интересно, но сегодня еще не является готовым преимуществом. Roadmap не заменяет текущую эксплуатационную пригодность.

Моя рекомендация: если ваша команда серьезно относится к автоматизации, Palo Alto явно выигрывает. Sophos можно автоматизировать, но сегодня я не назвал бы его IaC-first firewall platform.

Производительность

Производительность — опасное поле сравнения, потому что почти все производители показывают цифры, лишь приблизительно связанные с реальной средой. Важно не то, кто называет самый высокий best-case throughput в datasheet. Важно, что происходит с вашими политиками, вашим трафиком, вашей TLS-долей, вашими логами и вашими sessions.

Palo Alto очень силен в высоких классах производительности. Платформа рассчитана на постоянную security inspection, App-ID, Threat Prevention и central models. Особенно если decryption и IPS действительно важны, я бы очень серьезно рассматривал Palo Alto в больших средах. Но нужно правильно выбирать размер и не думать, что самая маленькая PA-box со всеми security subscriptions внезапно защитит datacenter.

У Sophos хорошее соотношение цены и результата. Во многих mid-market setups Sophos дает много throughput, много функций и часто заметно лучшие коммерческие условия. Особенно из-за discount- и bundle-стратегии Sophos это может быть экономически привлекательно. Но нужно четко различать: XGS hardware с Flow Processor — не то же самое, что виртуальная Sophos Firewall в Azure или AWS. Там важны CPU, cloud NIC, instance type, architecture и sizing. Hardware offload там не аргумент.

Я бы у обоих производителей проводил настоящий pilot. Не только speedtest. А TLS Inspection включен, IPS включен, Web Policies включены, логирование включено, большие downloads, Teams, SaaS, updates, VPN, HA failover и несколько сломанных applications, которые появляются только у настоящих users. Тогда быстро видно, помог datasheet или просто был красивым.

HA и стабильность

Оба производителя умеют HA. Оба умеют Active/Passive. Оба умеют Active/Active в определенных сценариях. И у обоих Active/Active я бы использовал только очень осознанно.

Palo Alto HA в enterprise хорошо понятен. Active/Passive — стандартный путь, Active/Active скорее special case. Документация ясно говорит, что синхронизируется, а что нет. Для больших сред это преимущество, потому что есть много established designs, runbooks и partner experience.

Sophos HA проще настроить, и во многих setups он стабилен, но с upgrades я стал осторожнее. Документация Sophos называет четкие ограничения: нет session failover для VPN traffic, proxy traffic, UDP, ICMP, multicast и broadcast. Active/Active не балансирует абсолютно все, и именно такие детали важны в эксплуатации. С SFOS v22 появились self-healing HA functions, что является хорошим шагом. Одновременно в фазе v21.5 до v22 было достаточно bugs, чтобы я больше не обновлял production clusters без чистого test plan.

Мой подход к обоим производителям был бы одинаковым: воспроизвести HA в lab, проверить upgrade paths, протестировать failover, наблюдать VPNs, сравнить logs и иметь четкие rollback plans. Palo Alto в больших designs дает мне больше спокойствия. Sophos проще, но сейчас я бы на каждый major release смотрел внимательнее.

Лицензирование и расходы

По расходам Sophos обычно легче продать, а Palo Alto легче обосновать, если требования достаточно высоки.

У Sophos со Standard Protection, Xstream Protection и add-ons сравнительно простая модель. Она не идеальна, но обычно понятнее Palo Alto. Одновременно Sophos в channel иногда ведет себя как дискаунтер, где у каждого продукта есть какая-нибудь promo. 99-процентные hardware promos, bundle discounts, special offers, trade-ins, migration offers — это не всегда выглядит серьезно, даже если продукт серьезный. Клиентам это финансово приятно, но list prices становятся почти бессмысленными.

Palo Alto — premium. Threat Prevention, Advanced Threat Prevention, Advanced URL Filtering, Advanced DNS Security, Advanced WildFire, GlobalProtect, SD-WAN, Strata Logging Service, Panorama или Strata Cloud Manager — в зависимости от того, что действительно нужно, набегает немало. Зато вы получаете сильную платформу. Но TCO должен быть посчитан чисто. Palo Alto box без подходящих security subscriptions и без log strategy обычно не тот продукт, который продавался в sales deck.

Моя оценка: Sophos для многих клиентов экономически привлекательнее и часто полностью достаточен. Palo Alto окупается, если техническая глубина действительно нужна. Если клиент ищет просто «хороший файрвол», Palo Alto часто слишком дорог. Если клиент ищет стратегическую enterprise security platform, Sophos часто слишком тонок.

Поддержка

Поддержку трудно оценивать честно, потому что опыт сильно зависит от конкретного case, партнера, страны, support level и escalation path.

Support Palo Alto я не хочу оценивать слишком жестко, потому что мой прямой опыт с ним слишком давно. То, что я вижу в проектах и разговорах: Palo Alto TAC может быть очень глубоким, но и там многое зависит от case и support level. При сложных проблемах все равно быстро приходишь к долгим анализам, logs, tech support files и вопросам воспроизведения.

У Sophos support раньше, на мой взгляд, временами был действительно плохим. Сейчас он стал заметно лучше. Тем не менее очень многое зависит от конкретного инженера поддержки. Некоторые cases идут хорошо, другие тянутся. А когда у нас в компании возникают support cases, они часто настолько сложны, что в любом случае занимают время. Это не обязательно только вина Sophos, но это реальность.

Для меня поэтому важен не только vendor support, но и партнер. Хороший Palo Alto partner может изменить ситуацию. Хороший Sophos partner тоже. Особенно в firewalls first-level sales приятен, но в серьезном случае нужен кто-то, кто понимает packet flow, logs, policy, NAT, VPN и особенности производителя.

Пригодность для MSP и партнеров

Это отчасти sales-тема, но не только. Внутренние IT-команды тоже выигрывают, если производитель хорошо показывает tenants, groups, templates, standardization и repeatable rollouts.

Sophos здесь силен в классической MSP- и mid-market-модели. Sophos Central Partner, Flex billing, tenant management, простые product bundles и возможность видеть файрволы, endpoint, E-Mail, ZTNA и другие продукты в одной платформе привлекательны в повседневной работе. Для IT-провайдеров со множеством небольших и средних клиентов это настоящее преимущество.

Palo Alto тоже силен в partner- и MSSP-среде, но скорее в верхнем сегменте. Платформа требует больше know-how, больше tooling и обычно более крупных проектов. Strata Cloud Manager и Prisma models сильнее двигаются в сторону cloud operations и multi-tenant, но порог входа остается выше.

Для внутренней IT это означает: если небольшая команда обслуживает много площадок или компаний, Sophos быстрее кажется управляемым. Если есть большая security-команда с четкими ролями, SOC, Change Advisory, automation и partner support, Palo Alto подходит лучше.

Удобство в повседневной работе

Sophos в повседневной работе часто дружелюбнее. GUI понятнее, многие рабочие процессы визуально ясны, и админ быстрее понимает, что происходит. Именно поэтому мне в целом нравится работать с Sophos.

Но у этой дружелюбности есть границы. В больших конфигурациях UI ощущается медленным. Некоторые списки недостаточно гибкие. Массовые изменения не там, где должны быть. Central firewall group configurations решают только часть проблемы. И Config Studio многое делает видимым, но не заменяет современный native change experience.

Palo Alto жестче на входе. UI плотнее, commit model раздражает многих админов, и нужно понимать, что делаешь. Зато с ростом среды продукт ощущается более контролируемым. Commit, Candidate Config, Audit, Panorama, Templates и Device Groups не всегда быстры, но они методичны. В больших средах это важнее, чем комфорт кликов.

Мое личное впечатление: Sophos — файрвол, который я охотнее поставлю небольшой администраторской команде. Palo Alto — платформа, которую я охотнее отдам зрелой security engineering team.

Скорость развития и roadmap

Здесь мой вывод по Sophos становится более критичным.

Sophos с SFOS v22 и v22 MR1 поставил важные вещи: Secure-by-Design, hardened kernel, Remote Integrity Monitoring, NDR extensions, Health Check, audit improvements, VPN fixes и улучшения Sophos Connect на macOS. Это реально. Я не хочу это преуменьшать.

Но видимая администраторская эргономика развивается слишком медленно. Многие вещи, которых админы хотят годами, приходят поздно или оказываются во внешних инструментах. Config Studio V2, на мой взгляд, лучший пример. Он полезен, но ощущается как побочная площадка, которая вообще-то должна быть core product. Когда инструмент вне Sophos Central и вне firewall UI сравнивает конфигурации, редактирует их и выводит XML или API/curl, я спрашиваю себя: почему это не является прямой частью management workflow?

Palo Alto выглядит стратегически быстрее. Strata Cloud Manager, Prisma Access, ZTNA Connector, PAN-OS 12.1 support cycle, Advanced Threat Prevention, Advanced URL Filtering, Logging Service, automation — там много движения. Это приносит и сложность, и боль rebranding, конечно. Но это передает больше динамики платформы.

Мое ожидание от Sophos на 2026/2027 год ясно: меньше side tools, больше native integration. Современная REST API, чистые multi-firewall config workflows в Central, лучшие массовые изменения, более быстрый UI и меньше regressions в major releases. Если Sophos это поставит, моя оценка может заметно улучшиться. Если нет, Palo Alto в стратегическом сравнении будет уходить дальше.

Когда я выбрал бы Sophos

Я выбрал бы Sophos Firewall, если:

- компания небольшая или средняя,

- Sophos Central или Sophos Endpoint уже выбраны,

- команда не хочет строить глубокую PAN-OS-специализацию,

- важны цена и результат,

- полезны простые подключения филиалов или SD-RED,

- on-box WAF хватает для простых публикаций,

- Web Protection и Reporting должны быстро приносить пользу,

- эксплуатация должна быть прагматичнее, чем архитектурная презентация.

В таких средах Sophos может иметь очень много смысла. Вы получаете хорошо понятный файрвол, приличные функции безопасности, сильную экосистему Central и часто хороший commercial package. Но нужно принять, что API, central configuration control и enterprise change workflows не находятся на уровне Palo Alto.

Когда я выбрал бы Palo Alto

Я выбрал бы Palo Alto, если:

- App-ID и очень гранулярный Layer-7 control критичны,

- Remote Access и ZTNA стратегически важны,

- Prisma Access или SASE все равно есть в roadmap,

- Panorama или Strata Cloud Manager можно эксплуатировать профессионально,

- важны долгосрочное хранение логов и SOC integration,

- Infrastructure as Code является настоящей целью,

- участвуют много команд, регионов, площадок или compliance requirements,

- бюджет и know-how соответствуют платформе.

Palo Alto, на мой взгляд, не просто «лучший файрвол». Это лучшая платформа для сред, которые действительно могут использовать такую глубину. Если купить Palo Alto и потом построить только горстку port rules, вероятно, вы заплатили слишком много.

Sophos действительно является альтернативой Palo Alto?

Да, но не везде.

Как альтернатива Palo Alto в среднем сегменте Sophos абсолютно легитимен. Многим компаниям не нужен мир Panorama, не нужен Prisma-проект, не нужна высокогранулярная App-ID policy и не нужна сложная архитектура логирования. Им нужен файрвол, который надежно работает, понятен, умеет VPN, дает Web Protection, чисто строит отчеты и не ломает бюджет. Для этого Sophos часто очень силен.

Как альтернатива в Enterprise Hybrid Mesh, SASE, Cloud, SOC и IaC среде Sophos сложнее. Там Palo Alto конкурирует не столько с Sophos, сколько с Fortinet, Check Point, Zscaler, Cloudflare, Netskope и другими платформами, в зависимости от архитектуры. Sophos может там участвовать, но редко дает ту же глубину.

Правильный вопрос поэтому не «Sophos или Palo Alto, кто выигрывает?». Правильный вопрос: какова реальная эксплуатационная зрелость вашей команды?

Итог: Palo Alto — платформа, Sophos — практика

Главный пункт этого сравнения для меня такой: Palo Alto — не продукт, который покупают между делом. Кто хочет правильно эксплуатировать Palo Alto, должен принести с собой и соответствующую операционную дисциплину. App-ID нужно поддерживать. User-ID должен быть корректным. Decryption требует exceptions и принятия пользователями. Panorama или Strata Cloud Manager требуют design. Logs требуют retention strategy. И каждая subscription должна иметь реальную цель.

Если эти условия выполнены, Palo Alto в 2026 году для меня является более сильной стратегической платформой. Не потому, что каждая отдельная функция лучше, а потому что политики, Remote Access, логирование, автоматизация и App-контроль в сумме выглядят очень зрелыми. Для enterprise teams это часто ценнее, чем более простая начальная конфигурация.

Sophos для меня все равно не становится «маленьким решением». Во многих mid-market-средах Sophos является более разумным решением, потому что платформа быстрее становится продуктивной, часто лучше подходит по цене и требует меньше специальных знаний. Именно поэтому лично я все еще скорее в лагере Sophos. Но мое доверие больше не безусловное. Config Studio как внешний configuration path, медленное развитие Central и плотность bugs в последних releases — настоящие предупреждающие сигналы.

Моя рекомендация на 2026 год поэтому довольно ясна: Sophos, если простота эксплуатации, соотношение цены и результата, Central и реальность среднего сегмента важнее максимальной enterprise depth. Palo Alto, если файрвол является частью более крупной архитектуры безопасности с App-контролем, Prisma, Panorama/Strata, логированием, SOC и автоматизацией.

Я снова обновлю ситуацию в 2027 году. Если Sophos заметно подтянется в Central, API, config workflows и стабильности, это войдет в оценку. Если Palo Alto еще сильнее усложнит licensing, complexity или support, это тоже войдет. Этот рынок движется слишком быстро, чтобы замораживать вывод навсегда.

До следующего раза,

ваш Joe

FAQ

Sophos или Palo Alto: что лучше подходит для среднего бизнеса?

Sophos является альтернативой Palo Alto?

Кто лучше в VPN и ZTNA?

Какой опыт с Sophos Firewall важен в 2026 году?

Какой файрвол безопаснее: Sophos или Palo Alto?

Источники

Sophos Firewall v22 security enhancements и Sophos Firewall v22 MR1

Sophos Security Advisory по CVE-2024-12727, CVE-2024-12728 и CVE-2024-12729

Palo Alto Networks Security Advisory CVE-2024-3400, CVE-2024-0012, CVE-2025-0108 и CVE-2025-0111

Palo Alto Networks App-ID, Advanced Threat Prevention и Advanced URL Filtering

Palo Alto Networks Panorama, Strata Cloud Manager и Strata Logging Service

Palo Alto Networks ZTNA Connector, SD-WAN for NGFW и Terraform for PAN-OS

Sophos WAF documentation, Sophos Central Firewall Reporting и Sophos Firewall HA operation