Sophos vs Palo Alto 2026: أي جدار ناري يناسبك؟

جدول المحتويات

عندما يبحث شخص عن Sophos vs Palo Alto، فالأمر نادرًا ما يكون مجرد سؤال عن أي Appliance لديها قائمة ميزات أجمل. في الحقيقة يتعلق الأمر بنموذج تشغيل. هل أريد Firewall يفهمها فريق صغير أو متوسط بسرعة وتندمج في عالم Sophos Central موجود؟ أم أريد منصة Security تجمع App-ID وUser-ID وPanorama وStrata Cloud Manager وPrisma Access وLogging وAutomation كمنظومة Enterprise قابلة للبناء؟

لذلك، عند مقارنة Sophos Firewall vs Palo Alto لا تقارن منتجين متطابقين مع شعارين مختلفين. أنت تقارن مدرستين في التفكير. Sophos تبدو أكثر كأداة Security مدمجة للمسؤولين الذين يريدون إنجاز أكبر قدر ممكن من منصة واحدة. أما Palo Alto فتبدو أكثر كأداة Enterprise دقيقة: قوية، غالية، منهجية، أحيانًا ثقيلة، لكنها في الأيدي الصحيحة شديدة الاعتمادية.

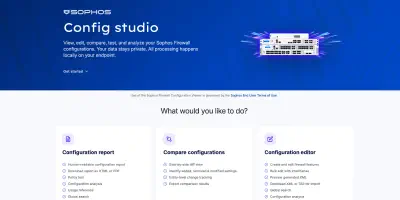

موقفي هنا ليس محايدًا بمعنى خالٍ من الشعور. أحب العمل مع Sophos Firewalls، لأن كثيرًا من الأمور في الحياة اليومية مرتبة بشكل منطقي، ولأن Sophos في شبكات الشركات المتوسطة التقليدية تقلل الاحتكاك كثيرًا. وفي الوقت نفسه أشعر أن صبري مع Sophos أصبح أضيق. الـ Firewall لديها أساسات جيدة، لكن موضوعات الإدارة المركزية تستغرق وقتًا أطول مما ينبغي. عندما تنتقل التحليلات، والـ diff، والآن حتى تغييرات الإعدادات، إلى أداة متصفح خارجية مثل Config Studio ، فهذا عملي نعم، لكنه أيضًا إشارة تحذير. هذه الـ workflows مكانها في Sophos Central أو مباشرة داخل واجهة الـ Firewall. ومع أخطاء Sophos Firewall في v21.5 حتى v22 الحالية، بدأت لدي شكوك أكثر مما كنت أتوقع قبل عامين.

أما مع Palo Alto فنظرتي مختلفة. لا أرى هناك “Firewall ودودة” بقدر ما أرى نظامًا يفرض عمليات واضحة: Candidate Config، وCommit، وZones، وNAT-Flow، وSecurity Profiles، وهرمية Policies في Panorama، وبنية Logging. هذا قد يزعج. لكن هذه الصرامة نفسها تكون غالبًا ميزة في البيئات الأكبر.

السؤال الحقيقي ليس Sophos أم Palo Alto، بل مدى نضج فريقك في تشغيل المنصة فعلياً.

الخلاصة السريعة: الأمر يتعلق بدرجة النضج

عندما تشتري شركة Palo Alto، فهي لا تشتري Firewall فقط. إنها تشتري القدرة على التحكم في الوصول الشبكي بدقة كبيرة حسب التطبيق، والمستخدم، والجهاز، وملف التهديد، والسياسة المركزية. هذا يستحق التكلفة عندما يستخدم الفريق هذا العمق فعلًا. في البيئات المنظمة، ومجموعات القواعد الكبيرة، واستراتيجيات SASE، وPrisma Access، والاحتفاظ الطويل بالـ Logs، وأتمتة API، وحوكمة التغيير الواضحة، تكون Palo Alto غالبًا الخيار الأقوى.

Sophos تلعب بطريقة مختلفة. القيمة هناك أقرب إلى: إنتاجية أسرع، ضغط أقل من كثرة الـ consoles في Mid-Market، قواعد أسهل فهمًا، وظائف مدمجة مفيدة، ارتباط قوي بـ Central، وغالبًا نسبة سعر إلى أداء ألطف بكثير. Sophos ليست الحل “الصغير”، لكنها محسنة أكثر لكي يستطيع فريق أصغر تشغيلها من دون تخصص عميق في Palo Alto.

ميولي لعام 2026: من يبحث عن paloalto Alternative في Mid-Market يجب أن يختبر Sophos بجدية. ومن يبحث عن منصة Enterprise Security طويلة الأمد مع Automation ناضجة، ومسار ZTNA/SASE، وتحكم عميق في التطبيقات، سيصل غالبًا إلى Palo Alto.

هذه ليست مسألة رومانسية حول المصنع. إنها مسألة نضج تشغيل: كم من Security Engineering يستطيع فريقك، ويريد فعلًا، تشغيله؟

ما الذي أركز عليه في هذه المقارنة

مع Palo Alto لا يكفي جدول أسعار وميزات كلاسيكي. النقطة الحاسمة ليست الأداء أو السعر فقط، بل ما إذا كانت المنصة ستُشغَّل بانضباط. بيئة Palo Alto سيئة الصيانة تصبح بسرعة غالية ومعقدة. أما بيئة Palo Alto جيدة الصيانة فيمكن أن تتوسع بنظافة لسنوات.

لذلك أنظر خصوصًا إلى هذه النقاط:

- نموذج الـ Policy: هل يُستخدم App-ID وUser-ID وSecurity Profiles فعلًا، أم فقط Ports؟

- سير التغيير: هل تساعد Candidate Config مع Commit، أم تبطئ الفريق؟

- Remote Access: هل يكفي VPN تقليدي، أم أن GlobalProtect/Prisma Access مهم استراتيجيًا؟

- Logging: هل توجد Panorama أو Log Collector أو Strata Logging Service، أم فقط Logs محلية؟

- الأتمتة: هل تُستخدم APIs وTerraform وAnsible وObjects ديناميكية؟

- تكاليف التشغيل: هل حُسبت Subscriptions وLogging وManagement وSupport كاملة؟

- معرفة الفريق: هل يوجد شخص يفهم PAN-OS فعلًا؟

ومع Sophos أنظر من زاوية أخرى: إلى أي مدى يكفي Central، وما مدى سرعة فهم التغييرات، وكم توفر المنصة في الحياة اليومية، وفي أي نقطة يصبح الأمر مرهقًا بسبب نقص العمق أو بطء الواجهة أو أدوات مساعدة خارجية؟

مقارنة سريعة

| المجال | Sophos Firewall | Palo Alto Networks NGFW | تقييمي |

|---|---|---|---|

| بنية Security | Xstream، وFastPath، وتحسينات Secure-by-Design في SFOS v22 | App-ID، وUser-ID، وContent-ID، وبنية Single-Pass | Palo Alto أعمق في التحكم بالتطبيقات والمحتوى، وSophos لحقت بشكل واضح في تحصين المنصة مع v22. |

| القواعد وNAT | سهلة الوصول، واضحة القراءة، NAT منفصل، لكنها ضعيفة في Bulk-Workflows | منهجية جدًا، نموذج Zones، فصل بين NAT وSecurity، وعمق Policy قوي | Sophos أسرع في الفهم، وPalo Alto تتوسع أنظف في Rulebases معقدة. |

| VPN / ZTNA | Sophos Connect، وSSL VPN، وIPsec، وSophos ZTNA عبر Central | GlobalProtect، وHIP، وPrisma Access، وZTNA Connector | Palo Alto أكثر اكتمالًا في Remote Access وEnterprise-ZTNA، وSophos أبسط للإعدادات التقليدية. |

| SD-WAN | متين لـ Mid-Market، وSD-RED قوي للفروع البسيطة | NGFW SD-WAN، وPrisma SD-WAN، وقصة Enterprise أفضل | Sophos يكفي غالبًا، وPalo Alto يبدو أنضج في تصاميم WAN الكبيرة. |

| Web / IPS / TLS | Web Protection جيدة، وDPI، وTLS 1.3، وXstream-Offload على العتاد | Advanced URL Filtering، وAdvanced Threat Prevention، وWildFire، وPolicies عميقة جدًا | Sophos براغماتي، وPalo Alto أقوى في Web Security عالية المستوى. |

| WAF | Web Server Protection مدمج مع حدود واضحة | لا توجد WAF تقليدية On-Box على NGFW، بل Prisma/WAAS أو WAF مخصصة غالبًا | Sophos يفوز للنشر البسيط، أما AppSec الحقيقي فمكانه WAF مخصصة. |

| E-Mail Security | موديول Firewall موجود، لكنه قديم استراتيجيًا | ليست وظيفة أساسية في الـ Firewall، بل منتجات E-Mail Security منفصلة | Sophos لديه أكثر على الصندوق، لكن الابتكار أصبح منذ زمن في Central أو الحلول المتخصصة. |

| Central Management | Sophos Central بسيط، لكن إدارة إعدادات Firewall تبقى محدودة | Panorama وStrata Cloud Manager أقوى، لكن أعقد وأغلى | Sophos يفوز في البساطة، وPalo Alto في التوسع الاحترافي. |

| Logging / Reporting | محليًا مفيد، وCentral Reporting cloud-only، وAdvanced بتكلفة إضافية | تقارير محلية، وPanorama، وLog Collectors، وStrata Logging Service | Sophos أسرع في الاستخدام، وPalo Alto أفضل لنماذج Retention وSOC الكبيرة. |

| API / Automation | XML-/API-Workflows، وSDK، وConfig Studio كمسار مساعد | PAN-OS API، وTerraform، وAnsible، وPanorama-Workflows | Palo Alto يفوز بوضوح في Infrastructure as Code. |

| التكاليف | غالبًا بخصومات قوية، سعر/أداء جيد، لكن ثقافة العروض تبدو أحيانًا رخيصة | سعر Premium، وSubscriptions كثيرة، ومنصة قوية | Sophos أكثر واقعية لكثير من الميزانيات، وPalo Alto يجب أن تثبت قيمتها المضافة فعلًا. |

| خارطة الطريق | تحصين قوي، لكن Ergonomics الإدارة بطيئة | حركة منصة عالية في Strata وPrisma وPAN-OS | Palo Alto يبدو أسرع استراتيجيًا، وSophos يجب أن يلحق داخل المنتج الأساسي. |

بنية Security: Xstream مقابل App-ID

في بنية Security يظهر الفرق بين المصنعين بوضوح شديد.

بنت Palo Alto هويتها بقوة حول App-ID وUser-ID وContent-ID. لا يفترض بالـ Firewall أن ترى Ports وIPs فقط، بل التطبيقات، والمستخدمين، والوظائف، والمخاطر، والمحتوى. هذا أكثر من تسويق. خصوصًا App-ID حجة قوية في الواقع، لأن Policies لا تضطر فقط إلى السماح بـ “tcp/443 إلى الإنترنت”، بل تستطيع التحكم في تطبيقات محددة وأحيانًا وظائف تطبيقات محددة. ومع User-ID وسياق الجهاز ينشأ نهج Policy شديد الدقة.

Sophos تتعامل مع الأمر من زاوية أخرى. تجمع بنية Xstream بين DPI Engine وFastPath-Offloading. على عتاد XGS يمكن لـ Xstream Flow Processor تسريع تدفقات معينة بعد تقييمها أوليًا. ومع SFOS v22 قامت Sophos أيضًا بكثير من العمل تحت الغطاء: Linux Kernel 6.6+ محصن، وعزل عمليات أقوى، وContainerization لخدمات مثل IPS، وRemote Integrity Monitoring عبر مستشعر XDR Linux مدمج، وHealth Check، ونهج Self-Healing لـ HA.

هذا مهم لأن Sophos لا تحاول بذلك فقط تقديم “ميزات أكثر”، بل جعل الـ Firewall نفسها أصعب هجومًا. بعد السنوات الأخيرة التي أصبحت فيها أجهزة Edge هدفًا مفضلًا للمهاجمين عمومًا، هذه ليست تفصيلة لطيفة، بل نقطة معمارية حقيقية.

ومع ذلك: تبقى Palo Alto في رأيي متقدمة في التحكم العميق بالتطبيقات والمحتوى. لدى Sophos حجة مقابلة مثيرة مع Synchronized App Control إذا كان Sophos Endpoint قيد الاستخدام. عندها تعرف الـ Firewall عبر Security Heartbeat بشكل أفضل أي Process على العميل ينتج الـ Traffic. هذا قد يكون مفيدًا جدًا في البيئات الواقعية. لكن من دون Sophos Endpoint تختفي هذه الميزة، وغالبًا تكون Palo Alto مع App-ID أدق وأكثر اتساقًا.

تقييمي: حققت Sophos مع SFOS v22 خطوة جيدة جدًا في Secure-by-Design وتحصين المنصة. لكن Palo Alto تبقى الخيار الأقوى عندما يُنظر إلى الـ Firewall كنظام Enterprise عالي الدقة لفرض Layer-7.

Security-Advisories وانضباط التصحيح

تقف Firewalls على حافة الشبكة. هذا يجعلها ثمينة للمدافعين وجذابة للمهاجمين. لذلك أصبحت أنظر عند قرارات الشراء إلى Security Advisories وعمليات التصحيح أكثر مما كنت أفعل سابقًا.

كانت CVE-2024-3400 عند Palo Alto نقطة تحول كبيرة. الثغرة أثرت في GlobalProtect ضمن إعدادات PAN-OS معينة، وكان لها CVSS 10.0، ووفقًا لـ Palo Alto تم اكتشافها في الإنتاج. أشارت CISA حينها بوضوح إلى استغلال in the wild. لاحقًا جاءت موضوعات Management Interface مثل CVE-2024-0012 وCVE-2024-9474 وCVE-2025-0108 وCVE-2025-0111، حيث وثقت Palo Alto نفسها محاولات Exploit أو حالة الهجوم. المهم هنا هو القيد: كثير من هذه المخاطر يرتبط بقوة بما إذا كانت Management Interfaces مكشوفة خطأ أو على نطاق واسع. لكن هذا بالضبط يحدث في الشبكات الحقيقية للأسف أكثر مما يظهر في الرسومات المعمارية.

كانت لدى Sophos أيضًا CVEs حرجة في الـ Firewall، ومنها Advisory ديسمبر 2024 حول CVE-2024-12727 وCVE-2024-12728 وCVE-2024-12729. تكتب Sophos في الـ Advisory أن Hotfixes للإصدارات المتأثرة توفرت وأن تثبيت Hotfixes التلقائي مفعّل افتراضيًا. وتشير Sophos هناك أيضًا إلى أنها لم تكن قد رصدت استغلالًا في ذلك الوقت. تاريخيًا، كانت لدى Sophos أيضًا ثغرات مستغلة بنشاط لا ينبغي نسيانها.

الفرق التشغيلي يكمن في نموذج التصحيح. Hotfixes التلقائية لدى Sophos من دون ألم Firmware Upgrade كلاسيكي ميزة كبيرة في الحالات الجدية. أما Palo Alto فتعمل بشكل أكثر كلاسيكية مع Hotfix Versions، ونوافذ صيانة، وReboots، وHA-Failover. هذا ليس أسوأ تلقائيًا، لكنه يتطلب عمليات تشغيل أكثر انضباطًا.

خلاصتي: شهدت Palo Alto في السنوات الأخيرة حوادث Edge صعبة ومرئية علنًا. لدى Sophos أيضًا ثغرات حرجة، لكنها تكسب نقاطًا عبر Hotfixing والشفافية حول Secure-by-Design. وفي الحالتين تنطبق القاعدة: لا WAN-Management، وMFA في كل مكان، وتقييد شديد لوصولات Admin، والاشتراك في Advisories، وعدم تأجيل Upgrades لأشهر.

قواعد Firewall وNAT

في الحياة اليومية يُحسم الكثير عند القواعد وNAT. هنا تكون Sophos ألطف في القراءة، وPalo Alto أنظف في النمذجة.

قواعد Sophos بديهية لكثير من المسؤولين: المصدر، الهدف، الخدمة، Zone، المستخدم، Web Policy، IPS، Application Control، وLogging. منذ SFOS v18 أصبح NAT منفصلًا بوضوح عن مجموعة قواعد الـ Firewall. في سيناريوهات DNAT وSNAT وHairpin المعتادة، يكون ذلك مفهومًا جيدًا. عندما أبحث عن فتح خدمة لخادم، أجد غالبًا في Sophos ما أحتاجه بسرعة أكبر.

Palo Alto أكثر تطلبًا مفاهيميًا. Security Policies وNAT Policies منفصلة بصرامة. منطق NAT مع نظرة Pre-NAT وPost-NAT يبدو غريبًا في البداية لكثير من المسؤولين. وتضاف إليه Zones، وApp-ID، وService، وURL Categories، وSecurity Profiles، وDecryption Policies، وPre-Rules وPost-Rules في Panorama، وTemplate Stacks، وDevice Groups. هذا يعني جهد تفكير أكبر، لكنه يعطي في البيئات الكبيرة بنية أكبر أيضًا.

تجبرك Palo Alto أكثر على التصميم النظيف. تسمح Sophos بعمل أسرع، لكن هذه المباشرة نفسها تصبح أحيانًا نقطة ضعف في مجموعات القواعد الكبيرة. Bulk-Changes، وNAT-Cloning، وShadow Rules، واستخدام Objects، وChange-Diffs يجب أن تكون في 2026 أفضل بكثير مباشرة داخل الـ Firewall أو في Sophos Central. أن ينظر المرء اليوم بشكل متزايد إلى Config Studio لهذا الغرض ليس عندي علامة نضج منتج، بل عرضًا لمشكلة.

توصيتي: إذا كان لديك بضع مئات من القواعد وفريق صغير، فغالبًا ستكون Sophos أكثر إنتاجية. وإذا كنت تحتاج إلى فرق كثيرة، ومواقع متعددة، وحوكمة، وPolicy Inheritance، فستكون Palo Alto مع Panorama أو Strata Cloud Manager أكثر احترافية على المدى الطويل.

VPN وZTNA وRemote Access

Remote Access في هذه المقارنة مثير للاهتمام خصوصًا لأن المصنعين يأتيان من اتجاهين مختلفين.

لدى Palo Alto مع GlobalProtect منصة Remote Access ناضجة جدًا. Always-On، وPre-Logon، وHIP-Checks، وDevice Posture، وتكامل User-ID، والجسر إلى Prisma Access كلها حجج قوية. من يريد بناء Enterprise Remote Access يجد لدى Palo Alto نموذجًا مكتملًا جدًا. ثمن ذلك هو التعقيد والترخيص. GlobalProtect ليس ببساطة “VPN مرفق وانتهى الأمر” إذا أردت استخدام الوظائف المتقدمة بجدية.

تقدم Sophos مع Sophos Connect Remote Access كلاسيكيًا عبر IPsec وSSL VPN. بالنسبة إلى كثير من البيئات يكفي هذا تمامًا. مع SFOS v22 MR1 وصل دعم SSL-VPN لـ Sophos Connect 2.0 على macOS، وفي الوقت نفسه أُزيل Legacy Remote Access IPsec. هذا صحيح من زاوية Security، لكنه نقطة هجرة واضحة تشغيليًا. من يشغل إعدادات Sophos قديمة يجب أن يفحص هنا بدقة قبل التحديث ببساطة.

في ZTNA تبدو Palo Alto أقوى عندما يتعلق الأمر ببنى Enterprise. Prisma Access، وZTNA Connector، والجمع بين User-ID وApp-ID وDevice-ID تبدو استراتيجية متماسكة جدًا. Sophos ZTNA أبسط ومكانه جيد في Sophos Central، لكنه يبدو أقل عمقًا وأقل اكتمالًا. لكثير من حالات Mid-Market يبقى Sophos ZTNA جذابًا، لأنك لا تضطر فورًا إلى بدء مشروع SASE كبير.

خلاصتي حول Remote Access: Sophos أبسط وغالبًا أسرع في الإنتاجية للفرق الإدارية التقليدية. Palo Alto أقوى عندما يكون Remote Access وZTNA وDevice Posture وSASE جزءًا من بنية Zero Trust طويلة الأمد.

SD-WAN

في SD-WAN السؤال هو: هل أحتاج إلى “جيد بما يكفي” أم إلى تصميم WAN كمنصة استراتيجية؟

تستطيع Sophos تنفيذ الأمور المعتادة: SD-WAN Routes، وGateway Monitoring، واختيار مبني على الأداء، وVPN Orchestration عبر Central، وSD-RED لربط الفروع البسيطة جدًا، ورؤية مركزية للاتصالات. خصوصًا SD-RED حجة عملية حقيقية. للفروع الصغيرة، وRetail، والفروع البسيطة، أو المواقع التقنية، يكون مريحًا جدًا أن يضطر شخص في الموقع عمليًا إلى توصيل جهاز فقط.

Palo Alto أقوى عندما يكبر WAN ويصبح أكثر تطلبًا. SD-WAN for NGFW، وPrisma SD-WAN، وPrisma Access كـ Backbone، والتحكم المبني على التطبيقات، وPolicy مركزية، وQoE، ونماذج Branch واسعة تبدو أنضج في سياق Enterprise. لكنها أيضًا أغلى وأقل سهولة في الدخول.

لن أصف Sophos بأنها ضعيفة. كثير من الشركات لا تحتاج إلى SD-WAN شديد التعقيد. إذا كان الهدف تشغيل خطي إنترنت، وعدة VPNs، وأولويات SaaS، وBranch Failover بشكل نظيف، فغالبًا تكفي Sophos. لكن إذا كنت تنمذج 80 موقعًا، وعدة مناطق، وCloud Hubs، وPrisma Access، ومسارات تطبيقات مختلفة، فسأفضّل Palo Alto بوضوح.

Web Protection

Sophos Web Protection سهلة الفهم في الحياة اليومية. تنتقل بسرعة نسبيًا بين Categories، وExceptions، وHTTPS Decryption، وربط المستخدمين، وProtection Profiles، من دون أن تضطر أولًا إلى تصميم Policy Framework خاص. هذا مناسب للفرق التي تريد تشغيل Web Security بنظافة، من دون تحويل كل Policy إلى مشروع بحث صغير.

Palo Alto تذهب أعمق. Advanced URL Filtering يستخدم كشفًا inline ومبنيًا على Cloud، وتربط Palo Alto التحكم في الويب بقوة مع App-ID وUser-ID وDNS Security وAdvanced Threat Prevention وWildFire. هذا قوي خصوصًا في Phishing، والنطاقات المتغيرة بسرعة، وURLs المجهولة، والتحكم الأدق. في المقابل، يعتمد الكثير على Subscriptions وتصميم نظيف.

المهم: Web Protection من دون TLS Inspection تصبح أقل دلالة أكثر فأكثر. كلا المصنعين يستطيعان فحص TLS 1.3. كلاهما يحتاج إلى Exceptions. وكلاهما يواجه QUIC وHTTP/3 وحالات SaaS الخاصة، وBanking، وبوابات Health، وCertificate Pinning، ومتطلبات حماية البيانات. لن أقرر هنا أبدًا بناءً على Datasheet. سأجري Pilot مع عملاء حقيقيين، ومتصفحات حقيقية، وتطبيقات Business حقيقية.

تقييمي: Sophos أفضل لـ Web Policies بسيطة وقابلة للإدارة جيدًا. Palo Alto أقوى عندما تكون Web Security تخصصًا عالي المستوى مع App Context، وInline-ML، وDNS Security، وربط SOC.

IPS وTLS Inspection

في IPS وTLS Inspection يجب الحذر جدًا من أرقام المصنعين. Datasheets نادرًا ما تُظهر واقعك. المهم ليس أقصى Firewall Throughput، بل الخليط الحقيقي من TLS Decryption، وIPS، وURL Filtering، وApp Control، وLogging، وأحجام الحزم، وConcurrent Sessions، وSaaS، والتحديثات، وحركة الفيديو.

Palo Alto قوية جدًا معماريًا هنا. Single-Pass، وApp-ID، وSecurity Profiles، وAdvanced Threat Prevention، وWildFire، وAdvanced URL Filtering، والفصل الواضح بين App-ID Throughput وThreat-Prevention Throughput تجعل الـ Sizing أكثر شفافية. إذا اضطررت إلى تصميم بيئة ذات حمل Decryption عالٍ وSecurity Profile قوي، فسأثق أكثر في Palo Alto إذا توفر الميزانية والـ Know-how.

يمكن لـ Sophos XGS أيضًا أن يؤدي بشكل جيد جدًا في كثير من سيناريوهات Mid-Market الواقعية. يساعد Xstream Flow Processor على Hardware Appliances، وDPI Engine لم يعد UTM Stack قديمًا متعدد الممرات. لكن هناك نقطة مهمة تُنسى كثيرًا: عدد متزايد من Firewalls يعمل افتراضيًا، في Azure أو AWS أو كـ Software Appliance. هناك لا يوجد Xstream Flow Processor فعلي. صحيح أن Sophos تقول إن البنية لا تعتمد على Custom ASICs وأنها تعمل أيضًا على General-Purpose CPUs. ومع ذلك، يختفي تفوق Hardware Offload المحدد في XGS Appliances داخل البيئات الافتراضية.

لذلك لا أعتقد أن Sophos تستطيع على المدى الطويل أن تتعلق بشدة بسردية Hardware-NPU. ستصبح Cloud وVirtual Deployments أهم، وهناك تكون CPU-Sizing، والبنية، والتوازي، وLogging، وتصاميم Policies الجيدة مهمة على الأقل بالقدر نفسه.

لكن في نسبة السعر إلى الأداء تبدو Sophos غالبًا أفضل. خصوصًا إذا لم يكن العميل يحتاج إلى High-End مطلق، تحصل مع Sophos غالبًا على Firewall كثيرة مقابل المال. Palo Alto أغلى، لكن في السيناريوهات المتطلبة قد يكون السعر الأعلى مبررًا تقنيًا. يجب فقط أن تكون بحاجة إليه فعلًا.

WAF

لدى Sophos على الـ Firewall Web Server Protection مدمجة. هذا عملي لكثير من عمليات النشر التقليدية: Reverse Proxy، وقواعد WAF، وTemplates، وProtection Profiles، وAuthentication، وSNI، وسيناريوهات نشر Webserver بسيطة. في البيئات الصغيرة والمتوسطة يمكن أن يبسط التشغيل بوضوح.

لكن يجب أن نبقى صريحين: Sophos-WAF ليست Enterprise-WAF حديثة. تذكر الوثائق حدودًا واضحة، ومنها التركيز على IPv4، وحد أقصى 60 قاعدة WAF، وعدم دعم WebDAV، وعدم دعم إصدارات Exchange الأحدث من 2013. بالنسبة إلى Nextcloud، وAPIs معقدة، وBot Management، وحالات WAAP الحديثة، أو منصات ويب عالية الحساسية، لن أختار On-Box Firewall WAF كحماية أساسية.

لا تملك Palo Alto على NGFW التقليدية WAF مماثلة On-Box. في محفظة Palo Alto الأوسع توجد وظائف App وCloud Security، ونهج Prisma Cloud WAAS/WAAP، ومكونات أخرى. لكن هذا ليس الشيء نفسه مثل “بناء قاعدة WAF بسرعة على الـ Firewall”.

توصيتي: Sophos يفوز إذا كنت تريد نشر Webservers بسيطة بشكل براغماتي. أما AppSec الجاد فيجب أن تدخل فيه Cloudflare أو F5 أو Imperva أو Akamai أو Prisma Cloud WAAS أو حل WAF/WAAP مخصص في النقاش. Firewall-WAF راحة، وليست تلقائيًا استراتيجية AppSec.

E-Mail Security

في E-Mail Security يجب أن أقيّم Sophos بانتقاد. نعم، لدى Sophos Firewall موديول E-Mail. نعم، تاريخيًا كان هذا حجة مهمة لكثير من عملاء UTM. لكن ليس سرًا مفتوحًا أن هذه الوظيفة على الـ Firewall تسير في الخلفية أكثر مما يتم تحديثها استراتيجيًا منذ سنوات.

من وجهة نظري أصبح حل E-Mail على Sophos Firewall قديمًا. قد يساعد في سيناريوهات بسيطة، لكنه ليس الاتجاه الذي تستثمر فيه Sophos فعلًا. تريد Sophos دفع العملاء أكثر نحو Sophos Central Email أو Sophos Email Plus. هذا مفهوم تقنيًا، لأن E-Mail Security الحديثة اليوم تعيش بقوة في M365، وتكامل API، وكشف BEC، وPost-Delivery Remediation، وCloud Workflows. لكنه من ناحية السعر يصبح مرة أخرى أغلى بوضوح من “كان موجودًا أصلًا على الـ Firewall”.

كتبت عن ذلك بشكل منفصل في Sophos Email Plus . ولأجل هذه المقارنة تكفي الخلاصة: لدى Sophos وظائف E-Mail أكثر على الـ Firewall من Palo Alto، لكن لا ينبغي أن يكون ذلك اليوم سببًا رئيسيًا لشراء Sophos.

Palo Alto أوضح في الفصل هنا. الـ NGFW ليست E-Mail Security Appliance. تأتي E-Mail Security عبر منتجات وتكاملات منفصلة. هذا أنظف من زاوية Enterprise، لكنه أيضًا أغلى وأقل تكاملًا من زاوية الشركات الصغيرة والمتوسطة.

تقييمي: إذا كنت تخطط اليوم لـ E-Mail Security جادة من جديد، فلن أحسمها على الـ Firewall. أدخل M365 Defender، وProofpoint، وMimecast، وSophos Central Email، أو حل Cloud حديثًا آخر في التقييم. يمكن للـ Firewall أن تساعد، لكنها لا ينبغي أن تكون قلب Mail Security.

Central Management

Sophos Central أحد الأسباب الرئيسية التي تجعلني أحب Sophos عمومًا في الحياة اليومية. رؤية Firewalls، والنسخ الاحتياطية، وFirmware، وAlerts، وCentral Reporting، وحالة SD-WAN، وتعيين المجموعات، والانتقال إلى إدارة الـ Firewall كلها سهلة الوصول. هذا ثمين للفرق الصغيرة.

لكن: لدى Sophos Central في Firewalls منذ سنوات صندوق أدوات أساسي متين، وغالبًا يقف الأمر عنده. يمكن توزيع Standards بسيطة، وكذلك Objects منفردة. لكن بمجرد أن يتحول ذلك إلى Policy Governance حقيقية عبر عدة Firewalls، مع Dependencies وExceptions وReview وDiffs قابلة للتتبع، يصبح الأمر صعبًا. تساعد Group Configurations، لكنها ليست بديلًا عن Panorama. في الواقع يؤدي ذلك في إعدادات Multi-Firewall الأكثر تعقيدًا غالبًا إلى صداع أكثر من راحة حقيقية.

لدى Palo Alto مع Panorama والآن Strata Cloud Manager قصة أكثر احترافية. Device Groups، وTemplates، وTemplate Stacks، وPre-Rules وPost-Rules، وCommits مركزية، وPolicy Inheritance، وVersioning، وتكامل Logs، ونماذج Rollout أكبر كلها أنضج بوضوح. Strata Cloud Manager يدفع Palo Alto أيضًا أكثر باتجاه إدارة وعمليات مبنية على Cloud.

العيب: إنه أعقد ويكلف أكثر. Palo Alto ليست المنصة التي تديرها مركزيًا قليلًا على الهامش. يجب أن تتعلمها وتشغلها بنظافة. لكن إذا فعلت ذلك، تحصل على نموذج Management لا تصل إليه Sophos حاليًا في Firewalls.

تبقى Config Studio بالنسبة لي النقطة الأكثر نقدًا. الأداة مفيدة، لكنها تقوي السؤال: لماذا لا تعيش هذه الوظائف أصليًا داخل Central أو WebAdmin؟ لدى Palo Alto مثل هذه Change وTemplate وPolicy Workflows منذ سنوات في طبقة الإدارة. أما Sophos فتبني بالتوازي أداة متصفح حول ملفات Entities.xml المصدّرة. هذا مقبول للتدقيق، لكنه ليس الصورة المثالية عندي لإدارة Firewall حديثة.

Logging وReporting

Logging من الفئات التي كثيرًا ما تُعرض بشكل خاطئ في حديث المبيعات.

لدى Sophos Logging وReporting مفيدان On-Box. للتحليلات السريعة، وتقارير الويب، وتحليلات المستخدمين، وأسئلة الحياة اليومية المعتادة، هذا مريح. لكن الـ Appliance نفسها ليست مصممة لتحمل Forensics لشهور بحجم Logs كبير بشكل نظيف. لهذا توجد Sophos Central Firewall Reporting. النهج جيد لأنه بسيط ولا يحتاج إلى بنية Logging خاصة. لكنه cloud-only، ومرخص لكل Firewall أو لكل Central Account، ويكلف إضافيًا. معلومات Sophos العامة الأقدم ذكرت 119 دولارًا أمريكيًا لكل 100 GB سنويًا كبداية لـ CFR Advanced؛ أما الأسعار الحالية فيجب دائمًا التحقق منها عبر الشريك. الحقيقة هي: عبارة “Reporting مرفق ببساطة” صحيحة فقط حتى حد معين.

مع Xstream توجد وظائف Central Reporting محدودة وفي بعض Bundles مدة 30 يومًا، لكن إذا أردت Retention لسنة، أو كتل تخزين إضافية، أو تحليل عدة Firewalls لمدة أطول، يصبح ذلك عامل تكلفة منفصلًا. تقنيًا هذا مقبول، لكنه يجب أن يدخل بصدق في TCO.

لدى Palo Alto محليًا ACC، وTraffic Logs، وThreat Logs، وURL Logs، وSystem Logs، إضافة إلى أكثر من 40 تقريرًا predefined وتقارير Custom. لكن من أجل Retention جادة، وCorrelation، وتحليل مركزي، تصل إلى Panorama Log Collectors أو Strata Logging Service. هذا قوي، ويتوسع أفضل، ويناسب نماذج SOC الكبيرة. لكن هنا أيضًا: يكلف ويجب التخطيط له جيدًا.

تقييمي: Sophos أسرع استخدامًا في الحياة اليومية الصغيرة والمتوسطة. Palo Alto أفضل معماريًا لمتطلبات Logs وRetention الكبيرة، لكنك تدفع مقابل ذلك. من يشتري Palo Alto من دون استراتيجية Logs يشتري نصف المنصة فقط.

API والأتمتة

هنا تكون الفجوة أوضح ما يمكن.

Palo Alto أقوى بكثير في الأتمتة. لدى PAN-OS APIs، وتوجد Terraform Providers، وAnsible Collections، وSDKs، وDynamic Address Groups، وPanorama Workflows، ومنظومة يستخدمها منذ سنوات NetOps وSecOps. من يريد ربط إعدادات Firewall بـ CI/CD أو GitOps أو Infrastructure as Code سيجد عند Palo Alto مادة أكثر بكثير.

لدى Sophos APIs، لكن أتمتة الـ Firewall تبدو بالمقارنة أقدم وأقل أناقة. العالم الثقيل بـ XML يعمل، لكنه في 2026 لم يعد يبدو عصريًا. أن يستطيع Config Studio إنشاء API أو مخرجات curl أمر مفيد، لكنه أيضًا إشارة إلى أن سير API والتغيير الحقيقي ليس في المكان الذي يجب أن يكون فيه.

تقول Sophos نفسها إن بنية v22 الجديدة هي الأساس لـ full RESTful APIs مستقبلية. هذا مثير، لكنه اليوم ليس ميزة مكتملة. خارطة الطريق لا تعوض قابلية تشغيل حالية.

توصيتي: إذا كان فريقك يأخذ الأتمتة بجدية، تفوز Palo Alto بوضوح. يمكن أتمتة Sophos، لكنني اليوم لن أصفها كمنصة Firewall IaC-first.

الأداء

الأداء مجال مقارنة خطير، لأن معظم المصنعين يعرضون أرقامًا ترتبط بالبيئة الحقيقية ارتباطًا تقريبيًا فقط. المهم ليس أي مصنع يذكر أعلى Best-Case Throughput في Datasheet. المهم ما يحدث مع Policies لديك، وTraffic لديك، ونسبة TLS لديك، وLogs لديك، وSessions لديك.

Palo Alto قوية جدًا في فئات الأداء العالية. المنصة مصممة لـ Security Inspection مستمرة، وApp-ID، وThreat Prevention، ونماذج مركزية. خصوصًا إذا كانت Decryption وIPS مهمة فعلًا، فسآخذ Palo Alto بجدية كبيرة في البيئات الكبيرة. لكن يجب اختيار الحجم المناسب وعدم الاعتقاد بأن أصغر PA Box مع كل Security Subscriptions سيحمي فجأة Datacenter.

لدى Sophos نسبة سعر إلى أداء جيدة. في كثير من إعدادات Mid-Market تحصل مع Sophos على Throughput كثير، ووظائف كثيرة، وغالبًا شروط تجارية أفضل بكثير. خصوصًا بسبب استراتيجية الخصومات والـ Bundles لدى Sophos يمكن أن يكون ذلك جذابًا اقتصاديًا. لكن يجب الفصل بنظافة: عتاد XGS مع Flow Processor ليس مثل Sophos Firewall افتراضية في Azure أو AWS. هناك تكون CPU، وCloud-NIC، ونوع Instance، والبنية، والـ Sizing هي الأهم. Hardware Offload ليس حجة هناك.

سأجري مع كلا المصنعين Pilot حقيقيًا. ليس Speedtest فقط. بل TLS Inspection مفعلة، وIPS مفعّل، وWeb Policies مفعلة، وLogging مفعّل، وتنزيلات كبيرة، وTeams، وSaaS، وتحديثات، وVPN، وHA-Failover، وعدة تطبيقات مكسورة لا تظهر إلا مع مستخدمين حقيقيين. عندها ترى بسرعة هل ساعدت Datasheet أم كانت جميلة فقط.

HA والاستقرار

كلا المصنعين يستطيع HA. كلاهما يستطيع Active/Passive. وكلاهما يستطيع Active/Active في سيناريوهات معينة. ومع كليهما لن أستخدم Active/Active إلا بوعي شديد.

Palo Alto HA مفهوم جيدًا في Enterprise. Active/Passive هو المسار القياسي، وActive/Active حالة خاصة أكثر. الوثائق واضحة فيما تتم مزامنته وما لا تتم مزامنته. للبيئات الكبيرة هذه ميزة، لأن هناك تصاميم قائمة، وRunbooks، وخبرة شركاء كثيرة.

Sophos HA أسهل إعدادًا ومستقر في كثير من التركيبات، لكنني أصبحت أكثر حذرًا مع Upgrades. تذكر وثائق Sophos حدودًا واضحة: لا Session Failover لـ VPN Traffic، وProxy Traffic، وUDP، وICMP، وMulticast، وBroadcast. Active/Active لا يوازن كل شيء، وهذه التفاصيل مهمة في التشغيل. مع SFOS v22 جاءت وظائف Self-Healing HA، وهذا تقدم جيد. وفي الوقت نفسه كانت هناك أخطاء كافية في مرحلة v21.5 حتى v22 تجعلني لا أحدّث Clusters إنتاجية من دون خطة اختبار نظيفة.

نهجي سيكون نفسه مع المصنعين: إعادة بناء HA في Lab، وفحص مسارات Upgrade، واختبار Failover، ومراقبة VPNs، ومقارنة Logs، ووضع خطط Rollback واضحة. تعطيني Palo Alto هدوءًا أكبر في التصاميم الكبيرة. Sophos أبسط، لكنني حاليًا سأدقق أكثر مع كل Major Release.

الترخيص والتكاليف

في التكاليف تكون Sophos غالبًا أسهل بيعًا، وPalo Alto أسهل تبريرًا إذا كانت المتطلبات عالية بما يكفي.

لدى Sophos مع Standard Protection وXstream Protection وAdd-ons نموذج بسيط نسبيًا. ليس مثاليًا، لكنه غالبًا أسهل فهمًا من Palo Alto. في الوقت نفسه تتصرف Sophos في الـ Channel أحيانًا كـ Discounter لكل منتج لديه Promo ما. عروض Hardware بنسبة 99%، وBundle Discounts، وعروض خاصة، وTrade-ins، وMigration Offers، لا تبدو دائمًا جادة، حتى لو كان المنتج جادًا. للعملاء هذا مريح ماليًا، لكنه يجعل List Prices شبه بلا معنى.

Palo Alto Premium. Threat Prevention، وAdvanced Threat Prevention، وAdvanced URL Filtering، وAdvanced DNS Security، وAdvanced WildFire، وGlobalProtect، وSD-WAN، وStrata Logging Service، وPanorama أو Strata Cloud Manager، بحسب ما تحتاجه فعلًا، يمكن أن يتجمع الكثير. في المقابل تحصل على منصة قوية. لكن يجب حساب TCO بنظافة. Palo-Alto Box من دون Security Subscriptions المناسبة ومن دون استراتيجية Logs غالبًا ليست المنتج الذي بيع في Sales Deck.

تقييمي: Sophos أكثر جاذبية اقتصاديًا لكثير من العملاء وغالبًا كافية تمامًا. Palo Alto تستحق عندما تكون العمق التقني مطلوبًا فعلًا. إذا كان العميل يريد فقط “Firewall جيدة”، فغالبًا تكون Palo Alto غالية جدًا. وإذا كان العميل يريد منصة Enterprise Security استراتيجية، فغالبًا تكون Sophos رقيقة أكثر من اللازم.

الدعم

تقييم الدعم بعدل صعب، لأن التجارب تعتمد بقوة على الحالة المحددة، والشريك، والبلد، ومستوى الدعم، ومسار التصعيد.

لا أريد تقييم دعم Palo Alto بقسوة، لأن تجربتي المباشرة معه قديمة جدًا. ما آخذه من المشاريع والمحادثات: يمكن أن يكون Palo Alto TAC عميقًا جدًا، لكن هناك أيضًا يعتمد الكثير على Case ومستوى الدعم. في المشكلات المعقدة تصل على أي حال بسرعة إلى تحليلات طويلة، وLogs، وTech-Support Files، وأسئلة إعادة إنتاج.

كان دعم Sophos في السابق، من وجهة نظري، سيئًا جدًا في بعض الأحيان. أصبح الآن أفضل بكثير. ومع ذلك، يعتمد الكثير جدًا على الشخص الذي يتولى الدعم. بعض الحالات تسير جيدًا، وأخرى تطول. وعندما تكون لدينا في الشركة حالات دعم، فهي غالبًا معقدة لدرجة أنها تستغرق وقتًا على أي حال. هذا ليس بالضرورة ذنب Sophos وحدها، لكنه الواقع.

لذلك لا يهمني دعم المصنع فقط، بل الشريك أيضًا. شريك Palo Alto جيد يمكن أن يصنع الفرق. وشريك Sophos جيد كذلك. خصوصًا في Firewalls يكون First-Level Sales لطيفًا، لكن في الحالة الجدية تحتاج إلى شخص يفهم Packet Flow، وLogs، وPolicy، وNAT، وVPN، وخصوصيات المصنع.

ملاءمة MSP والشركاء

هذا جزئيًا موضوع مبيعات، لكنه ليس كذلك فقط. حتى فرق IT الداخلية يمكن أن تستفيد عندما يمثل مصنع ما Tenants، وGroups، وTemplates، وStandardization، وRollouts قابلة للتكرار بشكل جيد.

Sophos قوية هنا في نموذج MSP وMid-Market الكلاسيكي. Sophos Central Partner، وFlex Billing، وإدارة العملاء، وBundles بسيطة، وإمكانية رؤية Firewalls وEndpoint وE-Mail وZTNA ومنتجات أخرى داخل منصة واحدة، كلها جذابة في الحياة اليومية. لمزودي خدمات IT مع كثير من العملاء الصغار والمتوسطين، هذه ميزة حقيقية.

Palo Alto قوية أيضًا في بيئات الشركاء وMSSP، لكنها أقرب إلى الشريحة الأعلى. المنصة تطلب Know-how أكثر، وTooling أكثر، وغالبًا مشاريع أكبر. Strata Cloud Manager ونماذج Prisma تتحرك أكثر نحو Cloud Operations وMulti-Tenant، لكن عتبة الدخول تبقى أعلى.

بالنسبة إلى IT الداخلية، يعني ذلك: إذا كنت تدير بفريق صغير مواقع أو شركات كثيرة، تبدو Sophos أسرع قابلية للإدارة. وإذا كان لديك فريق Security كبير مع أدوار واضحة، وSOC، وChange Advisory، وأتمتة، ودعم شركاء، فستناسب Palo Alto بشكل أفضل.

سهولة الاستخدام في الحياة اليومية

Sophos غالبًا أودّ في الحياة اليومية. الـ GUI أوضح، وكثير من الـ workflows مرئي ومنظم، ويمكن للمسؤول أن يفهم أسرع ما يحدث. لهذا بالضبط أحب عمومًا العمل مع Sophos.

لكن لهذه الودّية حدود. في الإعدادات الأكبر تبدو الواجهة بطيئة. بعض القوائم ليست مرنة بما يكفي. Bulk Changes ليست في المكان الذي يجب أن تكون فيه. إعدادات Firewall Group المركزية تحل جزءًا فقط من المشكلة. وConfig Studio يجعل أشياء كثيرة مرئية، لكنه ليس بديلًا عن تجربة Change أصلية حديثة.

Palo Alto أصعب في البداية. الواجهة أكثف، ونموذج Commit يزعج كثيرًا من المسؤولين، ويجب أن تعرف ما تفعل. في المقابل يبدو المنتج مع نمو البيئة أكثر انضباطًا. Commit، وCandidate Config، وAudit، وPanorama، وTemplates، وDevice Groups ليست دائمًا سريعة، لكنها منهجية. هذا أهم في البيئات الكبيرة من راحة النقر.

انطباعي الشخصي: Sophos هي الـ Firewall التي أفضّل وضعها أمام فريق Admin صغير. Palo Alto هي المنصة التي أفضّل إعطاءها لفريق Security Engineering ناضج.

سرعة التطوير وخارطة الطريق

هنا تصبح خلاصتي حول Sophos أكثر نقدًا.

قدمت Sophos مع SFOS v22 وv22 MR1 أمورًا مهمة: Secure-by-Design، وKernel محصن، وRemote Integrity Monitoring، وتوسعات NDR، وHealth Check، وتحسينات Audit، وإصلاحات VPN، وتحسينات Sophos Connect على macOS. هذا حقيقي. لا أريد التقليل منه.

لكن Ergonomics الإدارة المرئية تتطور ببطء شديد. كثير من الأمور التي يريدها المسؤولون منذ سنوات تأتي متأخرة أو تنتهي في أدوات خارجية. Config Studio V2 هو بالنسبة لي أفضل مثال. إنه مفيد، لكنه يبدو كساحة جانبية كان يجب أن تكون جزءًا من المنتج الأساسي. عندما تقارن أداة خارج Sophos Central وخارج واجهة الـ Firewall الإعدادات، وتحررها، وتخرجها كـ XML أو API/curl، أسأل نفسي: لماذا ليس هذا مباشرة جزءًا من Management Workflow؟

تبدو Palo Alto أسرع استراتيجيًا. Strata Cloud Manager، وPrisma Access، وZTNA Connector، ودورة دعم PAN-OS 12.1، وAdvanced Threat Prevention، وAdvanced URL Filtering، وLogging Service، والأتمتة، هناك حركة كثيرة. هذا يجلب أيضًا تعقيدًا وألم Rebranding، بلا شك. لكنه يعطي إحساسًا أكبر بديناميكية المنصة.

توقعي من Sophos لعامي 2026/2027 واضح: أدوات جانبية أقل، وتكامل أصلي أكثر. REST-API حديثة، وMulti-Firewall Config Workflows نظيفة في Central، وBulk Changes أفضل، وUI أسرع، وRegression أقل في Major Releases. إذا قدمت Sophos ذلك، يمكن أن يتحسن حكمي بوضوح. وإذا لم تفعل، فستواصل Palo Alto الابتعاد في المقارنة الاستراتيجية.

متى سأختار Sophos

سأختار Sophos Firewall إذا:

- كانت الشركة صغيرة إلى متوسطة،

- كان Sophos Central أو Sophos Endpoint موجودًا أصلًا،

- لم يكن الفريق يريد بناء تخصص PAN-OS عميق،

- كانت نسبة السعر إلى الأداء مهمة،

- كانت ربط الفروع البسيط أو SD-RED مفيدًا،

- كانت On-Box-WAF كافية للنشر البسيط،

- كان يجب أن تكون Web Protection وReporting سريعتي الاستخدام،

- كان التشغيل يجب أن يكون أكثر براغماتية من شريحة البنية المعمارية.

في مثل هذه البيئات يمكن أن تكون Sophos منطقية جدًا. تحصل على Firewall سهلة الفهم، ووظائف Security جيدة، ومنظومة Central قوية، وغالبًا حزمة تجارية جيدة. لكن يجب أن تقبل أن API، والتحكم المركزي في الإعدادات، وEnterprise Change Workflows ليست على مستوى Palo Alto.

متى سأختار Palo Alto

سأختار Palo Alto إذا:

- كان App-ID والتحكم الدقيق جدًا في Layer-7 حاسمين،

- كان Remote Access وZTNA مهمين استراتيجيًا،

- كان Prisma Access أو SASE أصلًا على خارطة الطريق،

- كان بالإمكان تشغيل Panorama أو Strata Cloud Manager باحتراف،

- كان الاحتفاظ الطويل بالـ Logs وتكامل SOC مهمين،

- كان Infrastructure as Code هدفًا حقيقيًا،

- كانت هناك فرق أو مناطق أو مواقع كثيرة أو متطلبات Compliance،

- كانت الميزانية والـ Know-how يناسبان المنصة.

Palo Alto في رأيي ليست ببساطة “الـ Firewall الأفضل”. إنها المنصة الأفضل للبيئات التي تستطيع استخدام هذا العمق فعلًا. إذا اشتريت Palo Alto ثم بنيت فقط حفنة من قواعد Ports، فغالبًا دفعت أكثر مما ينبغي.

هل Sophos بديل حقيقي لـ Palo Alto؟

نعم، لكن ليس في كل مكان.

كـ paloalto Alternative في Mid-Market، Sophos خيار مشروع تمامًا. كثير من الشركات لا تحتاج إلى عالم Panorama، ولا مشروع Prisma، ولا App-ID Policy شديدة الدقة، ولا بنية Logs معقدة. هي تحتاج إلى Firewall تعمل بثبات، ومفهومة، وتدعم VPN، وتقدم Web Protection، وتعرض تقارير نظيفة، ولا تكسر الميزانية. لهذا تكون Sophos قوية غالبًا.

أما كبديل في عالم Enterprise Hybrid Mesh وSASE وCloud وSOC وIaC، فالأمر أصعب على Sophos. هناك لا تنافس Palo Alto Sophos فقط، بل Fortinet، وCheck Point، وZscaler، وCloudflare، وNetskope، ومنصات أخرى بحسب البنية. يمكن لـ Sophos المشاركة، لكنها نادرًا ما تقدم العمق نفسه.

السؤال الصحيح إذن ليس “Sophos أم Palo Alto، من يفوز؟”. السؤال الصحيح هو: ما نضج التشغيل الواقعي لدى فريقك؟

الخلاصة: Palo Alto منصة، وSophos ممارسة

أهم نقطة في هذه المقارنة بالنسبة لي هي: Palo Alto ليست منتجًا تشتريه على الهامش. من يريد تشغيل Palo Alto بشكل صحيح، يجب أن يملك أيضًا الانضباط التشغيلي لذلك. يجب صيانة App-ID. يجب أن تكون User-ID صحيحة. تحتاج Decryption إلى Exceptions وقبول. يحتاج Panorama أو Strata Cloud Manager إلى تصميم. تحتاج Logs إلى استراتيجية Retention. ويجب أن يكون لكل Subscription غرض حقيقي.

إذا توفرت هذه الشروط، فإن Palo Alto في 2026 هي عندي المنصة الاستراتيجية الأقوى. ليس لأن كل وظيفة منفردة أفضل، بل لأن Policy وRemote Access وLogging وAutomation والتحكم بالتطبيقات تبدو في مجموعها ناضجة جدًا. لفرق Enterprise، هذا غالبًا أثمن من إعداد أولي أبسط.

ومع ذلك لا تبقى Sophos عندي “الحل الأصغر”. في كثير من بيئات Mid-Market تكون Sophos القرار الأعقل، لأن المنصة تصبح منتجة أسرع، وغالبًا تناسب السعر بشكل أفضل، وتتطلب معرفة تخصصية أقل. لهذا بالضبط ما زلت شخصيًا أقرب إلى معسكر Sophos. لكن ثقتي لم تعد بلا شروط. Config Studio كمسار إعداد خارجي، وتطور Central البطيء، وكثافة الأخطاء في الإصدارات الأخيرة كلها مصابيح تحذير حقيقية.

لذلك توصياتي لعام 2026 واضحة إلى حد كبير: Sophos إذا كانت بساطة التشغيل، ونسبة السعر إلى الأداء، وCentral، وواقع Mid-Market أهم من أقصى عمق Enterprise. وPalo Alto إذا كانت الـ Firewall جزءًا من بنية Security أكبر تشمل App Control، وPrisma، وPanorama/Strata، وLogging، وSOC، وAutomation.

سأحدث الوضع مرة أخرى في 2027. إذا لحقت Sophos بوضوح في Central وAPI وConfig Workflows والاستقرار، فسيدخل ذلك في التقييم. وإذا جعلت Palo Alto الترخيص أو التعقيد أو الدعم أكثر إرباكًا، فسيدخل ذلك أيضًا. هذا السوق يتحرك بسرعة أكبر من أن نجمّد خلاصة واحدة إلى الأبد.

إلى اللقاء في المرة القادمة،

جو

FAQ

Sophos أم Palo Alto: أيهما أنسب للشركات المتوسطة؟

هل Sophos بديل لـ Palo Alto؟

من الأفضل في VPN وZTNA؟

أي تجارب Sophos Firewall مهمة في 2026؟

أي جدار ناري أكثر أمانًا: Sophos أم Palo Alto؟

المصادر

Sophos Security Advisory حول CVE-2024-12727 وCVE-2024-12728 وCVE-2024-12729

Palo Alto Networks Security Advisory CVE-2024-3400، وCVE-2024-0012، وCVE-2025-0108، وCVE-2025-0111

Palo Alto Networks App-ID، وAdvanced Threat Prevention، وAdvanced URL Filtering

Palo Alto Networks Panorama، وStrata Cloud Manager، وStrata Logging Service

Palo Alto Networks ZTNA Connector، وSD-WAN for NGFW، وTerraform for PAN-OS

وثائق Sophos WAF، وSophos Central Firewall Reporting، وSophos Firewall HA operation