Sophos vs Palo Alto 2026: firewall mana yang sesuai?

Jadual kandungan

Jika seseorang mencari Sophos vs Palo Alto, jarang sekali soalnya cuma appliance mana yang mempunyai senarai feature lebih cantik. Sebenarnya ini tentang model operasi. Adakah saya mahu firewall yang cepat difahami oleh pasukan kecil atau sederhana dan mudah dimasukkan ke dalam dunia Sophos Central sedia ada? Atau saya mahu platform security yang menyusun App-ID, User-ID, Panorama, Strata Cloud Manager, Prisma Access, logging dan automation sebagai blok binaan enterprise?

Sebab itu, apabila membandingkan Sophos Firewall vs Palo Alto, kita bukan membandingkan dua produk yang sama dengan logo berbeza. Kita membandingkan dua aliran pemikiran. Sophos lebih terasa seperti alat security bersepadu untuk admin yang mahu menyelesaikan sebanyak mungkin perkara dari satu platform. Palo Alto pula lebih terasa seperti instrumen enterprise yang tepat: berkuasa, mahal, metodik, kadang-kadang berat, tetapi sangat tahan lasak di tangan yang betul.

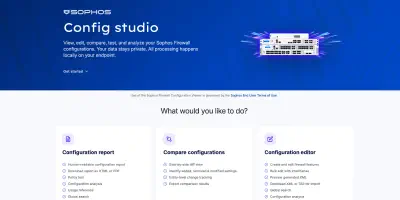

Kedudukan awal saya bukan neutral dalam erti kata tanpa emosi. Saya suka bekerja dengan Sophos Firewalls kerana banyak perkara dalam operasi harian disusun secara logik dan kerana Sophos sering mengurangkan banyak geseran dalam rangkaian mid-market klasik. Pada masa yang sama, saya perasan kesabaran saya terhadap Sophos semakin menipis. Firewall ini mempunyai asas yang baik, tetapi topik admin utama mengambil masa terlalu lama. Jika analisis, diff dan kini juga perubahan konfigurasi berpindah ke alat browser luaran seperti Config Studio , itu memang praktikal, tetapi juga tanda amaran. Workflow seperti ini sepatutnya berada dalam Sophos Central atau terus dalam UI firewall. Bersama dengan bug Sophos Firewall semasa dalam v21.5 hingga v22 , tahap skeptikal saya sekarang lebih tinggi daripada apa yang saya jangka dua tahun lalu.

Pandangan saya terhadap Palo Alto berbeza. Di sana saya kurang melihat “firewall yang mesra”, tetapi lebih kepada sistem yang memaksa proses yang jelas: Candidate Config, Commit, zones, NAT flow, Security Profiles, hirarki policy Panorama, seni bina log. Itu boleh menjengkelkan. Tetapi ketegasan inilah yang dalam persekitaran lebih besar sering menjadi kelebihan.

Soalan sebenar bukan Sophos atau Palo Alto, tetapi sejauh mana matang pasukan anda boleh mengendalikan platform itu dalam operasi sebenar.

Kesimpulan ringkas: ini soal tahap kematangan

Apabila sebuah syarikat membeli Palo Alto, ia bukan hanya membeli firewall. Ia membeli keupayaan untuk mengawal akses rangkaian dengan sangat granular mengikut aplikasi, pengguna, peranti, profil ancaman dan policy berpusat. Itu berbaloi jika pasukan benar-benar menggunakan kedalaman tersebut. Untuk persekitaran yang dikawal selia, rulebase besar, strategi SASE, Prisma Access, log retention panjang, API automation dan change governance yang jelas, Palo Alto biasanya pilihan yang lebih kuat.

Sophos bermain dengan cara lain. Nilai tambahnya lebih kepada: cepat produktif, kurang tekanan konsol dalam mid-market, peraturan lebih mudah difahami, fungsi bersepadu yang berguna, sambungan Central yang kuat dan selalunya nisbah harga-prestasi yang jauh lebih menyenangkan. Sophos bukan penyelesaian “kecil”, tetapi ia lebih dioptimumkan supaya pasukan lebih kecil boleh mengendalikannya tanpa perlu membina kepakaran Palo Alto sendiri.

Kecenderungan saya untuk 2026: Sesiapa yang mencari alternatif paloalto dalam mid-market patut menguji Sophos dengan serius. Sesiapa yang mencari platform enterprise security jangka panjang dengan automation matang, laluan ZTNA/SASE dan kawalan app yang mendalam akan jauh lebih kerap berakhir dengan Palo Alto.

Ini bukan soalan vendor yang romantik. Ia lebih kepada soalan tahap kematangan: Berapa banyak security engineering yang benar-benar boleh dan mahu dilakukan oleh pasukan anda?

Perkara yang saya perhatikan dalam perbandingan ini

Untuk Palo Alto, matriks harga/feature klasik tidak mencukupi. Titik penentu bukan hanya performance atau harga, tetapi sama ada platform itu dikendalikan dengan disiplin. Persekitaran Palo Alto yang kurang dijaga cepat menjadi mahal dan rumit. Sebaliknya, persekitaran Palo Alto yang dijaga dengan baik boleh diskalakan dengan sangat kemas selama bertahun-tahun.

Sebab itu saya memberi perhatian khusus kepada perkara ini:

- Model policy: Adakah App-ID, User-ID dan Security Profiles benar-benar digunakan, atau hanya port?

- Change workflow: Adakah Candidate Config plus Commit membantu, atau memperlahankan pasukan?

- Remote Access: Adakah VPN klasik mencukupi, atau GlobalProtect/Prisma Access relevan secara strategik?

- Logging: Adakah Panorama, Log Collector atau Strata Logging Service wujud, atau hanya log lokal?

- Automation: Adakah API, Terraform, Ansible dan objek dinamik digunakan?

- Kos operasi: Adakah subscriptions, logging, management dan support dikira sepenuhnya?

- Know-how pasukan: Adakah seseorang yang benar-benar memahami PAN-OS?

Untuk Sophos, saya melihat dari sudut lain: Sejauh mana kita boleh pergi dengan Central, seberapa cepat perubahan dapat difahami, berapa banyak masa yang dijimatkan platform dalam kerja harian, dan di titik mana ia mula menyusahkan kerana kurang kedalaman, UI perlahan atau alat bantuan luaran.

Perbandingan pantas

| Bidang | Sophos Firewall | Palo Alto Networks NGFW | Penilaian saya |

|---|---|---|---|

| Seni bina security | Xstream, FastPath, hardening Secure-by-Design dalam SFOS v22 | App-ID, User-ID, Content-ID, seni bina Single-Pass | Palo Alto lebih mendalam dalam kawalan app dan content, Sophos kelihatan mengejar dengan jelas dalam hardening platform pada v22. |

| Peraturan dan NAT | mudah didekati, mudah dibaca, NAT berasingan, tetapi lemah untuk bulk workflows | sangat metodik, model zon, NAT/Security berasingan, kedalaman policy kuat | Sophos lebih cepat difahami, Palo Alto diskalakan lebih kemas dalam rulebase kompleks. |

| VPN / ZTNA | Sophos Connect, SSL VPN, IPsec, Sophos ZTNA melalui Central | GlobalProtect, HIP, Prisma Access, ZTNA Connector | Palo Alto lebih lengkap untuk Remote Access dan Enterprise ZTNA, Sophos kekal lebih mudah untuk setup klasik. |

| SD-WAN | kukuh untuk mid-market, SD-RED kuat untuk branches mudah | NGFW SD-WAN, Prisma SD-WAN, naratif enterprise lebih baik | Sophos sering mencukupi, Palo Alto terasa lebih matang untuk reka bentuk WAN besar. |

| Web / IPS / TLS | Web Protection baik, DPI, TLS 1.3, Xstream-Offload pada hardware | Advanced URL Filtering, Advanced Threat Prevention, WildFire, policy sangat mendalam | Sophos pragmatik, Palo Alto lebih kuat dalam high-end web security. |

| WAF | Web Server Protection bersepadu dengan had yang jelas | tiada WAF on-box klasik pada NGFW, lebih kepada Prisma/WAAS atau WAF khusus | Sophos menang untuk penerbitan mudah, AppSec sebenar patut berada pada WAF khusus. |

| E-mail security | modul firewall wujud, tetapi secara strategik sudah usang | bukan fungsi teras firewall, produk e-mail security berasingan | Sophos mempunyai lebih banyak fungsi pada box, tetapi inovasi sudah lama berada di Central atau penyelesaian khusus. |

| Central Management | Sophos Central mudah, tetapi firewall config management kekal terhad | Panorama dan Strata Cloud Manager lebih berkuasa, tetapi lebih kompleks dan mahal | Sophos menang dari segi kesederhanaan, Palo Alto menang dari segi penskalaan profesional. |

| Logging / Reporting | lokal boleh digunakan, Central Reporting cloud-only, Advanced berbayar tambahan | reports lokal, Panorama, Log Collectors, Strata Logging Service | Sophos lebih cepat digunakan, Palo Alto lebih baik untuk retention besar dan model SOC. |

| API / Automation | XML/API workflows, SDK, Config Studio sebagai laluan bantuan | PAN-OS API, Terraform, Ansible, Panorama workflows | Palo Alto menang jelas untuk Infrastructure as Code. |

| Kos | sering diberi diskaun kuat, harga-prestasi baik, tetapi budaya promo kadang-kadang terasa murah | harga premium, banyak subscriptions, platform kuat | Sophos lebih realistik untuk banyak bajet, Palo Alto perlu benar-benar membuktikan nilai tambahnya. |

| Roadmap | hardening kuat, tetapi ergonomik admin perlahan | dinamik platform tinggi pada Strata, Prisma dan PAN-OS | Palo Alto terasa lebih pantas secara strategik, Sophos perlu mengejar dalam produk teras. |

Seni bina security: Xstream melawan App-ID

Dalam seni bina security, perbezaan antara kedua-dua vendor sangat jelas.

Palo Alto membina identitinya dengan kuat di sekeliling App-ID, User-ID dan Content-ID. Firewall bukan hanya melihat port dan IP, tetapi aplikasi, pengguna, fungsi, risiko dan kandungan. Ini lebih daripada marketing. Terutamanya App-ID ialah hujah yang kuat dalam praktik, kerana policies tidak hanya perlu membenarkan “tcp/443 ke Internet”, tetapi boleh mengawal aplikasi tertentu dan sebahagiannya fungsi aplikasi. Bersama User-ID dan konteks peranti, pendekatan policy menjadi sangat granular.

Sophos mendekati perkara ini dengan cara lain. Seni bina Xstream menggabungkan DPI engine dengan FastPath offloading. Pada hardware XGS, Xstream Flow Processor boleh mempercepat flows tertentu selepas ia dinilai pada awalnya. Dengan SFOS v22, Sophos juga melakukan banyak kerja di bawah hud: Linux kernel 6.6+ yang di-hardening, pengasingan proses yang lebih kuat, containerization untuk perkhidmatan seperti IPS, Remote Integrity Monitoring melalui sensor XDR Linux bersepadu, Health Check dan pendekatan self-healing untuk HA.

Ini penting kerana Sophos bukan hanya cuba menghantar “lebih banyak features”, tetapi menjadikan firewall itu sendiri lebih sukar diserang. Terutamanya selepas beberapa tahun kebelakangan ini, apabila edge devices secara umum menjadi sasaran kegemaran penyerang, ini bukan detail kecil yang manis, tetapi titik seni bina sebenar.

Namun begitu: Pada pandangan saya Palo Alto masih di hadapan untuk kawalan app dan content yang mendalam. Sophos mempunyai hujah balas yang menarik dengan Synchronized App Control jika Sophos Endpoint digunakan. Dalam keadaan itu, firewall melalui Security Heartbeat lebih tahu proses mana pada client yang menghasilkan traffic. Dalam persekitaran sebenar, itu boleh sangat membantu. Tetapi tanpa Sophos Endpoint, kelebihan ini hilang, dan Palo Alto dengan App-ID biasanya lebih tepat dan konsisten.

Penilaian saya: Sophos dengan SFOS v22 telah mengambil langkah yang sangat baik dalam Secure-by-Design dan hardening platform. Tetapi Palo Alto masih pilihan yang lebih kuat jika firewall dimaksudkan sebagai sistem enforcement Layer 7 yang sangat granular dalam enterprise.

Security advisories dan disiplin patch

Firewalls berada di pinggir rangkaian. Itu menjadikannya bernilai untuk pertahanan dan menarik untuk penyerang. Sebab itu dalam keputusan pembelian saya kini lebih memberi perhatian kepada security advisories dan proses patch berbanding dahulu.

Pada Palo Alto, CVE-2024-3400 ialah titik perubahan yang besar. Kerentanan itu menjejaskan GlobalProtect dalam konfigurasi PAN-OS tertentu, mempunyai CVSS 10.0 dan menurut Palo Alto ditemui dalam production. CISA ketika itu secara aktif memberi amaran tentang eksploitasi in the wild. Kemudian muncul pula isu management interface seperti CVE-2024-0012, CVE-2024-9474, CVE-2025-0108 dan CVE-2025-0111, yang mana Palo Alto sendiri mendokumentasikan cubaan exploit atau status serangan. Perkara penting di sini ialah batasannya: Banyak risiko ini sangat bergantung pada sama ada management interfaces tersalah konfigurasi atau terlalu luas boleh dicapai. Tetapi tepat itulah yang malangnya berlaku dalam rangkaian sebenar lebih kerap daripada yang muncul dalam diagram seni bina.

Sophos juga mempunyai CVE firewall kritikal, antaranya advisory Disember 2024 untuk CVE-2024-12727, CVE-2024-12728 dan CVE-2024-12729. Dalam advisory itu, Sophos menulis bahawa hotfixes untuk versi terjejas telah disediakan dan pemasangan hotfix automatik aktif secara lalai. Sophos juga menyatakan bahawa pada masa itu tiada eksploitasi diperhatikan. Namun dari segi sejarah, Sophos juga pernah mempunyai kelemahan yang dieksploitasi secara aktif, dan itu tidak patut dilupakan.

Perbezaan operasinya terletak pada model patch. Hotfix automatik Sophos tanpa kesakitan firmware upgrade klasik ialah kelebihan besar dalam keadaan serius. Palo Alto bekerja lebih klasik dengan versi hotfix, maintenance windows, reboots dan HA failover. Itu tidak semestinya lebih buruk, tetapi ia menuntut proses operasi yang lebih berdisiplin.

Pandangan saya: Palo Alto dalam beberapa tahun kebelakangan ini mengalami insiden edge yang keras dan kelihatan secara terbuka. Sophos juga mempunyai kerentanan kritikal, tetapi mendapat mata melalui hotfixing dan ketelusan sekitar Secure-by-Design. Dalam kedua-dua kes prinsipnya sama: tiada WAN management, MFA di mana-mana, hadkan akses admin dengan ketat, langgan advisories dan jangan menangguhkan upgrades berbulan-bulan.

Peraturan firewall dan NAT

Dalam kerja harian, banyak perkara ditentukan oleh peraturan dan NAT. Di sini Sophos lebih menyenangkan untuk dibaca, tetapi Palo Alto lebih kemas untuk dimodelkan.

Peraturan Sophos intuitif bagi ramai admin: source, destination, service, zone, user, Web Policy, IPS, Application Control, Logging. NAT sejak SFOS v18 dipisahkan dengan kemas daripada rulebase firewall. Untuk senario DNAT, SNAT dan hairpin biasa, ini mudah difahami. Jika saya mencari pembukaan akses untuk sebuah server, di Sophos biasanya saya lebih cepat menemukan apa yang saya perlukan.

Palo Alto lebih mencabar secara konsep. Security Policies dan NAT Policies dipisahkan dengan ketat. Logik NAT dengan pandangan Pre-NAT dan Post-NAT pada awalnya terasa asing bagi ramai admin. Selain itu ada model zon, App-ID, Service, URL Categories, Security Profiles, Decryption Policies, Pre- dan Post-Rules dalam Panorama, Template Stacks dan Device Groups. Ini memerlukan lebih banyak pemikiran, tetapi dalam persekitaran besar juga memberi lebih banyak struktur.

Palo Alto lebih kuat memaksa anda mendesain dengan kemas. Sophos membolehkan kerja lebih cepat, tetapi keterusterangan itulah yang kadang-kadang menjadi kelemahan dalam rulebase besar. Bulk changes, NAT cloning, shadow rules, object usage dan change diffs perlu jauh lebih baik secara langsung dalam firewall atau Sophos Central pada 2026. Hakikat bahawa hari ini kita semakin melihat kepada Config Studio untuk itu, bagi saya bukan tanda kematangan produk, tetapi satu simptom.

Cadangan saya: Jika anda mempunyai beberapa ratus rules dan pasukan kecil, Sophos mungkin lebih produktif. Jika anda memerlukan banyak pasukan, beberapa lokasi, governance dan pewarisan policy, Palo Alto dengan Panorama atau Strata Cloud Manager lebih profesional dalam jangka panjang.

VPN, ZTNA dan Remote Access

Remote Access sangat menarik dalam perbandingan ini kerana kedua-dua vendor datang dari arah yang berbeza.

Palo Alto dengan GlobalProtect mempunyai platform Remote Access yang sangat matang. Always-On, Pre-Logon, HIP checks, Device Posture, integrasi User-ID dan jambatan kepada Prisma Access ialah hujah yang kuat. Sesiapa yang mahu membina Enterprise Remote Access akan menemukan model yang sangat lengkap pada Palo Alto. Harga untuk itu ialah kompleksiti dan pelesenan. GlobalProtect bukan sekadar “VPN termasuk dan siap” jika anda mahu menggunakan fungsi lanjutannya dengan serius.

Sophos menawarkan Remote Access klasik melalui IPsec dan SSL VPN dengan Sophos Connect. Untuk banyak persekitaran, itu sudah mencukupi. Dengan SFOS v22 MR1, sokongan SSL VPN untuk Sophos Connect 2.0 pada macOS hadir, sementara Legacy Remote Access IPsec dibuang. Dari sudut security itu betul, tetapi secara operasi ia ialah titik migrasi yang jelas. Sesiapa yang menjalankan setup Sophos lama perlu memeriksa dengan teliti sebelum sekadar mengemas kini.

Untuk ZTNA, Palo Alto kelihatan lebih kuat apabila bercakap tentang seni bina enterprise. Prisma Access, ZTNA Connector dan kombinasi User-ID, App-ID dan Device-ID sangat kemas secara strategik. Sophos ZTNA lebih mudah dan berada dengan baik dalam Sophos Central, tetapi terasa kurang mendalam dan kurang lengkap. Untuk banyak kes mid-market, Sophos ZTNA tetap menarik kerana kita tidak perlu terus memulakan projek SASE besar.

Kesimpulan saya untuk Remote Access: Sophos lebih mudah dan untuk pasukan admin klasik sering lebih cepat produktif. Palo Alto lebih kuat apabila Remote Access, ZTNA, Device Posture dan SASE menjadi sebahagian daripada seni bina Zero Trust jangka panjang.

SD-WAN

Untuk SD-WAN, soalnya ialah: Adakah saya memerlukan “cukup baik” atau saya memerlukan reka bentuk WAN sebagai platform strategik?

Sophos boleh melakukan perkara biasa: SD-WAN routes, Gateway Monitoring, pemilihan berasaskan performance, orkestrasi VPN melalui Central, SD-RED untuk sambungan branch yang sangat mudah dan pandangan berpusat terhadap sambungan. Terutamanya SD-RED ialah hujah praktikal yang sebenar. Untuk cawangan kecil, retail, branches mudah atau lokasi teknikal, sangat menyenangkan apabila orang di lokasi pada dasarnya hanya perlu menyambungkan satu peranti.

Palo Alto lebih kuat apabila WAN menjadi lebih besar dan mencabar. SD-WAN for NGFW, Prisma SD-WAN, Prisma Access sebagai backbone, kawalan berasaskan app, policy berpusat, QoE dan model branch berskala besar terasa lebih matang dalam konteks enterprise. Sebagai balasan, ia juga lebih mahal dan tidak serendah ambang masuknya.

Saya tidak akan menyebut Sophos lemah. Banyak syarikat tidak memerlukan SD-WAN yang sangat kompleks. Jika tujuannya ialah mengendalikan dua sambungan Internet, beberapa VPN, keutamaan SaaS dan branch failover dengan kemas, Sophos sering mencukupi. Tetapi jika anda memodelkan 80 lokasi, beberapa rantau, cloud hubs, Prisma Access dan laluan aplikasi yang berbeza, saya akan memilih Palo Alto dengan jelas.

Web Protection

Sophos Web Protection mudah difahami dalam kerja harian. Kita boleh mengklik melalui categories, exceptions, HTTPS decryption, konteks pengguna dan protection profiles dengan agak cepat tanpa perlu mereka bentuk policy framework sendiri dahulu. Itu sesuai untuk pasukan yang mahu menjalankan web security dengan kemas tanpa menjadikan setiap policy sebagai projek kajian kecil.

Palo Alto pergi lebih mendalam. Advanced URL Filtering menggunakan pengesanan inline dan cloud-based, Palo Alto menggabungkan web control dengan rapat bersama App-ID, User-ID, DNS Security, Advanced Threat Prevention dan WildFire. Ini sangat kuat terutamanya untuk phishing, domain yang cepat berubah, URL tidak diketahui dan controls yang lebih halus. Sebagai balasan, banyak perkara bergantung pada subscriptions dan reka bentuk yang bersih.

Perkara penting: Web Protection tanpa TLS Inspection semakin kurang bermakna. Kedua-dua vendor boleh memeriksa TLS 1.3. Kedua-duanya memerlukan exceptions. Kedua-duanya berhadapan dengan QUIC, HTTP/3, kes khas SaaS, banking, portal kesihatan, certificate pinning dan keperluan perlindungan data. Saya tidak akan membuat keputusan di sini berdasarkan datasheet. Saya akan menjalankan pilot dengan clients sebenar, browsers sebenar dan aplikasi bisnes sebenar.

Penilaian saya: Sophos lebih baik untuk web policies yang mudah dan boleh diurus dengan baik. Palo Alto lebih kuat apabila web security ialah disiplin high-end dengan konteks app, inline ML, DNS Security dan sambungan SOC.

IPS dan TLS Inspection

Untuk IPS dan TLS Inspection, kita perlu sangat berhati-hati dengan angka vendor. Datasheets jarang menunjukkan realiti anda. Yang menentukan bukan throughput firewall maksimum, tetapi campuran sebenar TLS decryption, IPS, URL Filtering, App Control, Logging, saiz packet, concurrent sessions, SaaS, updates dan video traffic.

Palo Alto sangat kuat dari segi seni bina di sini. Single-Pass, App-ID, Security Profiles, Advanced Threat Prevention, WildFire, Advanced URL Filtering dan pemisahan jelas antara App-ID throughput dan Threat Prevention throughput menjadikan sizing lebih telus. Jika saya perlu mereka bentuk persekitaran dengan beban decryption tinggi dan profil security kuat, saya akan lebih mempercayai Palo Alto, selagi bajet dan know-how ada.

Sophos XGS dalam banyak senario mid-market sebenar juga boleh berprestasi sangat baik. Xstream Flow Processor membantu pada hardware appliances, dan DPI engine bukan lagi stack UTM multi-pass lama. Tetapi ada satu perkara penting yang sering terlepas pandang: Semakin banyak firewalls berjalan secara virtual, dalam Azure, AWS atau sebagai software appliance. Di sana tiada Xstream Flow Processor fizikal. Sophos memang menulis bahawa seni binanya tidak bergantung pada custom ASICs dan juga berjalan pada general-purpose CPUs. Namun kelebihan hardware offload konkrit pada XGS appliances hilang dalam persekitaran virtual.

Sebab itu saya tidak percaya Sophos boleh terlalu lama bergantung pada naratif hardware NPU. Cloud dan virtual deployments menjadi semakin penting, dan di sana CPU sizing, seni bina, parallelization, logging dan reka bentuk policy yang baik sekurang-kurangnya sama pentingnya.

Dari segi harga-prestasi, Sophos sering kelihatan lebih baik. Terutamanya apabila pelanggan tidak memerlukan high-end mutlak, Sophos sering memberi banyak firewall untuk wang yang dibayar. Palo Alto lebih mahal, tetapi dalam senario mencabar harga tambahan itu boleh dibenarkan secara teknikal. Cuma anda perlu benar-benar memerlukannya.

WAF

Sophos mempunyai Web Server Protection bersepadu pada firewall. Untuk banyak penerbitan klasik, ini praktikal: reverse proxy, WAF rules, templates, protection profiles, authentication, SNI dan senario webserver publishing yang mudah. Untuk persekitaran kecil dan sederhana, ini boleh memudahkan operasi dengan jelas.

Tetapi kita perlu jujur: Sophos WAF bukan Enterprise WAF moden. Dokumentasi menyebut had yang jelas, antaranya fokus IPv4, maksimum 60 WAF rules, tiada WebDAV dan tiada sokongan untuk versi Exchange yang lebih baharu daripada 2013. Untuk Nextcloud, API kompleks, bot management, use case WAAP moden atau platform web sangat kritikal, saya tidak akan menjadikan WAF pada firewall on-box sebagai perlindungan utama.

Palo Alto pada NGFW klasik tidak mempunyai WAF on-box yang setara. Dalam portfolio Palo Alto yang lebih luas ada fungsi app dan cloud security, pendekatan Prisma Cloud WAAS/WAAP dan blok binaan lain. Tetapi itu tidak sama seperti “cepat bina WAF rule pada firewall”.

Cadangan saya: Sophos menang jika anda mahu menerbitkan webserver mudah secara pragmatik. Untuk AppSec serius, Cloudflare, F5, Imperva, Akamai, Prisma Cloud WAAS atau penyelesaian WAF/WAAP khusus perlu masuk dalam perbincangan. Firewall WAF ialah kemudahan, bukan automatik strategi AppSec.

E-mail security

Untuk e-mail security, saya perlu menilai Sophos secara kritikal. Ya, Sophos Firewall mempunyai modul e-mail. Ya, dari segi sejarah itu ialah hujah penting untuk banyak pelanggan UTM. Tetapi bukan rahsia bahawa fungsi ini pada firewall lebih sekadar turut berjalan berbanding dimodenkan secara strategik selama bertahun-tahun.

Pada pandangan saya, penyelesaian e-mail Sophos Firewall kini sudah usang. Ia masih boleh membantu dalam senario mudah, tetapi bukan arah sebenar pelaburan Sophos. Sophos lebih mahu menggerakkan pelanggan ke arah Sophos Central Email atau Sophos Email Plus. Secara teknikal itu boleh difahami, kerana e-mail security moden hari ini banyak hidup dalam M365, integrasi API, pengesanan BEC, post-delivery remediation dan cloud workflows. Dari segi harga, ia pula jauh lebih mahal daripada “memang sudah ada pada firewall”.

Saya sudah menulis secara berasingan tentang Sophos Email Plus . Untuk perbandingan ini, ringkasnya: Sophos mempunyai lebih banyak fungsi e-mail pada firewall berbanding Palo Alto, tetapi hari ini itu tidak patut menjadi sebab utama membeli Sophos.

Palo Alto lebih jelas berasingan di sini. NGFW bukan e-mail security appliance. E-mail security datang melalui produk dan integrasi berasingan. Dari sudut enterprise itu lebih kemas, tetapi dari sudut SME ia juga lebih mahal dan kurang bersepadu.

Penilaian saya: Jika anda hari ini merancang e-mail security baharu dengan serius, saya tidak akan menentukannya pada firewall. Masukkan M365 Defender, Proofpoint, Mimecast, Sophos Central Email atau penyelesaian cloud moden lain dalam evaluation. Firewall boleh membantu, tetapi ia tidak patut menjadi jantung mail security.

Central Management

Sophos Central ialah salah satu sebab utama saya pada asasnya suka Sophos dalam kerja harian. Melihat firewalls, backups, firmware, alerts, Central Reporting, status SD-WAN, assignment kumpulan dan lompatan masuk ke pengurusan firewall semuanya mudah dicapai. Untuk pasukan kecil, itu bernilai.

Tetapi: Untuk firewalls, Sophos Central selama bertahun-tahun terutama mempunyai kit asas yang kukuh, dan di situlah ia sering berhenti. Standard mudah boleh diedarkan, objek tertentu juga. Tetapi sebaik sahaja ia menjadi policy governance sebenar merentasi beberapa firewalls, dengan dependencies, exceptions, review dan diffs yang boleh dijejaki, ia menjadi canggung. Konfigurasi kumpulan membantu, tetapi ia bukan pengganti Panorama. Dalam praktik, untuk setup multi-firewall yang lebih kompleks, ini sering membawa lebih banyak sakit kepala daripada kelegaan sebenar.

Palo Alto dengan Panorama dan kini Strata Cloud Manager mempunyai naratif yang lebih profesional. Device Groups, Templates, Template Stacks, Pre- dan Post-Rules, commits berpusat, pewarisan policy, versioning, integrasi log dan model rollout yang lebih besar jauh lebih matang. Strata Cloud Manager juga membawa Palo Alto lebih kuat ke arah management dan operations berasaskan cloud.

Kelemahannya: Ia lebih kompleks dan berbayar. Palo Alto bukan platform yang boleh diurus secara berpusat sambil lalu sahaja. Anda perlu mempelajarinya dan mengendalikannya dengan kemas. Tetapi jika anda melakukannya, anda mendapat model management yang pada masa ini belum dicapai Sophos untuk firewalls.

Titik paling kritikal bagi saya kekal Config Studio. Alat itu berguna, tetapi ia menguatkan soalan mengapa fungsi ini tidak hidup secara native dalam Central atau WebAdmin. Palo Alto sudah mempunyai workflow change, template dan policy seperti itu selama bertahun-tahun dalam lapisan managementnya. Sophos pula membina alat browser selari di sekitar fail Entities.xml yang dieksport. Itu okay untuk audit, tetapi bukan gambaran ideal saya untuk administrasi firewall moden.

Logging dan Reporting

Logging ialah salah satu kategori yang sering digambarkan dengan salah dalam perbualan sales.

Sophos mempunyai logging dan reporting on-box yang boleh digunakan. Untuk analisis cepat, web reports, penilaian pengguna dan soalan harian biasa, ia menyenangkan. Tetapi appliance itu sendiri tidak direka untuk membawa forensik berbulan-bulan dengan volum log besar secara kemas. Untuk itu ada Sophos Central Firewall Reporting. Pendekatannya baik kerana mudah dan tidak memerlukan infrastruktur log sendiri. Tetapi ia cloud-only, perlu dilesenkan per firewall atau per Central account dan berbayar tambahan. Maklumat Sophos awam yang lebih lama menyebut 119 USD per 100 GB setahun sebagai permulaan untuk CFR Advanced; harga semasa mesti selalu disemak melalui partner. Faktanya: “Reporting memang termasuk” hanya benar hingga tahap tertentu.

Dengan Xstream ada fungsi Central Reporting yang terhad dan dalam bundle tertentu 30 hari, tetapi jika anda mahu retention setahun, memerlukan blok storage tambahan atau mahu menganalisis beberapa firewalls untuk tempoh lebih panjang, ia menjadi faktor kos berasingan. Secara teknikal itu baik, tetapi ia perlu dimasukkan secara jujur dalam TCO.

Palo Alto mempunyai ACC lokal, Traffic, Threat, URL dan System Logs serta lebih 40 reports pratakrif plus Custom Reports. Tetapi untuk retention serius, korelasi dan penilaian berpusat, kita akhirnya masuk ke Panorama Log Collectors atau Strata Logging Service. Itu berkuasa, diskalakan lebih baik dan sesuai dengan model SOC besar. Namun di sini juga: Ia berbayar dan perlu dirancang dengan kemas.

Penilaian saya: Sophos lebih cepat digunakan dalam kerja harian kecil dan sederhana. Palo Alto ialah seni bina yang lebih baik untuk keperluan log dan retention besar, tetapi anda membayarnya. Sesiapa yang membeli Palo Alto tanpa strategi log hanya membeli separuh platform.

API dan automation

Di sini jaraknya paling jelas.

Palo Alto jauh lebih kuat untuk automation. PAN-OS mempunyai API, ada Terraform providers, Ansible collections, SDKs, Dynamic Address Groups, Panorama workflows dan ekosistem yang sudah bertahun-tahun digunakan oleh pasukan NetOps dan SecOps. Sesiapa yang mahu memasukkan konfigurasi firewall ke CI/CD, GitOps atau Infrastructure as Code akan menemukan substansi yang jauh lebih banyak pada Palo Alto.

Sophos mempunyai API, tetapi automation firewall berasa lebih tua dan kurang elegan jika dibandingkan. Dunia yang berat dengan XML itu berfungsi, tetapi pada 2026 ia tidak lagi terasa semasa. Hakikat bahawa Config Studio boleh menghasilkan output API atau curl berguna, tetapi juga petunjuk bahawa API dan change workflow sebenar tidak berada di tempat yang sepatutnya.

Sophos sendiri mengatakan seni bina v22 baharu menjadi asas untuk full RESTful APIs masa depan. Itu menarik, tetapi hari ini belum menjadi kelebihan siap. Roadmap tidak menggantikan keupayaan operasi semasa.

Cadangan saya: Jika pasukan anda serius tentang automation, Palo Alto menang jelas. Sophos boleh diautomasi, tetapi hari ini saya tidak akan menyebutnya sebagai platform firewall IaC-first.

Performance

Performance ialah medan perbandingan yang berbahaya kerana hampir semua vendor menunjukkan angka yang hanya berkait secara kasar dengan persekitaran sebenar. Yang penting bukan vendor mana menyebut best-case throughput tertinggi dalam datasheet. Yang penting ialah apa yang berlaku dengan policies anda, traffic anda, nisbah TLS anda, logs anda dan sessions anda.

Palo Alto sangat kuat dalam kelas performance tinggi. Platform ini direka untuk security inspection yang konsisten, App-ID, Threat Prevention dan model berpusat. Terutamanya jika decryption dan IPS benar-benar penting, saya akan menilai Palo Alto dengan sangat serius dalam persekitaran besar. Tetapi sizing mesti tepat dan jangan percaya bahawa box PA terkecil dengan semua security subscriptions tiba-tiba akan melindungi datacenter.

Sophos mempunyai nisbah harga-prestasi yang baik. Dalam banyak setup mid-market, Sophos memberi banyak throughput, banyak fungsi dan sering syarat komersial yang jauh lebih baik. Terutamanya melalui strategi diskaun dan bundle Sophos, ini boleh menarik dari segi ekonomi. Tetapi kita perlu bezakan dengan kemas: hardware XGS dengan Flow Processor bukan perkara yang sama seperti Sophos Firewall virtual dalam Azure atau AWS. Di sana yang penting ialah CPU, cloud NIC, instance type, architecture dan sizing. Hardware offload bukan hujah di sana.

Saya akan menjalankan pilot sebenar untuk kedua-dua vendor. Bukan hanya Speedtest. Tetapi TLS Inspection aktif, IPS aktif, Web Policies aktif, Logging aktif, downloads besar, Teams, SaaS, updates, VPN, HA failover dan beberapa aplikasi rosak yang hanya muncul dengan pengguna sebenar. Selepas itu kita cepat nampak sama ada datasheet membantu atau cuma cantik.

HA dan stability

Kedua-dua vendor boleh HA. Kedua-duanya boleh Active/Passive. Kedua-duanya boleh Active/Active dalam senario tertentu. Dan untuk kedua-duanya saya hanya akan menggunakan Active/Active secara sangat sedar.

Palo Alto HA difahami dengan baik dalam enterprise. Active/Passive ialah laluan standard, Active/Active lebih kepada kes khas. Dokumentasinya jelas tentang apa yang disegerakkan dan apa yang tidak. Untuk persekitaran besar, ini kelebihan kerana ada banyak reka bentuk mantap, runbook dan pengalaman partner.

Sophos HA lebih mudah disediakan dan stabil dalam banyak setup, tetapi saya semakin berhati-hati dengan upgrades. Dokumentasi Sophos menyebut had yang jelas: tiada session failover untuk VPN traffic, proxy traffic, UDP, ICMP, multicast dan broadcast. Active/Active tidak load-balance semuanya, dan detail seperti ini penting dalam operasi. Dengan SFOS v22 hadir fungsi Self-Healing HA, satu langkah yang baik. Pada masa yang sama, fasa v21.5 hingga v22 mempunyai cukup bug sehingga saya tidak lagi akan mengemas kini cluster production tanpa test plan yang kemas.

Pendekatan saya untuk kedua-dua vendor sama: bina semula HA dalam lab, periksa laluan upgrade, uji failover, perhatikan VPNs, bandingkan logs dan sediakan rollback plans yang jelas. Palo Alto memberi saya lebih ketenangan dalam reka bentuk besar. Sophos lebih mudah, tetapi buat masa ini saya akan melihat lebih teliti pada setiap major release.

Pelesenan dan kos

Dari segi kos, Sophos biasanya lebih mudah dijual dan Palo Alto lebih mudah dibenarkan jika keperluannya cukup tinggi.

Sophos dengan Standard Protection, Xstream Protection dan add-ons mempunyai model yang agak mudah. Ia tidak sempurna, tetapi biasanya lebih mudah difahami daripada Palo Alto. Pada masa yang sama, dalam channel Sophos kadang-kadang berkelakuan seperti discounter, seolah-olah setiap produk mempunyai promo tertentu. Promo hardware 99 peratus, bundle discounts, kempen khas, trade-ins, migration offers - ia tidak selalu terasa serius, walaupun produknya serius. Untuk pelanggan ini menyenangkan secara kewangan, tetapi ia menjadikan list price hampir tidak bermakna.

Palo Alto ialah premium. Threat Prevention, Advanced Threat Prevention, Advanced URL Filtering, Advanced DNS Security, Advanced WildFire, GlobalProtect, SD-WAN, Strata Logging Service, Panorama atau Strata Cloud Manager - bergantung pada apa yang benar-benar anda perlukan, jumlahnya boleh menjadi banyak. Sebagai balasan anda mendapat platform yang kuat. Tetapi TCO mesti dikira dengan kemas. Sebuah box Palo Alto tanpa security subscriptions yang sesuai dan tanpa strategi log biasanya bukan produk yang dijual dalam sales deck.

Penilaian saya: Sophos lebih menarik secara ekonomi untuk banyak pelanggan dan sering sudah mencukupi sepenuhnya. Palo Alto berbaloi apabila kedalaman teknikal benar-benar diperlukan. Jika pelanggan hanya mencari “firewall yang baik”, Palo Alto sering terlalu mahal. Jika pelanggan mencari platform enterprise security strategik, Sophos sering terlalu nipis.

Support

Support sukar dinilai secara adil kerana pengalaman sangat bergantung pada case tertentu, partner, negara, tahap support dan escalation path.

Saya tidak mahu menilai support Palo Alto terlalu keras kerana pengalaman langsung saya dengannya sudah terlalu lama. Apa yang saya ambil daripada projek dan perbualan: Palo Alto TAC boleh sangat mendalam, tetapi di sana juga banyak bergantung pada case dan support level. Untuk masalah kompleks, kita tetap cepat masuk ke analisis panjang, logs, tech support files dan soalan reproduksi.

Untuk Sophos, pada pandangan saya support dahulu sebahagiannya memang sangat lemah. Kini ia sudah jauh lebih baik. Namun banyak perkara tetap bergantung pada supporter tertentu. Ada cases berjalan baik, yang lain berlarutan. Dan apabila kami dalam syarikat mempunyai support cases, ia sering begitu kompleks sehingga memang mengambil masa lebih lama. Itu tidak semestinya hanya salah Sophos, tetapi itulah realitinya.

Sebab itu bagi saya bukan hanya support vendor yang penting, tetapi juga partner. Partner Palo Alto yang baik boleh membuat perbezaan. Partner Sophos yang baik juga. Terutamanya untuk firewalls, first-level sales memang bagus, tetapi dalam keadaan serius anda memerlukan seseorang yang memahami packet flow, logs, policy, NAT, VPN dan keunikan vendor.

Kesesuaian MSP dan partner

Ini sebahagiannya topik sales, tetapi bukan semata-mata. Pasukan IT dalaman juga boleh mendapat manfaat jika vendor memodelkan tenants, groups, templates, standardization dan rollouts berulang dengan baik.

Sophos kuat dalam model MSP dan mid-market klasik. Sophos Central Partner, Flex billing, pengurusan tenant, bundle produk mudah dan keupayaan melihat firewalls, endpoint, e-mail, ZTNA serta produk lain dalam satu platform memang menarik dalam kerja harian. Untuk penyedia perkhidmatan IT dengan banyak pelanggan kecil dan sederhana, ini kelebihan sebenar.

Palo Alto juga kuat dalam persekitaran partner dan MSSP, tetapi lebih pada segmen atas. Platform ini menuntut lebih banyak know-how, lebih banyak tooling dan biasanya projek lebih besar. Strata Cloud Manager dan model Prisma bergerak lebih kuat ke arah cloud operations dan multi-tenant, tetapi ambang masuknya kekal lebih tinggi.

Untuk IT dalaman, maksudnya: Jika anda dengan pasukan kecil menyokong banyak lokasi atau syarikat, Sophos lebih cepat terasa boleh dikendalikan. Jika anda mempunyai security team besar dengan peranan jelas, SOC, Change Advisory, automation dan sokongan partner, Palo Alto lebih sesuai.

Usability dalam kerja harian

Sophos dalam kerja harian sering lebih mesra. GUI lebih mudah difahami, banyak workflows jelas secara visual, dan sebagai admin kita lebih cepat tahu apa yang sedang berlaku. Tepat kerana itulah saya pada asasnya suka menggunakan Sophos.

Tetapi kemesraan ini ada had. Dalam konfigurasi lebih besar, UI terasa perlahan. Sesetengah senarai tidak cukup fleksibel. Bulk changes tidak berada di tempat yang sepatutnya. Konfigurasi kumpulan firewall berpusat hanya menyelesaikan sebahagian masalah. Dan Config Studio memang membuat banyak perkara kelihatan, tetapi ia bukan pengganti untuk pengalaman change native yang moden.

Palo Alto lebih keras pada permulaan. UI lebih padat, model commit menjengkelkan ramai admin, dan kita perlu tahu apa yang kita lakukan. Sebagai balasan, apabila persekitaran membesar, produk ini terasa lebih terkawal. Commit, Candidate Config, audit, Panorama, templates dan Device Groups tidak selalu pantas, tetapi metodik. Dalam persekitaran besar, itu lebih penting daripada keselesaan klik.

Tanggapan peribadi saya: Sophos ialah firewall yang lebih rela saya letakkan kepada pasukan admin kecil. Palo Alto ialah platform yang lebih rela saya berikan kepada pasukan security engineering yang matang.

Kelajuan pembangunan dan roadmap

Di sini kesimpulan saya untuk Sophos menjadi lebih kritikal.

Sophos dengan SFOS v22 dan v22 MR1 telah menghantar perkara penting: Secure-by-Design, kernel yang di-hardening, Remote Integrity Monitoring, peluasan NDR, Health Check, penambahbaikan audit, VPN fixes dan penambahbaikan Sophos Connect pada macOS. Itu nyata. Saya tidak mahu mengecilkannya.

Tetapi ergonomik admin yang kelihatan berkembang terlalu perlahan. Banyak perkara yang admin mahukan selama bertahun-tahun datang lewat atau berakhir dalam alat luaran. Config Studio V2 bagi saya contoh terbaik. Ia berguna, tetapi terasa seperti pentas sampingan yang sebenarnya patut menjadi produk teras. Jika alat di luar Sophos Central dan di luar UI firewall membandingkan, mengedit dan mengeluarkan konfigurasi sebagai XML atau API/curl, saya bertanya: Mengapa ini bukan terus sebahagian daripada management workflow?

Palo Alto terasa lebih pantas secara strategik. Strata Cloud Manager, Prisma Access, ZTNA Connector, kitaran sokongan PAN-OS 12.1, Advanced Threat Prevention, Advanced URL Filtering, Logging Service, automation - ada banyak pergerakan. Itu juga membawa kompleksiti dan sakit rebranding, tidak dinafikan. Tetapi ia memberi rasa dinamik platform yang lebih kuat.

Jangkaan saya terhadap Sophos untuk 2026/2027 jelas: kurang side tools, lebih native integration. REST API moden, multi-firewall config workflows yang bersih dalam Central, bulk changes lebih baik, UI lebih pantas dan kurang regression dalam major releases. Jika Sophos menghantarnya, penilaian saya boleh bertambah baik dengan jelas. Jika tidak, Palo Alto akan terus menjauh dalam perbandingan strategik.

Bila saya akan memilih Sophos

Saya akan memilih Sophos Firewall jika:

- syarikat kecil hingga sederhana,

- Sophos Central atau Sophos Endpoint sudah menjadi pilihan,

- pasukan tidak mahu membina kepakaran PAN-OS yang mendalam,

- harga-prestasi penting,

- sambungan branch mudah atau SD-RED membantu,

- on-box WAF mencukupi untuk penerbitan mudah,

- Web Protection dan Reporting perlu cepat boleh digunakan,

- operasi perlu lebih pragmatik daripada slide seni bina.

Dalam persekitaran seperti ini, Sophos boleh sangat masuk akal. Anda mendapat firewall yang mudah difahami, fungsi security yang baik, ekosistem Central yang kuat dan sering pakej komersial yang baik. Tetapi anda perlu menerima bahawa API, kawalan konfigurasi berpusat dan enterprise change workflows tidak berada pada tahap Palo Alto.

Bila saya akan memilih Palo Alto

Saya akan memilih Palo Alto jika:

- App-ID dan kawalan Layer 7 yang sangat granular adalah kritikal,

- Remote Access dan ZTNA penting secara strategik,

- Prisma Access atau SASE memang berada pada roadmap,

- Panorama atau Strata Cloud Manager boleh dikendalikan secara profesional,

- log retention panjang dan integrasi SOC penting,

- Infrastructure as Code ialah matlamat sebenar,

- banyak pasukan, rantau, lokasi atau keperluan compliance terlibat,

- bajet dan know-how sesuai dengan platform.

Pada pandangan saya, Palo Alto bukan sekadar “firewall yang lebih baik”. Ia ialah platform yang lebih baik untuk persekitaran yang benar-benar boleh menggunakan kedalaman tersebut. Jika seseorang membeli Palo Alto lalu hanya membina beberapa port rules, kemungkinan besar dia membayar terlalu banyak.

Adakah Sophos alternatif Palo Alto yang sebenar?

Ya, tetapi bukan di semua tempat.

Sebagai alternatif paloalto dalam mid-market, Sophos memang sah. Banyak syarikat tidak memerlukan dunia Panorama, projek Prisma, policy App-ID yang sangat granular atau seni bina log yang kompleks. Mereka memerlukan firewall yang berjalan dengan boleh dipercayai, mudah difahami, boleh VPN, menawarkan Web Protection, melaporkan dengan kemas dan tidak memecahkan bajet. Untuk itu, Sophos sering sangat kuat.

Sebagai alternatif dalam persekitaran enterprise hybrid mesh, SASE, cloud, SOC dan IaC, Sophos lebih sukar. Di sana Palo Alto kurang bersaing dengan Sophos dan lebih dengan Fortinet, Check Point, Zscaler, Cloudflare, Netskope dan platform lain, bergantung pada seni bina. Sophos boleh bermain di sana, tetapi jarang memberikan kedalaman yang sama.

Jadi soalan yang betul bukan “Sophos atau Palo Alto, siapa menang?”. Soalan yang betul ialah: Apakah tahap kematangan operasi pasukan anda secara realistik?

Kesimpulan: Palo Alto ialah platform, Sophos ialah praktik

Titik paling penting dalam perbandingan ini bagi saya: Palo Alto bukan produk yang dibeli sambil lalu. Sesiapa yang mahu mengendalikan Palo Alto dengan betul perlu membawa disiplin operasi yang sepadan. App-ID perlu dijaga. User-ID perlu tepat. Decryption memerlukan exceptions dan penerimaan. Panorama atau Strata Cloud Manager memerlukan reka bentuk. Logs memerlukan strategi retention. Dan setiap subscription patut mempunyai tujuan sebenar.

Jika syarat ini ada, Palo Alto pada 2026 bagi saya ialah platform strategik yang lebih kuat. Bukan kerana setiap fungsi tunggal lebih baik, tetapi kerana policy, Remote Access, logging, automation dan kawalan app secara keseluruhan terasa sangat matang. Untuk pasukan enterprise, itu sering lebih bernilai daripada konfigurasi awal yang lebih mudah.

Sophos bagi saya tetap bukan “penyelesaian lebih kecil”. Dalam banyak persekitaran mid-market, Sophos ialah keputusan yang lebih masuk akal kerana platform lebih cepat produktif, harga sering lebih sesuai dan memerlukan kurang pengetahuan khusus. Tepat kerana itu saya secara peribadi masih lebih berada di kem Sophos. Tetapi kepercayaan saya bukan lagi tanpa syarat. Config Studio sebagai laluan konfigurasi luaran, perkembangan Central yang perlahan dan kepadatan bug dalam release terakhir ialah lampu amaran sebenar.

Cadangan saya untuk 2026 sebab itu agak jelas: Sophos, jika kemudahan operasi, harga-prestasi, Central dan realiti mid-market lebih penting daripada kedalaman enterprise maksimum. Palo Alto, jika firewall menjadi sebahagian daripada seni bina security lebih besar dengan kawalan app, Prisma, Panorama/Strata, logging, SOC dan automation.

Saya akan mengemas kini situasi ini lagi pada 2027. Jika Sophos kelihatan mengejar dari segi Central, API, config workflows dan stability, itu akan masuk dalam penilaian. Jika Palo Alto menjadikan pelesenan, kompleksiti atau support semakin rumit, itu juga. Pasaran ini bergerak terlalu pantas untuk membekukan satu kesimpulan selama-lamanya.

Jumpa lagi lain kali,

Joe anda

FAQ

Sophos atau Palo Alto: mana yang lebih sesuai untuk mid-market?

Adakah Sophos alternatif Palo Alto?

Siapa lebih baik untuk VPN dan ZTNA?

Pengalaman Sophos Firewall mana yang penting pada 2026?

Firewall mana lebih selamat: Sophos atau Palo Alto?

Sumber

Sophos Firewall v22 security enhancements dan Sophos Firewall v22 MR1

Sophos Security Advisory untuk CVE-2024-12727, CVE-2024-12728 dan CVE-2024-12729

Palo Alto Networks Security Advisory CVE-2024-3400, CVE-2024-0012, CVE-2025-0108 dan CVE-2025-0111

Palo Alto Networks App-ID, Advanced Threat Prevention dan Advanced URL Filtering

Palo Alto Networks Panorama, Strata Cloud Manager dan Strata Logging Service

Palo Alto Networks ZTNA Connector, SD-WAN for NGFW dan Terraform for PAN-OS

Sophos WAF documentation, Sophos Central Firewall Reporting dan Sophos Firewall HA operation