Sophos vs Fortinet 2026: Welche Firewall passt?

Inhaltsverzeichnis

Wenn jemand nach Sophos vs Fortinet sucht, geht es selten nur um eine schöne Vergleichstabelle. Meistens steckt dahinter eine echte Kaufentscheidung: Welche Firewall stelle ich ins Main Office, welche in die Branches, welche Plattform kann mein Team sauber betreiben und welche Lösung macht mir in drei Jahren nicht mehr Arbeit als sie heute löst?

Genau deshalb ist dieser Vergleich schwieriger, als viele Herstellerfolien suggerieren. Sophos Firewall und Fortinet FortiGate sind nicht einfach zwei Kästchen mit denselben Features in anderer Farbe. Beide Produkte kommen aus unterschiedlichen Denkweisen. Fortinet ist stark aus Netzwerk, Performance, ASICs, SD-WAN und Security Fabric gewachsen. Sophos kommt stärker aus der Security-Admin-Ecke mit Sophos Central, Security Heartbeat, verständlichen Firewall-Regeln und einer für viele Admins gut zugänglichen Firewall-UI.

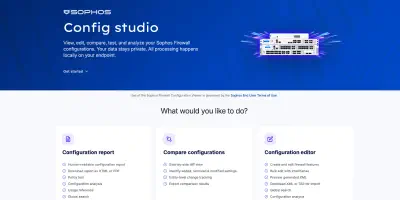

Ich habe mit vielen Firewalls gearbeitet und würde mich grundsätzlich nicht als religiösen Fan eines Herstellers bezeichnen. Aktuell bin ich persönlich eher im Team Sophos, weil mir die Art, wie Sophos viele Dinge im Alltag strukturiert, grundsätzlich zusagt. Aber ich frage mich ehrlich, wie lange noch. Langsam bin ich immer mehr genervt davon, wie lange es dauert, bis Sophos gewisse Dinge endlich angeht. Das heisst nicht, dass ich Sophos blind verteidige. Im Gegenteil: Gerade bei Sophos stört mich im Moment, wie langsam manche wichtigen Themen vorankommen. Wenn Konfigurationsanalyse und inzwischen sogar Konfigurationsänderungen in ein externes Browser-Tool wie Config Studio ausgelagert werden, weil die eigentliche Firewall-UI oder Sophos Central solche Funktionen nicht sauber liefern, dann ist das aus Admin-Sicht schon eine sehr fragwürdige Entwicklung. Dazu kommen die aktuellen Sophos-Firewall-Bugs in v21.5 bis v22 , die im Betrieb langsam wirklich überhandnehmen und genau das Vertrauen belasten, das eine Firewall-Plattform eigentlich stärken sollte.

Kurzfazit: Sophos oder Fortinet?

Wenn ich es stark verdichten müsste, würde ich es so formulieren:

Fortinet ist die stärkere Wahl, wenn Performance, Routing, SD-WAN, grosse verteilte Netze, CLI-Tiefe, FortiManager, FortiAnalyzer und ein breites Security-Fabric-Ökosystem im Vordergrund stehen. Wer aus der Netzwerk-Engineering-Ecke kommt, sich in CLI und Profilen wohlfühlt und viele Standorte standardisiert betreiben will, wird bei Fortinet sehr viel Substanz finden. Fortinet liefert gefühlt mehr Bewegung pro Quartal, aber man muss auch mit der höheren Komplexität und dem spürbaren Patch-Druck leben.

Sophos ist die stärkere Wahl, wenn ein kleineres oder mittleres Security-Team eine verständliche Firewall, gutes zentrales Firewall-Management, einfache Bedienung, brauchbare On-Box-Funktionen und eine eher pragmatische Betriebslogik sucht. Gerade in Umgebungen, in denen Sophos Central ohnehin vorhanden ist, kann die Firewall zusätzlich profitieren. Kaufen würde ich sie trotzdem primär als Firewall, nicht wegen Zusatzprodukten. Sophos wirkt transparenter und in SFOS v22 auch stärker auf Härtung bedacht, aber die Produktentwicklung fühlt sich im Admin-Alltag zu oft langsam an.

Anders gesagt: Sophos ist für mich häufig das bessere Produkt für kleinere und mittlere Teams. Fortinet ist häufiger die stärkere Plattform für grössere Realitäten. Das ist ein wichtiger Unterschied. Ein gutes Produkt reduziert Reibung im Alltag. Eine starke Plattform gibt dir mehr Tiefe, mehr Bausteine und mehr Skalierungsmöglichkeiten. Je nach Team kann beides die richtige Antwort sein.

Aber: Fortinet bringt mehr CVE- und Patch-Druck mit, zumindest wenn man die letzten Jahre und auch aktuelle FortiOS-Advisories betrachtet. Sophos bringt aktuell für mich eher den Operations-Frust durch langsame Entwicklung, UI-Stagnation und Firmware-Bugs mit. Beides ist real. Man muss also nicht zwischen “gut” und “schlecht” wählen, sondern zwischen zwei unterschiedlichen Risikoprofilen.

Meine ehrliche Empfehlung: Für klassische KMU, Sophos Central, überschaubare Netze und Admin-Teams, die nicht jeden Tag in der CLI leben wollen, ist Sophos Firewall oft die angenehmere Lösung. Für grössere Netzwerklandschaften, anspruchsvolles SD-WAN, sehr hohe Performance-Anforderungen und Teams mit starkem Network-Engineering-Fokus würde ich Fortinet sehr ernsthaft prüfen.

Wie ich diesen Vergleich bewerte

Ein fairer Vergleich zwischen Sophos Firewall und Fortinet FortiGate darf nicht bei “hat Feature X” stehen bleiben. In echten Umgebungen zählen andere Fragen:

- Wie schnell kann ein Engineer eine Regeländerung sicher bauen?

- Wie gut erkenne ich Seiteneffekte bei NAT, VPN, Web Protection oder TLS Inspection?

- Wie viel sehe ich im Log, wenn etwas nicht funktioniert?

- Wie teuer wird das Gesamtpaket mit Management, Reporting, Support, ZTNA, WAF und E-Mail-Schutz?

- Wie oft muss ich nachts patchen?

- Wie zuverlässig laufen HA, Upgrades und Remote-Access-Clients?

- Wie sauber lässt sich das Ganze automatisieren?

- Wie gut passt die Plattform zum Team, das sie betreiben muss?

Genau darum strukturiere ich den Artikel auch nicht als “Featureliste gewinnt gegen Featureliste”. Featurelisten sind nützlich, aber sie lügen durch Auslassung. Eine Firewall kann theoretisch alles können und trotzdem im Alltag nerven. Oder sie kann weniger spektakulär aussehen, aber im Betrieb das bessere Werkzeug sein.

Schnellvergleich

| Bereich | Sophos Firewall | Fortinet FortiGate | Meine Einordnung |

|---|---|---|---|

| Architektur | x86 plus Xstream Flow Processor auf XGS, FastPath für vertrauenswürdige Flows | FortiASIC/SPU mit Network- und Content-Prozessoren je nach Modell | Fortinet ist beim Rohdurchsatz und Offloading meist stärker, Sophos bleibt architektonisch flexibler und verständlicher. |

| Firewall-Regeln und NAT | klare Zonenlogik, NAT getrennt, gut lesbare Regeln | flexible Policy- und Central-NAT-Modelle | Sophos ist zugänglicher, Fortinet skaliert besser bei komplexen Regelwerken. |

| VPN und Remote Access | Sophos Connect, IPsec, SSL VPN, ZTNA über Central | IPsec, ZTNA mit FortiClient EMS, SSL-VPN-Tunnel-Mode wird ab 7.6.3 ersetzt | Fortinet zwingt stärker zur Migration, Sophos bleibt für klassische Setups einfacher. |

| SD-WAN | solide für KMU, Branches und SD-RED-Szenarien | stark bei ADVPN, Application Steering und grossen Standortnetzen | Fortinet gewinnt bei Enterprise-SD-WAN klar. |

| Web Protection | verständliche Policies und Exceptions | tiefe Security Profiles und FortiGuard-Dienste | Sophos ist einfacher, Fortinet granularer. |

| WAF | integrierte Web Server Protection mit klaren Grenzen | FortiGate-WAF eher Basis, FortiWeb als separates Produkt | Für einfache Publizierung Sophos, für echte AppSec eine dedizierte WAF. |

| Logging und Reporting | On-Box-Reporting und Central Firewall Reporting | FortiView lokal, FortiAnalyzer für Historie und Korrelation | Sophos ist schneller nutzbar, Fortinet ist in grossen Umgebungen reifer. |

| API und Automation | XML-basierte API, Config Studio als Hilfswerkzeug | REST-API, FortiManager JSON-RPC, Terraform und Ansible | Fortinet ist für NetOps und Infrastructure as Code deutlich stärker. |

| HA und Betrieb | attraktive Lizenzlogik, aber reale Firmware- und HA-Bugs beachten | reife HA-Optionen, aber komplexer und ebenfalls nicht bugfrei | Beide sauber testen, Sophos wegen aktueller Bugs besonders vorsichtig. |

| Usability | verständliche GUI, aber bei grossen Changes oft träge | schnelle GUI und starke CLI, aber steilere Lernkurve | Sophos verzeiht mehr, Fortinet belohnt Expertise. |

| Roadmap | mehr Härtung und Secure-by-Design, langsame Admin-Ergonomie | hohe Feature-Cadence, schnelle SD-WAN/SASE/AI-Entwicklung | Fortinet bewegt sich schneller, Sophos muss bei der Firewall-UX aufholen. |

Security-Advisories und Patch-Disziplin

Bevor man über UI, SD-WAN oder Lizenzierung spricht, muss man bei Firewalls über Patch-Disziplin sprechen. Beide Hersteller bauen Edge-Geräte. Beide stehen direkt im Fokus von Angreifern. Und beide hatten in den letzten Jahren Sicherheitslücken, die man nicht wegdiskutieren sollte.

Bei Fortinet ist der Druck besonders sichtbar. Die offiziellen FortiGuard-Advisories zeigen mehrere kritische Fälle, die für Admins relevant sind: CVE-2024-47575 in FortiManager erlaubte laut Fortinet unauthentifizierte Codeausführung und wurde in the wild ausgenutzt. CVE-2024-55591 und CVE-2025-24472 betrafen FortiOS/FortiProxy und konnten einem Angreifer Super-Admin-Rechte verschaffen. CVE-2025-59718 und CVE-2025-59719 betrafen FortiCloud SSO Login in mehreren Fortinet-Produkten und waren ebenfalls als exploited markiert.

Das heisst nicht, dass Fortinet unsicher ist. Es heisst: Wer FortiGate oder FortiManager betreibt, braucht einen sehr disziplinierten PSIRT-Prozess. Management-Interfaces gehören nicht offen ins Internet, FortiCloud-SSO- und Admin-Zugänge müssen bewusst gehärtet werden, MFA ist Pflicht, und Firmwarestände dürfen nicht monatelang liegen bleiben, nur weil “alles stabil läuft”.

Sophos hat ebenfalls keine weisse Weste. Der Pacific-Rim-Bericht von Sophos X-Ops ist gerade deshalb lesenswert, weil Sophos darin sehr offen beschreibt, wie China-basierte Gruppen über Jahre Perimeter-Geräte, darunter Sophos Firewalls, angegriffen haben. Zusätzlich gab es Ende 2024 mit CVE-2024-12727, CVE-2024-12728 und CVE-2024-12729 kritische Sophos-Firewall-Advisories. Sophos verweist bei solchen Fällen stark auf automatische Hotfixes, die standardmässig aktiv sind. Das ist aus meiner Sicht ein echter Vorteil, ersetzt aber kein sauberes Upgrade- und Hardening-Konzept.

Mein Take: Fortinet fühlt sich stärker nach “schnell, mächtig, aber du musst permanent dranbleiben” an. Sophos wirkt seit v22 stärker auf Secure-by-Design und Transparenz bedacht, kämpft dafür aber aktuell mit mehr operativem Bug-Frust. In beiden Welten gilt: WAN-Management minimieren, MFA erzwingen, unnötige Portale abschalten, Advisories abonnieren und Patchfenster nicht als optional behandeln.

Security-Architektur: zwei verschiedene Philosophien

Bei Fortinet ist FortiOS das Zentrum. FortiGate, FortiManager, FortiAnalyzer, FortiClient, FortiSwitch, FortiAP, FortiSASE, FortiWeb, FortiMail und viele weitere Produkte hängen an der Security-Fabric-Idee. Fortinet verkauft damit nicht nur eine Firewall, sondern eine sehr grosse Plattform, in der Netzwerk und Security zusammenwachsen sollen.

Das ist technisch stark. Fortinet hat in den letzten Jahren sehr konsequent an SD-WAN, SASE, ZTNA, ASIC-Beschleunigung, Cloud-Firewalls und zentralem Management gearbeitet. Der Hardware-Ansatz ist dabei ein echter Unterschied: Fortinet setzt je nach Modell auf eigene Security Processing Units, also Network Processors, Content Processors oder Security Processors. Das ist der Grund, warum FortiGate bei IPsec, Session-Handling, Threat Protection und SSL Inspection in vielen Datenblättern so aggressiv wirkt. Mit FortiOS 8.0 positioniert Fortinet die Plattform noch stärker Richtung AI-Kontrolle, SASE, Post-Quantum-Kryptografie und vereinfachtes SD-WAN. Ob man jeden Marketingbegriff davon heute im Alltag braucht, ist eine andere Frage. Aber die Richtung ist klar: Fortinet bewegt sich schnell und mit grosser Breite.

Sophos setzt anders an. Die Sophos Firewall ist stark auf eine verständliche Admin-Erfahrung, Sophos Central, Security Heartbeat, Web Protection, WAF, VPN, SD-WAN und zunehmend auch integrierte Detection-Funktionen wie NDR Lite und Active Threat Response ausgerichtet. Sophos verkauft weniger das Bild eines extrem tiefen Netzwerk-Betriebssystems, sondern eher eine Firewall, die auch ohne reines Netzwerk-Spezialistenteam sauber administrierbar sein soll.

Auch die XGS-Hardware ist nicht einfach “normale x86-Firewall”. Sophos kombiniert eine Multi-Core-CPU mit dem Xstream Flow Processor, einer NPU für FastPath-Offloading. Vertrauenswürdige Flows können nach der ersten Prüfung ausgelagert werden, damit CPU-Ressourcen für TLS Inspection, DPI, IPS und andere schwere Security-Aufgaben frei bleiben. Das ist nicht dieselbe rohe ASIC-Strategie wie bei Fortinet, aber es ist deutlich besser als der alte Ruf, den Sophos aus früheren XG-Zeiten teilweise noch mitschleppt.

Das ist aus Security-Sicht attraktiv. Wenn die Firewall mehr Kontext über Benutzer, Geräte und Gesundheitsstatus bekommt, ist das mehr wert als eine isolierte Blockliste. Sophos hat mit Security Heartbeat und Synchronized Security seit Jahren ein gutes Argument, das im Betrieb tatsächlich helfen kann. Mit SFOS v22 kamen zusätzlich Secure-by-Design-Themen wie ein gehärteter Kernel, neue Control Plane, Health Check, Remote Integrity Monitoring, NDR-Integration und Active Threat Response hinzu.

Mein Problem ist nicht die Richtung. Mein Problem ist die Geschwindigkeit und die Umsetzung. Sophos hat gute Ideen, aber es dauert oft sehr lange, bis die Admin-Ergonomie wirklich nachzieht. Viele Quality-of-Life-Themen, die grosse Installationen deutlich angenehmer machen würden, sind seit Jahren offen oder landen jetzt in einem externen Tool. Fortinet wirkt hier im Vergleich unruhiger, komplexer, aber auch deutlich schneller.

Firewall-Regeln und NAT

Bei Firewall-Regeln und NAT merkt man den Unterschied zwischen den Plattformen sehr schnell.

Sophos ist für viele Admins verständlicher. Die Regel-UI ist visuell klar, Zonen sind prominent, Benutzer- und App-Kontext sind gut erreichbar, und viele Einstellungen liegen dort, wo man sie erwartet. Gerade wenn ein Team nicht jeden Tag tief in Firewalls steckt, kann das ein echter Vorteil sein. Eine Regel in Sophos liest sich oft wie ein Betriebsobjekt: Quelle, Ziel, Dienst, Benutzer, Web/IPS/App-Policies, Logging. Das ist zugänglich.

Fortinet ist dafür präziser und tiefer. Wer FortiGate gut kennt, bekommt mit Policies, Objekten, Central NAT, Policy NAT, VIPs, IP Pools, Proxy/Flow-Mode, Profilen und CLI sehr viel Kontrolle. In grossen Umgebungen ist das ein Vorteil, weil sich Standards sauberer modellieren lassen. Gleichzeitig kann genau diese Tiefe neue Teams überfordern. FortiGate ist selten “einfach”, wenn man sie wirklich sauber betreiben will.

Sophos hat aus meiner Sicht drei Schwächen. Erstens sind grössere Regelwerke in der GUI nicht so angenehm zu pflegen, wie sie es sein müssten. Zweitens sind NAT-Regeln im Alltag immer noch ein Bereich, in dem ich mir bessere Klon-, Bulk-Edit- und Analysefunktionen direkt in der Firewall wünschen würde. Drittens fühlt sich die WebAdmin-Oberfläche bei vielen kleinen Änderungen immer noch behäbiger an, als sie 2026 sein sollte. Config Studio V2 hilft beim Lesen, Vergleichen und inzwischen auch Bearbeiten von Konfigurationen. Aber genau das ist ja der Punkt: Warum muss ich für solche Workflows aus der eigentlichen Firewall heraus?

Fortinet hat hier ebenfalls Reibung. Wer schlecht dokumentierte FortiGate-Regelwerke übernimmt, kann genauso in Objektwildwuchs, historischen VIPs, alten IP Pools und Profilchaos landen. Aber Fortinet gibt erfahrenen Engineers mehr Werkzeuge, um grosse Regelwerke professionell zu betreiben, besonders in Kombination mit FortiManager.

Meine Einordnung: Sophos gewinnt bei Lesbarkeit und Einstieg. Fortinet gewinnt bei Tiefe, Skalierung und Engineering-Kontrolle.

VPN, ZTNA und Remote Access

Remote Access ist einer der Bereiche, in denen beide Hersteller gerade unter Druck stehen. Klassisches SSL VPN ist bei vielen Herstellern ein Sicherheits- und Operations-Thema geworden. Gleichzeitig wollen alle Richtung ZTNA, weil Benutzerzugriff nicht mehr nur “Tunnel ins Netz” bedeuten soll.

Sophos bietet mit Sophos Connect sowohl IPsec als auch SSL VPN. Mit SFOS v22 MR1 ist Sophos Connect 2.0 für macOS mit SSL-VPN-Unterstützung ein wichtiger Schritt. Gleichzeitig hat Sophos die alte Legacy-Remote-Access-IPsec-Variante in v22 MR1 entfernt. Das ist technisch nachvollziehbar, aber operativ ein harter Schnitt: Firewalls mit alter Legacy-Konfiguration können nicht einfach auf v22 MR1 und später aktualisiert werden.

Fortinet geht noch deutlicher weg vom klassischen SSL-VPN-Tunnel. In FortiOS 7.6 wurde SSL VPN auf kleinen 2-GB-RAM-Modellen bereits entfernt, und ab FortiOS 7.6.3 ist SSL-VPN-Tunnel-Mode laut Fortinet durch IPsec VPN ersetzt. Bestehende SSL-VPN-Tunnel-Konfigurationen werden beim Upgrade nicht einfach übernommen. Wer also FortiGate mit Remote Access betreibt, muss die IPsec- oder ZTNA-Migration aktiv planen und nicht erst im Wartungsfenster merken, dass die alte Architektur endet.

Für neue Setups würde ich bei Sophos klar fragen: Braucht der User wirklich vollen Netz-Zugriff, oder ist ZTNA sauberer? Sophos ZTNA ist in Sophos Central deutlich sinnvoller aufgehoben als ein alter VPN-Gedanke in der Firewall. Wenn Identity, Gerätestatus und Central ohnehin Teil des Betriebsmodells sind, ist Sophos hier sehr attraktiv.

Fortinet hat ebenfalls ZTNA stark im Portfolio. FortiGate kann ZTNA-Policy-Entscheidungen mit FortiClient EMS und Security-Posture-Informationen verbinden. Fortinet ist hier breiter, aber auch komplexer. Dafür passt es gut in grössere Umgebungen, in denen FortiClient EMS, FortiAuthenticator, FortiSASE oder FortiManager ohnehin Teil der Architektur sind.

Bei Site-to-Site VPN sehe ich Fortinet traditionell sehr stark. IPsec, Routing, SD-WAN-Verknüpfung, ADVPN, Hub-and-Spoke, grosse Branch-Landschaften und CLI-Debugging sind Fortinet-Heimgebiet. Sophos kann Site-to-Site IPsec natürlich ebenfalls, und für viele Umgebungen reicht das völlig. Aber sobald es sehr gross, sehr dynamisch oder sehr routing-lastig wird, wirkt Fortinet reifer.

Sophos hat dafür RED und SD-RED als starkes Einfachheitsargument. Für kleine Aussenstellen, die ohne lokalen Netzwerk-Spezialisten angebunden werden sollen, ist das Konzept weiterhin charmant. Fortinet kann Aussenstellen ebenfalls sehr gut, aber der Weg dahin ist stärker Fortinet-typisch: mächtig, detailliert, weniger “einstecken und fertig”.

SD-WAN

Wenn das Hauptthema SD-WAN ist, muss man Fortinet ernst nehmen. Fortinet hat viel in Secure SD-WAN investiert und wird im Markt auch stark dafür wahrgenommen. Performance-SLA, Link-Monitoring, Application Steering, Overlay-Designs, ADVPN, zentrale Orchestrierung, FortiManager, FortiAnalyzer und SASE-Anbindung sind ein sehr rundes Paket, wenn man es sauber plant.

Sophos SD-WAN ist pragmatischer. Man bekommt SD-WAN-Routen, Gateway-Monitoring, Profile, VPN-Orchestrierung über Central und mit SD-RED eine einfache Branch-Option. Für viele KMU- und Midmarket-Umgebungen reicht das. Ich kenne viele Netze, in denen niemand ein hochkomplexes SD-WAN-Design braucht. Dort ist es wichtiger, dass Failover, Prioritäten, VoIP, SaaS und ein paar Branch-Tunnel sauber funktionieren.

Aber Fortinet ist in der Breite vorne. Wenn ein Kunde viele Standorte, mehrere Underlays, dynamische Pfade, Applikationssteuerung, zentrale Templates, differenziertes Reporting und langfristige WAN-Modernisierung plant, würde ich Fortinet nicht kleinreden. Sophos kann viel davon abdecken, aber Fortinet wirkt hier wie ein Hersteller, der SD-WAN als Kernkompetenz behandelt. Sophos wirkt eher so, als sei SD-WAN ein wichtiger Teil der Firewall, aber nicht das Zentrum der Produktidentität.

Und auch hier kommt ein praktischer Punkt dazu: Sophos hatte in v22 reale Fixes rund um policy-based IPsec, SD-WAN-Routing und VPN-Traffic. Dass diese Fixes nötig waren, ist kein Ausschlusskriterium, aber es zeigt, dass man Sophos-Upgrades in SD-WAN-/VPN-lastigen Umgebungen sehr sauber testen muss.

Web Protection

Web Protection ist ein Bereich, in dem Sophos aus meiner Sicht angenehm arbeitet. Kategorien, Web Policies, Exceptions, TLS Inspection, Malware Scanning, Benutzerbezug und Reporting sind relativ verständlich. Für Schulen, KMU und klassische Unternehmensnetze kann das sehr gut passen, weil viele Web-Policies auch ohne tiefes Spezialwissen nachvollziehbar bleiben.

Fortinet ist ebenfalls stark. FortiGuard Web Filtering, Application Control, Antivirus, DNS-Filter, SSL Inspection, DLP und Security Profiles sind sehr mächtig. FortiGate erlaubt sehr feine Kombinationen und hat in erfahrenen Händen eine enorme Tiefe. Dafür ist die Bedienung weniger selbsterklärend. Profiles, Inspection Modes und Policy-Vererbung muss man wirklich verstehen.

Der Unterschied ist also weniger “wer kann Web Protection”, sondern “wer kann sie im eigenen Team sauber betreiben”. Sophos macht den Einstieg leichter. Fortinet gibt mehr Stellschrauben.

Für Security Engineers ist noch ein Punkt wichtig: TLS Inspection ist nicht nur ein Feature, sondern ein Betriebsmodell. Zertifikatsverteilung, Exclusions, Banking/Health/Privacy-Kategorien, QUIC, HTTP/3, Performance, Fehlersuche und Datenschutz müssen sauber geklärt werden. Hier würde ich niemals nur nach Datenblatt entscheiden. Ich würde einen echten Pilot mit den wichtigsten Applikationen fahren und messen, was im Alltag bricht.

IPS und TLS Inspection

Bei IPS und TLS Inspection treten beide Hersteller mit starken Versprechen an. Sophos spricht von Xstream Architecture, Single Streaming DPI Engine, TLS-1.3-Inspection und FastPath für vertrauenswürdige Anwendungen. Fortinet spricht von FortiASIC, Security Processors, FortiGuard-Services und hoher Performance durch Hardware-Offloading.

Die entscheidende Frage ist aber nicht, welcher Hersteller die schönere Architekturfolie hat. Entscheidend ist, welche Lastprofile man wirklich hat:

- Wie viel Traffic wird tatsächlich entschlüsselt?

- Wie viele Benutzer hängen pro Appliance daran?

- Welche Applikationen laufen über TLS Inspection stabil?

- Wie viele IPS-Profile sind aktiv?

- Welche Ausnahmen sind nötig?

- Was passiert bei grossen Downloads, SaaS, VoIP, Videokonferenzen und Updates?

- Wie verhält sich HA unter Last?

Fortinet hat in vielen Szenarien einen Performance-Vorteil, vor allem wenn passende Hardware mit ASIC-Beschleunigung eingesetzt wird und das Design dazu passt. Sophos XGS ist ebenfalls leistungsfähig, aber ich würde bei Sophos genauer prüfen, wie viel TLS Inspection und IPS wirklich gleichzeitig gefahren wird. Nicht, weil Sophos das grundsätzlich nicht kann, sondern weil Marketingwerte in der Praxis schnell irrelevant werden, sobald echte Policies, echte Benutzer und echte Ausnahmen ins Spiel kommen.

Mein Rat: Bei beiden Herstellern keine Appliance nur nach theoretischem Firewall-Durchsatz kaufen. Relevant ist der Durchsatz mit den aktivierten Schutzfunktionen, die ihr wirklich braucht.

WAF und Reverse Proxy

WAF ist ein gutes Beispiel dafür, wie unterschiedlich Erwartungen sein können.

Sophos Web Server Protection ist für viele klassische Reverse-Proxy-Szenarien praktisch. Man kann interne Webserver veröffentlichen, Zertifikate verwalten, Let’s Encrypt nutzen, Policies setzen, Form Hardening, URL Hardening, Cookie Signing und inzwischen auch MFA-Themen betrachten. Für kleinere und mittlere Umgebungen ist das oft genau das, was gebraucht wird.

Aber es ist keine vollwertige Enterprise-WAF im Sinne eines spezialisierten Produkts mit tiefer App-Security-Logik, Bot-Management, API-Security, umfangreicher positiver Sicherheit, Lernmodus und riesigen Tuning-Workflows. Sophos dokumentiert auch konkrete Grenzen: maximal 60 WAF-Regeln, kein WebDAV-Support und keine Unterstützung für Microsoft-Exchange-Versionen später als 2013 in den WAF-Templates. WebSocket-Passthrough ist möglich, aber Sophos weist selbst darauf hin, dass dabei wegen des Protokollformats keine Checks umgesetzt werden. Wer also Nextcloud, moderne Exchange-Szenarien, APIs oder WebSocket-lastige Anwendungen sauber schützen will, muss sehr genau testen.

FortiGate selbst bietet WAF-/Web-Application-Firewall-Funktionen im Rahmen der Security Profiles, aber im Fortinet-Portfolio ist FortiWeb das ernsthafte WAF-Produkt. Das ist wichtig für den Vergleich: Sophos Firewall hat eine integrierte WAF, die im Alltag erstaunlich nützlich sein kann. Fortinet hat ein stärkeres spezialisiertes WAF-Produkt, aber nicht automatisch in derselben Betriebs- und Lizenzlogik wie die FortiGate.

Meine praktische Sicht: Wenn ihr ein paar interne Webdienste sauber publizieren wollt, ist Sophos oft angenehm. Wenn WAF ein strategisches AppSec-Thema ist, würde ich weder Sophos Firewall noch FortiGate allein als Antwort sehen, sondern dedizierte WAF-Architektur prüfen.

E-Mail Security

E-Mail Security ist in einem Firewall-Vergleich immer etwas heikel, weil viele Kunden eigentlich nicht mehr wollen, dass die Firewall ihr primärer Mail-Security-Layer ist. In Microsoft-365-Umgebungen liegen die wichtigsten Entscheidungen oft bei Exchange Online Protection, Microsoft Defender for Office 365, DMARC, DKIM, SPF, Awareness, Post-Delivery-Response und einem sauberen SOC-Prozess.

Sophos hat auf der Firewall-Seite MTA-Modus, Mail-Policies, SPX-Verschlüsselung und klassische E-Mail-Schutzfunktionen. Zusätzlich gibt es Sophos Email in Central, inzwischen mit Sophos Email Plus, DMARC Manager und weiteren Message-Funktionen. Über Sophos Email Plus habe ich separat geschrieben: Sophos Email Plus: Mehrwert oder Upsell? .

Man muss aber ehrlich sagen: Die E-Mail-Security auf der Sophos Firewall wirkt mittlerweile veraltet. Es ist kein offenes Geheimnis, dass Sophos dieses Modul zwar weiterlaufen lässt, aber seit Jahren keine wirklich relevanten neuen Funktionen mehr dort landen. Strategisch will Sophos die Kunden klarer in Richtung Sophos Central und Sophos Email bewegen. Technisch kann das sinnvoll sein, preislich ist es für viele Kunden aber wieder deutlich teurer als das alte “ist halt auf der Firewall dabei”-Modell.

Fortinet hat auf FortiGate E-Mail-Filter-Funktionen, aber das eigentliche dedizierte Produkt ist FortiMail. Wer Fortinet ernsthaft für E-Mail Security bewertet, sollte also FortiMail und nicht nur die FortiGate-Featureliste ansehen.

Meine Meinung: Ich würde heute keine Firewall kaufen, weil sie “auch E-Mail kann”. E-Mail ist zu wichtig. Wenn der bestehende Stack Microsoft 365 ist, muss jede zusätzliche Lösung gegen Microsoft Defender for Office 365 und gegen spezialisierte Anbieter bestehen. Sophos hat mit Sophos Email einen Central-nahen Zusatz, Fortinet hat mit FortiMail ein reifes Spezialprodukt. Die Firewall selbst sollte hier nicht mehr das Hauptargument sein.

Central Management

Sophos Central ist eines der stärksten Argumente für Sophos, wenn es um Firewall-Management geht. Mehrere Firewalls zentral sehen, Firmwarestände prüfen, Backups, Reporting und grundlegende Verwaltung aus der Cloud heraus zu haben, ist im Alltag angenehm. Gerade für kleinere Teams ist es viel wert, nicht noch eine separate Management-Appliance, ein eigenes Reporting-System und mehrere Konsolen betreiben zu müssen.

Sophos Central fühlt sich für viele Admins zugänglicher an als ein klassischer Fortinet-Stack aus FortiGate, FortiManager, FortiAnalyzer, FortiClient EMS und weiteren Komponenten. Das ist kein kleines Argument, wenn das Team wenige Leute hat und Firewall-Betrieb nicht der einzige Job ist.

Aber Sophos Central ist nicht automatisch besser, nur weil es zentral ist. Die grundlegenden Funktionen sind da, aber vieles davon fühlt sich seit Jahren gleich an. Mehrere Firewalls sehen, Firmwarestände prüfen, Backups verwalten und einfache Einstellungen ausrollen: ja, das geht. Sobald man aber mehr will als “diese eine Einstellung überall gleich setzen” oder ein paar Host-Objekte hinzufügen, wird es schnell mühsam. Globale Einstellungen sauber auf mehrere Firewalls zu pushen ist nicht wirklich sauber gelöst und führt in komplexeren Umgebungen eher zu Kopfschmerzen als zu weniger Arbeit.

Manche Firewall-Funktionen sind lokal besser als in Central. Manche Audit- und Change-Workflows fühlen sich noch nicht so erwachsen an, wie sie sollten. Und genau deshalb ist Config Studio V2 für mich ein zweischneidiges Signal: Es zeigt, dass Sophos versteht, welche Analyse- und Bearbeitungsfunktionen Admins brauchen. Aber es zeigt auch, dass diese Funktionen nicht dort leben, wo ich sie eigentlich erwarte.

Fortinet ist hier anders. FortiManager und FortiAnalyzer sind mächtige Werkzeuge, aber sie sind eigene Produkte. Für grosse Umgebungen ist das kein Nachteil, sondern ein Vorteil. ADOMs, Templates, Revisionen, zentrale Policy-Pakete, Reporting, Logging und Workflows passen gut zu professionellem Betrieb. Für kleine Teams kann genau das aber zu schwergewichtig sein.

FortiGate Cloud liegt dazwischen. Es ist kein FortiManager-Ersatz für strikte Governance, grosse Umgebungen oder komplexe Policy-Pakete, aber es kann vereinfachtes zentrales Management, Reporting, Traffic-Analyse, Konfigurationsverwaltung und Log Retention ohne eigene Management-Appliance liefern. Das ist wichtig, weil Fortinet nicht nur aus “lokale FortiGate oder voller FortiManager-Stack” besteht. Trotzdem bleibt mein Eindruck: Sobald Change Governance, Revisionen, zentrale Flottenverwaltung und lange Log-Historie ernst werden, landet man bei Fortinet deutlich schneller in zusätzlichen Plattformprodukten.

Meine Einordnung: Sophos gewinnt bei einfachem cloudbasiertem Firewall-Management. Fortinet gewinnt bei professioneller Firewall-Flottenverwaltung in grösseren Umgebungen.

Logging und Reporting

Logging ist für mich ein Sicherheitsfeature, nicht nur ein Komfortpunkt. Wenn Logs fehlen, langsam kommen oder schlecht korrelierbar sind, wird aus einem Firewall-Problem sofort ein Detection-Problem.

Sophos bietet On-Box-Reporting und Central Firewall Reporting. Das ist für viele Umgebungen praktisch, weil man ohne zusätzliches FortiAnalyzer-artiges System schnell verwertbare Sichten bekommt. In der Sophos-Welt passt das gut zur Idee, dass auch kleinere Teams zentral sehen sollen, was passiert.

Die offizielle Sophos-Dokumentation unterscheidet dabei grob drei Stufen: kostenlose Central Firewall Reporting-Daten mit bis zu sieben Tagen, Xstream Protection mit bis zu 30 Tagen und Central Firewall Reporting Advanced mit bis zu einem Jahr. In der Praxis hängt die tatsächliche Nutzbarkeit natürlich vom erzeugten Datenvolumen und vom Modell ab. Trotzdem ist das ein guter Ansatz, weil Reporting nicht sofort als eigenes Projekt startet.

Aber man muss auch hier sauber bleiben: Central Firewall Reporting ist cloud-only und kostet zusätzlich. In der Praxis liegt man je nach Angebot und Region schnell grob bei gut 100 Dollar pro Jahr und Firewall für 100 GB Speicher. Das ist nicht absurd teuer, aber es ist eben nicht einfach “kostenlos dabei”, wenn man mehr Historie und mehr Daten braucht.

Logging auf der Appliance selbst funktioniert, aber es ist aus meiner Sicht nicht wirklich dafür gedacht, längere Zeiträume ernsthaft auszuwerten. Für ein paar Tage Troubleshooting passt das. Wenn man historische Reports, Compliance-Auswertungen oder saubere Analysen über längere Zeit braucht, landet man wieder bei Central Firewall Reporting oder einem externen Log-System. Und wenn Log Viewer, Reporting-Datenbank oder Central Uploads zicken, verliere ich Vertrauen. Vertrauen in Logs ist fundamental.

Fortinet ist mit FortiAnalyzer stark, wenn man ihn sauber betreibt. Das Produkt ist nicht nur ein hübsches Reporting-Frontend, sondern Teil der Betriebsarchitektur. Logs, Events, Reports, IOC, Fabric-Integration und langfristige Auswertungen sind dort deutlich reifer als On-Box-Minimalreporting. Der Nachteil: Es ist wieder ein zusätzlicher Baustein, der geplant, lizenziert, betrieben und verstanden werden muss.

Für eine einzelne Firewall ist Sophos oft einfacher. Für viele Firewalls und echte Security-Operations-Prozesse ist FortiAnalyzer schwer zu ignorieren. FortiGate Cloud kann die Lücke für kleinere Fortinet-Setups teilweise schliessen, aber es ändert nicht daran, dass Fortinet seine wirklich starken Reporting- und Analyse-Workflows als Plattformarchitektur denkt.

API und Automatisierung

Wenn ich nur die Automatisierung betrachte, liegt Fortinet für mich vorne. FortiOS hat eine starke CLI-Kultur, REST-API, Automatisierungsoptionen, FortiManager-Workflows und eine grosse Community an Beispielen. Wer Firewalls als Infrastruktur betreiben will, findet bei Fortinet mehr Material, mehr Reife und mehr Engineering-Tiefe.

Sophos hat eine API und verbessert den Zugriff schrittweise. Aber sie bleibt konzeptionell eine XML-basierte Firewall-API mit HTTP-POST und eigenen XML-Tags, nicht die angenehmste REST-Erfahrung. In SFOS v22 wurden API-Zugriffskontrollen verbessert, unter anderem mit IP-Host-Objekten und erweiterten erlaubten Quellen. Config Studio V2 kann Konfigurationsänderungen auch in API- oder curl-Form ausgeben. Das ist interessant.

Aber hier kommt wieder meine Kritik: Wenn ein externes Tool plötzlich bessere Change-Vorbereitung, Bulk-Analysen und API-Ausgabe liefert als die native Admin-Erfahrung, ist das kein reiner Fortschritt. Es ist auch ein Symptom. Sophos bewegt sich, aber für Teams, die Automatisierung ernsthaft betreiben, fühlt sich Fortinet erwachsener an. Fortinet bietet FortiOS-REST-API, FortiManager-JSON-RPC, offizielle Terraform-Provider und breite Ansible-Unterstützung. Das ist für NetOps und wiederholbare Changes ein anderer Reifegrad.

Sophos reicht, wenn man einzelne Aufgaben automatisieren und Konfigurationen besser dokumentieren will. Fortinet ist attraktiver, wenn Firewall-Changes Teil einer grösseren NetOps- oder GitOps-Disziplin werden sollen.

Performance

Performance ist der Bereich, in dem Fortinet traditionell sehr selbstbewusst auftritt. Und das nicht ohne Grund. FortiGate-Appliances sind mit FortiASICs und Security Processors stark auf Durchsatz und Offloading ausgelegt. Gerade bei Preis zu Performance wirkt Fortinet häufig sehr attraktiv, besonders bei Entry- und Midrange-Appliances.

Sophos XGS mit Xstream Flow Processor ist ebenfalls deutlich besser, als Sophos-Firewalls früher wahrgenommen wurden. Xstream FastPath, TLS Inspection, DPI und moderne Hardware sind nicht zu unterschätzen. In vielen KMU- und Midmarket-Szenarien ist Sophos absolut ausreichend dimensionierbar.

Ein Punkt wird dabei aber oft übersehen: Der Xstream Flow Processor ist ein Vorteil der Hardware-Appliances. In virtualisierten Deployments auf Azure, AWS, VMware oder Hyper-V hat man diesen dedizierten Prozessorvorteil nicht. Und genau dort wandern immer mehr Firewall-Workloads hin, zumindest für Cloud-Perimeter, Laborumgebungen, temporäre Standorte oder hybride Architekturen. Ich bin mir deshalb nicht sicher, wie lange Sophos diese Hardware-zentrierte Architektur noch als so zentrales Argument führen kann.

Trotzdem würde ich Fortinet bei reiner Performance und grossen verteilten Netzwerken meist vorne sehen. Das heisst nicht, dass Fortinet automatisch die bessere Wahl ist. Performance, die man nicht braucht, bezahlt man trotzdem. Und eine schnelle Firewall mit schlecht gepflegten Policies bleibt ein Risiko.

Gleichzeitig muss man Preis-Leistung sauber betrachten. Fortinet wirkt bei Durchsatz pro Appliance oft stark. Sophos bietet im Paket aber häufig sehr viel fürs Geld, vor allem wenn Central-Management, HA-Lizenzlogik, Web Protection, WAF und einfache Bedienbarkeit in die Bewertung einfliessen. Die wichtige Frage ist deshalb nicht: Wer hat den grössten Datenblattwert? Die richtige Frage ist: Welche Plattform schafft euer reales Policy-Set mit IPS, TLS Inspection, Web Protection, VPN, Logging und HA mit genug Reserve und zu einem Preis, den ihr im Renewal noch akzeptiert?

HA und Stabilität

High Availability ist ein Bereich, in dem ich sehr unromantisch werde. HA ist nicht dazu da, im Dashboard schön grün zu sein. HA muss in genau den Momenten funktionieren, in denen der Puls ohnehin hochgeht: Firmware-Upgrade, Stromproblem, WAN-Ausfall, defekte Appliance, Split-Brain-Gefahr, Log-Disk voll, Zertifikatsproblem, Routing-Änderung.

Sophos hat bei HA ein starkes Lizenzargument. Die Lizenzierung eines Active-Passive-Paars ist aus Kundensicht angenehm. Das ist ein echter Vorteil und kann bei TCO-Betrachtungen relevant sein. Technisch muss man aber genau hinschauen: Sophos dokumentiert selbst, dass bei Failover nicht jede Verkehrsart gleich behandelt wird. Forwarded TCP inklusive NAT ist grundsätzlich abgedeckt, Web Requests können fallen und vom Browser neu versucht werden, und IPsec hat je nach Tunnel- und Protokollart eigene Grenzen.

Aber Lizenzlogik ersetzt keine Stabilität. In den letzten Versionen habe ich bei Sophos zu viele reale Themen gesehen: HA-Statuswechsel, Restart-Verhalten, Upgrade-Probleme, Logging-Disk-Themen, Interfaces, WAF, Let’s Encrypt und SSL-VPN-Dienste. v22 MR1 räumt einiges auf, aber genau das zeigt auch, dass v22 GA und frühe Builds für viele Umgebungen nicht der Punkt waren, an dem man entspannt ausrollt.

Fortinet hat ebenfalls Bugs. Wer FortiOS 7.2, 7.4, 7.6 oder neuere Züge betreibt, kennt Memory-Themen, Conserve Mode, Regressions und die übliche Frage, welcher Patch-Train wirklich stabil ist. Fortinet ist kein magischer Stabilitätsengel. Dazu kommt der CVE-Druck. FortiGate steht an der Netzwerkkante und wird intensiv angegriffen. Wenn ein kritisches PSIRT-Advisory kommt, kann aus einem geplanten Patch schnell ein dringender Change werden.

Der Unterschied ist: Bei Fortinet plane ich tendenziell stärker Patch- und Security-Advisory-Prozesse ein. Bei Sophos plane ich aktuell stärker Firmware-Reife, Bugs und Operations-Workarounds ein. Beides braucht Disziplin.

Lizenzierung und Kosten

Bei Lizenzierung muss man sehr vorsichtig sein, weil Preise stark von Region, Laufzeit, Bundles, Renewal, Modell, Bezugsweg und Verhandlung abhängen. Ich würde hier keine Zahlen nennen, wenn ich sie nicht sauber aus einem konkreten Angebot habe.

Grundsätzlich wirkt Sophos oft einfacher. Xstream Protection, Central Firewall Management, Central Firewall Reporting, HA-Lizenzierung und ein relativ klarer Firewall-Bundle-Gedanke machen die Diskussion überschaubarer. Das heisst nicht automatisch, dass Sophos günstiger ist. Aber die Einkaufsgeschichte ist oft leichter zu erklären.

Was mich bei Sophos allerdings immer wieder irritiert: Die Preislogik fühlt sich manchmal an wie ein Billig-Discounter, bei dem jedes Produkt gerade irgendwie rabattiert ist. Es gibt fast immer irgendeine Promo, oft auch mehrere gleichzeitig. Das heisst nicht, dass Sophos unseriös wäre. Die Produkte sind seriös, und die Rabatte können für Kunden sehr attraktiv sein. Aber die Aussenwirkung ist manchmal seltsam. Wenn gefühlt jeder immer einen Sonderpreis bekommt, fragt man sich irgendwann, was der Listenpreis eigentlich noch aussagen soll.

Fortinet wirkt beim Appliance-Preis und bei Performance oft sehr attraktiv. Das kann besonders bei kleinen und mittleren FortiGate-Modellen stark sein. Aber der Gesamtpreis hängt schnell an FortiGuard-Bundles, FortiManager, FortiAnalyzer, FortiClient EMS, FortiAuthenticator, FortiSASE, FortiWeb, FortiMail, Support-Level und Betriebsmodell. Dann ist Fortinet nicht mehr einfach “billige schnelle Appliance”, sondern eine Plattform mit vielen Bausteinen.

Mein Rat: Vergleicht nicht Firewall gegen Firewall, sondern Zielarchitektur gegen Zielarchitektur. Also Sophos Firewall plus Central Management, Reporting, ZTNA oder E-Mail nur wenn wirklich gebraucht gegen FortiGate plus FortiManager, FortiAnalyzer, FortiClient, FortiSASE, FortiMail oder was auch immer wirklich benötigt wird. Erst dann sieht man TCO.

Support

Support ist schwer fair zu vergleichen, weil die Erfahrung stark vom Support-Level, von der Region und vom konkreten Case abhängt. Trotzdem ist Support kaufentscheidend.

In der Praxis ist es bei uns so: Wenn wir in der Firma Support-Cases eröffnen, sind das selten einfache Fragen. Die einfachen Dinge löst man als Security Engineer meistens selbst. Beim Hersteller landen die Fälle, die komplex sind, sich schwer reproduzieren lassen oder tief im Produkt hängen. Solche Cases dauern ohnehin länger, egal bei welchem Hersteller.

Den Fortinet-Support möchte ich nicht wirklich beurteilen, weil es bei mir zu lange her ist, seit ich ihn zuletzt aktiv genutzt habe. Es wäre unfair, daraus heute ein hartes Urteil zu machen.

Der Sophos-Support war einmal richtig beschissen. Das muss man so deutlich sagen. Mittlerweile ist er aus meiner Sicht recht gut geworden, aber es hängt immer noch stark davon ab, welchen Supporter man gerade bekommt. Manchmal erwischt man jemanden, der das Problem versteht und sauber eskaliert. Manchmal merkt man nach zwei Antworten, dass man erst einmal durch Standardfragen durchmuss, obwohl das Problem längst tiefer liegt.

Für beide Hersteller gilt: Ein guter Eskalationspfad ist Gold wert. Gerade bei Firewalls kauft man nicht nur Hardware und Lizenz, sondern auch die Fähigkeit, im Ernstfall schnell an jemanden zu kommen, der das Produkt wirklich versteht.

Usability im Alltag

Hier gewinnt Sophos oft auf den ersten Blick. Die Firewall-UI ist für viele Menschen verständlicher. Man findet schneller, was man sucht. Regeln lesen sich besser. Viele Funktionen sind gut erklärt. Für Teams, die nicht jeden Tag Firewalls bauen, ist das ein echter Vorteil.

Fortinet fühlt sich für erfahrene Engineers sehr gut an, wenn man die Logik verstanden hat. Die CLI ist mächtig, die Struktur ist konsistent, Debugging kann sehr tief gehen, und viele Dinge lassen sich präzise ausdrücken. Aber die Lernkurve ist steiler.

Sophos verliert Punkte, wenn Regelwerke gross werden und man merkt, dass Bulk-Operationen, Change-Diffs, Objektbereinigung, NAT-Klonen, bessere Audit-Trails und tiefere Suchfunktionen nicht so elegant sind, wie sie sein sollten. Genau hier ist Config Studio V2 spannend und ärgerlich zugleich. Ich mag die Idee, Konfigurationen besser lesen, vergleichen und vorbereiten zu können. Aber ich finde es äusserst fragwürdig, dass Sophos solche Admin-Funktionen nicht konsequenter in SFOS oder Sophos Central selbst liefert.

Fortinet verliert Punkte, wenn ein Team keine Lust oder Zeit hat, FortiOS wirklich zu lernen. Eine schlecht betriebene FortiGate kann sehr schnell unübersichtlich werden. Fortinet belohnt Wissen. Sophos verzeiht am Anfang mehr.

Entwicklungsgeschwindigkeit und Roadmap

Dieser Punkt ist für mich im Moment einer der wichtigsten.

Fortinet wirkt schnell. Man kann über Marketingbegriffe wie AI, Fabric, SASE und Quantum-Safe die Augen rollen, aber Fortinet liefert laufend neue Plattformthemen, pflegt FortiOS breit, baut SD-WAN und SASE weiter aus und hat mit FortiOS 8.0 bereits die nächste grosse Erzählung im Markt.

Sophos wirkt langsamer. SFOS v22 bringt wichtige Architekturthemen, und v22 MR1 ist ein notwendiger Schritt. Aber viele Admin-Ergonomie-Themen fühlen sich seit Jahren zu langsam an. Die Firewall-UI hat sich nicht in dem Tempo weiterentwickelt, das ich mir wünschen würde. Central Firewall Management ist hilfreich, aber nicht überall tief genug. Und Config Studio V2 ist für mich fast das perfekte Symbol: Sophos baut sinnvolle Funktionen, aber ausserhalb des eigentlichen Arbeitsortes.

Das ist nicht nur Geschmackssache. Entwicklungsgeschwindigkeit beeinflusst Betriebskosten. Wenn ein Hersteller zehn kleine Admin-Schmerzen über Jahre liegen lässt, zahlt das jedes Team in Klicks, Workarounds, Dokumentation, Fehlersuche und Frust. Fortinet liefert schneller sichtbare Funktionen, trägt aber auch mehr Risiko durch Feature-Breite, Migrationen und Advisory-Druck. Sophos liefert langsamer, investiert dafür sichtbar in Härtung, Health Check und interne Architektur. Die Frage ist, welcher Tradeoff besser zu eurem Betrieb passt.

Deshalb ist mein Fazit hier klar: Fortinet wirkt produktstrategisch dynamischer. Sophos wirkt oft pragmatischer, aber zu langsam. Wer heute Sophos kauft, sollte nicht nur die aktuelle Featureliste prüfen, sondern auch ehrlich fragen, ob man mit dem Entwicklungstempo leben kann.

Wo Sophos klar Sinn ergibt

Ich würde Sophos Firewall ernsthaft bevorzugen, wenn mehrere dieser Punkte zutreffen:

- Ihr nutzt Sophos Central bereits intensiv für Firewall-Management oder wollt genau dieses Betriebsmodell.

- Das Admin-Team ist klein und braucht eine verständliche Oberfläche.

- Die Netzwerkarchitektur ist nicht extrem gross oder routing-lastig.

- Security Heartbeat, Active Threat Response und zentrale Firewall-Sicht sind wichtiger als maximale CLI-Tiefe.

- HA-Lizenzierung und einfache Plattformlogik sind kaufentscheidend.

- Web Protection, WAF für typische Reverse-Proxy-Szenarien und überschaubares SD-WAN reichen aus.

- Ihr wollt eine Lösung, die Security Engineers und Generalist-Admins gemeinsam betreiben können.

Sophos ist nicht die Firewall, die ich wählen würde, wenn ich das technisch tiefste Netzwerkbetriebssystem suche. Aber sie kann die bessere Firewall sein, wenn der reale Betrieb einfacher, integrierter und verständlicher sein soll.

Wo Fortinet klar Sinn ergibt

Ich würde Fortinet bevorzugen, wenn diese Punkte im Vordergrund stehen:

- Viele Standorte, komplexes Routing oder anspruchsvolles SD-WAN.

- Starker Bedarf an FortiManager, FortiAnalyzer, Templates und zentraler Policy-Verwaltung.

- Hohe Performance-Anforderungen mit IPS, TLS Inspection und VPN.

- Ein Team, das CLI, Debugging und Fortinet-Architektur wirklich beherrscht.

- Fortinet Security Fabric ist bereits strategisch gesetzt.

- FortiSASE, FortiClient EMS, FortiMail, FortiWeb oder FortiAnalyzer sind Teil des Zielbilds.

- Marktposition, Skalierung und ein breites technisches Ökosystem sind wichtige Kriterien.

Fortinet ist nicht automatisch angenehmer. Aber in grossen und technisch anspruchsvollen Umgebungen ist es oft die stärkere Plattform.

Fortigate Alternative: Ist Sophos eine gute Alternative?

Ja, Sophos kann eine sehr gute FortiGate-Alternative sein, aber nicht in jedem Szenario.

Wenn jemand “Fortigate Alternative” sucht, meint er oft: Ich will weniger Komplexität, weniger Fortinet-CVE-Stress, eine angenehmere Oberfläche oder ein einfacheres zentrales Firewall-Management. Genau dann ist Sophos interessant. Sophos Firewall ist keine FortiGate-Kopie, sondern ein anderes Betriebsmodell.

Wer dagegen FortiGate wegen SD-WAN, Performance, FortiManager, FortiAnalyzer, CLI und grossem Netzwerkbetrieb nutzt, wird Sophos nicht automatisch als Ersatz empfinden. Man kann migrieren, aber man muss ehrlich prüfen, welche Fortinet-Funktionen wirklich genutzt werden. Besonders bei ADVPN, komplexem NAT, vielen VDOMs, FortiManager-Templates und tiefer FortiAnalyzer-Nutzung kann ein Wechsel zu Sophos mehr Projekt sein als Produktwechsel.

So würde ich beide Firewalls testen

Wenn die Entscheidung wirklich offen ist, würde ich nicht mit Datenblättern anfangen. Ich würde mit einem kleinen, unangenehm realistischen Lab anfangen. Nicht mit synthetischem Best-Case-Traffic, sondern mit genau den Dingen, die später im Betrieb Ärger machen.

Der erste Test wäre ein Regelwerks-Test. Ich würde typische Regeln bauen: Client zu Internet mit Web Protection und TLS Inspection, Server zu Server mit eingeschränkten Services, DNAT für eine interne Webanwendung, Hairpin-Zugriff aus dem LAN, Site-to-Site-VPN, ein paar Benutzergruppen und gezielte Exceptions. Danach würde ich prüfen, wie schnell ein anderer Engineer versteht, was gebaut wurde. Das klingt banal, ist aber brutal ehrlich. Eine Firewall, die nur der ursprüngliche Admin versteht, ist kein gutes Betriebsmodell.

Der zweite Test wäre ein Troubleshooting-Test. Ich würde absichtlich Fehler einbauen: falsches NAT, gebrochene TLS Inspection, blockierte SaaS-App, IPS-False-Positive, VPN-Phase-2-Mismatch, DNS-Problem, asymmetrischer Rückweg. Dann würde ich messen, wie schnell das Team mit Logs, Packet Capture, Policy Lookup, CLI und Reporting zur Ursache kommt. Hier trennt sich sehr schnell Bedienbarkeit von Marketing.

Der dritte Test wäre ein Change-Test. Wie fühlt sich eine echte Änderung an? Objekt anlegen, in mehreren Regeln verwenden, Logging für mehrere Regeln aktivieren, NAT klonen, Web-Exception bauen, Policy verschieben, Diff nachvollziehen, Rollback vorbereiten, Änderung dokumentieren. Sophos ist am Anfang oft angenehmer, Fortinet wird mit CLI, FortiManager und Automation stärker, sobald Änderungen wiederholbar werden müssen.

Der vierte Test wäre ein Upgrade- und HA-Test. Ich würde nie eine Plattform kaufen, ohne vorher ein Firmware-Upgrade mit HA, VPN, WAF, Web Protection, TLS Inspection und Logging durchzuspielen. Bei Sophos interessiert mich aktuell besonders, ob die Version wirklich reif genug ist und ob bekannte Bugs meinen Use Case treffen. Bei Fortinet interessiert mich besonders, welcher Firmware-Train als stabil gilt und wie schnell ich auf kritische PSIRT-Advisories reagieren kann.

Der fünfte Test wäre ein Kosten- und Betriebsmodell-Test. Nicht “Was kostet die Appliance?”, sondern: Was kostet die Zielarchitektur inklusive Management, Reporting, Support, Remote Access, ZTNA, WAF, E-Mail-Komponenten, HA, Ersatzgerät, Monitoring und Eskalationsfähigkeit? Fortinet kann beim Gerät sehr attraktiv wirken und später durch Zusatzbausteine komplexer werden. Sophos kann einfacher wirken, aber wenn Zusatzprodukte und Central-Funktionen nicht genau passen, ist auch dort nicht alles automatisch günstig.

Erst nach diesen Tests würde ich eine Entscheidung treffen. Und wenn ein Hersteller im Lab schon bei einfachen Alltagsaufgaben nervt, wird er im Betrieb selten magisch besser.

Meine persönliche Empfehlung

Wenn mich ein Security Engineer fragt: “Sophos Firewall vs Fortinet, was soll ich kaufen?”, dann antworte ich nicht mit einem Herstellernamen. Ich frage zuerst nach Team, Betriebsmodell und Risiko.

Für ein KMU mit wenigen Standorten, normalem Remote Access, überschaubarem SD-WAN, Sophos Central und einem kleinen Admin-Team würde ich Sophos sehr ernsthaft empfehlen. Nicht, weil Sophos überall besser ist. Sondern weil die Firewall in diesem Kontext oft besser bedienbar ist und weniger Spezialwissen im Alltag verlangt.

Für ein Unternehmen mit vielen Standorten, starkem Netzwerkteam, anspruchsvollem SD-WAN, hohen Performance-Anforderungen und professioneller zentraler Firewall-Flottenverwaltung würde ich Fortinet sehr ernsthaft empfehlen. Nicht, weil Fortinet risikofrei ist. Sondern weil die Plattform dort ihre Stärken ausspielt.

Würde ich Sophos heute trotzdem kritisch sehen? Ja. Sehr. Sophos muss schneller werden. Die Firewall braucht mehr native Admin-Ergonomie, bessere Bulk-Workflows, stärkere Central-Funktionalität und weniger externe Hilfskonstrukte. Config Studio ist nützlich, aber es darf nicht zur Ausrede werden, die eigentliche Plattform langsam zu lassen.

Würde ich Fortinet kritisch sehen? Ebenfalls ja. Fortinet ist mächtig, aber komplex. Die Angriffsfläche ist prominent, FortiGate-Geräte stehen oft direkt am Rand, und kritische PSIRT-Advisories gehören zur Realität. Wer Fortinet betreibt, braucht einen disziplinierten Patch- und Hardening-Prozess. “Läuft seit drei Jahren, fassen wir nicht an” ist bei Fortinet keine Strategie.

Am Ende gewinnt nicht der Hersteller mit der längsten Featureliste. Es gewinnt die Plattform, die euer Team sicher, sauber und dauerhaft betreiben kann.

Was dieser Vergleich bewusst offen lässt

Ich habe bewusst keine pauschale Benchmark-Tabelle eingebaut. Durchsatzwerte ohne identische Modelle, identische Lizenzpakete, identischen TLS-Anteil, identischen Inspection Mode und identischen Trafficmix sind schnell mehr Theater als Technik. Beide Hersteller können beeindruckende Zahlen zeigen. Beide brechen ein, wenn man sie falsch dimensioniert oder mit unrealistischen Erwartungen betreibt.

Ich habe auch bewusst nicht so getan, als wären WAF, E-Mail Security, ZTNA, Reporting oder zentrale Flottenverwaltung reine Firewall-Features. In echten Projekten sind das fast immer Architekturentscheidungen. Bei Sophos hängt viel an Sophos Central und den passenden Subscriptions. Bei Fortinet hängt viel an FortiManager, FortiAnalyzer, FortiClient EMS, FortiMail, FortiWeb oder FortiGate Cloud. Wer nur die Firewall-Checkboxen vergleicht, vergleicht am Ende nicht das System, das später wirklich betrieben wird.

Und genau deshalb bleibt der Vergleich so spannend: Sophos ist leichter zu mögen. Fortinet ist leichter gross zu denken. Welche Seite besser ist, entscheidet weniger das Datenblatt als die Frage, wie reif euer Betrieb wirklich ist.

FAQ zu Sophos vs Fortinet

Was ist besser: Sophos oder Fortinet?

Ist Sophos Firewall vs Fortinet eher eine Security- oder Netzwerkentscheidung?

Ist Sophos eine gute Fortigate Alternative?

Wie sind meine Sophos Firewall Erfahrungen im Vergleich zu Fortinet?

Fazit

Ich hasse es selbst, wenn Vergleiche keinen klaren Sieger zeigen. Man liest einen langen Artikel, will am Ende eine Antwort, und dann kommt wieder dieses “kommt darauf an”. Aber bei Sophos vs Fortinet ist es halt wirklich nicht so einfach. Beides sind etablierte Hersteller, beide haben echte Stärken, beide haben echte Schwächen, und beide können in der richtigen Umgebung die bessere Wahl sein.

Sophos ist die menschlichere Firewall. Verständlicher, integrierter, oft angenehmer für kleine Teams und stark, wenn Sophos Central ohnehin gesetzt ist. Aber Sophos muss aufpassen, nicht durch langsame Entwicklung und ausgelagerte Admin-Werkzeuge Vertrauen zu verlieren.

Fortinet ist die mächtigere Netzwerkplattform. Schneller, tiefer, stärker bei SD-WAN, Management und Performance. Aber Fortinet verlangt mehr Disziplin, mehr Know-how und einen sehr ernsthaften Patch-Prozess.

Wenn ich heute kaufen müsste, würde ich nicht fragen: “Welche Firewall hat mehr Features?” Ich würde fragen: “Welche Plattform kann mein Team in schlechten Wochen noch sauber betreiben?”

Ich werde die Situation 2027 wieder aktualisieren. Wenn Sophos bei Entwicklungstempo, Central Management und Firewall-UX sichtbar aufholt oder Fortinet bei Patch-Disziplin, Komplexität und Betriebsmodell besser wird, gehört das in die Bewertung hinein. So ein Vergleich ist keine religiöse Entscheidung für immer, sondern eine Momentaufnahme mit Verfallsdatum.

Das ist für mich die eigentliche Antwort.

Bis zum naechsten Mal,

Euer Joe

Sources

- Sophos Firewall v22 release notes

- Sophos Central Firewall reporting storage

- Sophos Firewall architecture and FastPath documentation

- Sophos Pacific Rim report

- Sophos Firewall WAF rules documentation

- Fortinet Secure Processors overview

- FortiOS 7.6.3 SSL VPN tunnel mode migration notice

- Fortinet PSIRT advisories