Sophos vs Fortinet 2026: firewall mana yang sesuai?

Jadual kandungan

Jika seseorang mencari Sophos vs Fortinet, jarang sekali ia hanya tentang jadual perbandingan yang cantik. Selalunya di sebaliknya ada keputusan pembelian yang sebenar: Firewall mana yang saya letakkan di Main Office, yang mana di Branches, platform mana yang boleh dikendalikan pasukan saya dengan kemas, dan penyelesaian mana yang dalam tiga tahun nanti tidak menambah lebih banyak kerja daripada masalah yang diselesaikannya hari ini?

Sebab itulah perbandingan ini lebih sukar daripada apa yang banyak slaid vendor cuba gambarkan. Sophos Firewall dan Fortinet FortiGate bukan sekadar dua kotak dengan ciri yang sama dalam warna berbeza. Kedua-dua produk datang daripada cara fikir yang berbeza. Fortinet berkembang kuat daripada rangkaian, performance, ASICs, SD-WAN dan Security Fabric. Sophos pula lebih kuat datang daripada sudut pentadbir security dengan Sophos Central, Security Heartbeat, peraturan firewall yang mudah difahami dan UI firewall yang bagi ramai admin lebih mudah didekati.

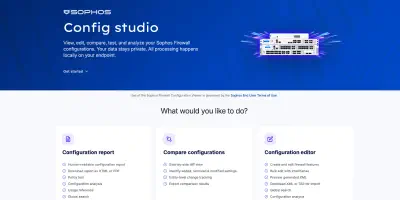

Saya sudah bekerja dengan banyak firewall dan secara prinsipnya saya tidak akan menganggap diri saya peminat fanatik mana-mana vendor. Buat masa ini, secara peribadi saya lebih cenderung kepada Team Sophos, kerana cara Sophos menyusun banyak perkara dalam operasi harian memang sesuai dengan saya. Tetapi secara jujur saya tertanya-tanya, sampai bila. Lama-kelamaan saya semakin terganggu dengan betapa lamanya Sophos mengambil masa untuk akhirnya menangani perkara-perkara tertentu. Itu tidak bermaksud saya mempertahankan Sophos secara membuta tuli. Sebaliknya: khususnya pada Sophos, yang mengganggu saya sekarang ialah betapa perlahan beberapa topik penting bergerak. Jika analisis konfigurasi, dan kini malah perubahan konfigurasi, dialihkan ke alat browser luaran seperti Config Studio kerana UI firewall sebenar atau Sophos Central tidak menyediakan fungsi tersebut dengan kemas, itu dari sudut admin memang perkembangan yang sangat boleh dipersoalkan. Ditambah pula dengan bug Sophos Firewall dalam v21.5 hingga v22 semasa, yang dalam operasi perlahan-lahan benar-benar menjadi terlalu banyak dan menjejaskan kepercayaan yang sepatutnya diperkukuh oleh sebuah platform firewall.

Kesimpulan ringkas: Sophos atau Fortinet?

Jika saya perlu memadatkannya dengan kuat, saya akan rumuskan begini:

Fortinet ialah pilihan yang lebih kuat apabila performance, routing, SD-WAN, rangkaian teragih yang besar, kedalaman CLI, FortiManager, FortiAnalyzer dan ekosistem Security Fabric yang luas menjadi keutamaan. Sesiapa yang datang daripada sudut network engineering, selesa dengan CLI dan profiles, serta mahu mengendalikan banyak lokasi secara standard, akan menemui banyak substansi dalam Fortinet. Fortinet terasa memberi lebih banyak pergerakan setiap suku tahun, tetapi anda juga perlu hidup dengan kompleksiti yang lebih tinggi dan tekanan patch yang ketara.

Sophos ialah pilihan yang lebih kuat apabila pasukan security kecil atau sederhana mencari firewall yang mudah difahami, pengurusan firewall berpusat yang baik, penggunaan yang mudah, fungsi on-box yang berguna dan logik operasi yang lebih pragmatik. Terutamanya dalam persekitaran yang sudah menggunakan Sophos Central, firewall boleh mendapat manfaat tambahan. Namun saya tetap akan membelinya terutamanya sebagai firewall, bukan kerana produk tambahan. Sophos kelihatan lebih telus dan dalam SFOS v22 juga lebih mengambil berat tentang hardening, tetapi pembangunan produk dalam kerja admin harian terlalu kerap terasa perlahan.

Dengan kata lain: Sophos bagi saya sering menjadi produk yang lebih baik untuk pasukan kecil dan sederhana. Fortinet pula lebih kerap menjadi platform yang lebih kuat untuk realiti yang lebih besar. Itu perbezaan yang penting. Produk yang baik mengurangkan geseran harian. Platform yang kuat memberi anda lebih banyak kedalaman, lebih banyak blok binaan dan lebih banyak pilihan skala. Bergantung pada pasukan, kedua-duanya boleh menjadi jawapan yang betul.

Tetapi: Fortinet membawa lebih banyak tekanan CVE dan patch, sekurang-kurangnya jika melihat beberapa tahun kebelakangan ini dan juga FortiOS-Advisories semasa. Sophos pula pada masa ini bagi saya lebih membawa kekecewaan operasi akibat pembangunan yang perlahan, stagnasi UI dan bug firmware. Kedua-duanya nyata. Jadi anda bukan memilih antara “baik” dan “buruk”, tetapi antara dua profil risiko yang berbeza.

Cadangan jujur saya: Untuk SME klasik, Sophos Central, rangkaian yang boleh dikawal skopnya dan pasukan admin yang tidak mahu hidup dalam CLI setiap hari, Sophos Firewall selalunya penyelesaian yang lebih menyenangkan. Untuk landskap rangkaian lebih besar, SD-WAN yang mencabar, keperluan performance sangat tinggi dan pasukan dengan fokus network engineering yang kuat, saya akan menilai Fortinet dengan sangat serius.

Cara saya menilai perbandingan ini

Perbandingan yang adil antara Sophos Firewall dan Fortinet FortiGate tidak boleh berhenti pada “ada feature X”. Dalam persekitaran sebenar, soalan lain yang lebih penting:

- Seberapa cepat seorang engineer boleh membina perubahan rule dengan selamat?

- Sejauh mana saya dapat mengenal pasti kesan sampingan pada NAT, VPN, Web Protection atau TLS Inspection?

- Berapa banyak yang saya nampak dalam log apabila sesuatu tidak berfungsi?

- Berapa mahal pakej keseluruhan dengan management, reporting, support, ZTNA, WAF dan perlindungan e-mel?

- Berapa kerap saya perlu patch pada waktu malam?

- Sejauh mana HA, upgrades dan Remote-Access-Clients berjalan dengan boleh dipercayai?

- Seberapa kemas semuanya boleh diautomasi?

- Sejauh mana platform itu sesuai dengan pasukan yang perlu mengendalikannya?

Sebab itulah saya juga tidak menyusun artikel ini sebagai “senarai ciri mengalahkan senarai ciri”. Senarai ciri berguna, tetapi ia menipu melalui perkara yang tidak disebut. Sebuah firewall secara teori boleh melakukan semuanya dan tetap menyusahkan dalam operasi harian. Atau ia boleh kelihatan kurang spektakular, tetapi dalam operasi menjadi alat yang lebih baik.

Perbandingan pantas

| Bidang | Sophos Firewall | Fortinet FortiGate | Penilaian saya |

|---|---|---|---|

| Seni bina | x86 plus Xstream Flow Processor pada XGS, FastPath untuk flows yang dipercayai | FortiASIC/SPU dengan Network dan Content Processors bergantung pada model | Fortinet biasanya lebih kuat dari segi throughput mentah dan offloading, Sophos kekal lebih fleksibel dan lebih mudah difahami dari segi seni bina. |

| Peraturan firewall dan NAT | logik zon yang jelas, NAT berasingan, peraturan mudah dibaca | model Policy dan Central NAT yang fleksibel | Sophos lebih mudah didekati, Fortinet lebih baik diskalakan untuk rulebase yang kompleks. |

| VPN dan Remote Access | Sophos Connect, IPsec, SSL VPN, ZTNA melalui Central | IPsec, ZTNA dengan FortiClient EMS, SSL-VPN-Tunnel-Mode diganti bermula 7.6.3 | Fortinet lebih memaksa migrasi, Sophos kekal lebih mudah untuk setup klasik. |

| SD-WAN | kukuh untuk SME, Branches dan senario SD-RED | kuat dalam ADVPN, Application Steering dan rangkaian lokasi besar | Fortinet jelas menang untuk Enterprise-SD-WAN. |

| Web Protection | Policies dan Exceptions yang mudah difahami | Security Profiles yang mendalam dan perkhidmatan FortiGuard | Sophos lebih mudah, Fortinet lebih granular. |

| WAF | Web Server Protection bersepadu dengan had yang jelas | FortiGate-WAF lebih kepada asas, FortiWeb sebagai produk berasingan | Untuk penerbitan mudah Sophos, untuk AppSec sebenar gunakan WAF khusus. |

| Logging dan Reporting | On-Box-Reporting dan Central Firewall Reporting | FortiView lokal, FortiAnalyzer untuk sejarah dan korelasi | Sophos lebih cepat boleh digunakan, Fortinet lebih matang dalam persekitaran besar. |

| API dan Automation | API berasaskan XML, Config Studio sebagai alat bantuan | REST-API, FortiManager JSON-RPC, Terraform dan Ansible | Fortinet jauh lebih kuat untuk NetOps dan Infrastructure as Code. |

| HA dan operasi | logik lesen menarik, tetapi perhatikan bug firmware dan HA sebenar | pilihan HA matang, tetapi lebih kompleks dan juga tidak bebas bug | Uji kedua-duanya dengan kemas, Sophos perlu lebih berhati-hati kerana bug semasa. |

| Usability | GUI mudah difahami, tetapi sering perlahan untuk perubahan besar | GUI pantas dan CLI kuat, tetapi keluk pembelajaran lebih curam | Sophos lebih banyak memaafkan, Fortinet memberi ganjaran kepada kepakaran. |

| Roadmap | lebih banyak hardening dan Secure-by-Design, ergonomik admin perlahan | feature cadence tinggi, pembangunan SD-WAN/SASE/AI pantas | Fortinet bergerak lebih cepat, Sophos perlu mengejar dari segi firewall-UX. |

Security-Advisories dan disiplin patch

Sebelum bercakap tentang UI, SD-WAN atau pelesenan, dalam konteks firewall kita perlu bercakap tentang disiplin patch. Kedua-dua vendor membina peranti edge. Kedua-duanya berada terus dalam fokus penyerang. Dan kedua-duanya mempunyai kelemahan keselamatan dalam beberapa tahun kebelakangan ini yang tidak patut disapu ke tepi.

Pada Fortinet, tekanannya sangat kelihatan. FortiGuard-Advisories rasmi menunjukkan beberapa kes kritikal yang relevan untuk admin: CVE-2024-47575 dalam FortiManager menurut Fortinet membolehkan pelaksanaan kod tanpa pengesahan dan telah dieksploitasi in the wild. CVE-2024-55591 dan CVE-2025-24472 menjejaskan FortiOS/FortiProxy dan boleh memberikan penyerang hak Super-Admin. CVE-2025-59718 dan CVE-2025-59719 menjejaskan FortiCloud SSO Login dalam beberapa produk Fortinet dan juga ditandakan sebagai exploited.

Itu tidak bermaksud Fortinet tidak selamat. Maksudnya: Sesiapa yang mengendalikan FortiGate atau FortiManager memerlukan proses PSIRT yang sangat berdisiplin. Management interfaces tidak sepatutnya terbuka ke Internet, akses FortiCloud-SSO dan admin mesti di-hardening secara sedar, MFA wajib, dan tahap firmware tidak boleh dibiarkan berbulan-bulan hanya kerana “semuanya stabil”.

Sophos juga bukan tanpa cela. Laporan Pacific-Rim daripada Sophos X-Ops patut dibaca justeru kerana Sophos menerangkan dengan sangat terbuka bagaimana kumpulan berasaskan China menyerang peranti perimeter selama bertahun-tahun, termasuk Sophos Firewalls. Selain itu, pada hujung 2024 terdapat Sophos-Firewall-Advisories kritikal dengan CVE-2024-12727, CVE-2024-12728 dan CVE-2024-12729. Dalam kes seperti ini Sophos banyak merujuk kepada hotfix automatik yang aktif secara lalai. Pada pandangan saya itu kelebihan sebenar, tetapi ia tidak menggantikan konsep upgrade dan hardening yang kemas.

Pandangan saya: Fortinet lebih terasa seperti “pantas, berkuasa, tetapi anda mesti sentiasa mengikutinya”. Sophos sejak v22 kelihatan lebih menumpukan Secure-by-Design dan ketelusan, tetapi buat masa ini bergelut dengan lebih banyak kekecewaan bug operasi. Dalam kedua-dua dunia, prinsipnya sama: minimumkan WAN management, paksa MFA, matikan portal yang tidak perlu, langgan advisories dan jangan anggap patch window sebagai pilihan.

Seni bina security: dua falsafah berbeza

Pada Fortinet, FortiOS ialah pusatnya. FortiGate, FortiManager, FortiAnalyzer, FortiClient, FortiSwitch, FortiAP, FortiSASE, FortiWeb, FortiMail dan banyak lagi produk bergantung pada idea Security Fabric. Dengan itu Fortinet bukan hanya menjual firewall, tetapi platform yang sangat besar di mana rangkaian dan security sepatutnya bergabung.

Dari segi teknikal, ini kuat. Dalam beberapa tahun kebelakangan ini Fortinet sangat konsisten mengusahakan SD-WAN, SASE, ZTNA, pecutan ASIC, Cloud-Firewalls dan pengurusan berpusat. Pendekatan hardware di sini ialah perbezaan sebenar: Fortinet menggunakan Security Processing Units sendiri bergantung pada model, iaitu Network Processors, Content Processors atau Security Processors. Itulah sebabnya FortiGate kelihatan begitu agresif dalam banyak datasheet untuk IPsec, session handling, Threat Protection dan SSL Inspection. Dengan FortiOS 8.0, Fortinet memposisikan platformnya lebih kuat ke arah kawalan AI, SASE, kriptografi Post-Quantum dan SD-WAN yang dipermudah. Sama ada setiap istilah marketing itu diperlukan dalam operasi harian hari ini ialah soalan lain. Tetapi arahnya jelas: Fortinet bergerak pantas dan luas.

Sophos mengambil pendekatan lain. Sophos Firewall sangat tertumpu pada pengalaman admin yang mudah difahami, Sophos Central, Security Heartbeat, Web Protection, WAF, VPN, SD-WAN dan semakin juga fungsi detection bersepadu seperti NDR Lite dan Active Threat Response. Sophos kurang menjual gambaran sistem operasi rangkaian yang sangat mendalam, tetapi lebih kepada firewall yang boleh ditadbir dengan kemas walaupun tanpa pasukan pakar rangkaian tulen.

Hardware XGS juga bukan sekadar “firewall x86 biasa”. Sophos menggabungkan Multi-Core-CPU dengan Xstream Flow Processor, sebuah NPU untuk FastPath-Offloading. Flows yang dipercayai boleh dialihkan selepas pemeriksaan pertama, supaya sumber CPU kekal bebas untuk TLS Inspection, DPI, IPS dan tugas security berat lain. Ini bukan strategi ASIC mentah yang sama seperti Fortinet, tetapi ia jauh lebih baik daripada reputasi lama yang sebahagiannya masih melekat pada Sophos dari zaman XG terdahulu.

Dari sudut security, ini menarik. Jika firewall mendapat lebih banyak konteks tentang pengguna, peranti dan status kesihatan, itu lebih bernilai daripada senarai blok yang terasing. Dengan Security Heartbeat dan Synchronized Security, Sophos sudah bertahun-tahun mempunyai hujah yang baik dan memang boleh membantu dalam operasi. Dengan SFOS v22, turut hadir topik Secure-by-Design seperti kernel yang di-hardening, Control Plane baharu, Health Check, Remote Integrity Monitoring, integrasi NDR dan Active Threat Response.

Masalah saya bukan arahnya. Masalah saya ialah kelajuan dan pelaksanaannya. Sophos mempunyai idea yang baik, tetapi sering mengambil masa yang sangat lama sebelum ergonomik admin benar-benar mengejar. Banyak topik quality-of-life yang akan menjadikan pemasangan besar jauh lebih menyenangkan sudah bertahun-tahun terbuka atau kini berakhir dalam alat luaran. Berbanding itu Fortinet kelihatan lebih gelisah, lebih kompleks, tetapi juga jauh lebih pantas.

Peraturan firewall dan NAT

Dalam peraturan firewall dan NAT, perbezaan antara platform terasa sangat cepat.

Sophos lebih mudah difahami bagi ramai admin. UI rule jelas secara visual, zon menonjol, konteks pengguna dan app mudah dicapai, dan banyak tetapan berada di tempat yang dijangka. Terutamanya jika sesebuah pasukan tidak mendalami firewall setiap hari, itu boleh menjadi kelebihan sebenar. Satu rule dalam Sophos sering dibaca seperti objek operasi: sumber, destinasi, servis, pengguna, Web/IPS/App-Policies, Logging. Itu mudah didekati.

Fortinet pula lebih tepat dan lebih mendalam. Sesiapa yang benar-benar mengenali FortiGate mendapat banyak kawalan dengan Policies, Objects, Central NAT, Policy NAT, VIPs, IP Pools, Proxy/Flow-Mode, Profiles dan CLI. Dalam persekitaran besar, ini satu kelebihan kerana standard boleh dimodelkan dengan lebih kemas. Pada masa yang sama, kedalaman inilah yang boleh membebankan pasukan baharu. FortiGate jarang “mudah” jika anda benar-benar mahu mengendalikannya dengan kemas.

Pada pandangan saya Sophos mempunyai tiga kelemahan. Pertama, rulebase yang lebih besar dalam GUI tidak semudah untuk diselenggara seperti yang sepatutnya. Kedua, NAT rules dalam operasi harian masih bidang yang saya inginkan fungsi clone, bulk edit dan analisis yang lebih baik terus dalam firewall. Ketiga, permukaan WebAdmin masih terasa lebih lembap untuk banyak perubahan kecil daripada apa yang sepatutnya pada 2026. Config Studio V2 membantu dalam membaca, membandingkan dan kini juga mengedit konfigurasi. Tetapi itulah sebenarnya isunya: Mengapa saya perlu keluar daripada firewall sebenar untuk workflow sebegini?

Fortinet juga ada geserannya. Sesiapa yang mengambil alih rulebase FortiGate yang kurang didokumenkan boleh sama sahaja tenggelam dalam object sprawl, VIP lama, IP Pools lama dan kekacauan profiles. Tetapi Fortinet memberi engineer berpengalaman lebih banyak alat untuk mengendalikan rulebase besar secara profesional, terutamanya bersama FortiManager.

Penilaian saya: Sophos menang dari segi kebolehbacaan dan permulaan. Fortinet menang dari segi kedalaman, skala dan kawalan engineering.

VPN, ZTNA dan Remote Access

Remote Access ialah salah satu bidang di mana kedua-dua vendor sedang berada di bawah tekanan. SSL VPN klasik telah menjadi isu security dan operasi bagi banyak vendor. Pada masa yang sama semua orang mahu menuju ZTNA, kerana akses pengguna tidak sepatutnya lagi hanya bermaksud “tunnel ke rangkaian”.

Sophos menawarkan kedua-dua IPsec dan SSL VPN dengan Sophos Connect. Dengan SFOS v22 MR1, Sophos Connect 2.0 untuk macOS dengan sokongan SSL-VPN ialah langkah penting. Pada masa yang sama, Sophos telah membuang varian Legacy-Remote-Access-IPsec lama dalam v22 MR1. Dari segi teknikal itu boleh difahami, tetapi secara operasi ia potongan yang keras: Firewall dengan konfigurasi Legacy lama tidak boleh begitu sahaja dikemas kini ke v22 MR1 dan seterusnya.

Fortinet bergerak lebih jelas menjauhi SSL-VPN-Tunnel klasik. Dalam FortiOS 7.6, SSL VPN pada model kecil 2-GB-RAM sudah dibuang, dan bermula FortiOS 7.6.3 SSL-VPN-Tunnel-Mode menurut Fortinet diganti oleh IPsec VPN. Konfigurasi SSL-VPN-Tunnel sedia ada tidak terus diambil alih semasa upgrade. Jadi sesiapa yang mengendalikan FortiGate dengan Remote Access mesti merancang migrasi IPsec atau ZTNA secara aktif, bukan hanya menyedari ketika maintenance window bahawa seni bina lama sudah berakhir.

Untuk setup baharu, pada Sophos saya jelas akan bertanya: Adakah pengguna benar-benar memerlukan akses rangkaian penuh, atau ZTNA lebih kemas? Sophos ZTNA jauh lebih masuk akal ditempatkan dalam Sophos Central berbanding pemikiran VPN lama dalam firewall. Jika identity, status peranti dan Central memang sebahagian model operasi, Sophos sangat menarik di sini.

Fortinet juga mempunyai ZTNA yang kuat dalam portfolio. FortiGate boleh menghubungkan keputusan ZTNA-Policy dengan FortiClient EMS dan maklumat security posture. Fortinet lebih luas di sini, tetapi juga lebih kompleks. Sebagai balasan, ia sesuai untuk persekitaran yang lebih besar di mana FortiClient EMS, FortiAuthenticator, FortiSASE atau FortiManager memang sebahagian seni bina.

Untuk Site-to-Site VPN, saya melihat Fortinet secara tradisi sangat kuat. IPsec, Routing, integrasi SD-WAN, ADVPN, Hub-and-Spoke, landskap Branch yang besar dan CLI-Debugging ialah kawasan asal Fortinet. Sophos tentu juga boleh Site-to-Site IPsec, dan untuk banyak persekitaran itu sudah mencukupi. Tetapi sebaik sahaja ia menjadi sangat besar, sangat dinamik atau sangat berat routing, Fortinet kelihatan lebih matang.

Sebagai balasan, Sophos mempunyai RED dan SD-RED sebagai hujah kesederhanaan yang kuat. Untuk pejabat cawangan kecil yang mahu disambungkan tanpa pakar rangkaian lokal, konsep itu masih menarik. Fortinet juga boleh mengendalikan cawangan dengan sangat baik, tetapi jalannya lebih tipikal Fortinet: berkuasa, terperinci, kurang “plug in dan siap”.

SD-WAN

Jika topik utama ialah SD-WAN, Fortinet mesti diambil serius. Fortinet telah banyak melabur dalam Secure SD-WAN dan juga dilihat kuat dalam pasaran untuk itu. Performance-SLA, Link-Monitoring, Application Steering, Overlay Designs, ADVPN, orkestrasi berpusat, FortiManager, FortiAnalyzer dan sambungan SASE ialah pakej yang sangat bulat jika dirancang dengan kemas.

Sophos SD-WAN lebih pragmatik. Anda mendapat SD-WAN-Routes, Gateway-Monitoring, Profiles, orkestrasi VPN melalui Central dan dengan SD-RED satu pilihan Branch yang mudah. Untuk banyak persekitaran SME dan Midmarket, itu mencukupi. Saya tahu banyak rangkaian di mana tiada siapa memerlukan reka bentuk SD-WAN yang sangat kompleks. Di situ lebih penting bahawa failover, priorities, VoIP, SaaS dan beberapa Branch-Tunnels berfungsi dengan kemas.

Tetapi Fortinet berada di depan dari segi keluasan. Jika pelanggan merancang banyak lokasi, berbilang underlay, laluan dinamik, kawalan aplikasi, templates berpusat, reporting terperinci dan pemodenan WAN jangka panjang, saya tidak akan meremehkan Fortinet. Sophos boleh menampung banyak perkara itu, tetapi Fortinet kelihatan seperti vendor yang menganggap SD-WAN sebagai kompetensi teras. Sophos lebih kelihatan seolah-olah SD-WAN ialah bahagian penting firewall, tetapi bukan pusat identiti produk.

Dan di sini juga ada satu titik praktikal: Sophos dalam v22 mempunyai fix sebenar berkaitan policy-based IPsec, SD-WAN-Routing dan VPN-Traffic. Bahawa fix ini diperlukan bukan kriteria penyingkiran, tetapi ia menunjukkan bahawa Sophos-Upgrades dalam persekitaran yang berat SD-WAN/VPN mesti diuji dengan sangat kemas.

Web Protection

Web Protection ialah bidang di mana Sophos pada pandangan saya bekerja dengan menyenangkan. Categories, Web Policies, Exceptions, TLS Inspection, Malware Scanning, kaitan pengguna dan Reporting agak mudah difahami. Untuk sekolah, SME dan rangkaian korporat klasik, ini boleh sangat sesuai kerana banyak Web-Policies kekal boleh difahami walaupun tanpa pengetahuan pakar yang mendalam.

Fortinet juga kuat. FortiGuard Web Filtering, Application Control, Antivirus, DNS-Filter, SSL Inspection, DLP dan Security Profiles sangat berkuasa. FortiGate membenarkan kombinasi yang sangat halus dan di tangan orang berpengalaman mempunyai kedalaman yang luar biasa. Sebagai balasan, penggunaannya kurang self-explanatory. Profiles, Inspection Modes dan pewarisan Policy benar-benar perlu difahami.

Jadi perbezaannya bukan sangat “siapa boleh Web Protection”, tetapi “siapa boleh mengendalikannya dengan kemas dalam pasukan sendiri”. Sophos memudahkan permulaan. Fortinet memberi lebih banyak tombol kawalan.

Untuk Security Engineers, satu lagi perkara penting: TLS Inspection bukan sekadar ciri, tetapi model operasi. Pengedaran sijil, Exclusions, kategori Banking/Health/Privacy, QUIC, HTTP/3, performance, troubleshooting dan perlindungan data mesti dijelaskan dengan kemas. Di sini saya tidak akan sekali-kali membuat keputusan hanya berdasarkan datasheet. Saya akan menjalankan pilot sebenar dengan aplikasi terpenting dan mengukur apa yang rosak dalam operasi harian.

IPS dan TLS Inspection

Untuk IPS dan TLS Inspection, kedua-dua vendor tampil dengan janji yang kuat. Sophos bercakap tentang Xstream Architecture, Single Streaming DPI Engine, TLS-1.3-Inspection dan FastPath untuk aplikasi dipercayai. Fortinet bercakap tentang FortiASIC, Security Processors, FortiGuard-Services dan performance tinggi melalui Hardware-Offloading.

Tetapi soalan penentu bukan vendor mana mempunyai slaid seni bina yang lebih cantik. Yang penting ialah profil beban sebenar:

- Berapa banyak traffic yang benar-benar dinyahsulit?

- Berapa ramai pengguna bergantung pada setiap appliance?

- Aplikasi mana berjalan stabil melalui TLS Inspection?

- Berapa banyak IPS-Profiles aktif?

- Exception mana yang diperlukan?

- Apa yang berlaku pada download besar, SaaS, VoIP, sidang video dan updates?

- Bagaimana HA berkelakuan di bawah beban?

Fortinet mempunyai kelebihan performance dalam banyak senario, terutamanya apabila hardware yang sesuai dengan pecutan ASIC digunakan dan reka bentuknya sepadan. Sophos XGS juga berkuasa, tetapi pada Sophos saya akan memeriksa dengan lebih tepat berapa banyak TLS Inspection dan IPS benar-benar dijalankan serentak. Bukan kerana Sophos secara asasnya tidak mampu, tetapi kerana nilai marketing cepat menjadi tidak relevan dalam praktik apabila Policies sebenar, pengguna sebenar dan Exceptions sebenar mula terlibat.

Nasihat saya: Untuk kedua-dua vendor, jangan beli appliance hanya berdasarkan throughput firewall teori. Yang relevan ialah throughput dengan fungsi perlindungan aktif yang benar-benar anda perlukan.

WAF dan Reverse Proxy

WAF ialah contoh yang baik tentang betapa berbezanya jangkaan boleh jadi.

Sophos Web Server Protection praktikal untuk banyak senario Reverse-Proxy klasik. Anda boleh menerbitkan webserver dalaman, mengurus sijil, menggunakan Let’s Encrypt, menetapkan Policies, Form Hardening, URL Hardening, Cookie Signing dan kini juga mempertimbangkan topik MFA. Untuk persekitaran kecil dan sederhana, ini sering tepat seperti yang diperlukan.

Tetapi ia bukan Enterprise-WAF penuh dalam erti produk khusus dengan logik App-Security mendalam, Bot-Management, API-Security, positive security yang meluas, learning mode dan workflow tuning yang besar. Sophos juga mendokumentasikan had konkrit: maksimum 60 WAF rules, tiada sokongan WebDAV dan tiada sokongan untuk versi Microsoft Exchange selepas 2013 dalam WAF-Templates. WebSocket-Passthrough boleh dilakukan, tetapi Sophos sendiri menyatakan bahawa tiada checks dilaksanakan kerana format protokol tersebut. Jadi sesiapa yang mahu melindungi Nextcloud, senario Exchange moden, APIs atau aplikasi berat WebSocket dengan kemas mesti menguji dengan sangat teliti.

FortiGate sendiri menawarkan fungsi WAF/Web-Application-Firewall dalam rangka Security Profiles, tetapi dalam portfolio Fortinet, FortiWeb ialah produk WAF yang serius. Ini penting untuk perbandingan: Sophos Firewall mempunyai WAF bersepadu yang dalam operasi harian boleh sangat berguna. Fortinet mempunyai produk WAF khusus yang lebih kuat, tetapi tidak automatik dalam logik operasi dan lesen yang sama seperti FortiGate.

Pandangan praktikal saya: Jika anda mahu menerbitkan beberapa perkhidmatan web dalaman dengan kemas, Sophos selalunya menyenangkan. Jika WAF ialah topik AppSec strategik, saya tidak akan melihat Sophos Firewall mahupun FortiGate sahaja sebagai jawapan, tetapi menilai seni bina WAF khusus.

E-Mail Security

E-Mail Security dalam perbandingan firewall sentiasa agak rumit, kerana ramai pelanggan sebenarnya tidak lagi mahu firewall menjadi lapisan mail-security utama mereka. Dalam persekitaran Microsoft 365, keputusan terpenting sering berada pada Exchange Online Protection, Microsoft Defender for Office 365, DMARC, DKIM, SPF, Awareness, Post-Delivery-Response dan proses SOC yang kemas.

Pada sisi firewall, Sophos mempunyai MTA-Modus, Mail-Policies, penyulitan SPX dan fungsi perlindungan e-mel klasik. Selain itu ada Sophos Email dalam Central, kini dengan Sophos Email Plus, DMARC Manager dan fungsi mesej lain. Saya telah menulis secara berasingan tentang Sophos Email Plus: Sophos Email Plus: Nilai tambah atau Upsell? .

Tetapi kita perlu jujur: E-Mail-Security pada Sophos Firewall kini terasa ketinggalan zaman. Bukan rahsia besar bahawa Sophos membiarkan modul ini terus berjalan, tetapi sudah bertahun-tahun tiada fungsi baharu yang benar-benar relevan masuk ke situ. Secara strategik Sophos jelas mahu menggerakkan pelanggan ke arah Sophos Central dan Sophos Email. Dari segi teknikal itu boleh masuk akal, tetapi dari segi harga ia bagi ramai pelanggan sekali lagi jauh lebih mahal berbanding model lama “memang sudah ada pada firewall”.

Fortinet mempunyai fungsi E-Mail-Filter pada FortiGate, tetapi produk khusus sebenar ialah FortiMail. Jadi sesiapa yang menilai Fortinet secara serius untuk E-Mail Security patut melihat FortiMail dan bukan hanya senarai ciri FortiGate.

Pendapat saya: Hari ini saya tidak akan membeli firewall kerana ia “juga boleh e-mel”. E-mel terlalu penting. Jika stack sedia ada ialah Microsoft 365, setiap penyelesaian tambahan mesti bersaing dengan Microsoft Defender for Office 365 dan vendor khusus. Sophos mempunyai Sophos Email sebagai tambahan dekat dengan Central, Fortinet mempunyai FortiMail sebagai produk khusus matang. Firewall itu sendiri tidak lagi patut menjadi hujah utama di sini.

Central Management

Sophos Central ialah salah satu hujah terkuat untuk Sophos apabila bercakap tentang pengurusan firewall. Melihat beberapa firewall secara berpusat, memeriksa tahap firmware, backups, Reporting dan pentadbiran asas dari cloud memang menyenangkan dalam operasi harian. Terutamanya untuk pasukan kecil, sangat bernilai untuk tidak perlu mengendalikan management appliance berasingan, sistem reporting sendiri dan beberapa console tambahan.

Bagi ramai admin, Sophos Central terasa lebih mudah didekati berbanding stack Fortinet klasik yang terdiri daripada FortiGate, FortiManager, FortiAnalyzer, FortiClient EMS dan komponen lain. Ini bukan hujah kecil apabila pasukan hanya beberapa orang dan operasi firewall bukan satu-satunya kerja mereka.

Tetapi Sophos Central tidak automatik lebih baik hanya kerana ia berpusat. Fungsi asas ada, tetapi banyak daripadanya terasa sama sejak bertahun-tahun. Melihat beberapa firewall, memeriksa tahap firmware, mengurus backups dan menggulirkan tetapan mudah: ya, itu boleh. Tetapi sebaik sahaja anda mahu lebih daripada “tetapan yang satu ini sama di mana-mana” atau menambah beberapa host objects, ia cepat menjadi menyusahkan. Menolak tetapan global dengan kemas ke beberapa firewall tidak benar-benar diselesaikan dengan baik dan dalam persekitaran lebih kompleks cenderung menambah sakit kepala daripada mengurangkan kerja.

Sesetengah fungsi firewall lebih baik secara lokal berbanding dalam Central. Sesetengah audit dan change workflows terasa belum sematang yang sepatutnya. Dan tepat sebab itu Config Studio V2 bagi saya ialah isyarat bermata dua: Ia menunjukkan bahawa Sophos faham fungsi analisis dan pengeditan yang admin perlukan. Tetapi ia juga menunjukkan bahawa fungsi itu tidak berada di tempat yang saya sebenarnya jangkakan.

Fortinet berbeza di sini. FortiManager dan FortiAnalyzer ialah alat yang berkuasa, tetapi ia produk tersendiri. Untuk persekitaran besar itu bukan kelemahan, malah kelebihan. ADOMs, Templates, Revisions, central Policy Packages, Reporting, Logging dan Workflows sesuai dengan operasi profesional. Untuk pasukan kecil, itu pula boleh menjadi terlalu berat.

FortiGate Cloud berada di tengah. Ia bukan pengganti FortiManager untuk governance ketat, persekitaran besar atau Policy Packages kompleks, tetapi ia boleh menyediakan central management yang dipermudah, Reporting, analisis traffic, pengurusan konfigurasi dan Log Retention tanpa management appliance sendiri. Ini penting kerana Fortinet bukan hanya “FortiGate lokal atau stack FortiManager penuh”. Walaupun begitu, tanggapan saya kekal: Sebaik sahaja Change Governance, Revisions, pengurusan fleet berpusat dan sejarah log panjang menjadi serius, dengan Fortinet anda jauh lebih cepat berakhir pada produk platform tambahan.

Penilaian saya: Sophos menang untuk pengurusan firewall cloud-based yang mudah. Fortinet menang untuk pengurusan fleet firewall profesional dalam persekitaran lebih besar.

Logging dan Reporting

Logging bagi saya ialah ciri security, bukan sekadar keselesaan. Jika logs tiada, lambat tiba atau sukar dikorelasikan, masalah firewall segera menjadi masalah detection.

Sophos menawarkan On-Box-Reporting dan Central Firewall Reporting. Ini praktikal untuk banyak persekitaran kerana anda cepat mendapat paparan yang boleh digunakan tanpa sistem tambahan seperti FortiAnalyzer. Dalam dunia Sophos, ini sesuai dengan idea bahawa pasukan kecil juga patut melihat secara berpusat apa yang sedang berlaku.

Dokumentasi rasmi Sophos membezakan secara kasar tiga tahap: data Central Firewall Reporting percuma sehingga tujuh hari, Xstream Protection sehingga 30 hari dan Central Firewall Reporting Advanced sehingga satu tahun. Dalam praktik, kebolehgunaan sebenar tentu bergantung pada jumlah data yang dihasilkan dan model. Walaupun begitu ini pendekatan yang baik, kerana Reporting tidak terus bermula sebagai projek tersendiri.

Tetapi di sini juga kita perlu tepat: Central Firewall Reporting adalah cloud-only dan dikenakan kos tambahan. Dalam praktik, bergantung pada tawaran dan rantau, anda boleh cepat berada sekitar lebih 100 dolar setahun bagi setiap firewall untuk storan 100 GB. Itu bukan harga yang tidak masuk akal, tetapi ia juga bukan sekadar “percuma termasuk sekali” apabila anda perlukan lebih banyak sejarah dan lebih banyak data.

Logging pada appliance sendiri berfungsi, tetapi pada pandangan saya ia tidak benar-benar direka untuk menilai tempoh panjang secara serius. Untuk beberapa hari troubleshooting, ia sesuai. Jika anda memerlukan historical reports, penilaian compliance atau analisis kemas merentas tempoh lebih panjang, anda akan kembali kepada Central Firewall Reporting atau sistem log luaran. Dan jika Log Viewer, reporting database atau Central Uploads bermasalah, saya hilang kepercayaan. Kepercayaan terhadap logs adalah asas.

Fortinet kuat dengan FortiAnalyzer jika ia dikendalikan dengan kemas. Produk itu bukan sekadar reporting frontend yang cantik, tetapi sebahagian daripada seni bina operasi. Logs, Events, Reports, IOC, integrasi Fabric dan penilaian jangka panjang di situ jauh lebih matang daripada on-box minimal reporting. Kekurangannya: Ia sekali lagi blok tambahan yang perlu dirancang, dilesenkan, dikendalikan dan difahami.

Untuk satu firewall, Sophos selalunya lebih mudah. Untuk banyak firewall dan proses Security Operations sebenar, FortiAnalyzer sukar diabaikan. FortiGate Cloud boleh sebahagiannya menutup jurang untuk setup Fortinet lebih kecil, tetapi ia tidak mengubah hakikat bahawa Fortinet memikirkan reporting dan workflow analisis yang benar-benar kuat sebagai seni bina platform.

API dan automasi

Jika saya hanya melihat automasi, Fortinet bagi saya berada di depan. FortiOS mempunyai budaya CLI yang kuat, REST-API, pilihan automasi, FortiManager-Workflows dan komuniti besar dengan contoh. Sesiapa yang mahu mengendalikan firewall sebagai infrastruktur akan menemui lebih banyak bahan, lebih kematangan dan lebih kedalaman engineering pada Fortinet.

Sophos mempunyai API dan memperbaiki akses secara berperingkat. Tetapi secara konsep ia kekal API firewall berasaskan XML dengan HTTP-POST dan tag XML tersendiri, bukan pengalaman REST yang paling menyenangkan. Dalam SFOS v22, kawalan akses API diperbaiki, antaranya dengan IP-Host-Objects dan sumber dibenarkan yang diperluas. Config Studio V2 juga boleh mengeluarkan perubahan konfigurasi dalam bentuk API atau curl. Itu menarik.

Tetapi di sini kembali kritik saya: Jika alat luaran tiba-tiba memberikan persediaan change, analisis bulk dan output API yang lebih baik daripada pengalaman admin native, itu bukan kemajuan semata-mata. Ia juga simptom. Sophos bergerak, tetapi untuk pasukan yang serius mengendalikan automasi, Fortinet terasa lebih matang. Fortinet menawarkan FortiOS-REST-API, FortiManager-JSON-RPC, Terraform-Provider rasmi dan sokongan Ansible yang luas. Itu tahap kematangan lain untuk NetOps dan perubahan yang boleh diulang.

Sophos mencukupi jika anda mahu mengautomasi tugas individu dan mendokumentasikan konfigurasi dengan lebih baik. Fortinet lebih menarik jika firewall changes akan menjadi sebahagian disiplin NetOps atau GitOps yang lebih besar.

Performance

Performance ialah bidang di mana Fortinet secara tradisi tampil sangat yakin. Dan bukan tanpa sebab. FortiGate-Appliances dengan FortiASICs dan Security Processors sangat direka untuk throughput dan offloading. Terutamanya dari segi harga kepada performance, Fortinet kerap kelihatan sangat menarik, khususnya pada appliances entry dan midrange.

Sophos XGS dengan Xstream Flow Processor juga jauh lebih baik daripada tanggapan lama terhadap Sophos-Firewalls. Xstream FastPath, TLS Inspection, DPI dan hardware moden tidak patut dipandang rendah. Dalam banyak senario SME dan Midmarket, Sophos boleh didimensionkan dengan benar-benar mencukupi.

Namun satu perkara sering terlepas pandang: Xstream Flow Processor ialah kelebihan hardware appliances. Dalam deployment virtualized pada Azure, AWS, VMware atau Hyper-V, anda tidak mempunyai kelebihan dedicated processor tersebut. Dan di situlah semakin banyak firewall workloads berpindah, sekurang-kurangnya untuk Cloud-Perimeter, persekitaran lab, lokasi sementara atau seni bina hybrid. Oleh itu saya tidak pasti berapa lama lagi Sophos boleh membawa seni bina berpusat hardware ini sebagai hujah yang begitu utama.

Walaupun begitu, untuk performance tulen dan rangkaian teragih besar, saya biasanya akan melihat Fortinet di depan. Itu tidak bermaksud Fortinet automatik pilihan lebih baik. Performance yang tidak diperlukan tetap anda bayar. Dan firewall pantas dengan Policies yang diselenggara buruk tetap risiko.

Pada masa yang sama, price-performance perlu dilihat dengan kemas. Fortinet sering kelihatan kuat dari segi throughput per appliance. Tetapi Sophos dalam pakej juga kerap menawarkan banyak nilai untuk wang, terutamanya apabila Central Management, logik lesen HA, Web Protection, WAF dan kemudahan penggunaan dimasukkan dalam penilaian. Soalan penting bukan: Siapa ada nilai datasheet terbesar? Soalan yang betul ialah: Platform mana yang mampu menjalankan policy set sebenar anda dengan IPS, TLS Inspection, Web Protection, VPN, Logging dan HA dengan reserve yang mencukupi serta pada harga yang masih boleh anda terima semasa renewal?

HA dan kestabilan

High Availability ialah bidang di mana saya menjadi sangat tidak romantik. HA bukan untuk kelihatan hijau cantik dalam dashboard. HA mesti berfungsi tepat pada saat nadi memang sudah tinggi: Firmware upgrade, masalah kuasa, WAN outage, appliance rosak, risiko split-brain, log disk penuh, masalah sijil, perubahan routing.

Sophos mempunyai hujah lesen yang kuat untuk HA. Pelesenan pasangan Active-Passive menyenangkan dari sudut pelanggan. Itu kelebihan sebenar dan boleh relevan dalam penilaian TCO. Tetapi dari segi teknikal, anda perlu melihat dengan teliti: Sophos sendiri mendokumentasikan bahawa semasa failover, tidak semua jenis traffic dilayan sama. Forwarded TCP termasuk NAT pada asasnya diliputi, Web Requests boleh jatuh dan dicuba semula oleh browser, dan IPsec mempunyai had tersendiri bergantung pada jenis tunnel dan protokol.

Tetapi logik lesen tidak menggantikan kestabilan. Dalam versi-versi kebelakangan ini saya melihat terlalu banyak isu sebenar pada Sophos: perubahan status HA, restart behavior, masalah upgrade, isu logging disk, interfaces, WAF, Let’s Encrypt dan servis SSL-VPN. v22 MR1 membersihkan beberapa perkara, tetapi itu juga menunjukkan bahawa v22 GA dan builds awal bukanlah titik di mana banyak persekitaran boleh rollout dengan santai.

Fortinet juga mempunyai bugs. Sesiapa yang mengendalikan FortiOS 7.2, 7.4, 7.6 atau train lebih baharu tahu tentang isu memory, Conserve Mode, regressions dan soalan biasa tentang patch train mana yang benar-benar stabil. Fortinet bukan malaikat kestabilan ajaib. Ditambah pula tekanan CVE. FortiGate berada di tepi rangkaian dan diserang secara intensif. Jika PSIRT-Advisory kritikal muncul, patch yang dirancang boleh cepat menjadi change mendesak.

Perbezaannya: Pada Fortinet saya cenderung merancang proses patch dan security advisory dengan lebih kuat. Pada Sophos saya pada masa ini lebih merancang kematangan firmware, bugs dan workarounds operasi. Kedua-duanya memerlukan disiplin.

Pelesenan dan kos

Untuk pelesenan, kita perlu sangat berhati-hati kerana harga sangat bergantung pada rantau, tempoh, bundles, renewal, model, saluran pembelian dan rundingan. Saya tidak akan menyebut angka jika saya tidak mendapatnya dengan kemas daripada tawaran konkrit.

Secara asasnya Sophos sering kelihatan lebih mudah. Xstream Protection, Central Firewall Management, Central Firewall Reporting, pelesenan HA dan idea firewall bundle yang agak jelas menjadikan perbincangan lebih terkawal. Itu tidak bermaksud Sophos automatik lebih murah. Tetapi cerita pembelian selalunya lebih mudah dijelaskan.

Namun apa yang berulang kali mengganggu saya pada Sophos: Logik harga kadang-kadang terasa seperti kedai diskaun murah, di mana setiap produk sedang entah bagaimana diberi diskaun. Hampir selalu ada promo tertentu, sering juga beberapa serentak. Itu tidak bermaksud Sophos tidak serius. Produknya serius, dan diskaun boleh sangat menarik untuk pelanggan. Tetapi kesan luaran kadang-kadang pelik. Jika terasa semua orang sentiasa mendapat harga istimewa, lama-lama kita tertanya-tanya apa sebenarnya makna harga senarai.

Fortinet kerap kelihatan sangat menarik dari segi harga appliance dan performance. Ini boleh sangat kuat terutama pada model FortiGate kecil dan sederhana. Tetapi jumlah harga cepat bergantung pada FortiGuard-Bundles, FortiManager, FortiAnalyzer, FortiClient EMS, FortiAuthenticator, FortiSASE, FortiWeb, FortiMail, support level dan model operasi. Kemudian Fortinet bukan lagi sekadar “appliance pantas murah”, tetapi platform dengan banyak blok binaan.

Nasihat saya: Jangan bandingkan firewall melawan firewall, tetapi seni bina sasaran melawan seni bina sasaran. Jadi Sophos Firewall plus Central Management, Reporting, ZTNA atau E-Mail hanya jika benar-benar diperlukan, dibandingkan dengan FortiGate plus FortiManager, FortiAnalyzer, FortiClient, FortiSASE, FortiMail atau apa sahaja yang benar-benar diperlukan. Hanya selepas itu TCO kelihatan.

Support

Support sukar dibandingkan dengan adil, kerana pengalaman sangat bergantung pada support level, rantau dan case khusus. Walaupun begitu, support menentukan pembelian.

Dalam praktik kami, apabila kami membuka support cases di syarikat, itu jarang soalan mudah. Perkara mudah biasanya diselesaikan sendiri oleh Security Engineer. Kes yang sampai kepada vendor ialah kes yang kompleks, sukar dihasilkan semula atau terletak jauh dalam produk. Kes seperti itu memang mengambil masa lebih lama, tidak kira vendor mana.

Saya tidak benar-benar mahu menilai support Fortinet kerana sudah terlalu lama sejak kali terakhir saya menggunakannya secara aktif. Tidak adil untuk menjadikan itu sebagai penilaian keras hari ini.

Support Sophos dahulu memang teruk. Itu perlu dikatakan dengan jelas. Kini pada pandangan saya ia sudah menjadi agak baik, tetapi masih sangat bergantung pada support engineer mana yang anda dapat. Kadang-kadang anda mendapat seseorang yang memahami masalah dan escalate dengan kemas. Kadang-kadang selepas dua jawapan anda perasan anda perlu melalui soalan standard dahulu, walaupun masalahnya jelas jauh lebih dalam.

Untuk kedua-dua vendor: laluan escalation yang baik sangat berharga. Terutamanya dengan firewall, anda bukan hanya membeli hardware dan lesen, tetapi juga keupayaan untuk semasa kecemasan cepat sampai kepada seseorang yang benar-benar memahami produk.

Usability dalam operasi harian

Di sini Sophos sering menang pada pandangan pertama. UI firewall lebih mudah difahami bagi ramai orang. Anda lebih cepat menemui apa yang dicari. Rules lebih mudah dibaca. Banyak fungsi diterangkan dengan baik. Untuk pasukan yang tidak membina firewall setiap hari, itu kelebihan sebenar.

Fortinet terasa sangat baik untuk engineer berpengalaman apabila logiknya sudah difahami. CLI berkuasa, strukturnya konsisten, debugging boleh pergi sangat mendalam, dan banyak perkara boleh dinyatakan dengan tepat. Tetapi keluk pembelajarannya lebih curam.

Sophos kehilangan mata apabila rulebase menjadi besar dan anda sedar bahawa bulk operations, change diffs, pembersihan object, NAT cloning, audit trails yang lebih baik dan fungsi carian lebih dalam tidak seanggun yang sepatutnya. Di sinilah Config Studio V2 menarik dan menjengkelkan pada masa yang sama. Saya suka idea untuk membaca, membandingkan dan menyediakan konfigurasi dengan lebih baik. Tetapi saya rasa sangat boleh dipersoalkan bahawa Sophos tidak menyediakan fungsi admin sebegini dengan lebih konsisten dalam SFOS atau Sophos Central sendiri.

Fortinet kehilangan mata apabila pasukan tidak ada minat atau masa untuk benar-benar mempelajari FortiOS. FortiGate yang dikendalikan dengan buruk boleh cepat menjadi tidak jelas. Fortinet memberi ganjaran kepada pengetahuan. Sophos lebih banyak memaafkan pada permulaan.

Kelajuan pembangunan dan Roadmap

Perkara ini bagi saya pada masa ini salah satu yang paling penting.

Fortinet kelihatan pantas. Anda boleh menjeling sinis pada istilah marketing seperti AI, Fabric, SASE dan Quantum-Safe, tetapi Fortinet terus-menerus menghantar topik platform baharu, menyelenggara FortiOS secara luas, memperluas SD-WAN dan SASE, serta dengan FortiOS 8.0 sudah mempunyai naratif besar seterusnya di pasaran.

Sophos kelihatan lebih perlahan. SFOS v22 membawa topik seni bina penting, dan v22 MR1 ialah langkah yang diperlukan. Tetapi banyak topik ergonomik admin terasa terlalu perlahan sejak bertahun-tahun. UI firewall tidak berkembang pada kadar yang saya harapkan. Central Firewall Management membantu, tetapi tidak cukup mendalam di semua tempat. Dan Config Studio V2 bagi saya hampir menjadi simbol sempurna: Sophos membina fungsi yang masuk akal, tetapi di luar tempat kerja sebenar.

Ini bukan sekadar soal rasa. Kelajuan pembangunan mempengaruhi kos operasi. Jika vendor membiarkan sepuluh kesakitan kecil admin bertahun-tahun, setiap pasukan membayarnya dalam klik, workarounds, dokumentasi, troubleshooting dan kekecewaan. Fortinet lebih cepat menghantar fungsi yang kelihatan, tetapi juga membawa lebih banyak risiko melalui keluasan ciri, migrasi dan tekanan advisory. Sophos menghantar lebih perlahan, tetapi jelas melabur dalam hardening, Health Check dan seni bina dalaman. Soalannya ialah tradeoff mana lebih sesuai dengan operasi anda.

Sebab itu kesimpulan saya di sini jelas: Fortinet kelihatan lebih dinamik dari segi strategi produk. Sophos sering kelihatan lebih pragmatik, tetapi terlalu perlahan. Sesiapa yang membeli Sophos hari ini bukan sahaja patut menyemak senarai ciri semasa, tetapi juga bertanya dengan jujur sama ada boleh hidup dengan kadar pembangunan itu.

Di mana Sophos jelas masuk akal

Saya akan benar-benar mengutamakan Sophos Firewall jika beberapa perkara ini benar:

- Anda sudah menggunakan Sophos Central secara intensif untuk Firewall Management atau mahu model operasi itu.

- Pasukan admin kecil dan memerlukan permukaan yang mudah difahami.

- Seni bina rangkaian tidak sangat besar atau berat routing.

- Security Heartbeat, Active Threat Response dan paparan firewall berpusat lebih penting daripada kedalaman CLI maksimum.

- Pelesenan HA dan logik platform mudah menentukan pembelian.

- Web Protection, WAF untuk senario Reverse-Proxy tipikal dan SD-WAN yang terkawal skopnya mencukupi.

- Anda mahu penyelesaian yang boleh dikendalikan bersama oleh Security Engineers dan admin generalist.

Sophos bukan firewall yang saya pilih jika saya mencari sistem operasi rangkaian paling mendalam secara teknikal. Tetapi ia boleh menjadi firewall yang lebih baik apabila operasi sebenar perlu lebih mudah, lebih bersepadu dan lebih mudah difahami.

Di mana Fortinet jelas masuk akal

Saya akan mengutamakan Fortinet jika perkara ini menjadi fokus:

- Banyak lokasi, routing kompleks atau SD-WAN yang mencabar.

- Keperluan kuat kepada FortiManager, FortiAnalyzer, Templates dan pengurusan Policy berpusat.

- Keperluan performance tinggi dengan IPS, TLS Inspection dan VPN.

- Pasukan yang benar-benar menguasai CLI, Debugging dan seni bina Fortinet.

- Fortinet Security Fabric sudah ditetapkan secara strategik.

- FortiSASE, FortiClient EMS, FortiMail, FortiWeb atau FortiAnalyzer sebahagian daripada gambaran sasaran.

- Kedudukan pasaran, skala dan ekosistem teknikal yang luas ialah kriteria penting.

Fortinet tidak automatik lebih menyenangkan. Tetapi dalam persekitaran besar dan teknikalnya mencabar, ia sering menjadi platform yang lebih kuat.

Alternatif Fortigate: Adakah Sophos alternatif yang baik?

Ya, Sophos boleh menjadi alternatif FortiGate yang sangat baik, tetapi bukan dalam setiap senario.

Apabila seseorang mencari “Fortigate Alternative”, dia sering bermaksud: Saya mahu kurang kompleksiti, kurang tekanan CVE Fortinet, permukaan yang lebih menyenangkan atau central firewall management yang lebih mudah. Tepat ketika itulah Sophos menarik. Sophos Firewall bukan salinan FortiGate, tetapi model operasi yang berbeza.

Sebaliknya, sesiapa yang menggunakan FortiGate kerana SD-WAN, performance, FortiManager, FortiAnalyzer, CLI dan operasi rangkaian besar tidak akan automatik merasakan Sophos sebagai pengganti. Migrasi boleh dilakukan, tetapi anda mesti jujur menyemak fungsi Fortinet mana yang benar-benar digunakan. Terutamanya dengan ADVPN, NAT kompleks, banyak VDOMs, FortiManager-Templates dan penggunaan FortiAnalyzer yang mendalam, pertukaran ke Sophos boleh menjadi lebih projek daripada sekadar tukar produk.

Begini saya akan menguji kedua-dua firewall

Jika keputusan benar-benar terbuka, saya tidak akan bermula dengan datasheet. Saya akan bermula dengan lab kecil yang tidak selesa tetapi realistik. Bukan dengan traffic best-case sintetik, tetapi dengan perkara yang kemudian akan menyusahkan dalam operasi.

Ujian pertama ialah ujian rulebase. Saya akan membina rules tipikal: client ke Internet dengan Web Protection dan TLS Inspection, server ke server dengan services terhad, DNAT untuk aplikasi web dalaman, akses hairpin dari LAN, Site-to-Site-VPN, beberapa kumpulan pengguna dan exceptions yang disasarkan. Selepas itu saya akan memeriksa seberapa cepat engineer lain memahami apa yang dibina. Ini kedengaran remeh, tetapi sangat jujur. Firewall yang hanya difahami admin asal bukan model operasi yang baik.

Ujian kedua ialah ujian troubleshooting. Saya akan sengaja memasukkan ralat: NAT salah, TLS Inspection rosak, aplikasi SaaS disekat, IPS-False-Positive, VPN-Phase-2-Mismatch, masalah DNS, laluan balik asymmetric. Kemudian saya akan mengukur seberapa cepat pasukan sampai kepada punca menggunakan logs, Packet Capture, Policy Lookup, CLI dan Reporting. Di sini sangat cepat terpisah usability daripada marketing.

Ujian ketiga ialah ujian change. Bagaimana rasa perubahan sebenar? Cipta object, gunakan dalam beberapa rules, aktifkan logging untuk beberapa rules, clone NAT, bina Web-Exception, pindahkan Policy, fahami diff, sediakan rollback, dokumentasikan perubahan. Sophos pada mulanya sering lebih menyenangkan, Fortinet menjadi lebih kuat dengan CLI, FortiManager dan Automation sebaik sahaja perubahan perlu boleh diulang.

Ujian keempat ialah ujian upgrade dan HA. Saya tidak akan membeli platform tanpa terlebih dahulu menjalankan firmware upgrade dengan HA, VPN, WAF, Web Protection, TLS Inspection dan Logging. Pada Sophos, buat masa ini saya sangat berminat sama ada versi itu benar-benar cukup matang dan sama ada bug diketahui mengenai use case saya. Pada Fortinet, saya sangat berminat patch train mana dianggap stabil dan seberapa cepat saya boleh bertindak balas terhadap PSIRT-Advisories kritikal.

Ujian kelima ialah ujian kos dan model operasi. Bukan “Berapa harga appliance?”, tetapi: Berapa kos seni bina sasaran termasuk Management, Reporting, Support, Remote Access, ZTNA, WAF, komponen E-Mail, HA, peranti ganti, Monitoring dan keupayaan escalation? Fortinet boleh kelihatan sangat menarik pada peranti dan kemudian menjadi lebih kompleks melalui blok tambahan. Sophos boleh kelihatan lebih mudah, tetapi jika produk tambahan dan fungsi Central tidak benar-benar sesuai, tidak semuanya automatik murah di situ juga.

Hanya selepas ujian ini saya akan membuat keputusan. Dan jika vendor sudah menyusahkan dalam lab pada tugas harian yang mudah, jarang sekali ia menjadi ajaib lebih baik dalam operasi.

Cadangan peribadi saya

Jika seorang Security Engineer bertanya kepada saya: “Sophos Firewall vs Fortinet, apa yang patut saya beli?”, saya tidak menjawab dengan nama vendor. Saya bertanya dahulu tentang pasukan, model operasi dan risiko.

Untuk SME dengan beberapa lokasi, Remote Access biasa, SD-WAN yang terkawal, Sophos Central dan pasukan admin kecil, saya akan mengesyorkan Sophos dengan sangat serius. Bukan kerana Sophos lebih baik di semua tempat. Tetapi kerana firewall dalam konteks ini sering lebih mudah dikendalikan dan memerlukan kurang pengetahuan khusus dalam operasi harian.

Untuk syarikat dengan banyak lokasi, pasukan rangkaian kuat, SD-WAN yang mencabar, keperluan performance tinggi dan pengurusan fleet firewall berpusat yang profesional, saya akan mengesyorkan Fortinet dengan sangat serius. Bukan kerana Fortinet bebas risiko. Tetapi kerana platform itu memainkan kekuatannya di situ.

Adakah saya tetap melihat Sophos secara kritikal hari ini? Ya. Sangat. Sophos perlu menjadi lebih pantas. Firewall memerlukan lebih banyak ergonomik admin native, workflow bulk yang lebih baik, fungsi Central yang lebih kuat dan lebih sedikit konstruk bantuan luaran. Config Studio berguna, tetapi ia tidak boleh menjadi alasan untuk membiarkan platform sebenar bergerak perlahan.

Adakah saya melihat Fortinet secara kritikal? Juga ya. Fortinet berkuasa, tetapi kompleks. Permukaan serangan menonjol, peranti FortiGate sering berada terus di edge, dan PSIRT-Advisories kritikal ialah realiti. Sesiapa yang mengendalikan Fortinet memerlukan proses patch dan hardening yang berdisiplin. “Sudah berjalan tiga tahun, jangan sentuh” bukan strategi untuk Fortinet.

Akhirnya yang menang bukan vendor dengan senarai ciri terpanjang. Yang menang ialah platform yang boleh dikendalikan oleh pasukan anda dengan selamat, kemas dan berterusan.

Apa yang perbandingan ini sengaja biarkan terbuka

Saya sengaja tidak memasukkan jadual benchmark umum. Nilai throughput tanpa model yang sama, pakej lesen yang sama, nisbah TLS yang sama, Inspection Mode yang sama dan campuran traffic yang sama cepat menjadi lebih teater daripada teknik. Kedua-dua vendor boleh menunjukkan angka yang mengagumkan. Kedua-duanya merosot jika didimensionkan salah atau dikendalikan dengan jangkaan tidak realistik.

Saya juga sengaja tidak berpura-pura bahawa WAF, E-Mail Security, ZTNA, Reporting atau pengurusan fleet berpusat ialah ciri firewall semata-mata. Dalam projek sebenar, itu hampir selalu keputusan seni bina. Pada Sophos, banyak bergantung pada Sophos Central dan subscriptions yang sesuai. Pada Fortinet, banyak bergantung pada FortiManager, FortiAnalyzer, FortiClient EMS, FortiMail, FortiWeb atau FortiGate Cloud. Sesiapa yang hanya membandingkan checkbox firewall akhirnya tidak membandingkan sistem yang nanti benar-benar akan dikendalikan.

Dan tepat sebab itu perbandingan ini kekal menarik: Sophos lebih mudah disukai. Fortinet lebih mudah difikirkan besar. Pihak mana lebih baik kurang ditentukan oleh datasheet berbanding soalan sejauh mana matang operasi anda sebenarnya.

FAQ tentang Sophos vs Fortinet

Mana lebih baik: Sophos atau Fortinet?

Adakah Sophos Firewall vs Fortinet lebih kepada keputusan security atau rangkaian?

Adakah Sophos alternatif Fortigate yang baik?

Bagaimana pengalaman Sophos Firewall saya berbanding Fortinet?

Kesimpulan

Saya sendiri benci apabila perbandingan tidak menunjukkan pemenang yang jelas. Anda membaca artikel panjang, mahu jawapan pada akhirnya, kemudian datang lagi “bergantung”. Tetapi untuk Sophos vs Fortinet, memang tidak semudah itu. Kedua-duanya vendor yang mapan, kedua-duanya mempunyai kekuatan sebenar, kedua-duanya mempunyai kelemahan sebenar, dan kedua-duanya boleh menjadi pilihan lebih baik dalam persekitaran yang betul.

Sophos ialah firewall yang lebih manusiawi. Lebih mudah difahami, lebih bersepadu, sering lebih menyenangkan untuk pasukan kecil dan kuat apabila Sophos Central memang sudah menjadi pilihan. Tetapi Sophos perlu berhati-hati agar tidak kehilangan kepercayaan akibat pembangunan perlahan dan alat admin yang dialihkan keluar.

Fortinet ialah platform rangkaian yang lebih berkuasa. Lebih pantas, lebih mendalam, lebih kuat dalam SD-WAN, Management dan Performance. Tetapi Fortinet menuntut lebih banyak disiplin, lebih banyak know-how dan proses patch yang sangat serius.

Jika saya perlu membeli hari ini, saya tidak akan bertanya: “Firewall mana ada lebih banyak features?” Saya akan bertanya: “Platform mana yang masih boleh dikendalikan pasukan saya dengan kemas pada minggu-minggu yang buruk?”

Saya akan mengemas kini situasi ini semula pada 2027. Jika Sophos kelihatan mengejar dari segi kelajuan pembangunan, Central Management dan Firewall-UX, atau Fortinet menjadi lebih baik dari segi disiplin patch, kompleksiti dan model operasi, itu perlu masuk dalam penilaian. Perbandingan seperti ini bukan keputusan agama untuk selama-lamanya, tetapi snapshot dengan tarikh luput.

Itulah jawapan sebenar bagi saya.

Jumpa lagi lain kali,

Joe anda

Sources

- Sophos Firewall v22 release notes

- Sophos Central Firewall reporting storage

- Sophos Firewall architecture and FastPath documentation

- Sophos Pacific Rim report

- Sophos Firewall WAF rules documentation

- Fortinet Secure Processors overview

- FortiOS 7.6.3 SSL VPN tunnel mode migration notice

- Fortinet PSIRT advisories