Sophos vs Fortinet 2026: どの firewall が合うのか

目次

誰かが Sophos vs Fortinet で検索するとき、それは単に見栄えのよい比較表を探しているだけ、ということはほとんどありません。多くの場合、その裏には本当の購入判断があります。Main Office にはどの firewall を置くのか、Branches にはどれを置くのか、自分のチームがきちんと運用できるプラットフォームはどれか、そして 3 年後に、今日解決してくれる以上の手間を生まないソリューションはどれか、という話です。

だからこそ、この比較は多くのメーカー資料が見せるほど単純ではありません。Sophos Firewall と Fortinet FortiGate は、同じ機能を別の色の箱に入れたものではありません。両製品はまったく異なる発想から来ています。Fortinet はネットワーク、Performance、ASICs、SD-WAN、Security Fabric の文脈から強く成長してきました。Sophos は Sophos Central、Security Heartbeat、理解しやすい firewall ルール、多くの管理者にとって扱いやすい Firewall UI という、Security Admin 寄りの文脈が強い製品です。

私は多くの Firewalls を扱ってきましたが、基本的に特定メーカーの宗教的なファンではないつもりです。現時点では個人的にどちらかと言えば Team Sophos です。日常運用で Sophos が多くのことを構造化するやり方は、基本的に自分に合っています。ただ正直に言うと、それがいつまで続くのかは自分でも疑問です。Sophos がいくつかのことにようやく手を付けるまでの遅さに、だんだん苛立つことが増えています。これは、私が Sophos を盲目的に擁護するという意味ではありません。むしろ逆です。特に Sophos については、今まさに重要なテーマの進みが遅いことが気になっています。設定分析、そして今では設定変更までが Config Studio のような外部 Browser Tool に切り出されるのは、本来の Firewall UI や Sophos Central がそうした機能をきちんと提供できていないからです。管理者の視点では、これはかなり疑問の残る方向性です。さらに現在の v21.5 から v22 の Sophos Firewall のバグ も加わります。運用中にそれらが本当に目立つようになってきており、本来 firewall プラットフォームが強化すべき信頼を傷つけています。

短い結論: Sophos か Fortinet か

かなり圧縮して言うなら、私はこう表現します。

Performance、Routing、SD-WAN、大規模な分散ネットワーク、CLI の深さ、FortiManager、FortiAnalyzer、広い Security Fabric エコシステムが前面に来るなら、Fortinet がより強い選択肢です。Network Engineering 寄りのバックグラウンドがあり、CLI やプロファイルに抵抗がなく、多数の拠点を標準化して運用したい人は、Fortinet にかなりの中身を見つけられるはずです。Fortinet は四半期ごとの動きがより多いように感じますが、その分、高い複雑性と目に見える Patch 圧力とも付き合う必要があります。

小規模または中規模の Security Team が、理解しやすい firewall、優れた中央 Firewall Management、簡単な操作、実用的な On-Box 機能、そしてより実務的な運用ロジックを求めるなら、Sophos がより強い選択肢です。特に Sophos Central がすでに存在する環境では、firewall も追加で恩恵を受けられます。それでも、私なら主に firewall として購入します。周辺製品のためではありません。Sophos はより透明性があり、SFOS v22 では Hardening もより意識しているように見えますが、管理者の日常では製品開発が遅く感じる場面が多すぎます。

別の言い方をすると、Sophos は私にとって、小規模および中規模チーム向けにはより良い製品であることが多いです。Fortinet は、より大きな現実に対してより強いプラットフォームであることが多いです。これは重要な違いです。良い製品は日常の摩擦を減らします。強いプラットフォームは、より深い機能、より多くの構成要素、より高いスケールの可能性を与えてくれます。チームによっては、どちらも正しい答えになり得ます。

ただし、Fortinet はより多くの CVE と Patch 圧力を伴います。少なくとも過去数年と現在の FortiOS Advisory を見る限り、そう言えます。一方で Sophos は、現時点の私にとって、遅い開発、UI の停滞、Firmware Bugs による Operations 面の苛立ちを伴います。どちらも現実です。つまり「良い」と「悪い」のどちらかを選ぶのではなく、2 つの異なるリスクプロファイルから選ぶことになります。

私の率直な推奨はこうです。典型的な KMU、Sophos Central、見通しの良いネットワーク、毎日 CLI に住みたくない管理チームなら、Sophos Firewall のほうが快適なソリューションであることが多いです。より大きなネットワーク環境、要求の高い SD-WAN、非常に高い Performance 要件、Network Engineering に強く寄ったチームなら、Fortinet をかなり真剣に検討します。

この比較で私が見るポイント

Sophos Firewall と Fortinet FortiGate を公平に比較するなら、「Feature X があるか」で止まってはいけません。実際の環境では別の問いが重要になります。

- Engineer がルール変更をどれだけ速く安全に作れるか?

- NAT、VPN、Web Protection、TLS Inspection の副作用をどれだけ把握できるか?

- 何かが動かないとき、ログでどれだけ見えるか?

- Management、Reporting、Support、ZTNA、WAF、E-Mail 保護を含めた全体コストはいくらになるか?

- 夜間にどれくらい頻繁に patch しなければならないか?

- HA、Upgrades、Remote-Access-Clients はどれだけ信頼して動くか?

- 全体をどれだけきれいに自動化できるか?

- そのプラットフォームは、実際に運用しなければならないチームにどれだけ合っているか?

だからこそ、この記事も「Feature list が Feature list に勝つ」という構成にはしていません。Feature list は便利ですが、省略によって嘘をつきます。理論上は何でもできる firewall でも、日常運用では苛立つことがあります。逆に見た目は派手でなくても、運用上はより良い道具であることもあります。

クイック比較

| 領域 | Sophos Firewall | Fortinet FortiGate | 私の見方 |

|---|---|---|---|

| アーキテクチャ | XGS 上の x86 plus Xstream Flow Processor、信頼済み Flows 向け FastPath | モデルに応じた Network Processor と Content Processor を備える FortiASIC/SPU | 生のスループットと Offloading では Fortinet がたいてい強く、Sophos はアーキテクチャ面でより柔軟かつ理解しやすいままです。 |

| Firewall ルールと NAT | 明確な Zone ロジック、NAT は分離、読みやすいルール | 柔軟な Policy と Central NAT モデル | Sophos は入りやすく、Fortinet は複雑なルールセットでよりスケールします。 |

| VPN と Remote Access | Sophos Connect、IPsec、SSL VPN、Central 経由の ZTNA | IPsec、FortiClient EMS による ZTNA、SSL-VPN-Tunnel-Mode は 7.6.3 以降置き換え | Fortinet は移行をより強く迫り、Sophos は従来型 Setups ではより簡単です。 |

| SD-WAN | KMU、Branches、SD-RED シナリオには堅実 | ADVPN、Application Steering、大規模拠点ネットワークで強い | Enterprise SD-WAN では Fortinet が明確に勝ちます。 |

| Web Protection | 理解しやすい Policies と Exceptions | 深い Security Profiles と FortiGuard サービス | Sophos は簡単で、Fortinet はより細かく設定できます。 |

| WAF | 明確な限界を持つ統合 Web Server Protection | FortiGate-WAF はどちらかと言えば基本機能、FortiWeb は別製品 | 簡単な公開なら Sophos、本格的な AppSec なら専用 WAF です。 |

| Logging と Reporting | On-Box-Reporting と Central Firewall Reporting | ローカルの FortiView、履歴と相関分析には FortiAnalyzer | Sophos はすぐ使いやすく、Fortinet は大規模環境でより成熟しています。 |

| API と Automation | XML ベースの API、補助ツールとして Config Studio | REST-API、FortiManager JSON-RPC、Terraform と Ansible | NetOps と Infrastructure as Code では Fortinet が明らかに強いです。 |

| HA と運用 | 魅力的なライセンスロジック、ただし実際の Firmware と HA Bugs に注意 | 成熟した HA オプション、ただしより複雑で、同じく bug free ではない | どちらもきちんとテストすべきです。Sophos は現在の Bugs があるため特に慎重に。 |

| Usability | 理解しやすい GUI、ただし大きな Changes ではしばしば重い | 高速な GUI と強力な CLI、ただし学習曲線は急 | Sophos はより寛容で、Fortinet は専門性に報います。 |

| Roadmap | Hardening と Secure-by-Design は強化、Admin Ergonomics は遅い | 高い Feature Cadence、SD-WAN/SASE/AI の高速な発展 | Fortinet の動きは速く、Sophos は Firewall UX で追いつく必要があります。 |

Security Advisories と Patch 規律

UI、SD-WAN、ライセンスの話をする前に、Firewalls では Patch 規律について話さなければなりません。両メーカーとも Edge デバイスを作っています。両方とも攻撃者の直接の標的になります。そして両方とも、過去数年で無視できない脆弱性を抱えていました。

Fortinet では、その圧力が特に見えやすいです。公式 FortiGuard Advisories には、管理者に関係する複数の重大ケースが示されています。FortiManager の CVE-2024-47575 は Fortinet によると unauthenticated code execution を許し、in the wild で悪用されました。CVE-2024-55591 と CVE-2025-24472 は FortiOS/FortiProxy に関係し、攻撃者に Super-Admin 権限を与える可能性がありました。CVE-2025-59718 と CVE-2025-59719 は複数の Fortinet 製品における FortiCloud SSO Login に関係し、こちらも exploited としてマークされていました。

これは Fortinet が安全でないという意味ではありません。意味するのは、FortiGate や FortiManager を運用するなら、非常に規律ある PSIRT プロセスが必要だということです。Management Interfaces をインターネットに公開してはいけません。FortiCloud SSO と Admin Access は意識的に Hardening する必要があり、MFA は必須で、Firmware version は「全部安定して動いているから」という理由だけで何か月も放置してはいけません。

Sophos もまた、無傷ではありません。Sophos X-Ops の Pacific Rim レポートは、まさに Sophos がその中で、中国ベースのグループが Sophos Firewalls を含む Perimeter デバイスを何年にもわたって攻撃してきたことを非常にオープンに説明しているため、読む価値があります。さらに 2024 年末には、CVE-2024-12727、CVE-2024-12728、CVE-2024-12729 という重大な Sophos Firewall Advisories がありました。Sophos はこのようなケースで、標準で有効な自動 Hotfixes を強く参照します。私の見方ではこれは本当の利点ですが、きちんとした Upgrade と Hardening のコンセプトを置き換えるものではありません。

私の take はこうです。Fortinet は「速く、強力だが、常に追い続ける必要がある」という感覚が強いです。Sophos は v22 以降、Secure-by-Design と透明性をより意識しているように見えますが、その代わり現時点では運用上の Bug ストレスが増えています。どちらの世界でも同じです。WAN Management を最小化し、MFA を強制し、不要な Portal を無効化し、Advisories を購読し、Patch Window を optional 扱いしないことです。

Security Architecture: 2 つの異なる哲学

Fortinet では FortiOS が中心です。FortiGate、FortiManager、FortiAnalyzer、FortiClient、FortiSwitch、FortiAP、FortiSASE、FortiWeb、FortiMail、その他多くの製品が Security Fabric という考え方に結びついています。Fortinet が売っているのは単なる firewall ではなく、Network と Security を統合しようとする非常に大きなプラットフォームです。

これは技術的に強力です。Fortinet はここ数年、SD-WAN、SASE、ZTNA、ASIC acceleration、Cloud Firewalls、中央管理に非常に一貫して取り組んできました。Hardware の考え方も本当の違いです。Fortinet はモデルに応じて、自社の Security Processing Units、つまり Network Processors、Content Processors、Security Processors を使います。これが、FortiGate が多くのデータシートで IPsec、Session Handling、Threat Protection、SSL Inspection において非常に強く見える理由です。FortiOS 8.0 では、Fortinet はこのプラットフォームを AI Control、SASE、Post-Quantum Cryptography、簡素化された SD-WAN の方向へさらに強く位置づけています。そのマーケティング用語をすべて今日の日常運用で必要とするかは別問題です。しかし方向性は明確です。Fortinet は速く、広い幅で動いています。

Sophos は別のアプローチです。Sophos Firewall は、理解しやすい管理体験、Sophos Central、Security Heartbeat、Web Protection、WAF、VPN、SD-WAN、そして最近では NDR Lite や Active Threat Response のような統合 Detection 機能にも強く向いています。Sophos が売っているのは、極端に深い Network Operating System というより、純粋なネットワーク専門チームがなくてもきちんと管理できる firewall というイメージです。

XGS Hardware も単なる「普通の x86 firewall」ではありません。Sophos は Multi-Core CPU と、FastPath Offloading 向け NPU である Xstream Flow Processor を組み合わせています。信頼済み Flows は最初の検査後に切り出され、CPU Resources を TLS Inspection、DPI、IPS、その他の重い Security Tasks のために空けられます。これは Fortinet の生の ASIC 戦略と同じではありませんが、Sophos が初期の XG 時代から一部で引きずっている古い評判よりは明らかに良いものです。

Security の視点ではこれは魅力的です。Firewall が User、Device、Health Status についてより多くのコンテキストを持てるなら、孤立した Blocklist より価値があります。Sophos は Security Heartbeat と Synchronized Security によって、運用で実際に役立ち得る良い主張を何年も持っています。SFOS v22 ではさらに、Hardened Kernel、新しい Control Plane、Health Check、Remote Integrity Monitoring、NDR Integration、Active Threat Response といった Secure-by-Design のテーマが追加されました。

私の問題は方向性ではありません。問題は速度と実装です。Sophos には良いアイデアがありますが、Admin Ergonomics が本当に追いつくまでに非常に時間がかかることが多いです。大規模インストールをかなり快適にするはずの Quality-of-Life テーマの多くが何年も未解決で、今は外部ツールに入っています。比較すると Fortinet は落ち着きがなく、複雑ですが、明らかに速くもあります。

Firewall ルールと NAT

Firewall ルールと NAT では、プラットフォーム間の違いがすぐにわかります。

Sophos は多くの管理者にとって理解しやすいです。ルール UI は視覚的に明確で、Zone は目立ち、User と App のコンテキストにアクセスしやすく、多くの設定が期待する場所にあります。特にチームが毎日 Firewalls に深く関わっているわけではない場合、これは本当の利点になり得ます。Sophos のルールは、しばしば運用上のオブジェクトのように読めます。Source、Destination、Service、User、Web/IPS/App Policies、Logging。入りやすいです。

その代わり Fortinet はより精密で深いです。FortiGate をよく知っている人は、Policies、Objects、Central NAT、Policy NAT、VIPs、IP Pools、Proxy/Flow-Mode、Profiles、CLI によって非常に多くの制御を得られます。大規模環境では、標準をよりきれいにモデル化できるため、これは利点です。同時に、まさにその深さが新しいチームを圧倒することもあります。FortiGate を本当にきれいに運用したいなら、「簡単」であることはまれです。

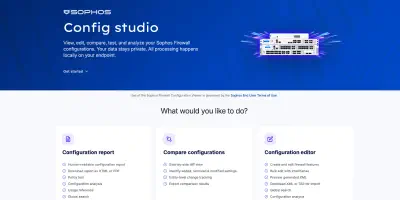

私の見方では、Sophos には 3 つの弱点があります。第一に、大きなルールセットを GUI で保守するのは、本来あるべきほど快適ではありません。第二に、NAT ルールは日常運用で、より良い clone、bulk edit、analysis 機能を firewall 本体に直接欲しくなる領域のままです。第三に、WebAdmin インターフェースは多くの小さな変更の際、2026 年の水準としてはまだ重く感じます。Config Studio V2 は設定の読み取り、比較、そして今では編集にも役立ちます。しかし、それこそがポイントです。なぜこのような workflow のために、本来の firewall から外に出なければならないのでしょうか。

Fortinet にも摩擦はあります。ドキュメントが不十分な FortiGate ルールセットを引き継ぐと、同じように object sprawl、歴史的な VIPs、古い IP Pools、Profile chaos に落ち込むことがあります。しかし Fortinet は、特に FortiManager と組み合わせることで、経験ある Engineers に大規模ルールセットを専門的に運用するためのより多くの道具を与えます。

私の整理では、読みやすさと入り口では Sophos が勝ちます。深さ、スケール、Engineering Control では Fortinet が勝ちます。

VPN、ZTNA、Remote Access

Remote Access は、両メーカーがいま圧力を受けている領域の 1 つです。従来型 SSL VPN は多くのメーカーで Security と Operations のテーマになっています。同時に、全員が ZTNA の方向へ向かっています。User Access はもはや「ネットワークへのトンネル」だけを意味すべきではないからです。

Sophos は Sophos Connect によって IPsec と SSL VPN の両方を提供します。SFOS v22 MR1 で、SSL-VPN support を持つ macOS 向け Sophos Connect 2.0 は重要な一歩です。同時に Sophos は v22 MR1 で古い Legacy Remote Access IPsec variant を削除しました。技術的には理解できますが、運用上はかなり大きな切断です。古い Legacy configuration を持つ Firewalls は、v22 MR1 以降へ単純に更新できません。

Fortinet は従来型 SSL-VPN Tunnel からさらに明確に離れています。FortiOS 7.6 では、小型の 2-GB-RAM モデルで SSL VPN がすでに削除され、FortiOS 7.6.3 以降では Fortinet によると SSL-VPN-Tunnel-Mode は IPsec VPN に置き換えられます。既存の SSL-VPN-Tunnel configuration は Upgrade 時に単純には引き継がれません。つまり FortiGate で Remote Access を運用しているなら、IPsec または ZTNA への移行を積極的に計画する必要があります。Maintenance window になって初めて古い architecture が終わることに気づくべきではありません。

新規 Setups なら、Sophos では明確にこう問います。User は本当に full network access が必要なのか、それとも ZTNA のほうがきれいなのか。Sophos ZTNA は、firewall 内の古い VPN 発想よりも Sophos Central に置くほうが明らかに自然です。Identity、Device status、Central がそもそも運用モデルの一部なら、Sophos はここで非常に魅力的です。

Fortinet も ZTNA をポートフォリオで強く持っています。FortiGate は FortiClient EMS と Security Posture 情報を使って ZTNA policy decisions を結びつけられます。Fortinet はここでより広いですが、より複雑でもあります。その代わり、FortiClient EMS、FortiAuthenticator、FortiSASE、FortiManager がすでに Architecture の一部である大規模環境にはよく合います。

Site-to-Site VPN では、私は Fortinet が伝統的に非常に強いと見ています。IPsec、Routing、SD-WAN 連携、ADVPN、Hub-and-Spoke、大規模 Branch landscapes、CLI Debugging は Fortinet のホームグラウンドです。もちろん Sophos も Site-to-Site IPsec はできますし、多くの環境ではそれで十分です。しかし非常に大きく、非常に動的で、Routing が重い環境になると、Fortinet のほうが成熟して見えます。

その代わり Sophos には、RED と SD-RED という強い「簡単さ」の主張があります。ローカルの Network Specialist なしで接続したい小規模拠点にとって、このコンセプトは今でも魅力的です。Fortinet も拠点接続は非常にうまくできますが、そこに至る道はより Fortinet らしいものです。強力で、詳細で、「挿して終わり」ではありません。

SD-WAN

主題が SD-WAN なら、Fortinet は真剣に見なければなりません。Fortinet は Secure SD-WAN に多く投資しており、市場でもそのように強く認識されています。Performance SLA、Link Monitoring、Application Steering、Overlay Designs、ADVPN、中央 Orchestration、FortiManager、FortiAnalyzer、SASE 接続は、きちんと計画すれば非常にまとまったパッケージです。

Sophos SD-WAN はより実務的です。SD-WAN Routes、Gateway Monitoring、Profiles、Central 経由の VPN Orchestration、そして SD-RED による簡単な Branch Option が得られます。多くの KMU や Midmarket 環境では十分です。私は、高度に複雑な SD-WAN design を誰も必要としていないネットワークをたくさん知っています。そうした環境では、Failover、Priorities、VoIP、SaaS、いくつかの Branch Tunnels がきちんと動くことのほうが重要です。

しかし幅では Fortinet が前にいます。多くの拠点、複数の Underlays、動的な path、Application control、中央 Templates、差別化された Reporting、長期的な WAN Modernization を顧客が計画しているなら、私は Fortinet を過小評価しません。Sophos でも多くをカバーできますが、Fortinet は SD-WAN を中核能力として扱っているメーカーのように見えます。Sophos は、SD-WAN が firewall の重要な一部ではあるものの、製品アイデンティティの中心ではないように見えます。

そしてここにも実務上のポイントがあります。Sophos は v22 で policy-based IPsec、SD-WAN Routing、VPN Traffic に関する実際の fixes を持っていました。これらの fixes が必要だったこと自体は除外理由ではありませんが、SD-WAN/VPN が重い環境では Sophos Upgrades を非常にきちんとテストしなければならないことを示しています。

Web Protection

Web Protection は、私の見方では Sophos が気持ちよく動く領域です。Categories、Web Policies、Exceptions、TLS Inspection、Malware Scanning、User context、Reporting は比較的理解しやすいです。学校、KMU、典型的な企業ネットワークでは、多くの Web Policies が深い専門知識なしでも追いやすいため、よく合うことがあります。

Fortinet も強いです。FortiGuard Web Filtering、Application Control、Antivirus、DNS Filter、SSL Inspection、DLP、Security Profiles は非常に強力です。FortiGate は非常に細かい組み合わせを許し、経験ある手にかかれば非常に深いです。その代わり操作はそれほど自明ではありません。Profiles、Inspection Modes、Policy inheritance を本当に理解する必要があります。

したがって違いは「誰が Web Protection をできるか」ではなく、「自分のチームでそれをきちんと運用できるのはどちらか」です。Sophos は入り口を簡単にします。Fortinet はより多くの調整ネジを与えます。

Security Engineers にとって、もう 1 つ重要な点があります。TLS Inspection は単なる機能ではなく、運用モデルです。Certificate distribution、Exclusions、Banking/Health/Privacy categories、QUIC、HTTP/3、Performance、Troubleshooting、Data protection をきちんと整理する必要があります。ここではデータシートだけで決めることは絶対にしません。重要な Applications で本当の Pilot を行い、日常で何が壊れるのか測ります。

IPS と TLS Inspection

IPS と TLS Inspection では、両メーカーとも強い約束を掲げています。Sophos は Xstream Architecture、Single Streaming DPI Engine、TLS-1.3-Inspection、信頼済み Applications 向け FastPath を語ります。Fortinet は FortiASIC、Security Processors、FortiGuard Services、Hardware Offloading による高 Performance を語ります。

しかし決定的な問いは、どちらのメーカーの Architecture スライドがきれいかではありません。重要なのは、実際にどのような負荷プロファイルを持っているかです。

- 実際にどれくらいの Traffic が復号されるのか?

- Appliance あたり何人の User がぶら下がるのか?

- どの Applications が TLS Inspection 下で安定して動くのか?

- いくつの IPS Profiles が active なのか?

- どの Exceptions が必要なのか?

- 大きな Downloads、SaaS、VoIP、Video conferences、Updates では何が起きるのか?

- 負荷時の HA はどう振る舞うのか?

多くのシナリオで Fortinet は Performance 上の利点を持ちます。特に ASIC acceleration に適した Hardware が使われ、Design もそれに合っている場合です。Sophos XGS も十分に高性能ですが、Sophos では TLS Inspection と IPS を本当に同時にどれだけ走らせるのかをより正確に確認します。Sophos が基本的にできないからではありません。実際の Policies、実際の Users、実際の Exceptions が入ると、Marketing values はすぐに意味を失うからです。

私の助言は、どちらのメーカーでも、理論上の Firewall Throughput だけで Appliance を買わないことです。重要なのは、実際に必要な Protection Functions を有効にした状態での Throughput です。

WAF と Reverse Proxy

WAF は、期待値がいかに異なり得るかを示す良い例です。

Sophos Web Server Protection は、多くの典型的な Reverse Proxy シナリオでは実用的です。内部 Webserver を公開し、Certificates を管理し、Let’s Encrypt を使い、Policies を設定し、Form Hardening、URL Hardening、Cookie Signing、そして最近では MFA テーマも検討できます。小規模および中規模環境では、必要なものがまさにそれであることが多いです。

しかしそれは、深い App Security logic、Bot Management、API Security、広範な Positive Security、Learning mode、大規模な Tuning workflows を持つ専門製品という意味での完全な Enterprise WAF ではありません。Sophos も具体的な限界を文書化しています。最大 60 WAF ルール、WebDAV support なし、WAF Templates では 2013 より後の Microsoft Exchange versions を support しない、などです。WebSocket Passthrough は可能ですが、Sophos 自身も protocol format のため Checks が実施されないと指摘しています。つまり Nextcloud、モダンな Exchange scenarios、APIs、WebSocket が多い Applications をきちんと保護したいなら、非常に丁寧にテストする必要があります。

FortiGate 自体も Security Profiles の枠組みで WAF/Web Application Firewall 機能を提供しますが、Fortinet Portfolio における本格的な WAF 製品は FortiWeb です。これは比較上重要です。Sophos Firewall には統合 WAF があり、日常では驚くほど役立つことがあります。Fortinet にはより強力な専門 WAF 製品がありますが、それが FortiGate と同じ運用・ライセンスロジックに自動的に含まれるわけではありません。

私の実務的な見方はこうです。いくつかの内部 Web services をきれいに公開したいなら、Sophos はしばしば快適です。WAF が戦略的な AppSec テーマであるなら、Sophos Firewall も FortiGate も単独の答えとは見ず、専用 WAF Architecture を検討します。

E-Mail Security

E-Mail Security は firewall 比較では常に少し難しいテーマです。多くの顧客は、もはや firewall を主要な Mail Security Layer にしたいと思っていないからです。Microsoft 365 環境では、重要な判断の多くは Exchange Online Protection、Microsoft Defender for Office 365、DMARC、DKIM、SPF、Awareness、Post-Delivery Response、きちんとした SOC process にあります。

Sophos は firewall 側に MTA mode、Mail Policies、SPX encryption、典型的な E-Mail protection 機能を持っています。さらに Central には Sophos Email があり、最近では Sophos Email Plus、DMARC Manager、その他の Message 機能もあります。Sophos Email Plus については別に書きました: Sophos Email Plus: 付加価値か Upsell か? 。

ただし正直に言う必要があります。Sophos Firewall 上の E-Mail Security は、今では古く見えます。Sophos がこの module を動かし続けてはいるものの、何年も本当に重要な新機能がそこに入っていないことは、公然の秘密です。戦略的には、Sophos は顧客をより明確に Sophos Central と Sophos Email の方向へ動かしたいのです。技術的にはそれが合理的なこともありますが、価格面では多くの顧客にとって、古い「firewall に付いているから」というモデルよりまた明らかに高くなります。

Fortinet は FortiGate 上に E-Mail Filter 機能を持っていますが、本来の専用製品は FortiMail です。Fortinet を E-Mail Security の観点で真剣に評価するなら、FortiGate の Feature list だけでなく FortiMail を見るべきです。

私の意見では、今日「E-Mail もできるから」という理由で firewall を買うことはありません。E-Mail は重要すぎます。既存 stack が Microsoft 365 なら、追加のどんなソリューションも Microsoft Defender for Office 365 と専門ベンダーに対して勝負できなければなりません。Sophos には Central に近い追加機能として Sophos Email があり、Fortinet には成熟した専門製品として FortiMail があります。Firewall 自体はここでもはや主な論点であるべきではありません。

Central Management

Firewall Management に関しては、Sophos Central は Sophos の最も強い論点の 1 つです。複数の Firewalls を中央で見られ、Firmware versions を確認し、Backups、Reporting、基本的な管理を Cloud から行えるのは、日常運用で快適です。特に小規模チームにとって、別の Management Appliance、独自の Reporting System、複数の Consoles をさらに運用しなくてよいことは大きな価値です。

Sophos Central は、多くの管理者にとって FortiGate、FortiManager、FortiAnalyzer、FortiClient EMS、その他のコンポーネントからなる従来型 Fortinet stack より入りやすく感じられます。チーム人数が少なく、Firewall operation が唯一の仕事ではない場合、これは小さくない論点です。

しかし Sophos Central は、中央化されているからといって自動的に優れているわけではありません。基本機能はありますが、その多くは何年も変わっていないように感じます。複数の Firewalls を見る、Firmware versions を確認する、Backups を管理する、簡単な設定を配布する。はい、それはできます。しかし「この 1 つの設定を全体で同じにする」以上のことや、いくつかの Host objects の追加を超えると、すぐに面倒になります。Global settings を複数 Firewalls にきれいに push することは、あまりきれいに解決されておらず、複雑な環境では作業削減よりも頭痛の種になりがちです。

一部の Firewall 機能は Central よりローカルのほうが優れています。一部の Audit と Change workflows は、本来あるべきほど成熟しているように感じません。だからこそ Config Studio V2 は、私にとって両刃のサインです。Sophos が管理者に必要な分析・編集機能を理解していることは示しています。しかし同時に、そうした機能が本来期待する場所にないことも示しています。

Fortinet はここで違います。FortiManager と FortiAnalyzer は強力なツールですが、独立した製品です。大規模環境ではこれは欠点ではなく利点です。ADOMs、Templates、Revisions、中央 Policy packages、Reporting、Logging、Workflows は、プロフェッショナルな運用によく合います。しかし小規模チームにとっては、まさにそれが重すぎることがあります。

FortiGate Cloud はその中間です。厳格な Governance、大規模環境、複雑な Policy packages のための FortiManager 代替ではありませんが、独自の Management Appliance なしで、簡素化された Central Management、Reporting、Traffic analysis、Configuration management、Log Retention を提供できます。これは重要です。Fortinet は「ローカル FortiGate かフル FortiManager stack か」だけではないからです。それでも私の印象は変わりません。Change Governance、Revisions、中央 Fleet Management、長期 Log history が本格的になると、Fortinet ではかなり早く追加のプラットフォーム製品に行き着きます。

私の整理では、簡単な cloud-based Firewall Management では Sophos が勝ちます。大規模環境のプロフェッショナルな Firewall Fleet Management では Fortinet が勝ちます。

Logging と Reporting

Logging は私にとって単なる快適機能ではなく Security feature です。Logs が欠けている、遅い、相関しづらい場合、firewall の問題はすぐに Detection の問題になります。

Sophos は On-Box-Reporting と Central Firewall Reporting を提供します。多くの環境では実用的です。FortiAnalyzer のような追加 System なしに、すぐ使える views が得られるからです。Sophos の世界では、小規模チームでも中央で何が起きているか見られるべきだという考えに合っています。

公式 Sophos documentation は、おおまかに 3 段階を区別しています。最大 7 日の無料 Central Firewall Reporting data、最大 30 日の Xstream Protection、最大 1 年の Central Firewall Reporting Advanced です。実際の使いやすさは、当然ながら生成されるデータ量とモデルに依存します。それでも Reporting がすぐ独立プロジェクトにならないため、良いアプローチです。

しかしここでも正確でいる必要があります。Central Firewall Reporting は cloud-only で、追加料金がかかります。実務では offer と地域によりますが、100 GB storage で firewall あたり年額おおよそ 100 Dollar 強になることが多いです。これは法外に高いわけではありませんが、より多くの履歴とデータが必要な場合に「無料で付いてくる」わけでもありません。

Appliance 自体の Logging は機能しますが、私の見方では長期間を本格的に評価するためのものではありません。数日の Troubleshooting には合います。Historical reports、Compliance evaluations、長期間のきれいな analysis が必要なら、また Central Firewall Reporting か外部 Log System に行き着きます。そして Log Viewer、Reporting database、Central uploads が不安定になると、私は信頼を失います。Logs への信頼は根本的です。

Fortinet は、FortiAnalyzer をきちんと運用すれば強いです。この製品は単なるきれいな Reporting frontend ではなく、運用 Architecture の一部です。Logs、Events、Reports、IOC、Fabric integration、長期 analysis は、On-Box minimal reporting より明らかに成熟しています。欠点は、また別の構成要素であり、計画し、ライセンスし、運用し、理解しなければならないことです。

単一の firewall なら Sophos はしばしば簡単です。多くの firewalls と本物の Security Operations processes では、FortiAnalyzer は無視しづらいです。FortiGate Cloud は小規模 Fortinet setups で一部の隙間を埋められますが、Fortinet が本当に強い Reporting と Analysis workflows をプラットフォーム Architecture として考えている事実は変わりません。

API と Automation

Automation だけを見るなら、私にとって Fortinet が前にいます。FortiOS には強い CLI 文化、REST-API、Automation options、FortiManager workflows、豊富な examples を持つ大きな Community があります。Firewalls を Infrastructure として運用したい人は、Fortinet でより多くの材料、成熟度、Engineering depth を見つけられます。

Sophos にも API はあり、Access を段階的に改善しています。しかし概念的には HTTP-POST と独自 XML tags による XML-based Firewall API のままで、最も快適な REST 体験ではありません。SFOS v22 では、IP Host objects や拡張された allowed sources などにより API access controls が改善されました。Config Studio V2 は Configuration changes を API または curl 形式でも出力できます。これは興味深いです。

しかしここでまた私の批判に戻ります。外部ツールが native admin experience より良い Change preparation、Bulk analyses、API output を突然提供するなら、それは純粋な進歩だけではありません。症状でもあります。Sophos は動いていますが、Automation を真剣に運用するチームにとって、Fortinet のほうが成熟して感じます。Fortinet は FortiOS REST-API、FortiManager JSON-RPC、公式 Terraform providers、広い Ansible support を提供します。これは NetOps と再現可能な Changes において、別の成熟度です。

個別タスクを自動化し、Configuration をより良く文書化したいなら Sophos で十分です。Firewall changes をより大きな NetOps または GitOps の規律の一部にしたいなら、Fortinet のほうが魅力的です。

Performance

Performance は、Fortinet が伝統的に非常に自信を持っている領域です。そしてそれには理由があります。FortiGate appliances は FortiASICs と Security Processors により、Throughput と Offloading に強く最適化されています。特に Entry と Midrange appliances では、価格対 Performance で Fortinet が非常に魅力的に見えることがよくあります。

Xstream Flow Processor を備えた Sophos XGS も、かつて Sophos firewalls が受けていた評価より明らかに良くなっています。Xstream FastPath、TLS Inspection、DPI、Modern Hardware は侮れません。多くの KMU と Midmarket scenarios では、Sophos は十分なサイズ設計ができます。

ただし、ここで見落とされがちな点があります。Xstream Flow Processor は Hardware appliances の利点です。Azure、AWS、VMware、Hyper-V 上の virtualized deployments では、この dedicated processor の利点はありません。そしてまさにそこへ、少なくとも Cloud Perimeters、Lab environments、一時拠点、Hybrid architectures では、Firewall workloads がますます移っています。そのため、Sophos がこの hardware-centric architecture をこれほど中心的な論点としてどれくらい長く使えるのか、私は確信していません。

それでも、純粋な Performance と大規模分散ネットワークでは、私は通常 Fortinet を前に見ます。これは Fortinet が自動的により良い選択だという意味ではありません。不要な Performance にも支払いは発生します。そして Policies が適切に保守されていない高速 firewall は、依然としてリスクです。

同時に、Price-Performance をきちんと見る必要があります。Fortinet は Appliance あたりの Throughput では強く見えることが多いです。しかし Sophos はパッケージとして、特に Central Management、HA license logic、Web Protection、WAF、簡単な操作性を評価に含めると、価格に対して多くを提供することがよくあります。したがって重要な問いは「誰が最大のデータシート値を持っているか」ではありません。正しい問いは、IPS、TLS Inspection、Web Protection、VPN、Logging、HA を含む自分たちの実際の Policy set を、十分な余裕と、Renewal 時にも受け入れられる価格で処理できるプラットフォームはどれか、です。

HA と安定性

High Availability は、私が非常に現実的になる領域です。HA は Dashboard で美しく緑色に見えるためにあるのではありません。HA は、そもそも脈拍が上がる瞬間にこそ機能しなければなりません。Firmware upgrade、電源問題、WAN outage、故障した Appliance、Split-Brain risk、Log disk full、Certificate problem、Routing change です。

Sophos には HA において強いライセンス上の論点があります。Active-Passive pair のライセンスは顧客視点で快適です。これは本当の利点であり、TCO の検討で重要になることがあります。技術的にはしかし、正確に見る必要があります。Sophos 自身も、Failover 時にすべての traffic type が同じように扱われるわけではないと文書化しています。NAT を含む forwarded TCP は基本的にカバーされますが、Web Requests は落ちて Browser が再試行することがあり、IPsec は tunnel と protocol の種類によって独自の限界があります。

しかしライセンスロジックは安定性を置き換えません。最近のバージョンでは、Sophos で実際のテーマを多く見すぎました。HA status changes、restart behavior、upgrade problems、logging disk issues、interfaces、WAF、Let’s Encrypt、SSL-VPN services です。v22 MR1 はいくつかを片付けていますが、まさにそれは v22 GA と初期 builds が多くの環境で安心して roll out する時点ではなかったことも示しています。

Fortinet にも bugs はあります。FortiOS 7.2、7.4、7.6、またはそれ以降の trains を運用している人は、memory issues、Conserve Mode、regressions、どの Patch train が本当に安定しているかといういつもの問いを知っています。Fortinet は魔法の stability angel ではありません。そこに CVE 圧力も加わります。FortiGate はネットワーク境界に立っており、集中的に攻撃されます。Critical PSIRT Advisory が出れば、計画された patch がすぐ urgent change になることがあります。

違いはこうです。Fortinet では、私は Patch と Security Advisory processes をより強く計画に組み込みます。Sophos では、現時点では Firmware maturity、bugs、Operations workarounds をより強く計画に組み込みます。どちらも規律が必要です。

ライセンスとコスト

ライセンスについては非常に慎重であるべきです。価格は地域、期間、Bundles、Renewal、モデル、調達経路、交渉によって大きく変わります。具体的な offer からきちんと得た数字でない限り、ここで数字は出しません。

基本的に Sophos はしばしば簡単に見えます。Xstream Protection、Central Firewall Management、Central Firewall Reporting、HA licensing、比較的明確な Firewall bundle の考え方により、議論は見通しやすくなります。これは Sophos が自動的に安いという意味ではありません。しかし購買ストーリーは説明しやすいことが多いです。

ただし Sophos でいつも少し気になることがあります。価格ロジックが、すべての商品が何かしら割引中のディスカウントストアのように感じることがあります。ほぼ常に何らかの promo があり、同時に複数あることも多いです。これは Sophos が不誠実だという意味ではありません。製品は真面目ですし、割引は顧客にとって非常に魅力的になり得ます。しかし外からの見え方はときどき奇妙です。体感として誰もが常に特別価格をもらっているなら、いずれ List price は何を意味しているのか疑問になります。

Fortinet は Appliance price と Performance で非常に魅力的に見えることがあります。特に小型および中型 FortiGate models では強いです。しかし総額はすぐに FortiGuard bundles、FortiManager、FortiAnalyzer、FortiClient EMS、FortiAuthenticator、FortiSASE、FortiWeb、FortiMail、Support level、Operating model に依存します。そうなると Fortinet はもはや単なる「安くて速い Appliance」ではなく、多くの構成要素を持つプラットフォームです。

私の助言は、Firewall 対 Firewall で比較しないことです。Target Architecture 対 Target Architecture で比較してください。つまり Sophos Firewall plus Central Management、Reporting、ZTNA または E-Mail は本当に必要な場合だけ、それを FortiGate plus FortiManager、FortiAnalyzer、FortiClient、FortiSASE、FortiMail、または本当に必要なものと比較する、ということです。そのとき初めて TCO が見えます。

Support

Support は公平に比較するのが難しいです。経験は Support level、地域、具体的な case に大きく依存するからです。それでも Support は購入判断を左右します。

実務では私たちの場合、会社で Support cases を開くとき、それは簡単な質問であることはまれです。簡単なことは Security Engineer としてたいてい自分で解決します。メーカーに行くのは、複雑で、再現が難しく、製品の深い部分に関わる cases です。そうした cases は、どのメーカーでもそもそも時間がかかります。

Fortinet Support については、最後に積極的に使ってから私の中では時間が経ちすぎているため、本当に評価したくありません。そこから今日の厳しい判断をするのは不公平です。

Sophos Support はかつて本当にひどかったです。これははっきり言わなければなりません。今では私の見方ではかなり良くなりましたが、それでもどの Supporter に当たるかにまだ強く依存します。問題を理解し、きれいに escalate してくれる人に当たることもあります。逆に、問題がすでにもっと深いところにあるのに、2 回の返答でまず standard questions を通らなければならないとわかることもあります。

両メーカーに言えるのは、良い Escalation path は金に値するということです。特に Firewalls では、Hardware と License だけを買うのではありません。重大時に製品を本当に理解している誰かへすばやくたどり着く能力も買っているのです。

日常運用の Usability

ここでは Sophos が第一印象で勝つことがよくあります。Firewall UI は多くの人にとって理解しやすいです。探しているものをより早く見つけられます。ルールは読みやすいです。多くの機能がよく説明されています。毎日 Firewalls を作っているわけではないチームにとって、これは本当の利点です。

Fortinet は、ロジックを理解した経験ある Engineers には非常に良く感じられます。CLI は強力で、構造は一貫しており、Debugging は非常に深く行え、多くのことを正確に表現できます。しかし学習曲線は急です。

Sophos は、ルールセットが大きくなり、Bulk operations、Change diffs、Object cleanup、NAT cloning、より良い Audit trails、より深い Search functions が本来あるべきほど elegant ではないと気づくと、点を失います。まさにここで Config Studio V2 は面白く、同時に腹立たしいです。Configurations をより良く読み、比較し、準備できるという考えは好きです。しかし Sophos がこうした Admin functions を SFOS や Sophos Central 自体にもっと一貫して提供しないことは、非常に疑問です。

Fortinet は、チームが FortiOS を本当に学ぶ気や時間を持たない場合に点を失います。 poorly operated FortiGate は非常に早く見通しが悪くなります。Fortinet は知識に報います。Sophos は最初により寛容です。

開発速度と Roadmap

この点は、私にとって今最も重要なものの 1 つです。

Fortinet は速く見えます。AI、Fabric、SASE、Quantum-Safe のような marketing terms に目を回すことはできますが、Fortinet は継続的に新しい platform themes を出し、FortiOS を広く保守し、SD-WAN と SASE をさらに拡張し、FortiOS 8.0 ですでに市場に次の大きな物語を出しています。

Sophos は遅く見えます。SFOS v22 は重要な architecture themes を持ち、v22 MR1 は必要な一歩です。しかし多くの Admin Ergonomics テーマは、何年も遅すぎるように感じます。Firewall UI は、私が望む速度では進化していません。Central Firewall Management は役に立ちますが、すべての場所で十分に深いわけではありません。そして Config Studio V2 は、私にとってほぼ完璧な象徴です。Sophos は意味のある機能を作っていますが、本来の作業場所の外に作っています。

これは単なる好みの問題ではありません。開発速度は運用コストに影響します。メーカーが 10 個の小さな admin pains を何年も放置すると、どのチームも clicks、workarounds、documentation、troubleshooting、frustration として支払います。Fortinet はより早く見える機能を提供しますが、Feature breadth、migrations、Advisory pressure によるリスクもより多く抱えます。Sophos はより遅く提供しますが、その代わり Hardening、Health Check、内部 Architecture に見える形で投資しています。どの tradeoff が自分たちの運用により合うかが問いです。

だからこの点での私の結論は明確です。Fortinet は製品戦略としてより dynamic に見えます。Sophos はしばしば pragmatic ですが、遅すぎます。今日 Sophos を買うなら、現在の Feature list だけを見るのではなく、その開発速度と共存できるかを正直に問うべきです。

Sophos が明確に意味を持つ場合

次の項目が複数当てはまるなら、私は Sophos Firewall を真剣に優先します。

- すでに Sophos Central を Firewall Management に集中的に使っている、またはまさにその運用モデルを望んでいる。

- Admin Team が小さく、理解しやすい interface が必要である。

- Network Architecture が極端に大きくなく、Routing-heavy でもない。

- Security Heartbeat、Active Threat Response、中央 Firewall view が、最大の CLI depth より重要である。

- HA licensing と簡単な platform logic が購入判断を左右する。

- Web Protection、典型的な Reverse Proxy scenarios 向け WAF、見通しの良い SD-WAN で十分である。

- Security Engineers と Generalist Admins が共同で運用できるソリューションを望んでいる。

Sophos は、私が技術的に最も深い Network Operating System を探すなら選ぶ firewall ではありません。しかし実際の運用をより簡単で、統合され、理解しやすくしたいなら、より良い firewall になり得ます。

Fortinet が明確に意味を持つ場合

次の点が前面にあるなら、私は Fortinet を優先します。

- 多数の拠点、複雑な Routing、または要求の高い SD-WAN。

- FortiManager、FortiAnalyzer、Templates、中央 Policy Management への強い需要。

- IPS、TLS Inspection、VPN を伴う高い Performance 要件。

- CLI、Debugging、Fortinet Architecture を本当に使いこなすチーム。

- Fortinet Security Fabric がすでに戦略的に決まっている。

- FortiSASE、FortiClient EMS、FortiMail、FortiWeb、FortiAnalyzer が target picture の一部である。

- 市場での位置づけ、Scale、広い技術エコシステムが重要な基準である。

Fortinet が自動的に快適というわけではありません。しかし大規模で技術的に要求の高い環境では、多くの場合より強いプラットフォームです。

Fortigate Alternative: Sophos は良い代替か?

はい、Sophos は非常に良い FortiGate alternative になり得ます。ただしすべてのシナリオではありません。

誰かが「Fortigate Alternative」を探すとき、多くの場合それは、より少ない複雑性、より少ない Fortinet CVE ストレス、より快適な interface、またはより簡単な中央 Firewall Management を求めているという意味です。まさにそのとき Sophos は興味深いです。Sophos Firewall は FortiGate のコピーではなく、別の運用モデルです。

一方で、SD-WAN、Performance、FortiManager、FortiAnalyzer、CLI、大規模ネットワーク運用のために FortiGate を使っている人は、Sophos を自動的に代替とは感じないでしょう。移行はできますが、実際にどの Fortinet functions を使っているのか正直に確認する必要があります。特に ADVPN、複雑な NAT、多数の VDOMs、FortiManager Templates、深い FortiAnalyzer usage では、Sophos への移行は単なる製品変更以上の project になり得ます。

私なら両方の Firewalls をこうテストする

本当に判断が開いているなら、私はデータシートから始めません。小さく、不快なほど現実的な Lab から始めます。Synthetic best-case traffic ではなく、後で運用で問題を起こすまさにそのものを使います。

最初のテストは rule set test です。典型的なルールを作ります。Web Protection と TLS Inspection 付きの Client to Internet、制限された Services の Server to Server、内部 Web application 向け DNAT、LAN からの Hairpin access、Site-to-Site VPN、いくつかの User groups、狙った Exceptions。その後、別の Engineer が作られたものをどれだけ速く理解できるかを確認します。これは平凡に聞こえますが、非常に正直です。最初の Admin だけが理解できる firewall は、良い運用モデルではありません。

2 つ目のテストは Troubleshooting test です。意図的に errors を入れます。間違った NAT、壊れた TLS Inspection、block された SaaS app、IPS false positive、VPN Phase 2 mismatch、DNS problem、asymmetric return path。そして Logs、Packet Capture、Policy Lookup、CLI、Reporting を使って、チームが原因にたどり着くまでの速さを測ります。ここでは Usability と Marketing が非常に早く分かれます。

3 つ目のテストは Change test です。本当の変更はどんな感触か。Object を作成し、複数ルールで使用し、複数ルールの Logging を有効化し、NAT を clone し、Web exception を作り、Policy を移動し、Diff を追い、Rollback を準備し、変更を文書化する。Sophos は最初しばしば快適ですが、変更を再現可能にする必要が出ると、Fortinet は CLI、FortiManager、Automation によって強くなります。

4 つ目のテストは Upgrade と HA test です。私は Firmware upgrade を HA、VPN、WAF、Web Protection、TLS Inspection、Logging と一緒に事前に試さずに platform を買うことはありません。Sophos では現在、その version が本当に十分成熟しているか、known bugs が自分の use case に当たるかが特に気になります。Fortinet では、どの Firmware train が stable と見なされているか、critical PSIRT Advisories にどれだけ速く対応できるかが特に気になります。

5 つ目のテストは Cost と Operating model test です。「Appliance はいくらか」ではありません。Management、Reporting、Support、Remote Access、ZTNA、WAF、E-Mail components、HA、replacement device、Monitoring、Escalation capability を含む target architecture はいくらか、です。Fortinet は機器では非常に魅力的に見え、その後追加構成要素によって複雑になることがあります。Sophos は簡単に見えることがありますが、追加製品と Central functions が正確に合わなければ、そこでも自動的に安いわけではありません。

これらのテストの後で初めて、私は判断します。そして Lab の時点で単純な日常タスクですでに苛立つメーカーは、運用に入って魔法のように良くなることはほとんどありません。

私の個人的な推奨

Security Engineer に「Sophos Firewall vs Fortinet、何を買うべきか?」と聞かれたら、私はメーカー名では答えません。まず Team、Operating model、Risk を尋ねます。

数拠点、通常の Remote Access、見通しの良い SD-WAN、Sophos Central、小さな Admin Team の KMU なら、私は Sophos をかなり真剣に勧めます。Sophos がどこでも優れているからではありません。その文脈では、この firewall が日常でより扱いやすく、必要な専門知識が少なくて済むことが多いからです。

多数の拠点、強い Network Team、要求の高い SD-WAN、高い Performance requirements、プロフェッショナルな中央 Firewall Fleet Management を持つ企業なら、私は Fortinet をかなり真剣に勧めます。Fortinet が risk-free だからではありません。その環境でこの platform が強みを発揮するからです。

それでも今日 Sophos を批判的に見るか? はい。かなりそうです。Sophos はもっと速くなる必要があります。Firewall には、より多くの native Admin Ergonomics、より良い Bulk workflows、より強い Central functionality、より少ない外部補助構造が必要です。Config Studio は便利ですが、本来の platform を遅いままにしておく言い訳になってはいけません。

Fortinet を批判的に見るか? こちらも、はい。Fortinet は強力ですが複雑です。Attack surface は目立ち、FortiGate devices はしばしば直接 Edge に立ち、critical PSIRT Advisories は現実の一部です。Fortinet を運用するなら、規律ある Patch と Hardening process が必要です。「3 年動いているから触らない」は Fortinet では戦略ではありません。

最終的に勝つのは、最も長い Feature list を持つメーカーではありません。自分たちのチームが安全に、きれいに、長期にわたって運用できる platform が勝ちます。

この比較で意図的に未解決にしたこと

私は意図的に、一般的な Benchmark table を入れていません。同一モデル、同一 license packages、同一 TLS share、同一 Inspection Mode、同一 Traffic mix なしの Throughput values は、すぐに技術というより劇場になります。両メーカーとも印象的な数字を見せられます。両方とも、サイズ設計を間違えたり非現実的な期待で運用すれば崩れます。

また、WAF、E-Mail Security、ZTNA、Reporting、中央 Fleet Management が純粋な Firewall features であるかのようには、意図的に扱っていません。実際の projects では、これはほぼ常に Architecture decisions です。Sophos では多くが Sophos Central と適切な Subscriptions に依存します。Fortinet では多くが FortiManager、FortiAnalyzer、FortiClient EMS、FortiMail、FortiWeb、FortiGate Cloud に依存します。Firewall の checkbox だけを比較する人は、最後には後で実際に運用される system を比較していないことになります。

だからこそ、この比較は面白いままです。Sophos は好きになりやすい。Fortinet は大きく考えやすい。どちらがより良いかは、データシートよりも、自分たちの運用が実際にどれだけ成熟しているかで決まります。

Sophos vs Fortinet に関する FAQ

Sophos と Fortinet、どちらが優れていますか?

Sophos Firewall vs Fortinet は Security の判断ですか、それとも Network の判断ですか?

Sophos は良い Fortigate Alternative ですか?

Fortinet と比較した私の Sophos Firewall 経験はどうですか?

結論

比較記事が明確な勝者を示さないと、私自身も嫌になります。長い記事を読み、最後に答えが欲しいのに、また「場合による」が出てくる。しかし Sophos vs Fortinet では、本当にそう単純ではありません。どちらも確立されたメーカーであり、どちらにも本当の強みがあり、本当の弱みがあり、正しい環境ではどちらもより良い選択になり得ます。

Sophos はより人間的な firewall です。理解しやすく、統合されており、小さなチームにはしばしば快適で、Sophos Central がすでに前提なら強いです。しかし Sophos は、遅い開発と外部化された Admin tools によって信頼を失わないよう注意しなければなりません。

Fortinet はより強力な Network platform です。より速く、より深く、SD-WAN、Management、Performance で強いです。しかし Fortinet はより多くの規律、より多くの know-how、非常に真剣な Patch process を要求します。

もし今日買わなければならないなら、私は「どの firewall がより多くの features を持っているか?」とは問いません。私はこう問います。「どの platform なら、自分のチームが悪い週でもきちんと運用し続けられるか?」

私は 2027 年にまた状況を更新します。Sophos が開発速度、Central Management、Firewall UX で目に見えて追いつくなら、あるいは Fortinet が Patch discipline、複雑性、Operating model でより良くなるなら、それは評価に入れるべきです。このような比較は永遠の宗教的判断ではなく、有効期限付きのスナップショットです。

私にとって、本当の答えはそれです。

また次回、

Joe より