Sophos vs Fortinet 2026: firewall ipi inafaa?

Jedwali la yaliyomo

Mtu anapotafuta Sophos vs Fortinet, mara chache huwa ni kwa ajili ya jedwali zuri la kulinganisha tu. Mara nyingi nyuma yake kuna uamuzi halisi wa kununua: Ni firewall ipi niweke Main Office, ipi kwenye branches, ni jukwaa gani timu yangu inaweza kuliendesha vizuri, na ni suluhisho gani halitaniongezea kazi ndani ya miaka mitatu kuliko linavyotatua leo?

Ndiyo maana ulinganisho huu ni mgumu zaidi kuliko slaidi nyingi za watengenezaji zinavyoonyesha. Sophos Firewall na Fortinet FortiGate si visanduku viwili tu vyenye vipengele vilevile lakini rangi tofauti. Bidhaa hizi mbili zinatoka kwenye falsafa tofauti. Fortinet imekua sana kutoka upande wa networking, performance, ASICs, SD-WAN na Security Fabric. Sophos inatoka zaidi upande wa msimamizi wa security, ikiwa na Sophos Central, Security Heartbeat, firewall rules zinazoeleweka na firewall UI inayofikika vizuri kwa admins wengi.

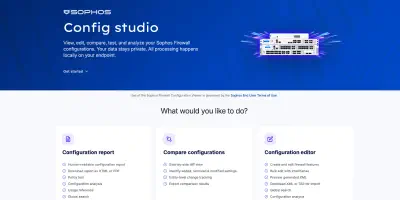

Nimefanya kazi na firewall nyingi, na kwa msingi singejitaja kama shabiki wa kidini wa mtengenezaji yeyote. Kwa sasa binafsi niko zaidi upande wa Team Sophos, kwa sababu namna Sophos inavyopanga mambo mengi kwenye kazi za kila siku inanifaa kwa ujumla. Lakini kwa uaminifu najiuliza itakuwa hivyo kwa muda gani. Taratibu ninazidi kuchoshwa na muda mrefu ambao Sophos huchukua kabla ya kushughulikia mambo fulani muhimu. Hii haimaanishi kwamba naitetea Sophos bila kufikiri. Kinyume chake: hasa kwa Sophos, kwa sasa kinachonisumbua ni jinsi baadhi ya mada muhimu zinavyosonga polepole. Ikiwa uchambuzi wa usanidi, na sasa hata mabadiliko ya usanidi, vinahamishiwa kwenye zana ya nje ya kivinjari kama Config Studio , kwa sababu firewall UI yenyewe au Sophos Central haziwezi kutoa vipengele hivyo vizuri, basi kwa mtazamo wa admin huo ni mwelekeo wenye mashaka sana. Zaidi ya hayo kuna bugs za Sophos Firewall kuanzia v21.5 hadi v22 za sasa, ambazo kwenye uendeshaji zimeanza kweli kuzidi kiwango na zinaathiri imani ambayo jukwaa la firewall linapaswa kuimarisha.

Hitimisho fupi: Sophos au Fortinet?

Kama ningelazimika kufupisha sana, ningesema hivi:

Fortinet ni chaguo lenye nguvu zaidi pale ambapo performance, routing, SD-WAN, mitandao mikubwa iliyosambazwa, kina cha CLI, FortiManager, FortiAnalyzer na ekosistimu pana ya Security Fabric ndivyo vinavyopewa kipaumbele. Mtu anayetoka upande wa network engineering, anayejisikia vizuri kwenye CLI na profiles, na anayetaka kuendesha maeneo mengi kwa viwango vilivyosanifiwa, atapata msingi mkubwa sana kwa Fortinet. Fortinet huhisi kama inaleta mwendo zaidi kila robo mwaka, lakini pia lazima ukubali complexity kubwa zaidi na presha inayoonekana ya patching.

Sophos ni chaguo lenye nguvu zaidi pale ambapo timu ndogo au ya kati ya security inatafuta firewall inayoeleweka, central firewall management nzuri, matumizi rahisi, vipengele vya on-box vinavyotumika, na mantiki ya uendeshaji iliyo ya vitendo zaidi. Hasa kwenye mazingira ambako Sophos Central tayari ipo, firewall inaweza kufaidika zaidi. Hata hivyo ningenunua Sophos hasa kama firewall, si kwa sababu ya bidhaa za ziada. Sophos inaonekana kuwa wazi zaidi na kwenye SFOS v22 pia inaonekana kulenga zaidi hardening, lakini maendeleo ya bidhaa kwenye maisha ya kila siku ya admin mara nyingi sana huhisi polepole.

Kwa maneno mengine: kwangu Sophos mara nyingi ni bidhaa bora kwa timu ndogo na za kati. Fortinet mara nyingi ni jukwaa lenye nguvu zaidi kwa mazingira makubwa zaidi. Huo ni tofauti muhimu. Bidhaa nzuri hupunguza msuguano wa kila siku. Jukwaa imara hukupa kina zaidi, vipande vingi zaidi na uwezekano mkubwa zaidi wa kuscale. Kulingana na timu, vyote viwili vinaweza kuwa jibu sahihi.

Lakini: Fortinet inaleta presha zaidi ya CVE na patching, angalau ukiangalia miaka ya karibuni na pia FortiOS advisories za sasa. Kwa upande wangu Sophos kwa sasa inaleta zaidi frustration ya operations kupitia maendeleo polepole, UI iliyokwama na firmware bugs. Vyote viwili ni vya kweli. Kwa hiyo huhitaji kuchagua kati ya “nzuri” na “mbaya”, bali kati ya profaili mbili tofauti za hatari.

Pendekezo langu la kweli: Kwa SME za kawaida, Sophos Central, mitandao inayodhibitika na timu za admin ambazo hazitaki kuishi kwenye CLI kila siku, Sophos Firewall mara nyingi ni suluhisho linalofurahisha zaidi. Kwa mazingira makubwa ya network, SD-WAN yenye mahitaji makubwa, mahitaji ya performance ya juu sana na timu zenye mtazamo mkubwa wa network engineering, ningechunguza Fortinet kwa umakini mkubwa.

Jinsi ninavyoutathmini ulinganisho huu

Ulinganisho wa haki kati ya Sophos Firewall na Fortinet FortiGate haupaswi kuishia kwenye “ina Feature X”. Kwenye mazingira halisi, maswali mengine ndiyo muhimu:

- Engineer anaweza kujenga mabadiliko ya rule kwa usalama kwa haraka kiasi gani?

- Ninaweza kutambua kwa kiasi gani madhara ya pembeni kwenye NAT, VPN, Web Protection au TLS Inspection?

- Ninaona kiasi gani kwenye log kitu kisipofanya kazi?

- Gharama ya kifurushi kizima itakuwa kiasi gani pamoja na management, reporting, support, ZTNA, WAF na ulinzi wa E-Mail?

- Nitalazimika kupatch usiku mara ngapi?

- HA, upgrades na Remote-Access-Clients zinaendesha kwa uthabiti kiasi gani?

- Kitu kizima kinaweza ku-automate vizuri kiasi gani?

- Jukwaa linaendana vipi na timu inayopaswa kuliendesha?

Ndiyo maana pia siupangi makala hii kama “orodha ya features inashinda orodha ya features”. Orodha za features zinafaa, lakini hudanganya kwa kile zinachoacha. Firewall inaweza kwa nadharia kuwa na kila kitu na bado ikasumbua kwenye matumizi ya kila siku. Au inaweza kuonekana si ya kuvutia sana, lakini kwenye uendeshaji ikawa zana bora.

Ulinganisho wa haraka

| Eneo | Sophos Firewall | Fortinet FortiGate | Tathmini yangu |

|---|---|---|---|

| Architecture | x86 pamoja na Xstream Flow Processor kwenye XGS, FastPath kwa flows zinazoaminika | FortiASIC/SPU yenye Network na Content processors kulingana na model | Fortinet mara nyingi ina nguvu zaidi kwenye throughput ghafi na offloading, Sophos inabaki flexible zaidi na rahisi kueleweka ki-architecture. |

| Firewall rules na NAT | mantiki ya zones iliyo wazi, NAT imetenganishwa, rules zinazosomeka vizuri | models flexible za policy na Central NAT | Sophos ni rahisi kufikiwa, Fortinet huscale vizuri zaidi kwenye rule sets ngumu. |

| VPN na Remote Access | Sophos Connect, IPsec, SSL VPN, ZTNA kupitia Central | IPsec, ZTNA na FortiClient EMS, SSL-VPN-Tunnel-Mode inabadilishwa kuanzia 7.6.3 | Fortinet inalazimisha migration zaidi, Sophos inabaki rahisi kwa setups za kawaida. |

| SD-WAN | imara kwa SME, branches na matukio ya SD-RED | imara kwenye ADVPN, Application Steering na mitandao mikubwa ya maeneo | Fortinet inashinda wazi kwenye Enterprise-SD-WAN. |

| Web Protection | policies na exceptions zinazoeleweka | Security Profiles za kina na huduma za FortiGuard | Sophos ni rahisi zaidi, Fortinet ina granularity zaidi. |

| WAF | Web Server Protection iliyojengwa ndani yenye mipaka iliyo wazi | FortiGate-WAF zaidi ni msingi, FortiWeb kama bidhaa tofauti | Kwa publishing rahisi Sophos, kwa AppSec halisi WAF maalum. |

| Logging na Reporting | On-Box-Reporting na Central Firewall Reporting | FortiView local, FortiAnalyzer kwa historia na correlation | Sophos inatumika haraka zaidi, Fortinet imekomaa zaidi kwenye mazingira makubwa. |

| API na Automation | API inayotegemea XML, Config Studio kama zana ya kusaidia | REST-API, FortiManager JSON-RPC, Terraform na Ansible | Fortinet ina nguvu zaidi kwa NetOps na Infrastructure as Code. |

| HA na uendeshaji | mantiki ya leseni inayovutia, lakini zingatia firmware na HA bugs halisi | chaguo za HA zilizokomaa, lakini ngumu zaidi na pia si bila bugs | Zijaribuni zote vizuri, Sophos kwa tahadhari maalum kutokana na bugs za sasa. |

| Usability | GUI inayoeleweka, lakini mara nyingi nzito kwenye changes kubwa | GUI ya haraka na CLI imara, lakini learning curve kali zaidi | Sophos husamehe zaidi, Fortinet hulipa expertise. |

| Roadmap | hardening zaidi na Secure-by-Design, ergonomics ya admin polepole | feature cadence ya juu, maendeleo ya haraka ya SD-WAN/SASE/AI | Fortinet inasonga haraka zaidi, Sophos lazima ifidie kwenye firewall-UX. |

Security-Advisories na nidhamu ya patching

Kabla ya kuzungumza kuhusu UI, SD-WAN au licensing, kwenye firewalls lazima uzungumze kuhusu nidhamu ya patching. Watengenezaji wote wawili hujenga edge devices. Wote wawili wapo moja kwa moja kwenye lengo la washambuliaji. Na wote wawili katika miaka ya karibuni walikuwa na udhaifu wa usalama ambao haupaswi kupuuzwa.

Kwa Fortinet, presha inaonekana hasa. FortiGuard-Advisories rasmi zinaonyesha visa kadhaa critical vinavyowahusu admins: CVE-2024-47575 kwenye FortiManager, kulingana na Fortinet, iliruhusu unauthentifizierte code execution na ilitumika in the wild. CVE-2024-55591 na CVE-2025-24472 ziliathiri FortiOS/FortiProxy na zingeweza kumpa mshambuliaji haki za Super-Admin. CVE-2025-59718 na CVE-2025-59719 ziliathiri FortiCloud SSO Login kwenye bidhaa kadhaa za Fortinet na pia ziliwekwa alama kama exploited.

Hii haimaanishi kwamba Fortinet si salama. Inamaanisha: Yeyote anayeendesha FortiGate au FortiManager anahitaji mchakato wa PSIRT wenye nidhamu sana. Management interfaces hazipaswi kuwa wazi kwenye Internet, FortiCloud-SSO na admin access lazima zihardenwe kwa makusudi, MFA ni lazima, na firmware levels hazipaswi kuachwa kwa miezi mingi kwa sababu tu “kila kitu kinafanya kazi stable”.

Sophos pia haina historia safi kabisa. Ripoti ya Pacific-Rim ya Sophos X-Ops ni ya kusoma hasa kwa sababu Sophos inaeleza kwa uwazi jinsi makundi yanayotegemea China yalivyoshambulia perimeter devices kwa miaka, ikiwemo Sophos Firewalls. Zaidi ya hayo, mwishoni mwa 2024 kulikuwa na Sophos-Firewall-Advisories critical kwa CVE-2024-12727, CVE-2024-12728 na CVE-2024-12729. Katika visa kama hivyo Sophos hurejea sana kwenye automatic Hotfixes, ambazo huwa active kwa default. Kwa mtazamo wangu hilo ni faida halisi, lakini halibadilishi hitaji la dhana safi ya upgrade na hardening.

Take yangu: Fortinet huhisi zaidi kama “haraka, yenye nguvu, lakini lazima ubaki juu yake muda wote”. Sophos tangu v22 inaonekana kulenga zaidi Secure-by-Design na transparency, lakini kwa sasa inapambana na frustration zaidi ya operational bugs. Katika dunia zote mbili kanuni ni zilezile: punguza WAN management, lazimisha MFA, zima portals zisizo za lazima, subscribe advisories na usichukulie patch windows kama optional.

Security-architecture: falsafa mbili tofauti

Kwa Fortinet, FortiOS ndiyo kituo. FortiGate, FortiManager, FortiAnalyzer, FortiClient, FortiSwitch, FortiAP, FortiSASE, FortiWeb, FortiMail na bidhaa nyingine nyingi zimeunganishwa na wazo la Security Fabric. Kwa hiyo Fortinet haiuzi firewall tu, bali jukwaa kubwa sana ambamo network na security zinapaswa kukua pamoja.

Hili lina nguvu kiufundi. Katika miaka ya karibuni Fortinet imefanya kazi kwa uthabiti sana kwenye SD-WAN, SASE, ZTNA, ASIC acceleration, Cloud-Firewalls na central management. Mbinu ya hardware hapa ni tofauti halisi: kulingana na model, Fortinet hutumia Security Processing Units zake, yaani Network Processors, Content Processors au Security Processors. Hiyo ndiyo sababu FortiGate inaonekana kuwa aggressive sana kwenye datasheets nyingi kwa IPsec, session handling, Threat Protection na SSL Inspection. Kwa FortiOS 8.0, Fortinet inalielekeza jukwaa zaidi upande wa AI control, SASE, Post-Quantum cryptography na SD-WAN iliyorahisishwa. Kama unahitaji kila neno la marketing kati ya hayo kwenye kazi za kila siku leo ni swali lingine. Lakini mwelekeo uko wazi: Fortinet inasonga haraka na kwa upana mkubwa.

Sophos inaanzia sehemu tofauti. Sophos Firewall imeelekezwa sana kwenye uzoefu wa admin unaoeleweka, Sophos Central, Security Heartbeat, Web Protection, WAF, VPN, SD-WAN na, kwa kuongezeka, pia detection functions zilizojengwa ndani kama NDR Lite na Active Threat Response. Sophos haiuzi sana picha ya network operating system yenye kina cha kupindukia, bali zaidi firewall inayoweza kusimamiwa vizuri hata bila timu ya wataalamu wa networking pekee.

Hata XGS-Hardware si tu “firewall ya kawaida ya x86”. Sophos huunganisha Multi-Core-CPU na Xstream Flow Processor, NPU kwa FastPath-Offloading. Flows zinazoaminika zinaweza kuhamishwa baada ya ukaguzi wa kwanza, ili CPU resources zibaki kwa TLS Inspection, DPI, IPS na kazi nyingine nzito za security. Hii si raw ASIC strategy ileile kama Fortinet, lakini ni bora sana kuliko sifa ya zamani ambayo Sophos bado wakati mwingine huibeba kutoka enzi za XG za awali.

Kwa mtazamo wa security, hilo linavutia. Ikiwa firewall inapata context zaidi kuhusu users, devices na health status, hiyo ina thamani zaidi kuliko blocklist iliyotengwa. Sophos kwa miaka imekuwa na hoja nzuri kupitia Security Heartbeat na Synchronized Security, ambayo kwenye uendeshaji inaweza kusaidia kweli. Kwa SFOS v22 ziliongezwa pia mada za Secure-by-Design kama hardened kernel, new Control Plane, Health Check, Remote Integrity Monitoring, NDR integration na Active Threat Response.

Tatizo langu si mwelekeo. Tatizo langu ni kasi na utekelezaji. Sophos ina mawazo mazuri, lakini mara nyingi huchukua muda mrefu sana kabla ergonomics ya admin haijafuata kweli. Mada nyingi za quality-of-life ambazo zingefanya installations kubwa ziwe rahisi zaidi zimekuwa wazi kwa miaka au sasa zinaishia kwenye external tool. Fortinet kwa kulinganisha inaonekana yenye vurugu zaidi, ngumu zaidi, lakini pia kwa uwazi haraka zaidi.

Firewall rules na NAT

Kwenye firewall rules na NAT, tofauti kati ya majukwaa huonekana haraka sana.

Sophos inaeleweka zaidi kwa admins wengi. Rule-UI iko wazi kimuonekano, zones zinaonekana wazi, user na app context zinapatikana vizuri, na settings nyingi ziko pale unapozitarajia. Hasa ikiwa timu haikai ndani ya firewalls kila siku, hii inaweza kuwa faida halisi. Rule kwenye Sophos mara nyingi husomeka kama kitu cha uendeshaji: source, destination, service, user, Web/IPS/App-Policies, logging. Hilo linafikika.

Fortinet kwa upande mwingine ni precise zaidi na ina kina zaidi. Anayeijua FortiGate vizuri hupata control nyingi kupitia policies, objects, Central NAT, Policy NAT, VIPs, IP Pools, Proxy/Flow-Mode, profiles na CLI. Katika mazingira makubwa hii ni faida, kwa sababu standards zinaweza ku-modeliwa vizuri zaidi. Wakati huo huo kina hicho hicho kinaweza kuzishinda timu mpya. FortiGate si mara nyingi “rahisi” ikiwa unataka kuiendesha vizuri kweli.

Kwa mtazamo wangu Sophos ina udhaifu mitatu. Kwanza, rule sets kubwa kwenye GUI si rahisi kutunza kama zinavyopaswa kuwa. Pili, NAT rules kwenye kazi za kila siku bado ni eneo ambalo ningependa clone, bulk-edit na analysis functions bora zaidi moja kwa moja ndani ya firewall. Tatu, WebAdmin interface bado huhisi nzito kuliko inavyopaswa kuwa mwaka 2026 kwa mabadiliko mengi madogo. Config Studio V2 husaidia kusoma, kulinganisha na sasa pia kuhariri configurations. Lakini hilo ndilo hasa hoja: Kwa nini nilazimike kutoka nje ya firewall yenyewe kwa workflows kama hizi?

Fortinet pia ina friction hapa. Anayechukua FortiGate rule sets zilizoandikwa vibaya anaweza pia kuangukia kwenye msitu wa objects, VIPs za kihistoria, IP Pools za zamani na machafuko ya profiles. Lakini Fortinet huwapa engineers wenye uzoefu zana zaidi za kuendesha rule sets kubwa kitaalamu, hasa pamoja na FortiManager.

Tathmini yangu: Sophos inashinda kwenye readability na kuanza. Fortinet inashinda kwenye kina, scaling na engineering control.

VPN, ZTNA na Remote Access

Remote Access ni moja ya maeneo ambako watengenezaji wote wawili wako chini ya presha kwa sasa. SSL VPN ya kawaida imekuwa mada ya security na operations kwa watengenezaji wengi. Wakati huo huo wote wanataka kuelekea ZTNA, kwa sababu user access haipaswi tena kumaanisha tu “tunnel kwenda kwenye network”.

Sophos hutoa IPsec na SSL VPN kupitia Sophos Connect. Kwa SFOS v22 MR1, Sophos Connect 2.0 kwa macOS ikiwa na SSL-VPN support ni hatua muhimu. Wakati huo huo Sophos imeondoa toleo la zamani la Legacy-Remote-Access-IPsec kwenye v22 MR1. Kiufundi hilo linaeleweka, lakini kiutendaji ni kata kali: Firewalls zenye legacy configuration ya zamani haziwezi tu kusasishwa kwenda v22 MR1 na baadaye.

Fortinet inaondoka kwa uwazi zaidi kwenye SSL-VPN-Tunnel ya kawaida. Katika FortiOS 7.6, SSL VPN tayari iliondolewa kwenye models ndogo za 2-GB-RAM, na kuanzia FortiOS 7.6.3, SSL-VPN-Tunnel-Mode kulingana na Fortinet imebadilishwa na IPsec VPN. Existing SSL-VPN-Tunnel configurations hazichukuliwi tu wakati wa upgrade. Kwa hiyo yeyote anayeendesha FortiGate na Remote Access lazima apange migration ya IPsec au ZTNA kwa makusudi, na si kugundua tu kwenye maintenance window kwamba architecture ya zamani inaisha.

Kwa setups mpya ningeuliza wazi kwa Sophos: Je, user kweli anahitaji full network access, au ZTNA ni safi zaidi? Sophos ZTNA ina maana zaidi ndani ya Sophos Central kuliko wazo la zamani la VPN kwenye firewall. Ikiwa Identity, device status na Central tayari ni sehemu ya operating model, Sophos hapa inavutia sana.

Fortinet pia ina ZTNA imara kwenye portfolio. FortiGate inaweza kuunganisha ZTNA policy decisions na FortiClient EMS pamoja na security-posture information. Fortinet hapa ni pana zaidi, lakini pia ngumu zaidi. Kwa upande mwingine, inafaa vizuri kwenye mazingira makubwa ambako FortiClient EMS, FortiAuthenticator, FortiSASE au FortiManager tayari ni sehemu ya architecture.

Kwa Site-to-Site VPN, naiona Fortinet jadi ikiwa imara sana. IPsec, routing, SD-WAN linkage, ADVPN, Hub-and-Spoke, mazingira makubwa ya Branch na CLI debugging ni eneo la nyumbani la Fortinet. Sophos bila shaka pia inaweza Site-to-Site IPsec, na kwa mazingira mengi hiyo inatosha kabisa. Lakini mara tu mambo yanapokuwa makubwa sana, dynamic sana au yanayotegemea routing sana, Fortinet huonekana imekomaa zaidi.

Kwa upande mwingine Sophos ina RED na SD-RED kama hoja imara ya urahisi. Kwa branches ndogo zinazopaswa kuunganishwa bila mtaalamu wa network wa ndani, dhana hii bado ina mvuto. Fortinet pia inaweza branches vizuri sana, lakini njia ya kufika huko ni zaidi ya kawaida ya Fortinet: yenye nguvu, ya kina, si sana “chomeka na imemalizika”.

SD-WAN

Ikiwa mada kuu ni SD-WAN, lazima uchukulie Fortinet kwa uzito. Fortinet imewekeza sana kwenye Secure SD-WAN na pia hutambulika sana sokoni kwa hilo. Performance-SLA, Link-Monitoring, Application Steering, Overlay-Designs, ADVPN, central orchestration, FortiManager, FortiAnalyzer na SASE integration ni kifurushi kilichokamilika sana ikiwa kimepangwa vizuri.

Sophos SD-WAN ni ya vitendo zaidi. Unapata SD-WAN routes, Gateway-Monitoring, profiles, VPN orchestration kupitia Central na kwa SD-RED chaguo rahisi la Branch. Kwa mazingira mengi ya SME na midmarket hiyo inatosha. Najua mitandao mingi ambako hakuna mtu anayehitaji SD-WAN design ngumu kupita kiasi. Hapo ni muhimu zaidi kwamba failover, priorities, VoIP, SaaS na baadhi ya Branch tunnels zifanye kazi vizuri.

Lakini Fortinet iko mbele kwa upana. Ikiwa mteja anapanga maeneo mengi, underlays kadhaa, njia dynamic, application steering, central templates, reporting iliyo na utofauti na modernisation ya WAN ya muda mrefu, nisingeipunguza Fortinet. Sophos inaweza kufunika mengi kati ya hayo, lakini Fortinet hapa huonekana kama mtengenezaji anayechukulia SD-WAN kama core competence. Sophos huonekana zaidi kana kwamba SD-WAN ni sehemu muhimu ya firewall, lakini si kitovu cha product identity.

Na hapa pia kuna hoja ya vitendo: Sophos ilikuwa na fixes halisi kwenye v22 kuhusu policy-based IPsec, SD-WAN routing na VPN traffic. Kwamba fixes hizi zilihitajika si sababu ya kuiondoa, lakini inaonyesha kwamba upgrades za Sophos kwenye mazingira yenye mzigo mkubwa wa SD-WAN/VPN lazima zijaribiwe vizuri sana.

Web Protection

Web Protection ni eneo ambalo kwa mtazamo wangu Sophos hufanya kazi kwa kupendeza. Categories, Web Policies, Exceptions, TLS Inspection, Malware Scanning, user association na Reporting vinaeleweka kiasi. Kwa shule, SME na mitandao ya kawaida ya kampuni, hili linaweza kufaa sana, kwa sababu Web Policies nyingi hubaki kueleweka hata bila utaalamu wa kina.

Fortinet pia ina nguvu. FortiGuard Web Filtering, Application Control, Antivirus, DNS-Filter, SSL Inspection, DLP na Security Profiles zina nguvu sana. FortiGate huruhusu combinations za kina sana na mikononi mwa wenye uzoefu ina kina kikubwa. Lakini matumizi yake si self-explanatory sana. Profiles, Inspection Modes na Policy inheritance lazima uzielewe kweli.

Kwa hiyo tofauti si sana “nani anaweza Web Protection”, bali “nani anaweza kuiendesha vizuri ndani ya timu yake”. Sophos hurahisisha kuanza. Fortinet hutoa knobs nyingi zaidi za kurekebisha.

Kwa Security Engineers kuna hoja nyingine muhimu: TLS Inspection si feature tu, bali ni operating model. Certificate distribution, exclusions, Banking/Health/Privacy categories, QUIC, HTTP/3, performance, troubleshooting na data protection lazima yawekwe wazi vizuri. Hapa nisingeamua kamwe kwa datasheet pekee. Ningefanya pilot halisi na applications muhimu zaidi na kupima kinachovunjika kwenye maisha ya kila siku.

IPS na TLS Inspection

Kwenye IPS na TLS Inspection, watengenezaji wote wawili huja na ahadi kubwa. Sophos huzungumzia Xstream Architecture, Single Streaming DPI Engine, TLS-1.3-Inspection na FastPath kwa applications zinazoaminika. Fortinet huzungumzia FortiASIC, Security Processors, FortiGuard services na performance ya juu kupitia hardware offloading.

Lakini swali muhimu si mtengenezaji gani ana architecture slide nzuri zaidi. Muhimu ni load profiles zipi mnazo kweli:

- Traffic kiasi gani kweli inadecryptiwa?

- Watumiaji wangapi wako nyuma ya kila appliance?

- Applications zipi zinafanya kazi stable kupitia TLS Inspection?

- IPS profiles ngapi ziko active?

- Exceptions zipi zinahitajika?

- Nini hutokea kwenye downloads kubwa, SaaS, VoIP, video conferences na updates?

- HA inajiendeshaje chini ya load?

Fortinet ina performance advantage kwenye scenarios nyingi, hasa ikiwa hardware inayofaa yenye ASIC acceleration inatumika na design inaendana nayo. Sophos XGS pia ina uwezo, lakini kwa Sophos ningechunguza kwa karibu zaidi ni kiasi gani cha TLS Inspection na IPS kinaendeshwa kwa wakati mmoja. Si kwa sababu Sophos haiwezi kwa msingi, bali kwa sababu marketing values hupoteza maana haraka kwenye practice mara tu policies halisi, users halisi na exceptions halisi zinapoingia.

Ushauri wangu: Kwa watengenezaji wote wawili, msinunue appliance kwa theoretical firewall throughput pekee. Kinachohusika ni throughput ikiwa protection functions mnazohitaji kweli zimewashwa.

WAF na Reverse Proxy

WAF ni mfano mzuri wa jinsi matarajio yanavyoweza kuwa tofauti.

Sophos Web Server Protection ni practical kwa scenarios nyingi za kawaida za Reverse Proxy. Unaweza kuchapisha web servers za ndani, kusimamia certificates, kutumia Let’s Encrypt, kuweka policies, Form Hardening, URL Hardening, Cookie Signing na sasa pia kuangalia mada za MFA. Kwa mazingira madogo na ya kati, mara nyingi hicho ndicho hasa kinachohitajika.

Lakini si Enterprise-WAF kamili kwa maana ya bidhaa maalum yenye app-security logic ya kina, bot management, API security, positive security pana, learning mode na tuning workflows kubwa. Sophos pia inaandika mipaka ya moja kwa moja: kiwango cha juu cha WAF rules 60, hakuna WebDAV support na hakuna support kwa Microsoft-Exchange versions baada ya 2013 kwenye WAF templates. WebSocket passthrough inawezekana, lakini Sophos yenyewe inaonyesha kwamba kwa sababu ya protocol format hakuna checks zinazotekelezwa hapo. Kwa hiyo yeyote anayetaka kulinda Nextcloud, scenarios za kisasa za Exchange, APIs au applications zinazotegemea WebSocket vizuri lazima ajaribu kwa umakini sana.

FortiGate yenyewe hutoa WAF-/Web-Application-Firewall functions ndani ya Security Profiles, lakini kwenye portfolio ya Fortinet, FortiWeb ndiyo bidhaa serious ya WAF. Hili ni muhimu kwa ulinganisho: Sophos Firewall ina WAF iliyojengwa ndani ambayo kwenye maisha ya kila siku inaweza kuwa na manufaa ya kushangaza. Fortinet ina bidhaa maalum ya WAF yenye nguvu zaidi, lakini si automatically ndani ya operating na licensing logic ileile kama FortiGate.

Mtazamo wangu wa vitendo: Ikiwa mnataka kuchapisha services chache za ndani za web vizuri, Sophos mara nyingi ni nzuri. Ikiwa WAF ni mada ya kimkakati ya AppSec, nisingeona Sophos Firewall wala FortiGate peke yake kama jibu, bali ningechunguza dedicated WAF architecture.

E-Mail Security

E-Mail Security kwenye ulinganisho wa firewall huwa mada nyeti kidogo, kwa sababu wateja wengi kwa kweli hawataki tena firewall iwe primary mail-security layer yao. Katika mazingira ya Microsoft 365, maamuzi muhimu mara nyingi yako kwa Exchange Online Protection, Microsoft Defender for Office 365, DMARC, DKIM, SPF, awareness, post-delivery response na mchakato safi wa SOC.

Sophos kwenye upande wa firewall ina MTA mode, Mail Policies, SPX encryption na classic E-Mail protection functions. Zaidi ya hayo kuna Sophos Email kwenye Central, sasa ikiwa na Sophos Email Plus, DMARC Manager na message functions nyingine. Nimeandika tofauti kuhusu Sophos Email Plus hapa: Sophos Email Plus: Thamani ya ziada au Upsell? .

Lakini lazima tuseme kwa uaminifu: E-Mail Security kwenye Sophos Firewall sasa inaonekana ya zamani. Si siri ya wazi kwamba Sophos inaiacha module hii iendelee kufanya kazi, lakini kwa miaka hakuna functions mpya muhimu kweli zinazoingia humo. Kimkakati Sophos inataka kuwapeleka wateja kwa uwazi zaidi upande wa Sophos Central na Sophos Email. Kiufundi hilo linaweza kuwa na maana, lakini kwa bei kwa wateja wengi linakuwa ghali zaidi kwa kiasi kikubwa kuliko model ya zamani ya “ipo tu kwenye firewall”.

Fortinet ina E-Mail filter functions kwenye FortiGate, lakini bidhaa maalum halisi ni FortiMail. Yeyote anayepima Fortinet kwa uzito kwa E-Mail Security anapaswa kuangalia FortiMail na si feature list ya FortiGate pekee.

Maoni yangu: Leo singenunua firewall kwa sababu “pia inaweza E-Mail”. E-Mail ni muhimu mno. Ikiwa stack iliyopo ni Microsoft 365, kila suluhisho la ziada lazima lishindane na Microsoft Defender for Office 365 na watoa huduma maalum. Sophos ina Sophos Email kama nyongeza iliyo karibu na Central, Fortinet ina FortiMail kama bidhaa maalum iliyokomaa. Firewall yenyewe haipaswi tena kuwa hoja kuu hapa.

Central Management

Sophos Central ni mojawapo ya hoja zenye nguvu zaidi kwa Sophos inapokuja kwenye Firewall-Management. Kuona firewalls kadhaa centrally, kuangalia firmware levels, backups, reporting na basic administration kutoka cloud ni kitu kinachopendeza kwenye maisha ya kila siku. Hasa kwa timu ndogo, ni thamani kubwa kutolazimika kuendesha management appliance tofauti, reporting system yako mwenyewe na consoles kadhaa.

Sophos Central huhisi rahisi kufikiwa kwa admins wengi kuliko Fortinet stack ya kawaida yenye FortiGate, FortiManager, FortiAnalyzer, FortiClient EMS na components nyingine. Hiyo si hoja ndogo ikiwa timu ina watu wachache na firewall operation si kazi pekee.

Lakini Sophos Central si automatically bora kwa sababu tu ni central. Basic functions zipo, lakini mengi kati yake yamehisi vilevile kwa miaka. Kuona firewalls kadhaa, kuangalia firmware levels, kusimamia backups na kusambaza settings rahisi: ndiyo, hilo linawezekana. Lakini mara tu unapotaka zaidi ya “weka setting hii moja sawa kila mahali” au kuongeza host objects chache, mambo haraka yanakuwa ya kuchosha. Kusukuma global settings vizuri kwenye firewalls kadhaa hakujatatuliwa vizuri kweli na kwenye mazingira magumu zaidi husababisha maumivu ya kichwa badala ya kupunguza kazi.

Baadhi ya firewall functions ni bora local kuliko Central. Baadhi ya audit na change workflows bado hazihisi kuwa zimekomaa kama zinavyopaswa. Na hasa kwa sababu hiyo Config Studio V2 kwangu ni signal yenye pande mbili: inaonyesha kwamba Sophos inaelewa analysis na editing functions ambazo admins wanahitaji. Lakini pia inaonyesha kwamba functions hizi haziishi pale ninapozitarajia ziwe.

Fortinet hapa ni tofauti. FortiManager na FortiAnalyzer ni zana zenye nguvu, lakini ni bidhaa zao wenyewe. Kwa mazingira makubwa hilo si hasara, bali faida. ADOMs, templates, revisions, central policy packages, reporting, logging na workflows zinaendana vizuri na professional operations. Kwa timu ndogo, hicho hicho kinaweza kuwa kizito sana.

FortiGate Cloud iko katikati. Si mbadala wa FortiManager kwa strict governance, mazingira makubwa au complex policy packages, lakini inaweza kutoa simplified central management, reporting, traffic analysis, configuration management na log retention bila management appliance yako mwenyewe. Hilo ni muhimu, kwa sababu Fortinet si tu “local FortiGate au full FortiManager stack”. Hata hivyo impression yangu inabaki: Mara tu Change Governance, revisions, central fleet management na long log history zinapokuwa serious, kwa Fortinet unaishia haraka zaidi kwenye platform products za ziada.

Tathmini yangu: Sophos inashinda kwenye simple cloud-based firewall management. Fortinet inashinda kwenye professional firewall fleet management katika mazingira makubwa.

Logging na Reporting

Logging kwangu ni security feature, si tu kipengele cha comfort. Ikiwa logs hazipo, zinakuja polepole au haziwezi ku-correlate vizuri, tatizo la firewall linageuka mara moja kuwa detection problem.

Sophos hutoa On-Box-Reporting na Central Firewall Reporting. Hili ni practical kwa mazingira mengi, kwa sababu bila mfumo wa ziada kama FortiAnalyzer unaweza kupata views zinazotumika haraka. Katika dunia ya Sophos, hili linaendana vizuri na wazo kwamba hata timu ndogo zinapaswa kuona centrally kinachotokea.

Documentation rasmi ya Sophos hutofautisha takriban levels tatu: free Central Firewall Reporting data hadi siku saba, Xstream Protection hadi siku 30 na Central Firewall Reporting Advanced hadi mwaka mmoja. Kwenye practice, usability halisi bila shaka hutegemea data volume inayozalishwa na model. Hata hivyo huu ni mwanzo mzuri, kwa sababu reporting haianzi mara moja kama project yake mwenyewe.

Lakini hapa pia lazima tuwe sahihi: Central Firewall Reporting ni cloud-only na ina gharama ya ziada. Kwenye practice, kulingana na offer na region, unaweza kufika haraka takriban zaidi ya dola 100 kwa mwaka kwa kila firewall kwa storage ya 100 GB. Hiyo si gharama ya ajabu, lakini pia si tu “bure imejumuishwa” ikiwa unahitaji historia zaidi na data zaidi.

Logging kwenye appliance yenyewe inafanya kazi, lakini kwa mtazamo wangu haijakusudiwa kweli kutathmini muda mrefu kwa umakini. Kwa troubleshooting ya siku chache inafaa. Ikiwa unahitaji historical reports, compliance evaluations au analyses safi kwa muda mrefu zaidi, unaishia tena kwenye Central Firewall Reporting au external log system. Na ikiwa Log Viewer, reporting database au Central uploads zinakosea, napoteza imani. Imani kwenye logs ni ya msingi.

Fortinet ina nguvu na FortiAnalyzer ikiwa unaendesha vizuri. Bidhaa hii si reporting frontend nzuri tu, bali ni sehemu ya operations architecture. Logs, events, reports, IOC, Fabric integration na long-term analysis zimekomaa zaidi huko kuliko on-box minimal reporting. Hasara: tena ni building block ya ziada inayopaswa kupangwa, kupewa leseni, kuendeshwa na kueleweka.

Kwa firewall moja, Sophos mara nyingi ni rahisi zaidi. Kwa firewalls nyingi na processes halisi za security operations, FortiAnalyzer ni vigumu kupuuzwa. FortiGate Cloud inaweza kufunga pengo kwa sehemu kwa setups ndogo za Fortinet, lakini haibadilishi ukweli kwamba Fortinet hufikiria reporting na analysis workflows zake zenye nguvu kweli kama platform architecture.

API na Automatisering

Nikizingatia automatisering pekee, Fortinet iko mbele kwangu. FortiOS ina utamaduni imara wa CLI, REST-API, automation options, FortiManager workflows na community kubwa ya mifano. Yeyote anayetaka kuendesha firewalls kama infrastructure atapata kwa Fortinet material zaidi, maturity zaidi na engineering depth zaidi.

Sophos ina API na inaboresha access hatua kwa hatua. Lakini kidhana inabaki kuwa XML-based Firewall-API yenye HTTP-POST na XML tags zake, si REST experience inayopendeza zaidi. Katika SFOS v22, API access controls ziliboreshwa, miongoni mwa mengine kwa IP-Host-Objects na allowed sources zilizopanuliwa. Config Studio V2 inaweza pia kutoa configuration changes katika API au curl form. Hilo linavutia.

Lakini hapa tena ukosoaji wangu unarudi: Ikiwa external tool ghafla inatoa change preparation, bulk analyses na API output bora kuliko native admin experience, huo si maendeleo tu. Pia ni dalili. Sophos inasonga, lakini kwa timu zinazochukulia automation kwa uzito, Fortinet huhisi imekomaa zaidi. Fortinet hutoa FortiOS-REST-API, FortiManager-JSON-RPC, official Terraform providers na Ansible support pana. Huo ni kiwango kingine cha maturity kwa NetOps na repeatable changes.

Sophos inatosha ikiwa unataka ku-automate tasks pojedina na kudocument configurations vizuri zaidi. Fortinet inavutia zaidi ikiwa firewall changes zinapaswa kuwa sehemu ya discipline kubwa zaidi ya NetOps au GitOps.

Performance

Performance ni eneo ambalo Fortinet kijadi hujiamini sana. Na si bila sababu. FortiGate appliances zimejengwa kwa FortiASICs na Security Processors kwa throughput na offloading. Hasa kwenye price-to-performance, Fortinet mara nyingi huonekana kuvutia sana, hasa kwenye entry na midrange appliances.

Sophos XGS yenye Xstream Flow Processor pia ni bora sana kuliko jinsi Sophos-Firewalls zilivyokuwa zikichukuliwa zamani. Xstream FastPath, TLS Inspection, DPI na hardware ya kisasa havipaswi kupuuzwa. Katika scenarios nyingi za SME na midmarket, Sophos inaweza kudimensioniwa vizuri kabisa.

Lakini hoja moja mara nyingi hupuuzwa: Xstream Flow Processor ni faida ya hardware appliances. Katika virtualized deployments kwenye Azure, AWS, VMware au Hyper-V huna faida hii ya dedicated processor. Na hasa huko ndiko firewall workloads zaidi na zaidi zinahamia, angalau kwa Cloud-Perimeter, lab environments, temporary sites au hybrid architectures. Kwa hiyo sina hakika Sophos itaweza kuendelea kuitumia hardware-centered architecture hii kama hoja ya kati kwa muda gani.

Hata hivyo ningemweka Fortinet mbele kwa pure performance na mitandao mikubwa iliyosambazwa. Hii haimaanishi kwamba Fortinet automatically ni chaguo bora. Performance usiyoihitaji bado unailipia. Na firewall ya haraka yenye policies zilizotunzwa vibaya inabaki kuwa risk.

Wakati huo huo lazima uangalie price-performance vizuri. Fortinet mara nyingi inaonekana imara kwa throughput kwa appliance. Lakini Sophos kwenye kifurushi mara nyingi hutoa thamani kubwa kwa pesa, hasa ikiwa Central Management, HA licensing logic, Web Protection, WAF na usability rahisi vinaingia kwenye tathmini. Swali muhimu kwa hiyo si: Nani ana datasheet value kubwa zaidi? Swali sahihi ni: Ni jukwaa gani linaweza kuendesha policy set yenu halisi ikiwa na IPS, TLS Inspection, Web Protection, VPN, Logging na HA kwa reserve ya kutosha na kwa bei ambayo bado mnaikubali kwenye renewal?

HA na uthabiti

High Availability ni eneo ambalo huwa sina romanticism kabisa. HA haipo ili ionekane kijani vizuri kwenye dashboard. HA lazima ifanye kazi hasa kwenye nyakati ambazo pulse tayari iko juu: firmware upgrade, tatizo la umeme, WAN failure, appliance iliyoharibika, hatari ya split-brain, log disk kujaa, tatizo la certificate, routing change.

Sophos ina hoja imara ya licensing kwenye HA. Licensing ya Active-Passive pair ni nzuri kwa mtazamo wa mteja. Hii ni faida halisi na inaweza kuwa relevant kwenye TCO evaluations. Kiufundi, hata hivyo, lazima uangalie kwa makini: Sophos yenyewe inaandika kwamba kwenye failover si kila aina ya traffic inashughulikiwa sawa. Forwarded TCP pamoja na NAT kwa ujumla imefunikwa, Web Requests zinaweza kudondoka na browser kujaribu tena, na IPsec ina mipaka yake kulingana na tunnel na protocol type.

Lakini licensing logic haibadilishi stability. Katika versions za karibuni nimeona masuala mengi mno ya kweli kwa Sophos: HA status changes, restart behavior, upgrade problems, logging disk issues, interfaces, WAF, Let’s Encrypt na SSL-VPN services. v22 MR1 inasafisha baadhi ya haya, lakini hilo pia linaonyesha kwamba v22 GA na builds za awali hazikuwa mahali ambapo mazingira mengi yangeweza ku-rollout kwa utulivu.

Fortinet pia ina bugs. Yeyote anayeendesha FortiOS 7.2, 7.4, 7.6 au trains mpya anajua memory issues, Conserve Mode, regressions na swali la kawaida ni patch train ipi kweli iko stable. Fortinet si malaika wa kichawi wa stability. Zaidi ya hayo kuna presha ya CVE. FortiGate iko kwenye network edge na hushambuliwa kwa nguvu. Ikiwa critical PSIRT advisory inakuja, patch iliyopangwa inaweza haraka kuwa urgent change.

Tofauti ni: Kwa Fortinet, huwa napanga zaidi processes za patch na security advisory. Kwa Sophos, kwa sasa napanga zaidi firmware maturity, bugs na operations workarounds. Vyote viwili vinahitaji nidhamu.

Licensing na gharama

Kwenye licensing lazima uwe mwangalifu sana, kwa sababu bei hutofautiana sana kulingana na region, muda, bundles, renewal, model, njia ya ununuzi na negotiation. Hapa nisingetaja namba ikiwa sina offer halisi na safi.

Kwa ujumla Sophos mara nyingi huonekana rahisi zaidi. Xstream Protection, Central Firewall Management, Central Firewall Reporting, HA licensing na wazo la firewall bundle lililo wazi kiasi hufanya mjadala uwe rahisi kufuatilia. Hii haimaanishi automatically kwamba Sophos ni nafuu zaidi. Lakini hadithi ya ununuzi mara nyingi ni rahisi kueleza.

Kinachonishangaza mara kwa mara kwa Sophos: pricing logic wakati mwingine huhisi kama discount retailer wa bei rahisi, ambako kila bidhaa kwa namna fulani iko kwenye discount. Karibu kila mara kuna promo fulani, mara nyingi hata kadhaa kwa wakati mmoja. Hii haimaanishi kwamba Sophos si serious. Bidhaa ni serious, na discounts zinaweza kuvutia sana kwa wateja. Lakini impression ya nje wakati mwingine ni ya ajabu. Ikiwa inaonekana kila mtu anapata special price kila wakati, mwishowe unajiuliza list price bado inamaanisha nini.

Fortinet mara nyingi huonekana kuvutia sana kwenye appliance price na performance. Hii inaweza kuwa imara hasa kwa models ndogo na za kati za FortiGate. Lakini total price haraka hutegemea FortiGuard bundles, FortiManager, FortiAnalyzer, FortiClient EMS, FortiAuthenticator, FortiSASE, FortiWeb, FortiMail, support level na operating model. Kisha Fortinet si tena tu “appliance ya haraka ya bei nafuu”, bali jukwaa lenye building blocks nyingi.

Ushauri wangu: Msilinganishe firewall dhidi ya firewall, bali target architecture dhidi ya target architecture. Yaani Sophos Firewall pamoja na Central Management, Reporting, ZTNA au E-Mail ikiwa kweli vinahitajika dhidi ya FortiGate pamoja na FortiManager, FortiAnalyzer, FortiClient, FortiSASE, FortiMail au chochote kinachohitajika kweli. Ndipo TCO inaonekana.

Support

Support ni ngumu kuilinganisha kwa haki, kwa sababu uzoefu hutegemea sana support level, region na case husika. Hata hivyo support ni jambo linaloamua ununuzi.

Kwenye practice kwetu ni hivi: Tunapofungua support cases kampuni, mara chache huwa ni maswali rahisi. Mambo rahisi security engineer huyatatua mwenyewe mara nyingi. Kwa mtengenezaji zinaenda cases zilizo ngumu, zinazoshindikana kureproduce kwa urahisi au zilizo ndani kabisa ya bidhaa. Cases kama hizi huchukua muda zaidi kwa vyovyote, bila kujali mtengenezaji.

Sitaki kweli kuhukumu Fortinet support, kwa sababu ni muda mrefu sana tangu nilipoitumia actively mara ya mwisho. Ingekuwa si haki kutoa hukumu kali leo kutokana na hilo.

Sophos support zamani ilikuwa mbaya sana. Lazima isemwe wazi hivyo. Sasa kwa mtazamo wangu imekuwa nzuri kiasi, lakini bado inategemea sana support engineer unayempata. Wakati mwingine unampata mtu anayeelewa tatizo na ku-escalate vizuri. Wakati mwingine baada ya majibu mawili unaona lazima kwanza upitie maswali standard, ingawa tatizo tayari liko ndani zaidi.

Kwa watengenezaji wote wawili kanuni ni hii: escalation path nzuri ina thamani ya dhahabu. Hasa kwa firewalls, hununui hardware na license tu, bali pia uwezo wa kufika haraka kwa mtu anayeelewa bidhaa kweli wakati wa dharura.

Usability kwenye kazi za kila siku

Hapa Sophos mara nyingi hushinda kwa mtazamo wa kwanza. Firewall-UI inaeleweka zaidi kwa watu wengi. Unapata haraka unachotafuta. Rules zinasomeka vizuri zaidi. Functions nyingi zimeelezwa vizuri. Kwa timu ambazo hazijengi firewalls kila siku, hii ni faida halisi.

Fortinet huhisi nzuri sana kwa engineers wenye uzoefu baada ya kuelewa logic yake. CLI ina nguvu, muundo ni consistent, debugging inaweza kwenda ndani sana, na mambo mengi yanaweza kuelezeka kwa precision. Lakini learning curve ni kali zaidi.

Sophos hupoteza points rule sets zinapokuwa kubwa na unaona kwamba bulk operations, change diffs, object cleanup, NAT cloning, audit trails bora na search functions za kina si elegant kama zinavyopaswa. Hapa ndipo Config Studio V2 inavutia na kukera kwa wakati mmoja. Napenda wazo la kuweza kusoma, kulinganisha na kuandaa configurations vizuri zaidi. Lakini naona ni jambo lenye mashaka sana kwamba Sophos haitoi admin functions kama hizi kwa uthabiti zaidi ndani ya SFOS au Sophos Central yenyewe.

Fortinet hupoteza points ikiwa timu haina hamu au muda wa kujifunza FortiOS kweli. FortiGate inayoendeshwa vibaya inaweza kuwa isiyoeleweka haraka sana. Fortinet hulipa maarifa. Sophos husamehe zaidi mwanzoni.

Kasi ya maendeleo na Roadmap

Hoja hii kwangu kwa sasa ni mojawapo ya muhimu zaidi.

Fortinet inaonekana haraka. Unaweza kuchoshwa na marketing terms kama AI, Fabric, SASE na Quantum-Safe, lakini Fortinet huendelea kutoa platform topics mpya, hutunza FortiOS kwa upana, huendeleza SD-WAN na SASE, na kwa FortiOS 8.0 tayari ina simulizi kubwa inayofuata sokoni.

Sophos inaonekana polepole zaidi. SFOS v22 inaleta architecture topics muhimu, na v22 MR1 ni hatua inayohitajika. Lakini mada nyingi za admin ergonomics zimehisi kuwa polepole mno kwa miaka. Firewall-UI haijakua kwa kasi ambayo ningependa. Central Firewall Management inasaidia, lakini si ya kina vya kutosha kila mahali. Na Config Studio V2 kwangu karibu ni alama kamili: Sophos inajenga functions zenye maana, lakini nje ya mahali halisi pa kazi.

Hili si suala la ladha tu. Kasi ya maendeleo huathiri operating costs. Ikiwa mtengenezaji anaacha maumivu madogo kumi ya admin kwa miaka, kila timu hulipia kwa clicks, workarounds, documentation, troubleshooting na frustration. Fortinet hutoa functions zinazoonekana haraka zaidi, lakini pia hubeba risk zaidi kutokana na upana wa features, migrations na advisory pressure. Sophos hutoa polepole zaidi, lakini inawekeza kwa uwazi kwenye hardening, Health Check na internal architecture. Swali ni tradeoff ipi inafaa zaidi uendeshaji wenu.

Kwa hiyo conclusion yangu hapa iko wazi: Fortinet inaonekana dynamic zaidi ki-product strategy. Sophos mara nyingi inaonekana pragmatic zaidi, lakini polepole mno. Yeyote anayenunua Sophos leo hapaswi kuangalia feature list ya sasa tu, bali pia kuuliza kwa uaminifu kama anaweza kuishi na kasi ya maendeleo.

Mahali Sophos ina maana wazi

Ningependelea Sophos Firewall kwa uzito ikiwa kadhaa kati ya hoja hizi zinahusika:

- Tayari mnatumia Sophos Central sana kwa Firewall-Management au mnataka operating model hii hasa.

- Admin team ni ndogo na inahitaji interface inayoeleweka.

- Network architecture si kubwa kupita kiasi au nzito sana kwa routing.

- Security Heartbeat, Active Threat Response na central firewall view ni muhimu kuliko kina cha juu kabisa cha CLI.

- HA licensing na simple platform logic ni deciding factors za ununuzi.

- Web Protection, WAF kwa typical reverse-proxy scenarios na SD-WAN inayodhibitika vinatosha.

- Mnataka suluhisho ambalo Security Engineers na generalist admins wanaweza kuendesha pamoja.

Sophos si firewall ambayo ningechagua ikiwa natafuta network operating system yenye kina kikubwa zaidi kiufundi. Lakini inaweza kuwa firewall bora ikiwa uendeshaji halisi unapaswa kuwa rahisi zaidi, integrated zaidi na unaoeleweka zaidi.

Mahali Fortinet ina maana wazi

Ningependelea Fortinet ikiwa hoja hizi ndizo zilizo mbele:

- Maeneo mengi, routing ngumu au SD-WAN yenye mahitaji makubwa.

- Hitaji kubwa la FortiManager, FortiAnalyzer, templates na central policy management.

- Mahitaji ya performance ya juu yenye IPS, TLS Inspection na VPN.

- Timu inayomudu kweli CLI, debugging na Fortinet architecture.

- Fortinet Security Fabric tayari imewekwa kimkakati.

- FortiSASE, FortiClient EMS, FortiMail, FortiWeb au FortiAnalyzer ni sehemu ya target picture.

- Market position, scaling na technical ecosystem pana ni vigezo muhimu.

Fortinet si automatically yenye kupendeza zaidi. Lakini kwenye mazingira makubwa na yenye mahitaji makubwa kiufundi, mara nyingi ndiyo jukwaa lenye nguvu zaidi.

Fortigate Alternative: Je, Sophos ni mbadala mzuri?

Ndiyo, Sophos inaweza kuwa mbadala mzuri sana wa FortiGate, lakini si katika kila scenario.

Mtu anapotafuta “Fortigate Alternative”, mara nyingi anamaanisha: Nataka complexity kidogo, stress kidogo ya Fortinet CVEs, interface inayopendeza zaidi au central firewall management rahisi zaidi. Hapo ndipo Sophos inavutia. Sophos Firewall si copy ya FortiGate, bali ni operating model tofauti.

Lakini yeyote anayetumia FortiGate kwa sababu ya SD-WAN, performance, FortiManager, FortiAnalyzer, CLI na large network operations, hatahisi automatically kwamba Sophos ni mbadala. Unaweza kufanya migration, lakini lazima uchunguze kwa uaminifu ni Fortinet functions zipi zinatumika kweli. Hasa kwenye ADVPN, NAT ngumu, VDOMs nyingi, FortiManager templates na matumizi ya kina ya FortiAnalyzer, kubadili kwenda Sophos kunaweza kuwa project kubwa kuliko kubadili bidhaa tu.

Hivi ndivyo ningezijaribu firewall zote mbili

Ikiwa uamuzi uko wazi kweli, nisingeanza na datasheets. Ningeanza na lab ndogo, isiyopendeza lakini yenye uhalisia. Si kwa synthetic best-case traffic, bali kwa mambo yale yale yatakayosababisha hasira baadaye kwenye uendeshaji.

Jaribio la kwanza lingekuwa rule set test. Ningejenga rules za kawaida: Client kwenda Internet ikiwa na Web Protection na TLS Inspection, Server kwenda Server na services zilizozuiliwa, DNAT kwa internal web application, hairpin access kutoka LAN, Site-to-Site-VPN, user groups chache na targeted exceptions. Baada ya hapo ningekagua engineer mwingine anaelewa haraka kiasi gani kilichojengwa. Hilo linasikika la kawaida, lakini ni brutal honest. Firewall ambayo anaielewa admin wa awali pekee si operating model nzuri.

Jaribio la pili lingekuwa troubleshooting test. Ningejenga makosa kwa makusudi: NAT isiyo sahihi, TLS Inspection iliyovunjika, SaaS app iliyozuiwa, IPS false positive, VPN Phase-2 mismatch, DNS problem, asymmetric return path. Kisha ningepima timu inafika haraka kiasi gani kwenye chanzo kupitia logs, Packet Capture, Policy Lookup, CLI na Reporting. Hapa usability hutenganishwa haraka sana na marketing.

Jaribio la tatu lingekuwa change test. Mabadiliko halisi yanahisije? Kuunda object, kuitumia kwenye rules kadhaa, kuwasha logging kwa rules kadhaa, ku-clone NAT, kujenga Web-Exception, kuhamisha policy, kufuatilia diff, kuandaa rollback, kudocument change. Sophos mara nyingi ni ya kupendeza zaidi mwanzoni, Fortinet huwa imara zaidi na CLI, FortiManager na Automation mara tu changes zinapohitaji kuwa repeatable.

Jaribio la nne lingekuwa upgrade na HA test. Singenunua kamwe jukwaa bila kwanza kupitia firmware upgrade yenye HA, VPN, WAF, Web Protection, TLS Inspection na Logging. Kwa Sophos kwa sasa kinachonivutia hasa ni kama version imekomaa vya kutosha kweli na kama known bugs zinagusa use case yangu. Kwa Fortinet kinachonivutia hasa ni firmware train ipi inachukuliwa kuwa stable na ninaweza kujibu haraka kiasi gani critical PSIRT-Advisories.

Jaribio la tano lingekuwa cost na operating model test. Si “Appliance inagharimu kiasi gani?”, bali: Target architecture inagharimu kiasi gani ikiwa ni pamoja na Management, Reporting, Support, Remote Access, ZTNA, WAF, E-Mail components, HA, replacement device, Monitoring na escalation capability? Fortinet inaweza kuonekana kuvutia sana kwenye device na baadaye kuwa ngumu zaidi kupitia components za ziada. Sophos inaweza kuonekana rahisi, lakini ikiwa bidhaa za ziada na Central functions haziendani vizuri, huko pia si kila kitu automatically cheap.

Ni baada ya tests hizi ndipo ningefanya uamuzi. Na ikiwa mtengenezaji tayari anakera kwenye lab kwa tasks rahisi za kila siku, mara chache atakuwa bora kimiujiza kwenye production.

Pendekezo langu binafsi

Security Engineer akiniuliza: “Sophos Firewall vs Fortinet, ninunue nini?”, sijibu kwa jina la mtengenezaji. Kwanza ninauliza kuhusu timu, operating model na risk.

Kwa SME yenye maeneo machache, Remote Access ya kawaida, SD-WAN inayodhibitika, Sophos Central na admin team ndogo, ningependekeza Sophos kwa umakini mkubwa. Si kwa sababu Sophos ni bora kila mahali. Bali kwa sababu firewall katika context hii mara nyingi ni rahisi kuendesha na inahitaji utaalamu maalum mdogo zaidi kwenye maisha ya kila siku.

Kwa kampuni yenye maeneo mengi, network team imara, SD-WAN yenye mahitaji makubwa, mahitaji ya juu ya performance na professional central firewall fleet management, ningependekeza Fortinet kwa umakini mkubwa. Si kwa sababu Fortinet haina risk. Bali kwa sababu hapo jukwaa linaonyesha nguvu zake.

Je, bado ningeiona Sophos kwa jicho la ukosoaji leo? Ndiyo. Sana. Sophos lazima iwe haraka zaidi. Firewall inahitaji native admin ergonomics zaidi, bulk workflows bora zaidi, Central functionality imara zaidi na external helper constructs chache zaidi. Config Studio ni muhimu, lakini haipaswi kuwa kisingizio cha kuacha jukwaa la msingi likisonga polepole.

Je, ningeiona Fortinet kwa jicho la ukosoaji? Pia ndiyo. Fortinet ina nguvu, lakini ni complex. Attack surface yake iko wazi, FortiGate devices mara nyingi ziko moja kwa moja kwenye edge, na critical PSIRT-Advisories ni sehemu ya uhalisia. Yeyote anayeendesha Fortinet anahitaji mchakato wenye nidhamu wa patching na hardening. “Imefanya kazi miaka mitatu, tusiiguse” si strategy kwa Fortinet.

Mwisho wa siku, mtengenezaji mwenye feature list ndefu zaidi hashindi. Kinachoshinda ni jukwaa ambalo timu yenu inaweza kuliendesha kwa usalama, kwa usafi na kwa muda mrefu.

Kile ulinganisho huu unakiacha wazi kwa makusudi

Kwa makusudi sijaweka benchmark table ya jumla. Throughput values bila models zinazofanana, license packages zinazofanana, TLS share inayofanana, inspection mode inayofanana na traffic mix inayofanana haraka huwa maigizo zaidi kuliko technique. Watengenezaji wote wawili wanaweza kuonyesha namba za kuvutia. Wote wawili huporomoka ikiwa unawadimension vibaya au kuwaendesha kwa matarajio yasiyo halisi.

Pia kwa makusudi sijajifanya kana kwamba WAF, E-Mail Security, ZTNA, Reporting au central fleet management ni pure firewall features. Kwenye projects halisi, karibu kila mara haya ni architecture decisions. Kwa Sophos, mengi hutegemea Sophos Central na subscriptions zinazofaa. Kwa Fortinet, mengi hutegemea FortiManager, FortiAnalyzer, FortiClient EMS, FortiMail, FortiWeb au FortiGate Cloud. Yeyote anayelinganisha firewall checkboxes pekee, mwishowe halinganishi mfumo ambao baadaye utaendeshwa kweli.

Na ndiyo maana ulinganisho huu unabaki wa kuvutia: Sophos ni rahisi kuipenda. Fortinet ni rahisi kuifikiria kwa kiwango kikubwa. Upande gani ni bora hauamuliwi sana na datasheet, bali na swali la jinsi operations yenu ilivyoiva kweli.

FAQ kuhusu Sophos vs Fortinet

Ni ipi bora: Sophos au Fortinet?

Sophos Firewall vs Fortinet ni zaidi uamuzi wa Security au wa Network?

Je, Sophos ni Fortigate Alternative mzuri?

Uzoefu wangu wa Sophos Firewall ukoje ukilinganishwa na Fortinet?

Hitimisho

Mimi mwenyewe nachukia pale ulinganisho hauonyeshi mshindi wazi. Unasoma makala ndefu, mwisho unataka jibu, halafu tena inakuja hii “inategemea”. Lakini kwa Sophos vs Fortinet kwa kweli si rahisi hivyo. Wote wawili ni watengenezaji waliothibitishwa, wote wana nguvu halisi, wote wana udhaifu halisi, na wote wanaweza kuwa chaguo bora kwenye mazingira sahihi.

Sophos ni firewall ya kibinadamu zaidi. Inaeleweka zaidi, integrated zaidi, mara nyingi inapendeza zaidi kwa timu ndogo na ina nguvu ikiwa Sophos Central tayari imewekwa. Lakini Sophos lazima iwe makini isije kupoteza imani kupitia maendeleo polepole na admin tools zilizohamishwa nje.

Fortinet ni network platform yenye nguvu zaidi. Haraka zaidi, yenye kina zaidi, imara zaidi kwenye SD-WAN, management na performance. Lakini Fortinet inahitaji nidhamu zaidi, know-how zaidi na mchakato serious sana wa patching.

Kama ningelazimika kununua leo, nisingeuliza: “Firewall ipi ina features nyingi zaidi?” Ningeuliza: “Ni jukwaa gani timu yangu bado inaweza kuliendesha vizuri katika wiki mbaya?”

Nitasasisha hali hii tena mwaka 2027. Ikiwa Sophos itaonyesha wazi kuwa imefikia kasi ya maendeleo, Central Management na Firewall-UX, au Fortinet itakuwa bora kwenye patch discipline, complexity na operating model, hilo lazima liingie kwenye tathmini. Ulinganisho kama huu si uamuzi wa kidini wa milele, bali ni snapshot yenye tarehe ya kuharibika.

Kwangu hilo ndilo jibu halisi.

Tukutane wakati ujao,

Joe wenu

Sources

- Sophos Firewall v22 release notes

- Sophos Central Firewall reporting storage

- Sophos Firewall architecture and FastPath documentation

- Sophos Pacific Rim report

- Sophos Firewall WAF rules documentation

- Fortinet Secure Processors overview

- FortiOS 7.6.3 SSL VPN tunnel mode migration notice

- Fortinet PSIRT advisories