Sophos vs Fortinet 2026: کون سا firewall مناسب ہے؟

فہرستِ مضامین

جب کوئی Sophos vs Fortinet تلاش کرتا ہے، تو بات کم ہی صرف ایک خوبصورت تقابلی جدول تک محدود ہوتی ہے۔ عموماً اس کے پیچھے ایک حقیقی خریداری کا فیصلہ ہوتا ہے: Main Office میں کون سا firewall لگاؤں، Branches میں کون سا، میری ٹیم کس platform کو صاف طریقے سے چلا سکتی ہے، اور کون سا حل تین سال بعد مجھے اتنا کام نہیں دے گا جتنا وہ آج حل کر رہا ہے؟

اسی لیے یہ موازنہ اس سے زیادہ مشکل ہے جتنا بہت سی vendor slides دکھاتی ہیں۔ Sophos Firewall اور Fortinet FortiGate صرف دو ڈبے نہیں ہیں جن میں وہی features مختلف رنگ میں ہوں۔ دونوں products مختلف سوچ سے آئے ہیں۔ Fortinet network، performance، ASICs، SD-WAN اور Security Fabric سے مضبوطی سے بڑھا ہے۔ Sophos زیادہ Security Admin زاویے سے آتا ہے، Sophos Central، Security Heartbeat، سمجھ آنے والے firewall rules اور ایک ایسی firewall UI کے ساتھ جو بہت سے admins کے لیے آسان رسائی رکھتی ہے۔

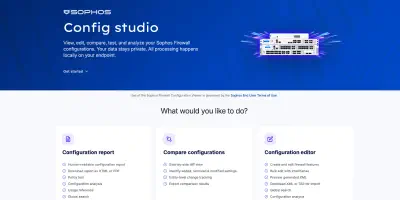

میں نے بہت سے firewalls کے ساتھ کام کیا ہے اور اصولی طور پر خود کو کسی vendor کا مذہبی fan نہیں کہوں گا۔ اس وقت ذاتی طور پر میں Sophos team کی طرف زیادہ ہوں، کیونکہ Sophos روزمرہ میں بہت سی چیزوں کو جس طرح structure کرتا ہے، وہ بنیادی طور پر مجھے پسند ہے۔ لیکن میں ایمانداری سے خود سے پوچھتا ہوں کہ یہ کب تک رہے گا۔ آہستہ آہستہ میں اس بات سے زیادہ چڑنے لگا ہوں کہ Sophos کو کچھ چیزیں آخرکار tackle کرنے میں کتنا وقت لگتا ہے۔ اس کا مطلب یہ نہیں کہ میں Sophos کا اندھا دفاع کرتا ہوں۔ اس کے برعکس: خاص طور پر Sophos میں اس وقت مجھے یہ بات پریشان کرتی ہے کہ کچھ اہم موضوعات کتنی سستی سے آگے بڑھتے ہیں۔ اگر configuration analysis اور اب حتیٰ کہ configuration changes بھی ایک external browser tool جیسے Config Studio میں منتقل کیے جائیں، کیونکہ اصل firewall UI یا Sophos Central ایسی functions صاف طریقے سے فراہم نہیں کرتے، تو admin کے نقطۂ نظر سے یہ واقعی ایک بہت مشکوک development ہے۔ اس کے ساتھ موجودہ v21.5 سے v22 تک Sophos Firewall bugs بھی ہیں، جو operations میں آہستہ آہستہ واقعی حد سے بڑھ رہے ہیں اور اسی اعتماد کو متاثر کرتے ہیں جسے ایک firewall platform کو دراصل مضبوط کرنا چاہیے۔

مختصر نتیجہ: Sophos یا Fortinet؟

اگر مجھے اسے بہت مختصر کرنا ہو، تو میں اسے یوں کہوں گا:

Fortinet بہتر انتخاب ہے جب performance، routing، SD-WAN، بڑے distributed networks، CLI depth، FortiManager، FortiAnalyzer اور ایک وسیع Security Fabric ecosystem بنیادی ترجیح ہوں۔ جو network engineering background سے آتا ہے، CLI اور profiles میں comfortable ہے، اور بہت سی sites کو standardized طریقے سے چلانا چاہتا ہے، اسے Fortinet میں بہت substance ملے گا۔ Fortinet محسوس ہوتا ہے کہ ہر quarter زیادہ movement دیتا ہے، لیکن آپ کو زیادہ complexity اور واضح patch pressure کے ساتھ بھی رہنا پڑتا ہے۔

Sophos بہتر انتخاب ہے جب ایک چھوٹی یا درمیانی security team کو سمجھ آنے والا firewall، اچھا central firewall management، آسان operation، قابل استعمال on-box functions اور نسبتاً pragmatic operations logic چاہیے ہو۔ خاص طور پر ان environments میں جہاں Sophos Central پہلے ہی موجود ہو، firewall اضافی فائدہ اٹھا سکتا ہے۔ پھر بھی میں اسے بنیادی طور پر firewall کے طور پر خریدوں گا، اضافی products کی وجہ سے نہیں۔ Sophos زیادہ transparent لگتا ہے اور SFOS v22 میں hardening پر بھی زیادہ focused ہے، لیکن admin کے روزمرہ میں product development بہت زیادہ بار سست محسوس ہوتی ہے۔

دوسرے لفظوں میں: میرے لیے Sophos اکثر چھوٹی اور درمیانی teams کے لیے بہتر product ہے۔ Fortinet اکثر بڑی realities کے لیے زیادہ مضبوط platform ہے۔ یہ ایک اہم فرق ہے۔ اچھا product روزمرہ کی friction کم کرتا ہے۔ مضبوط platform آپ کو زیادہ depth، زیادہ building blocks اور زیادہ scaling options دیتا ہے۔ team کے لحاظ سے دونوں درست جواب ہو سکتے ہیں۔

لیکن: Fortinet کے ساتھ زیادہ CVE اور patch pressure آتا ہے، کم از کم اگر پچھلے چند سالوں اور موجودہ FortiOS advisories کو دیکھا جائے۔ Sophos میرے لیے اس وقت زیادہ operations frustration لاتا ہے، slow development، UI stagnation اور firmware bugs کی وجہ سے۔ دونوں حقیقت ہیں۔ یعنی انتخاب “اچھے” اور “برے” کے درمیان نہیں، بلکہ دو مختلف risk profiles کے درمیان ہے۔

میری ایماندارانہ recommendation: classical SMEs، Sophos Central، manageable networks اور ایسی admin teams کے لیے جو ہر روز CLI میں نہیں رہنا چاہتیں، Sophos Firewall اکثر زیادہ آرام دہ حل ہے۔ بڑے network landscapes، demanding SD-WAN، بہت high performance requirements اور strong network engineering focus والی teams کے لیے میں Fortinet کو بہت سنجیدگی سے evaluate کروں گا۔

میں اس موازنے کو کیسے evaluate کرتا ہوں

Sophos Firewall اور Fortinet FortiGate کا fair comparison “feature X موجود ہے” پر ختم نہیں ہونا چاہیے۔ حقیقی environments میں دوسرے سوالات اہم ہوتے ہیں:

- ایک engineer rule change کو کتنی جلدی اور safely بنا سکتا ہے؟

- NAT، VPN، Web Protection یا TLS Inspection میں side effects مجھے کتنی اچھی طرح نظر آتے ہیں؟

- جب کچھ کام نہیں کرتا تو logs میں مجھے کتنا نظر آتا ہے؟

- Management، Reporting، Support، ZTNA، WAF اور E-Mail protection کے ساتھ کل package کتنا مہنگا ہو جاتا ہے؟

- مجھے رات کو patch کتنی بار کرنا پڑتا ہے؟

- HA، upgrades اور remote access clients کتنے reliable چلتے ہیں؟

- پوری چیز کو کتنی صاف automation میں لایا جا سکتا ہے؟

- platform اس team کے ساتھ کتنی اچھی fit بیٹھتا ہے جسے اسے چلانا ہے؟

اسی لیے میں اس article کو بھی “feature list جیتتی ہے feature list کے مقابلے” کے طور پر structure نہیں کر رہا۔ Feature lists useful ہوتی ہیں، مگر omission کے ذریعے جھوٹ بولتی ہیں۔ ایک firewall theoretically سب کچھ کر سکتا ہے اور پھر بھی روزمرہ میں irritate کر سکتا ہے۔ یا وہ کم spectacular نظر آ سکتا ہے، مگر operations میں بہتر tool ہو سکتا ہے۔

فوری موازنہ

| شعبہ | Sophos Firewall | Fortinet FortiGate | میری رائے |

|---|---|---|---|

| Architecture | XGS پر x86 plus Xstream Flow Processor، trusted flows کے لیے FastPath | model کے لحاظ سے Network اور Content processors کے ساتھ FortiASIC/SPU | raw throughput اور offloading میں Fortinet عموماً مضبوط ہے، Sophos architectural طور پر زیادہ flexible اور understandable رہتا ہے۔ |

| Firewall rules اور NAT | واضح zone logic، NAT الگ، rules اچھی طرح readable | flexible policy اور Central NAT models | Sophos زیادہ approachable ہے، Fortinet complex rule sets میں بہتر scale کرتا ہے۔ |

| VPN اور Remote Access | Sophos Connect، IPsec، SSL VPN، Central کے ذریعے ZTNA | IPsec، FortiClient EMS کے ساتھ ZTNA، SSL-VPN-Tunnel-Mode 7.6.3 سے replace ہوتا ہے | Fortinet migration کی طرف زیادہ force کرتا ہے، Sophos classic setups کے لیے آسان رہتا ہے۔ |

| SD-WAN | SMEs، branches اور SD-RED scenarios کے لیے solid | ADVPN، Application Steering اور بڑے site networks میں مضبوط | Enterprise SD-WAN میں Fortinet واضح طور پر جیتتا ہے۔ |

| Web Protection | سمجھ آنے والی policies اور exceptions | گہرے Security Profiles اور FortiGuard services | Sophos آسان ہے، Fortinet زیادہ granular۔ |

| WAF | واضح limits کے ساتھ integrated Web Server Protection | FortiGate WAF زیادہ basic، FortiWeb ایک separate product کے طور پر | simple publishing کے لیے Sophos، حقیقی AppSec کے لیے dedicated WAF۔ |

| Logging اور Reporting | On-box reporting اور Central Firewall Reporting | local FortiView، history اور correlation کے لیے FortiAnalyzer | Sophos جلد usable ہے، Fortinet بڑے environments میں زیادہ mature ہے۔ |

| API اور Automation | XML-based API، Config Studio بطور helper tool | REST-API، FortiManager JSON-RPC، Terraform اور Ansible | NetOps اور Infrastructure as Code کے لیے Fortinet کافی زیادہ مضبوط ہے۔ |

| HA اور Operations | attractive license logic، مگر real firmware اور HA bugs کا خیال رکھیں | mature HA options، مگر زیادہ complex اور bug-free بھی نہیں | دونوں کو صاف test کریں، Sophos کے current bugs کی وجہ سے خاص caution۔ |

| Usability | understandable GUI، مگر بڑے changes میں اکثر sluggish | fast GUI اور strong CLI، مگر learning curve steep | Sophos زیادہ forgive کرتا ہے، Fortinet expertise کو reward کرتا ہے۔ |

| Roadmap | زیادہ hardening اور Secure-by-Design، slow admin ergonomics | high feature cadence، fast SD-WAN/SASE/AI development | Fortinet تیزی سے move کرتا ہے، Sophos کو firewall UX میں catch up کرنا ہوگا۔ |

Security advisories اور patch discipline

UI، SD-WAN یا licensing پر بات کرنے سے پہلے firewalls میں patch discipline پر بات کرنا ضروری ہے۔ دونوں vendors edge devices بناتے ہیں۔ دونوں attackers کی direct focus میں ہوتے ہیں۔ اور دونوں کے پچھلے سالوں میں security vulnerabilities رہے ہیں جنہیں نظر انداز نہیں کیا جانا چاہیے۔

Fortinet میں pressure خاص طور پر واضح ہے۔ official FortiGuard advisories کئی critical cases دکھاتے ہیں جو admins کے لیے relevant ہیں: Fortinet کے مطابق FortiManager میں CVE-2024-47575 نے unauthenticated code execution allow کیا اور in the wild exploit ہوا۔ CVE-2024-55591 اور CVE-2025-24472 نے FortiOS/FortiProxy کو affect کیا اور attacker کو Super Admin rights دے سکتے تھے۔ CVE-2025-59718 اور CVE-2025-59719 نے کئی Fortinet products میں FortiCloud SSO Login کو affect کیا اور وہ بھی exploited کے طور پر marked تھے۔

اس کا مطلب یہ نہیں کہ Fortinet insecure ہے۔ اس کا مطلب ہے: جو FortiGate یا FortiManager چلاتا ہے، اسے بہت disciplined PSIRT process چاہیے۔ Management interfaces openly internet پر نہیں ہونے چاہئیں، FortiCloud SSO اور admin access کو consciously harden کرنا چاہیے، MFA لازمی ہے، اور firmware levels کو مہینوں تک پڑا نہیں رہنا چاہیے صرف اس لیے کہ “سب stable چل رہا ہے”۔

Sophos کا record بھی spotless نہیں۔ Sophos X-Ops کی Pacific Rim report اسی لیے پڑھنے کے قابل ہے، کیونکہ Sophos اس میں بہت open طریقے سے describe کرتا ہے کہ China-based groups نے سالوں تک perimeter devices، جن میں Sophos Firewalls بھی شامل ہیں، attack کیے۔ اس کے علاوہ 2024 کے آخر میں CVE-2024-12727، CVE-2024-12728 اور CVE-2024-12729 کے ساتھ critical Sophos Firewall advisories بھی تھے۔ Sophos ایسے cases میں automatic hotfixes پر زور دیتا ہے، جو default طور پر active ہوتے ہیں۔ میرے خیال میں یہ ایک حقیقی advantage ہے، مگر یہ صاف upgrade اور hardening concept کا replacement نہیں۔

میرا take: Fortinet زیادہ “fast، powerful، مگر آپ کو مسلسل ساتھ رہنا ہوگا” جیسا محسوس ہوتا ہے۔ Sophos v22 سے Secure-by-Design اور transparency پر زیادہ focused لگتا ہے، لیکن اس وقت زیادہ operational bug frustration سے لڑ رہا ہے۔ دونوں worlds میں rule ایک ہی ہے: WAN management minimize کریں، MFA enforce کریں، غیرضروری portals بند کریں، advisories subscribe کریں اور patch windows کو optional نہ سمجھیں۔

Security architecture: دو مختلف philosophies

Fortinet میں FortiOS center ہے۔ FortiGate، FortiManager، FortiAnalyzer، FortiClient، FortiSwitch، FortiAP، FortiSASE، FortiWeb، FortiMail اور بہت سے دوسرے products Security Fabric idea سے جڑے ہیں۔ Fortinet اس طرح صرف firewall نہیں بیچتا، بلکہ ایک بہت بڑا platform بیچتا ہے جس میں network اور security کو ساتھ بڑھنا چاہیے۔

یہ technically strong ہے۔ Fortinet نے پچھلے سالوں میں SD-WAN، SASE، ZTNA، ASIC acceleration، cloud firewalls اور central management پر بہت consistent کام کیا ہے۔ hardware approach یہاں ایک حقیقی فرق ہے: Fortinet model کے لحاظ سے اپنی Security Processing Units استعمال کرتا ہے، یعنی Network Processors، Content Processors یا Security Processors۔ یہی وجہ ہے کہ FortiGate IPsec، session handling، Threat Protection اور SSL Inspection میں بہت سی datasheets میں اتنا aggressive لگتا ہے۔ FortiOS 8.0 کے ساتھ Fortinet platform کو مزید AI control، SASE، Post-Quantum cryptography اور simplified SD-WAN کی سمت position کر رہا ہے۔ آج روزمرہ میں ہر marketing term کی ضرورت ہے یا نہیں، یہ الگ سوال ہے۔ لیکن direction clear ہے: Fortinet تیزی سے اور بڑی breadth کے ساتھ move کرتا ہے۔

Sophos مختلف زاویے سے آتا ہے۔ Sophos Firewall بہت زیادہ understandable admin experience، Sophos Central، Security Heartbeat، Web Protection، WAF، VPN، SD-WAN اور بڑھتی ہوئی integrated detection functions جیسے NDR Lite اور Active Threat Response پر focused ہے۔ Sophos ایک انتہائی deep network operating system کی تصویر کم بیچتا ہے، بلکہ زیادہ ایک ایسا firewall بیچتا ہے جسے pure network specialist team کے بغیر بھی صاف administrate کیا جا سکے۔

XGS hardware بھی صرف “normal x86 firewall” نہیں ہے۔ Sophos multi-core CPU کو Xstream Flow Processor کے ساتھ combine کرتا ہے، جو FastPath offloading کے لیے ایک NPU ہے۔ trusted flows کو first inspection کے بعد offload کیا جا سکتا ہے، تاکہ CPU resources TLS Inspection، DPI، IPS اور دیگر heavy security tasks کے لیے آزاد رہیں۔ یہ Fortinet جیسی raw ASIC strategy نہیں ہے، مگر یہ اس پرانی reputation سے کافی بہتر ہے جو Sophos کو سابقہ XG دور سے جزوی طور پر اب بھی ساتھ اٹھانی پڑتی ہے۔

Security perspective سے یہ attractive ہے۔ اگر firewall users، devices اور health status کے بارے میں زیادہ context حاصل کرے، تو یہ isolated blocklist سے زیادہ valuable ہے۔ Sophos کے پاس Security Heartbeat اور Synchronized Security کے ساتھ سالوں سے ایک اچھا argument ہے جو operations میں واقعی مدد دے سکتا ہے۔ SFOS v22 کے ساتھ Secure-by-Design topics بھی آئے، جیسے hardened kernel، new Control Plane، Health Check، Remote Integrity Monitoring، NDR integration اور Active Threat Response۔

میرا مسئلہ direction نہیں ہے۔ میرا مسئلہ speed اور implementation ہے۔ Sophos کے ideas اچھے ہیں، مگر admin ergonomics کے واقعی follow through کرنے میں اکثر بہت دیر لگتی ہے۔ بہت سے Quality of Life topics، جو large installations کو کافی زیادہ pleasant بنا سکتے تھے، سالوں سے open ہیں یا اب ایک external tool میں جا رہے ہیں۔ Fortinet comparison میں زیادہ restless، complex، مگر کافی زیادہ fast لگتا ہے۔

Firewall rules اور NAT

Firewall rules اور NAT میں platforms کا فرق بہت جلد محسوس ہوتا ہے۔

Sophos بہت سے admins کے لیے زیادہ understandable ہے۔ rule UI visually clear ہے، zones prominent ہیں، user اور app context آسانی سے accessible ہیں، اور بہت سی settings وہاں ہیں جہاں آپ انہیں expect کرتے ہیں۔ خاص طور پر جب team ہر روز firewalls میں deep نہ جاتی ہو، تو یہ حقیقی advantage ہو سکتا ہے۔ Sophos میں ایک rule اکثر operations object کی طرح پڑھا جاتا ہے: source، destination، service، user، Web/IPS/App policies، logging۔ یہ accessible ہے۔

Fortinet اس کے بدلے زیادہ precise اور deep ہے۔ جو FortiGate اچھی طرح جانتا ہے، اسے policies، objects، Central NAT، Policy NAT، VIPs، IP Pools، Proxy/Flow mode، profiles اور CLI کے ساتھ بہت control ملتا ہے۔ بڑے environments میں یہ advantage ہے، کیونکہ standards کو زیادہ صاف model کیا جا سکتا ہے۔ ساتھ ہی یہی depth نئی teams کو overwhelm بھی کر سکتی ہے۔ FortiGate کم ہی “simple” ہوتا ہے اگر اسے واقعی صاف چلانا ہو۔

میرے خیال میں Sophos کی تین کمزوریاں ہیں۔ پہلی، بڑے rule sets GUI میں اتنے pleasant نہیں ہیں جتنے ہونے چاہئیں۔ دوسری، NAT rules روزمرہ میں اب بھی ایسا area ہیں جہاں میں firewall کے اندر ہی بہتر clone، bulk edit اور analysis functions چاہوں گا۔ تیسری، WebAdmin interface بہت سی چھوٹی changes میں اب بھی 2026 کے حساب سے زیادہ sluggish محسوس ہوتا ہے۔ Config Studio V2 configurations کو پڑھنے، compare کرنے اور اب edit کرنے میں مدد کرتا ہے۔ مگر یہی تو point ہے: مجھے ایسے workflows کے لیے اصل firewall سے باہر کیوں جانا پڑتا ہے؟

Fortinet میں بھی friction ہے۔ جو poorly documented FortiGate rule sets takeover کرتا ہے، وہ بھی object sprawl، historical VIPs، old IP Pools اور profile chaos میں پھنس سکتا ہے۔ مگر Fortinet experienced engineers کو بڑے rule sets professionally چلانے کے لیے زیادہ tools دیتا ہے، خاص طور پر FortiManager کے ساتھ۔

میری رائے: readability اور entry میں Sophos جیتتا ہے۔ depth، scale اور engineering control میں Fortinet جیتتا ہے۔

VPN، ZTNA اور Remote Access

Remote Access ان areas میں سے ہے جہاں دونوں vendors اس وقت pressure میں ہیں۔ classic SSL VPN بہت سے vendors میں security اور operations topic بن چکا ہے۔ ساتھ ہی سب ZTNA کی طرف جانا چاہتے ہیں، کیونکہ user access کا مطلب صرف “network میں tunnel” نہیں ہونا چاہیے۔

Sophos Sophos Connect کے ساتھ IPsec بھی دیتا ہے اور SSL VPN بھی۔ SFOS v22 MR1 کے ساتھ SSL-VPN support والا Sophos Connect 2.0 for macOS ایک اہم قدم ہے۔ ساتھ ہی Sophos نے v22 MR1 میں پرانا legacy remote access IPsec variant remove کر دیا۔ technically یہ سمجھ آتا ہے، مگر operationally یہ hard cut ہے: پرانی legacy configuration والی firewalls کو simple طریقے سے v22 MR1 اور بعد میں update نہیں کیا جا سکتا۔

Fortinet classic SSL-VPN tunnel سے اور بھی واضح طور پر دور جا رہا ہے۔ FortiOS 7.6 میں SSL VPN چھوٹے 2 GB RAM models سے پہلے ہی remove ہو چکا تھا، اور Fortinet کے مطابق FortiOS 7.6.3 سے SSL-VPN-Tunnel-Mode کو IPsec VPN سے replace کیا گیا ہے۔ existing SSL-VPN tunnel configurations upgrade پر simply übernommen نہیں ہوتیں۔ اس لیے جو FortiGate کے ساتھ Remote Access چلاتا ہے، اسے IPsec یا ZTNA migration active طور پر plan کرنا چاہیے، نہ کہ maintenance window میں جا کر پتہ چلے کہ old architecture ختم ہو رہی ہے۔

نئے setups کے لیے میں Sophos میں واضح طور پر پوچھوں گا: کیا user کو واقعی full network access چاہیے، یا ZTNA زیادہ clean ہے؟ Sophos ZTNA Sophos Central میں old VPN mindset کے مقابلے میں کہیں زیادہ sensible ہے۔ اگر identity، device status اور Central ویسے بھی operating model کا حصہ ہیں، تو Sophos یہاں بہت attractive ہے۔

Fortinet کے portfolio میں بھی ZTNA مضبوط ہے۔ FortiGate ZTNA policy decisions کو FortiClient EMS اور security posture information کے ساتھ connect کر سکتا ہے۔ Fortinet یہاں broader ہے، مگر complex بھی زیادہ ہے۔ اس کے بدلے یہ بڑے environments میں اچھی طرح fit ہوتا ہے جہاں FortiClient EMS، FortiAuthenticator، FortiSASE یا FortiManager ویسے ہی architecture کا حصہ ہوں۔

Site-to-site VPN میں میں Fortinet کو traditionally بہت strong دیکھتا ہوں۔ IPsec، routing، SD-WAN linking، ADVPN، hub-and-spoke، large branch landscapes اور CLI debugging Fortinet کا home ground ہیں۔ Sophos site-to-site IPsec یقیناً کر سکتا ہے، اور بہت سے environments کے لیے یہ بالکل کافی ہے۔ مگر جیسے ہی چیز بہت large، very dynamic یا routing-heavy ہو، Fortinet زیادہ mature لگتا ہے۔

Sophos کے پاس RED اور SD-RED simplicity argument کے طور پر strong ہیں۔ چھوٹی branch offices کے لیے، جنہیں local network specialist کے بغیر connect کرنا ہو، concept اب بھی charming ہے۔ Fortinet بھی branch offices کو بہت اچھی طرح handle کر سکتا ہے، مگر راستہ زیادہ Fortinet typical ہے: powerful، detailed، کم “plug in and done”۔

SD-WAN

اگر main topic SD-WAN ہے، تو Fortinet کو سنجیدگی سے لینا چاہیے۔ Fortinet نے Secure SD-WAN میں بہت invest کیا ہے اور market میں بھی اس کے لیے strong perception رکھتا ہے۔ Performance SLA، link monitoring، Application Steering، overlay designs، ADVPN، central orchestration، FortiManager، FortiAnalyzer اور SASE connectivity ایک بہت rounded package ہیں، اگر اسے صاف plan کیا جائے۔

Sophos SD-WAN زیادہ pragmatic ہے۔ آپ کو SD-WAN routes، gateway monitoring، profiles، Central کے ذریعے VPN orchestration اور SD-RED کے ساتھ simple branch option ملتا ہے۔ بہت سے SME اور midmarket environments کے لیے یہ کافی ہے۔ میں بہت سے networks جانتا ہوں جہاں کسی کو highly complex SD-WAN design کی ضرورت نہیں۔ وہاں یہ زیادہ important ہے کہ failover، priorities، VoIP، SaaS اور چند branch tunnels صاف کام کریں۔

لیکن breadth میں Fortinet آگے ہے۔ اگر customer بہت سی sites، multiple underlays، dynamic paths، application control، central templates، differentiated reporting اور long-term WAN modernization plan کر رہا ہے، تو میں Fortinet کو کم نہیں کروں گا۔ Sophos اس میں سے بہت کچھ cover کر سکتا ہے، مگر Fortinet یہاں ایسا vendor لگتا ہے جو SD-WAN کو core competence سمجھتا ہے۔ Sophos زیادہ ایسا لگتا ہے کہ SD-WAN firewall کا اہم حصہ ہے، مگر product identity کا center نہیں۔

اور یہاں بھی ایک practical point آتا ہے: Sophos میں v22 میں policy-based IPsec، SD-WAN routing اور VPN traffic کے around real fixes تھے۔ یہ fixes necessary تھے، یہ exclusion criterion نہیں، مگر یہ دکھاتا ہے کہ SD-WAN/VPN-heavy environments میں Sophos upgrades کو بہت صاف test کرنا ضروری ہے۔

Web Protection

Web Protection وہ area ہے جہاں Sophos میرے خیال میں pleasant کام کرتا ہے۔ categories، Web Policies، exceptions، TLS Inspection، malware scanning، user relation اور reporting نسبتاً understandable ہیں۔ schools، SMEs اور classical corporate networks کے لیے یہ بہت اچھا fit ہو سکتا ہے، کیونکہ بہت سی web policies deep specialist knowledge کے بغیر بھی understandable رہتی ہیں۔

Fortinet بھی strong ہے۔ FortiGuard Web Filtering، Application Control، Antivirus، DNS Filter، SSL Inspection، DLP اور Security Profiles بہت powerful ہیں۔ FortiGate بہت fine combinations allow کرتا ہے اور experienced hands میں enormous depth رکھتا ہے۔ اس کے بدلے operation کم self-explanatory ہے۔ profiles، inspection modes اور policy inheritance کو واقعی سمجھنا پڑتا ہے۔

فرق اس لیے کم “کون Web Protection کر سکتا ہے” کا ہے، اور زیادہ “کون اسے اپنی team میں clean طریقے سے چلا سکتا ہے” کا ہے۔ Sophos entry آسان کرتا ہے۔ Fortinet زیادہ knobs دیتا ہے۔

Security Engineers کے لیے ایک اور point اہم ہے: TLS Inspection صرف feature نہیں بلکہ operating model ہے۔ certificate distribution، exclusions، banking/health/privacy categories، QUIC، HTTP/3، performance، troubleshooting اور data protection کو صاف clarify کرنا ضروری ہے۔ یہاں میں کبھی صرف datasheet پر فیصلہ نہیں کروں گا۔ میں important applications کے ساتھ real pilot چلاؤں گا اور measure کروں گا کہ روزمرہ میں کیا break ہوتا ہے۔

IPS اور TLS Inspection

IPS اور TLS Inspection میں دونوں vendors strong promises کے ساتھ آتے ہیں۔ Sophos Xstream Architecture، Single Streaming DPI Engine، TLS 1.3 Inspection اور trusted applications کے لیے FastPath کی بات کرتا ہے۔ Fortinet FortiASIC، Security Processors، FortiGuard services اور hardware offloading کے ذریعے high performance کی بات کرتا ہے۔

لیکن فیصلہ کن سوال یہ نہیں کہ کس vendor کی architecture slide زیادہ خوبصورت ہے۔ فیصلہ کن بات یہ ہے کہ واقعی load profiles کیا ہیں:

- واقعی کتنا traffic decrypt کیا جاتا ہے؟

- ایک appliance پر کتنے users ہیں؟

- کون سی applications TLS Inspection کے ذریعے stable چلتی ہیں؟

- کتنے IPS profiles active ہیں؟

- کون سی exceptions ضروری ہیں؟

- large downloads، SaaS، VoIP، video conferences اور updates میں کیا ہوتا ہے؟

- load کے تحت HA کا behavior کیسا ہے؟

Fortinet کو بہت سے scenarios میں performance advantage ہے، خاص طور پر جب suitable ASIC acceleration hardware استعمال ہو اور design اس کے مطابق ہو۔ Sophos XGS بھی powerful ہے، مگر Sophos میں میں زیادہ closely check کروں گا کہ TLS Inspection اور IPS واقعی simultaneously کتنا چلایا جاتا ہے۔ اس لیے نہیں کہ Sophos بنیادی طور پر یہ نہیں کر سکتا، بلکہ اس لیے کہ marketing values practice میں جلد irrelevant ہو جاتی ہیں جیسے ہی real policies، real users اور real exceptions آتے ہیں۔

میرا مشورہ: دونوں vendors میں کوئی appliance صرف theoretical firewall throughput پر نہ خریدیں۔ relevant throughput وہ ہے جو ان protection functions کے ساتھ ہے جو آپ کو واقعی چاہیے۔

WAF اور Reverse Proxy

WAF ایک اچھی مثال ہے کہ expectations کتنی مختلف ہو سکتی ہیں۔

Sophos Web Server Protection بہت سے classic reverse proxy scenarios کے لیے practical ہے۔ آپ internal web servers publish کر سکتے ہیں، certificates manage کر سکتے ہیں، Let’s Encrypt استعمال کر سکتے ہیں، policies set کر سکتے ہیں، Form Hardening، URL Hardening، Cookie Signing اور اب MFA topics بھی دیکھ سکتے ہیں۔ چھوٹے اور درمیانے environments کے لیے یہ اکثر بالکل وہی ہوتا ہے جس کی ضرورت ہوتی ہے۔

لیکن یہ specialized product کے معنی میں full enterprise WAF نہیں ہے جس میں deep app security logic، bot management، API security، extensive positive security، learning mode اور huge tuning workflows ہوں۔ Sophos concrete limits بھی document کرتا ہے: زیادہ سے زیادہ 60 WAF rules، کوئی WebDAV support نہیں، اور WAF templates میں Microsoft Exchange versions 2013 کے بعد support نہیں۔ WebSocket passthrough possible ہے، مگر Sophos خود point out کرتا ہے کہ protocol format کی وجہ سے اس میں checks implement نہیں ہوتے۔ یعنی جو Nextcloud، modern Exchange scenarios، APIs یا WebSocket-heavy applications کو صاف protect کرنا چاہتا ہے، اسے بہت precisely test کرنا ہوگا۔

FortiGate خود Security Profiles کے اندر WAF/Web Application Firewall functions دیتا ہے، مگر Fortinet portfolio میں FortiWeb سنجیدہ WAF product ہے۔ comparison کے لیے یہ اہم ہے: Sophos Firewall کے پاس integrated WAF ہے جو روزمرہ میں حیرت انگیز طور پر useful ہو سکتا ہے۔ Fortinet کے پاس زیادہ strong specialized WAF product ہے، مگر وہ automatically FortiGate جیسی operating اور licensing logic میں نہیں آتا۔

میری practical view: اگر آپ چند internal web services clean publish کرنا چاہتے ہیں، تو Sophos اکثر pleasant ہے۔ اگر WAF ایک strategic AppSec topic ہے، تو میں نہ Sophos Firewall اور نہ FortiGate alone کو answer سمجھوں گا، بلکہ dedicated WAF architecture evaluate کروں گا۔

E-Mail Security

Firewall comparison میں E-Mail Security ہمیشہ کچھ delicate ہوتی ہے، کیونکہ بہت سے customers دراصل یہ نہیں چاہتے کہ firewall ان کا primary mail security layer ہو۔ Microsoft 365 environments میں اہم فیصلے اکثر Exchange Online Protection، Microsoft Defender for Office 365، DMARC، DKIM، SPF، awareness، post-delivery response اور clean SOC process کے پاس ہوتے ہیں۔

Sophos کے پاس firewall side پر MTA mode، mail policies، SPX encryption اور classic e-mail protection functions ہیں۔ اس کے علاوہ Sophos Email in Central ہے، اب Sophos Email Plus، DMARC Manager اور دیگر message functions کے ساتھ۔ Sophos Email Plus پر میں نے الگ لکھا ہے: Sophos Email Plus: value add یا upsell؟ .

لیکن ایمانداری سے کہنا ہوگا: Sophos Firewall پر E-Mail Security اب outdated لگتی ہے۔ یہ کوئی open secret نہیں کہ Sophos اس module کو چلنے دیتا ہے، مگر سالوں سے واقعی relevant new functions وہاں نہیں آ رہے۔ strategically Sophos customers کو زیادہ clearly Sophos Central اور Sophos Email کی طرف move کرنا چاہتا ہے۔ technically یہ sensible ہو سکتا ہے، price-wise یہ بہت سے customers کے لیے پرانے “یہ تو firewall میں شامل ہے” model کے مقابلے میں پھر کافی مہنگا ہے۔

Fortinet کے پاس FortiGate پر e-mail filter functions ہیں، مگر اصل dedicated product FortiMail ہے۔ جو Fortinet کو e-mail security کے لیے سنجیدگی سے evaluate کرے، اسے FortiMail دیکھنا چاہیے، صرف FortiGate feature list نہیں۔

میری رائے: آج میں کوئی firewall اس لیے نہیں خریدوں گا کہ وہ “e-mail بھی کر لیتا ہے”۔ E-mail بہت important ہے۔ اگر existing stack Microsoft 365 ہے، تو ہر additional solution کو Microsoft Defender for Office 365 اور specialized providers کے مقابلے میں کھڑا ہونا ہوگا۔ Sophos کے پاس Sophos Email کے ساتھ Central-close add-on ہے، Fortinet کے پاس FortiMail کے ساتھ mature specialized product ہے۔ firewall itself یہاں main argument نہیں ہونا چاہیے۔

Central Management

جب firewall management کی بات ہو، تو Sophos Central، Sophos کے سب سے strong arguments میں سے ایک ہے۔ ایک سے زیادہ firewalls کو centrally دیکھنا، firmware levels check کرنا، backups، reporting اور basic management cloud سے ہونا روزمرہ میں pleasant ہے۔ خاص طور پر چھوٹی teams کے لیے یہ بہت valuable ہے کہ separate management appliance، اپنا reporting system اور multiple consoles نہ چلانے پڑیں۔

Sophos Central بہت سے admins کو classic Fortinet stack، یعنی FortiGate، FortiManager، FortiAnalyzer، FortiClient EMS اور دیگر components، کے مقابلے میں زیادہ accessible لگتا ہے۔ یہ کوئی چھوٹی بات نہیں، جب team میں کم لوگ ہوں اور firewall operations واحد job نہ ہو۔

لیکن Sophos Central automatically بہتر نہیں ہو جاتا صرف اس لیے کہ وہ central ہے۔ basic functions موجود ہیں، مگر بہت کچھ سالوں سے same محسوس ہوتا ہے۔ multiple firewalls دیکھنا، firmware levels check کرنا، backups manage کرنا اور simple settings rollout کرنا: ہاں، یہ ہوتا ہے۔ مگر جیسے ہی آپ “یہ ایک setting ہر جگہ same set کریں” سے زیادہ چاہیں یا کچھ host objects add کریں، یہ جلد laborious ہو جاتا ہے۔ global settings کو multiple firewalls پر clean push کرنا واقعی clean solve نہیں ہے اور complex environments میں کم کام کے بجائے زیادہ headaches دیتا ہے۔

کچھ firewall functions local طور پر Central سے بہتر ہیں۔ کچھ audit اور change workflows اتنے mature محسوس نہیں ہوتے جتنے ہونے چاہئیں۔ اور اسی لیے Config Studio V2 میرے لیے double-edged signal ہے: یہ دکھاتا ہے کہ Sophos سمجھتا ہے admins کو کون سے analysis اور editing functions چاہیے۔ مگر یہ بھی دکھاتا ہے کہ یہ functions وہاں نہیں رہتے جہاں میں انہیں اصل میں expect کرتا ہوں۔

Fortinet یہاں مختلف ہے۔ FortiManager اور FortiAnalyzer powerful tools ہیں، مگر وہ اپنے products ہیں۔ بڑے environments کے لیے یہ disadvantage نہیں بلکہ advantage ہے۔ ADOMs، templates، revisions، central policy packages، reporting، logging اور workflows professional operations کے ساتھ اچھی طرح fit ہوتے ہیں۔ چھوٹی teams کے لیے یہی چیز بہت heavyweight ہو سکتی ہے۔

FortiGate Cloud درمیان میں ہے۔ یہ strict governance، large environments یا complex policy packages کے لیے FortiManager replacement نہیں، مگر یہ simplified central management، reporting، traffic analysis، configuration management اور log retention اپنی management appliance کے بغیر دے سکتا ہے۔ یہ important ہے، کیونکہ Fortinet صرف “local FortiGate یا full FortiManager stack” نہیں ہے۔ پھر بھی میرا impression یہی رہتا ہے: جیسے ہی change governance، revisions، central fleet management اور long log history سنجیدہ ہو جاتے ہیں، Fortinet میں آپ بہت جلد additional platform products تک پہنچ جاتے ہیں۔

میری رائے: simple cloud-based firewall management میں Sophos جیتتا ہے۔ بڑے environments میں professional firewall fleet management میں Fortinet جیتتا ہے۔

Logging اور Reporting

Logging میرے لیے security feature ہے، صرف comfort point نہیں۔ اگر logs missing ہوں، slow آئیں یا poorly correlatable ہوں، تو firewall problem فوراً detection problem بن جاتی ہے۔

Sophos On-Box Reporting اور Central Firewall Reporting دیتا ہے۔ یہ بہت سے environments کے لیے practical ہے، کیونکہ آپ additional FortiAnalyzer-like system کے بغیر quickly usable views حاصل کرتے ہیں۔ Sophos world میں یہ اس idea کے ساتھ fit بیٹھتا ہے کہ چھوٹی teams بھی centrally دیکھ سکیں کہ کیا ہو رہا ہے۔

official Sophos documentation broadly تین levels distinguish کرتی ہے: free Central Firewall Reporting data up to seven days، Xstream Protection کے ساتھ up to 30 days، اور Central Firewall Reporting Advanced کے ساتھ up to one year۔ practice میں actual usability generated data volume اور model پر depend کرتی ہے۔ پھر بھی یہ اچھا approach ہے، کیونکہ reporting immediately اپنا project نہیں بن جاتی۔

مگر یہاں بھی صاف رہنا ضروری ہے: Central Firewall Reporting cloud-only ہے اور additional cost رکھتا ہے۔ practice میں offer اور region کے لحاظ سے آپ 100 GB storage کے لیے فی firewall فی سال تقریباً 100 dollars سے کچھ اوپر تک پہنچ سکتے ہیں۔ یہ absurdly expensive نہیں، مگر اگر زیادہ history اور data چاہیے تو یہ simply “free included” بھی نہیں۔

appliance پر logging itself کام کرتی ہے، مگر میرے خیال میں یہ long periods کو seriously evaluate کرنے کے لیے واقعی designed نہیں۔ چند دن troubleshooting کے لیے ٹھیک ہے۔ اگر historical reports، compliance evaluations یا longer periods پر clean analyses چاہیے ہوں، تو آپ پھر Central Firewall Reporting یا external log system تک پہنچتے ہیں۔ اور اگر Log Viewer، reporting database یا Central uploads glitch کریں، تو میں trust lose کرتا ہوں۔ logs پر trust fundamental ہے۔

Fortinet، FortiAnalyzer کے ساتھ strong ہے، اگر اسے clean operate کیا جائے۔ product صرف attractive reporting frontend نہیں، بلکہ operating architecture کا حصہ ہے۔ logs، events، reports، IOC، Fabric integration اور long-term evaluations وہاں on-box minimal reporting سے کہیں زیادہ mature ہیں۔ downside: یہ پھر ایک additional building block ہے جسے plan، license، operate اور understand کرنا پڑتا ہے۔

single firewall کے لیے Sophos اکثر آسان ہے۔ بہت سے firewalls اور real security operations processes کے لیے FortiAnalyzer کو ignore کرنا مشکل ہے۔ FortiGate Cloud چھوٹے Fortinet setups کے لیے gap جزوی طور پر close کر سکتا ہے، مگر اس سے یہ reality نہیں بدلتی کہ Fortinet اپنے واقعی strong reporting اور analysis workflows کو platform architecture کے طور پر سوچتا ہے۔

API اور Automation

اگر میں صرف automation دیکھوں، تو میرے لیے Fortinet آگے ہے۔ FortiOS کی strong CLI culture، REST-API، automation options، FortiManager workflows اور examples کی بڑی community ہے۔ جو firewalls کو infrastructure کی طرح operate کرنا چاہتا ہے، اسے Fortinet میں زیادہ material، زیادہ maturity اور زیادہ engineering depth ملتی ہے۔

Sophos کے پاس API ہے اور access step by step improve ہو رہا ہے۔ مگر conceptually یہ XML-based firewall API ہے، HTTP POST اور اپنے XML tags کے ساتھ، سب سے pleasant REST experience نہیں۔ SFOS v22 میں API access controls improve ہوئے، including IP host objects اور extended allowed sources۔ Config Studio V2 configuration changes کو API یا curl form میں بھی output کر سکتا ہے۔ یہ interesting ہے۔

مگر یہاں پھر میری criticism آتی ہے: اگر external tool اچانک native admin experience سے بہتر change preparation، bulk analyses اور API output دیتا ہے، تو یہ pure progress نہیں۔ یہ symptom بھی ہے۔ Sophos move کر رہا ہے، مگر جو teams automation کو seriously operate کرتی ہیں، ان کے لیے Fortinet زیادہ mature محسوس ہوتا ہے۔ Fortinet FortiOS REST API، FortiManager JSON-RPC، official Terraform providers اور broad Ansible support دیتا ہے۔ یہ NetOps اور repeatable changes کے لیے maturity کا مختلف level ہے۔

Sophos کافی ہے اگر آپ individual tasks automate کرنا چاہتے ہیں اور configurations کو بہتر document کرنا چاہتے ہیں۔ Fortinet زیادہ attractive ہے اگر firewall changes کسی بڑے NetOps یا GitOps discipline کا حصہ بننے ہیں۔

Performance

Performance وہ area ہے جہاں Fortinet traditionally بہت self-confident آتا ہے۔ اور یہ بلا وجہ نہیں۔ FortiGate appliances FortiASICs اور Security Processors کے ساتھ throughput اور offloading کے لیے strongly optimized ہیں۔ خاص طور پر price to performance میں Fortinet اکثر بہت attractive لگتا ہے، خصوصاً entry اور midrange appliances میں۔

Sophos XGS with Xstream Flow Processor بھی ان perceptions سے کافی بہتر ہے جو پہلے Sophos firewalls کے بارے میں تھیں۔ Xstream FastPath، TLS Inspection، DPI اور modern hardware کو underestimate نہیں کرنا چاہیے۔ بہت سے SME اور midmarket scenarios میں Sophos بالکل sufficiently size کیا جا سکتا ہے۔

لیکن ایک point اکثر overlook ہو جاتا ہے: Xstream Flow Processor hardware appliances کا advantage ہے۔ Azure، AWS، VMware یا Hyper-V پر virtualized deployments میں dedicated processor کا یہ advantage نہیں ہوتا۔ اور یہی وہ جگہ ہے جہاں زیادہ firewall workloads move کر رہے ہیں، کم از کم cloud perimeters، lab environments، temporary sites یا hybrid architectures کے لیے۔ اسی لیے مجھے یقین نہیں کہ Sophos اس hardware-centered architecture کو کتنی دیر تک اتنا central argument بنا سکتا ہے۔

پھر بھی pure performance اور large distributed networks میں میں عموماً Fortinet کو آگے دیکھوں گا۔ اس کا مطلب یہ نہیں کہ Fortinet automatically بہتر choice ہے۔ performance جس کی ضرورت نہیں، اس کی قیمت پھر بھی دینی پڑتی ہے۔ اور poorly maintained policies کے ساتھ fast firewall پھر بھی risk ہے۔

ساتھ ہی price-performance کو صاف دیکھنا ضروری ہے۔ throughput per appliance میں Fortinet اکثر strong لگتا ہے۔ Sophos package میں مگر اکثر پیسے کے بدلے بہت کچھ دیتا ہے، خاص طور پر جب Central management، HA license logic، Web Protection، WAF اور easy usability کو evaluation میں شامل کیا جائے۔ important question اس لیے یہ نہیں: کس کے پاس سب سے بڑا datasheet value ہے؟ درست سوال ہے: کون سا platform آپ کا real policy set IPS، TLS Inspection، Web Protection، VPN، logging اور HA کے ساتھ enough reserve اور ایسے price پر handle کرتا ہے جسے آپ renewal میں بھی accept کر سکیں؟

HA اور Stability

High Availability وہ area ہے جہاں میں بہت unromantic ہو جاتا ہوں۔ HA dashboard میں خوبصورت green ہونے کے لیے نہیں ہے۔ HA کو ٹھیک انہی moments میں کام کرنا چاہیے جب pulse پہلے ہی high ہو: firmware upgrade، power problem، WAN failure، faulty appliance، split-brain risk، log disk full، certificate problem، routing change۔

Sophos کے پاس HA میں strong license argument ہے۔ Active-Passive pair کی licensing customer کے point of view سے pleasant ہے۔ یہ حقیقی advantage ہے اور TCO considerations میں relevant ہو سکتا ہے۔ technically مگر دقیق دیکھنا ہوگا: Sophos خود document کرتا ہے کہ failover میں ہر traffic type ایک جیسا handle نہیں ہوتا۔ forwarded TCP including NAT generally covered ہے، web requests drop ہو سکتے ہیں اور browser دوبارہ try کر سکتا ہے، اور IPsec میں tunnel اور protocol type کے لحاظ سے اپنی limits ہیں۔

لیکن licensing logic stability کا replacement نہیں۔ recent versions میں میں نے Sophos میں بہت زیادہ real topics دیکھے: HA status changes، restart behavior، upgrade problems، logging disk topics، interfaces، WAF، Let’s Encrypt اور SSL-VPN services۔ v22 MR1 کافی چیزیں clean کرتا ہے، مگر یہی یہ بھی دکھاتا ہے کہ v22 GA اور early builds بہت سے environments کے لیے وہ point نہیں تھے جہاں آرام سے rollout کیا جائے۔

Fortinet کے بھی bugs ہیں۔ جو FortiOS 7.2، 7.4، 7.6 یا newer trains چلاتا ہے، وہ memory topics، conserve mode، regressions اور یہ usual سوال جانتا ہے کہ کون سا patch train واقعی stable ہے۔ Fortinet کوئی magical stability angel نہیں۔ اس کے علاوہ CVE pressure بھی ہے۔ FortiGate network edge پر کھڑا ہوتا ہے اور intensive attack ہوتا ہے۔ critical PSIRT advisory آ جائے تو planned patch جلد urgent change بن سکتا ہے۔

فرق یہ ہے: Fortinet میں میں patch اور security advisory processes کو زیادہ strongly plan کرتا ہوں۔ Sophos میں اس وقت میں firmware maturity، bugs اور operations workarounds کو زیادہ strongly plan کرتا ہوں۔ دونوں discipline مانگتے ہیں۔

Licensing اور Costs

Licensing میں بہت cautious رہنا چاہیے، کیونکہ prices region، term، bundles، renewal، model، procurement path اور negotiation پر strongly depend کرتے ہیں۔ میں یہاں کوئی numbers نہیں دوں گا اگر وہ کسی concrete offer سے clean نہ ہوں۔

Generally Sophos اکثر simple لگتا ہے۔ Xstream Protection، Central Firewall Management، Central Firewall Reporting، HA licensing اور relatively clear firewall bundle idea discussion کو manageable بناتے ہیں۔ اس کا مطلب automatically یہ نہیں کہ Sophos cheaper ہے۔ مگر purchasing story اکثر explain کرنا آسان ہوتا ہے۔

Sophos میں جو چیز مجھے بار بار irritate کرتی ہے: pricing logic کبھی کبھی ایک discount retailer جیسی محسوس ہوتی ہے جہاں ہر product کسی نہ کسی طرح discounted ہے۔ تقریباً ہمیشہ کوئی promo ہوتی ہے، اکثر ایک سے زیادہ simultaneously۔ اس کا مطلب یہ نہیں کہ Sophos غیر سنجیدہ ہے۔ products serious ہیں، اور discounts customers کے لیے بہت attractive ہو سکتے ہیں۔ مگر external impression کبھی کبھی عجیب ہوتا ہے۔ جب لگتا ہے ہر کسی کو ہمیشہ special price مل رہا ہے، تو ایک وقت آتا ہے جب آپ سوچتے ہیں list price آخر بتاتا کیا ہے۔

Fortinet appliance price اور performance میں اکثر بہت attractive لگتا ہے۔ یہ خاص طور پر چھوٹے اور درمیانے FortiGate models میں strong ہو سکتا ہے۔ مگر total price quickly FortiGuard bundles، FortiManager، FortiAnalyzer، FortiClient EMS، FortiAuthenticator، FortiSASE، FortiWeb، FortiMail، support level اور operating model سے جڑ جاتا ہے۔ پھر Fortinet صرف “cheap fast appliance” نہیں رہتا، بلکہ بہت سے building blocks والا platform بن جاتا ہے۔

میرا مشورہ: firewall against firewall compare نہ کریں، بلکہ target architecture against target architecture compare کریں۔ یعنی Sophos Firewall plus Central Management، Reporting، ZTNA یا E-Mail صرف اگر واقعی needed ہو، FortiGate plus FortiManager، FortiAnalyzer، FortiClient، FortiSASE، FortiMail یا جو کچھ واقعی needed ہو اس کے مقابلے میں۔ تبھی TCO نظر آتا ہے۔

Support

Support کو fair compare کرنا مشکل ہے، کیونکہ experience support level، region اور concrete case پر strongly depend کرتا ہے۔ پھر بھی support purchase decision میں decisive ہے۔

practice میں ہمارے ہاں ایسا ہے: جب ہم company میں support cases open کرتے ہیں، تو وہ rarely simple questions ہوتے ہیں۔ simple چیزیں security engineer عموماً خود solve کر لیتا ہے۔ vendor تک وہ cases پہنچتے ہیں جو complex ہوں، reproduce کرنا مشکل ہو یا product میں deep ہوں۔ ایسے cases ویسے ہی زیادہ time لیتے ہیں، چاہے vendor کوئی بھی ہو۔

Fortinet support کا میں واقعی judgment نہیں دینا چاہتا، کیونکہ مجھے اسے actively last استعمال کیے بہت عرصہ ہو گیا ہے۔ آج اس سے hard judgment نکالنا unfair ہوگا۔

Sophos support کبھی واقعی بہت خراب تھا۔ یہ اتنا واضح کہنا پڑے گا۔ اب میرے خیال میں کافی بہتر ہو گیا ہے، مگر اب بھی strongly depend کرتا ہے کہ اس وقت کون سا supporter ملتا ہے۔ کبھی کوئی ایسا شخص ملتا ہے جو problem سمجھتا ہے اور clean escalate کرتا ہے۔ کبھی دو replies کے بعد پتہ چلتا ہے کہ پہلے standard questions سے گزرنا پڑے گا، حالانکہ problem کافی deep ہے۔

دونوں vendors کے لیے: اچھا escalation path سونے کے برابر ہے۔ خاص طور پر firewalls میں آپ صرف hardware اور license نہیں خریدتے، بلکہ emergency میں ایسے شخص تک جلد پہنچنے کی ability بھی خریدتے ہیں جو product واقعی سمجھتا ہو۔

روزمرہ کی usability

یہاں Sophos اکثر first impression میں جیتتا ہے۔ firewall UI بہت سے لوگوں کے لیے زیادہ understandable ہے۔ جو چاہیے اسے جلد find کر لیتے ہیں۔ rules بہتر پڑھتے ہیں۔ بہت سی functions اچھی طرح explained ہیں۔ teams کے لیے جو ہر روز firewalls نہیں بناتیں، یہ حقیقی advantage ہے۔

Fortinet experienced engineers کے لیے بہت اچھا محسوس ہوتا ہے، جب logic سمجھ آ جائے۔ CLI powerful ہے، structure consistent ہے، debugging بہت deep جا سکتی ہے، اور بہت سی چیزیں precise express کی جا سکتی ہیں۔ مگر learning curve steep ہے۔

Sophos points lose کرتا ہے جب rule sets بڑے ہو جاتے ہیں اور محسوس ہوتا ہے کہ bulk operations، change diffs، object cleanup، NAT cloning، better audit trails اور deeper search functions اتنے elegant نہیں جتنے ہونے چاہئیں۔ یہی وہ جگہ ہے جہاں Config Studio V2 دلچسپ بھی ہے اور annoying بھی۔ مجھے configurations کو بہتر پڑھنے، compare کرنے اور prepare کرنے کا idea پسند ہے۔ مگر مجھے یہ انتہائی questionable لگتا ہے کہ Sophos ایسی admin functions کو SFOS یا Sophos Central itself میں زیادہ consistently نہیں دیتا۔

Fortinet points lose کرتا ہے جب team کے پاس FortiOS واقعی سیکھنے کی خواہش یا وقت نہیں۔ poorly operated FortiGate بہت جلد confusing ہو سکتا ہے۔ Fortinet knowledge کو reward کرتا ہے۔ Sophos شروع میں زیادہ forgive کرتا ہے۔

Development speed اور Roadmap

یہ point اس وقت میرے لیے سب سے important میں سے ایک ہے۔

Fortinet fast لگتا ہے۔ آپ AI، Fabric، SASE اور Quantum-Safe جیسے marketing terms پر آنکھیں گھما سکتے ہیں، مگر Fortinet continuously نئے platform topics deliver کرتا ہے، FortiOS کو broadly maintain کرتا ہے، SD-WAN اور SASE کو further expand کرتا ہے، اور FortiOS 8.0 کے ساتھ market میں next big story already رکھتا ہے۔

Sophos slow لگتا ہے۔ SFOS v22 important architecture topics لاتا ہے، اور v22 MR1 necessary step ہے۔ مگر بہت سے admin ergonomics topics سالوں سے بہت slow محسوس ہوتے ہیں۔ firewall UI اس pace پر evolve نہیں ہوئی جس کی میں خواہش کرتا۔ Central Firewall Management helpful ہے، مگر ہر جگہ deep enough نہیں۔ اور Config Studio V2 میرے لیے تقریباً perfect symbol ہے: Sophos useful functions بنا رہا ہے، مگر اصل workplace سے باہر۔

یہ صرف taste کا معاملہ نہیں۔ development speed operating costs کو affect کرتی ہے۔ اگر vendor دس چھوٹے admin pains کو سالوں تک چھوڑ دے، تو ہر team اس کی قیمت clicks، workarounds، documentation، troubleshooting اور frustration میں ادا کرتی ہے۔ Fortinet زیادہ quickly visible functions deliver کرتا ہے، مگر feature breadth، migrations اور advisory pressure سے زیادہ risk بھی لاتا ہے۔ Sophos slow deliver کرتا ہے، مگر hardening، Health Check اور internal architecture میں visibly invest کرتا ہے۔ سوال یہ ہے کہ کون سا tradeoff آپ کے operations کے لیے بہتر fit ہے۔

اسی لیے یہاں میرا conclusion clear ہے: Fortinet product strategy میں زیادہ dynamic لگتا ہے۔ Sophos اکثر pragmatic لگتا ہے، مگر بہت slow۔ جو آج Sophos خریدتا ہے، اسے صرف current feature list نہیں دیکھنی چاہیے، بلکہ ایمانداری سے پوچھنا چاہیے کہ کیا وہ development pace کے ساتھ رہ سکتا ہے۔

Sophos کہاں واضح طور پر معنی رکھتا ہے

میں Sophos Firewall کو سنجیدگی سے prefer کروں گا اگر ان points میں سے کئی apply ہوں:

- آپ Sophos Central کو firewall management کے لیے پہلے ہی intensively use کرتے ہیں یا یہی operating model چاہتے ہیں۔

- admin team چھوٹی ہے اور understandable interface چاہیے۔

- network architecture انتہائی بڑی یا routing-heavy نہیں ہے۔

- Security Heartbeat، Active Threat Response اور central firewall view maximum CLI depth سے زیادہ important ہیں۔

- HA licensing اور simple platform logic purchase decision میں decisive ہیں۔

- Web Protection، typical reverse proxy scenarios کے لیے WAF اور manageable SD-WAN کافی ہیں۔

- آپ ایسا solution چاہتے ہیں جسے Security Engineers اور generalist admins ساتھ مل کر operate کر سکیں۔

Sophos وہ firewall نہیں جسے میں choose کروں گا اگر مجھے technically deepest network operating system چاہیے۔ مگر یہ بہتر firewall ہو سکتا ہے اگر real operation کو آسان، integrated اور understandable ہونا ہے۔

Fortinet کہاں واضح طور پر معنی رکھتا ہے

میں Fortinet prefer کروں گا اگر یہ points foreground میں ہوں:

- بہت سی sites، complex routing یا demanding SD-WAN۔

- FortiManager، FortiAnalyzer، templates اور central policy management کی strong need۔

- IPS، TLS Inspection اور VPN کے ساتھ high performance requirements۔

- ایسی team جو CLI، debugging اور Fortinet architecture واقعی master کرتی ہو۔

- Fortinet Security Fabric پہلے ہی strategically set ہے۔

- FortiSASE، FortiClient EMS، FortiMail، FortiWeb یا FortiAnalyzer target picture کا حصہ ہیں۔

- market position، scaling اور broad technical ecosystem important criteria ہیں۔

Fortinet automatically زیادہ pleasant نہیں ہے۔ مگر بڑے اور technically demanding environments میں یہ اکثر زیادہ strong platform ہے۔

FortiGate alternative: کیا Sophos اچھی alternative ہے؟

ہاں، Sophos بہت اچھی FortiGate alternative ہو سکتا ہے، مگر ہر scenario میں نہیں۔

جب کوئی “Fortigate Alternative” تلاش کرتا ہے، تو اکثر مطلب ہوتا ہے: میں کم complexity، کم Fortinet CVE stress، زیادہ pleasant interface یا آسان central firewall management چاہتا ہوں۔ عین اسی وقت Sophos interesting ہے۔ Sophos Firewall FortiGate copy نہیں، بلکہ مختلف operating model ہے۔

اس کے برعکس جو FortiGate کو SD-WAN، performance، FortiManager، FortiAnalyzer، CLI اور large network operations کی وجہ سے use کرتا ہے، اسے Sophos automatically replacement محسوس نہیں ہوگا۔ migration ممکن ہے، مگر ایمانداری سے check کرنا ہوگا کہ کون سی Fortinet functions واقعی use ہو رہی ہیں۔ خاص طور پر ADVPN، complex NAT، بہت سے VDOMs، FortiManager templates اور deep FortiAnalyzer usage میں Sophos پر switch product change سے زیادہ project ہو سکتا ہے۔

میں دونوں firewalls کو کیسے test کروں گا

اگر decision واقعی open ہے، تو میں datasheets سے شروع نہیں کروں گا۔ میں ایک چھوٹے، uncomfortable realistic lab سے شروع کروں گا۔ synthetic best-case traffic سے نہیں، بلکہ بالکل ان چیزوں سے جو بعد میں operations میں pain دیتی ہیں۔

پہلا test rule set test ہوگا۔ میں typical rules بناؤں گا: client to internet with Web Protection and TLS Inspection، server to server with restricted services، internal web application کے لیے DNAT، LAN سے hairpin access، site-to-site VPN، چند user groups اور targeted exceptions۔ اس کے بعد میں check کروں گا کہ دوسرا engineer کتنی جلدی سمجھتا ہے کہ کیا بنایا گیا ہے۔ یہ banal لگتا ہے، مگر brutal honest ہے۔ firewall جسے صرف original admin سمجھتا ہو، اچھا operating model نہیں۔

دوسرا test troubleshooting test ہوگا۔ میں جان بوجھ کر errors build کروں گا: wrong NAT، broken TLS Inspection، blocked SaaS app، IPS false positive، VPN phase 2 mismatch، DNS problem، asymmetric return path۔ پھر measure کروں گا کہ team logs، packet capture، policy lookup، CLI اور reporting کے ساتھ cause تک کتنی جلدی پہنچتی ہے۔ یہاں usability اور marketing بہت جلد separate ہو جاتے ہیں۔

تیسرا test change test ہوگا۔ real change کیسا محسوس ہوتا ہے؟ object create کرنا، کئی rules میں use کرنا، multiple rules کے لیے logging activate کرنا، NAT clone کرنا، web exception بنانا، policy move کرنا، diff trace کرنا، rollback prepare کرنا، change document کرنا۔ Sophos start میں اکثر pleasant ہے، Fortinet CLI، FortiManager اور automation کے ساتھ زیادہ strong ہوتا ہے جیسے ہی changes repeatable ہونے چاہئیں۔

چوتھا test upgrade اور HA test ہوگا۔ میں کبھی platform نہیں خریدوں گا جب تک پہلے firmware upgrade with HA، VPN، WAF، Web Protection، TLS Inspection اور logging simulate نہ کر لوں۔ Sophos میں اس وقت مجھے خاص طور پر interest ہوگا کہ version واقعی mature enough ہے یا نہیں اور known bugs میرے use case کو hit کرتے ہیں یا نہیں۔ Fortinet میں مجھے خاص طور پر interest ہوگا کہ کون سا firmware train stable سمجھا جاتا ہے اور critical PSIRT advisories پر میں کتنی جلدی react کر سکتا ہوں۔

پانچواں test cost اور operating model test ہوگا۔ “appliance کی قیمت کیا ہے؟” نہیں، بلکہ: target architecture کی cost کیا ہے including management، reporting، support، remote access، ZTNA، WAF، e-mail components، HA، replacement device، monitoring اور escalation ability؟ Fortinet device میں بہت attractive لگ سکتا ہے اور بعد میں additional components کے ذریعے complex ہو سکتا ہے۔ Sophos simple لگ سکتا ہے، مگر اگر additional products اور Central functions exact fit نہ ہوں، تو وہاں بھی سب کچھ automatically cheap نہیں۔

ان tests کے بعد ہی میں decision کروں گا۔ اور اگر کوئی vendor lab میں simple daily tasks میں ہی irritate کرے، تو operations میں وہ rarely magically better ہو گا۔

میری ذاتی recommendation

اگر کوئی Security Engineer مجھ سے پوچھے: “Sophos Firewall vs Fortinet، کیا خریدوں؟"، تو میں vendor name سے answer نہیں دیتا۔ پہلے team، operating model اور risk کے بارے میں پوچھتا ہوں۔

ایک SME کے لیے جس کی چند sites ہوں، normal remote access ہو، manageable SD-WAN ہو، Sophos Central ہو اور چھوٹی admin team ہو، میں Sophos کو بہت سنجیدگی سے recommend کروں گا۔ اس لیے نہیں کہ Sophos ہر جگہ بہتر ہے۔ بلکہ اس لیے کہ firewall اس context میں اکثر better operable ہے اور روزمرہ میں کم specialist knowledge مانگتا ہے۔

ایک ایسی company کے لیے جس کی بہت سی sites ہوں، strong network team ہو، demanding SD-WAN ہو، high performance requirements ہوں اور professional central firewall fleet management ہو، میں Fortinet کو بہت سنجیدگی سے recommend کروں گا۔ اس لیے نہیں کہ Fortinet risk-free ہے۔ بلکہ اس لیے کہ platform وہاں اپنی strengths دکھاتا ہے۔

کیا میں Sophos کو آج بھی critically دیکھوں گا؟ ہاں۔ بہت۔ Sophos کو fast ہونا ہوگا۔ firewall کو زیادہ native admin ergonomics، بہتر bulk workflows، stronger Central functionality اور کم external helper constructs چاہیے۔ Config Studio useful ہے، مگر اسے اصل platform کو slow چھوڑنے کا excuse نہیں بننا چاہیے۔

کیا میں Fortinet کو critically دیکھوں گا؟ ہاں، وہ بھی۔ Fortinet powerful ہے، مگر complex ہے۔ attack surface prominent ہے، FortiGate devices اکثر directly edge پر ہوتے ہیں، اور critical PSIRT advisories reality کا حصہ ہیں۔ جو Fortinet operate کرتا ہے، اسے disciplined patch اور hardening process چاہیے۔ “تین سال سے چل رہا ہے، ہاتھ نہ لگائیں” Fortinet میں strategy نہیں۔

آخر میں manufacturer longest feature list کے ساتھ نہیں جیتتا۔ وہ platform جیتتا ہے جسے آپ کی team safely، cleanly اور permanently operate کر سکے۔

یہ comparison شعوری طور پر کیا open چھوڑتا ہے

میں نے جان بوجھ کر generic benchmark table شامل نہیں کی۔ identical models، identical license packages، identical TLS share، identical inspection mode اور identical traffic mix کے بغیر throughput values جلد technique سے زیادہ theater بن جاتے ہیں۔ دونوں vendors impressive numbers دکھا سکتے ہیں۔ دونوں collapse کرتے ہیں اگر انہیں غلط dimension کیا جائے یا unrealistic expectations کے ساتھ operate کیا جائے۔

میں نے یہ بھی deliberately pretend نہیں کیا کہ WAF، E-Mail Security، ZTNA، Reporting یا central fleet management pure firewall features ہیں۔ real projects میں یہ تقریباً ہمیشہ architecture decisions ہوتے ہیں۔ Sophos میں بہت کچھ Sophos Central اور suitable subscriptions پر depend کرتا ہے۔ Fortinet میں بہت کچھ FortiManager، FortiAnalyzer، FortiClient EMS، FortiMail، FortiWeb یا FortiGate Cloud پر depend کرتا ہے۔ جو صرف firewall checkboxes compare کرتا ہے، وہ آخر میں اس system کو compare نہیں کرتا جو بعد میں واقعی operate ہوگا۔

اور اسی لیے comparison اتنا دلچسپ رہتا ہے: Sophos کو پسند کرنا آسان ہے۔ Fortinet کو بڑے scale پر سوچنا آسان ہے۔ کون سا side بہتر ہے، یہ datasheet سے کم اور اس سوال سے زیادہ decide ہوتا ہے کہ آپ کا operation واقعی کتنا mature ہے۔

FAQ برائے Sophos vs Fortinet

کیا بہتر ہے: Sophos یا Fortinet؟

Sophos Firewall vs Fortinet زیادہ security decision ہے یا network decision؟

کیا Sophos اچھی FortiGate alternative ہے؟

Fortinet کے مقابلے میں میرے Sophos Firewall experiences کیسے ہیں؟

نتیجہ

مجھے خود بھی نفرت ہے جب comparisons clear winner نہ دکھائیں۔ آپ long article پڑھتے ہیں، آخر میں answer چاہتے ہیں، اور پھر وہی “depends” آ جاتا ہے۔ مگر Sophos vs Fortinet میں واقعی بات اتنی simple نہیں۔ دونوں established vendors ہیں، دونوں کی حقیقی strengths ہیں، دونوں کی حقیقی weaknesses ہیں، اور دونوں right environment میں بہتر choice ہو سکتے ہیں۔

Sophos زیادہ human firewall ہے۔ زیادہ understandable، زیادہ integrated، اکثر small teams کے لیے pleasant، اور strong جب Sophos Central ویسے ہی set ہو۔ مگر Sophos کو محتاط رہنا ہوگا کہ slow development اور outsourced admin tools سے trust نہ کھو دے۔

Fortinet زیادہ powerful network platform ہے۔ faster، deeper، SD-WAN، management اور performance میں stronger۔ مگر Fortinet زیادہ discipline، زیادہ know-how اور بہت serious patch process demand کرتا ہے۔

اگر مجھے آج خریدنا ہو، تو میں یہ نہیں پوچھوں گا: “کس firewall کے پاس زیادہ features ہیں؟” میں پوچھوں گا: “کون سا platform میری team خراب weeks میں بھی clean operate کر سکتی ہے؟”

میں 2027 میں situation کو دوبارہ update کروں گا۔ اگر Sophos development speed، Central Management اور firewall UX میں visibly catch up کرتا ہے، یا Fortinet patch discipline، complexity اور operating model میں بہتر ہوتا ہے، تو اسے evaluation میں شامل ہونا چاہیے۔ ایسا comparison ہمیشہ کے لیے religious decision نہیں، بلکہ expiry date کے ساتھ snapshot ہے۔

میرے لیے اصل جواب یہی ہے۔

اگلی بار تک،

آپ کا Joe

Sources

- Sophos Firewall v22 release notes

- Sophos Central Firewall reporting storage

- Sophos Firewall architecture اور FastPath documentation

- Sophos Pacific Rim report

- Sophos Firewall WAF rules documentation

- Fortinet Secure Processors overview

- FortiOS 7.6.3 SSL VPN tunnel mode migration notice

- Fortinet PSIRT advisories