Sophos vs Fortinet 2026: कौन सा firewall सही है?

विषय सूची

जब कोई Sophos vs Fortinet खोजता है, तो बात शायद ही सिर्फ़ एक सुंदर तुलना-तालिका की होती है। ज़्यादातर इसके पीछे एक असली खरीद-निर्णय होता है: Main Office में कौन-सा firewall लगाऊँ, Branches में कौन-सा, मेरी टीम कौन-सा प्लेटफ़ॉर्म साफ़-सुथरे तरीके से चला सकती है, और कौन-सा समाधान तीन साल बाद मुझे आज हल की गई समस्या से ज़्यादा काम नहीं दे देगा?

इसी वजह से यह तुलना उतनी आसान नहीं है, जितनी कई vendor slides दिखाती हैं। Sophos Firewall और Fortinet FortiGate बस अलग रंग के दो डिब्बे नहीं हैं जिनमें वही features हों। दोनों products अलग सोच से आए हैं। Fortinet networking, performance, ASICs, SD-WAN और Security Fabric की दिशा से बहुत मज़बूत होकर विकसित हुआ है। Sophos ज़्यादा Security-Admin वाली दिशा से आता है, जहाँ Sophos Central, Security Heartbeat, समझने योग्य firewall rules और कई admins के लिए आसानी से समझ आने वाली firewall UI अहम हैं।

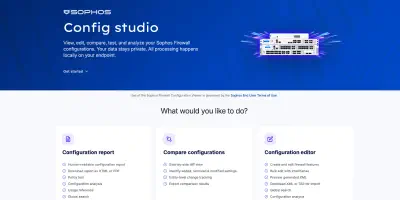

मैंने बहुत सारी firewalls के साथ काम किया है और मूल रूप से खुद को किसी vendor का धार्मिक fan नहीं मानता। अभी व्यक्तिगत रूप से मैं कुछ हद तक Team Sophos में हूँ, क्योंकि रोज़मर्रा के काम में Sophos कई चीज़ों को जिस तरह structure करता है, वह मुझे सामान्य तौर पर पसंद आता है। लेकिन मैं ईमानदारी से खुद से पूछता हूँ कि यह कितने समय तक रहेगा। धीरे-धीरे मैं इस बात से ज़्यादा परेशान हो रहा हूँ कि Sophos कुछ चीज़ों को आखिरकार address करने में कितना समय लगाता है। इसका मतलब यह नहीं कि मैं Sophos का अंधा बचाव करता हूँ। उल्टा: खासकर Sophos में अभी मुझे यह बात परेशान करती है कि कुछ महत्वपूर्ण विषय कितनी धीमी गति से आगे बढ़ रहे हैं। अगर configuration analysis और अब तो configuration changes तक को Config Studio जैसे external browser tool में भेजा जा रहा है, क्योंकि असली firewall UI या Sophos Central ऐसी functions साफ़ तरीके से नहीं दे पाते, तो admin की नज़र से यह काफ़ी संदिग्ध development है। इसके साथ मौजूदा v21.5 से v22 तक के Sophos-Firewall-Bugs भी हैं, जो operation में धीरे-धीरे सचमुच हद से ज़्यादा बढ़ रहे हैं और ठीक उसी भरोसे पर असर डालते हैं जिसे एक firewall platform को असल में मजबूत करना चाहिए।

संक्षिप्त निष्कर्ष: Sophos या Fortinet?

अगर मुझे इसे बहुत condensed तरीके से कहना पड़े, तो मैं इसे ऐसे कहूँगा:

Fortinet बेहतर choice है जब Performance, Routing, SD-WAN, बड़े distributed networks, CLI-depth, FortiManager, FortiAnalyzer और एक broad Security-Fabric ecosystem प्राथमिकता में हों। जो लोग network-engineering background से आते हैं, CLI और profiles में comfortable हैं और कई sites को standardized तरीके से operate करना चाहते हैं, उन्हें Fortinet में बहुत substance मिलेगा। Fortinet में प्रति quarter ज़्यादा movement महसूस होता है, लेकिन साथ ही ज़्यादा complexity और स्पष्ट patch pressure के साथ जीना भी पड़ता है।

Sophos बेहतर choice है जब कोई छोटा या मध्यम security team एक समझने योग्य firewall, अच्छा central firewall management, आसान operation, उपयोगी on-box functions और अपेक्षाकृत pragmatic operating logic चाहता है। खासकर उन environments में जहाँ Sophos Central पहले से मौजूद है, firewall अतिरिक्त रूप से फायदा उठा सकती है। फिर भी मैं इसे मुख्य रूप से firewall के रूप में खरीदूँगा, extra products की वजह से नहीं। Sophos ज़्यादा transparent लगता है और SFOS v22 में hardening पर भी ज़्यादा ध्यान देता दिखता है, लेकिन admin के रोज़मर्रा के अनुभव में product development बहुत बार धीमी लगती है।

दूसरे शब्दों में: मेरे लिए Sophos अक्सर छोटे और मध्यम teams के लिए बेहतर product है। Fortinet ज़्यादा बड़े realities के लिए अक्सर मजबूत platform है। यह एक महत्वपूर्ण अंतर है। अच्छा product रोज़मर्रा की friction कम करता है। मजबूत platform तुम्हें ज़्यादा depth, ज़्यादा building blocks और ज़्यादा scaling options देता है। Team के हिसाब से दोनों सही जवाब हो सकते हैं।

लेकिन: Fortinet ज़्यादा CVE और patch pressure लेकर आता है, कम से कम अगर पिछले कुछ वर्षों और मौजूदा FortiOS advisories को देखें। Sophos मेरे लिए अभी ज़्यादा operations frustration लेकर आता है: धीमी development, UI stagnation और firmware bugs। दोनों real हैं। इसलिए चुनाव “अच्छा” और “बुरा” के बीच नहीं, बल्कि दो अलग-अलग risk profiles के बीच है।

मेरी ईमानदार recommendation: Classical SMBs, Sophos Central, manageable networks और ऐसी admin teams के लिए जो हर दिन CLI में नहीं रहना चाहतीं, Sophos Firewall अक्सर ज़्यादा सुखद solution है। बड़े network landscapes, demanding SD-WAN, बहुत high performance requirements और strong network-engineering focus वाली teams के लिए मैं Fortinet को बहुत गंभीरता से evaluate करूँगा।

मैं इस तुलना को कैसे आंकता हूँ

Sophos Firewall और Fortinet FortiGate के बीच fair comparison “feature X है” पर रुक नहीं सकती। Real environments में दूसरे सवाल मायने रखते हैं:

- एक Engineer rule change को कितनी जल्दी और safely बना सकता है?

- NAT, VPN, Web Protection या TLS Inspection में side effects कितनी अच्छी तरह दिखते हैं?

- जब कुछ काम नहीं करता, तो log में मुझे कितना दिखाई देता है?

- Management, Reporting, Support, ZTNA, WAF और E-Mail protection के साथ total package कितना महंगा हो जाता है?

- मुझे रात में कितनी बार patch करना पड़ेगा?

- HA, upgrades और remote-access clients कितने भरोसेमंद चलते हैं?

- पूरी चीज़ को कितनी साफ़ तरह automate किया जा सकता है?

- Platform उस team के साथ कितना fit बैठता है जिसे इसे operate करना है?

इसीलिए मैं article को “feature list बनाम feature list” के रूप में structure नहीं करता। Feature lists useful होती हैं, लेकिन वे omission के ज़रिए झूठ बोलती हैं। कोई firewall theoretically सब कुछ कर सकती है और फिर भी रोज़मर्रा में परेशान कर सकती है। या वह कम spectacular दिख सकती है, लेकिन operation में बेहतर tool हो सकती है।

त्वरित तुलना

| क्षेत्र | Sophos Firewall | Fortinet FortiGate | मेरी व्याख्या |

|---|---|---|---|

| Architecture | XGS पर x86 plus Xstream Flow Processor, trusted flows के लिए FastPath | Model के अनुसार Network और Content processors के साथ FortiASIC/SPU | Raw throughput और offloading में Fortinet आम तौर पर मजबूत है, Sophos architecture के हिसाब से अधिक flexible और समझने योग्य रहता है। |

| Firewall rules और NAT | clear zone logic, NAT अलग, अच्छी तरह पढ़ी जा सकने वाली rules | flexible policy और Central NAT models | Sophos अधिक accessible है, Fortinet complex rule sets में बेहतर scale करता है। |

| VPN और Remote Access | Sophos Connect, IPsec, SSL VPN, Central के ज़रिए ZTNA | IPsec, FortiClient EMS के साथ ZTNA, SSL-VPN-Tunnel-Mode 7.6.3 से replace किया जाता है | Fortinet migration के लिए ज़्यादा मजबूर करता है, Sophos classical setups के लिए सरल रहता है। |

| SD-WAN | SMBs, branches और SD-RED scenarios के लिए solid | ADVPN, Application Steering और बड़े site networks में मजबूत | Enterprise-SD-WAN में Fortinet साफ़ जीतता है। |

| Web Protection | समझने योग्य policies और exceptions | deep Security Profiles और FortiGuard services | Sophos सरल है, Fortinet ज़्यादा granular। |

| WAF | clear limits के साथ integrated Web Server Protection | FortiGate-WAF ज़्यादा basic, FortiWeb अलग product के रूप में | Simple publishing के लिए Sophos, real AppSec के लिए dedicated WAF। |

| Logging और Reporting | On-Box-Reporting और Central Firewall Reporting | Local FortiView, history और correlation के लिए FortiAnalyzer | Sophos जल्दी usable है, Fortinet बड़े environments में अधिक mature है। |

| API और Automation | XML-based API, helper tool के रूप में Config Studio | REST-API, FortiManager JSON-RPC, Terraform और Ansible | NetOps और Infrastructure as Code के लिए Fortinet स्पष्ट रूप से मजबूत है। |

| HA और Operation | attractive license logic, लेकिन real firmware और HA bugs पर ध्यान दें | mature HA options, लेकिन अधिक complex और bug-free भी नहीं | दोनों को साफ़ test करें, current bugs की वजह से Sophos में खास सावधानी। |

| Usability | समझने योग्य GUI, लेकिन बड़े changes में अक्सर sluggish | fast GUI और strong CLI, लेकिन learning curve अधिक steep | Sophos ज़्यादा forgiving है, Fortinet expertise को reward करता है। |

| Roadmap | ज़्यादा hardening और Secure-by-Design, धीमी admin ergonomics | high feature cadence, तेज़ SD-WAN/SASE/AI development | Fortinet तेज़ी से आगे बढ़ता है, Sophos को firewall UX में catch up करना होगा। |

Security-Advisories और Patch Discipline

UI, SD-WAN या licensing पर बात करने से पहले firewalls में patch discipline पर बात करनी पड़ती है। दोनों vendors edge devices बनाते हैं। दोनों attackers के सीधे focus में रहते हैं। और दोनों में पिछले वर्षों में ऐसी vulnerabilities रही हैं जिन्हें ignore नहीं किया जाना चाहिए।

Fortinet में pressure खास तौर पर दिखाई देता है। Official FortiGuard advisories admins के लिए relevant कई critical cases दिखाती हैं: Fortinet के अनुसार FortiManager में CVE-2024-47575 unauthenticated code execution allow करती थी और in the wild exploit हुई। CVE-2024-55591 और CVE-2025-24472 FortiOS/FortiProxy से संबंधित थीं और attacker को Super-Admin rights दे सकती थीं। CVE-2025-59718 और CVE-2025-59719 कई Fortinet products में FortiCloud SSO Login को प्रभावित करती थीं और वे भी exploited marked थीं।

इसका मतलब यह नहीं कि Fortinet insecure है। इसका मतलब है: जो FortiGate या FortiManager operate करता है, उसे बहुत disciplined PSIRT process चाहिए। Management interfaces open Internet पर नहीं होने चाहिए, FortiCloud-SSO और admin accesses को consciously harden करना होगा, MFA mandatory है, और firmware versions महीनों तक सिर्फ़ इसलिए पड़े नहीं रहने चाहिए कि “सब stable चल रहा है”।

Sophos का record भी spotless नहीं है। Sophos X-Ops की Pacific-Rim report इसलिए पढ़ने लायक है क्योंकि Sophos उसमें बहुत खुलकर बताता है कि China-based groups ने वर्षों तक perimeter devices, जिनमें Sophos Firewalls भी शामिल थीं, पर हमला किया। इसके अलावा 2024 के अंत में CVE-2024-12727, CVE-2024-12728 और CVE-2024-12729 के साथ critical Sophos-Firewall advisories थीं। ऐसे cases में Sophos automatic hotfixes पर बहुत ज़ोर देता है, जो default रूप से active होते हैं। मेरी नज़र में यह एक real advantage है, लेकिन यह clean upgrade और hardening concept को replace नहीं करता।

मेरा take: Fortinet ज़्यादा “fast, powerful, but you must constantly stay on it” जैसा महसूस होता है। Sophos v22 से Secure-by-Design और transparency पर ज़्यादा focused दिखता है, लेकिन बदले में अभी ज़्यादा operational bug frustration से जूझ रहा है। दोनों worlds में rule एक ही है: WAN management minimize करें, MFA enforce करें, unnecessary portals बंद करें, advisories subscribe करें और patch windows को optional न मानें।

Security Architecture: दो अलग-अलग philosophies

Fortinet में FortiOS center है। FortiGate, FortiManager, FortiAnalyzer, FortiClient, FortiSwitch, FortiAP, FortiSASE, FortiWeb, FortiMail और कई और products Security-Fabric idea से जुड़े हैं। Fortinet इसके साथ सिर्फ़ firewall नहीं बेचता, बल्कि एक बहुत बड़ा platform बेचता है जिसमें network और security को साथ बढ़ना चाहिए।

यह technically strong है। Fortinet ने पिछले वर्षों में SD-WAN, SASE, ZTNA, ASIC acceleration, cloud firewalls और central management पर बहुत consistent काम किया है। Hardware approach यहाँ real difference है: Fortinet model के अनुसार अपनी Security Processing Units, यानी Network Processors, Content Processors या Security Processors इस्तेमाल करता है। यही वजह है कि FortiGate कई datasheets में IPsec, session handling, Threat Protection और SSL Inspection में इतना aggressive दिखता है। FortiOS 8.0 के साथ Fortinet platform को AI control, SASE, Post-Quantum cryptography और simplified SD-WAN की दिशा में और मजबूत position करता है। आज daily operation में इनमें से हर marketing term की जरूरत है या नहीं, यह अलग सवाल है। लेकिन direction clear है: Fortinet तेज़ी से और बहुत broad तरीके से move करता है।

Sophos अलग तरह से approach करता है। Sophos Firewall एक understandable admin experience, Sophos Central, Security Heartbeat, Web Protection, WAF, VPN, SD-WAN और बढ़ते हुए integrated detection functions जैसे NDR Lite और Active Threat Response पर strongly oriented है। Sophos किसी बेहद deep network operating system की image कम बेचता है, और ज्यादा एक ऐसी firewall बेचता है जिसे pure network-specialist team के बिना भी साफ़-सुथरे तरीके से administrate किया जा सके।

XGS hardware भी सिर्फ़ “normal x86 firewall” नहीं है। Sophos एक Multi-Core CPU को Xstream Flow Processor के साथ combine करता है, जो FastPath offloading के लिए NPU है। Trusted flows को first inspection के बाद offload किया जा सकता है, ताकि CPU resources TLS Inspection, DPI, IPS और दूसरे heavy security tasks के लिए free रहें। यह Fortinet जैसी वही raw ASIC strategy नहीं है, लेकिन यह उस पुराने reputation से काफ़ी बेहतर है जिसे Sophos कुछ earlier XG days से आज भी आंशिक रूप से ढोता है।

Security perspective से यह attractive है। अगर firewall को users, devices और health status के बारे में ज़्यादा context मिलता है, तो वह isolated blocklist से ज़्यादा valuable है। Sophos के पास Security Heartbeat और Synchronized Security के साथ वर्षों से एक अच्छा argument है, जो operation में सचमुच help कर सकता है। SFOS v22 के साथ hardened kernel, new Control Plane, Health Check, Remote Integrity Monitoring, NDR integration और Active Threat Response जैसे Secure-by-Design topics भी आए।

मेरा problem direction नहीं है। मेरा problem speed और implementation है। Sophos के ideas अच्छे हैं, लेकिन admin ergonomics को वास्तव में catch up करने में अक्सर बहुत समय लग जाता है। कई Quality-of-Life topics, जो बड़ी installations को काफी अधिक pleasant बना सकते थे, वर्षों से open हैं या अब एक external tool में land कर रहे हैं। Fortinet इसके मुकाबले ज्यादा restless, complex, लेकिन काफी faster दिखता है।

Firewall rules और NAT

Firewall rules और NAT में platforms का अंतर बहुत जल्दी महसूस होता है।

Sophos कई admins के लिए ज़्यादा समझने योग्य है। Rule UI visually clear है, zones prominent हैं, user और app context आसानी से reachable हैं, और कई settings वहीं मिलती हैं जहाँ आप उन्हें expect करते हैं। खासकर जब कोई team हर दिन firewalls में गहराई से नहीं रहती, तो यह real advantage हो सकता है। Sophos में एक rule अक्सर operating object की तरह पढ़ी जाती है: source, destination, service, user, Web/IPS/App policies, logging। यह approachable है।

Fortinet इसके बदले ज़्यादा precise और deep है। जो FortiGate को अच्छी तरह जानता है, उसे policies, objects, Central NAT, Policy NAT, VIPs, IP Pools, Proxy/Flow-Mode, profiles और CLI के साथ बहुत control मिलता है। बड़े environments में यह advantage है, क्योंकि standards को clean तरीके से model किया जा सकता है। साथ ही यही depth नई teams को overburden भी कर सकती है। FortiGate शायद ही “simple” होती है, अगर उसे सच में साफ़-सुथरे तरीके से operate करना हो।

मेरी नज़र में Sophos की तीन weaknesses हैं। पहली, बड़े rule sets को GUI में maintain करना उतना pleasant नहीं है जितना होना चाहिए। दूसरी, NAT rules रोज़मर्रा में अभी भी ऐसा area है जहाँ मैं firewall में directly बेहतर clone, bulk-edit और analysis functions चाहूँगा। तीसरी, WebAdmin interface बहुत सारे छोटे changes में अभी भी उतनी भारी-सी महसूस होती है जितनी 2026 में नहीं होनी चाहिए। Config Studio V2 configurations पढ़ने, compare करने और अब edit करने में मदद करता है। लेकिन मुद्दा यही है: ऐसे workflows के लिए मुझे असली firewall से बाहर क्यों जाना पड़े?

Fortinet में भी friction है। जो poorly documented FortiGate rule sets inherit करता है, वह भी object sprawl, historical VIPs, old IP Pools और profile chaos में फँस सकता है। लेकिन Fortinet experienced engineers को बड़े rule sets को professionally operate करने के लिए ज़्यादा tools देता है, खासकर FortiManager के साथ।

मेरी व्याख्या: Sophos readability और entry में जीतता है। Fortinet depth, scaling और engineering control में जीतता है।

VPN, ZTNA और Remote Access

Remote Access उन areas में से है जहाँ दोनों vendors अभी pressure में हैं। Classical SSL VPN कई vendors के लिए security और operations topic बन गया है। साथ ही सभी ZTNA की तरफ़ जाना चाहते हैं, क्योंकि user access का मतलब अब सिर्फ़ “network में tunnel” नहीं होना चाहिए।

Sophos Sophos Connect के साथ IPsec और SSL VPN दोनों देता है। SFOS v22 MR1 के साथ SSL-VPN support सहित macOS के लिए Sophos Connect 2.0 एक महत्वपूर्ण step है। साथ ही Sophos ने v22 MR1 में पुराना legacy remote-access IPsec variant remove कर दिया। Technically यह understandable है, लेकिन operationally यह hard cut है: old legacy configuration वाली firewalls को simply v22 MR1 और बाद में update नहीं किया जा सकता।

Fortinet classical SSL-VPN tunnel से और भी स्पष्ट रूप से दूर जा रहा है। FortiOS 7.6 में SSL VPN छोटे 2-GB-RAM models से पहले ही remove किया जा चुका था, और Fortinet के अनुसार FortiOS 7.6.3 से SSL-VPN-Tunnel-Mode को IPsec VPN से replace किया गया है। Existing SSL-VPN tunnel configurations upgrade में simply carry over नहीं होतीं। इसलिए जो FortiGate के साथ Remote Access operate करता है, उसे IPsec या ZTNA migration actively plan करनी चाहिए और maintenance window में जाकर यह नहीं पता लगना चाहिए कि पुराना architecture खत्म हो रहा है।

New setups के लिए मैं Sophos में साफ़ पूछूँगा: क्या user को सचमुच full network access चाहिए, या ZTNA cleaner है? Sophos ZTNA, Sophos Central में पुराने firewall VPN thought से काफी अधिक meaningful place पर है। अगर identity, device status और Central वैसे भी operating model का हिस्सा हैं, तो Sophos यहाँ बहुत attractive है।

Fortinet के portfolio में भी ZTNA strong है। FortiGate ZTNA policy decisions को FortiClient EMS और security-posture information के साथ जोड़ सकता है। Fortinet यहाँ broader है, लेकिन more complex भी। बदले में यह बड़े environments में अच्छी तरह fit होता है जहाँ FortiClient EMS, FortiAuthenticator, FortiSASE या FortiManager वैसे भी architecture का हिस्सा हैं।

Site-to-Site VPN में मैं Fortinet को traditionally बहुत strong देखता हूँ। IPsec, routing, SD-WAN integration, ADVPN, Hub-and-Spoke, बड़े branch landscapes और CLI debugging Fortinet का home turf हैं। Sophos भी Site-to-Site IPsec बेशक कर सकता है, और कई environments के लिए यह पूरी तरह enough है। लेकिन जैसे ही चीज़ें बहुत बड़ी, बहुत dynamic या बहुत routing-heavy होती हैं, Fortinet ज़्यादा mature लगता है।

इसके बदले Sophos के पास RED और SD-RED simplicity का strong argument है। छोटी external offices के लिए जिन्हें local network specialist के बिना connect करना हो, यह concept अभी भी charming है। Fortinet branches को भी बहुत अच्छी तरह handle कर सकता है, लेकिन वहाँ तक का रास्ता Fortinet-typical है: powerful, detailed, कम “plug in and done”।

SD-WAN

अगर मुख्य विषय SD-WAN है, तो Fortinet को serious लेना होगा। Fortinet ने Secure SD-WAN में बहुत invest किया है और market में भी इसके लिए strongly perceived होता है। Performance-SLA, link monitoring, Application Steering, overlay designs, ADVPN, central orchestration, FortiManager, FortiAnalyzer और SASE integration एक बहुत rounded package हैं, अगर उसे clean तरीके से plan किया जाए।

Sophos SD-WAN ज़्यादा pragmatic है। आपको SD-WAN routes, gateway monitoring, profiles, Central के ज़रिए VPN orchestration और SD-RED के साथ simple branch option मिलता है। कई SMB और midmarket environments के लिए यह काफी है। मैं ऐसे कई networks जानता हूँ जहाँ किसी को highly complex SD-WAN design की जरूरत नहीं है। वहाँ ज़्यादा important है कि failover, priorities, VoIP, SaaS और कुछ branch tunnels साफ़-सुथरे काम करें।

लेकिन breadth में Fortinet आगे है। अगर कोई customer कई sites, multiple underlays, dynamic paths, application control, central templates, differentiated reporting और long-term WAN modernization plan कर रहा है, तो मैं Fortinet को कम नहीं आँकूँगा। Sophos इनमें से बहुत कुछ cover कर सकता है, लेकिन Fortinet यहाँ ऐसा vendor लगता है जो SD-WAN को core competence मानता है। Sophos ज़्यादा ऐसा लगता है जैसे SD-WAN firewall का important part है, लेकिन product identity का center नहीं।

और यहाँ भी एक practical point आता है: Sophos में v22 में policy-based IPsec, SD-WAN routing और VPN traffic के आसपास real fixes थे। यह कि ये fixes जरूरी थे, कोई exclusion criterion नहीं है, लेकिन यह दिखाता है कि SD-WAN/VPN-heavy environments में Sophos upgrades को बहुत clean तरीके से test करना होगा।

Web Protection

Web Protection ऐसा area है जहाँ मेरी नज़र में Sophos pleasant तरीके से काम करता है। Categories, Web Policies, Exceptions, TLS Inspection, Malware Scanning, user relation और Reporting relatively understandable हैं। Schools, SMBs और classical enterprise networks के लिए यह बहुत अच्छा fit हो सकता है, क्योंकि कई web policies deep specialist knowledge के बिना भी understandable रहती हैं।

Fortinet भी strong है। FortiGuard Web Filtering, Application Control, Antivirus, DNS filter, SSL Inspection, DLP और Security Profiles बहुत powerful हैं। FortiGate बहुत fine combinations allow करता है और experienced hands में इसकी depth बहुत बड़ी है। इसके बदले operation कम self-explanatory है। Profiles, Inspection Modes और policy inheritance को सच में समझना पड़ता है।

इसलिए difference कम “कौन Web Protection कर सकता है” का है, और ज़्यादा “कौन इसे अपनी team में साफ़-सुथरे तरीके से operate कर सकता है” का है। Sophos entry को easier बनाता है। Fortinet ज़्यादा controls देता है।

Security Engineers के लिए एक और point important है: TLS Inspection सिर्फ़ feature नहीं, बल्कि operating model है। Certificate distribution, exclusions, banking/health/privacy categories, QUIC, HTTP/3, performance, troubleshooting और data protection को साफ़ करना पड़ता है। यहाँ मैं कभी सिर्फ़ datasheet के आधार पर decide नहीं करूँगा। मैं key applications के साथ real pilot चलाऊँगा और measure करूँगा कि daily operation में क्या टूटता है।

IPS और TLS Inspection

IPS और TLS Inspection में दोनों vendors strong promises के साथ आते हैं। Sophos Xstream Architecture, Single Streaming DPI Engine, TLS-1.3 Inspection और trusted applications के लिए FastPath की बात करता है। Fortinet FortiASIC, Security Processors, FortiGuard services और hardware offloading के ज़रिए high performance की बात करता है।

लेकिन निर्णायक सवाल यह नहीं कि किस vendor की architecture slide ज़्यादा सुंदर है। निर्णायक यह है कि तुम्हारे वास्तविक load profiles क्या हैं:

- कितना traffic सचमुच decrypt होता है?

- प्रति appliance कितने users जुड़े हैं?

- कौन-सी applications TLS Inspection के ऊपर stable चलती हैं?

- कितने IPS profiles active हैं?

- कौन-सी exceptions जरूरी हैं?

- बड़े downloads, SaaS, VoIP, video conferences और updates में क्या होता है?

- Load के नीचे HA कैसा behave करता है?

Fortinet कई scenarios में performance advantage रखता है, खासकर जब ASIC acceleration वाली suitable hardware use की जाए और design इसके अनुकूल हो। Sophos XGS भी capable है, लेकिन Sophos में मैं ज़्यादा ध्यान से check करूँगा कि TLS Inspection और IPS सच में कितना simultaneously चलाया जाता है। इसलिए नहीं कि Sophos यह generally नहीं कर सकता, बल्कि इसलिए कि marketing values practice में जल्दी irrelevant हो जाती हैं, जैसे ही real policies, real users और real exceptions सामने आते हैं।

मेरी सलाह: दोनों vendors में appliance सिर्फ़ theoretical firewall throughput देखकर न खरीदें। Relevant वह throughput है जो उन protection functions के साथ मिलता है जिन्हें आप सचमुच enable करेंगे।

WAF और Reverse Proxy

WAF एक अच्छा example है कि expectations कितनी अलग हो सकती हैं।

Sophos Web Server Protection कई classical reverse-proxy scenarios के लिए practical है। आप internal web servers publish कर सकते हैं, certificates manage कर सकते हैं, Let’s Encrypt use कर सकते हैं, policies set कर सकते हैं, Form Hardening, URL Hardening, Cookie Signing और अब MFA topics पर भी विचार कर सकते हैं। छोटे और मध्यम environments के लिए अक्सर यही चाहिए होता है।

लेकिन यह किसी specialized product के अर्थ में full enterprise WAF नहीं है, जिसमें deep app-security logic, bot management, API security, extensive positive security, learning mode और बड़े tuning workflows हों। Sophos concrete limits भी document करता है: maximum 60 WAF rules, no WebDAV support और WAF templates में Microsoft-Exchange versions later than 2013 के लिए support नहीं। WebSocket passthrough संभव है, लेकिन Sophos खुद बताता है कि protocol format की वजह से इसमें checks implement नहीं किए जाते। इसलिए जो Nextcloud, modern Exchange scenarios, APIs या WebSocket-heavy applications को clean protect करना चाहता है, उसे बहुत ध्यान से test करना होगा।

FortiGate खुद Security Profiles के framework में WAF/Web-Application-Firewall functions देता है, लेकिन Fortinet portfolio में FortiWeb serious WAF product है। Comparison के लिए यह important है: Sophos Firewall में integrated WAF है, जो daily operation में आश्चर्यजनक रूप से useful हो सकती है। Fortinet के पास मजबूत specialized WAF product है, लेकिन वह automatically FortiGate जैसी same operation और license logic में नहीं आता।

मेरी practical view: अगर आपको कुछ internal web services साफ़-सुथरे publish करनी हैं, तो Sophos अक्सर pleasant है। अगर WAF strategic AppSec topic है, तो मैं न Sophos Firewall और न FortiGate को अकेला answer मानूँगा, बल्कि dedicated WAF architecture evaluate करूँगा।

E-Mail Security

Firewall comparison में E-Mail Security हमेशा थोड़ा tricky है, क्योंकि कई customers असल में अब नहीं चाहते कि firewall उनका primary mail-security layer हो। Microsoft 365 environments में सबसे महत्वपूर्ण decisions अक्सर Exchange Online Protection, Microsoft Defender for Office 365, DMARC, DKIM, SPF, awareness, post-delivery response और clean SOC process पर होते हैं।

Sophos firewall side पर MTA mode, mail policies, SPX encryption और classical e-mail protection functions देता है। इसके अलावा Central में Sophos Email है, अब Sophos Email Plus, DMARC Manager और अन्य message functions के साथ। Sophos Email Plus पर मैंने अलग से लिखा है: Sophos Email Plus: मूल्यवर्धन या Upsell? .

लेकिन ईमानदारी से कहना होगा: Sophos Firewall पर E-Mail Security अब outdated लगती है। यह कोई छिपा हुआ राज़ नहीं कि Sophos इस module को चलने देता है, लेकिन वर्षों से वास्तव में relevant नए functions वहाँ नहीं आते। Strategically Sophos customers को स्पष्ट रूप से Sophos Central और Sophos Email की तरफ़ ले जाना चाहता है। Technically यह sensible हो सकता है, लेकिन price-wise यह कई customers के लिए पुराने “firewall में तो शामिल है” model से फिर काफी महंगा हो जाता है।

Fortinet के पास FortiGate पर E-Mail filter functions हैं, लेकिन असली dedicated product FortiMail है। जो Fortinet को गंभीरता से E-Mail Security के लिए evaluate करता है, उसे FortiMail देखना चाहिए, सिर्फ़ FortiGate feature list नहीं।

मेरी राय: मैं आज कोई firewall इसलिए नहीं खरीदूँगा कि वह “E-Mail भी कर सकती है”। E-Mail बहुत important है। अगर existing stack Microsoft 365 है, तो हर additional solution को Microsoft Defender for Office 365 और specialized providers के against टिकना होगा। Sophos के पास Sophos Email के रूप में Central-near add-on है, Fortinet के पास FortiMail के रूप में mature specialized product है। Firewall itself यहाँ अब main argument नहीं होना चाहिए।

Central Management

Sophos Central, firewall management के मामले में Sophos के सबसे strong arguments में से एक है। कई firewalls को centrally देखना, firmware versions check करना, backups, reporting और basic management cloud से करना daily operation में pleasant है। खासकर छोटी teams के लिए यह बहुत valuable है कि उन्हें अलग management appliance, अपना reporting system और कई consoles operate न करने पड़ें।

Sophos Central कई admins को FortiGate, FortiManager, FortiAnalyzer, FortiClient EMS और अन्य components वाले classical Fortinet stack से ज़्यादा accessible लगता है। यह छोटा argument नहीं है, जब team में कम लोग हों और firewall operation ही एकमात्र job न हो।

लेकिन Sophos Central automatically बेहतर नहीं है सिर्फ़ इसलिए कि वह central है। Basic functions हैं, लेकिन उनमें से बहुत कुछ वर्षों से वैसा ही महसूस होता है। कई firewalls देखना, firmware versions check करना, backups manage करना और simple settings rollout करना: हाँ, यह होता है। लेकिन जैसे ही आप “यह एक setting हर जगह same set करनी है” से आगे कुछ चाहते हैं या कुछ host objects add करना चाहते हैं, चीज़ जल्दी cumbersome हो जाती है। Global settings को साफ़-सुथरे तरीके से कई firewalls पर push करना सच में clean solved नहीं है और complex environments में कम काम के बजाय ज़्यादा headache देता है।

कुछ firewall functions local में Central की तुलना में बेहतर हैं। कुछ audit और change workflows अभी उतने mature नहीं लगते जितने होने चाहिए। और ठीक इसलिए Config Studio V2 मेरे लिए दोधारी signal है: यह दिखाता है कि Sophos समझता है कि admins को कौन-से analysis और editing functions चाहिए। लेकिन यह भी दिखाता है कि ये functions वहाँ नहीं रहते जहाँ मैं उन्हें वास्तव में expect करता हूँ।

Fortinet यहाँ अलग है। FortiManager और FortiAnalyzer powerful tools हैं, लेकिन वे अपने आप में products हैं। बड़े environments के लिए यह disadvantage नहीं, advantage है। ADOMs, templates, revisions, central policy packages, reporting, logging और workflows professional operation के साथ अच्छी तरह fit होते हैं। छोटी teams के लिए यही चीज़ बहुत heavy हो सकती है।

FortiGate Cloud बीच में आता है। यह strict governance, बड़े environments या complex policy packages के लिए FortiManager replacement नहीं है, लेकिन यह simplified central management, reporting, traffic analysis, configuration management और log retention बिना अपनी management appliance के दे सकता है। यह important है, क्योंकि Fortinet सिर्फ़ “local FortiGate या full FortiManager stack” से बना नहीं है। फिर भी मेरा impression रहता है: जैसे ही change governance, revisions, central fleet management और long log history serious हो जाती हैं, Fortinet में आप बहुत जल्दी additional platform products तक पहुँच जाते हैं।

मेरी व्याख्या: simple cloud-based firewall management में Sophos जीतता है। बड़े environments में professional firewall fleet management में Fortinet जीतता है।

Logging और Reporting

Logging मेरे लिए security feature है, सिर्फ़ comfort point नहीं। अगर logs missing हों, slow आएँ या खराब correlate हों, तो firewall problem तुरंत detection problem बन जाता है।

Sophos On-Box-Reporting और Central Firewall Reporting देता है। यह कई environments के लिए practical है, क्योंकि additional FortiAnalyzer-like system के बिना जल्दी usable views मिल जाती हैं। Sophos world में यह idea अच्छी तरह fit होता है कि छोटी teams को भी centrally दिखना चाहिए कि क्या हो रहा है।

Official Sophos documentation मोटे तौर पर तीन levels अलग करती है: free Central Firewall Reporting data up to seven days, Xstream Protection up to 30 days और Central Firewall Reporting Advanced up to one year। Practice में actual usability generated data volume और model पर निर्भर करती है। फिर भी यह अच्छा approach है, क्योंकि reporting तुरंत separate project के रूप में शुरू नहीं होती।

लेकिन यहाँ भी clear रहना होगा: Central Firewall Reporting cloud-only है और additional cost करता है। Practice में offer और region के अनुसार आप 100 GB storage के लिए per firewall per year लगभग 100 dollars से ऊपर जल्दी पहुँच जाते हैं। यह absurdly expensive नहीं है, लेकिन अगर आपको ज़्यादा history और ज़्यादा data चाहिए तो यह बस “free included” भी नहीं है।

Appliance पर logging खुद काम करती है, लेकिन मेरी नज़र में यह लंबे periods को गंभीरता से evaluate करने के लिए सच में intended नहीं है। कुछ दिनों की troubleshooting के लिए ठीक है। अगर आपको historical reports, compliance evaluations या longer period की clean analysis चाहिए, तो आप फिर Central Firewall Reporting या external log system पर पहुँचते हैं। और अगर Log Viewer, reporting database या Central uploads problematic हों, तो मेरा trust कम होता है। Logs में trust fundamental है।

Fortinet, FortiAnalyzer के साथ strong है, अगर उसे clean operate किया जाए। Product सिर्फ़ एक सुंदर reporting frontend नहीं है, बल्कि operating architecture का हिस्सा है। Logs, events, reports, IOC, Fabric integration और long-term evaluations वहाँ on-box minimal reporting की तुलना में काफी mature हैं। Disadvantage: यह फिर एक additional building block है जिसे plan, license, operate और understand करना होता है।

एक single firewall के लिए Sophos अक्सर simpler है। कई firewalls और real security operations processes के लिए FortiAnalyzer को ignore करना मुश्किल है। छोटे Fortinet setups के लिए FortiGate Cloud gap को partly close कर सकता है, लेकिन इससे यह fact नहीं बदलता कि Fortinet अपने सच में strong reporting और analysis workflows को platform architecture के रूप में सोचता है।

API और Automation

अगर मैं सिर्फ़ automation देखूँ, तो Fortinet मेरे लिए आगे है। FortiOS में strong CLI culture, REST-API, automation options, FortiManager workflows और examples की बड़ी community है। जो firewalls को infrastructure की तरह operate करना चाहता है, उसे Fortinet में ज़्यादा material, ज़्यादा maturity और ज़्यादा engineering depth मिलती है।

Sophos के पास API है और access को धीरे-धीरे improve करता है। लेकिन conceptually यह XML-based firewall API with HTTP-POST और अपने XML tags ही रहती है, सबसे pleasant REST experience नहीं। SFOS v22 में API access controls improve किए गए, जिनमें IP host objects और extended allowed sources शामिल हैं। Config Studio V2 configuration changes को API या curl form में भी output कर सकता है। यह interesting है।

लेकिन यहाँ मेरी criticism फिर आती है: अगर external tool अचानक native admin experience की तुलना में बेहतर change preparation, bulk analyses और API output देता है, तो यह pure progress नहीं है। यह symptom भी है। Sophos move कर रहा है, लेकिन जो teams automation को seriously operate करती हैं, उनके लिए Fortinet ज़्यादा mature महसूस होता है। Fortinet FortiOS REST-API, FortiManager JSON-RPC, official Terraform providers और broad Ansible support देता है। NetOps और repeatable changes के लिए यह अलग maturity level है।

Sophos पर्याप्त है, अगर आप individual tasks automate करना चाहते हैं और configurations को बेहतर document करना चाहते हैं। Fortinet ज़्यादा attractive है, अगर firewall changes बड़ी NetOps या GitOps discipline का हिस्सा बनने वाले हैं।

Performance

Performance वह area है जहाँ Fortinet traditionally बहुत confident दिखाई देता है। और बिना वजह नहीं। FortiGate appliances FortiASICs और Security Processors के साथ throughput और offloading पर strongly designed हैं। खासकर price-to-performance में Fortinet अक्सर बहुत attractive लगता है, विशेष रूप से entry और midrange appliances में।

Sophos XGS with Xstream Flow Processor भी Sophos firewalls की पुरानी perception की तुलना में काफी बेहतर है। Xstream FastPath, TLS Inspection, DPI और modern hardware को underestimate नहीं करना चाहिए। कई SMB और midmarket scenarios में Sophos बिल्कुल adequately dimension किया जा सकता है।

लेकिन एक point अक्सर overlook होता है: Xstream Flow Processor hardware appliances का advantage है। Azure, AWS, VMware या Hyper-V पर virtualized deployments में आपके पास यह dedicated processor advantage नहीं है। और ठीक वहीं increasingly firewall workloads move कर रहे हैं, कम से कम cloud perimeter, lab environments, temporary sites या hybrid architectures के लिए। इसलिए मुझे पक्का नहीं कि Sophos कब तक इस hardware-centric architecture को इतना central argument बना पाएगा।

फिर भी pure performance और बड़े distributed networks में मैं Fortinet को अक्सर आगे देखूँगा। इसका मतलब यह नहीं कि Fortinet automatically बेहतर choice है। Performance जिसकी जरूरत नहीं, उसका भुगतान फिर भी करना पड़ता है। और poorly maintained policies वाली fast firewall भी risk रहती है।

साथ ही price-performance को clean तरीके से देखना होगा। Throughput per appliance में Fortinet अक्सर strong लगता है। लेकिन Sophos package में अक्सर पैसे के बदले बहुत देता है, खासकर जब Central management, HA license logic, Web Protection, WAF और easy usability evaluation में शामिल हों। इसलिए important सवाल यह नहीं: किसके datasheet value सबसे बड़े हैं? सही सवाल है: कौन-सा platform आपके real policy set को IPS, TLS Inspection, Web Protection, VPN, logging और HA के साथ enough reserve और ऐसे price पर handle करता है जिसे आप renewal में भी accept करेंगे?

HA और Stability

High Availability ऐसा area है जहाँ मैं बहुत unromantic हो जाता हूँ। HA dashboard में सुंदर green दिखने के लिए नहीं है। HA को ठीक उन moments में काम करना चाहिए जब pulse वैसे ही high होता है: firmware upgrade, power problem, WAN outage, defective appliance, split-brain risk, log disk full, certificate issue, routing change।

Sophos के पास HA में strong licensing argument है। Active-Passive pair की licensing customer perspective से pleasant है। यह real advantage है और TCO considerations में relevant हो सकता है। Technically लेकिन ध्यान से देखना होगा: Sophos खुद document करता है कि failover में हर traffic type को same तरीके से handle नहीं किया जाता। Forwarded TCP including NAT generally covered है, web requests drop होकर browser द्वारा retry हो सकती हैं, और IPsec में tunnel और protocol type के अनुसार अपनी limits हैं।

लेकिन license logic stability को replace नहीं करती। पिछले versions में मैंने Sophos में बहुत सारे real issues देखे हैं: HA status changes, restart behavior, upgrade problems, logging disk topics, interfaces, WAF, Let’s Encrypt और SSL-VPN services। v22 MR1 इनमें से कुछ साफ़ करता है, लेकिन यही यह भी दिखाता है कि v22 GA और early builds कई environments के लिए relaxed rollout point नहीं थे।

Fortinet में भी bugs हैं। जो FortiOS 7.2, 7.4, 7.6 या newer trains operate करता है, वह memory topics, Conserve Mode, regressions और usual question जानता है कि कौन-सा patch train सच में stable है। Fortinet कोई magical stability angel नहीं है। इसके साथ CVE pressure भी आता है। FortiGate network edge पर खड़ा होता है और intensively attacked होता है। अगर critical PSIRT advisory आती है, तो planned patch जल्दी urgent change बन सकता है।

Difference यह है: Fortinet में मैं tendentially patch और security-advisory processes को ज़्यादा strongly plan करता हूँ। Sophos में मैं अभी firmware maturity, bugs और operations workarounds को ज़्यादा strongly plan करता हूँ। दोनों को discipline चाहिए।

Licensing और Costs

Licensing में बहुत careful रहना होगा, क्योंकि prices region, term, bundles, renewal, model, procurement path और negotiation पर बहुत depend करते हैं। मैं यहाँ numbers नहीं दूँगा, अगर वे किसी concrete offer से clean तरीके से न आए हों।

Generally Sophos अक्सर simpler लगता है। Xstream Protection, Central Firewall Management, Central Firewall Reporting, HA licensing और relatively clear firewall-bundle idea discussion को manageable बनाते हैं। इसका मतलब automatically यह नहीं कि Sophos cheaper है। लेकिन purchasing story अक्सर explain करना आसान होता है।

Sophos में एक चीज़ मुझे बार-बार irritate करती है: pricing logic कभी-कभी किसी discount retailer जैसी लगती है, जहाँ हर product किसी न किसी तरह discount पर है। लगभग हमेशा कोई promo होती है, अक्सर एक साथ कई भी। इसका मतलब यह नहीं कि Sophos unserious है। Products serious हैं, और discounts customers के लिए बहुत attractive हो सकते हैं। लेकिन external impression कभी-कभी अजीब होता है। अगर लगता है कि हर किसी को हमेशा special price मिलता है, तो एक समय बाद सवाल उठता है कि list price असल में क्या बताता है।

Fortinet appliance price और performance में अक्सर बहुत attractive लगता है। छोटे और मध्यम FortiGate models में यह खास तौर पर strong हो सकता है। लेकिन total price जल्दी FortiGuard bundles, FortiManager, FortiAnalyzer, FortiClient EMS, FortiAuthenticator, FortiSASE, FortiWeb, FortiMail, support level और operating model पर depend करने लगता है। तब Fortinet सिर्फ़ “सस्ती तेज़ appliance” नहीं रहता, बल्कि कई building blocks वाला platform बन जाता है।

मेरी सलाह: Firewall की तुलना firewall से मत करें, बल्कि target architecture की तुलना target architecture से करें। यानी Sophos Firewall plus Central Management, Reporting, ZTNA या E-Mail सिर्फ़ जब सच में जरूरत हो, बनाम FortiGate plus FortiManager, FortiAnalyzer, FortiClient, FortiSASE, FortiMail या जो भी सच में required हो। तभी TCO दिखाई देता है।

Support

Support को fair compare करना मुश्किल है, क्योंकि experience support level, region और concrete case पर बहुत depend करता है। फिर भी support purchase decision में critical है।

Practice में हमारे यहाँ ऐसा है: जब हम company में support cases खोलते हैं, तो वे rarely simple questions होते हैं। Simple चीज़ें security engineer आम तौर पर खुद solve कर लेता है। Vendor के पास वे cases जाते हैं जो complex हों, reproduce करना मुश्किल हो या product में deep हों। ऐसे cases वैसे भी लंबे चलते हैं, चाहे vendor कोई भी हो।

Fortinet support को मैं वास्तव में judge नहीं करना चाहता, क्योंकि मुझे उसे last actively use किए बहुत समय हो गया है। आज उससे hard judgment बनाना unfair होगा।

Sophos support कभी सचमुच बहुत खराब था। यह इतनी स्पष्टता से कहना होगा। अब मेरी नज़र में वह काफी अच्छा हो गया है, लेकिन यह अभी भी बहुत strongly depend करता है कि आपको कौन-सा supporter मिलता है। कभी आपको कोई मिलता है जो problem समझता है और clean escalate करता है। कभी दो answers के बाद पता चल जाता है कि पहले आपको standard questions से गुजरना होगा, भले ही problem काफी गहरी हो।

दोनों vendors के लिए: अच्छा escalation path सोने जैसा है। खासकर firewalls में आप सिर्फ़ hardware और license नहीं खरीदते, बल्कि emergency में जल्दी किसी ऐसे व्यक्ति तक पहुँचने की capability भी खरीदते हैं जो product को सच में समझता हो।

रोज़मर्रा की Usability

यहाँ Sophos अक्सर first glance में जीतता है। Firewall UI कई लोगों के लिए ज़्यादा understandable है। आप जो खोज रहे हैं वह जल्दी मिल जाता है। Rules बेहतर पढ़ी जाती हैं। कई functions अच्छी तरह explain किए गए हैं। उन teams के लिए जो हर दिन firewalls नहीं बनातीं, यह real advantage है।

Fortinet experienced engineers के लिए बहुत अच्छा महसूस होता है, अगर आपने logic समझ लिया है। CLI powerful है, structure consistent है, debugging बहुत deep जा सकता है, और कई चीज़ें precisely express की जा सकती हैं। लेकिन learning curve steep है।

Sophos points खोता है जब rule sets बड़े हो जाते हैं और आप notice करते हैं कि bulk operations, change diffs, object cleanup, NAT cloning, better audit trails और deeper search functions उतने elegant नहीं हैं जितने होने चाहिए। यहीं Config Studio V2 interesting और irritating दोनों है। मुझे configurations को बेहतर पढ़ने, compare करने और prepare करने का idea पसंद है। लेकिन मुझे यह बेहद questionable लगता है कि Sophos ऐसे admin functions को SFOS या Sophos Central में खुद consistently नहीं देता।

Fortinet points खोता है जब team के पास FortiOS को सच में सीखने की इच्छा या समय नहीं है। Poorly operated FortiGate बहुत जल्दी confusing हो सकती है। Fortinet knowledge को reward करता है। Sophos शुरुआत में ज़्यादा forgiving है।

Development Speed और Roadmap

यह point मेरे लिए इस समय सबसे important में से एक है।

Fortinet fast लगता है। AI, Fabric, SASE और Quantum-Safe जैसे marketing terms पर आप eyes roll कर सकते हैं, लेकिन Fortinet लगातार नए platform topics deliver करता है, FortiOS को broad maintain करता है, SD-WAN और SASE को आगे बढ़ाता है और FortiOS 8.0 के साथ market में next big story पहले ही रख चुका है।

Sophos धीमा लगता है। SFOS v22 important architecture topics लाता है, और v22 MR1 necessary step है। लेकिन कई admin ergonomics topics वर्षों से बहुत slow महसूस होते हैं। Firewall UI उस pace से evolve नहीं हुई जिसकी मैं उम्मीद करता। Central Firewall Management helpful है, लेकिन हर जगह enough deep नहीं। और Config Studio V2 मेरे लिए लगभग perfect symbol है: Sophos meaningful functions बनाता है, लेकिन actual workplace के बाहर।

यह सिर्फ़ taste की बात नहीं है। Development speed operating costs को affect करती है। अगर कोई vendor दस छोटे admin pains को वर्षों तक छोड़ देता है, तो हर team clicks, workarounds, documentation, troubleshooting और frustration में उसकी कीमत चुकाती है। Fortinet ज़्यादा quickly visible functions deliver करता है, लेकिन feature breadth, migrations और advisory pressure के ज़रिए ज़्यादा risk भी लाता है। Sophos slower deliver करता है, लेकिन visibly hardening, health check और internal architecture में invest करता है। सवाल यह है कि कौन-सा tradeoff आपके operation के साथ बेहतर fit बैठता है।

इसलिए यहाँ मेरा निष्कर्ष clear है: Fortinet product strategy के लिहाज़ से ज़्यादा dynamic दिखता है। Sophos अक्सर ज़्यादा pragmatic लगता है, लेकिन बहुत धीमा। जो आज Sophos खरीदता है, उसे सिर्फ़ current feature list नहीं देखनी चाहिए, बल्कि ईमानदारी से पूछना चाहिए कि क्या वह development pace के साथ रह सकता है।

जहाँ Sophos साफ़ तौर पर sense बनाता है

मैं Sophos Firewall को seriously prefer करूँगा, अगर इनमें से कई points apply हों:

- आप Sophos Central को firewall management के लिए पहले से intensively use करते हैं या ठीक यही operating model चाहते हैं।

- Admin team छोटी है और उसे understandable interface चाहिए।

- Network architecture बहुत बड़ा या routing-heavy नहीं है।

- Security Heartbeat, Active Threat Response और central firewall view maximum CLI depth से ज़्यादा important हैं।

- HA licensing और simple platform logic purchase decision में critical हैं।

- Web Protection, typical reverse-proxy scenarios के लिए WAF और manageable SD-WAN पर्याप्त हैं।

- आप ऐसा solution चाहते हैं जिसे Security Engineers और generalist admins साथ मिलकर operate कर सकें।

Sophos वह firewall नहीं है जिसे मैं चुनूँगा अगर मैं technically deepest network operating system खोज रहा हूँ। लेकिन वह बेहतर firewall हो सकती है अगर real operation simple, integrated और understandable होना चाहिए।

जहाँ Fortinet साफ़ तौर पर sense बनाता है

मैं Fortinet को prefer करूँगा, अगर ये points foreground में हों:

- कई sites, complex routing या demanding SD-WAN।

- FortiManager, FortiAnalyzer, templates और central policy management की strong need।

- IPS, TLS Inspection और VPN के साथ high performance requirements।

- ऐसी team जो CLI, debugging और Fortinet architecture को सच में master करती हो।

- Fortinet Security Fabric पहले से strategic set है।

- FortiSASE, FortiClient EMS, FortiMail, FortiWeb या FortiAnalyzer target picture का हिस्सा हैं।

- Market position, scaling और broad technical ecosystem important criteria हैं।

Fortinet automatically ज़्यादा pleasant नहीं है। लेकिन बड़े और technically demanding environments में यह अक्सर stronger platform है।

Fortigate Alternative: क्या Sophos एक अच्छी Alternative है?

हाँ, Sophos बहुत अच्छी FortiGate alternative हो सकती है, लेकिन हर scenario में नहीं।

जब कोई “Fortigate Alternative” खोजता है, तो अक्सर उसका मतलब होता है: मुझे कम complexity, कम Fortinet-CVE stress, ज़्यादा pleasant interface या simpler central firewall management चाहिए। ठीक तब Sophos interesting है। Sophos Firewall FortiGate copy नहीं है, बल्कि अलग operating model है।

इसके विपरीत जो FortiGate को SD-WAN, performance, FortiManager, FortiAnalyzer, CLI और बड़े network operation की वजह से use करता है, उसे Sophos automatically replacement जैसा महसूस नहीं होगा। Migration possible है, लेकिन ईमानदारी से check करना होगा कि कौन-सी Fortinet functions सच में use हो रही हैं। खासकर ADVPN, complex NAT, कई VDOMs, FortiManager templates और deep FortiAnalyzer usage में Sophos पर switch product change से ज़्यादा project बन सकता है।

मैं दोनों Firewalls को कैसे test करूँगा

अगर decision सच में open है, तो मैं datasheets से शुरुआत नहीं करूँगा। मैं छोटे, असुविधाजनक रूप से realistic lab से शुरुआत करूँगा। Synthetic best-case traffic से नहीं, बल्कि ठीक उन चीज़ों से जो बाद में operation में trouble करती हैं।

पहला test rule set test होगा। मैं typical rules बनाऊँगा: client to Internet with Web Protection and TLS Inspection, server to server with restricted services, internal web application के लिए DNAT, LAN से hairpin access, Site-to-Site VPN, कुछ user groups और targeted exceptions। उसके बाद मैं check करूँगा कि दूसरा engineer कितनी जल्दी समझता है कि क्या बनाया गया। यह banal लगता है, लेकिन brutally honest है। ऐसी firewall जिसे केवल original admin समझता है, अच्छा operating model नहीं है।

दूसरा test troubleshooting test होगा। मैं जानबूझकर errors डालूँगा: गलत NAT, broken TLS Inspection, blocked SaaS app, IPS false positive, VPN phase-2 mismatch, DNS problem, asymmetric return path। फिर मैं measure करूँगा कि team logs, packet capture, policy lookup, CLI और reporting के साथ cause तक कितनी जल्दी पहुँचती है। यहाँ usability और marketing बहुत जल्दी अलग हो जाते हैं।

तीसरा test change test होगा। एक real change कैसा महसूस होता है? Object create करना, उसे कई rules में use करना, कई rules के लिए logging enable करना, NAT clone करना, web exception बनाना, policy move करना, diff trace करना, rollback prepare करना, change document करना। Sophos शुरुआत में अक्सर more pleasant है, Fortinet CLI, FortiManager और automation के साथ stronger हो जाता है जैसे ही changes repeatable होने चाहिए।

चौथा test upgrade और HA test होगा। मैं कोई platform कभी नहीं खरीदूँगा बिना पहले firmware upgrade को HA, VPN, WAF, Web Protection, TLS Inspection और logging के साथ play through किए। Sophos में मुझे अभी खासकर interest होगा कि version सच में mature enough है या नहीं और known bugs मेरे use case को hit करते हैं या नहीं। Fortinet में मुझे खासकर interest होगा कि कौन-सा firmware train stable माना जाता है और critical PSIRT advisories पर मैं कितनी जल्दी react कर सकता हूँ।

पाँचवाँ test cost और operating model test होगा। “Appliance कितनी cost करती है?” नहीं, बल्कि: target architecture की cost क्या है, जिसमें management, reporting, support, remote access, ZTNA, WAF, E-Mail components, HA, replacement device, monitoring और escalation capability शामिल हों? Fortinet device level पर बहुत attractive लग सकता है और बाद में additional components से complex हो सकता है। Sophos simpler लग सकता है, लेकिन अगर additional products और Central functions ठीक fit नहीं होते, तो वहाँ भी सब automatically cheap नहीं है।

इन tests के बाद ही मैं decision लूँगा। और अगर कोई vendor lab में simple daily tasks में ही irritate करता है, तो operation में वह शायद ही magically बेहतर होगा।

मेरी personal recommendation

अगर कोई Security Engineer मुझसे पूछे: “Sophos Firewall vs Fortinet, मुझे क्या खरीदना चाहिए?”, तो मैं vendor name से जवाब नहीं देता। मैं पहले team, operating model और risk के बारे में पूछता हूँ।

कुछ sites, normal remote access, manageable SD-WAN, Sophos Central और छोटी admin team वाले SMB के लिए मैं Sophos को बहुत seriously recommend करूँगा। इसलिए नहीं कि Sophos हर जगह बेहतर है। बल्कि इसलिए कि इस context में firewall अक्सर बेहतर usable होती है और daily operation में कम specialist knowledge मांगती है।

कई sites, strong network team, demanding SD-WAN, high performance requirements और professional central firewall fleet management वाली company के लिए मैं Fortinet को बहुत seriously recommend करूँगा। इसलिए नहीं कि Fortinet risk-free है। बल्कि इसलिए कि platform वहाँ अपनी strengths दिखाता है।

क्या मैं आज भी Sophos को critically देखूँगा? हाँ। बहुत। Sophos को faster होना होगा। Firewall को ज़्यादा native admin ergonomics, बेहतर bulk workflows, stronger Central functionality और कम external helper constructs चाहिए। Config Studio useful है, लेकिन यह actual platform को slow छोड़ने का excuse नहीं बनना चाहिए।

क्या मैं Fortinet को critically देखूँगा? हाँ, वह भी। Fortinet powerful है, लेकिन complex है। Attack surface prominent है, FortiGate devices अक्सर directly edge पर होते हैं, और critical PSIRT advisories reality का हिस्सा हैं। जो Fortinet operate करता है, उसे disciplined patch और hardening process चाहिए। “तीन साल से चल रहा है, छूते नहीं” Fortinet में strategy नहीं है।

आखिर में वह vendor नहीं जीतता जिसके पास सबसे लंबी feature list है। वह platform जीतता है जिसे आपकी team safely, cleanly और sustainably operate कर सकती है।

यह तुलना जानबूझकर क्या open छोड़ती है

मैंने जानबूझकर कोई blanket benchmark table शामिल नहीं की। Identical models, identical license packages, identical TLS share, identical inspection mode और identical traffic mix के बिना throughput values जल्दी technique से ज़्यादा theatre बन जाती हैं। दोनों vendors impressive numbers दिखा सकते हैं। दोनों collapse कर सकते हैं अगर उन्हें गलत dimension किया जाए या unrealistic expectations के साथ operate किया जाए।

मैंने यह भी जानबूझकर pretend नहीं किया कि WAF, E-Mail Security, ZTNA, Reporting या central fleet management pure firewall features हैं। Real projects में ये लगभग हमेशा architecture decisions होते हैं। Sophos में बहुत कुछ Sophos Central और suitable subscriptions पर depend करता है। Fortinet में बहुत कुछ FortiManager, FortiAnalyzer, FortiClient EMS, FortiMail, FortiWeb या FortiGate Cloud पर depend करता है। जो सिर्फ़ firewall checkboxes compare करता है, अंत में उस system की तुलना नहीं करता जिसे बाद में सच में operate किया जाएगा।

और ठीक इसी वजह से comparison इतना interesting रहता है: Sophos को पसंद करना आसान है। Fortinet को बड़े scale पर सोचना आसान है। कौन-सी side बेहतर है, इसका फैसला datasheet से कम और इस सवाल से ज़्यादा होता है कि आपका operation सच में कितना mature है।

Sophos vs Fortinet पर FAQ

क्या बेहतर है: Sophos या Fortinet?

Sophos Firewall vs Fortinet ज़्यादा Security decision है या Network decision?

क्या Sophos एक अच्छी Fortigate Alternative है?

Fortinet की तुलना में मेरे Sophos Firewall experiences कैसे हैं?

निष्कर्ष

मुझे खुद भी नफ़रत होती है जब comparisons कोई clear winner नहीं दिखाते। आप लंबा article पढ़ते हैं, अंत में answer चाहते हैं, और फिर वही “depends” आ जाता है। लेकिन Sophos vs Fortinet में सचमुच बात इतनी simple नहीं है। दोनों established vendors हैं, दोनों की real strengths हैं, दोनों की real weaknesses हैं, और दोनों सही environment में बेहतर choice हो सकते हैं।

Sophos ज़्यादा human firewall है। ज़्यादा understandable, ज़्यादा integrated, छोटी teams के लिए अक्सर more pleasant और strong, अगर Sophos Central वैसे भी set है। लेकिन Sophos को सावधान रहना होगा कि slow development और outsourced admin tools के कारण trust न खो दे।

Fortinet ज़्यादा powerful network platform है। Faster, deeper, SD-WAN, management और performance में stronger। लेकिन Fortinet ज़्यादा discipline, ज़्यादा know-how और बहुत serious patch process demand करता है।

अगर मुझे आज खरीदना पड़े, तो मैं नहीं पूछूँगा: “किस firewall में ज़्यादा features हैं?” मैं पूछूँगा: “कौन-सा platform मेरी team खराब weeks में भी साफ़-सुथरे तरीके से operate कर सकती है?”

मैं 2027 में situation फिर update करूँगा। अगर Sophos development speed, Central Management और firewall UX में visibly catch up करता है या Fortinet patch discipline, complexity और operating model में बेहतर होता है, तो वह evaluation में शामिल होना चाहिए। ऐसी comparison कोई हमेशा के लिए religious decision नहीं है, बल्कि expiry date वाला snapshot है।

मेरे लिए असली answer यही है।

अगली बार तक,

आपका Joe

Sources

- Sophos Firewall v22 release notes

- Sophos Central Firewall reporting storage

- Sophos Firewall architecture और FastPath documentation

- Sophos Pacific Rim report

- Sophos Firewall WAF rules documentation

- Fortinet Secure Processors overview

- FortiOS 7.6.3 SSL VPN tunnel mode migration notice

- Fortinet PSIRT advisories